- Лучшие программы для взлома Wi-Fi сетей

- Kali Linux Nethunter — Почувствуйте себя хакером

- aircrack-ng — Взломщик для профессионалов

- Shark For Root — Поиск уязвимостей в беспроводных сетях

- Zanti — Контроль доступа и не только

- Reaver — Как узнать пароль от сети Wi-Fi

- WPA WPS Tester — Не только взлом, но и защита

- Запуск Aircrack-ng и Reaver на Android

- Инструкция:

- Предупреждение! Автор за последствия ответственность не несет, все что вы делаете вы делаете на свой страх и риск.

- Aircrack ng android apk

- About

Лучшие программы для взлома Wi-Fi сетей

В одном из наших предыдущих материалов мы уже рассказывали вам о лучших хакерских приложениях. Чтобы не пропускать такие материалы — подпишитесь на наш канал в Телеграм, если эта тема вам интересна. Сегодня же мы хотели бы продолжить разговор, посвятив его доступу к Wi-Fi сетям. Но сразу оговоримся. Мы никого не призываем вламываться в личное пространство других людей. Вся информация предоставлена для того, чтобы вы знали больше о безопасности и не дали себя подловить. В крайнем случае, ее можно использовать для доступа к своей сети, если вы вдруг забыли от нее пароль.

Android-смартфон способен на многое. В том числе и на то, чтобы взломать беспроводную сеть

Kali Linux Nethunter — Почувствуйте себя хакером

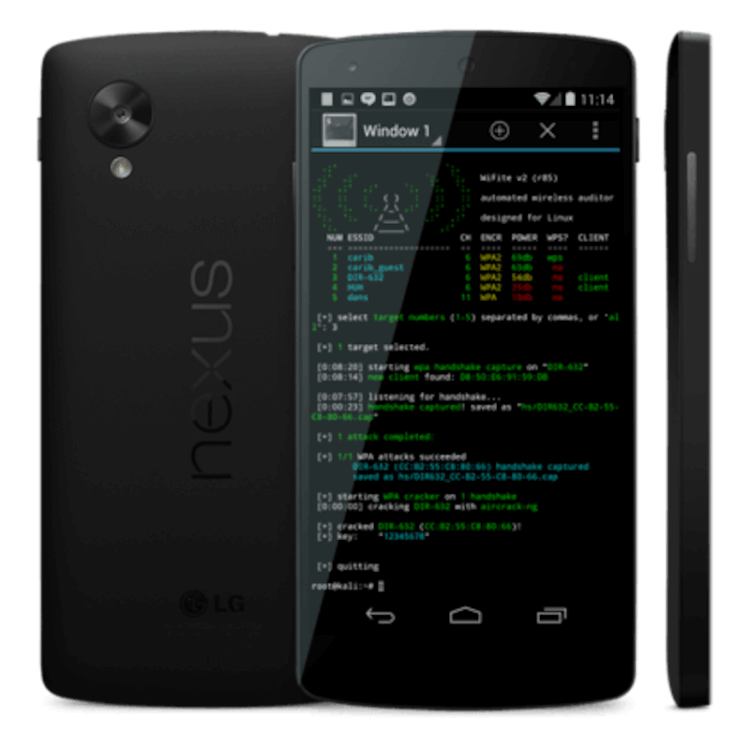

Kali Linux Nethunter является первой в своем роде платформой для работы с Wi-Fi под Android с открытым исходным кодом. Используя это приложение, интерфейс которого, к сожалению, сложно назвать простым и понятным, можно получить полный доступ к беспроводным сетям и даже узнать некоторую информацию об устройствах, которые подключены к Wi-Fi.

aircrack-ng — Взломщик для профессионалов

Популярный инструмент для работы с сетями aircrack-ng является одним из тех, элементы которого очень часто заимствовали другие разработчики подобного софта. При этом основное предназначение программы — совсем не взлом, а защита беспроводных каналов связи. Но без специальных знаний за программу лучше не браться. Она разработана явно не для новичков. Работа aircrack-ng нацелена на поиск уязвимостей и «слабых мест» в беспроводных сетях, что позволит вам улучшить безопасность и предотвратить хакерские атаки в дальнейшем.

Shark For Root — Поиск уязвимостей в беспроводных сетях

Shark For Root — это Android-версия популярного пакета Wireshark с открытым исходным кодом, который обычно используется для анализа сетевого трафика и разработки протоколов безопасности. Обратите внимание, что вам понадобится Wireshark на вашем настольном компьютере, чтобы начать работу, так как приложение на смартфоне работает в паре со «старшим братом», дополняя его функциональность.

Zanti — Контроль доступа и не только

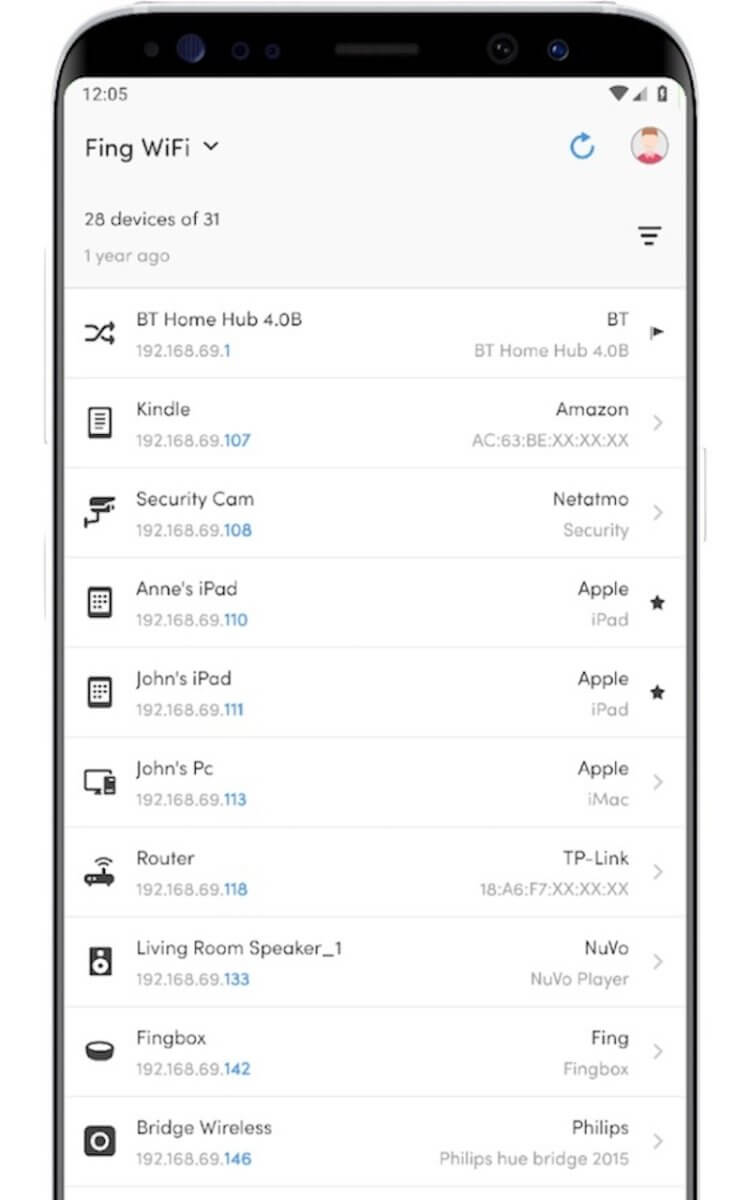

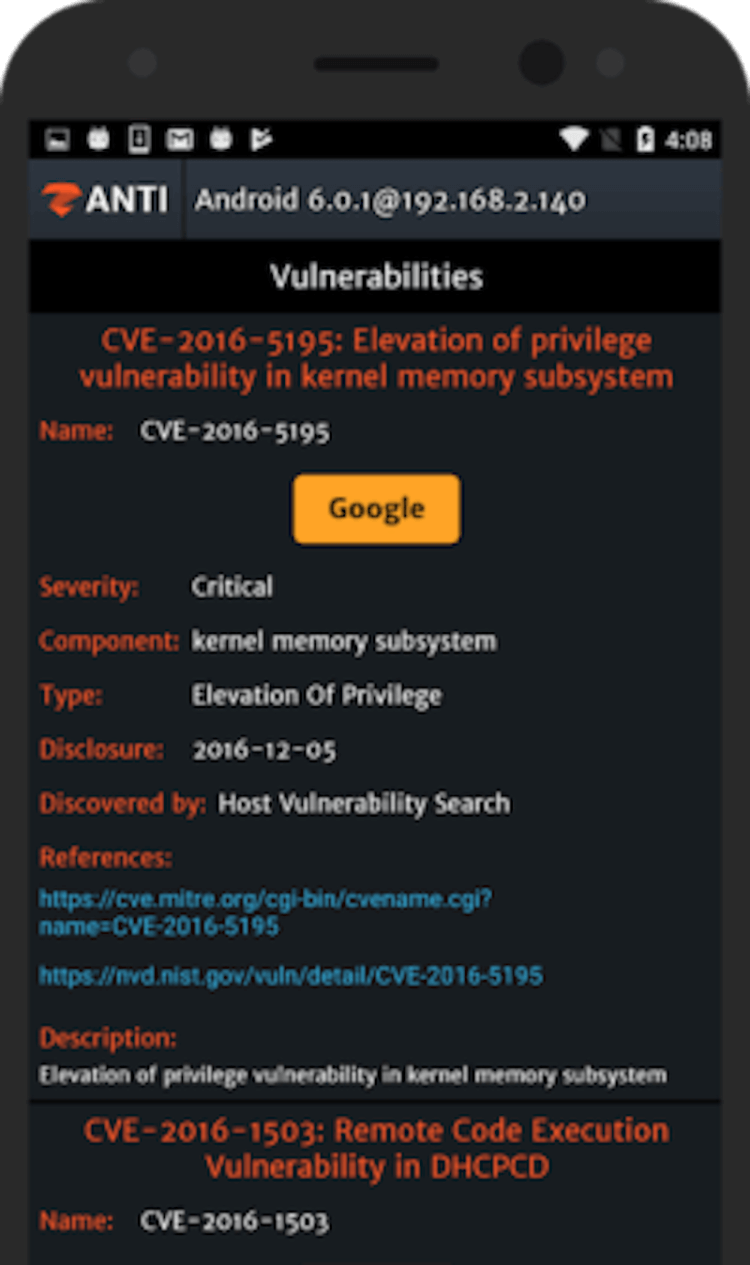

Этот простой в использовании мобильный инструментарий может быть использован для оценки безопасности сети WiFi, поиска уязвимостей и, конечно же, для проникновения в сети. Встроенный сканер WiFi показывает точки доступа, отмечая те из них, доступ к которым можно получить довольно легко. Вы также можете использовать приложение, чтобы «отрезать» входящий или исходящий трафик и оставить тем самым сеть без доступа в интернет.

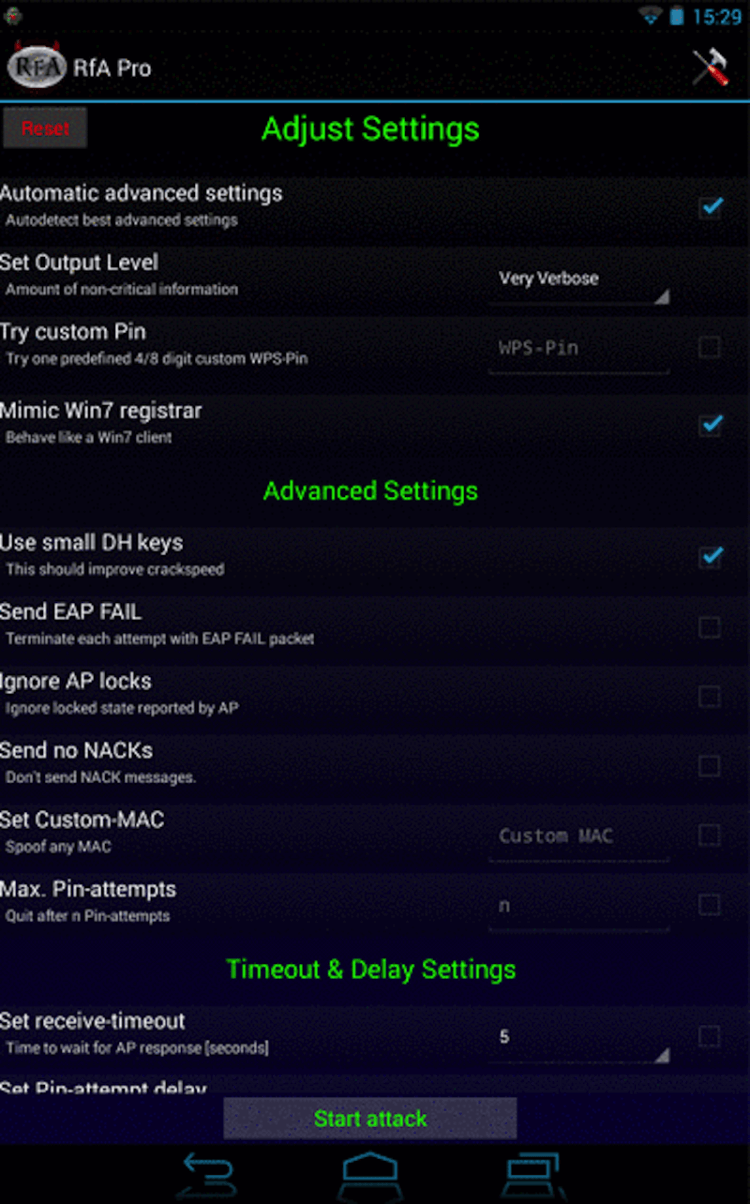

Reaver — Как узнать пароль от сети Wi-Fi

Reaver — это приложение для взлома паролей сетей WiFi, которое при этом довольно несложно использовать. Reaver обнаруживает беспроводные маршрутизаторы с поддержкой протоколов WPS и WPA/WPA2. Всю информацию вы получаете на довольно информативном графическом интерфейсе. Если вдруг вы забыли пароль от своей домашней сети, а сбрасывать настройки роутера не хочется, то попробуйте Reaver

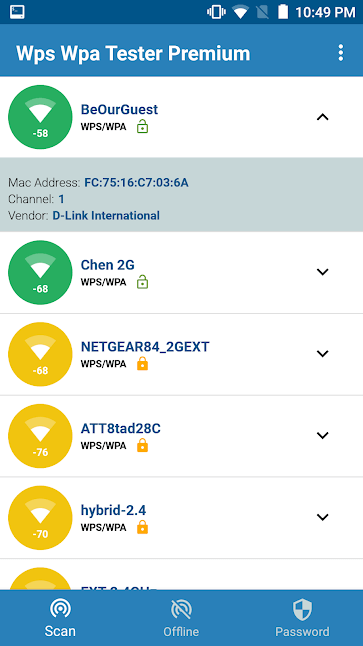

WPA WPS Tester — Не только взлом, но и защита

WPA WPS Tester в противовес предыдущей программе представляет собой инструмент для поиска уязвимостей в протоколах WPS и WPA/WPA2. Оно может не только «подобрать пароль» к сети, но и позволяет узнать, насколько сеть защищена от взлома, сканируя как входящие и исходящие пакеты, так и сами беспроводные устройства на предмет наличия уязвимостей вроде бэкдоров.

Новости, статьи и анонсы публикаций

Свободное общение и обсуждение материалов

Раньше новый смартфон, представленный той или иной компанией, казался по-настоящему революционным продуктом. Появился сенсорный экран, сканер отпечатков пальцев, камеры обрели оптическую стабилизацию и многое другое. В современном мире каждый год производители смартфонов пытаются сказать нам о революции, но по факту изменения совсем небольшие. Да, многие функции значительно упрощают жизнь, однако далеко не всегда те технологии, которые были нам преподнесены как инновационные, находят применение в реальной жизни. Сегодня предлагаю поговорить о технологиях Android устройств, за которые мы год за годом переплачиваем деньги и ими не пользуемся.

Уже не один телефон на своем примере доказал, что в мире Android появилась новая тенденция. Я говорю о расширении оперативной памяти. Делается это программно, но определенный эффект от этого есть. Когда эта функция только начинала появляться, мы видели ее в основном в моделях китайских брендов, которые часто живут в каком-то своем замкнутом мире. Теперь же функция вырвалась наружу и на ее обратила свое самое пристальное внимание Samsung. Более того, функция не просто когда-то там планируется к запуску — она уже работает, и даже есть телефоны, которые получили обновление с ней.

Несмотря на то что все уже давным-давно перешли в мессенджеры, ключевая информация от банков, магазинов, служб доставки и других организаций мы всё равно получаем по SMS. Причём в большинстве случае мы даже не подписываемся на эти рассылки. Нас на них просто подписывают без нашего ведома, чем и пользуются разного рода мошенники и спамеры, действуя вразрез с законом о персональных данных. Так что нет ничего удивительного, что от большей части рассылок мы бы хотели отказаться. Рассказываю, как это сделать правильно и как, наоборот, делать не нужно.

Здравствуйте. Я знаю одну из лучших программ для взлома Wi-Fi сетей. Это Ac Market, где вы можете скачать бесплатные приложения для взлома сети Wi-Fi.

Источник

Запуск Aircrack-ng и Reaver на Android

Когда нечего делать или как я устанавливал aircrack и reaver на android.

Я подумал а не попробовать ли мне установить kali-linux на android через linux installer, но затем передумал и решил просто установить reaver и aircrack на телефон. Но тут возник вопрос как перевести WiFi в режим монитора.

В интернете про запуск reaver’a и aircrack’a под android’om информации мало, в основном на XDA-Developers. Исходя из того что я вычитал из XDA для того чтобы как перевести WiFi в режим монитора нужно компилировать/ставить на телефон кастомные драйвера для WiFi, которые, к тому же, не факт что будут работать… Ну в общем ничего хорошего я там не вычитал, разве что нашел reaver скомпилированный под android. А вот с aircrack’om вышла проблема, его я искал долго и нудно, но нашел статическую версию для armel.

Итак пол дела сделано, осталось разобраться с режимом монитора.

Опять же на XDA была статья про это, но там требовалось ставить кастомные драйвера и по моему ядро. Я подумал что это слишком, подумал может как нибудь получится без этого. Запустил на телефоне эмулятор терминала и начал колупать. В итоге выяснил что и драйвера и адаптер режим монитора поддерживают, но перевести адаптер в этот самый режим оказалось не так просто. Но добрый гугл мне помог разобратсья с этой проблемой.

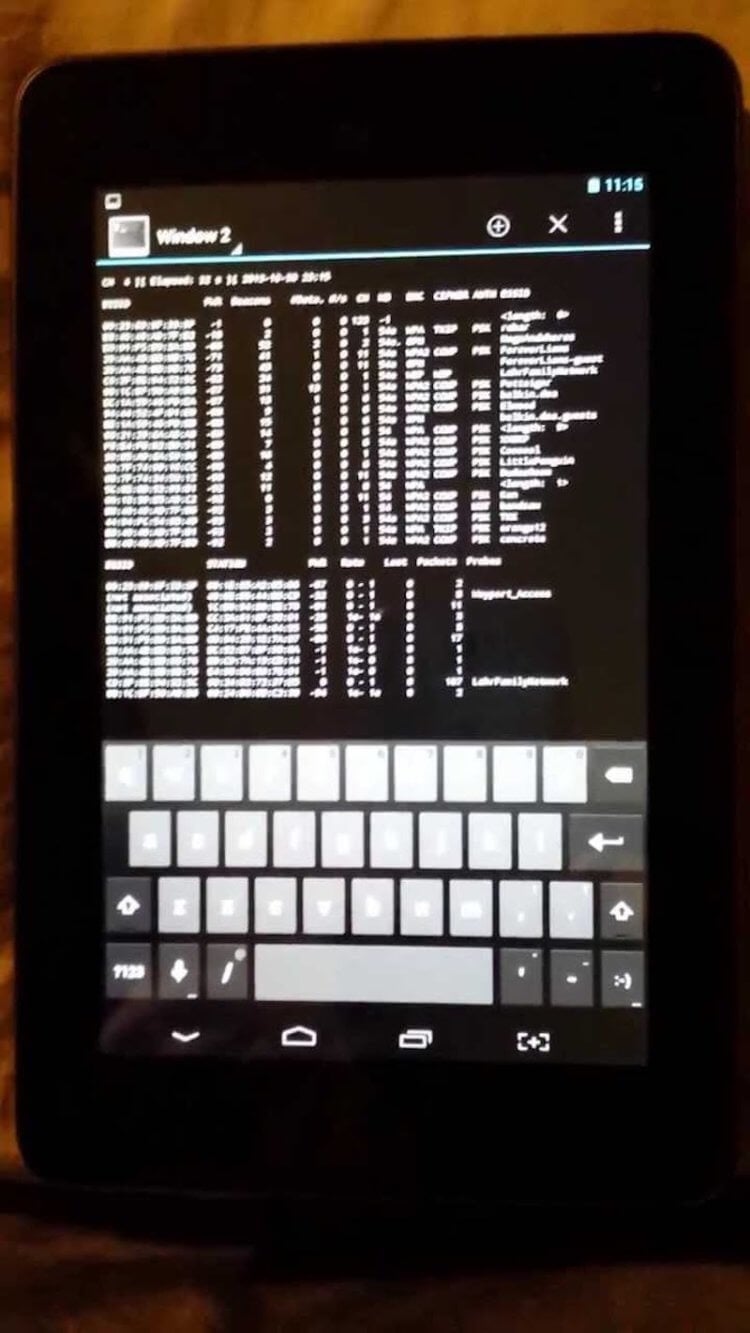

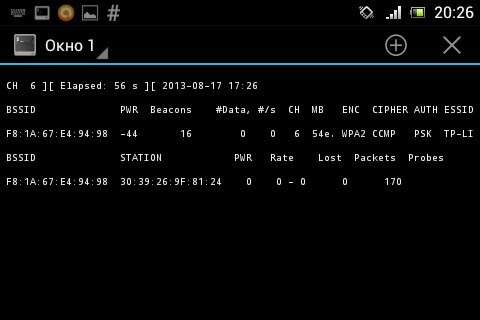

Итак уже почти все готово. Запускаем airodump-ng:

О чудо он работает.

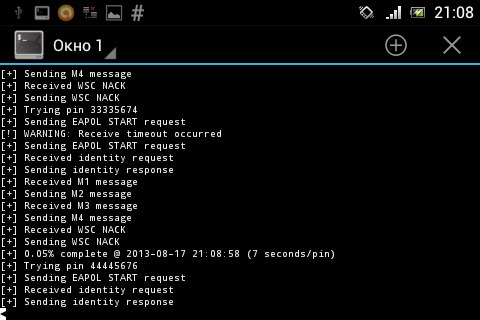

Ну впрочем теперь можно и reaver попробовать запустить:

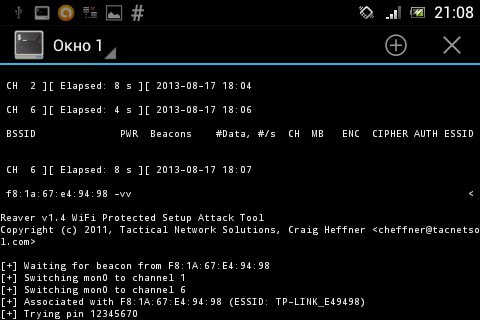

Неужели и он работает?

Но в каждой бочке мёда есть своя ложка дегтя:

Из выше расположенного скриншота видно что скорость перебора ключей reaver’om 7 секунд на ключ, это конечно прискорбно. Ждать пока он подберет пароль к роутеру было бы неразумно, поэтому я и не стал.

Испытуемым был SE Xperia Mini, но на более новых более мощных телефонах, думаю, процесс пойдет быстрее.

Инструкция:

Вдруг кому то пригодится.

Предупреждение! Автор за последствия ответственность не несет, все что вы делаете вы делаете на свой страх и риск.

Все что я делал, я делал на Android ICS 4.0.4 (будет ли это работать на других — не знаю, но думаю на 4.x.x должно).

Нам понадобится:

Итак приступим

Тут есть два варианта:

- Скопировать утилиты на SD карту и перемонтировать ее для выполнения;

- Перемонтировать /system для записи и скинуть туда.

Я выбрал второй способ.

Далее нам надо запустить WiFi в режиме монитора (пока будет запущен монитор WiFi будет немного нестабилен).

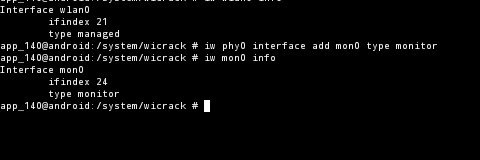

Для начала нужно создать экземпляр монитора, для этого заходим в терминал и пишем:

mon0 можно заменить на любое другое имя

В результате получим что-то вроде этого:

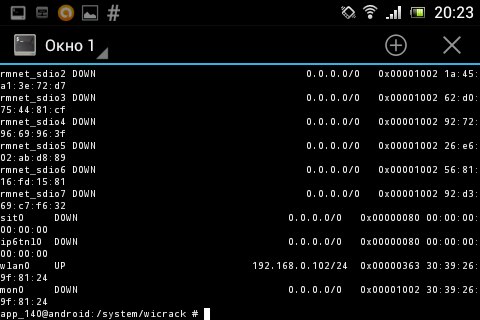

Если набрать netcfg увидим следующее:

Где wlan0 и mon0 это именно то что нам нужно.

Для работы монитора WiFi должен быть включен в настройках телефона

Осталась самая малость.

Запускаем airodump

Для остановки необходимо нажать Ctrl+C (Уменьшить громкость, затем C на англ. раскладке — справедливо для Android Terminal Emulator).

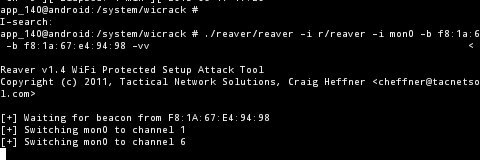

Запускаем reaver

11:22:33:44:55:66 как вы поняли нужно заменить на BSSID необходимой сети

Для остановки необходимо нажать Ctrl+C (Уменьшить громкость, затем C на англ. раскладке — справедливо для Android Terminal Emulator).

Послесловие

Перебирает reaver конечно медленно, но возможно на более новых мощных телефонах процесс пойдет быстрее.

А также кроме reaver’a имеются airbase-ng, aircrack-ng, airdecap-ng, airdecloak-ng, aireplay-ng, airodump-ng, airserv-ng, airtun-ng, besside-ng, besside-ng-crawler, packetforge-ng, wash может кому пригодятся.

А также хочу предупредить что…

- … reaver работает немного нестабильно, порой не хочет подключатся к сети.

- … монитор нужно выключать иначе будут проблемы с подключением к сетям.

UPD: Для тех у кого нет iw, его можно взять тут

Для тех у кого нет ifconfig нужно установить busybox

Для тех, у кого нет iwconfig, его можно найти тут

Источник

Aircrack ng android apk

Aircrack-ng for Android

This repository is a port of the Aircrack-ng 1.2-beta2 suite (except scripts) for Android. It works directly on top of Android. This port is done by KrisWebDev and is not «affiliated» with the Aircrack-ng.org team.

Aircrack-ng is an 802.11 WEP and WPA-PSK keys cracking program that can recover keys once enough data packets have been captured. It implements the standard FMS attack along with some optimizations like KoreK attacks, as well as the PTW attack, thus making the attack much faster compared to other WEP cracking tools.

Running Aircrack-ng on Android (precompiled)

- Device with WiFi chipset, firmware & driver that support monitor-mode

- As of early 2016, only mass-market compatible devices are thoses having dedicated Broadcom 4329 or Broadcom 4330 WiFi chipsets (Samsung Galaxy S1, Samsung Galaxy S2, Nexus 7, Huawei Honor). Bcmon team has developed firmware and driver hacks for these chipsets. More recent devices have WiFi digital signal processed by the ARM CPU (Qualcomm or Samsung) and there is no publicily known monitor mode hacks for these devices at this time.

- Otherwise, go look for USB WiFi adapter known to provide WiFi monitor-mode and injection support on Android.

- Wireless extensions enabled in Android kernel

- That’s normally bundled with the loaders/kernels below.

- Monitor-mode firmware & driver loader

- Broadcom 4329: Bcmon won’t load on CyanogenMod > v7 due to the move from bcm4329 driver to bcmdhd. For Galaxy S1, use PwnAir on a KitKat ROM (or port the open source PwnAir kernel to more recent ROM following PwnAir kernel build instructions at the end of the XDA thread).

- Broadcom 4330: Use bcmon app (not maintained anymore by their owners) to load the monitor-mode firmware and driver.

- USB WiFi adapter that supports monitor-mode: This completely depends on your USB WiFi adapter and is out of scope of this README. You will need to find and build the driver, along with your ROM kernel, from source. Otherwise you would probably face the magic version mismatch issue. As Android kernel is a Linux kernel afterall, you should succeed in compiling the driver from the Linux driver source. Either find a nice HowTo for compiling your USB WiFi adapter driver on a defined Android ROM, or struggle with the driver build guide of your Android ROM. Note that some guides use a chrooted Ubuntu or Kali as an alternative to building a pure Android driver.

- Android SDK platform-tools installed on your PC (for install)

- Load the monitor-mode firmware/driver

- Automated: Install bcmon app (bcm4330) or PwnAir kernel+app (Samsung Galaxy S1 with KitKat ROM) and load the monitor-mode firmware/driver.

- Manual: LD_PRELOAD the driver (bcm4330) or port PwnAir kernel (bcm4329, check XDA thread build instructions section)

- Install the wireless extensions binaries and aircrack-ng for android binaries on the Android device /system/xbin/ folder:

Check your wireless interface status (should be in «Mode: Monitor»):

Check Airodump is working: adb shell airodump-ng eth0

Provided your wireless interface is eth0.

If it is working, then check the Aircrack documentation for HowTo.

Building Aircrack-ng on Android

There is no need to build Aircrack-ng yourself unless you’re paranoïd about the binaries I provide, or unless you want to change/upgrade the Aircrack-ng code. Android Aircrack-ng binaries should work on any Android phone. The hard part about running Aircrack-ng on Android is to load a monitor-mode WiFi firmware & driver that works for your phone or USB WiFi adapter: that’s where you should focus your efforts instead.

Same pre-requisites applies as for Running. You still need to have a monitor-mode WiFi kernel/driver installed on your Android system prior to using Aicrack for Android.

Preparing the build environment

Instructions are made for CyanogenMod platform build system, as it includes all the necessary libraries and tools.

Warning: Compilation has not been tested on Android NDK system build alone, without all the platform tools. Building only with Android NDK instead of CyanogenMod platform build system would require you to have have at least the following sources located in an folder called «external» (check Android.mk):

- Aircrack-ng for Android (android_aircrack)

- OpenSSL development package (openssl)

- SQLite development package >= 3.3.17 (3.6.X version or better is recommended): libsqlite3-devel

- zlib (or change the Andorid.mk flags to use -LDLIB)

- Follow Cyanogenmod build guide for your device but stop before «brunch». You need several GB of disk space and a good Internet connection.

- Copy this Aircrack-ng for Android repository content to a directory named «aircrack-ng» in CyanogenMod source root «external» folder.

Building wireless tools binaries

If you also want to build the Android wireless tools instead of using the Android wireless tools precompiled binaries, then download and put the Android wireless tools in CyanogenMod «external» folder and run from the CM source root ( croot ):

And so on for all tools listed in Android wireless tools Android.mk. Replace galaxysmtd by your device CyanogenMod name.

Building Aicrack-ng binaries for Android

The following commands have to be run from the CyanogenMod android source directory (croot).

Edit . external/aircrack-ng/make_aircrack.sh and replace «galaxysmtd» with your device CyanogenMod code, should it have any impact at all.

Push binaries to the device (through adb, USB debugging mode must be enabled on the device):

Re-compile and push:

Checking (provided that monitor mode is enabled on your device and that interface name is eth0):

adb shell airodump-ng eth0

Aircrack-ng official documentation

Documentation, tutorials, . can be found on http://www.aircrack-ng.org See also manpages and the forum.

Aircrack-ng for Android

Support Aircrack-ng for Android is done on XDA PwnAir thread Q&A section or on the GitHub repo.

About

Aircrack-ng command-line for Android. Binaries & source.

Источник