Как проверить андроид на прослушку: защищаем свой телефон

Все чаще в истории поисковых запросов встречается вопрос как проверить андроид на прослушку и можно ли по косвенным признакам заметить, что в разговоре без приглашения участвуют третьи лица? Отвечаем: можно, и об этом сегодняшний материал.

- Разговоры записываются специальной программой, которая установлена на телефон. Запись быстро сжимается, хранится в памяти, и, как только появится момент, отправляется через интернет «заказчику».

- Незваный гость подключается к разговору прямо в процессе и становится незримым слушателем. Такая прослушка пользуется сегодня меньшей популярностью и обходится дороже.

Важный момент: Нарушать рамки чужой личной жизни (даже из благих побуждений) незаконно. К нарушителю применяется уголовная ответственность по статьям 137-138 УК РФ. В случае выявления специалистом прослушивающих ПО или «жучков», пострадавшая сторона имеет право подать заявление и иск в суд.

Что может насторожить вас в первом случае, когда разговор пишется программой, установленной в телефон:

- батарея слишком сильно греется во время звонков, а заряда не хватает на обычное время, хотя гаджет используется в прежнем режиме,

- экран телефона загорается самопроизвольно, когда гаджет находится в ждущем режиме, на нем не запущены никакие программы,

- телефон дольше обычного включается и выключается: это связано с загрузками информации фоновых посторонних программ,

- во время разговора загорается подсветка, что-то скачивается, включается интернет, приходят сообщения и тут-же исчезают.

Вывод напрашивается сам по себе: на Андроид прослушка или вирус (бывает и так, что одновременно и то, и другое). Что-то из перечисленного или несколько факторов одновременно должны насторожить владельца.

Как может выдать себя подслушивающий во втором случае? Гаджет подскажет. В ваш разговор включился кто-то еще, если:

- вдруг появляется фоновый шум, даже едва различимое шипение, которое появляется неожиданно,

- смартфон начинает «фонить», если во время разговора пройти мимо колонок или техники, хотя ранее не наблюдалось такого эффекта,

- во время разговора экран вдруг загорается,

- во время разговора батарея горячее обычного,

- соединение и разъединение при разговоре длиннее.

Каждый настораживающий момент – это повод обратиться ка специалисту. Он зафиксирует факт прослушки, подскажет как действовать дальше, чтобы устранить проблему. Но, что делать, если специалиста рядом нет?

Прослушка телефона Андроид: как найти

Для начала – нужно найти злополучную иконку среди сотен других. Если на телефоне установлено приложение для прослушки или записи разговоров, обнаружить его достаточно сложно. Программы скрыты глубоко в системных файлах, и, скорее всего, переименованы. Нужно хорошо знать файлы системы, чтобы «на глаз» определить шпиона.

Антивирус в этом случае помогает не часто (хотя мы и рекомендуем просканировать телефон), ведь этот тип приложения не относится к вредоносным. Например, полный пакет Касперского может помочь, а вот лайт-версии бессильны.

Обратитесь в пункт меню «Настройки». Найдите там подпункт «Приложения» и вкладку «активные сейчас» или «Запущенные». В этой вкладке перечислены все активные в данный момент программы (также загляните в пункт «Системные приложения»).

Как проверить на прослушку?

- В момент разговора пользуйтесь наушниками, чтобы улавливать посторонние звуки и одновременно следить за экраном.

- Как только что-то покажется вам подозрительным, проверяйте активные приложения.

- Если злоумышленник использует для копирования или подслушивания звонков программу, она появится в диспетчере задач устройства.

Если звонок слушают без программ, может помочь выписка от мобильного оператора. Сравните с фактическими стоимость вызовов, расход трафика, количество групповых звонков.

Как защитить Андроид от прослушки

Полноценно защитить ваш гаджет от всех вирусов, прослушек и жучков может только специалист сервисного центра. Другой вариант – снести все настройки до заводских. Загруженные файлы, медиа, контакты и прочая информация удалится (составьте резервную копию).

Можно вручную отследить расход энергии и памяти, удалить странные программы и хорошо прочистить телефон от сомнительных файлов, затем прогнать весь телефон через хороший антивирус. Поиск Гугл и Яндекс помогут отличить «хорошие» приложения от «плохих».

Google Play предлагает загрузить и использовать для устройства специальные приложения, выявляющие и блокирующие попытки прослушать и следить за вашим гаджетом.

Какая антипрослушка безопасна и эффективна:

- OpenGsm Pro-X – программа, которая следит за всеми манипуляциями с телефоном,

- GSM Spy Finder – приложение, созданное именно для контроля сторонних внедрений в систему телефона,

- EAGLE Security – многоуровневая защита разговоров,

- Касперский для мобильного – всесторонняя и многоуровневая защита.

Комбинации цифр для проверки прослушки

Полезные для проверки телефона команды, которые помогут зафиксировать излишнюю стороннюю активность (простым набором на главном экране):

- *#21#вызов – список переадресации звонков, сообщений и т.д.,

- ##002#вызов – удаляет все номера для переадресации звонка,

- *#33#вызов – сервисы для вашего мобильного,

- *#06#вызов – уникальный номер IMEI телефона.

Эти команды безопасны для вашего телефона. Позволяют время от времени проверять есть ли изменения, которые пропустила антипрослушка для Андроид, антивирус и прочие программы.

Источник

Как смартфон может подслушать, подсмотреть и отследить

Недавно в СМИ разошёлся интересный факт: при общении с репортёром Wired сотрудник Facebook попросил отключить смартфон, чтобы соцсети было сложнее зафиксировать факт их общения. Для этого в Facebook могли бы использовать спутниковую навигацию или микрофон, хотя для предотвращения слежки достаточно было бы их отключить. Вероятно, в телефоне есть что-то ещё, чего стоит бояться. Современный смартфон напичкан сенсорами: 2-3 камеры, датчик освещённости, акселерометр, гироскоп, GPS и ГЛОНАСС, магнитометр и другие. Как исследователи из НАСА, использующие для удалённого ремонта космических аппаратов датчики не по назначению, злоумышленники могут много узнать о владельце смартфона, получив доступ к одному или нескольким сенсорам. Речь идёт не о случаях физического взлома гаджетов с помощью установки чипов или добавления проволоки, а о решении сенсорами таких задач, как слежка за пользователями, прослушка или получение пинкода.

Иллюстрация к приложению PlaceRaider, создающему 3D-модель помещения из сделанных без ведома пользователя кадров

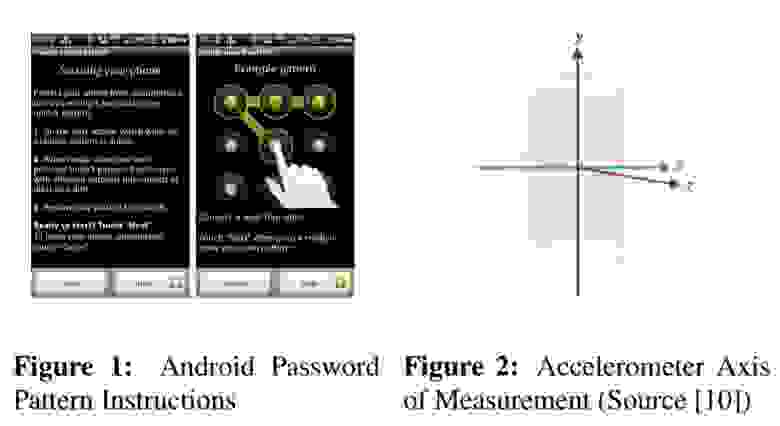

Акселерометр способен отслеживать перемещение устройства по трём осям. Телефону он, в частности, помогает переворачивать изображение, ставить его вертикально или горизонтально в зависимости от положения устройства. В 2006 году датчик ускорения впервые появился в телефонах, тогда это была модель Nokia 5500, в которой акселерометр помогал реализовывать «спортивные» функции — шагомер. Гироскоп впервые добавили в смартфон Apple — в iPhone 4. Сенсор позволяет управлять автомобилем в гоночных играх без нажатия стрелок и обеспечивает направление человека на отображаемой карте. За эти удобства приходится платить безопасностью. Злоумышленники, получив доступ к данным с одного или нескольких сенсоров, способны вытащить из них много полезного. Такой доступ получить легко: зайдите, например, на эту страницу со смартфона, и вы увидите, что JavaScript легко получает данные с гироскопа. То же самое возможно и с HTML5.

Смартфоны на iOS и Android блокируются с помощью цифрового пин-кода, графического или отпечатка пальца. В первых двух случаях телефон можно взломать, выяснив, как он меняет положение во время разблокировки пользователем. В случае с цифровым пинкодом, исследователи из Ньюкаслского университета Великобритании научились его угадывать с первого раза в 74% случаев, используя несколько сенсоров — акселерометр, гироскоп и магнитометр. С третьей попытки они взламывали код в 94% случаев.

Популярные браузеры Safari, Chrome, Firefox, Opera и Dolphin изначально имеют доступ к сенсорам, поэтому злоумышленникам достаточно добавить на сайт соответствующий эксплойт, а не запрашивать у владельца разрешение, которое требуется при установке приложения из магазинов.

Графический пинкод предполагает быстрый ввод пароля из четырёх и более точек на поле 3х3. Поле имеет 389 112 возможных комбинации, но исследователи из Пеннсильванского университета уверены, что в реальности пользователи используют на порядок меньше схем. Часть комбинаций неудобна для постоянного использования. Приложение, работающее в фоновом режиме, в нужный момент запускает акселерометр, затем отключает его и передаёт данные мошенникам. Исследователям понадобился лишь один сенсор для взлома.

Подобный метод в 2015 году использовали учёные из IT-Университета Копенгагена, только в этом случае умные часы следили не только за вводом кода на смартфоне, но и за вводом пина от карты в банкомате или магазине. Данные с гиродатчика в часах передавались на смартфон, откуда отправлялись на сервер и выгружались в CSV.

Миллионы людей ежедневно работают за ноутбуками и настольными компьютерами. Мошенники могут узнать, что человек печатает на клавиатуре, если смартфон находится недалеко от неё. Учёные из Технологического института Джорджии в 2011 году запрограммировали мобильные устройства на наблюдение за вводимым на клавиатуре текстом: гаджеты измеряли вибрации поверхности стола. По словам учёных, процедура была непростой, но точность определения на тот момент составляла до 80%.

Смартфон iPhone 3GS для такой работы не подходил, но отлично себя показал iPhone 4, первый смартфон со встроенным гиродатчиком. Группа исследователей предприняла попытки использовать для слежки микрофон, более чувствительный сенсор. Акселерометр в итоге оказался предпочтительным способом, так как традиционно менее защищён системой.

Разработанная учёными техника искала последовательные пары нажатия клавиш. Приложение узнаёт, в каком месте клавиатуры были нажаты клавиши — слева-сверху и справа снизу, справа-снизу и справа-сверху — а также определяет расстояние для каждой пары клавиш. Затем оно сравнивает результаты с предварительно загруженным словарём. Метод работал со словами из трёх и более букв.

Можно не только воровать данные с акселерометра, но и управлять с его помощью устройством, заставляя смартфон выполнять нужные мошенникам действия. Динамик за 5 долларов помог взломать 20 акселерометров от 5 производителей с помощью звуковых волн. Группа исследователей из Мичиганского университета и Университета Южной Каролины использовала «музыкальный вирус», как они назвали их технику в интервью The New-York Times, чтобы заставить приложение Fitbit поверить, что пользователь совершил тысячи шагов, и управлять игрушечной машиной с помощью телефона. Целью исследователей стало создание софтовых решений для противодействия таким атакам.

Поскольку гироскоп улавливает и звуковые колебания, его, как жёсткий диск компьютера, можно использовать для скрытой прослушки. Учёные из Стэнфордского университета и специалисты из израильской оборонной компании Rafael нашли способ превратить гироскоп смартфона на Android в постоянно включенный микрофон. Они разработали приложение «Gyrophone»: датчики многих устройств на Android улавливают вибрации от звука частотой от 80 до 250 герц.

Голос взрослого мужчины имеет частоту от 85 до 155 Гц, женщины — от 165 до 255 Гц. Следовательно, гиродатчик способен слушать человеческую речь. Гироскоп iPhone использует частоту ниже 100 Гц, поэтому для тех же целей не подходит, но, тем не менее, может по отдельным словам помочь распознать пол говорящего. Точность инструмента в 2014 году была не очень высокой — до 64%.

Слаженная работа нескольких датчиков в смартфоне и машинное обучение помогут отследить передвижения владельца устройства при выключенной спутниковой навигации. Иллюстрация ниже показывает, насколько точно определяет маршрут способ, предложенный группой исследователей из Института инженеров электротехники и электроники (IEEE). Зелёным отмечен путь, который пользователь проехал на транспорте, оранжевым — пройденный путь, а чёрным — данные с GPS.

Приложение PinMe сопоставляет информацию с сенсоров с открытыми данными. Сначала эксплойт получает информацию о последнем IP-адресе смартфона и подключении к Wi-Fi, чтобы определить начальную точку маршрута. Затем — по направлению, скорости движения и периодичности остановкой распознаёт разницу между ходьбой, ездой на автомобиле и общественном транспорте, полётами на самолёте. Полученные данные PinMe сопоставляет с информацией из открытых источников: навигационные данные берёт из OpenStreetMaps, карту высот — в Google Maps, данные о маршрутах — из расписаний авиакомпаний и железнодорожных линий. Чтобы уточнить маршрут, приложение использовало метеосервис Weather Channel: точная информация о температуре и давлении воздуха помогает нивелировать влияние погодных условий на собранную датчиками информацию.

В 2010 году похожую технику применяла японская телекоммуникационная корпорация KDDI: акселерометр в смартфоне использовался для слежки за сотрудниками. Данные с сенсора позволяли понять, идёт ли человек по лестнице или по ровной поверхности, вытряхивает ли мусор их урны или моет полы. В 2015 году специалисты из Нанкинского университета в Китае использовали данные с акселерометра, чтобы следить за передвижением людей в метро.

Определить местонахождение владельца смартфона может приложение, получающее данные о состоянии аккумулятора. Такую информацию способно получить любое приложение, так как для этого не требуется дополнительных разрешений. Учёные из Стэнфорда и специалисты из оборонной компании Rafael, которые выше уже были упомянуты, разработали технологию Power Spy.

Определение местоположения пользователя происходит с 90-процентной точностью благодаря анализу скорости разрядки аккумулятора: так учёные определяли удалённость гаджета от ретрансляторов. Но такая точность возможна только в случае, если пользователь не в первый раз проходит по данному маршруту.

В 2012 году американский военный исследовательский центр в штате Индиана и учёные из Индианского университета разработали приложение PlaceRaider для смартфонов на Android 2.3, которое могло реконструировать окружение пользователя в 3D.

Пользователь должен был скачать приложение с возможностью делать фотографии и дать ему разрешение на использование камеры и их пересылку. PlaceRaider, работая в фоновом режиме, отключало звук затвора, чтобы не волновать пользователя. Затем программа в случайном порядке делала фотографии, сохраняя информацию о времени, месте и ориентации смартфона. После фильтрации фото и удаления плохих кадров, сделанных, например, в кармане пользователя, приложение отправляло их на сервер, где создавалась 3D-модель помещения.

Для проверки эффективности данной идеи учёные дали «заражённые» телефоны двадцати добровольцам, не знающим о приложении, и отправили их в офис с различными простыми заданиями. На следующем этапе две группы людей отсматривали результаты: одна — отдельные фотографии, вторая — 3D-модели. Обе группы искали QR-коды, чеки, документы, а также календари, которые злоумышленники могли бы использовать, чтобы определить, когда жертва не будет находиться в определённом месте.

Приложение для «конечного пользователя», то есть в худшем случае — преступника, а в нашем — учёных, позволяло приближать определённые части кадра в лучших традициях голливудских фильмов. В этом случае человек, открывший 3D-модель, мог нажать на определённую точку, после чего приложение искало более качественные фотографии из базы, сделанные ближе к искомому месту. На изображении ниже показан номер чека, лежащего на столе.

Чем больше сила — тем больше ответственность: это нужно помнить разработчикам смартфонов и приложений к ним, которые сегодня открывают безграничные возможности для взлома кошельков пользователей, отслеживания передвижении и определение интересов для более точного таргетирования рекламы. В реальной жизни, конечно, большая часть подобных исследователей учёных интересна в лучшем случае сценаристам «Чёрного зеркала».

Настоящие хакеры периодически разрабатывают крутые способы отъёма денег у населения, но не очень качественно их реализуют. Например, в феврале 2018 года они смогли загрузить майнер на правительственные сайты Великобритании, США и Канады, заставив зарабатывать для себя криптовалюту в течение четырёх часов. Вместо того, чтобы получить огромный объём информации с этих сайтов и продать его, они подключили майнер и заработали 24 доллара. Правда, после выяснения обстоятельств и эти деньги сервис майнинга им не выплатил.

Источник