Что такое root в Android?

Root-доступ к системе Android.

Из этой статьи вы узнаете что такое root на Андроид.

Root – доступом называется доступ к системе Android с правами администратора. То есть rooting-ом называют изменении я в операционной системе, которые приведут к предоставлению больших возможностей в управлении смартфоном.

Само понятие root как суперпользователя пришло из системы Linux, основы и ядра Android. Те, кто имеет представление о работе в этой системе, знают, что root – встроенная учетная запись системного администратора, который имеет много дополнительных возможностей, недоступных другим простым пользователям.

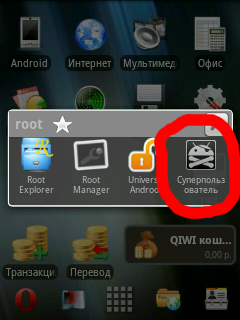

Чтобы обеспечить такой уровень доступа на своем смартфоне, достаточно просто установить на него программу под название su (сокращение от superuser, суперпользователь). Будучи суперпользователем, можно получить доступ к системным файлам, просмотреть кеш и сделать много других вещей.

Зачем нужен такой уровень доступа?

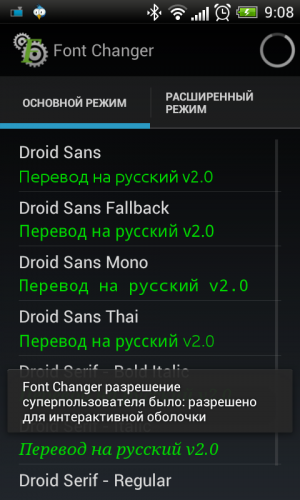

Имеет ли смысл этим заниматься? Дело в том, что разработано много приложений, которые для установки и запуска требуют в обязательном порядке доступа с полными правами. Их использование позволяет значительно расширить возможности любого смартфона и сделать работы с ним значительно более интересным. Это – такие приложения, как Root Explorer , Task Manager For Root, Titanium Backup , ShootMe, Carbon Backup и другие. В описании программ такого типа указывается, что для нее необходим уровень доступа root.

Имея полный доступ к системе Android, можно выполнять массу других функций, например:

- Вносить изменения в файлы операционной системы, а также ярлыки, темы;

- Удалять стандартные программы операционной системы;

- Запускать на выполнение любые исполняемые файлы, предназначенные для Linux;

- Создавать полную резервную копию установленной системы со всеми настройками и приложениями, используя дополнительные программы;

- Запускать Tether-приложения, что даст возможность использовать конкретный смартфон в качестве точки доступа (в версии android 2.2 эта возможность сделана штатной).

Имеющиеся прошивки с полными правами администратора могут дополнительно позволить пользователям устанавливать приложения на карту памяти, переносить кэш на карту, изменять многие системные настройки, к которым нет доступа через стандартное меню опций, и другие возможности.

Нужно иметь в виду, что одно только предоставление прав root не добавят в смартфон этих возможности, нужно еще установить необходимые программы, либо самостоятельно вносить изменения в системные файлы.

Какие бывают виды доступа root.

В системе Android есть несколько видов административного доступа root:

Temporary root – временное предоставление административных прав для выполнения определенных функций. После перезагрузки системы возвращаются обычные пользовательские права.

Shell root – постоянные права администратора без доступа к системной папке system.

Full root – полный постоянный неограниченный доступ с правами администратора.

Насколько это безопасно?

Безусловно, такой полный доступ к операционной системе может быть опасен.

Прежде всего, при установке на смартфон программы, обеспечивающей доступ с root-правами, происходит потеря гарантии. Это связано с тем, что такой уровень доступа может нанести операционной системе непоправимый вред при неправильном или просто неосторожном обращении.

Вернуть телефон в обычный режим, к сожалению, возможно не всегда. Это зависит от конкретной модели смартфона. Для одних возвращение в стандартный режим не представляет никаких трудностей, для других это представляет большую сложность. Поэтому прежде, чем включать rooting, стоит уточнить в сети Интернет возможности в будущем вернуть все обратно.

Проблемы могут возникнуть и с установкой обновлений. Дело в том, что стандартные обновления устанавливаются только на лицензионную и не изменённую версию операционной системы. Поэтому можно вернуть смартфон в обычный режим, установить обновления, а затем снова перевести его в режим root – прав.

Таким образом, rooting может предоставить массу дополнительных возможностей владельцам смартфонов, но одновременно может стать источником дополнительной опасности и головной боли.

Как получить root-доступ на моём смартфоне?

На данный момент существуют, как приложения для автоматического получения root-доступа для различных смартфонов буквально в один клик, так и приложения, ориентированные на взлом какой-то определённой модели. Среди автоматизированных инструментов наиболее известны: Unlock Root , z4root , HTC Quick Root , Easy Rooting Toolkit , Gingerbreak , SuperOneClick , Visionary , Unrevoked . Однако, универсальные рутилки часто ограничиваются каким-то количеством моделей, к которым подходят, а потому зачастую инструкцию и инструмент для получения рута именно на вашем смартфоне приходится искать самостоятельно, например, в тематических разделах форума https://xda-developers.com/ или https://4pda.ru

Источник

Мини блог

Поиск по этому блогу

Получаем временный и постоянный root_shell на android

- Получить ссылку

- Электронная почта

- Другие приложения

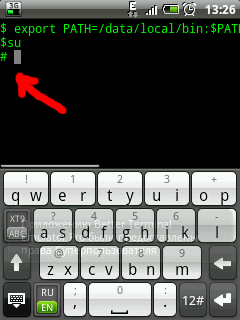

Как получить временный root_shell думаю многие ромоделы уже знают. Для этого нам нужно:

— root-права в прошивке (желательно по средствам SuperSU)

— adbd Insecure от разработчика SuperSU

Скачиваем adbd Insecure, запускаем и настраиваем как на скриншоте

Вот и все, мы получили временный root_shell на телефоне до перезагрузки телефона или до отключения в самом приложении

Теперь рассмотрим получения root_shell на постоянной основе . Для этого нам нужно:

— root-права в прошивке (желательно по средствам SuperSU)

— adbd Insecure от разработчика SuperSU

— инструмент для распаковки и запаковки boot.img. Я использую CarlivImageKitchen. (Как пользоваться этим инструментом не буду описывать)

— кастомное рекавери (желательно TWRP) для бекапа и для легкосьи прошить полученный кастомный boot.img

— все делаем так же как получение временного root_shell-а

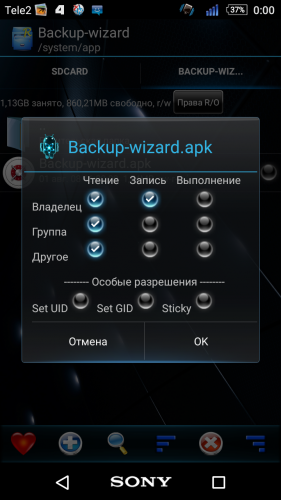

— копируем патченный /sbin/adbd (я использую плагин adb plugin для тотал коммандера)

— распаковываем boot.img

— заменяем adbd патченым по пути ramdisk/sbin/adbd (пути могут чуть отличаться в зависимости от инструмента для распаковки boot.img)

— файл /ramdisk/default.prop приводим примерно к такому виду

— собираем boot.img

— прошиваем любым вам удобным методом. К примеру через TWRP или SP FlashTool для MTK. Кому как удобнее.

Данный метод проверено на телефоне Lenovo K3 Note с прошивкой S424 ROW на android 6.0

Источник

Android root and shell root

Данная тема предназначена для обсуждения вопросов, которые возникают у пользователей,

которые только получили Root доступ и не знают что делать дальше.

Возможно, что возникшая у Вас проблема непосредственно связана с конкретной моделью устройства,

широко известна и ее решение давно найдено.

При создании сообщения в этой теме, пожалуйста, придерживайтесь следующих правил:

1. Спокойно и подробно опишите ваш вопрос или проблему. Старайтесь писать грамотно.

2. Обязательно укажите модель вашего устройства и версию OS Android.

3. Укажите, какие действия вы производили до получения(при решении) вопроса(проблемы). Какие приложения/программы использовались.

4. Если вы хотите добавить изображение ,пожалуйста, прочитайте Как убирать изображения под спойлер.

Соблюдая эти простые правила, вы быстрее получите интересующий вас ответ.

Рутинг (англ. Rooting) — процесс получения прав суперпользователя на устройствах под управлением операционной системы Android. Основными целями рутинга являются снятие ограничений производителя либо оператора связи, манипулирование системными приложениями, и возможность запуска приложений, требующих прав администратора. Устройство, прошедшее процесс рутинга, называется рутованным.

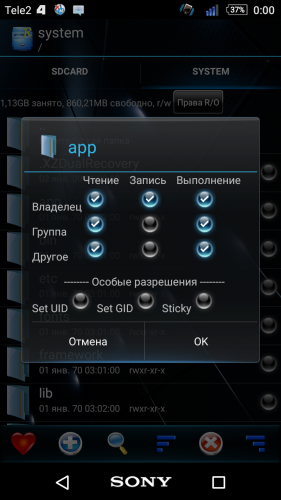

755 (-rwxr-xr-x) Права буквой «П» — под этим разрешением(правами) находятся все системные каталоги(папки)

С высокой долей вероятности, ответ на этот вопрос содержится в разделе Android — Прошивки

Если на форуме не опубликован проверенный способ получения root-прав на Ваш аппарат, или такие способы по каким-либо причинам не работают у Вас, тогда Вы можете на свой страх и риск попробовать универсальные способы:

Если у Вас будут возникать вопросы по указанным методам, или что-то будет не получаться с ними, то задавайте вопросы в темах про конкретный метод.

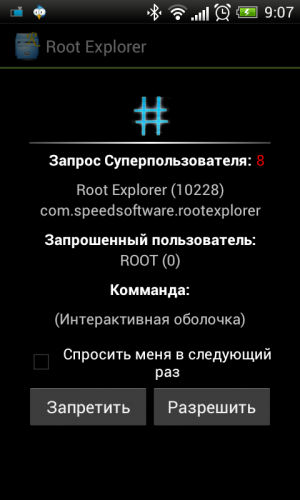

| Поскольку изначальный путь к получению root на большинстве телефонов лежал через терминальную сессию, запускаемую по команде «adb shell», то самый верный способ, по-моему, таков: Аналогичную проверку можно выполнить через программу-эмулятор терминала, которую надо запускать (предварительно установив, если её нет) на телефоне. Запустив, действовать начинаем с п.»в». Существенное отличие в том, что при выполнении п.»г» может появиться запрос на повышение привилегий. А может и не появиться. Если появился — отвечаем «Разрешить». Приглашение должно смениться на «#». Если запрос не появился, то тут два варианта: либо программа «Superuser» уже установлена, либо нет. Если Вы видите ответ системы «permission denied» (в разрешении отказано), то программа «Superuser» не установлена. Устанавливаем её. Если она не устанавливается (или же устанавливается, но полноценно не функционирует) — root в телефоне отсутствует. Занавес. Если программа «Superuser» уже была установлена ранее, то тут также возможны два варианта: эмулятору терминала разрешено работать с правами root или же наоборот, запрещено. Если разрешено, то мы незамедлительно должны увидеть желанный символ «#». Если запрещено — запускаем «Superuser» и снимаем запрет, удалив запись о нашем терминале. Возвращаемся в терминал и повторяем «su»[Enter], ждём запрос на повышение привилегий, разрешаем повышение, видим «#». Дрожащими руками набираем в терминале «id»[Enter]. Анализируем это. Для удаления софта, зашитого в телефон, можно использовать следующие программы: Root Manager — в нем есть раздел System Apps, в котором, в свою очередь, три пункта: App Remover — собственно удаление приложений, Data Remover — удаление связанных с программами данных, и App Backup/Restore — резервное копирование и восстановление приложений. По отзывам, бэкап работает довольно криво, поэтому рекомендуется использовать сторонний софт типа Titanium Backup ® SystemApp Remover — также программа, предназначенная для удаления системных приложений. По отзывам в ветке программы, почти ни у кого не работает, поэтому здесь приведена скорее как пример. Так же и саму программу Titanium Backup можно использовать для удаления программ. При тапе на строчку с названием удаляемого приложения появится окно, предлагающее создать/восстановить резервную копию, удалить копию, удалить данные и само приложение. Все системные приложения выделены красным цветом. Учтите , что сервисы Google (программы, в названии которых фигурирует google), штатные контакты, сообщения, лончер удалять и перемещать на карту ни в коем случае не рекомендуется во избежание потери нервных клеток и появления седых волос при окирпичивании зверька! Запомните! Перед тем, как что-то удалить, ОБЯЗАТЕЛЬНО! ОБЯЗАТЕЛЬНО! ОБЯЗАТЕЛЬНО! делайте бэкап! ®UMS Enabler(Universal) — Приложение для подключения Mass Storage Mode для установки карты памяти в качестве USB — накопителя(проверено Куратором) Это не полный перечень программ, работающих с root-правами. Все эти программы (и не только они) есть в Каталоге программ для Android OS. Если Вы не нашли какую-либо программу в данном списке или Каталоге, то вопросы «Подскажите программу, которая. » задаются в теме: ПОИСК программ для Android OS. Сообщение отредактировал LHLineLife — 31.03.21, 22:02 Источник |