- СМС-бот Android.SmsBot.65.origin — самая распространенная вредоносная программа апреля

- Предыдущие новости

- Андроид смс бот 62 оригинал

- Мобильные угрозы в июне 2014 года

- Android.SmsBot.459.origin

- android. smsbot.62.original угроза facebook

- #1 Lemmon

- #2 Sergey Bespalov

- #3 Tommi

- #4 Tommi

- #5 Lemmon

- #6 Lemmon

- #7 Sergey Bespalov

- #8 Lemmon

- Прикрепленные файлы:

- #9 Sergey Bespalov

- #10 Lemmon

СМС-бот Android.SmsBot.65.origin — самая распространенная вредоносная программа апреля

Дата: 2014-05-06 13:43

Статистика, собираемая специалистами компании «Доктор Веб» с использованием Антивируса Dr.Web для Android свидетельствует о том, что интерес злоумышленников к популярной мобильной платформе от Google не ослабевает. Так, в апреле 2014 года мобильный антивирус обнаружил на устройствах пользователей без малого 7 млн вредоносных, нежелательных и потенциально опасных приложений.

Всего в период с 1 по 29 апреля на мобильных устройствах пользователей было зафиксировано 6 815 293 срабатывания Антивируса Dr.Web для Android. Как и прежде, наиболее часто антивирус обнаруживал ПО, которое содержало различные модули, предназначенные для монетизации приложений и демонстрирующие на устройствах пользователей всевозможные сообщения рекламного характера. Среди таких модулей следует упомянуть Adware.Airpush, Adware.Revmob, Adware.Leadbolt и др. Наиболее распространенной вредоносной программой в апреле оказался СМС-бот Android.SmsBot.65.origin — он был выявлен на 262 267 инфицированных Android-устройствах, вторую строчку в этом своеобразном рейтинге занимают СМС-троянцы Android.SmsSend.1088.origin и Android.SmsSend.458 с показателем 138 407 зараженных смартфонов и планшетов.

При обнаружении какой-либо угрозы 47% пользователей сразу же деинсталлировали вредоносную программу, а 38,6% удаляли из памяти устройства .apk-файл еще до установки приложения, если в нем обнаруживался вредоносный или нежелательный компонент.

На инфицированных вредоносными программами мобильных устройствах в подавляющем большинстве случаев была установлена операционная система Google Android версии 4.1.2. На втором месте по числу заражений — Android 4.2.2, на третьем — Android 4.3.

Предыдущие новости

Фальшивые антивирусы сегодня все чаще стали появляться в магазинах мобильных приложений. Так, совсем недавно в двух разных источниках официальных приложений для мобильных устройств «Лаборатория Касперского» обнаружила сразу две поддельные программы, грубо имитирующие ее собственные разработки. Первая подделка была найдена в Windows Phone Store, что необычно — мошенники чаще.

По итогам первого квартала 2014 года доля спама в почтовом трафике составила 66,3%, оказавшись, таким образом, на 6,4% ниже, чем в последние три месяца 2013 года. Однако по сравнению с аналогичным периодом в 2013 году снижение доли нежелательных сообщений совсем незначительно — всего на 0,2%. К таким выводам пришли эксперты «Лаборатории Касперского» после анализа спама за первые.

Выпущено обновленное приложение BitTorrent Sync для Android. Оно является клиентом одноименного приложения для синхронизации данных между несколькими устройствам, без загрузки файлов на удаленный сервер. При помощи приложения можно получать доступ ко всем синхронизируемым папкам других устройств, добавлять контент с Android в синхронизируемые папки, выполнять автоматический бекап.

Patriot Memory расширила ассортимент USB-накопителей двумя моделями, Stellar Boost XT и Stellar Lite. Особенностью обеих является наличие двух разъемов (USB и Micro-USB) и возможность работы с мобильными устройствами — планшетами и смартфонами. Stellar Boost XT — пока один из немногих накопителей USB OTG, поддерживающих интерфейс подключения USB 3.0. По данным производителя.

Источник

Андроид смс бот 62 оригинал

Мобильные угрозы в июне 2014 года

2 июля 2014 года

Июнь текущего года наверняка запомнится пользователям мобильной операционной системы Android появлением и широким распространением значительного числа блокировщиков и троянцев-шифровальщиков, ориентированных именно на эту платформу, а также заметным ростом числа заражений мобильных устройств троянцем Android.SmsBot.120.origin. Помимо прочего, в течение июня специалистами компании «Доктор Веб» были обнаружены новые представители вполне «традиционных» семейств вредоносных программ , в частности, троянцы-шпионы и приложения, предназначенные для несанкционированной отправки платных СМС-сообщений.

Согласно статистике, собранной компанией «Доктор Веб» с использованием Антивируса Dr.Web для Android, в июне 2014 года было зафиксировано 6 101 306 его срабатываний, при этом основной причиной тревоги стали, как и прежде, различные рекламные модули, используемые производителями бесплатных программ для монетизации своих приложений. Такие модули способны выводить на панель уведомлений Android назойливые сообщения, в том числе рекламу сомнительных и потенциально опасных интернет-ресурсов. Самым «спокойным» с точки зрения вирусной активности оказалось 26 июня — в этот день было обнаружено всего лишь 163 580 угроз, а больше всего срабатываний было зафиксировано 8 июня: 226 002.

Традиционно число вредоносных программ среди общего количества рекламных и потенциально опасных приложений в статистике было относительно невелико и редко превышало 4-5%, однако в июне ситуация кардинально изменилась. В лидеры по числу попыток заражения работающих под управлением Android мобильных устройств вышел троянец Android.SmsBot.120.origin — он был обезврежен Dr.Web более 670 000 раз, что составляет почти 11% от общего объема выявленных угроз. Эта вредоносная программа, помимо отправки СМС-сообщений на заданные злоумышленниками номера, обладает и другим вредоносным функционалом: в частности, троянец умеет передавать на сервер киберпреступников сведения об инфицированном устройстве (включая IMEI, список установленных программ, и т. д.), удалять установленные в системе программы и входящие СМС, демонстрировать сообщения в панели уведомлений.

После обнаружения данного троянца 514 893 пользователя незамедлительно удалили его, что составляет 76,80% от общего числа заражений, в 13,88% случаев (93 036 раз) угроза была удалена еще до установки вредоносной программы на устройство, 34 162 раза (5,10% случаев) троянец был помещен в карантин, и 17 672 пользователя (2,64%) проигнорировали предупреждение Dr.Web, разрешив троянцу работать на своем устройстве.

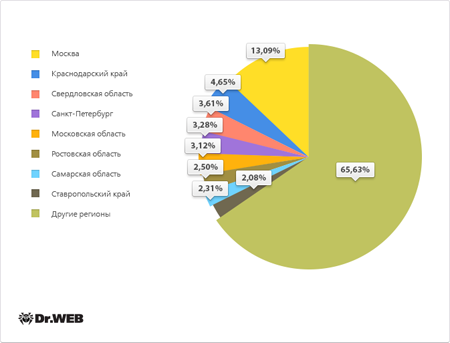

Преимущественно Android.SmsBot.120.origin распространяется на территории России, при этом максимальное число случаев заражения (13,09%) зафиксировано в Москве, на втором месте — Краснодарский край с показателем 4,65%, на третьем — Свердловская область (3,61%). Географическое распространение угрозы показано на следующей иллюстрации.

На втором и третьем местах по частоте обнаружения в июне располагаются два представителя семейства Android.SmsSend: это Android.SmsSend.1215.origin и Android.SmsSend.859.origin. Десятка угроз, чаще всего встречавшихся на мобильных устройствах с установленным Dr.Web в июне, представлена в таблице ниже.

| Наименование угрозы | %% | |

|---|---|---|

| 1 | Android.SmsBot.120.origin | 10,99 |

| 2 | Android.SmsSend.1215.origin | 1,43 |

| 3 | Android.SmsSend.859.origin | 1,35 |

| 4 | Android.SmsSend.1081.origin | 1,08 |

| 5 | Android.Spy.83.origin | 0,82 |

| 6 | Android.SmsSend.991.origin | 0,68 |

| 7 | Android.SmsSend.914.origin | 0,62 |

| 8 | Android.SmsSend.309.origin | 0,59 |

| 9 | Android.Subser.1.origin | 0,54 |

| 10 | Android.SmsSend.315.origin | 0,52 |

В конце мая специалисты компании «Доктор Веб» зафиксировали случаи распространения первой в истории программы-энкодера для мобильной платформы Android. Троянец Android.Locker.2.origin производил поиск и шифрование на инфицированном устройстве файлов .jpeg, .jpg, .png, .bmp, .gif, .pdf, .doc, .docx, .txt, .avi, .mkv, .3gp, после чего требовал у жертвы денег за их расшифровку. В течение июня Антивирус Dr.Web для Android предотвратил 6 858 попыток заражения пользовательских устройств этим опасным троянцем.

Также июнь запомнится активным распространением троянцев-блокировщиков для Android, препятствующих нормальной работе инфицированного устройства. Так, Android.Locker.5.origin ориентирован в первую очередь на пользователей из Китая и блокирует экран смартфона или планшета лишь на время, не принося серьезного ущерба хранящейся на устройстве информации. В то же время троянцы Android.Locker.6.origin и Android.Locker.7.origin, заблокировав экран, требуют у жертвы выкуп за его разблокировку. Данные программы распространяются под видом проигрывателя Adobe Flash и ориентированы на американских пользователей Android.

Подробнее об этих угрозах и методах борьбы с ними мы рассказывали в опубликованном на нашем сайте информационном материале. Компания «Доктор Веб» призывает пользователей ОС Android проявлять бдительность, устанавливать приложения только из проверенных источников и обязательно использовать на своих устройствах антивирусное ПО.

Источник

Android.SmsBot.459.origin

Добавлен в вирусную базу Dr.Web: 2015-09-19

Описание добавлено: 2015-09-18

SHA1: 9a8f33c8f7ef02d2551331023bc90f8990645d5d

c56da810fc0bd6ce61313afdba492942715c2720

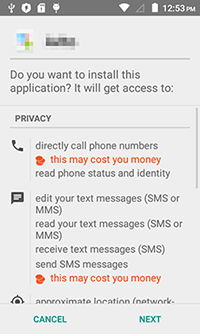

Троянская программа, работающая на мобильных устройствах под управлением ОС Android. Может распространяться при помощи СМС-спама и устанавливаться в систему под видом безобидных приложений, например, программы-клиента для доступа к популярной онлайн-площадке по размещению объявлений, ПО для работы с MMS-сообщениями и т. п. Представляет собой бота, способного выполнять команды злоумышленников и предназначенного для кражи денег пользователей.

Сразу после запуска пытается получить доступ к функциям администратора мобильного устройства, для чего постоянно демонстрирует соответствующий запрос, фактически блокируя работу с зараженным смартфоном или планшетом:

После получения необходимых полномочий удаляет значок с главного экрана.

Некоторые модификации троянца после запуска не требуют доступ к функциям администратора устройства и лишь активируют работу вредоносного системного сервиса, после чего также удаляют свой значок.

Android.SmsBot.459.origin через POST-запрос передает на управляющий сервер следующую информацию:

- IMEI-идентификатор;

- название модели устройства;

- текущий язык операционной системы;

- IMSI-идентификатор;

- номер мобильного телефона;

- название мобильного оператора;

- версию операционной системы;

- установлено ли приложение Viber;

- текущую версию троянца;

- уникальный идентификатор троянца, сгенерированный для конкретного зараженного устройства.

В ответ на отправленную информацию троянец получает команду на проверку наличия привязки к абонентскому номеру пользователя услуги мобильного банкинга от нескольких кредитных организаций, в частности, Сбербанка России и Альфа-Банка, а также на проверку баланса соответствующих банковских счетов жертвы. Кроме этого, троянец проверяет баланс QIWI-кошелька, а также мобильного счета пользователя.

Для управления троянцем злоумышленниками предусмотрены следующие команды:

Выполнение каждой из этих команд сопровождается отчетом, отправляемым на сервер через POST-запрос:

Все перехватываемые троянцем СМС-сообщения скрываются от пользователя и также передаются на сервер в виде POST-запроса:

Для того чтобы скрыть от жертвы входящие СМС, вначале Android.SmsBot.459.origin использует следующую функцию:

После этого он отключает все звуковые уведомления устройства, в том числе вибровызов:

Затем троянец удаляет полученное сообщение из памяти мобильного устройства:

после чего ожидает 3 секунды и вновь включает звуковые оповещения:

Источник

android. smsbot.62.original угроза facebook

#1 Lemmon

#2 Sergey Bespalov

Lemmon, можете отправить файл на проверку?

#3 Tommi

#4 Tommi

#5 Lemmon

Lemmon, можете отправить файл на проверку?

#6 Lemmon

Добрый день, такая же зараза и в то же время, телефон самсунг s8.

#7 Sergey Bespalov

1. Пришлите пожалуйста скриншот окна антивируса, где показан найденный вирус и информация, где он найден (нужно нажать на имя вируса).

2. Скачайте это приложение https://play.google.com/store/apps/details?id=com.ses.app.apkexport. В нем нажимаете кнопку рядом с лупой. Выбираете «System» и «System (updated)». Находите приложение Facebook, у которого ниже написано com.facebook.katana. Выбираете и нажимаете на иконку дискеты. Будет выведено сообщение, куда apk был сохранен.

Затем открываете антивирус. Выбераете выборочная проверка. Находите папку «apk». В ней будет файл «Facebook . «. Долгое нажатие по нему, появится диалог «Отправить файл в лабораторию». Отправляете с категорией «Ложное срабатывание». Скиньте сюда номер тикета.

#8 Lemmon

Lemmon, Tommi,

1. Пришлите пожалуйста скриншот окна антивируса, где показан найденный вирус и информация, где он найден (нужно нажать на имя вируса).

2. Скачайте это приложение https://play.google.com/store/apps/details?id=com.ses.app.apkexport. В нем нажимаете кнопку рядом с лупой. Выбираете «System» и «System (updated)». Находите приложение Facebook, у которого ниже написано com.facebook.katana. Выбираете и нажимаете на иконку дискеты. Будет выведено сообщение, куда apk был сохранен.

Затем открываете антивирус. Выбераете выборочная проверка. Находите папку «apk». В ней будет файл «Facebook . «. Долгое нажатие по нему, появится диалог «Отправить файл в лабораторию». Отправляете с категорией «Ложное срабатывание». Скиньте сюда номер тикета.

Прикрепленные файлы:

1lA-ieJWAm4.jpg32,54К 1 Скачано раз

#9 Sergey Bespalov

Lemmon, Спасибо. Это ошибка, она была исправлена. Файлы присылать не надо. Угрозу можно проигнорировать, после обновления баз она обнаружаться не будет.

#10 Lemmon

Lemmon, Tommi,

1. Пришлите пожалуйста скриншот окна антивируса, где показан найденный вирус и информация, где он найден (нужно нажать на имя вируса).

2. Скачайте это приложение https://play.google.com/store/apps/details?id=com.ses.app.apkexport. В нем нажимаете кнопку рядом с лупой. Выбираете «System» и «System (updated)». Находите приложение Facebook, у которого ниже написано com.facebook.katana. Выбираете и нажимаете на иконку дискеты. Будет выведено сообщение, куда apk был сохранен.

Затем открываете антивирус. Выбераете выборочная проверка. Находите папку «apk». В ней будет файл «Facebook . «. Долгое нажатие по нему, появится диалог «Отправить файл в лабораторию». Отправляете с категорией «Ложное срабатывание». Скиньте сюда номер тикета.

Lemmon, Tommi,

1. Пришлите пожалуйста скриншот окна антивируса, где показан найденный вирус и информация, где он найден (нужно нажать на имя вируса).

2. Скачайте это приложение https://play.google.com/store/apps/details?id=com.ses.app.apkexport. В нем нажимаете кнопку рядом с лупой. Выбираете «System» и «System (updated)». Находите приложение Facebook, у которого ниже написано com.facebook.katana. Выбираете и нажимаете на иконку дискеты. Будет выведено сообщение, куда apk был сохранен.

Затем открываете антивирус. Выбераете выборочная проверка. Находите папку «apk». В ней будет файл «Facebook . «. Долгое нажатие по нему, появится диалог «Отправить файл в лабораторию». Отправляете с категорией «Ложное срабатывание». Скиньте сюда номер тикета.

Источник

1lA-ieJWAm4.jpg32,54К 1 Скачано раз

1lA-ieJWAm4.jpg32,54К 1 Скачано раз