- Смс бомберы — рабочие онлайн сервисы и боты 2021

- Анализ sms-бота для Android. Часть II

- Анализ sms-бота для Android. Часть II

- SMS-вирус под ОС Android или «Привет 🙂 Тебе фото…»

- Вступление

- 1. Подготовка

- 2. Установка

- 3. Вирус-приложение

- 4. Удаление?

- 5. Dr Web против вируса

- 5. Avast против вируса

- 6. Реверс-инжиниринг

- Послесловие

- Выводы

Смс бомберы — рабочие онлайн сервисы и боты 2021

Всем привет, если честно, я уже не помню, когда последний раз обновлял на сайте какой-либо из смс бомберов. И вот, этот день настал, сегодня я для вас публикую список проверенных, а самое главное, рабочих бомберов на декабрь 2020 года. Все смс бомберы находятся в телеграме, имеют простое управление, а главное — они совершенно бесплатные.

Для начала, объясню для тех, кто не знает, что такое смс бомбер, хотя, думаю, тут таких будет очень мало. Смс бомбер — это программа, или сервис, который оправляет множество смс сообщений с различных сервисов на один номер телефона и получается так, что сообщения начинают сыпаться десятками без остановки, забивая телефон уведомлениями и звуковыми оповещениями.

Ранее существовало достаточно много программ, которые позволяли оправлять сообщения с различных сервисов, таких как такси, смс активации, мтс, доставка и другие. Сейчас же большинство программ просто перестало работать, а разработчики данных смс бомберов перебрались в телеграм и начали делать ботов, которые так же позволяют флудить смс сообщениями на заданный вами номер.

Для начала я ознакомлю вам с несколькими бомберами, которые работают либо через браузер, либо как отдельная программа на windows. Все смс бомберы перед написанием данного поста проверены на работоспособность и качество работы.

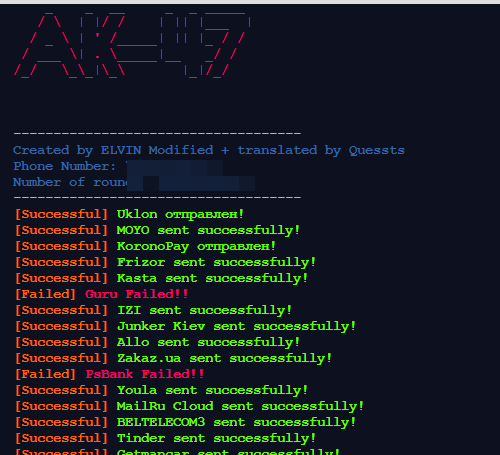

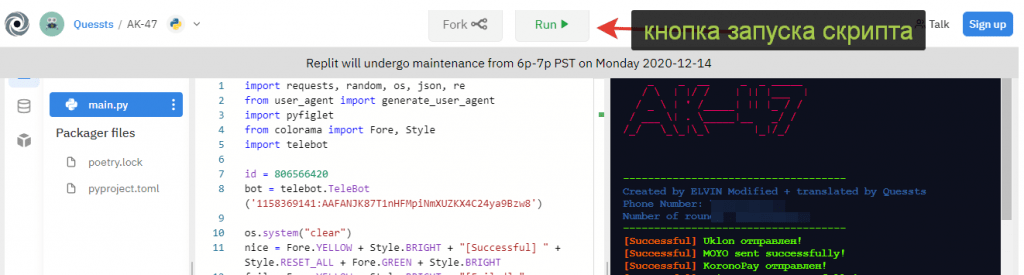

Смс бомбер АК-47.

Ак-47 — это довольно свежий смс бомбер, о котором я узнал буквально за несколько часов до написания данной статьи. Она работает как отдельный скрипт в браузере, поэтому вам скачивать ничего не нужно. Что касается сервисов, то их достаточно для небольшой атаки на номер.

В распоряжении данного бомбера, как писалось на форуме, около 86 различных сервисов, поэтому спам будет происходить на более-менее нормальном уровне для бесплатного флудера. Работает бомбер на следующих номерах: Россия, Украина, Белоруссия, Латвия, Литва, Эстония, Финляндия и еще куча стран Европы. Я же проверял только на Ру номере.

Итак, для того чтобы воспользоваться данным смс бомбером делаем следующее:

- Переходим по ссылке.

- Нажимаем вверху кнопку «Run» и ждем запуска нашего скрипта.

- После запуска скрипта он предложит ввести номер телефона в формате +7********

- Вводим номер жертвы и нажимаем «Enter», все спам должен запуститься и перед вами появится лог выполнения задачи.

Чтобы остановить смс флуд, нажимаем кнопку стоп, она будет там же где и кнопка Run, либо просто закрываем вкладку с нашим бомбером, спам остановится самостоятельно.

Плюсы смс бомбера АК-47.

+ Не требует установки.

+ Большое количество сервисов.

+ Все предельно понятно.

+Сервис беплатный.

+ Проверен на работоспособность.

Минусы.

— Есть пропуски по отправке смс.

b0mb3r

Смс бомбер, о котором я рассказывыал в прошлой статье b0mb3r, работает на Питоне, поэтому его вы сможете запустить даже на андроид устройстве. Сам сервис довольно неплохой, включает в себя около 145 сервисов, сколько из них рабочих остается под вопросов, никто не считал, да и навряд-ли будет.

Плюсы бомбера b0mb3r.

+ Большое количество сервисов.

+ Понятный интерфейс.

+ Сервис бесплатный.

+ Можно запустить на андроид.

+ Проверен на работоспособность.

Минусы.

— Для кого-то непонятная установка.

— Есть пропуски по смс.

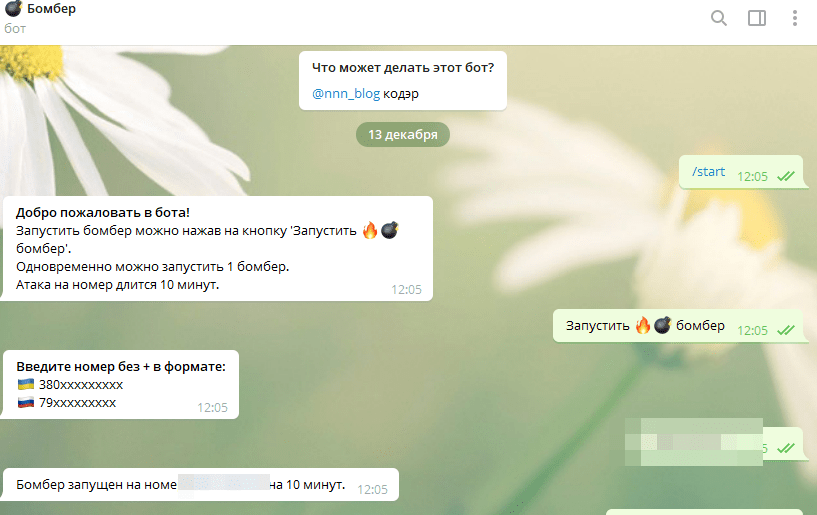

Смс бомберы — боты в телеграм.

И самое интересное, это боты в телеграм, которые не требуют от вас никаких дополнительных установок различных компонентов и прочих программ. Все что вам нужно, это просто запустить телеграм и добавить бота или несколько к себе на аккаунт и начать спам.

Покажу на примере довольно интересного бота @mobilebomber_bot, после добавления на аккаунт оправляем ему старт и далее просто следуем инструкциям. Все довольно просто. Данный бот бесплатный.

Единственный минус бесплатных смс бомберов в телеграм, это ограничение по времени смс спама, почти во всех бомберах данное время ограничивается 10 минутами. Но если использовать сразу несколько разных бомберов, то спам получится довольно хороший. При тестировании данного бота пришло достаточное количество сообщений, чтобы мне надоесть. Сервисы разные, от МТС ТВ, до различных такси и доставок еды.

И это лишь один бот, мы же протестировали десяток различных ботов, в которых добавлены различные сервисы, то есть если их использовать вместе, то спам получится немного лучше, чем по-одиночке.

Плюсы ботов в телеграм.

+ Они бесплатные.

+ Проверены на работоспособность.

+ В некоторых много сервисов.

+ Не требуют установки и предельно понятны.

Минусы.

— Некоторые имеют мало сервисов.

— Ограничение по времени.

— Бывают боты не отвечают на команды.

Полный список проверенных смс ботом, которые позволят вам зафлудить номер телефона смс сообщениями я выкладываю у себя в телеграм канале. Перед написанием данной статьи данные боты были проверенны одним из пользователей нашего канала.

Список проверенных смс бомберов в телеграм.

Для просмотра полного списка ботов, переходим по ссылке выше на наш телеграм канал.

В случае, если появятся новые рабочие и бесплатные смс бомберы, об этом вы узнаете на нашем канале. Кстати, у нас в планах есть мысль заказать написание собственной программы или бота, которая будет осуществлять флуд смс сообщениями, но это только планы.

Источник

Анализ sms-бота для Android. Часть II

Анализ sms-бота для Android. Часть II

Вступление

Еще один бот под Android, рассылаемый по «красивым» номерам вида 8***6249999 и т.д. Смской приходит ссылка вида: «Посмотрите, что о Вас известно» или «Информация для владельца» и т.д. названиесайта.ру/7***6249999″

Процесс вскрытия Android-приложений:

- Скачиваем APK-файл;

- Извлекаем файл манифеста;

- Декомпилируем приложение в читаемый исходный или байт-код;

- Анализируем манифест и код.

Джентльменский набор инструментов:

Читаем манифест

В манифесте сразу бросаются в глаза следующие строчки кода:

Из среза манифеста становится понятно что собирается делать бот:

- Получать и обрабатывать все входящие СМС;

- Будет что-то выполнять при перезагрузке устройства;

- Попытается получить права администратора устройства;

- И запускает какой-то сервис. Скорее всего этот сервис будет ждать поступления новых команд (например, управляющего сервера);

Далее, по манифесту:

Невооруженным глазом видно, что наш бот хочет получить разрешения на:

- Запуск после ребута;

- Получение аккаунтов;

- Получение/отправку/написание/чтение СМС-ок;

- Получение состояния телефона;

- Интернет;

Итак, уже примерно проясняются намерения бота.

Mainactivity.java

Теперь переходим к анализу классов. Их у нашего бота 17 штук.

После анализа каждого из них я пришел к выводу самые основные, то есть заслуживающие внимание, из них следующие:

- MainActivity.java;

- Runservice.java;

- IncomingSmsReceiver.java;

- HandlerCMD.java;

В выше указанных классах сосредоточена основная логика бота, остальные классы – вспомогательные.

Посмотрим, что есть в классе MainActivity.

В ниже указанном, коде бот пытается получить права Админа:

Далее, при закрытии программы он попытается запустить класс сервиса(о нем поговорим чуть ниже):

RunService.java

Из названия данного класса становится понятно, что он делает. Да, он запускает сервис, который:

- проверяет свой статус;

- получает команды от управляющего сервера и запускает обрабатывающий хэндлер;

- проверяет исходящие СМС каждые 60 секунд;

- блокирует звонки номеров, которые занесены в черный список бота;

- отправляет на сервер все исходящие СМС-ки.

IncomingSmsReceiver.java

Данный класс используется как BroadcastReceiver. Из названия понятно, что данный класс нужен для получения входящих СМС-ок и отправки их содержимого на сервер. Вот подтверждающий срез кода:

HandlerCMD.java

По моему мнению, это самый интересный класс. Тут явно можно увидеть все функции которые выполняет бот. Данный класс тесно взаимодействует с классом Command.java, в котором расписаны действия каждой из команд. Управляющий сервер отправляет команды в виде массива строк. Хэндлер его обрабатывает и проверяет первый элемент массива paramArrayOfString[0] на наличие значения от «1» до «16». А теперь давайте пройдемся по каждой функции.

При получении «1» отправка СМС на определенный номер

Установка нового IP-адреса сети

Отправка на сервер всех онлайн аккаунтов пользователя

Отправка на сервер список установленных приложений

Очистка «черного списка»

Получить от сервера текст СМС-ки и разослать абонентам из локальной адресной книги

Разослать СМС-ки по списку номеров полученных от сервера

Получить все номера абонентов и отправить на сервер

Отправить на сервер информацию о операторе сотовой связи

Отправить на сервер версии приложений

Отправить версию Андроида

Отправить код страны

Отправить номер телефона устройства

Получение от сервера и исполнение, а также отправка результата выполнения USSD-сообщений

Удаление приложения в теневом режиме

Выводы

Подведем итоги анализа. Бот написан более грамотно, в отличии от предыдущего. Но так же есть огрехи в защите кода. Никакой обфускации и шифрования. Благодаря чему удалось увидеть в коде IP адреса сервера, на который бот отправляет и получает данные.

Источник

SMS-вирус под ОС Android или «Привет 🙂 Тебе фото…»

*Оригинальная картинка, наглым образом вытащеная из ресурсов apk

[прим. apk — расширение файла установки приложения на ОС андроид]

Вступление

привет [смайлик] тебе фото https:// m**o*an.ru/oujr/380688086*6*

1. Подготовка

Поверхностно поискав в интернете информацию, было установлено, что ссылка в смс сообщении является ничем иным, как адресом на загрузку apk файла. А apk файл — вирусом «Trojan.SMSSend», заражающий мобильные устройства под управлением ОС Android. Главные задачи данного «зловреда» — перехватывать управление устройством и использовать его в своих целях: блокировка исходящих вызовов, отправка сообщений «с приветом» и другие мелкие пакости.

Перейдя по ссылке из браузера я благополучно получил ответ «403 Forbidden».

Понятно, значит, стоит фильтр по браузеру. Что ж, буду проверять «на кошках», как говорится.

Недолго думая, решил «положить на алтарь науки» свой планшет Samsung Galaxy Tab 2. Сделав бэкап, со спокойной совестью нажал на кнопку «Общий сброс». На всякий случай убедился, что на sim-карте нет денег и приступил к установке.

2. Установка

Захожу в настройки, в пункте меню «Неизвестные устройства», убираю галочку «Разрешить установку приложений из других источников, кроме Play Маркет».

Перейдя по ссылке из смс-сообщения, получил предупреждение браузера, следующего характера:

Соглашаюсь и нажимаю кнопку «Продолжить». Скачалось приложение F0T0_ALB0M.apk:

Устанавливаю. Ужасаюсь количеством permission (разрешений). Операционная система любезно предупреждает:

Это приложение может нанести вред устройству

Но я же не ищу легких путей, поэтому, «скрепя сердце», ставлю галочку «Я понимаю, что это приложение может нанести вред».

Когда приложение запрашивает права администратора, понимаю, что это последний этап. Нажимаю «Отмена», но диалог появляется снова. Эх, была не была, буду идти до конца, и нажимаю «Включить».

3. Вирус-приложение

Само приложение состоит из одной активити-картинки с обреченным котенком. Наверное таким образом разработчик пытался пошутить.

В этом месте, я немного забегу вперед (см. п.6) и приведу, код AndroidManifest.xml для лучшего понимания статьи.

В диспетчере приложений наш «зловред» гордо именуется «Google Play».

4. Удаление?

Благополучно заразив устройство, перехожу к фазе лечения. Сначала пробую удалить приложение. Захожу в «Диспетчер приложений» и вижу, что все кнопки заблокированы.

Понятно, значит, у приложения имеются права администратора и так просто удалить его не получится. Не беда, сейчас я их уберу. Захожу в пункт меню «Безопасность»->«Администраторы устройства» и убираю галочку напротив приложения.

Но, нет, не тут то было. Устройство благополучно переходит в настройки управления WiFi и зависает. Пришлось «прибивать» окно настроек.

Дальше хотелось решить вопрос «на корню», так сказать, и воспользоваться общим сбросом системы. Ну да, легко мне выбирать такой вариант — мои личные данные в бэкапе хранятся.

А как же обычные пользователи? У которых «внезапно» любимый телефон заразился вирусом. Они ведь даже исходящего вызова знакомому «тыжпрограммисту» не сделают. В общем, читерство это, не буду так делать.

Итог: штатными средствами нейтрализовать угрозу не удалось. Подключаем «тяжелую артиллерию».

5. Dr Web против вируса

Памятуя про хорошую лечащую утилиту «Dr.Web CureIt!», решил бороться с зловредом с помощью аналога под Android. Захожу на официальный сайт и качаю бесплатную версию антивирусника «Dr.Web для Android Light 9».

Устанавливаю, по WiFi обновляю сигнатуры.

Запускаю быструю проверку ― ничего.

Запускаю полную проверку ― тоже ничего.

Я разочарован! Печально вздохнув, удаляю антивирусник.

UPD от 6.09.14. На данный момент антивирусник успешно опознает данный зловред под детектом Android.SmsBot.origin.165. Алгоритм удаления такой же, как и при использовании Avast (см. ниже).

5. Avast против вируса

Скачиваю и устанавливаю версию «Avast-Mobile-Security-v3-0-7700».

При старте запускается экспресс-сканирование, которое никаких вирусов в системе не находит.

Ну и ладно, мозг подсказал очередную идею: вот есть какой-то пункт меню «Управление приложениями», а что если…

Да, действительно загрузился список приложений в системе.

Пункта «Удалить» нет. Поэтому, пробую остановить приложение. Остановилось.

Жду 2-3 секунды, приложение снова в работе.

Ладно, попробую с другой стороны. Запускаю принудительную проверку системы. О_о, обнаружено вредоносное ПО. Нажимаю «Устранить все» [прим. как-то это звучит в духе Дарта Вейдера или Далеков]. Avast сообщает, что удалить приложение не может, а нужно сначала отобрать права администратора у приложения. Появляется системный диалог:

Удалить все данные с устройства и вернуть заводские настройки? Нажмите «Да» если согласны, или «Нет» для отмены

И сразу же, поверх этого диалогового окна открывается «злополучное» окно настроек wi-fi. Нажимаю «Возврат», снова открываются настройки. Хорошо, хоть окно настроек не зависает.

Опять на тропу читерства меня толкают. Будем искать другое решение…

6. Реверс-инжиниринг

Посмотрим в исходный код приложения, благо на Android это не такая большая проблема. Много всего интересного…

Например, в классе SystemService указан url сайта lamour.byethost5.com (дизайн-студия).

Но больше всего мне понравился класс AdminReceiver, который является наследником системного класса DeviceAdminReceiver.

В этом классе есть переопределенный метод onDisableRequested, который срабатывает при отключении админполномочий для данного приложения. Полностью заблокировать кнопки в системном диалоге нельзя, поэтому разработчик вируса пошел на хитрость, он изменил текст сообщения на «Удалить все данные с устройства и вернуть заводские настройки? Нажмите «Да» если согласны, или «Нет» для отмены» и обильно прикрыл сверху назойливым окном настроек.

Бинго. Значит теперь я смело смогу нажать в данном диалоговом окне «Удалить» и планшет будет «здоров».

Послесловие

Таким образом, выполнив повторно пункт 5 данной публикации (не останавливаясь на последнем шаге), вирус версии 4.0 (согласно манифест-файлу) был побежден.

Почему не удалось напрямую из настроек убрать галочку админправ для приложения, а только используя Avast? Скорее всего, стоит очередная ловушка с переопределенным методом.

Выводы

Разработчики вирусов находят все новые лазейки.

Но, так или иначе, браузер и операционная система стали лучше защищать пользователей.

Мне необходимо было нажать 2 подтверждения и поставить галочку в настройках «Неизвестные устройства».

Источник