- Super Bluetooth Hack 1.08

- 7 Most Popular Bluetooth Hacking Software to Hack Mobile Phones

- 1. Super Bluetooth Hack 1.08

- 2. Blue Scanner

- 3. Blue Sniff

- 4. BlueBugger

- 5. BTBrowser

- 6. BTCrawler

- 7. BlueSnarfing

- 7 Most Popular Bluetooth Hacking Software to Hack Mobile Phones

- 1. Super Bluetooth Hack 1.08

- 2. Blue Scanner

- 3. Blue Sniff

- 4. BlueBugger

- 5. BTBrowser

- 6. BTCrawler

- 7. BlueSnarfing

- Super Bluetooth Hack 1.08

- Взлом смартфона через Bluetooth. Реально ли это

- Чем опасен включенный Bluetooth

- Как взламывают Bluetooth

- Зачем отключать Bluetooth

- Безопасен ли Bluetooth

Super Bluetooth Hack 1.08

Это новая версия программы Super Bluetooth Hack

Если вы не знаете что такое Super Bluetooth Hack, то это программа с помощью которой можно управлять чужим мобильным телефоном на расстоянии (10-15 метров, ведь это блютуз).

Что можно.

1) Читать SMSки

2) Выключать телефон

3) Включить музыку

4) Выбирать режимы (обычный, на улице, без звука . )

5) Блокировать телефон

И многое многое другое.

Доп. информация:

Установка:

1) Скачать на комп.

2) Залить на мобильный

3) Запустить установщик (то что вы скачали , кстати нужен JAVA)

4) Он его установит и вы сможете запустить программу

5) Выбрать языки и полазить в настройках

6) Щёлкнуть подключение

7) щёлкнуть поиск устройств

8) Выбрать «жертву»

9) И УПРАВЛЯТЬ .

FAQ-часто задаваемые вопросы

1) Почему появляется белый экран когда я щёлкаю соединиться?

Ответ: Значит это аномальная зона , короче блютусы там плохо работают

или же у вас проблемы с JAVA (маловероятно) просто перезагрузитесь и все вроде

должно пройти

2) Почему когда я подключаюсь к «жертве» к ней приходит сообщения

типа «Пользователь *ваше имя* хочет получить доступ к этому телефону , разрешить?»

Ответ:это значит телефон «жертвы» имеет что то типа защиты , чтобы этого избежать попробуйте

сделать так чтобы жертва добавила вас в список контактов по блютуз, это должно обойти защиту

Кстати на некоторых телефонах вобще нету такой защиты и вы сразу получаете доступ!

Источник

7 Most Popular Bluetooth Hacking Software to Hack Mobile Phones

We all are familiar with the term hacking and the disadvantages faced by anyone when it is being used in illegal ways. Previously, hacking was restricted to computers or computer networks only but as time changed this field has grown up and now mobile phones, especially the multimedia phones are more prone to hacking. There are various hacks and software already present on the web which helps hackers in hacking any multimedia phones. In this post, I have outlined only Bluetooth Hacking Software. These software are very efficient and can hack any Bluetooth-enabled device without any prior knowledge of the user.

So here comes the list of useful Bluetooth hacking software.

Table of Contents

1. Super Bluetooth Hack 1.08

This software is used for controlling and reading information from a remote phone via Bluetooth or infrared. Phone list and SMS can be stored in HTML format. In addition to it, it will display information about battery, network, and sim card.

2. Blue Scanner

Blue Scanner searches out for Bluetooth-enabled devices and tries to extract as much information as possible for each newly discovered device in other words one can use this one to spy on others who are close.

3. Blue Sniff

BlueSniff is a simple utility for finding discoverable and hidden Bluetooth-enabled devices. It operates on Linux.

4. BlueBugger

This simply exploits the BlueBug (name of a set of Bluetooth security holes) vulnerability of the Bluetooth-enabled devices. By exploiting these vulnerabilities one can access phone-book, call lists, and other information of that device.

5. BTBrowser

BT Browser is a J2ME application which can browse and explore the technical specification of surrounding Bluetooth-enabled devices. One can browse device information and all supported profiles and services records of each device.

6. BTCrawler

BT Crawler is a scanner for Windows Mobile Based devices. It scans for other devices in range and performs service queries. It implements Bluejacking and BlueSnarfing attacks.

7. BlueSnarfing

Bluesnarfing is a method of hacking into Bluetooth-enabled mobile phones and with this, you can copy its entire information like contact book, etc. With this software you give the complete freedom to hackers, to send a “corruption code” to you which will completely shut-down the phone down and make it unusable for you.

Disclaimer: I have outlined these software for your information and knowledge purpose only. It’s an advice to all the multimedia phone users to keep off your Bluetooth and if any harm will occur then we do not take any responsibility.

Please leave your thoughts on Bluetooth hacking in the comments section below.

Источник

7 Most Popular Bluetooth Hacking Software to Hack Mobile Phones

We all are familiar with the term hacking and the disadvantages faced by anyone when it is being used in illegal ways. Previously, hacking was restricted to computers or computer networks only but as time changed this field has grown up and now mobile phones, especially the multimedia phones are more prone to hacking. There are various hacks and software already present on the web which helps hackers in hacking any multimedia phones. In this post, I have outlined only Bluetooth Hacking Software. These software are very efficient and can hack any Bluetooth-enabled device without any prior knowledge of the user.

So here comes the list of useful Bluetooth hacking software.

Table of Contents

1. Super Bluetooth Hack 1.08

This software is used for controlling and reading information from a remote phone via Bluetooth or infrared. Phone list and SMS can be stored in HTML format. In addition to it, it will display information about battery, network, and sim card.

2. Blue Scanner

Blue Scanner searches out for Bluetooth-enabled devices and tries to extract as much information as possible for each newly discovered device in other words one can use this one to spy on others who are close.

3. Blue Sniff

BlueSniff is a simple utility for finding discoverable and hidden Bluetooth-enabled devices. It operates on Linux.

4. BlueBugger

This simply exploits the BlueBug (name of a set of Bluetooth security holes) vulnerability of the Bluetooth-enabled devices. By exploiting these vulnerabilities one can access phone-book, call lists, and other information of that device.

5. BTBrowser

BT Browser is a J2ME application which can browse and explore the technical specification of surrounding Bluetooth-enabled devices. One can browse device information and all supported profiles and services records of each device.

6. BTCrawler

BT Crawler is a scanner for Windows Mobile Based devices. It scans for other devices in range and performs service queries. It implements Bluejacking and BlueSnarfing attacks.

7. BlueSnarfing

Bluesnarfing is a method of hacking into Bluetooth-enabled mobile phones and with this, you can copy its entire information like contact book, etc. With this software you give the complete freedom to hackers, to send a “corruption code” to you which will completely shut-down the phone down and make it unusable for you.

Disclaimer: I have outlined these software for your information and knowledge purpose only. It’s an advice to all the multimedia phone users to keep off your Bluetooth and if any harm will occur then we do not take any responsibility.

Please leave your thoughts on Bluetooth hacking in the comments section below.

Источник

Super Bluetooth Hack 1.08

Это новая версия программы Super Bluetooth Hack

Если вы не знаете что такое Super Bluetooth Hack, то это программа с помощью которой можно управлять чужим мобильным телефоном на расстоянии (10-15 метров, ведь это блютуз).

Что можно.

1) Читать SMSки

2) Выключать телефон

3) Включить музыку

4) Выбирать режимы (обычный, на улице, без звука . )

5) Блокировать телефон

И многое многое другое.

Доп. информация:

Установка:

1) Скачать на комп.

2) Залить на мобильный

3) Запустить установщик (то что вы скачали , кстати нужен JAVA)

4) Он его установит и вы сможете запустить программу

5) Выбрать языки и полазить в настройках

6) Щёлкнуть подключение

7) щёлкнуть поиск устройств

8) Выбрать «жертву»

9) И УПРАВЛЯТЬ .

FAQ-часто задаваемые вопросы

1) Почему появляется белый экран когда я щёлкаю соединиться?

Ответ: Значит это аномальная зона , короче блютусы там плохо работают

или же у вас проблемы с JAVA (маловероятно) просто перезагрузитесь и все вроде

должно пройти

2) Почему когда я подключаюсь к «жертве» к ней приходит сообщения

типа «Пользователь *ваше имя* хочет получить доступ к этому телефону , разрешить?»

Ответ:это значит телефон «жертвы» имеет что то типа защиты , чтобы этого избежать попробуйте

сделать так чтобы жертва добавила вас в список контактов по блютуз, это должно обойти защиту

Кстати на некоторых телефонах вобще нету такой защиты и вы сразу получаете доступ!

Источник

Взлом смартфона через Bluetooth. Реально ли это

Bluetooth-устройства окружают нас повсюду: колонки, умные часы и фитнес-браслеты, наушники. Из-за этого мы совсем не отключаем функцию на смартфоне, оставляя ее постоянно активной. Устройства делятся данными между собой, загружая какую-то часть в приложения. В то же время Bluetooth-соединение очень уязвимо и может стать причиной взлома. Что делать и как обезопасить себя и свои устройства от потери данных?

Рассказываем, зачем отключать блютуз на телефоне

Чем опасен включенный Bluetooth

Bluetooth полезен в повседневной жизни, но достаточно уязвим, как и Wi-Fi-подключение. Хакеры используют специальные программы, которые помогают обнаружить активные Bluetooth-соединения поблизости. Они не только видят, кто есть рядом, но и могут отслеживать, к каким устройствам и сетям ваше устройство подключалось ранее. Это достаточно серьезно, ведь ваше устройство рассматривает эти подключения как доверенные, подключаясь к ним автоматически, когда они рядом.

Взломщик может ввести вас в заблуждение, запросив разрешение на подключение

Когда хакеры обнаруживают подобную взаимосвязь и историю подключений, они смогут обмануть ваше устройство Wi-Fi и Bluetooth, которые они создают. Это позволяет загрузить вредоносные программы и отслеживать не только ваше местоположение, но и читать личную переписку и данные карт и учетных записей. Сталкивались с чем-то подобным? Расскажите, как разобрались с этой ситуацией в нашем уютном Telegram-чате.

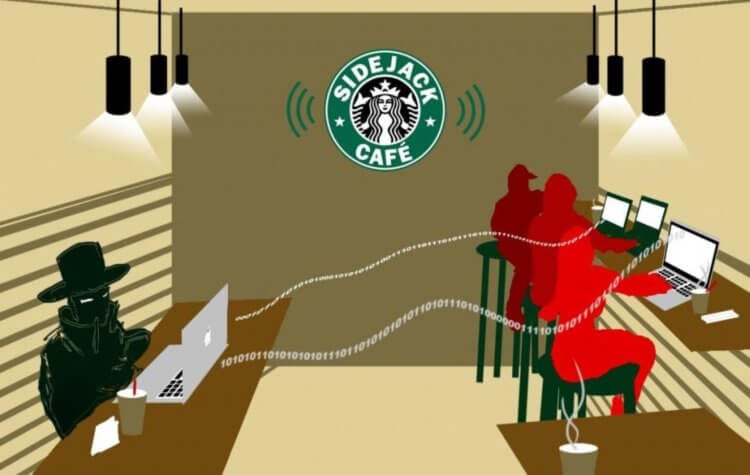

Как взламывают Bluetooth

Обычно это происходит в людных местах (прямо по аналогии с историей про Wi-Fi). Мошенники заранее просчитывают план действий и готовят устройство, с которого будет произведен взлом. Обычно для этого подходит сброшенный до заводских настроек планшет или смартфон. Единственное, что мешает — это небольшое расстояние, не более 10-12 метров для устойчивого соединения.

Обычно взломы случаются в общественных местах

После этого злоумышленник пытается подключиться к устройству с включенным Bluetooth. Телефон жертвы начинает ругаться, что к нему кто-то пытается подключиться с другого устройства, но появляется ошибка, что подключение не удалось. Эта ошибка не случайна — мошенник просто пытается сбить жертву с толку, пока телефон находится у нее в руках. Пока человек не понимает, что происходит, устройство заражается вредоносным ПО. Если не отключить Bluetooth вовремя, то будут проблемы: например, мошенник может прослушивать ваш телефон или опустошить ваш банковский счет — все зависит от изобретательности.

Зачем отключать Bluetooth

Атаки на Bluetooth — обычное явление. Взломщики активно пользуются этим, поэтому взломы можно разделить на три вида.

- Bluejacking — атака, во время которой мошенник использует соединение для проникновения в телефон и отправки анонимных сообщений на другие устройства, находящиеся по близости. Такие атаки могут использовать для дорогостоящих звонков в другие страны.

- Bluesnarfing — взлом, сопровождающийся кражей конфиденциальной информации, например, интернет-аккаунтов, фотографий, видео. Делается это все очень быстро, пока есть возможность «сработать» в пределах досягаемости.

- Bluebugging — самый худший вариант, при котором взломщик имеет возможность контролировать ваше устройство, прослушивать смартфон и получать доступ ко всем данным, которые есть в памяти.

Полученные данные могут быть использованы для шантажа или взлома банковских аккаунтов. Плохо и то, что с каждым годом доступных устройств становится все больше, а злоумышленники придумывают более продвинутые способы взлома.

Безопасен ли Bluetooth

Включенный модуль Bluetooth могут использовать для отслеживания местоположения. Два устройства, которые соединяются друг с другом, имеют адрес подключения. Он меняется, когда разряжается аккумулятор. Но многие устройства сохраняют его постоянно: например, фитнес-браслеты. Взломщики могут запросто использовать его, чтобы оставаться на связи с телефоном и получать точные данные в реальном времени.

Вам повезет, если мошенник не успеет ничего сделать за это время

Несмотря на все уязвимости, которые есть у беспроводного подключения, такой взлом весьма специфичен и встречается не часто. Взлом возможен только на небольшом расстоянии. Сложнее будет взломать устройство, когда владелец находится в движении — злоумышленнику нужно постараться получить все необходимое за короткий промежуток времени. Кроме того, подобные взломы требуют большой подготовки и определенных навыков. Да и результаты взлома могут оказаться не столь впечатляющими. Не забудьте подписаться на наш канал в Яндекс.Дзен — пишем о том, о чем еще никто не знает!

Несмотря на то, что включенный Bluetooth-модуль практически не влияет на расход аккумулятора, все же стоит его отключать, находясь в общественных местах.

- Не принимайте запрос на подключение от неизвестных устройств и сами не подключайтесь к непонятным точкам.

- Старайтесь своевременно обновлять операционную систему, чтобы встроенная защита была актуальной.

- Не давайте доступ к Bluetooth всем приложениям подряд. Сомневаетесь? Лучше отозвать разрешение в настройках.

- На Android-смартфонах используйте антивирусные программы, которые обнаруживают и блокируют странные подключения.

Взломы по Bluetooth встречаются достаточно редко, но стоит помнить об опасности, которая подстерегает нас повсюду. Не отключаете Bluetooth? Задумайтесь, а вдруг это все-таки нужно?

Новости, статьи и анонсы публикаций

Свободное общение и обсуждение материалов

Европейский Союз планирует сделать разъемы USB-C стандартным портом для зарядки всех смартфонов, планшетов и других электронных устройств. Положение должно вступить в силу в 2024 году. Если так и произойдет, все производители должны будут использовать разъемы и кабели USB Type-С в своей продукции на европейском рынке, а это боле 30 стран с огромным количеством покупателей. Эксперты говорят, что это решение может повлиять на весь мировой рынок, независимо от того, последуют ли этому примеру другие страны и потребуют ли ввести стандарт USB Type-C. На это есть как минимум несколько причин. А еще есть Apple, которая сама во многом популяризировала данный тип разъема, но не спешить отказываться от Lightning.

За время, пока я пользовался планшетами, у меня ни разу не случалось внезапных поломок, кроме того случая, когда я перенервничал и с размахом ударил по экрану. Наши читатели в Telegram-чате часто делятся разными проблемами, связанными с неисправностью гаджетов, в том числе, планшетов. Мы решили разобраться с тем, что чаще всего ломается в таких устройствах. Статья будет очень полезна тем, кто как раз собрался прикупить планшет, ведь лучше знать о том, что тебя ждет заранее, чем, когда это случится. Кроме того, расскажем о том, как можно вывести планшет из строя. Зачем? Чтобы вы не повторяли наших ошибок!

Мне нравится подход Google к развитию Android. Несмотря на то что многие смартфоны не получают обновлений от своих производителей, поисковый гигант сам поддерживает их путём обновления фирменных приложений и сервисов. Apple так не может, ей нужно обязательно выпускать системный апдейт для iOS, чтобы что-то исправить или добавить. Другое дело, что у такого подхода, как у Google, есть и обратная сторона. Ведь излишняя самостоятельность приложений иногда оборачивается проблемами для нас с вами.

Источник