- Что делать, если ваш смартфон взломали: советы ZOOM

- Зачем взламывают смартфоны

- Как взламывают смартфоны

- Как понять, что телефон взломали

- Что делать, если взломали устройство на Android

- Что делать, если взломали iPhone

- Как защитить смартфон от взлома

- Под семью замками: взломать смартфон на Android становится сложнее, чем iPhone

- Получается, теперь смартфоны на Android безопаснее, чем iPhone?

- Чем грозит потеря смартфона: реально ли его взломать и украсть данные или деньги?

- Почему утечка со смартфона – это плохо?

- Когда взлом смартфонов – вина их владельцев. И пандемии

- Можно ли взломать смартфон?

- Как защитить свои данные?

Что делать, если ваш смартфон взломали: советы ZOOM

Зачем взламывают смартфоны

Если речь идет о публичных личностях и людях, имеющих доступ к ценной коммерческой информации или государственным тайнам, то целью взломщиков может быть поиск компромата, получение конкурентных преимуществ, шантаж, вымогательство. Но и непубличным персонам есть чего опасаться.

Несанкционированный доступ к смартфону может быть использован для:

- включения устройства в бот-сеть;

- получения доступа к платежным реквизитам и приложениям интернет-банкинга;

- подписки на платные сервисы и совершения покупок в онлайн-магазинах за ваш счет.

В любом из этих пунктов мало приятного, и доступ третьих лиц к вашему устройству влечет за собой определенные проблемы.

Как взламывают смартфоны

Чтобы злоумышленник получил доступ к вашему смартфону, ему вовсе не обязательно иметь физический доступ к устройству. Конечно, проще взломать гаджет офлайн, но зачастую жертве достаточно самостоятельно установить на него сомнительное ПО или перейти по подозрительной ссылке.

Основные способы взлома современных смартфонов:

- подбор пароля («брутфорс»);

- с помощью шпионских и других хакерских программ;

- взлом с использованием методик социальной инженерии — например, вы можете сообщить важные данные якобы своему другу, от имени которого с вами общается мошенник, и т.д.;

- через уязвимости защитных технологий (поэтому так важно обновлять ПО — в апгрейдах разработчики исправляют проблемы);

- через фишинговые сайты, на которые ведут ссылки из посланных злоумышленниками SMS и электронных писем.

В особой зоне риска находятся пользователи, работающие с сетями Wi-Fi общего доступа, заряжающие смартфоны через USB в общественных местах, переходящие по ссылкам из подозрительных SMS и писем.

Как понять, что телефон взломали

К сожалению, общие признаки взлома смартфона косвенны и могут объясняться другими причинами. Так, работа шпионского программного обеспечения снижает производительность и ускоряет разрядку аккумулятора. При этом торможение смартфона и уменьшение времени работы от батареи происходит и по сотне других причин. Быть может, нужно просто отключить «прожорливые» сервисы или поменять аккумулятор. Поэтому, заметив у себя один или два таких признака, паниковать точно не стоит.

Итак, следующие «симптомы» взлома смартфона вы можете обнаружить:

- уменьшение времени автономной работы (быстрая разрядка батареи);

- падение производительности — устройство заметно медленнее работает и запускает задачи;

- появление неизвестных приложений, которые вы не устанавливали;

- сильный перегрев устройства без повода;

- резкое увеличение мобильного трафика без видимых причин;

- нестабильная работа смартфона («зависания», самопроизвольные перезагрузки гаджета);

- разрыв связи при хорошем уровне сигнала, непонятные шумы во время разговора;

- подозрительные действия — появление всплывающих окон с рекламой и сомнительных оповещений, самопроизвольный набор номеров и отправка сообщений, другая странная активность без вашего участия.

Но самый явный признак взлома – непонятные списания денежных средств через электронные платежные системы или приложения мобильного банкинга. Если это произошло, срочно измените пароли, уточните информацию по платежу (назначение, получатель), при необходимости свяжитесь со службой поддержки платежной системы или банка. И, конечно, примите меры, о которых мы написали ниже.

Мы рекомендуем удостовериться, что для появления проблем со смартфоном нет других причин. Так, если заметно падает производительность и быстрее садится аккумулятор, проверьте расход энергии приложениями. Появление в списке неизвестной программы, расходующей приличное количество заряда АКБ – явное указание на взлом смартфона. Поищите информацию о приложении в интернете и удалите сомнительное ПО.

В Android для проверки нужно зайти в «Настройки» > «Батарея» > «Статистика»/ «Расход заряда батареи». Здесь и далее путь может отличаться в зависимости от фирменного интерфейса оболочки.

В iOS войдите в «Настройки» > «Аккумулятор», спуститесь до раздела «Аккумулятор в приложениях». Цифры в столбце «Активность» показывают расход заряда батареи в процентах, при этом внизу вы видите, на какие программы он тратился и в каком количестве.

Проверка расхода батареи приложениями: слева — на ОС Android, справа — на iOS

Шпионские программы нередко маскируются под известные приложения Google, Яндекса, Microsoft. В случае каких-либо сомнений лучше удалите программу и переустановите ее из официального источника (магазинов Play Market, App Store, сайта разработчика).

Что делать, если взломали устройство на Android

Если появились подозрения, что ваш смартфон на ОС Android взломан, примите следующие меры:

- Проверьте баланс и недавние платежи в электронных платежных системах и на банковских счетах. Заблокируйте интернет-банкинг при появлении подозрительных транзакций, а также свяжитесь с представителями банка или ЭПС.

- Проверьте мобильный трафик («Настройки» > «Сеть и Интернет» > «Передача данных» > «Мобильный Интернет» > «Мобильный трафик»).

- Посмотрите на расход энергии приложениями и удалите подозрительное программное обеспечение.

- Сделайте резервную копию данных.

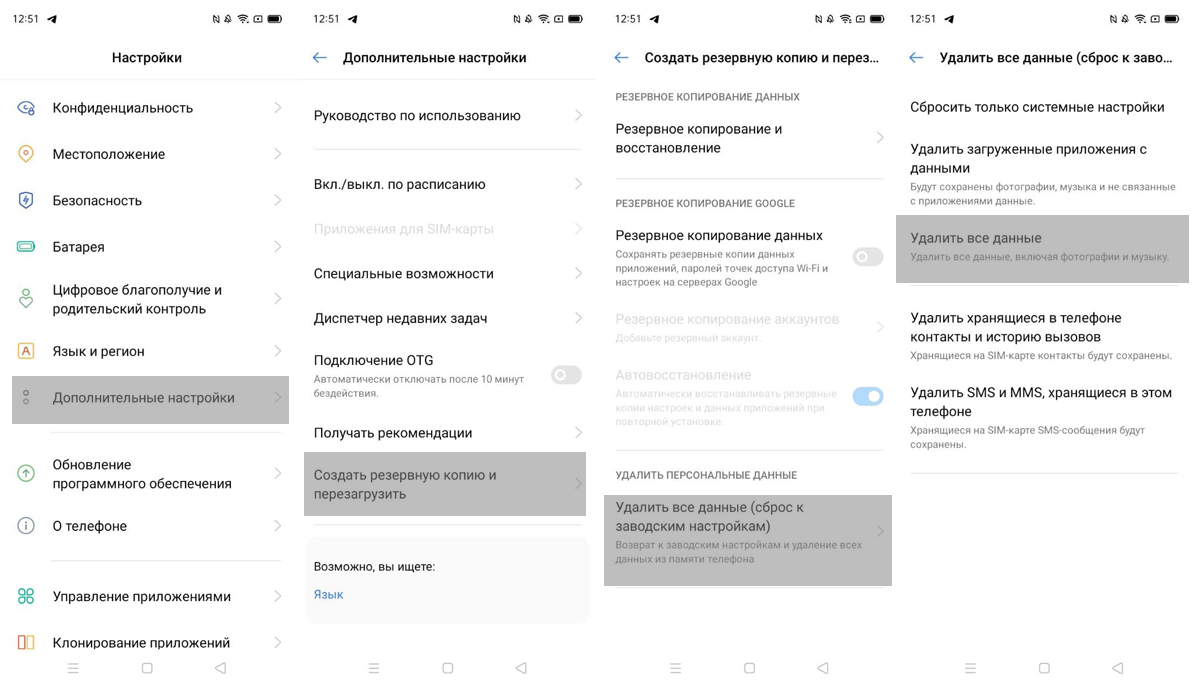

- Сбросьте настройки смартфона до заводских установок, стерев всю информацию.

- Восстановите важные данные из резерва (подробную инструкцию мы давали здесь), установите и настройте нужные приложения.

Путь для сброса данных в смартфоне на Android (может отличаться в зависимости от устройства)

Что делать, если взломали iPhone

Если вы сами не взломали iPhone с помощью джейлбрейка, у хакеров не было физического доступа к устройству и вы гарантированно не устанавливали сомнительных приложений, то вероятность взлома смартфона Apple злоумышленниками невелика. Но что делать, если киберпреступники все-таки получили доступ к вашему девайсу? Например, если вы забыли айфон в такси или кафе.

- Сбросьте iPhone до заводских настроек («Настройки» > «Основные» > «Сброс» > «Стереть контент и настройки»);

- Измените коды доступа, логины и пароли приложений и сервисов, которые могут быть интересны мошенникам: почты, банковских утилит и т.д.;

- Свяжитесь с технической поддержкой Apple.

Сброс iPhone до заводских настроек

И помните, что владельцам iPhone больше угрожают не хакеры, а сами пользователи смартфонов, идущие на поводу у мошенников. Поэтому будьте внимательны, не перезванивайте по телефонам, отправленным вам якобы от техподдержки, не сообщайте никому коды доступа из СМС и не разрешайте установку сомнительного ПО — правила стандартные, но многие о них забывают.

Как защитить смартфон от взлома

Есть ли гарантированные способы защититься от взлома? Увы, полностью исключить эту вероятность невозможно, разве что вы используете смартфон только в качестве «звонилки» и у вас отключен мобильный интернет. Но и не столь радикальными методами можно повысить собственную безопасность. Вот нехитрые правила, которые нужно соблюдать, чтобы не стать жертвой злоумышленников:

- Не переходите по сомнительным ссылкам — об этом постоянно твердят, но пользователи продолжают это делать.

- Устанавливайте приложения только из надежных источников (Play Market, App Store, официальные сайты достойных доверия разработчиков).

- Старайтесь не пользоваться общественным Wi-Fi. Если все-таки приходится работать через беспроводную сеть общего пользования, заходите в интернет через VPN.

- Ограничьте лимит платежей в банковском приложении. При необходимости его всегда можно увеличить онлайн или по звонку — минутное неудобство против исчезнувших со счета денег.

- Регулярно делайте резервные копии важных данных — возьмите за правило сохранять информацию хотя бы раз в месяц.

- Обновляйте операционную систему и приложения. В апдейтах разработчики время от времени «латают» обнаруженные дыры в безопасности ПО.

- Задействуйте защитные механизмы приложений и сервисов (двухфакторная аутентификация, шифрование данных и др.).

- Ограничьте подключения по Bluetooth. Если интерфейс не используется, лучше его отключить. Если включен постоянно, скройте видимость для других устройств.

- Используйте сложные пароли, содержащие цифры, буквы в различных регистрах, специальные символы. Подумайте об установке менеджера паролей.

И, конечно, важно соблюдать безопасность при использовании смартфона в общественных местах. Убедитесь, что никто из посторонних не может увидеть, как вы вводите логины и пароли; не оставляйте гаджет там, где к нему могут получить доступ (пусть и временный) посторонние люди, а также обязательно включите идентификацию по паролю, отпечатку пальца или лицу.

Не бойтесь прослыть параноиком. Следование этим рекомендациям хоть и не дает безусловной гарантии безопасности гаджета и личных данных, но все равно сводит риск взлома к минимуму.

Источник

Под семью замками: взломать смартфон на Android становится сложнее, чем iPhone

Apple выпускает самые безопасные телефоны в мире. По крайней мере так принято считать. Однако если верить данным ордеров на обыск и источникам в области мобильной криминалистики, смартфоны с операционной системой от Google тоже не отстают, а иногда даже опережают iPhone по безопасности информации.

Согласно одному такому ордеру, попавшему в распоряжение редакции Forbes, у задержанного Анхеля Ангуло, который подозревался в торговле наркотиками и продал полицейскому под прикрытием метамфетамин, полиция изъяла смартфон LG с операционной системой Android. При аресте Ангуло полиция нашла телефон в его автомобиле Ford Mustang. Конкретная модель смартфона в ордере на обыск не уточняется.

Полиция изъяла смартфон подозреваемого в январе и даже получила разрешение разблокировать его с помощью распознавания лица или отпечатка пальца: в первом случае устройство надо было подержать перед лицом владельца, во вторым — заставить его положить палец на сканер. Но агенты федерального Бюро алкоголя, табака, огнестрельного оружия и взрывчатых веществ так и не смогли обойти блокировку со своими инструментами и методами взлома. Согласно заявке ведомства, они попросили предоставить им на получение доступа к системе устройства еще 120 дней. Законного представителя у ответчика по делу указано не было. На момент публикации Министерство юстиции США не предоставило комментариев по запросу Forbes.

Получается, теперь смартфоны на Android безопаснее, чем iPhone?

Источники среди криминалистов утверждают, что уровень защиты данных в операционной системе Google в некоторых случаях стал слишком высоким, чтобы ее могла обойти полиция или кто-либо еще с непосредственным доступом к устройству. Представитель крупной организации, занимающейся решениями в области мобильной криминалистики, полагает: «Некоторые говорят, что iPhone даже менее безопасен (чем Android-смартфон)».

Google, как и Apple, постоянно добавляет в свою операционную систему новые функции, объясняет Владимир Каталов, генеральный директор компании «Элкомсофт», поставщика решений в области мобильной и цифровой криминалистики. Одним из ключевых новшеств в Android за последние годы стала функция «безопасный режим», благодаря которой все внутреннее содержимое смартфона шифруется, а доступ к данным возможен только с паролем или через распознавание лица или отпечатка пальца.

Анонимный источник отмечает, что на обход системы защиты iPhone уходит уйма времени, но как только гаджет под управлением iOS оказывается взломан, тот же самый способ можно без проблем применить к любому другому устройству Apple. В случае с Android все намного сложнее, так как у каждого производителя смартфонов операционная система от Google фрагментирована на сотни различных версий под множество различных моделей. Если полицейскому или криминалисту удается, к примеру, взломать смартфон Google Pixel, то такой же трюк с гаджетом от другой компании может не сработать.

«Хотя некоторые смартфоны на Android и можно разблокировать универсальными способами, новые модели могут иметь специфические функции, из-за которых приходится искать особые пути обхода защиты. Кроме того, иногда бывает, что в целях усиления безопасности данных смартфоны со стандартной сборкой операционной системы существенно модифицируются», — отмечает Питер Соммер, преподаватель цифровой криминалистики в Университете Бирмингема в Великобритании.

Особенно остро вопрос безопасности разработанной Google платформы стоит для Huawei, крупнейшего производителя Android-смартфонов в мире. Китайский технологический гигант совсем скоро потеряет доступ своих новейших устройств к обновлениям безопасности Google. Все из-за того, что администрация Дональда Трампа запретила американским компаниям вести с Huawei любой совместный бизнес.

Тем не менее iPhone по некоторым аспектам все же опережает смартфоны на Android. Когда редакция Forbes тестировала системы распознавания лица на ряде смартфонов под управлением системы от Google, на различных гаджетах технология показывала разную степень надежности. Трехмерным муляжом головы удавалось разблокировать все смартфоны на Android, однако быстрее всего и при любом освещении это получалось с OnePlus 6, в то время как гаджеты от Samsung и LG обмануть было сложнее. Редакция Forbes также протестировала систему распознавания лица от Apple. Но муляж головы так и не смог разблокировать iPhone. Поэтому в iOS система разблокировки экрана лицом намного надежнее.

Источник

Чем грозит потеря смартфона: реально ли его взломать и украсть данные или деньги?

Смартфон лучше не терять – кроме того, что он стоит десятки тысяч рублей, к нему привязано слишком много. Сейчас телефон многим заменяет рабочее место, к нему привязаны банковские карты, аккаунты и онлайн-банки. А еще эксперты считают, что потерянный смартфон кто-то может попытаться взломать – и весьма успешно. Итак, чем грозит потерянный смартфон и как защитить свои данные от утечки – расскажем в нашем материале.

Почему утечка со смартфона – это плохо?

В 2020 году в России продали более 30 миллионов смартфонов. То есть, новый девайс купил каждый пятый житель страны, включая детей и стариков. И если еще недавно было принято считать, что современная техника – удел молодых людей, то сейчас человек без смартфона (или хотя бы кнопочного телефона) – исключение, а не правило. По сути, вся деловая активность современного человека так или иначе присутствует в смартфоне, а для некоторых людей это вообще основной рабочий инструмент.

Но у этой тенденции есть и обратная сторона: чем больше всего привязано к одному устройству, тем проще всего этого лишиться. К тому же, несмотря на истории с утечками информации через мобильные телефоны, россияне продолжают «складывать все яйца в одну корзину». То есть, доверяют своим устройствам буквально всю информацию.

Об этом пока не принято говорить открыто, но смартфон знает о своем владельце буквально все. Например, среднестатистическому устройству на Android доступна такая информация:

- личный контент – фотографии, видео, аудио, скриншоты и многое другое. Чаще всего это хранится в незашифрованном виде, и почти всегда доступно при подключении устройства к компьютеру по кабелю;

- аккаунты в Google и других сервисах – так сложилось, что буквально все аккаунты «подвязываются» к аккаунту пользователя на Google, через него так удобно авторизоваться в других приложениях. Но сама по себе учетная запись Google у многих защищена только паролем, иногда к нему добавляется и номер телефона – это легко открывает любые аккаунты, привязанные к той же электронной почте;

- пароли к разным сервисам – они могут храниться в аккаунте Google, есть аналогичные сервисы у Samsung и других производителей. Это удобно, но при этом чревато проблемами в случае утери смартфона;

- банковские карты, привязанные к Apple / Google / Samsung / Mir Pay . Платить смартфоном с карты удобно, но тоже поднимает некоторые серьезные вопросы.

А еще смартфон – это в первую очередь телефон. Это означает, что тому, у кого он окажется, будет доступен номер телефона – а через него можно восстановить пароли ко многим сервисам, и даже подтверждать банковские операции.

Кроме того, аккаунт Google хранит огромный объем информации о пользователе – начиная от истории браузера и заканчивая историей его передвижений (причем передвижения фиксируются очень точно, по дням и часам, с привязкой к географическим координатам).

Другими словами, если смартфон потеряется или к нему кто-то получит удаленный доступ, можно потерять все и сразу – начиная от репутации (в сеть периодически «сливают» фотографии знаменитостей, украденные с их смартфонов) и заканчивая деньгами (через банковские приложения) и даже работой (за нарушение коммерческой тайны могут уволить).

На дворе уже 2021 год, и принято считать, что разработчики софта для смартфонов позаботились о безопасности, говорит аналитик Валерия Губарева. По ее словам, за некоторыми исключениями, злоумышленники, скорее всего, не смогут получить доступ к данным на смартфоне:

Защита на смартфонах iOS или Android от взлома надежна. Среднестатистическому хакеру разблокировать современные смартфоны проблематично. Например, запустить скрипт и взломать девайс не получится, потому что iOS или Android заблокируется. Однако предположим, что злоумышленник смог это сделать, тогда попасть в Галерею получится без труда, поскольку она по умолчанию не закрывается паролем. Сможет ли посмотреть переписку владельца – зависит от конкретного мессенджера и его настроек. Но зачастую это не так сложно. Приложения онлайн-банков и Apple или Google Pay защищены и отпечатком пальца, и паролем. Разблокировав смартфон, злоумышленник сможет разблокировать и приложение.

Если владелец использует слабый пароль, например, год рождения, то разблокировать смартфон будет просто. Все остальные варианты обхода уходят в шпионаж и фантастику: подсмотреть какой пин вводит владелец, поискать о нем информацию и угадать числа, имеющие отношение к его личной жизни, забрать в баре его бокал, чтобы перевести отпечаток на форму… Напоминает сюжет фильма и редко встречается в повседневности.

Валерия Губарева, аналитик Digital Security.

Однако большинство историй о взломанных смартфонах касаются не высоких криптографических технологий, а банального человеческого фактора. Да, владельцы смартфонов чаще всего сами выдают всю нужную информацию. Об этом поговорим дальше.

Когда взлом смартфонов – вина их владельцев. И пандемии

В последние несколько лет россияне периодически сталкивались со все новыми волнами мошенничества. Если сначала «тюремные call-центры Сбербанка» выманивали данные карт и коды подтверждения операций, то сейчас мошенники работают намного аккуратнее. Все чаще оказывается, что жертва самостоятельно переводит деньги злоумышленникам, что практически до нуля снижает шансы их вернуть. Это – методы социальной инженерии, но кроме банковских счетов, они все чаще помогают взламывать и смартфоны.

Мошенники используют разные способы получить доступ к смартфону. Если рассматривать вариант, когда сам смартфон находится в руках у злоумышленника, то вариантов там есть несколько. Как говорит Александр Горячев из «Доктор Веб», если владелец пожертвовал безопасностью в угоду функциональности, это будет на руку взломщику:

Если рассматривать самый базовый сценарий, когда у взломщика есть физический доступ к целевому смартфону, ему понадобится как минимум компьютер и кабель для подключения устройства, а также специализированное ПО – набор эксплойтов, которые при наличии соответствующих уязвимостей позволят обойти блокировку. Но как уже было сказано ранее, успех взлома будет зависеть от многих факторов, в том числе – уязвимо ли устройство для конкретного эксплойта. Шанс на успешный взлом повышается, если сам пользователь каким-либо образом ранее скомпрометировал устройство (например, на Android – получил root-доступ, а на iOS – выполнил jailbreak, т. е. открыл устройство внешнему миру и активировал функции, которые в повседневной жизни не нужны, но могут быть использованы при взломе). Однако при любом сценарии атакующий все же должен обладать определенными техническими навыками.

Александр Горячев, эксперт ООО «Доктор Веб».

Другие варианты, рассказывают эксперты, тоже возможны, например:

- наблюдение за жертвой . Например, если речь идет о ресторане или отеле, злоумышленник может подсмотреть через камеры, какой пин-код набирает владелец смартфона. А заполучить затем само устройство будет не очень сложно;

- попробовать самые распространенные варианты пин-кода . Например, это может быть дата рождения, текущий год или просто «1234»;

- отследить код по стеклу на экране. В местах, где было больше всего нажатий, покрытие может быть потертым – это укажет на комбинацию для доступа к данным смартфона. Иногда достаточно просто обратить внимание на отпечатки пальцев на экране.

А в 2020 году, как оказалось, подсмотреть пароль еще проще. Все дело в масках и невозможности использовать Face ID для оплаты, не снимая ее, говорит Тигран Оганян из LT Consulting:

Все может быть до банального просто – злоумышленник подсмотрел пароль, что в современных реалиях не составляет никакого труда, поскольку доступ к различным камерам серьезным образом не защищен. А дальше дело за малым – определить маршрут движения жертвы, посмотреть, как часто он пользуется вводом пароля, когда Apple Pay не срабатывает через Face или Touch ID, и похитить телефон, либо получить к нему кратковременный доступ – и дело в шляпе.

Важно понять, что речь здесь идет, прежде всего, не о специальных технических возможностях хакеров, а о состоянии действительности, в которой мы пребываем. Как мы храним свои личные данные и каковы привычки их использования?

Достаточно ввести свой пароль в телефоне в любом общественном месте (с учетом масок и недостатка технологий Face ID вопрос не праздный), будь то заправка, магазин или ресторан. Вероятность того, что камеры зафиксируют эту информацию, достаточно высока. Сложно ли получить такие данные при помощи камер видеонаблюдения? Даже для среднестатистического хакера это не составит особого труда.

Теперь представим ситуацию – вы являетесь объектом наблюдения некого хакера. По камерам он узнал ваш код-пароль, а дальше Ваш телефон исчезает в неизвестном направлении. Соответственно, злоумышленник легко получает доступ ко всей вашей личной информации. Таким образом, большинство ситуаций, в которых злоумышленники получают доступ к личным данным, могут быть не связаны напрямую со взломом iOS или Android.

Тигран Оганян, управляющий партнер LT Consulting.

Из совсем недавнего – мошенники убеждают своих жертв установить приложение для удаленного доступа, после чего без лишних проблем переводят все деньги со счетов себе. Любой более-менее опытный пользователь поймет, что это обман – но пожилые люди, увы, не понимают всех тонкостей информационной безопасности.

В любом случае, получит ли злоумышленник ваш смартфон к себе в руки, или получит к нему удаленный доступ – для вас это гарантированно плохо закончится. Поэтому базовые правила безопасности нарушать не нужно – набирать пин-код у всех на виду, или оставлять его где-то возле самого телефона.

Но сейчас бывают и более сложные способы обмана – когда жертва и не сможет защитить свой телефон от взлома.

Можно ли взломать смартфон?

Жертвами мошенников с использованием методов социальной инженерии становятся обычно люди в возрасте, или те, кто не очень хорошо знаком с техникой. Но мир несовершенен, и взломать можно буквально что угодно – вопрос только во времени и стоимости такого взлома. А иногда серьезные методы взлома используют параллельно с социальной инженерией – тогда шансы злоумышленников на успех возрастают еще сильнее.

Например, Ильяс Киреев из Crosstech Solutions Group рассказал нам, что взломать смартфон можно разными способами:

- восстановление доступа к системе через инженерное меню;

- доступ к системе через уязвимость протокола Apple Wireless Direct Link, который используется для AirDrop и выполняется в ядре устройства (актуально для техники Apple);

- перебор пин-кода на уровне доступа системной шины через специальный софт (Apple);

- компрометация учетной записи через облачные сервисы Google и Apple. Обычно для этого нужен пароль из смс, который получают с помощью социальной инженерии;

- использование резервных копий устройств, которые создаются автоматически при подключении устройства к компьютеру.

Как отмечает эксперт, получить доступ к данным пользователя бывает не так сложно:

С помощью специального программного обеспечения по компьютерной криминалистике можно обойти шифрование и получить доступ ко всем данным в читабельном виде, а порой шифрование на резервных копиях пользователи и вовсе не используют. Навыки доктора инженерных наук не требуется, достаточно прочитать нужные уведомления на заблокированном экране. В случае если пароль пользователя сложный, даже физический доступ создаст ряд нерешаемых проблем, поэтому облака и резервные копии устройства – самые приемлемые вектора компрометации.

Ильяс Киреев, ведущий менеджер по продвижению Crosstech Solutions Group.

Если такие способы не сработают, есть и более сложные – это и физическое вмешательство в смартфон, и целые аппаратно-программные комплексы, говорит Игорь Бедеров из компании «Интернет-Розыск». Эксперт рассказал нам, что существуют сложные способы взлома устройств, в частности:

- загрузка в безопасном режиме или инженерном меню (в зависимости от производителя), это позволяет снять ограничения на количество попыток ввести пин-код. Затем можно просто подобрать нужную комбинацию;

- физическое вмешательство в содержимое смартфона . Так, в некоторых случаях можно выпаять схемы памяти, а потом установить их в разблокированный смартфон той же модели;

- загрузка в режиме отладки и удаление части файлов (в том числе с актуальным паролем), но это срабатывает не всегда;

- извлечение данных через аппаратно-программные комплексы . Например, есть отечественные разработки «Мобильный криминалист» и «Belkasoft X», китайский «iDC-8811 Forensic MagiCube», американский «GrayKey» и израильский «Cellebrite».

А иногда помогает совершенно примитивный обман системы – если Face ID срабатывает на фотографию владельца устройства, разблокируя смартфон.

Так что терять свой телефон с важными данными (да и просто оставлять его без внимания) точно не стоит. Даже при условии защиты данных отпечатком пальца, Face ID, пин-кодом и паролем, шансы на успешный взлом ненулевые.

Как защитить свои данные?

Проще всего защитить свои данные на смартфоне – это не терять его. Но, как мы уже помним, при желании злоумышленники могут получить и удаленный доступ к данным на устройстве, поэтому пренебрегать правилами информационной безопасности не стоит никому.

Вот самые простые и базовые правила защиты:

- если смартфон поддерживает распознавание отпечатка пальца и лица, это все нужно использовать . На современных моделях эти функции работают почти без сбоев и достаточно надежны. А для владельцев смартфонов от Samsung рекомендуется не использовать быстрое распознавание лица – его проще обмануть (хотя «обычное» распознавание занимает больше времени);

- кроме распознавания по отпечатку и лицу, не стоит забывать и о пароле . И речь идет не о пин-коде, говорит Игорь Бедеров – по его словам, нужно поставить на телефон сложный и устойчивый к взлому пароль;

- настроить функцию поиска и отключения утерянного телефона . Эта функция есть как у Google, так и у самих производителей смартфонов (у того же Samsung). Работают они все примерно одинаково – потерянный смартфон будет передавать свои координаты, а при желании его можно будет удаленно заблокировать и даже удалить с него все данные;

- не отказываться от автоматических обновлений ПО смартфонов . Обновления чаще всего исправляют очередные пробелы в безопасности, поэтому пренебрегать ими не стоит;

- внимательно следить, какие приложения запрашивают разрешения и на что . Так, если программа запрашивает доступ к звонкам и смс, камере, динамику и местоположению устройства, а эти функции на самом деле ей не нужны, это должно как минимум вызвать вопросы. При желании любое разрешение для приложения можно отозвать (хотя некоторые программы после этого откажутся работать).

По сути, все сервисы, которые предлагает производитель, так или иначе повышают безопасность для пользователя – и пренебрегать ими не стоит (тем более, что они обычно очень удобные и при этом бесплатные).

Кроме того, говорит Игорь Бедеров, нужно настроить еще некоторые параметры:

Иметь удаленный доступ к устройству через сервер Apple или Google на альтернативном гаджете, чтобы заблокировать его или отыскать.

Иметь удаленный доступ ко всем критическим онлайн-сервисам с другого устройства, чтобы иметь возможность очистить их, сменить пароли и отключить возможность доступа с утраченного мобильника.

В ряде сервисов включить удаление данных в случае неактивности более определенного времени.

Критичные приложения на смартфоне также защитить отдельным паролем на вход.

Игорь Бедеров, CEO компании «Интернет-Розыск».

Отдельно коснемся вопроса сохраненных банковских карт. С одной стороны, Google Pay позволяет расплачиваться в магазинах, просто приложив разблокированный смартфон к POS-терминалу. Чаще всего покупки до определенной суммы не нужно подтверждать пин-кодом (до 3 или 5 тысяч рублей), поэтому риск потерять деньги все же существует.

С другой стороны, данные банковских карт в смартфоне достаточно неплохо защищены, считает Алексей Рыбаков из компании Omega:

Что касается возможности оплаты сохраненной картой, по моему представлению, это еще менее вероятно, так как безопасность подобных операций значительно более приоритетна. Алгоритмы предотвращения незаконных операций гораздо лучше проверены и отлажены. В любом случае, не думаю, что украденная сумма будет довольно значительной и подозрительная операция останется незамеченной банком, выпустившим карту. Другое дело, когда пользователь, доверившись мошеннику на уровне психологии, самостоятельно делает перевод или данные для проведения операции. На данный момент банки и банковские приложения неспособны отследить угрозы подобного рода. Такая задача под силу будет только искусственному интеллекту, который пока пробивает проблемы этического характера.

Алексей Рыбаков, генеральный директор IT-компании Omega.

Однако даже такой уровень защиты не гарантирует, что деньги на карте никуда не денутся. Так, если злоумышленник получил смартфон в свои руки и как-то смог его разблокировать, ему доступна не только бесконтактная оплата в магазине. Часто возможность заплатить онлайн с Google Pay есть прямо внутри других приложений – а раз смартфон уже разблокирован, то никакие коды и подтверждения не требуются.

Поэтому, считает Александр Горячев, иногда все же лучше вообще не привязывать карту к смартфону:

Если к смартфону привязана карта, и он поддерживает бесконтактную оплату, появляется риск кражи денег. Платежные системы и кредитные организации предоставляют определенный лимит на оплату товаров и услуг без подтверждения операции пин-кодом или биометрией (отпечатком пальца). Поэтому вор сможет использовать украденный смартфон для бесконтактной оплаты в магазине в пределах допустимого лимита.

То же самое справедливо и для смарт-часов и фитнес-браслетов, которые в определенной степени уже могут заменить смартфоны. Если такое устройство поддерживает бесконтактную оплату, но в нем невозможно выставить пин-код для подтверждения каждой операции, то лучше вообще не привязывать его к банковской карте, чтобы исключить потенциальный риск потери денег.

Александр Горячев, эксперт ООО «Доктор Веб».

В любом случае главное – не терять бдительность и свой смартфон, иначе есть риск нарваться на огромные проблемы.

Источник