- Что такое троян для айфона

- Проверяем, заражен ли Ваш iPhone вредоносным ПО

- Могут ли айфоны заражаться вирусами?

- Как вредоносное ПО влияет на iPhone?

- Как проверить iPhone на вирусы или вредоносное ПО?

- Проверьте наличие незнакомых приложений

- Проверьте, был ли произведен джейлбрейк на вашем устройстве

- Проверьте счета за телефон

- Проверьте свободное место в хранилище (Storage Space)

- Как избавиться от вируса на вашем iPhone

- Перезагрузите iPhone

- Удалите необычные приложения

- Очистите историю

- Воспользуйтесь ПО для обеспечения безопасности

- Замените свой iPhone

- Действуйте быстро, если подозреваете, что ваш iPhone заражен вредоносным ПО

- Security Week 11: трояны на iOS без джейлбрейка, утечка в American Express, кража учеток Steam

Что такое троян для айфона

Apple iPhone 7 Plus

Прошивка: 13.4.1 — официальная

Джейлбрейк: Нет

Описание проблемы:

Всем здравствуйте!

iPhone XR (в теме нельзя задать новее) последние обновления. Обнаружил, что в телеграме появилось уведомление, что я сделал скриншот. Я разлогинился, переустановил приложение, но ситуация повторилась. Далее обнаружилась попытка списания денег с карты на Яндекс деньги, далее в инсте с моего аккаунта начал рассылаться спам. Подозрительных приложений я не обнаружил.

Предпринимались действия:

Я сделал полное восстановление прошивки через iTunes. Сменил пароли. Через пару недель ситуация повторяется. Скриншоты, инста, попытка списания денег. Антивирусов в магазине нет.

Прошу помощи сообщества.

Сообщение отредактировал bardo — 11.04.20, 20:17

Вопросы про безопасность !

1. Когда включаешь точку доступа на iPhone X появляется две сети. Вторая скрытая , с таким же MAC. (видно на другом уст-ве.)

2. Востанавливал из DFU, настраивал как новый. Звонят дважды с паролем подтверждением, хотя первый пароль принимает сразу.

Кто то видел такое ?

1. iphone не создает точки доступа вообще, т.к. не создает инфраструктуры. Создаваемо подключение adhok, а для него так быть и должно (это «зеркало» доя быстрого подключения устройств из экосистемы)

правда, так и не понял, какое отношение это имеет к «безопасности». по такому подключению сам аппарат полностью изолирован

Источник

Проверяем, заражен ли Ваш iPhone вредоносным ПО

Может ли iPhone заразиться вирусами? В статье я расскажу, как провести сканирование вашего iPhone на наличие вредоносных программ и как удалить с него вирус в случае обнаружения.

Автор: Danny Maiorca, внештатный технический писатель

iPhone хорошо известен своими мерами безопасности: защита от вредоносных программ, предлагаемая Apple, является одной из основных причин, по которой люди покупают данные устройства.

Будьте внимательны, ваш телефон не защищен от угроз на 100 процентов.

Далее я расскажу, каким образом можно обнаружить и удалить вирусы с iPhone.

Могут ли айфоны заражаться вирусами?

Итак, могут ли айфоны заражаться вирусами? Если ответить кратко, то да. Конечно, заражение iPhone вредоносным ПО случается реже, чем смартфонов Android. Тем не менее подобные инциденты все же происходят.

Вредоносное ПО, попавшее на ваш iPhone, может нанести серьезный ущерб. В некоторых случаях зловред доставит незначительные неудобства вроде быстрой разрядки аккумулятора. Однако, если произошла кража личных данных, как вы понимаете, все гораздо серьезнее.

В любом случае вы все равно можете минимизировать ущерб. Давайте сначала узнаем, как обнаруживать вредоносные программы на iPhone.

Как вредоносное ПО влияет на iPhone?

Как и в случае с компьютерными вирусами, вредоносное ПО часто снижает производительность вашего iPhone.

Вы можете заметить, что батарея стала разряжаться быстрее, чем раньше. Конечно, на время автономной работы могут влиять и другие факторы, например, более холодная погода и возраст вашего устройства. Если вы заметили, что теперь вам требуется чаще заряжать телефон, советую произвести сканирование на наличие вредоносных программ.

Когда на ваш телефон воздействует вредоносное ПО, устройство быстрее перегревается. Опять же, существуют и другие причины перегрева телефона, такие как перезарядка или большое количество запущенных приложений. Однако, если на телефоне установлено вредоносное ПО, он будет работать с большей нагрузкой и серьезно перегреваться.

Разряженные батареи и перегрев телефона , несомненно, являются важными проблемами. Но пока они не станут критичными, вы, вероятно, даже не подумаете об обновлении телефона. Более серьезным последствием вредоносного ПО на iPhone является то, что ваш телефон в конечном итоге вообще перестанет работать.

Особо хочу отметить, что вредоносное ПО, заразившее iPhone, скорее всего повлияет не только на работу устройства. Злоумышленники могут украсть ваши пароли и другие конфиденциальные данные. Киберпреступники продадут похищенную информацию или будут использовать для взлома ваших учетных записей.

Как проверить iPhone на вирусы или вредоносное ПО?

Если вам кажется, что айфон заражен вредоносным ПО, ознакомьтесь с инструкциями, приведенными ниже.

Вот несколько практических способов проверить ваш iPhone на наличие вирусов или вредоносных программ.

Проверьте наличие незнакомых приложений

Один из самых простых способов обнаружить вредоносное ПО на вашем iPhone — проверить, нет ли на телефоне каких-либо незнакомых приложений. Вам следует искать приложения, которые вы не загружали и которые не являются приложениями Apple по умолчанию.

Просмотрите файлы и папки на главном экране. Если вы ничего не видите, но все еще сомневаетесь, загляните в настройки iPhone. Возможно, там вам удастся найти что-то незнакомое.

Проверьте, был ли произведен джейлбрейк на вашем устройстве

Количество возможностей, которые пользователь получает после джейлбрейка, делают данную процедуру очень привлекательной. Однако, я вам крайне не советую ее производить. Помимо аннулирования гарантии, вы также сделаете свой iPhone более уязвимым для вредоносного ПО.

Конечно, вы могли купить подержанное устройство и не знать, что оно подверглось джейлбрейку . Однако, для защищенности iPhone не имеет значения, сделали вы джейлбрейк самостоятельно или подозреваете, что данную процедуру выполнил кто-то другой. Проверка наличия джейлбрейка — один из шагов к выявлению вируса.

Узнать, был ли произведен джейлбрейк вашего телефона, непросто. Одним из возможных признаков является наличие приложения Cydia. Данное приложение доступно только на взломанных устройствах iOS.

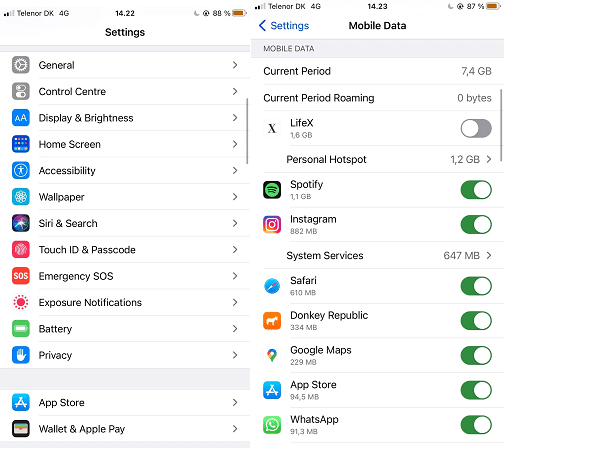

Проверьте счета за телефон

Если на вашем iPhone установлено вредоносное ПО, телефон ежемесячно использует больше данных, чем планировалось. В случае превышения суммы, установленной тарифным планом, вы получите больший счет на оплату.

Еще одним возможным признаком наличия вредоносного ПО на вашем iPhone являются странные входящие или исходящие вызовы, которые вы не совершали или не помните, когда принимали. Опять же, подобные звонки могут привести к неожиданно большому счету.

Проверьте, сколько данных вы использовали, перейдя в Settings > Mobile Network и прокрутив вниз до Mobile Data . Кроме того, вы можете обратиться к своему оператору мобильной связи.

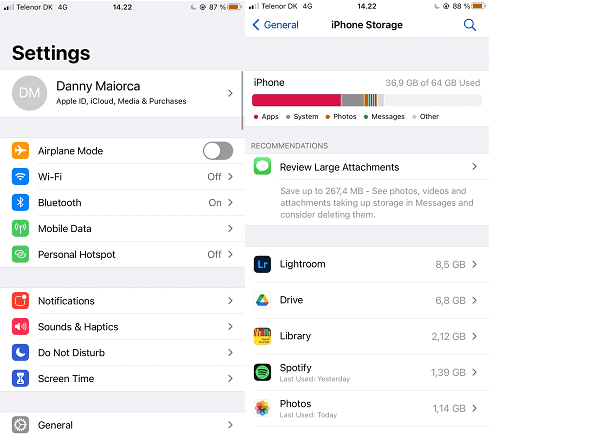

Проверьте свободное место в хранилище (Storage Space)

Память вашего телефона может быть практически заполнена из-за большого количества приложений или фотографий. Но если оставшееся пространство для хранения значительно меньше, чем предполагалось, ваш iPhone возможно заражен вредоносным ПО.

Чтобы проверить объем памяти, перейдите в Settings > General > iPhone Storage .

Как избавиться от вируса на вашем iPhone

Если вы сделали все вышеперечисленное и подозреваете, что ваш iPhone заражен, действовать нужно незамедлительно. Ниже приведены несколько простых инструкций как избавиться от вируса на устройстве.

Перезагрузите iPhone

В некоторых случаях перезагрузка iPhone поможет избавиться от вредоносных программ.

Каким образом вы это сделаете, зависит от устройства. Например, если на вашем iPhone есть кнопка «Home», удерживайте ее и кнопку включения / выключения. Делайте это, пока ваш телефон не выключится и не включится снова.

Если на вашем iPhone нет кнопки «Home», вы все равно можете принудительно перезагрузить iPhone и перевести его в режим восстановления.

Если перезагрузка iPhone не работает, попробуйте вместо этого восстановить заводские настройки.

Удалите необычные приложения

Если вы заметили приложения, которых не должно быть на вашем телефоне, их удаление должно помочь избавить ваш телефон от вредоносных программ. Для этого удерживайте иконку, пока не будет выделено отдельное приложение, а затем нажмите Remove App.

Вы также можете удалить все приложения, которые вы не загружали из App Store. В дальнейшем вам следует воздерживаться от загрузки приложений, не относящихся к App Store.

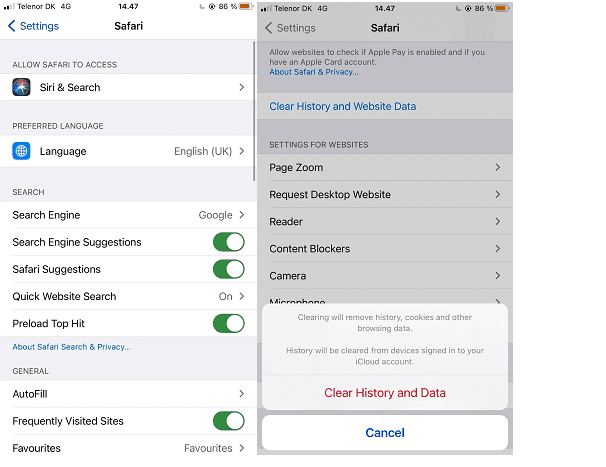

Очистите историю

Очистка вашей истории в Safari поможет избавиться от вирусов на iPhone. Кроме того, вы защищаете себя от кражи паролей и других данных.

Чтобы очистить историю, перейдите в Settings> Safari. Затем прокрутите вниз до Clear History и Website Data.

Воспользуйтесь ПО для обеспечения безопасности

Антивирус, установленный на вашем iPhone, обнаружит и удалит любые вредоносные программы.

Если на вашем устройстве нет антивируса, скачайте достойный пакет безопасности и проверьте ваш iPhone на вредоносное ПО.

Замените свой iPhone

Если вы сделали все возможное, но так и не смогли очистить iPhone от вредоносного ПО, скорее всего, вам придется заменить устройство.

Поскольку в большинстве случаев вредоносное ПО создается пользователями и связано с джейлбрейком, гарантия Apple на вашу проблему не распространяется.

Действуйте быстро, если подозреваете, что ваш iPhone заражен вредоносным ПО

Хотя данные случаи редки, ваш iPhone может быть заражен вирусами и другими видами вредоносных программ. Поэтому важно знать, как действовать в таком случае.

Проверьте, действительно ли ваш iPhone заражен вредоносным ПО. Если обнаружите, что проблема кроется в неправильном использовании устройства, подумайте, что вы делаете не так.

Однако, если ваш телефон заражен, избавиться от вредоносного ПО можно разными способами. После очистки устройства от зловредов используйте только приложения из App Store!

Источник

Security Week 11: трояны на iOS без джейлбрейка, утечка в American Express, кража учеток Steam

— Исследователи Palo Alto раскрыли довольно сложную с технической точки зрения, но действующую схему протаскивания вредоносных программ на айфоны и айпады без использования джейлбрейка. Хотя методу не суждено стать массовым, он еще раз показывает, что защита у Apple хороша, но если ее все-таки пробить, то дальше никаких проблем у злоумышленника не будет.

— У American Express украли данные через подрядчика. Детали компания не раскрывает, но судя по всему ушли и номера кредитных карт. Копилка с историями про взлом контрагентов уже переполнилась и скоро лопнет.

— Эксперты «Лаборатории» поделились информацией о методах кражи игровых аккаунтов, прежде всего в Steam. Несмотря на кажущуюся несерьезность данного направления, на перепродаже краденных «ништяков» зарабатывают большие деньги.

Предыдущие выпуски доступны по тегу. Бонус сегодняшнего выпуска — невероятные стоковые фото киберженщины с початком.

Вредоносное ПО для iOS: джейлбрейк не нужен, лежит было в App Store, атакует жителей Китая

Новость. Исследование Palo Alto.

Какие возможности есть у владельца устройства на базе iOS, если он хочет установить приложение в обход магазина приложений? Опций не так уж много — либо джейлбрейк устройства (то есть довольно сложная операция, требующая минимальных технических навыков), либо установка приложения с помощью корпоративного сертификата. Как выяснили исследователи из Palo Alto, есть и третий способ — установка приложения через iTunes. Точнее используется механизм, который по идее позволяет просто купить и загрузить приложение из магазина на компьютер, и потом записать его на телефон во время синхронизации. Как выяснилось, этот метод научились эксплуатировать, чтобы протаскивать на невзломанные айфоны вредоносное ПО.

Технология получилась довольно сложная. Не «сложная как Stuxnet», а в смысле необходимости большого количества шагов для достижения цели. Еще в 2014 году китайским пользователям айфонов предлагалось установить утилиту, которая выполняет какие-то сервисные задачи: джейлбрейк, переустановка легитимной прошивки, «почистить реестр» и все такое. Поначалу функциональность программы этим и ограничивалась, но в прошлом году она начала подкидывать пользователям самый настоящий троян. Эта функциональность была реализована в виде приложения для iOS, которое, на минуточку, организаторам атаки удалось протащить в App Store.

Как? Очень просто: приложение прикидывалось каталогом красивых картинок, но при запуске отправляло запрос на сервер. В зависимости от расположения пользователя ему показывались разные вещи: если он был любой другой стране, кроме Китая, то демонстрировались те самые картинки. Если пользователь из Китая — ему показывался сторонний магазин приложений, в котором можно было установить на устройство пиратские программы и игры. В «обмен» у пользователя крали его личные данные, например — логин и пароль от аккаунта iTunes. Такой трюк позволил обойти проверку Apple при подаче приложения: во время такой проверки сервер всегда мог выдавать команду на демонстрацию картинок.

Ну ок, нашли вредоносное приложение, удалили, все хорошо. Не совсем. Как выяснилось, апп можно ставить без спроса при синхронизации с компьютером, эксплуатируя тот самый механизм трансфера программ. И не обязательно, чтобы программа была в App Store, необходимо только, чтобы она хоть когда-то там была. Это объясняет довольно странный момент, что приложение было размещено разработчиком в американском магазине приложений, хотя направлено оно вроде на китайскую аудиторию. То есть в Китае его получали по другим каналам.

Получается, что здесь речь идет не только о единичном факте загрузки трояна в App Store. А об эксплуатации «обходного метода» загрузки приложений, которая возможна прямо сейчас, несмотря на блокировку приложений. Если вы живете не в Китае или даже если вы в Китае, но не пользуетесь сомнительным софтом, то проблем нет. Вопрос в том, что если (или когда) в iOS найдется действительно серьезная дыра, не факт, что у Apple будут технические возможности остановить вредоносные программы, которые смогли ей воспользоваться. Защита у iOS хороша, но она, по сути, представляет собой красивый и крепкий забор. Как видите, забор вообще не обязательно ломать, достаточно обойти. А вот после этого практически никакой защиты нет.

У American Express украли данные через подрядчика

Новость.

У эмитента кредитных и дебетовых карт украли данные! Какой ужас! Срочно выходим в кэш. У компании American Express на этой неделе произошел серьезный инцидент, но не такой. Новость скорее про то как не надо раскрывать информацию об утечках. AmEx распространила письмо своим клиентам, уведомив их об утечке данных, но на сайте компании найти его невозможно. В самом письме почти не раскрываются детали. Неназванный подрядчик был взломан еще три года назад, в процессе утекли номера счетов, дата окончания срока действия карты, имена и фамилии — в общем достаточно для массового фрода.

Оценить масштаб катастрофы сложно, и нежелание AmEx раскрывать детали вряд ли добавит спокойствия клиентам. Скорее всего была взломана торговая точка — то есть повторилась история с Target и другими крупными компаниями, у которых увели данные. Взлом подрядчиков или контрагентов — это новая головная боль крупных компаний. Почти во всех случаях партнеры имеют более широкий доступ к внутренней информации компании, или как минимум пользуются бОльшим доверием, что и эксплуатируют киберпреступники.

Steam Stealer распространяется по партнерской программе, крадет учетные записи и приводит к реальным убыткам

Новость. Исследование «Лаборатории»

Наши исследователи провели подробный анализ безопасности популярной игровой платформы Steam и нашли несколько любопытных новшеств. По официальным данным от Steam, в среднем угоняется 77 тысяч аккаунтов каждый месяц. Цель злоумышленников понятна — доступ к личным данным в аккаунте, включая (возможно) данные кредитной карты, возможность перепродажи как игровых «достижений», так и самих учетных записей. По нашим оценкам, за одну учетку Steam на черном рынке дают до 15 долларов. Как это делается, показано на примере трояна Steam Stealer.

По нему можно оценить некие новые тенденции в индустрии вирусописания. Традиционно такие трояны распространяются на форумах, на поддельных сайтах «скачай игру бесплатно» или вместе с легальными игровыми утилитами — различными программами для скриншотов, конференц-связи (простите, тимспика) и прочего. Из новенького можно добавить попытки распространения в виде расширений для браузеров, подделку сайтов азартных игр, распространение через троянцев удаленного доступа (сначала ломаем систему вообще, а потом загружаем инструмент для кражи аккаунта). Кража игровых учеток действительно может считаться авангардом технологий для атак на пользователей. Ведь здесь преступникам приходится иметь дело вовсе не с домохозяйками, а с вполне продвинутыми пользователями, которых ввести в заблуждение гораздо сложнее. Но тем не менее возможно.

Что еще произошло:

Резонансное исследование Trend Micro про взлом интимных игрушек.

Malwertising или внедрение вредоносного кода в рекламные баннеры — один из самых простых способов «заразить» крупный сайт, который напрямую не сломаешь. Как выяснилось, троян-шифровальщик TeslaCrypt одно время распространялся на таких сайтах как AOL.com и других площадках с миллионным трафиком.

Важный патч для OpenSSH, нашли уязвимость в функции X11Forwarding.

Через взлом ЦБ Бангладеша пытались украсть очень много денег, но все украсть не успели — помешала опечатка в платежном поручении.

«Victor-2442»

Очень опасный резидентный вирус. Стандартно поражает .COM и .EXE-файлы. В 9, 11, 13 и 15 часов по системному времени уничтожает случайно выбранные файлы. Содержит тексты: «*.*», «COMEXE», «Victor V1.0 The Incredible High Performance Virus Enhanced versions available soon. This program was imported from USSR. Thanks to Ivan.». Перехватывает int 21.

Цитата по книге «Компьютерные вирусы в MS-DOS» Евгения Касперского. 1992 год. Страницa 93.

Disclaimer: Данная колонка отражает лишь частное мнение ее автора. Оно может совпадать с позицией компании «Лаборатория Касперского», а может и не совпадать. Тут уж как повезет.

Источник