- Настройка SSL VPN на Cisco Router

- Cisco vpn iphone ssl

- Предварительные условия

- Требования

- Используемые компоненты

- Условные обозначения

- Схема сети

- Предварительные действия

- Настройка Anyconnect VPN на IOS

- Шаг 1. Установка и активация ПО Anyconnect VPN на маршрутизаторе IOS

- Шаг 2. Настройка контекста SSL VPN и шлюза SSL VPN с помощью мастера CCP

- Шаг 3. Настройка базы данных пользователей Anyconnect VPN

- Шаг 4: Настройка полных туннелей Anyconnect

- Конфигурация интерфейса командой строки CLI

- Установление соединения с помощью VPN-клиента AnyConnect

- Проверка

- Команды

- Устранение неполадок

- Неполадки с подключением SSL

- Ошибка: SSLVPN Package SSL-VPN-Client : installed Error: Disk

- Команды для устранения неполадок

- Связанные обсуждения сообщества поддержки Cisco

Настройка SSL VPN на Cisco Router

Приветствую, коллеги, хотелось бы описать шаги настройки SSL VPN для Cisco, с описанием некоторых интересных нюансов, встречаемых на практике.

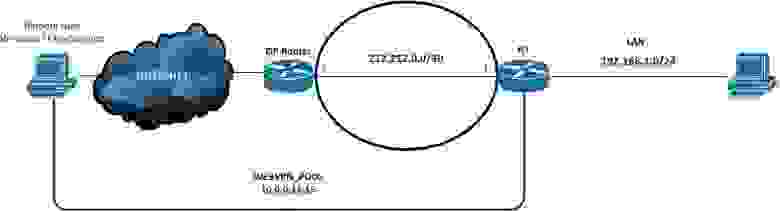

Для реализации схемы, показанной ниже, будем использовать следующее реальное физическое оборудование, также прошу заметить что названия интерфейсов условны и в реализации не применяются (реализовать ssl vpn в unl-eve не удалось, так как ни iol ни vios команды для конфигурирования webvpn не поддерживают):

Cisco 881 (C880DATA-UNIVERSALK9-M 15.2(4)M4)

Windows 7 x64 + AnyConnect 4.4

Для начала, что такое SSL VPN (или WEBVPN) от Cisco. Это своего рода наследник easy vpn или ipsec vpn, который позволяет по протоколу ssl (443 порт) удаленно подключиться к вашей корпоративной или домашней сети. Кроме простоты настройки и относительно «легкого» конфига, самым большим доводом за использование ssl является то, что он использует практически повсеместно «открытый» 443 порт для подключения, т.е. если бы вы, например, использовали ipsec, то необходимо было бы на межсетевом экране или же на граничном роутере открывать isakmp (500) порты, наверняка разрешить nat-t (4500), и еще вдобавок разрешить трафик esp, тогда как в случае с ssl подключение проходит по 443 порту, который в большинстве своем разрешен для хостов. Кроме этого не надо на стороне клиента производить каких либо настроек, удаленному пользователю достаточно знать всего лишь внешний ip или dns имя роутера, а также логин и пароль для входа (при использовании easyvpn помимо вышеперечисленного нужен pre-share ключ, а также наименование client configuration group).

Настройка:

1. Для начала необходимо активировать лицензию на роутере, в нашем случае используется cisco 881 c ios 15.2(4), для ознакомительной активации на 60 дней вводим след. команду в privilege режиме:

После чего соглашаемся с лицензионным соглашением.

2. Далее копируем дистрибутив any connect на роутер любым удобным способом(копирование лучше производить в заранее созданную директорию webvpn, так как если просто скопировать в корень flash, то при установке создастся копия файла установки в той же директории, соответственно займет больше места на flash) и устанавливаем его:

3. Включаем aaa (необходим, чтобы указать authentication list на нашем Web шлюзе (webvpn gateway)), заводим локальных пользователей (логин и пароль, которые здесь указываем необходимы для подключения к порталу из интернета, по типу внешнийадресроутера) и активируем https сервер:

4. Генерируем RSA ключи, создаем trustpoint и затем генерируем самоподписанный сертификат:

5. Настраиваем пул адресов, который будет выдаваться клиентам и создаем WebVPN Gateway, для команды ip interface вместо интерфейса можно указать непосредственно ip адрес командой ip address **** port 443:

6. Далее создаем и привязываем к нашему gateway так называемый webvpn context, в котором указаваем ранее созданный auth list, максимальное кол-во подключаемых пользователей, а также приветствие отображаемое при входе на портал через браузер(команда inservice в этом и предыдущем шаге активирует webvpn gateway и context):

7. Там же в конфигурации webvpn context создаем policy group, в которой задаем наш пул адресов, указываем какой трафик от клиентов будет заворачиваться в туннель (в нашем случае, когда destination у клиентов будут сети 192.168.1.0 /24 или 172.16.1.0/24 в таблице маршрутизации на клиентах появятся соответствующие записи только для этих двух сетей, указывающие на то, что этот трафик будет уходить в шифрованный туннель), команда functions svc-enabled указывает, что удаленный пользователь может подключаться с помощью самостоятельно установленного клиента anyconnect, т.е. не надо заходить через браузер:

8. Если у нас на внешнем интерфейсе висит ACL, то необходимо дописать правило:

В итоге запускаем на нашем клиенте браузер, вводим внешний адрес нашего роутера 212.212.0.1 и видим приглашение:

Осталось ввести логин пароль и установить соединение, на этом бы все, но есть один нюанс.

Если обратиться к нашей схеме, то сеть 192.168.1.0/24, та самая к которой мы подключаемся, находится за NATом, настройка NAT для роутера R1 следующая:

что произойдет если мы будем пинговать сеть 192.168.1.0 с подключившегося по vpn клиента(клиент получил адрес 10.0.0.12)? Пакеты от него зашифрованными будут уходить на R1, тот в свою очередь создает ответ с destination 10.0.0.12 и смотрит в таблицу маршрутизации:

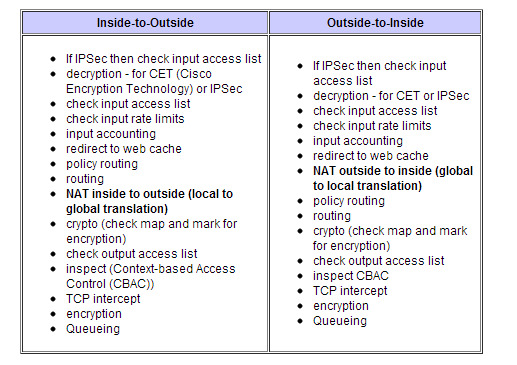

Т.е. пакеты уходят с интерфейса dialer 1, а согласно вот этой замечательной таблице порядка операций над трафиком

после routing у нас идет NAT, а наше правило nat говорит нам, что наш source заменится на публичный адрес и в таком виде уйдет на клиента, который понятия не имеет о нашем внешнем адресе, следовательно пинг не пройдет и ничего работать не будет, исправляем добавлением следующей команды в acl NAT_POOL:

Источник

Cisco vpn iphone ssl

В этом документе приводятся инструкции по настройке маршрутизатора Cisco IOS ® для обработки SSL VPN на одном интерфейсе c VPN-клиентом Cisco AnyConnect, выполняемой с помощью приложения Cisco Configuration Professional (CCP). Данная процедура настройки относится к особому случаю, когда маршрутизатор не позволяет использовать раздельное туннелирование (split tunneling), и когда пользователи напрямую подключаются к маршрутизатору еще до того, как им будет предоставлено разрешение на выход в Интернет.

Технология SSL VPN или WebVPN-технология поддерживается на следующих платформах IOS маршрутизаторов:

870, 1811, 1841, 2801, 2811, 2821, 2851

3725, 3745, 3825, 3845, 7200 и 7301

CCP является графическим инструментом управления устройством, позволяющим настраивать маршрутизаторы доступа Cisco, работающие под управлением IOS, включая маршрутизаторы Cisco с интеграцией служб, маршрутизаторы Cisco серии 7200 и маршрутизатор Cisco 7301. Приложение CCP устанавливается на ПК и упрощает настройку маршрутизации, защиты, объединенных коммуникаций, беспроводной сети, WAN и основных настроек LAN с помощью графического интерфейса пользователя и простых в работе мастеров настройки.

Маршрутизаторы, приобретенные с приложением CCP, поставляются с приложением Cisco Configuration Professional Express (CCP Express), установленным на флэш-память маршрутизатора. CCP Express является облегченной версией CCP. Можно использовать приложение CCP Express для настройки основных функций защиты на интерфейсах LAN и WAN маршрутизатора. CCP Express доступен на флэш-памяти маршрутизатора.

Предварительные условия

Требования

Рассматриваемая процедура настройки предполагает выполнение следующих условий:

Microsoft Windows 2000 или XP

Обозреватель с поддержкой SUN JRE 1.4 или более поздней или браузер под управлением ActiveX

Права локального администратора у клиента

Маршрутизатор Cisco IOS с образом улучшенной безопасности версии 12.4(20)T или более поздней версии

Cisco Configuration Professional 1.3

Если Cisco Configuration Professional не загружен на компьютер пользователя, его можно бесплатно загрузить с сайтаЗагрузка ПО (файл cisco-config-pro-k9-pkg-1_3-en.zip), а затем установить с помощью файла .exe. Дополнительные сведения об установке и настройке CCP можно найти в документе Руководство по началу работы с Cisco Configuration Professional.

Используемые компоненты

Сведения, содержащиеся в данном документе, касаются следующих версий программного обеспечения и оборудования:

Маршрутизатор Cisco IOS серии 1841 с ПО версии 12.4(24)T

Cisco Configuration Professional (CCP) 1.3

VPN-клиент Cisco AnyConnect SSL версии 2.3.2016 для Windows

Примечание. Данные для этого документа были получены при тестировании указанных устройств в специально созданных лабораторных условиях. Все устройства, описанные в данном документе, были запущены с конфигурацией по умолчанию. При работе в действующей сети необходимо понимать последствия выполнения любой команды.

Условные обозначения

Более подробную информацию о применяемых в документе обозначениях см. в описании условных обозначений, используемых в технической документации Cisco.

Схема сети

В настоящем документе используется следующая схема сети:

Предварительные действия

Следует настроить маршрутизатор для CCP.

Маршрутизаторы с соответствующей лицензией пакета безопасности уже имеют загруженное во флеш-память приложение CCP. Обратитесь к документу Руководство по началу работы с Cisco Configuration Professional для получения и настройки ПО.

Загрузите копию VPN-клиента Anyconnect (PKG-файл) на ваш управляющий компьютер.

Настройка Anyconnect VPN на IOS

В данном разделе описаны действия, необходимые для настройки функций, описанных в документе. В данном примере конфигурации используется мастер CCP для активации Anyconnect VPN на маршрутизаторе IOS.

Выполните эти шаги, чтобы настроить Anyconnect VPN на маршрутизаторе Cisco IOS.

Шаг 1. Установка и активация ПО Anyconnect VPN на маршрутизаторе IOS

Для установки и активации программного обеспечения Anyconnect VPN на маршрутизаторе IOS выполните следующие действия.

Откройте приложение CCP, перейдите Configure > Security, а затем щелкните VPN.

Разверните SSLVPN и выберите Packages.

В области «Cisco SSLVPN Client Software» нажмите кнопку Browse.

Отобразится диалоговое окно «Install SSL VPN Client Package».

Укажите расположение образа VPN-клиента Cisco AnyConnect.

Если образ VPN-клиента Cisco Anyconnect расположен на флэш-памяти маршрутизатора, установите переключатель в положение Router File System и нажмите кнопку Browse.

Если образ VPN-клиента Cisco Anyconnect не расположен на флэш-памяти маршрутизатора, установите переключатель в положение My Computer и нажмите кнопку Browse.

Отобразится диалоговое окно выбора файла «File Selection».

Выберите образ клиента, который необходимо установить, и нажмите кнопку OK.

После указания местонахождения образа клиента нажмите кнопку Install.

Нажмите кнопку Yes, а затем OK.

После установки образа клиента отобразится сообщение:

Для продолжения нажмите кнопку OK.

Шаг 2. Настройка контекста SSL VPN и шлюза SSL VPN с помощью мастера CCP

Выполните эти шаги, чтобы настроить контекст SSL VPN и шлюз SSL VPN .

Перейдите Configure > Security > VPN и выберите SSL VPN.

Щелкните SSL VPN Manager, а затем по вкладке Create SSL VPN.

Установите переключатель в положение Create a New SSL VPN и нажмите кнопку Launch the selected task.

Отобразится диалоговое окно мастера настройки «SSL VPN Wizard».

Нажмите кнопку Next.

Введите IP-адрес нового SSL VPN-шлюза и уникальное имя SSL VPN-контекста.

Можно создать различные SSL VPN-контексты для одного IP-адреса (SSL VPN-шлюза), но каждое имя должно быть уникальным. В данном примере используется следующий IP-адрес: https://172.16.1.1/

Нажмите кнопку Next и перейдите к шагу 3.

Шаг 3. Настройка базы данных пользователей Anyconnect VPN

Для аутентификации можно использовать сервер AAA и/или локальных пользователей. В данном примере конфигурации для аутентификации используются локально созданные учетные записи пользователей.

Выполните эти шаги, чтобы настроить базу данных пользователей Anyconnect VPN.

После выполнения шага 2 установите переключатель в положение Locally on this router в диалоговом окне мастера SSL VPN «User Authentication».

Данное диалоговое окно предназначено для внесения пользователей в локальную базу данных.

Нажмите кнопку Add и введите данные пользователя.

Нажмите кнопку OK и при необходимости добавьте пользователей.

После завершения добавления пользователей нажмите кнопку Next и перейдите к шагу 4.

Шаг 4: Настройка полных туннелей Anyconnect

Выполните следующие действия, чтобы настроить для пользователей полный туннель Anyconnect и пул IP-адресов:

Anyconnect предоставляет прямой доступ к корпоративным ресурсам Интранет, при этом список URL-адресов настраивать не нужно. Нажмите кнопку Next, расположенную в диалоговом окне «Configure Intranet Websites».

Убедитесь, что установлен флажок Enable Full Tunnel.

Создайте пул IP-адресов, которые могут использовать клиенты контекста SSL VPN.

Адресный пул должен соответствовать адресам, доступным и используемым в вашей сети интранет.

Нажмите кнопку (. ), расположенную рядом с полем «IP Address Pool» и выберите Create a new IP Pool.

В диалоговом окне «Add IP Local Pool» введите название пула (например, новый) и нажмите кнопку Add.

В диалоговом окне «Add IP address range» введите диапазон адресов для VPN-клиентов Anyconnect и нажмите кнопку OK.

Примечание. До версии 12.4(20)T пул IP-адресов должен был входить в диапазон адресов интерфейса, напрямую соединенного с маршрутизатором. Если вы хотите использовать диапазон пула, не входящий в диапазон вышеназванного интерфейса, вы можете создать адрес обратной связи, ассоциированный с созданным вами новым пулом, для удовлетворения данным требованиям. .

Нажмите кнопку ОК.

Убедитесь, что установлен флажок Install Full Tunnel Client.

Настройте дополнительные параметры туннеля, такие как раздельное туннелирование, раздельный DNS, настройки браузера для прокси-сервера, а также серверы DNS и WINS.

Примечание. Компания Cisco рекомендует произвести настройку как минимум серверов DNS и WINS.

Для настройки дополнительных параметров туннеля выполните следующие действия:

Нажмите кнопку Advanced Tunnel Options.

Перейдите на вкладку DNS and WINS Servers и введите первичные IP-адреса серверов DNS и WINS.

Перейдите на вкладку Split Tunneling.

Возможность передавать через один интерфейс как защищенный трафик, так и открытый называется раздельным туннелированием. Раздельное туннелирование требует точного указания, какой трафик является защищённым и откуда он происходит, таким образом только указанный трафик попадает в туннель, в то время как другой передается в незашифрованном виде через публичную сеть (Интернет).

Для получения примеров обратитесь к документу ASA 8.x : Включение раздельного туннелирования для VPN-клиентов AnyConnect на примере конфигурации ASA , в котором представлены пошаговые инструкции о том, как разрешить VPN-клиентам Cisco AnyConnect выходить в Интернет, когда они находятся в туннеле устройства защиты Cisco ASA 8.0.2.

После настройки необходимых параметров нажмите кнопку Next.

Измените страницу портала SSL VPN или выберите значения по умолчанию.

Окно «Customize SSL VPN Portal Page» позволяет вам изменить внешний вид страницы портала.

После внесения изменений на странице портала SSL VPN нажмите кнопку Next.

Нажмите кнопку Finish.

Нажмите кнопку Deliver, чтобы сохранить конфигурацию, а затем нажмите кнопку OK.

Мастер SSL VPN представит список совершенных настроек.

Примечание. Если вы получили сообщение об ошибке, возможно, что лицензия SSL VPN недействительна. Пример сообщения об ошибке показан на рисунке на шаге 19:

Для решения проблемы с лицензией выполните следующие шаги:

Перейдите Configure > Security > VPN и выберите SSL VPN.

Щелкните SSL VPN Manager, а затем по вкладке Edit SSL VPN.

Выделите созданный контекст и нажмите кнопку Edit.

В поле «Maximum Number of users» введите правильное количество пользователей для вашей лицензии.

Нажмите кнопку OK, а затем кнопку Deliver.

Ваши команды сохранены в конфигурационный файл.

Конфигурация интерфейса командой строки CLI

CCP создает следующие конфигурации командных строк:

Установление соединения с помощью VPN-клиента AnyConnect

Выполните эти шаги, чтобы установить VPN-соединение AnyConnect с маршрутизатором.

Примечание. Добавьте адрес маршрутизатора в список доверенных сайтов в Internet Explorer. Для получения дополнительных сведений обратитесь к разделу Добавление устройства защиты/маршрутизатора в список доверенных сайтов (IE).

Введите URL-адрес или IP-адрес интерфейса маршрутизатора WebVPN в своем браузере в формате, который показан ниже:

Введите имя пользователя и пароль.

Нажмите кнопку «Start», чтобы начать туннельное VPN-соединение Anyconnect.

Это окно будет отображаться перед тем, как VPN-соединения по протоколу SSL будет установлено.

Примечание. ActiveX необходимо установить на компьютере перед загрузкой Anyconnect VPN.

Как только соединение будет установлено, появится сообщение «Connection Established».

После успешного соединения перейдите на вкладку Statistics.

На вкладке «Statistics» отображается информация о SSL-соединении.

Нажмите кнопку Details.

Откроется диалоговое окно.»Cisco AnyConnect VPN Client: Statistics Detail».

В диалоговом окне «Statistics Details» отображается подробная статистическая информация о соединениях, включая информацию о состоянии туннелей и режимах, длительности соединения, количестве полученных и переданных байт и пакетов, адресная информация, транспортная информация, а также оценка состояния защиты Cisco Secure Desktop. Кнопка «Reset» на этой вкладке служит для сброса статистической информации о переданных данных. Кнопка «Export» позволяет экспортировать текущую статистику, интерфейс, и таблицу маршрутизации в текстовый файл. При этом клиент AnyConnect выдаст запрос об имени и местоположении текстового файла. По умолчанию на рабочем столе создается файл AnyConnect-ExportedStats.txt.

В диалоговом окне «Cisco AnyConnect VPN Client» перейдите на вкладку About.

На этой вкладке отображается информация о версии VPN-клиента Cisco AnyConnect.

Проверка

Этот раздел позволяет убедиться, что конфигурация работает правильно.

Команды

Некоторые команды show связаны с WebVPN. Эти команды можно ввести в интерфейсе командной строке (CLI) для отображения статистики и другой информации. Дополнительные сведения о командах show см. в разделе Проверка конфигурации WebVPN.

Примечание. Интерпретатор выходных данных — OIT (доступный только для зарегистрированных клиентов), поддерживает определенные команды show. Посредством OIT можно анализировать выходные данные команд show.

В CCP последовательно выберите Monitoring > Security > VPN Status > SSL VPN > Users, чтобы увидеть текущие списки пользователей SSL VPN в маршрутизаторе.

Последовательно выберите Monitoring > Security > VPN Status > SSL VPN > Sales, чтобы увидеть текущие SSL VPN-сеансы в маршрутизаторе.

Устранение неполадок

Используйте этот раздел для устранения неполадок своей конфигурации.

Неполадки с подключением SSL

Проблема. Клиенты SSL VPN не могут подключиться к маршрутизатору.

Решение. Недостаточное количество IP-адресов в адресном пуле может вызвать подобную проблему. Для решения данной проблемы увеличьте количество IP-адресов в адресном пуле маршрутизатора.

Для получения дополнительных сведений об устранениях неполадок в VPN-клиенте AnyConnect обратитесь к документу Часто задаваемые вопросы о VPN-клиенте AnyConnect.

Ошибка: SSLVPN Package SSL-VPN-Client : installed Error: Disk

Проблема. Вы получили следующее сообщение об ошибке при установке пакета SVC на маршрутизатор: SSLVPN Package SSL-VPN-Client : installed Error: Disk.

Решение. Эту проблему можно решить путем переформатирования флэш-памяти.

Команды для устранения неполадок

Некоторые команды clear ассоциированы с WebVPN. Дополнительную информацию о данных командах см. в документе Использование команд WebVPN «clear»..

Некоторые команды debug ассоциированы с WebVPN. Дополнительную информацию о данных командах см. в документе Использование команд WebVPN «debug».

Примечание. Использование команд debug может неблагоприятно сказаться на производительности модуля Cisco. Перед использованием команд debug ознакомьтесь с документом Важные сведения о командах «debug».

Связанные обсуждения сообщества поддержки Cisco

В рамках сообщества поддержки Cisco можно задавать и отвечать на вопросы, обмениваться рекомендациями и совместно работать со своими коллегами.

Источник