- [Вопросы] Что это такое cit test?

- Xiaomi Comm APP

- Рекомендации

- Троянское приложение для Android обходит проверки Google Bouncer

- Войдите в меню CIT и активируйте скрытые параметры камеры вашего Xiaomi

- Вы заинтересованы в предложениях? Будьте умны и подпишитесь на наш Telegram канал ! Множество кодов скидок, предложений, ошибок ценообразования на технологии от Amazon и лучших интернет-магазинов.

- Войдите в меню CIT и активируйте скрытые параметры камеры вашего Xiaomi

[Вопросы] Что это такое cit test?

| Ребята, после обновы на 12mi обратил внимание,что в блютуз появилась новая графа в разделе расширенные настройки (приложения включают блютуз), а там такая байда cit test. Загуглил ,инфы мало,кто пишит,что вирус,кто что это нужное приложение. У меня вопрос у кого ещё это и что это за шляпа? |

Комнатное жожо | из Redmi Note 8 Pro

|

IMG_20201114_033703.jpg (202.36 KB, Downloads: 2)

2020-11-14 06:37:53 Upload

Комнатное жожо | из Redmi Note 8 Pro

через АДБ заморозь если надо, но это не вирус.

Vik4156351965 Ответить | из Redmi Note 9 Pro

4186685909 | из Redmi Note 7

Xiaomi Comm APP

Получайте новости о Mi продукции и MIUI

Рекомендации

* Рекомендуется загружать изображения для обложки с разрешением 720*312

Изменения необратимы после отправки

Cookies Preference Center

We use cookies on this website. To learn in detail about how we use cookies, please read our full Cookies Notice. To reject all non-essential cookies simply click «Save and Close» below. To accept or reject cookies by category please simply click on the tabs to the left. You can revisit and change your settings at any time. read more

These cookies are necessary for the website to function and cannot be switched off in our systems. They are usually only set in response to actions made by you which amount to a request for services such as setting your privacy preferences, logging in or filling in formsYou can set your browser to block or alert you about these cookies, but some parts of thesite will not then work. These cookies do not store any personally identifiable information.

These cookies are necessary for the website to function and cannot be switched off in our systems. They are usually only set in response to actions made by you which amount to a request for services such as setting your privacy preferences, logging in or filling in formsYou can set your browser to block or alert you about these cookies, but some parts of thesite will not then work. These cookies do not store any personally identifiable information.

These cookies are necessary for the website to function and cannot be switched off in our systems. They are usually only set in response to actions made by you which amount to a request for services such as setting your privacy preferences, logging in or filling in formsYou can set your browser to block or alert you about these cookies, but some parts of thesite will not then work. These cookies do not store any personally identifiable information.

Источник

Троянское приложение для Android обходит проверки Google Bouncer

Аналитики ESET обнаружили интересный метод скрытной атаки на пользователей Android, который содержит в себе интересную особенность. В магазине приложений Google Play нам удалось обнаружить несколько приложений, которые маскировались под легитимные, но на самом деле содержали в себе другое приложение с вредоносными функциями. Это встроенное приложение называлось systemdata или resourcea.

Это второе приложение скрытно сбрасывается в память устройства из первого, но спрашивает у пользователя разрешение на установку. Оно представляется в качестве инструмента для управления настройками устройства «Manage Settings». После своей установки, приложение работает как служба в фоновом режиме.

Антивирусные продукты ESET обнаруживают приложения, которые содержат в себе это дополнительное приложение как Android/TrojanDropper.Mapin. Согласно нашим данным, на долю Индии приходится наибольшее количество заражений устройств Android этим вредоносным ПО.

Вредоносная программа представляет из себя бэкдор, который получает контроль над устройством и включает его в состав ботнета. Бэкдор использует специальный внутренний таймер для отложенного исполнения своей полезной нагрузки. Таким образом, авторы могут обмануть различные автоматические системы анализа файлов, которые могут причислить файл к подозрительным из-за его поведения. В некоторых случаях, бэкдор может ждать три дня прежде чем активировать полезную нагрузку. Скорее всего, такая мера позволяет авторам обойти механизмы проверки инструмента анализа файлов Google Bouncer, используемый Google для проверки загружаемых в Play приложений.

После активации полезной нагрузки, троян запрашивает права администратора в системе и начинает взаимодействовать со своим C&C-сервером. Android/Mapin содержит в себе различные функции, например, отображение пользователю различных уведомлений, загрузка, установка и запуск других приложений, а также получение личной информации пользователя на устройстве. В то же время, основной его функцией является отображение fullscreen-рекламы на зараженном устройстве.

Вредоносные приложения были размещены в магазине приложений Google Play в конце 2013 г. и в 2014 г. Названия приложений были различными, включая, «Hill climb racing the game», «Plants vs zombies 2», «Subway suffers», «Traffic Racer», «Temple Run 2 Zombies», «Super Hero Adventure» разработчиков TopGame24h, TopGameHit и SHSH. Точные даты загрузки приложений были 24-30 ноября 2013 г. и 22 ноября 2014 г. Согласно статистике ресурса MIXRANK, приложение Plants vs zombies 2 было загружено более 10 тыс. раз перед его удалением из магазина. В то же самое время, приложения «System optimizer», «Zombie Tsunami», «tom cat talk», «Super Hero adventure», «Classic brick game», а также вышеупомянутые приложения Google Play с вредоносными возможностями, были загружены в альтернативные магазины приложений Android теми же авторами. Такой же бэкдор был обнаружен в комплекте с другими приложениями, которые были загружены в магазин разработчиком PRStudio (не путать с prStudio) в альтернативные магазины приложений со ссылками на Google Play. Данный разработчик загрузил как минимум и пять других троянских приложений в альтернативные магазины приложений: «Candy crush» или «Jewel crush», «Racing rivals», «Super maria journey», «Zombie highway killer», «Plants vs Zombies». Эти приложения все еще доступны для скачивания из этих магазинов. Перечисленные приложения были загружены пользователями сотни раз.

Рис. Значки вредоносных приложений.

Рис. Вредоносное приложение, которое получило достаточно положительных оценок.

Рис. Еще одно приложение, получившее положительные оценки.

Существуют различные варианты исполнения вредоносной программы после того, как пользователь загрузил нелегитимное приложение. Один из вариантов предполагает, что жертве будет предложено запустить файл с вредоносной программой спустя 24 после первого исполнения загруженного приложения. Такой метод является менее подозрительным для пользователя, который считает, что запрос на запуск поступил от ОС. Другой метод подразумевает под собой выдачу мгновенного запроса пользователю. Оба варианта рассчитаны на срабатывание после изменения подключения к сети, для этого вредоносная программа регистрирует т. н. broadcast receiver в манифесте.

Рис. Регистрация т. н. broadcast receiver.

После изменения подключения, пользователю будет предложено установить «системное приложение». Само сброшенное на устройство вредоносное приложение может называться «Google Play Update» или «Manage Settings».

Рис. Вредоносное приложение маскируется под системное.

В том случае, если пользователь выбирает отмену установки, то вредоносная программа будет показывать запрос каждый раз при смене сетевого подключения. Можно предположить, что простой пользователь будет уверен в серьезности отображаемого уведомления и в какой-то момент, скорее всего, нажмет кнопку установки только чтобы избавиться от него. После запуска троян исполняется в качестве сервиса со своим зарегистрированным broadcast receiver, ожидая изменения подключения.

Когда такое изменение произойдет, троян попытается зарегистрировать себя с помощью сервиса Google Cloud Messages (GCM) для последующего получения сообщений. После этого, Android/Mapin попытается зарегистрировать зараженное устройство на сервере злоумышленников, отправляя туда такую информацию как имя пользователя, аккаунт Google, IMEI, регистрационный идентификатор (ID) и название своего пакета приложения.

Рис. Процесс регистрации устройства на сервере злоумышленников.

Для того, чтобы исключить возможность своего удаления из системы, троян требует от пользователя активировать режим администратора устройства.

Рис. Предложение пользователю об активации режима администратора устройства.

Троян сообщит на удаленный сервер об успешности активации режима администратора устройства. Как только такая операция произойдет, вредоносная программа будет показывать пользователю рекламу в полноэкранном режиме (interstitial). Такая реклама (interstitial ad) будет отображаться пользователю заново каждый раз при смене подключения. Разработка такого типа рекламы возможна с использованием легитимного AdMob SDK.

Рис. Full-screen реклама (interstitial ad).

Троян взаимодействует со своим управляющим сервером используя сервис Google Cloud Messaging (GCM). Этот сервис все чаще используется современными вредоносными программами для своих целей, через него злоумышленники могут инструктировать бот на выполнение нужных им действий.

Рис. Обрабатываемые ботом команды.

Не все функции вредоносной программы полностью реализованы в ее коде, кроме этого, не все уже реализованные функции используются. Возможно, что сама угроза все еще находится на уровне разработки и будет улучшена в будущем. Как мы уже упоминали, ее основная цель заключается в доставке агрессивной full-screen рекламы для ее отображения пользователю, маскируясь под системное приложение. Бот также может быть использован злоумышленниками для установки другого вредоносного ПО на скомпрометированное устройство.

Кроме показа рекламы, список выполняемых им вспомогательных функций достаточно обширен: изменение идентификатора publisher ID отображаемой рекламы, загрузка и запуск других приложений, отображение уведомлений пользователю, отключение режима администратора устройства, изменение адреса управляющего C&C-сервера, создание на домашнем экране Android ярлыков, которые ведут на URL-адреса загрузки приложений. После исполнения каждой задачи, полученной с помощью GCM, бот будет информировать об этом удаленный сервер с использованием протокола HTTPS.

Троянская программа была успешно загружена в магазин Google Play, поскольку содержала в себе механизм отложенной активации вредоносных функций и, таким образом, не вызвала к себе подозрений со стороны инструмента Bouncer. Интересным вопросом является и то, почему Bouncer не специализируется на статическом анализе исполняемых файлов внутри загруженных приложений. По этим причинам троянская программа свободно распространялась пользователям через официальный магазин приложений Google для Android. Вредоносная игра «Super Hero adventure» была загружена в Play Store разработчиком SHSH. Вполне возможно, что этот разработчик загрузил больше приложений в магазин Play. В конечном счете, все они были удалены из магазина, но оставались незамеченными там в течение полутора лет. Возможно, что подобные случаи стали причиной того, что в марте 2015 г. Google объявила о том, что все приложения и обновления должны проходить проверку со стороны человека.

Лучшей практикой для поддержания своего устройства в безопасности является использование только официального магазина приложений для их загрузки. Кроме этого, необходимо уделять внимание отзывам и комментариям пользователей к размещаемым там приложениям. При установке приложения следует внимательно следить за запрашиваемыми приложением правами. Если вы заметили что-либо подозрительное в поведении приложения, его можно отправить в качестве образца в антивирусную лабораторию с соответствующими комментариями о причинах отправки.

Ниже представлена информация о проанализированных нами образцах вредоносной программы.

Источник

Войдите в меню CIT и активируйте скрытые параметры камеры вашего Xiaomi

Вы заинтересованы в предложениях? Будьте умны и подпишитесь на наш Telegram канал ! Множество кодов скидок, предложений, ошибок ценообразования на технологии от Amazon и лучших интернет-магазинов.

Вы заинтересованы в предложениях? Будьте умны и подпишитесь на наш Telegram канал ! Множество кодов скидок, предложений, ошибок ценообразования на технологии от Amazon и лучших интернет-магазинов.

В мире смартфонов мы находим две совершенно разные стороны: те, которые принадлежат и любят операционную систему Apple от iOS, из которых они ценят закрытие, которое гарантирует им безопасность на 360 °, в то время как с другой стороны мы находим пользователей, которые любят Android, известную операционную систему во всем мире за его функции, которые отмечают возможность более глубокой персонализации вашего терминала.

Иногда, однако, эти функции скрыты, потому что они могут поставить под угрозу функционирование всей операционной системы, если пользователь, который не очень успешен в этой области, работает, но если вы хотите испытать себя и открыть все секреты своего смартфона Xiaomi / Redmi и / или в любом случае, оснащенном прошивкой MIUI, вам может пригодиться так называемое меню CIT, которое в некоторых случаях позволит вам решить некоторые критические проблемы.

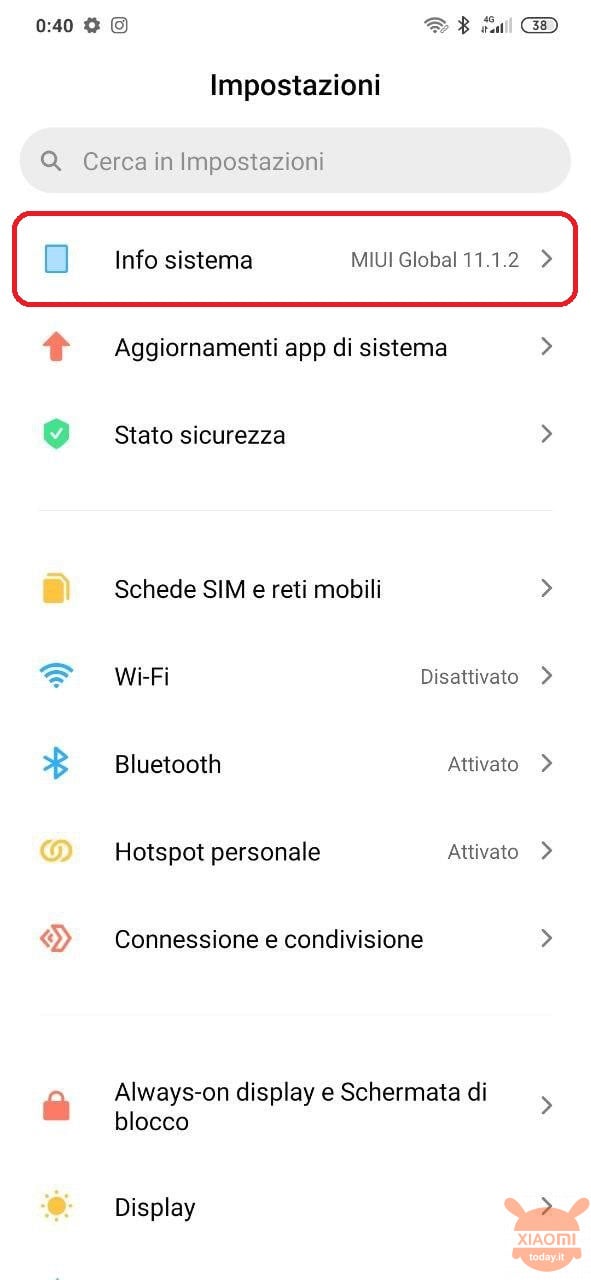

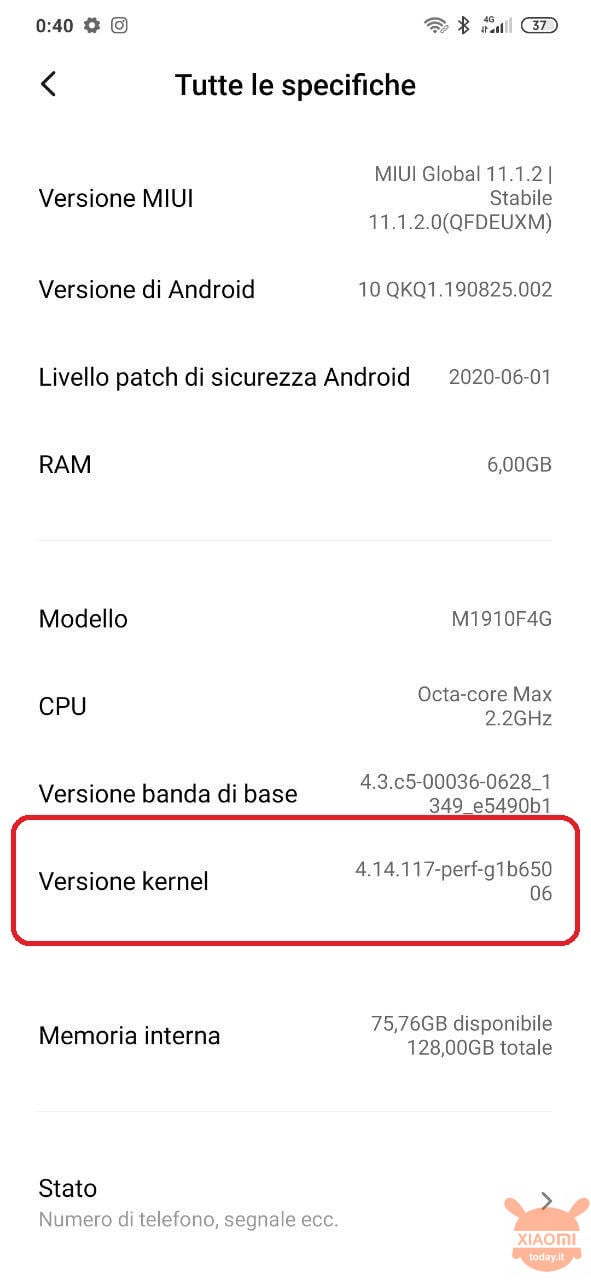

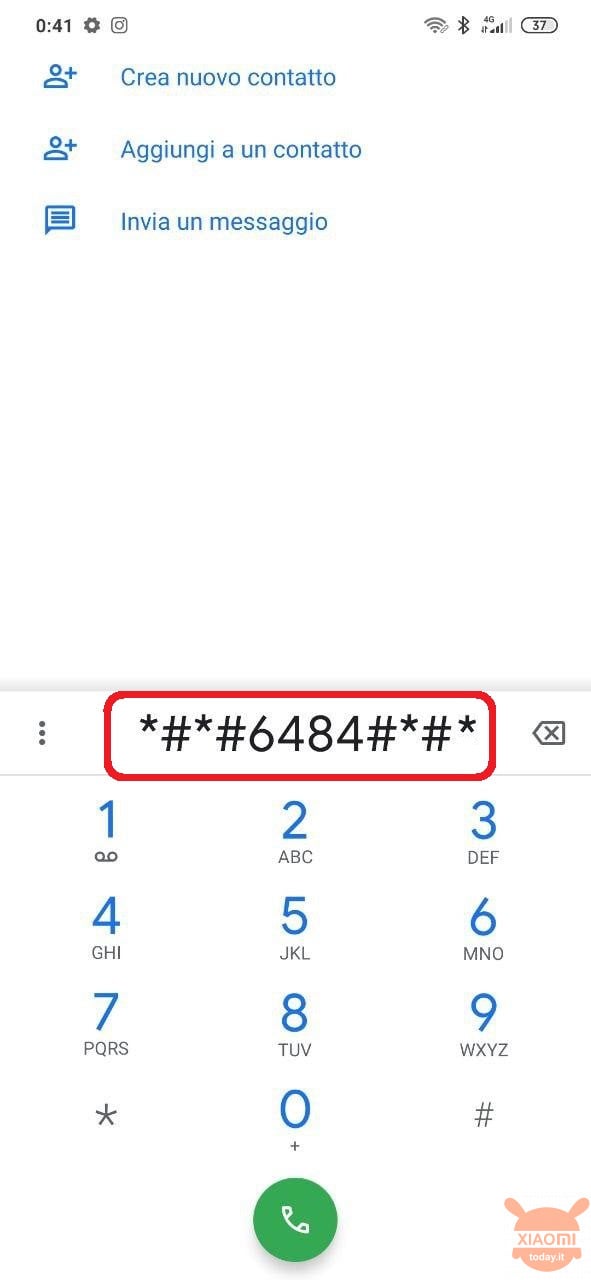

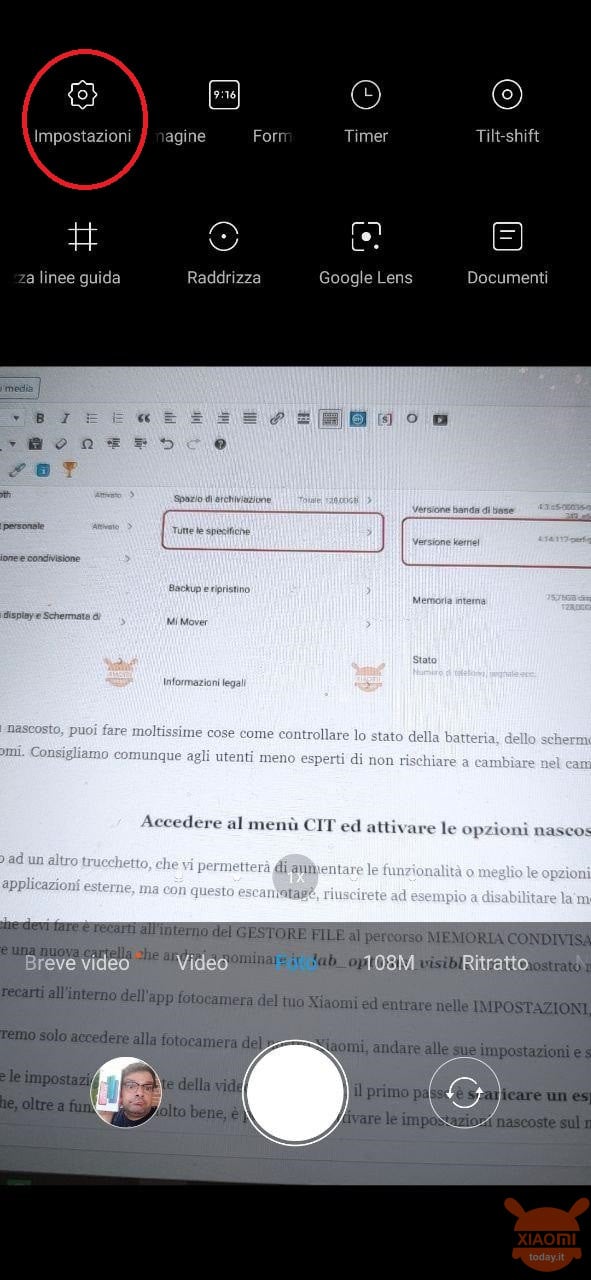

Есть два способа получить доступ к меню CIT вашего Xiaomi, оба просты. Первый, более длинный способ — перейти в меню НАСТРОЙКИ смартфона, войти в пункт «ИНФОРМАЦИЯ О СИСТЕМЕ», затем перейти в подменю «ВСЕ ТЕХНИЧЕСКИЕ ХАРАКТЕРИСТИКИ» и затем щелкнуть несколько раз (как правило, 5 нажатий) на элемент «ВЕРСИЯ ЯДРА». Теперь вы окажетесь в меню CIT, которое можно вызвать непосредственно с телефона DIALER, введя последовательность цифр и специальных символов. * # * # 6484 # * # *.

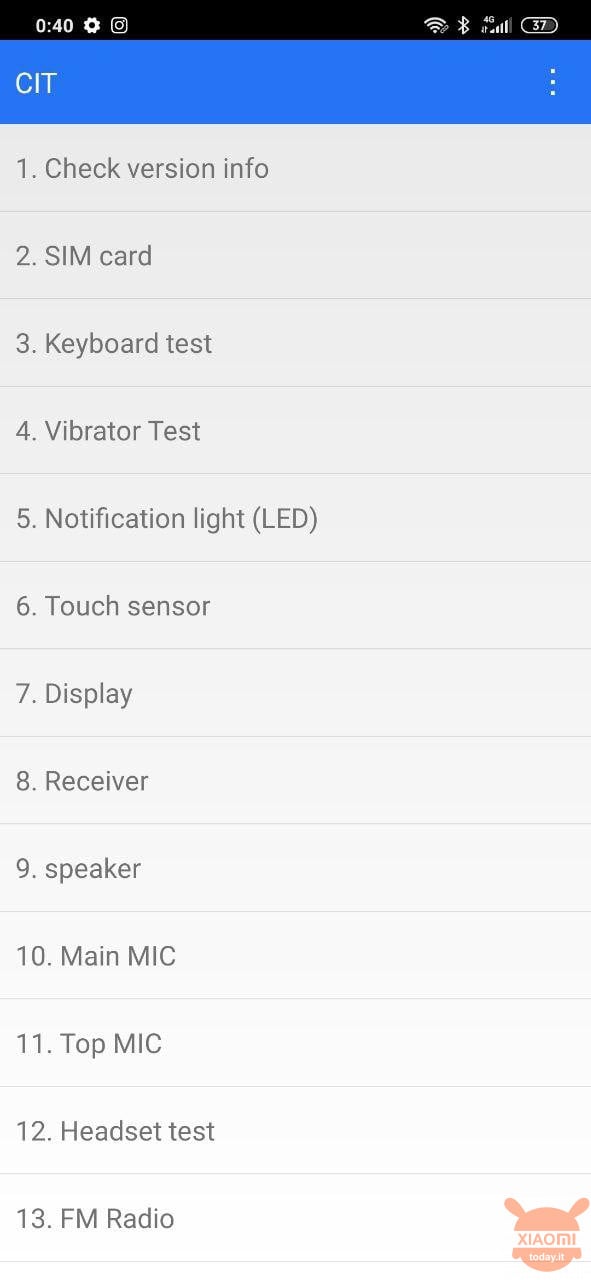

Из этого скрытого меню вы можете выполнять множество действий, таких как проверка состояния аккумулятора, экрана, SIM-карты и т. Д., Иными словами, выполнять реальные диагностические тесты компонентов вашего смартфона Xiaomi. Тем не менее, мы советуем менее опытным пользователям не рисковать, меняя некоторые настройки, что может привести к проблемам, которые вы не сможете решить.

Войдите в меню CIT и активируйте скрытые параметры камеры вашего Xiaomi

Тем не менее, давайте перейдем к другому трюку, который позволит вам расширить функциональность или улучшить параметры, доступные в стандартном программном обеспечении камеры вашего устройства. Опять же, никаких корневых или внешних приложений не требуется, но с помощью этого escamotagè вы сможете, например, отключить режим красоты в портретном режиме или включить параллельную обработку и т. Д.

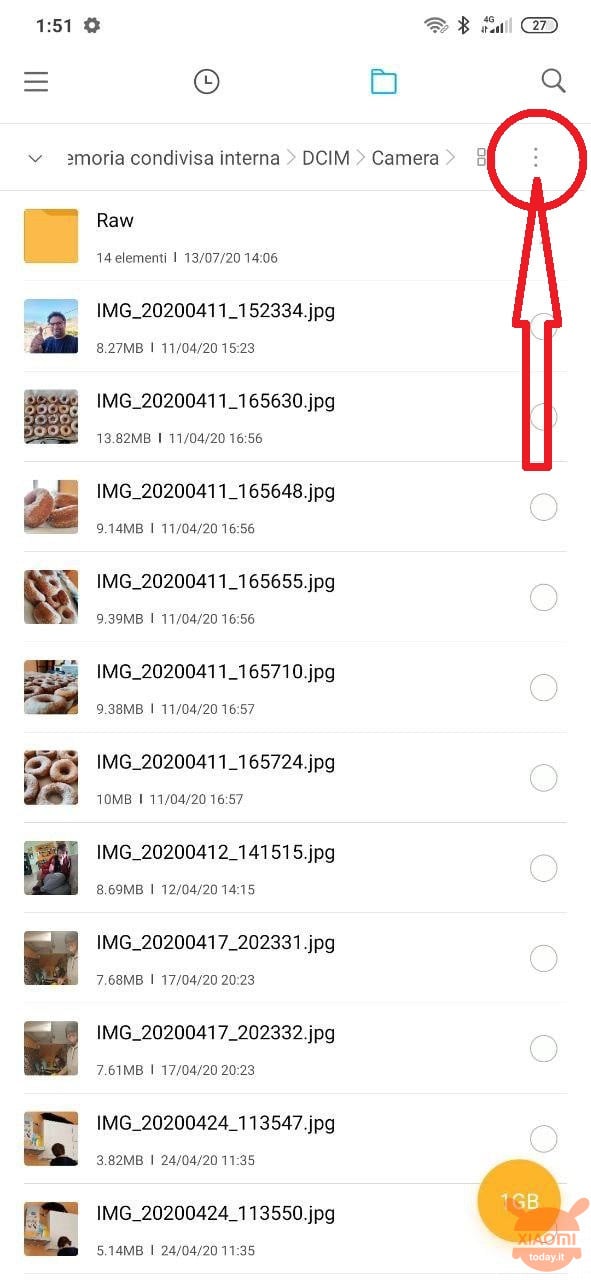

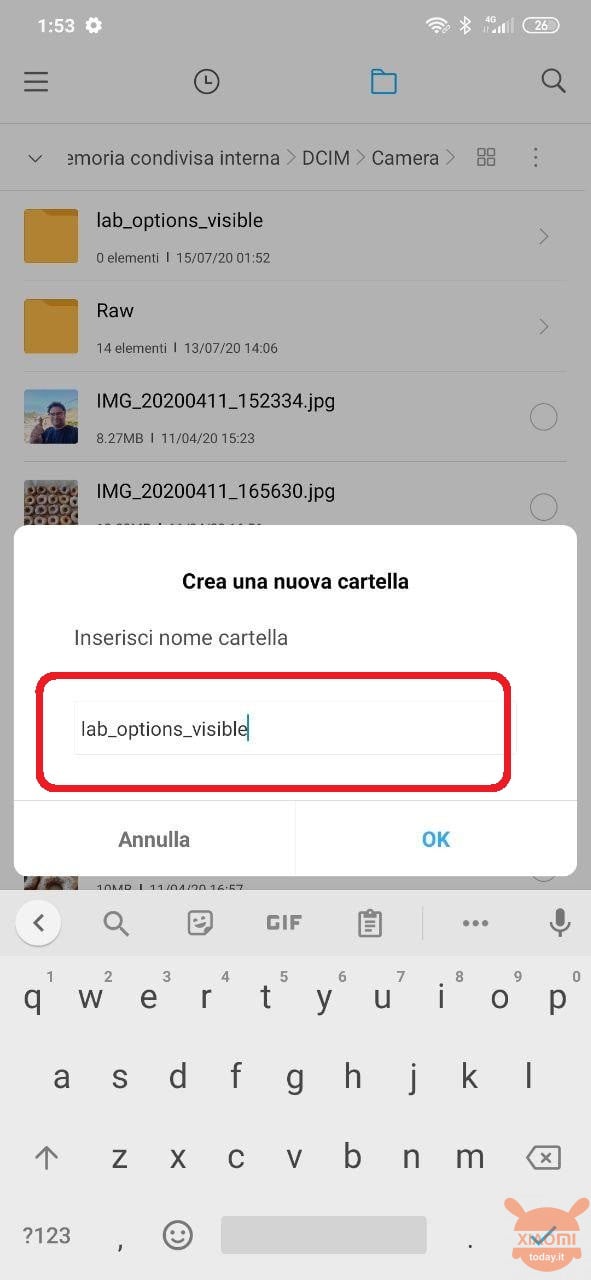

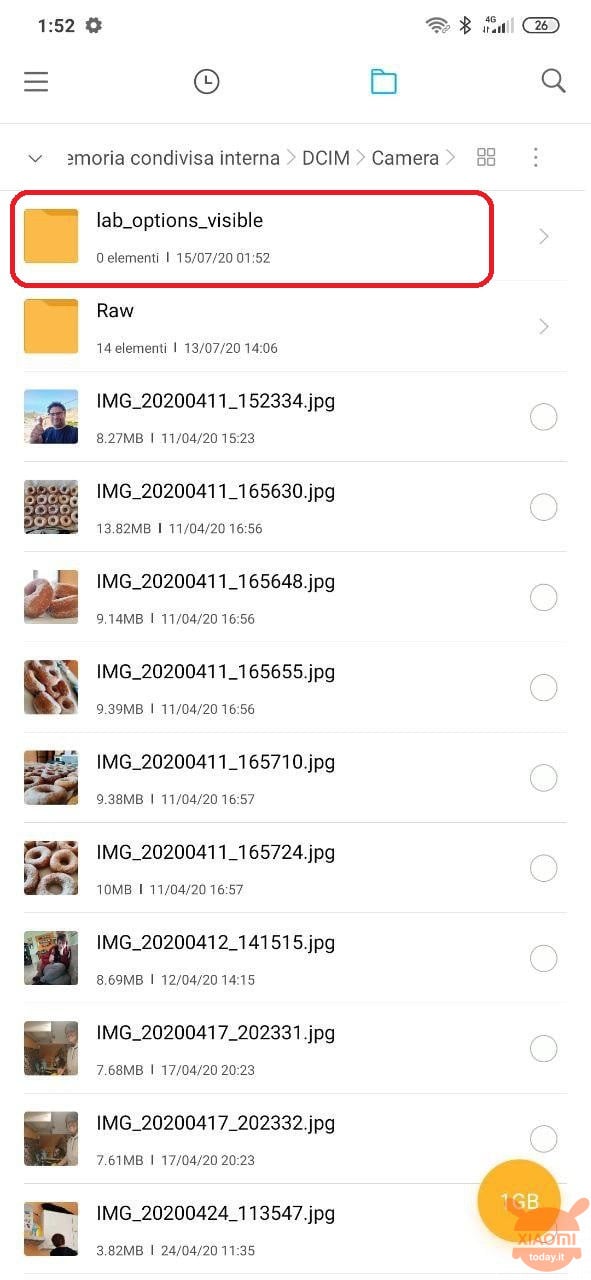

Для этого вам нужно перейти в МЕНЕДЖЕР ФАЙЛОВ по пути ВНУТРЕННЯЯ ОБЩАЯ ПАМЯТЬ> DCIM> КАМЕРА. На этом этапе вам нужно нажать кнопку с тремя точками в правом верхнем углу и создать новую папку, которую вы собираетесь назвать. lab_options_visible как показано на изображении ниже.

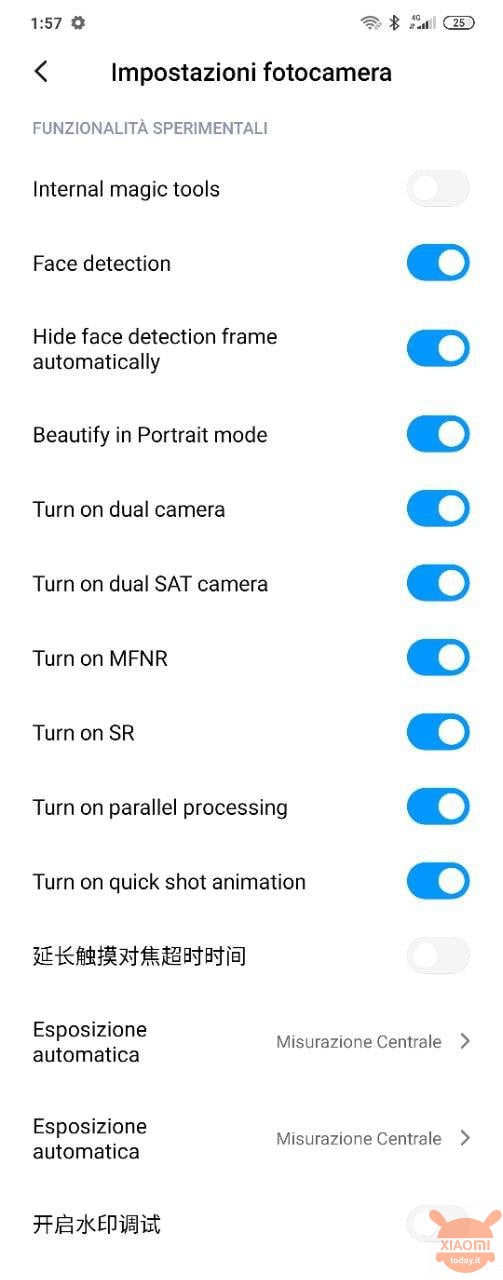

Теперь вам просто нужно зайти в приложение камеры вашего Xiaomi и войти в НАСТРОЙКИ, где вы найдете новое меню под названием ЭКСПЕРИМЕНТАЛЬНАЯ ФУНКЦИОНАЛЬНОСТЬ. Среди экспериментальных функций, которые мы можем активировать и деактивировать, мы найдем то, что показано на рисунке ниже:

Теперь вам просто нужно весело поэкспериментировать с новыми функциями вашего Xiaomi, но не забудьте прокомментировать ниже, чтобы рассказать нам, как вы улучшили свой опыт с этими трюками. Конечно, если вы хотите вернуться к отображению скрытых настроек, просто удалите ранее созданную папку и перезапустите приложение камеры.

Источник

Вы заинтересованы в предложениях? Будьте умны и подпишитесь на наш Telegram канал ! Множество кодов скидок, предложений, ошибок ценообразования на технологии от Amazon и лучших интернет-магазинов.

Вы заинтересованы в предложениях? Будьте умны и подпишитесь на наш Telegram канал ! Множество кодов скидок, предложений, ошибок ценообразования на технологии от Amazon и лучших интернет-магазинов.