- Dallas Lock

- Описание

- Использование

- Возможности

- Обход правил разграничения доступа в средствах защиты от НСД

- Dallas Lock

- Secret Net

- Предыдущие версии

- Менеджер серверов безопасности

- Менеджер серверов безопасности

- Основные возможности

- Ключевые особенности

- Обзор средства доверенной загрузки (СДЗ) Dallas Lock

- Введение

- Системные требования и поддерживаемые технологии

- Функциональные возможности СДЗ Dallas Lock

- Соответствие требованиям регуляторов

- Работа с продуктом

- Выводы

Dallas Lock

Описание

Использование

Возможности

Dallas Lock успешно решает вопросы связанные с предотвращением несанкционированного доступа к вычислительной технике и недопущению утечки конфиденциальной информации. В современных условиях распространения промышленного шпионажа – это довольно актуальные задачи.

При помощи системы осуществляется ограничение доступа к компьютерам посторонних лиц и разграничение прав пользователей системы, прошедших авторизацию. Права доступа для каждого пользователя и групп пользователей устанавливается администратором. Администратор же определяет к чему именно получит доступ конкретный сотрудник организации: к каким файлам, программам и разделам операционной системы.

Контроль осуществляется над различными группами пользователей: локальными, сетевыми и терминальными. Для удобства администратора, в программе предусмотрен вариант объединения пользователей в группы по какому-либо признаку.

Идентификация каждого пользователя системы происходит при помощи специально выделенных логинов и паролей. Возможен и вариант авторизации при помощи аппаратных идентификаторов: флешек или eTokeт, например. Возможен вариант и многоуровневой идентификации. Такие меры позволят существенно снизить вероятность утечки данных при помощи съёмных носителей.

Постоянно ведётся протоколирование всех действий пользователей системы. Администратор может в любой момент отследить историю всех операций, которые произвёл конкретный пользователь. Такого рода данные хранятся в шести специальных журналах, которые по отдельности ведут историю входов, доступа к различным ресурсам, запуска процессов, изменения в политике безопасности, вывод информации при помощи печатающих устройств.

В результате, система Dallas Lock отлично сможет обеспечить безопасность корпоративной сети и целостность информации. А также не допустит утечки конфиденциальных данных на сторону.

Источник

Обход правил разграничения доступа в средствах защиты от НСД

На российском рынке информационной безопасности существует целый класс продуктов, разработанных для выполнения требований регуляторов (ФСТЭК, ФСБ, Роскомнадзор и прочие). Эти продукты называются «СЗИ от НСД», что означает — средства защиты информации от несанкционированного доступа. Основные функции таких продуктов — реализация независимо от операционной системы аутентификации пользователей, правил разграничения доступа к файлам и директориям (дискреционно — как в операционных системах, и мандатно — для гостайны, где есть разные уровни информации), контроль целостности, управление подключением устройств и всякие другие функции. Про подобные продукты на Хабре есть короткая статья, правда ей уже больше пяти лет, но в целом мало что изменилось. Все эти продукты, по большей части, нужны для комплаинса в чистом виде, но, тем не менее, с помощью этих средств реализуется большинство политик безопасности в госорганах, госкомпаниях, оборонке и т.д.

Логично предположить, что эти продукты безопасны и правильно выполняют свои функции, но я выяснил, что это совсем не так. В данной статье будем рассматривать исключительно СЗИ от НСД под операционную систему Windows, так как не смотря на тренд импортозамещения, большинство госкомпьтеров всё равно работает под ней. В Windows есть множество особенностей и тонкостей, которые могут сыграть злую шутку с разработчиками средств защиты. Не будем сейчас говорить обо всех нюансах, разберем только один, который позволяет обойти политики разграничения доступа к файлам.

Не секрет, что основная файловая система, используемая в Windows, это NTFS. В NTFS есть такая штука, как атрибуты, доступ к которым можно получить путем добавления двойного двоеточия после имени файла. Атрибутов у файлов много, но нас интересует один — $DATA, он содержит содержимое файла. Обращение к file.txt и file.txt::$DATA тождественно, но механизм работы внутри операционной системы разный. Я решил посмотреть, знают ли об этой особенности разработчики СЗИ. Практическая часть проста — создавался файл test.txt с содержанием «Hello, world!», в интерфейсе СЗИ выставлялись права доступа, запрещающие чтение файла для всех пользователей, затем проверялось чтение файла по имени и по атрибуту $DATA, под непривилегированным пользователем.

Я хотел посмотреть на максимально возможном числе СЗИ, но оказалось, что свободно получить демо-версию можно только для двух продуктов — Dallas Lock и Secret Net. В открытом доступе есть еще Aura, но она не обновлялась с 2011 года и вряд ли ей кто-то еще пользуется. Все остальные (Страж, Блокхост, Diamond) получить в демо не удалось — в открытом доступе их нет, на запросы производитель либо не отвечает, либо требует гарантийные письма, либо вместо демо-версии предлагают прослушать вебинар.

Dallas Lock

И вот оно — любой пользователь может прочитать содержимое любого файла, полностью игнорируя все настроенные правила разграничения доступа.

Secret Net

В Secret Net данный фокус не работает, похоже, их разработчики разбираются в NTFS (хотя и не очень понимают в безопасности драйверов).

Проверял на этой версии, возможно, более ранние всё-таки уязвимы:

Я буду рад если вы протестируете доступные вам СЗИ и опубликуете результат в комментариях. И будьте осторожны с «сертифицированными средствами защиты», не стоит слепо доверять сертификатам и лицензиям.

Источник

Предыдущие версии

Направление по защите информации – знаковое для компании «Конфидент». С него в 1992 году началась история развития компании.

Уже в 1993 году была создана первая версия программного решения Dallas Lock, которая представляла собой простой замок на включение компьютера, работающего под управлением операционной системы (ОС) MS-DOS.

Название программы произошло от названия американского производителя электронных ключей «Dallas Semiconductor» и английского слова «lock» – запирать. Изначально программно-аппаратные комплексы семейства Dallas Lock были предназначены для обеспечения доступа к ПК и ЛВС только зарегистрированным пользователям с помощью электронных карт (ключей-«таблеток») Touch Memory.

Развитие направления по информационной безопасности всегда было нацелено на решение многоплановых задач. Интересно, что за первые пять лет работы на счету компании «Конфидент» (тогда еще Ассоциации защиты информации) было более трех десятков разработок в области защиты информации.

Одними из наиболее популярных у заказчиков были системы управления доступом в помещение «Полонез» и «Менуэт».

«Полонез» – автономная система отпирания замков с помощью касания электронной картой, зарегистрированной за определенным владельцем, считывающего устройства. Система поддерживала двери в нормально-запертом состоянии, контролировала состояние дверей, предоставляла возможность дистанционного отпирания замка.

«Менуэт» – компьютеризованная сетевая система, обладающая рядом дополнительных функциональных возможностей: разграничение доступа по времени; автоматизированное тестирование и ведение протокола функционирования системы; работа в режиме электронной проходной; автоматическое ведение и анализ журналов.

Интересной разработкой было и устройство «Буран-2», предназначенное для предотвращения несанкционированной записи акустической информации в помещении на диктофон или ее ретрансляции при помощи носимого радиомикрофона.

В начале 2000-х годов в «Конфиденте» был разработан интеллектуальный комплекс управления доступом на объект «АРМор-201КС». Он предназначался для крупных территориально распределенных предприятий со сложной системой производственных объектов. На базе локальной информационной сети можно было организовать несколько автоматизированных рабочих мест разного уровня (администратор безопасности, служба охраны, бюро пропусков и другие) для выполнения конкретных задач. Оператор с рабочего места мог управлять запирающими устройствами – от защелок до приводов ворот. К нему поступали сообщения из проходных, результаты видеомониторинга, на основании которых принималось решение о допуске пользователя в режиме реального времени.

Свой уникальный эволюционный путь развития прошла линейка Систем защиты информации от несанкционированного доступа Dallas Lock.

Dallas Lock 4.1 – одна из первых версий предыдущего поколения программно-аппаратных решений. Для этой версии требовалась установка платы расширения KT (331/434). Доступ к ПК обеспечивался зарегистрированным пользователям с помощью электронных ключей Touch Memory. Была разработана для ОС Windows 95, 98.

Dallas Lock 5.0 – версия программно-аппаратных решений системы защиты персонального компьютера с установкой платы КТ (331/434) для ОС Windows NT Workstation.

Dallas Lock 6.0 – первая разработанная с нуля версия системы защиты информации нового поколения. Выпущена на рынок в 2003 году. При ее создании разработчики отказались от обязательной аппаратной части и осуществили полностью программную реализацию системы для ОС Windows 95, 98, ME. Это первое на рынке решение для защиты государственной тайны на мобильных ПК.

Dallas Lock 7.0 – версия системы, разработанная под актуальные на тот период операционные системы Windows 2000 и Windows XP. Впервые на рынке – защита информации, содержащей сведения, составляющие государственную тайну грифа «секретно», для мобильных ПК с ОС Windows XP.

Dallas Lock 7.5 – версия, разработанная в период кардинального изменения рынка информационной безопасности, когда защита персональных данных стала обязательной для предприятий. Решение стало уникальным: впервые на рынке была предложена защита сведений, составляющих гостайну категории «совершенно секретно», при полностью программной реализации и наличии механизмов централизованного управления. Были реализованы модули: Сервер безопасности и Менеджер серверов безопасности. Решение разработано для ОС Windows 2000, XP, 2003.

Dallas Lock 7.7 – версия многофункционального продукта для защиты информации, обладающая всеми необходимыми возможностями для защиты персональных данных, конфиденциальной информации и сведений, составляющих государственную тайну до уровня «совершенно секретно» включительно. Расширенная реализация предыдущей версии, при разработке которой была добавлена поддержка ОС Windows 7 и увеличен список поддерживаемых аппаратных идентификаторов.

С момента создания в компании «Конфидент» первой разработки прошло более 20 лет. Все эти годы развитие Dallas Lock шло в ногу со временем.

Сегодня Dallas Lock представляет собой линейку современных сертифицированных средств защиты информации, применяемых не только для защиты информации от несанкционированного доступа, но и для разграничения, защиты и контроля доступа, межсетевого экранирования, доверенной загрузки, обнаружения вторжений, защиты виртуализации.

Источник

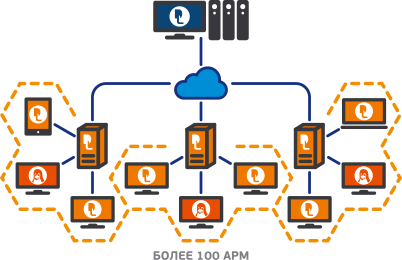

Менеджер серверов безопасности

Построение отказоустойчивых систем и кластеров безопасности с централизованным

управлением на основе Сервера безопасности Dallas Lock.

Менеджер серверов безопасности

Специальный модуль «Менеджер серверов безопасности Dallas Lock» – бесплатное расширение системы защиты информации. Поставляется в комплекте с Сервером безопасности Dallas Lock в виде отдельного модуля и устанавливается на отдельный компьютер, защищенный СЗИ НСД Dallas Lock 8.0.

Предназначен для крупных сетей, в том числе распределенных, в которых требуется создать несколько Доменов безопасности. Позволяет создавать трехуровневую модель централизованного управления защитой информации, включив под свое управление несколько Серверов безопасности и, тем самым создав Лес безопасности.

Основные возможности

Сбор журналов с определенного ДБ, либо со всех ДБ, входящих

в данный Лес безопасности;

Централизованное применение

политик безопасности;

Подключение к Серверу безопасности для удаленного сетевого или централизованного управления.

Ключевые особенности

Модуль поставляется бесплатно и позволяет реплицировать серверы безопасности, создавая отказоустойчивые кластеры безопасности.

Существенно упрощает управление распределенной инфраструктурой системы защиты Dallas Lock, повышает производительность системы, улучшает защиту благодаря удобному применению групповых политик безопасности.

Источник

Обзор средства доверенной загрузки (СДЗ) Dallas Lock

Средство доверенной загрузки Dallas Lock — новый продукт в линейке средств защиты Центра защиты информации ООО «Конфидент». Решение обеспечивает блокирование попыток несанкционированной загрузки нештатной операционной системы, а также предоставляет доступ к информационным ресурсам в случае успешной проверки подлинности загружаемой операционной системы, осуществляет проверку целостности программно-аппаратной среды и регистрацию событий безопасности. В материале представлены функциональные возможности продукта, системные требования и поддерживаемые технологии, а также описание работы продукта.

Сертификат AM Test Lab

Номер сертификата: 183

Дата выдачи: 23.01.2017

Срок действия: 23.01.2022

Введение

Одна из важных составляющих работ по обеспечению безопасности информационных систем —защита рабочих станций и серверов от несанкционированного доступа. И первым рубежом защиты любой компьютерной системы является обеспечение доверенной загрузки вычислительной среды. Для этого существует специальный класс средств — модули доверенной загрузки.

Модули доверенной загрузки операционной системы применяются уже более 20 лет, и сегодня этот класс средств защиты не теряет свою актуальность. Продукты этого типа являются «первым эшелоном защиты» вычислительных систем, и именно на них возлагаются задачи контроля доступа пользователей, контроля целостности программной среды и аппаратных ресурсов компьютерной системы.

Необходимость применения средств доверенной загрузки также отражена и в нормативных документах ФСТЭК России — согласно Приказам № 17 и 21, в государственных информационных системах 1 и 2 классов и в информационных системах персональных данных, при необходимости обеспечения 2 и выше уровня защищенности персональных данных, данная мера является базовой.

В данном обзоре мы расскажем о новом продукте в линейке средств защиты информации компании ООО «Конфидент» — средстве доверенной загрузки (СДЗ) Dallas Lock (версия сборки: 91).

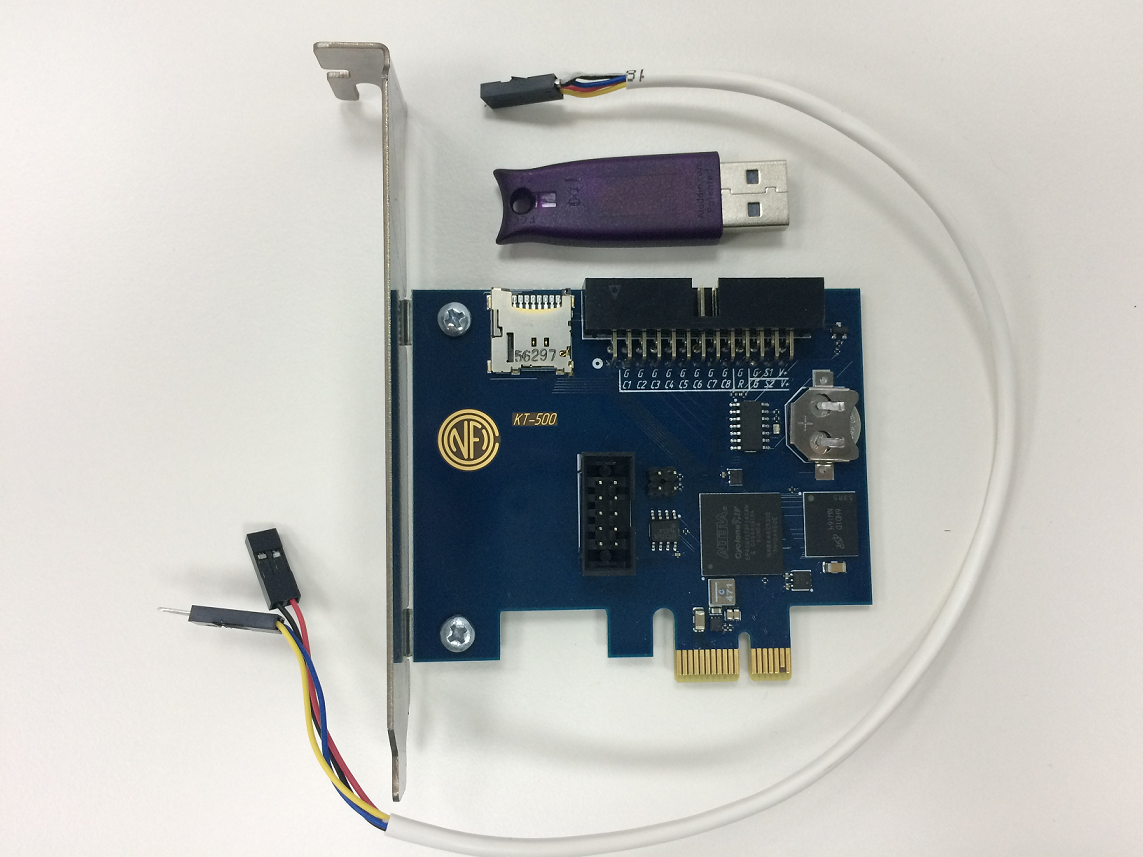

Рисунок 1. Средство доверенной загрузки Dallas Lock

Системные требования и поддерживаемые технологии

Средство доверенной загрузки Dallas Lock предназначено для защиты от несанкционированного доступа компьютеров архитектуры Intel х86 и может быть реализовано на различных платах, предназначенных для работы с разными шинными интерфейсами вычислительной техники:

Рисунок 2. Плата СДЗ Dallas Lock формата PCI Express

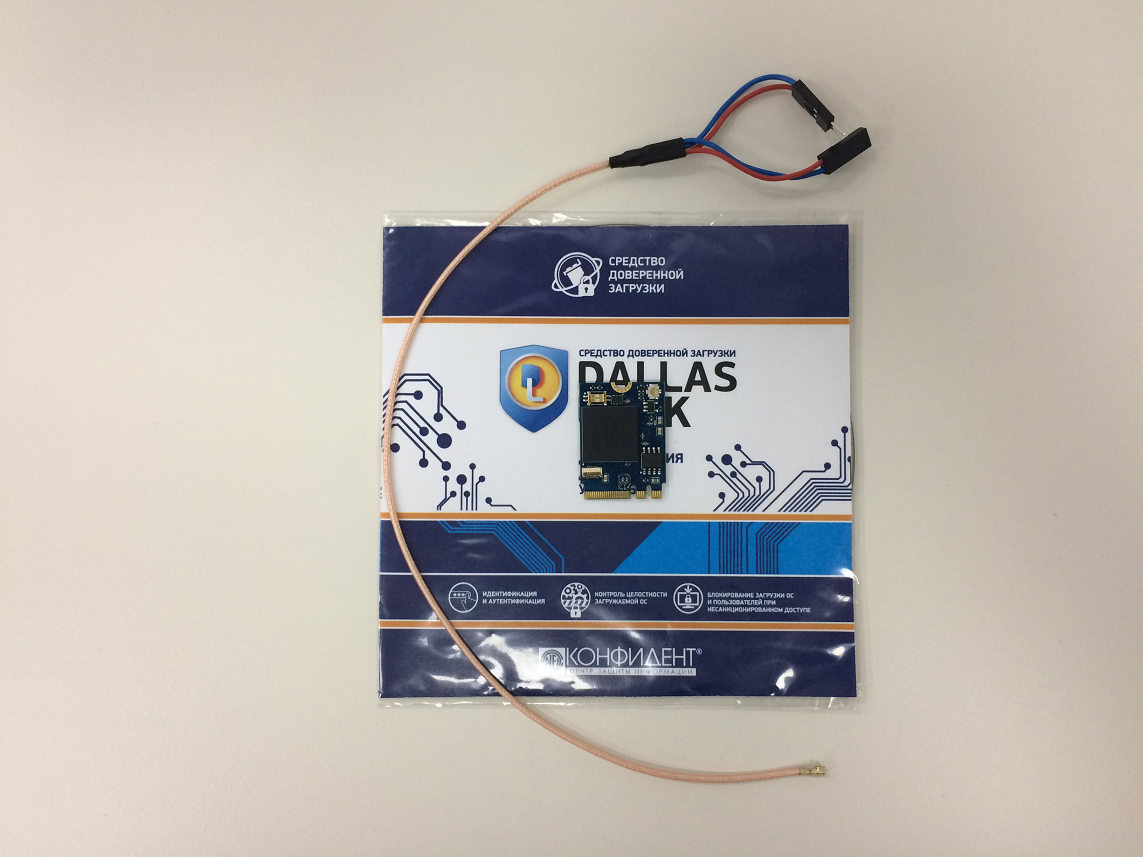

Рисунок 3. Плата СДЗ Dallas Lock формата Mini PCI Express (Half Size)

Рисунок 4. Плата СДЗ Dallas Lock формата M.2

Плату PCI Express можно применить как с полнопрофильной планкой, так и низкопрофильной, что дает возможность использования в разных корпусах. Допускается подключать плату PCI Express к разъему PCI через переходник.

СДЗ в форм-факторе M.2 имеет размер 22мм x 30мм, что позволяет обеспечивать доверенную загрузку современных ноутбуков и моноблоков. В разъем M.2 допускается вставлять различные по размеру устройства. Например, устройства Mini PCI Express можно подключать к разъему M.2 через переходник, но в подавляющем большинстве случаев именно совокупный размер (вместе с переходником) является ограничением для применения такого решения в современных ноутбуках и моноблоках. В плате M.2 это ограничение отсутствует.

Особенных требований СДЗ Dallas Lock не предъявляет — минимальная и оптимальная конфигурация компьютера в большей степени определяется требованиями операционной системы. Минимальные аппаратные требования к вычислительной технике для установки СДЗ Dallas Lock следующие:

- Процессор Pentium с частотой от 300 МГц.

- Не менее 128 МБ оперативной памяти.

- Свободный разъем PCI Express / Mini PCI Express на материнской плате для подключения СДЗ.

- Разъем Reset для подключения сторожевого таймера СДЗ.

- Наличие свободных портов USB для использования аппаратных идентификаторов.

- Клавиатура и компьютерная мышь.

- Видеоадаптер и монитор, поддерживающие режим Super VGA, с разрешением не менее чем 800×600 точек.

Компьютеры могут иметь в своем составе системные платы как с BIOS, так и UEFI.

В СДЗ Dallas Lock реализована поддержка наиболее распространенных файловых систем, включая: FAT12, FAT16, FAT32, NTFS, Ext2, Ext3, Ext4, VMFS. При этом для СДЗ Dallas Lock не важно, какая операционная система установлена на компьютере. Значение имеет только файловая система.

Кроме того, СДЗ Dallas Lock поддерживает широкий перечень аппаратных идентификаторов:

- USB-ключи Aladdin eToken Pro/Java1;

- USB-ключи Рутокен;

- электронные ключи Touch Memory (iButton);

- USB-ключи JaCarta (JaCarta ГОСТ, JaCarta PKI);

- аппаратные идентификаторы ESMART (смарт-карты: ESMART Token ГОСТ, ESMART Token SC 64K; USB-токены: ESMART Token ГОСТ, ESMART Token USB 64K).

Также стоит отметить, что при использовании СДЗ Dallas Lock аппаратная идентификация не является обязательной — можно использовать для входа логин, вводимый с клавиатуры.

Функциональные возможности СДЗ Dallas Lock

К основным функциональным возможностям СДЗ Dallas Lock относятся:

- идентификация и аутентификация пользователя до выполнения действий по загрузке операционной системы или администратора до выполнения действий по управлению СДЗ;

- двухфакторная аутентификация пользователей при совместном использовании СДЗ с аппаратными идентификаторами;

- контроль целостности загружаемой операционной системы, блокирование загрузки операционной системы при нарушении целостности загружаемой программной среды (операционной системы);

- блокирование загрузки операционной системы при выявлении попыток загрузки нештатной операционной системы;

- блокировка пользователя при выявлении попыток обхода СДЗ;

- автоматическая регистрация событий, относящихся к безопасности компьютера и СДЗ, в соответствующих журналах аудита. Предоставляет возможность защиты от несанкционированного уничтожения или модификации записей журнала аудита;

- реагирование на обнаружение событий, указывающих на возможное нарушение безопасности;

- недоступность ресурсов СДЗ из штатной операционной системы после завершения работы СДЗ;

- контроль состава компонентов аппаратного обеспечения ПК на основе их идентификационной информации. Блокирует загрузку операционной системы при обнаружении несанкционированного изменения состава аппаратных компонентов СВТ;

- выполнение перезагрузки ПК при выявлении попыток обхода СДЗ;

- автоматическое прохождение идентификации и аутентификации в штатной операционной системе после успешного прохождения авторизации и выполнения загрузки с использованием СДЗ.

Средство доверенной загрузки Dallas Lock позволяет осуществлять контроль целостности следующих типов объектов:

- Файловая система.

- Реестр ОС Windows.

- Области диска.

- BIOS/CMOS.

- Аппаратная конфигурация.

Соответствие требованиям регуляторов

Средство доверенной загрузки Dallas Lock сертифицировано ФСТЭК России на соответствие требованиям к средствам доверенной загрузки по 2 классу защиты в соответствии с профилем защиты ИТ.СДЗ.ПР2.ПЗ и по 2 уровню контроля отсутствия недекларированных возможностей (НДВ) (Сертификат ФСТЭК России № 3666 от 25 ноября 2016 года).

Таким образом, программно-аппаратный комплекс может использоваться для защиты государственных информационных систем и АСУ ТП до класса К1, защиты персональных данных до УЗ1, автоматизированных систем до класса 1Б включительно (государственная тайна с грифом «Совершенно секретно»).

Работа с продуктом

Инсталляция платы СДЗ Dallas Lock в системный блок осуществляется просто и быстро — плата вставляется в свободный слот PCI Express (Mini PCI Express, M.2), «сторожевой таймер» подключается к разъему Reset. Установка дополнительных программных модулей (агентов) в среду штатной ОС для СДЗ Dallas Lock не требуется. Возможно также использование датчика вскрытия корпуса системного блока. Для этого на плате формата PCIe (КТ-500) имеются входы S1 и S2.

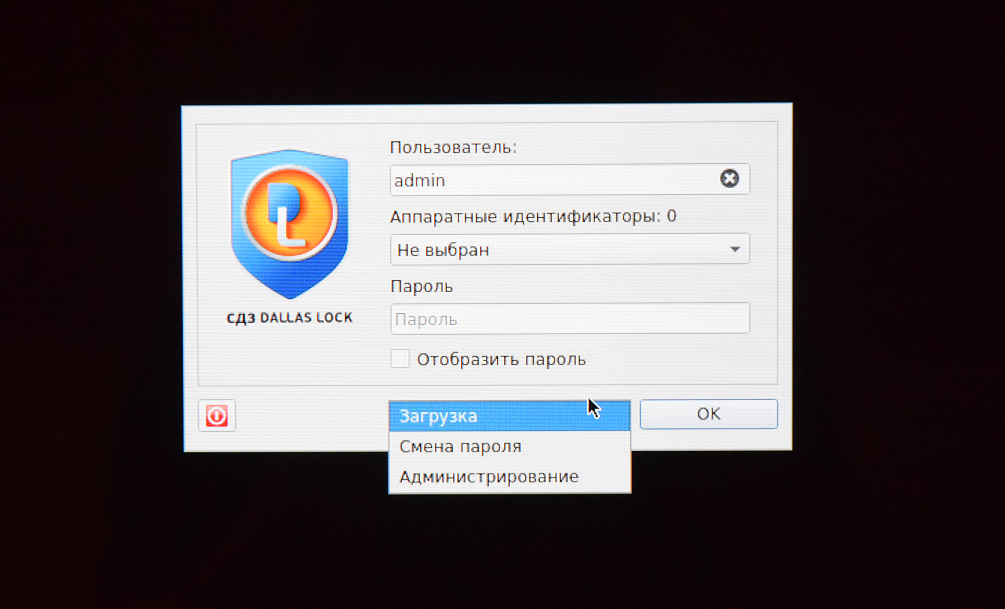

При загрузке компьютера с установленной платой появляется экран приглашения войти в систему. Пользователю необходимо ввести логин и пароль и при необходимости предъявить аппаратный идентификатор, если администратор установил данную опцию.

Рисунок 5. Аутентификация пользователя в СДЗ Dallas Lock

В меню в нижней части экрана пользователю можно выбрать следующие действия с системой:

- «Загрузка» — переход к загрузке штатной операционной системы.

- «Смена пароля» — переход к смене пароля текущей учетной записи пользователя.

- «Администрирование» — запуск консоли администратора СДЗ Dallas Lock, которая доступна только пользователям с ролью «Администратор» и «Аудитор».

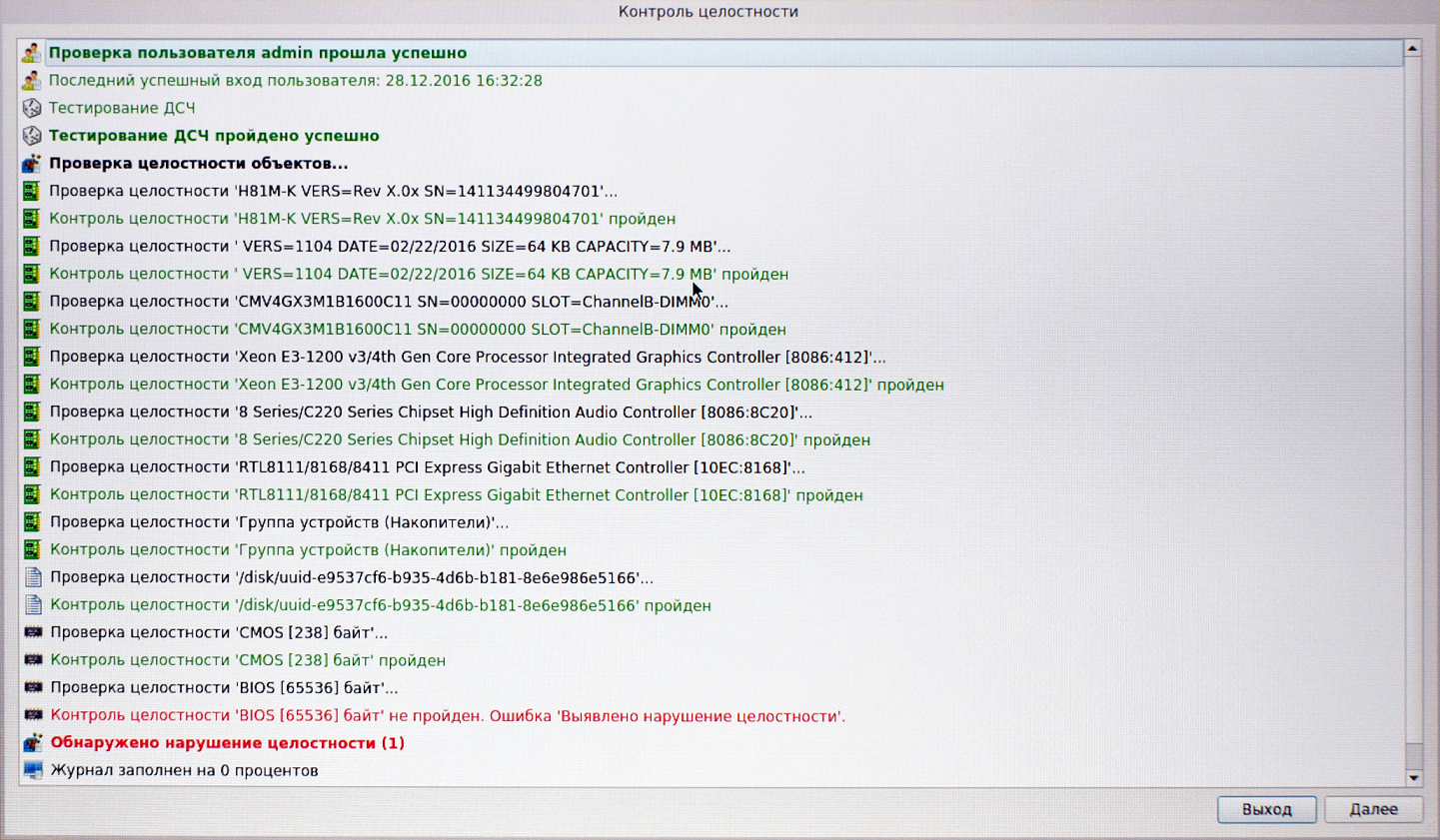

После успешной авторизации пользователя происходит переход к процедуре контроля целостности объектов. При успешном ее прохождении выводится соответствующее сообщение. При входе пользователей с полномочиями аудитора или администратора в окне контроля целостности помимо результата отображается ход выполнения процедуры контроля целостности объектов.

Рисунок 6. Сообщение о неуспешном прохождении контроля целостности в СДЗ Dallas Lock

В главном окне консоли администратора расположены вкладки, обеспечивающие доступ к различным настройкам СДЗ Dallas Lock:

- «Пользователи» — управление учетными записями пользователей.

- «Контролируемые объекты» — контроль целостности компонентов СВТ.

- «Политики безопасности» — настройка авторизации в СДЗ Dallas Lock.

- «Журнал» — регистрация и аудит.

- «Параметры» — управление параметрами платы.

- «Сервис» — дополнительные функции СДЗ Dallas Lock.

Отметим, что разработчик при проектировании интерфейса всех своих продуктов использует унифицированный дизайн. Это позволяет пользователям других продуктов линейки Dallas Lock легко осваивать новые продукты, не тратя время на дополнительное обучение.

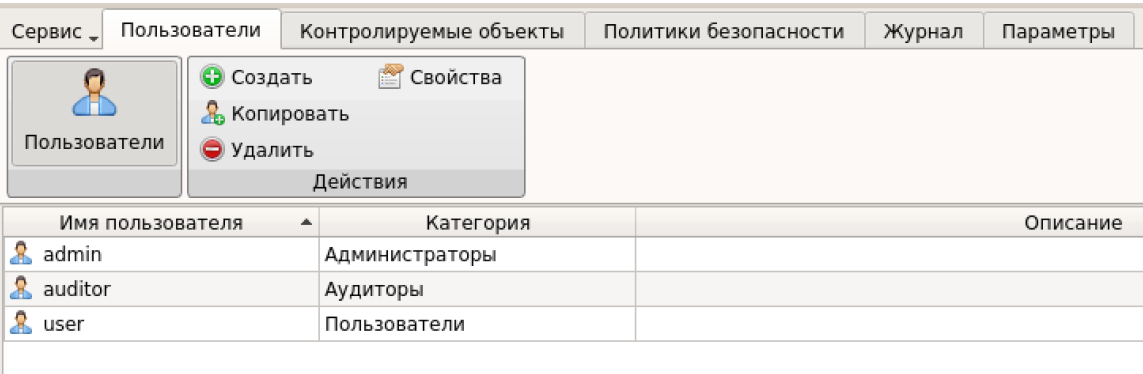

Рисунок 7. Меню «Пользователи» в консоли администратора СДЗ Dallas Lock

Во вкладке «Пользователи» учетные записи пользователей, которые зарегистрированы в СДЗ Dallas Lock, отображаются в виде таблицы. Если учетная запись пользователя отключена или заблокирована, то в списке это обозначается соответствующей иконкой. Администратор имеет возможность формировать и управлять списком учетных записей пользователей СДЗ Dallas Lock, а также производить необходимые настройки политик безопасности, а именно политик авторизации и политик паролей. При этом все операции по управлению учетными записями пользователей фиксируются в журнале.

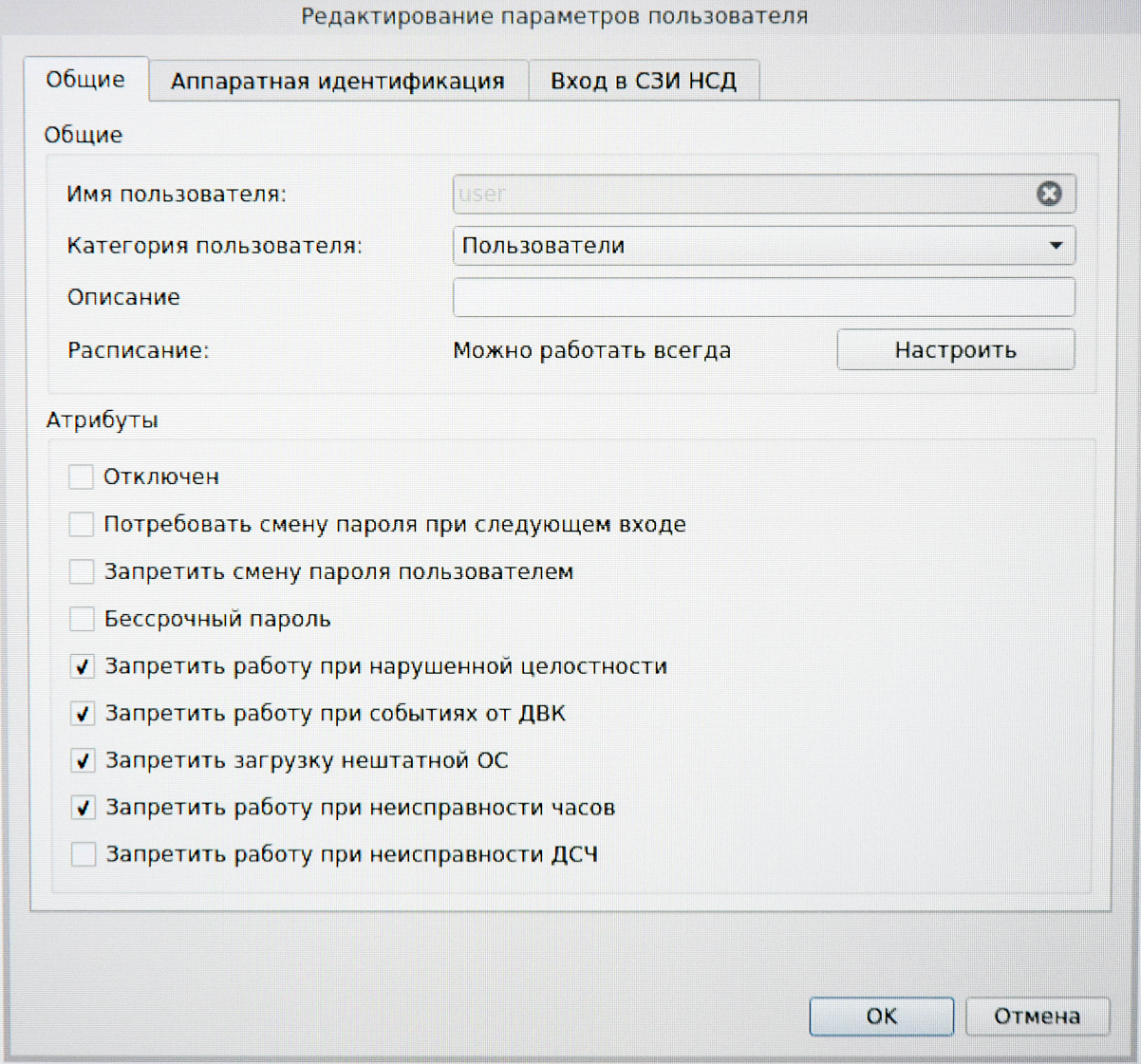

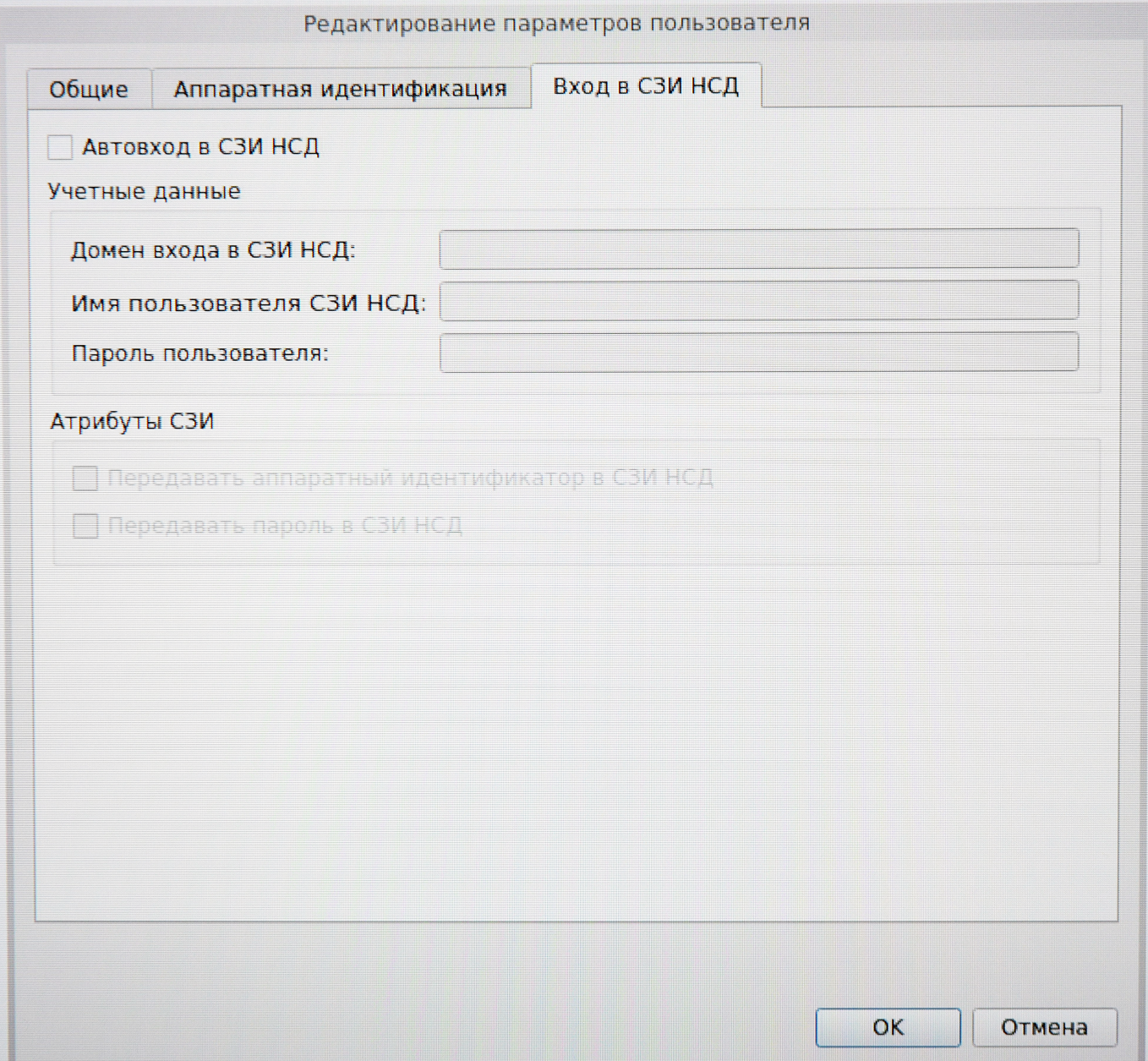

Рисунок 8. Редактирование параметров пользователя в СДЗ Dallas Lock

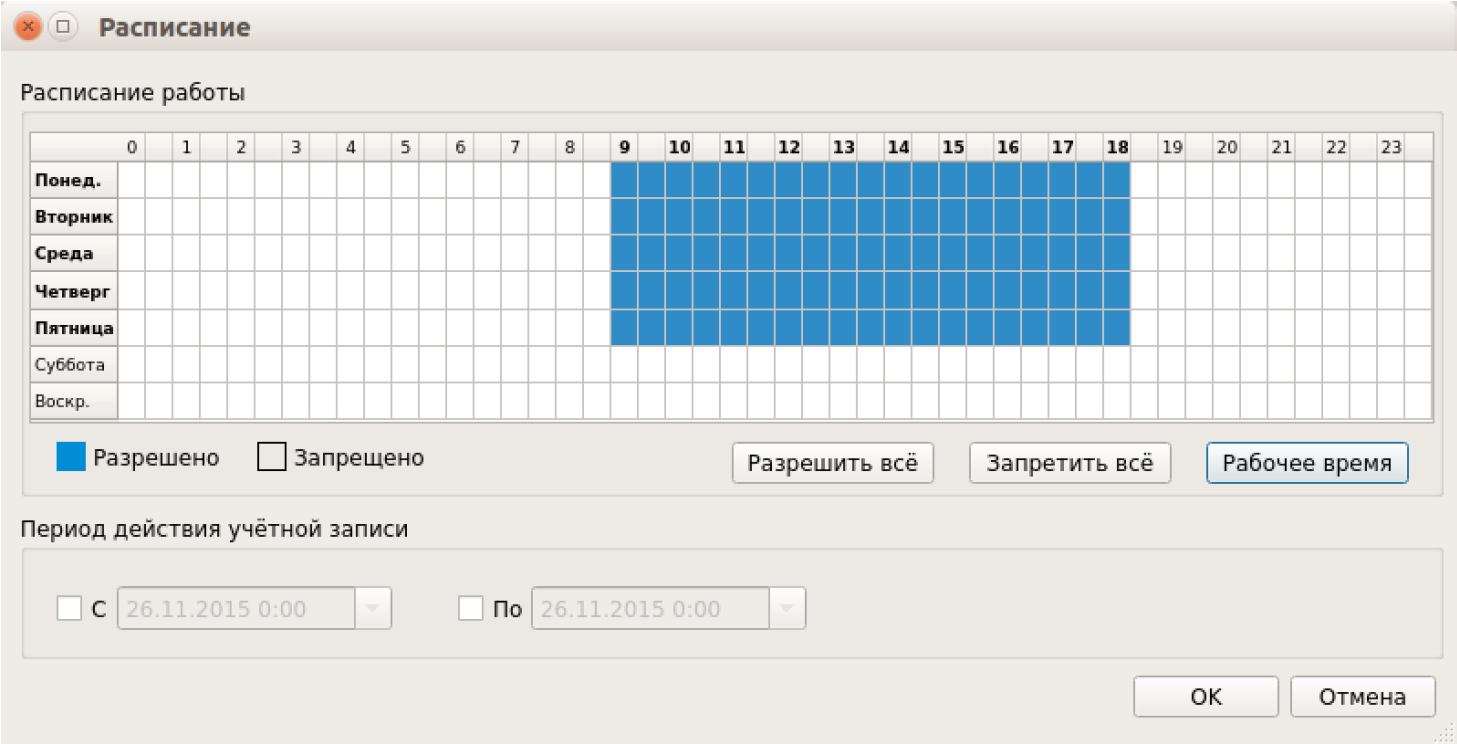

В параметрах каждого пользователя можно изменить роль, текстовое описание учетной записи, установить разрешенное время для входа в систему и различные атрибуты.

Рисунок 9. Установка разрешенного времени входа в систему в СДЗ Dallas Lock

В разделе «Аппаратная идентификация» пользователю можно назначить аппаратный идентификатор, а в меню «Вход в СЗИ НСД» дополнительно можно настроить автовход в СЗИ от НСД Dallas Lock, установив соответствующий атрибут.

Рисунок 10. Вкладка «Вход в СЗИ НСД» в СДЗ Dallas Lock

Как мы уже ранее указывали, СДЗ Dallas Lock позволяет осуществлять контроль целостности следующих типов объектов:

- Файловая система.

- Реестр ОС Windows.

- Области диска.

- BIOS/CMOS.

- Аппаратная конфигурация.

Для контроля целостности объектов файловой системы, реестра и областей диска используется метод сравнения расчетной контрольной суммы (КС), полученной в момент проверки целостности, с эталонной контрольной суммой, рассчитанной в момент назначения целостности. Для подсчета контрольных сумм используются алгоритмы CRC32, хэш MD5, хэш ГОСТ Р 34.11-94. Контроль целостности остальных объектов осуществляется методом полной сверки.

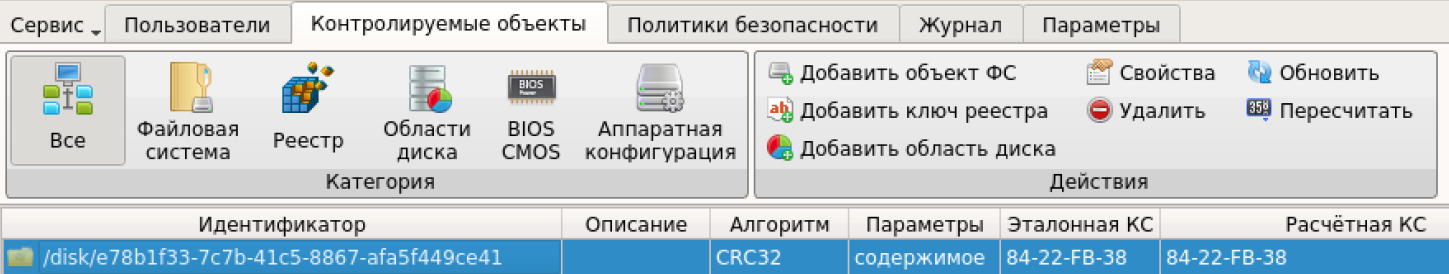

Просмотр контролируемых объектов конкретной категории осуществляется через соответствующие кнопки в панели «Категория», а добавление и редактирование в панели «Действия».

Рисунок 11. Просмотр контролируемых объектов в СДЗ Dallas Lock

Для контроля целостности объектов файловой системы необходимо задать путь к файлу или каталогу (директории) контролируемого объекта, выбрать алгоритм расчета и установить дополнительные необходимые атрибуты. Для объектов реестра Windows выбирается путь к файлу реестра и путь к контролируемому объекту в указанном выше файле реестра, а также алгоритм расчета контрольных сумм и дополнительные атрибуты контроля. Для контроля целостности областей жесткого диска задаются начальный сектор и количество секторов, подлежащих контролю.

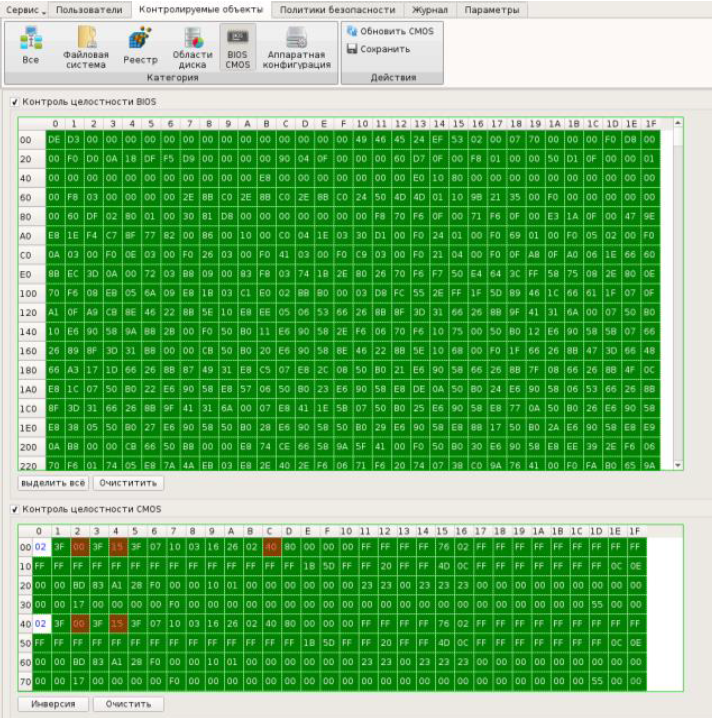

Для категории BIOS/CMOS форма просмотра разделена на два блока — BIOS и CMOS, представляющие две таблицы значений, где цветом можно выделять ячейки, для которых нужно назначить контроль, установив соответствующие чекбоксы.

Рисунок 12. Параметры контроля BIOS/CMOS в СДЗ Dallas Lock

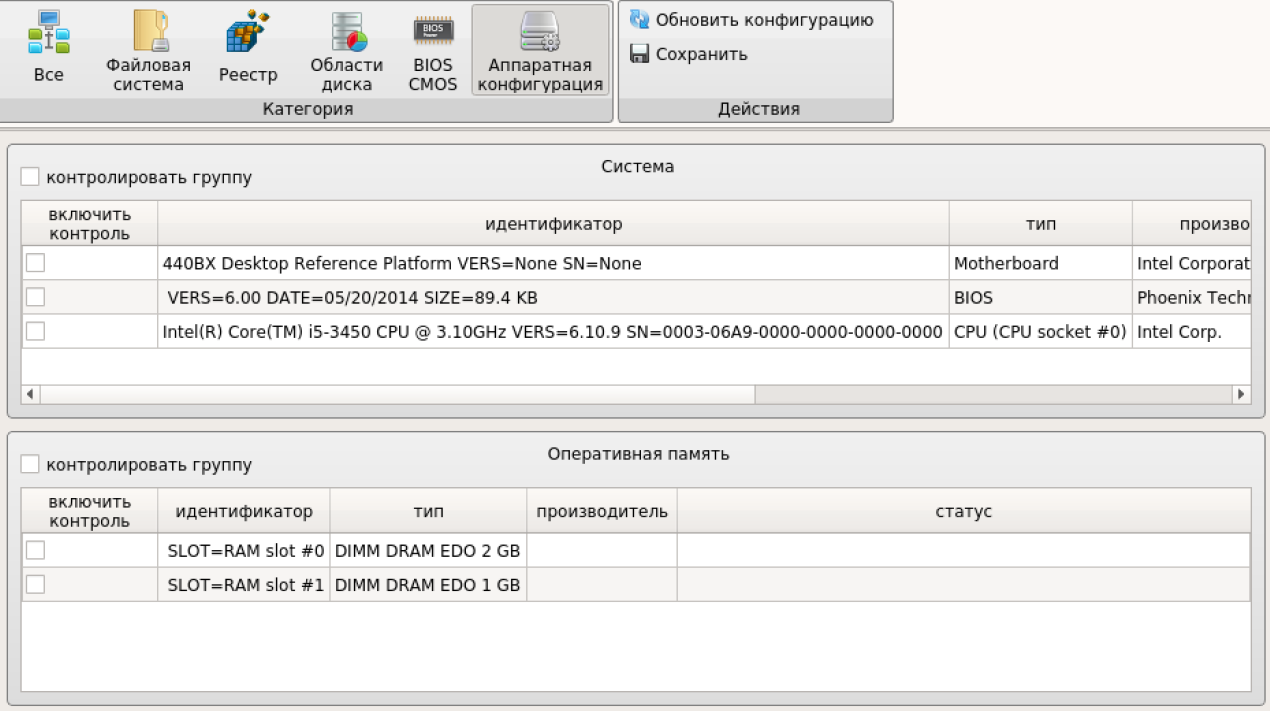

В списке объектов аппаратной конфигурации автоматически отображаются все аппаратные устройства, установленные на компьютере. Для настройки контроля аппаратной конфигурации в основной области доступны чекбоксы, соответствующие группам, — «Контролировать группу» и «Включить/исключить из контроля целостности» (напротив конкретного идентификатора в группе).

Особенность реализации контроля целостности аппаратной конфигурации заключается в алгоритме исключения устройства из-под контроля. В этом случае фактическое наличие или отсутствие такого устройства не будет нарушать целостность конфигурации. Такая реализация позволяет пользователю комфортно работать с различного рода USB-устройствами.

Рисунок 13. Параметры аппаратной конфигурации в СДЗ Dallas Lock

Для категории «Аппаратная конфигурация» выводятся следующие списки групп:

- Система — отображается информация о материнской плате, BIOS и ЦП.

- Оперативная память — отображаются установленные модули оперативной памяти.

- PCI-устройства — отображаются подключенные PCI-устройства.

- Накопители — отображаются установленные накопители.

- USB-устройства — отображаются различные устройства, подключенные через USB-порт.

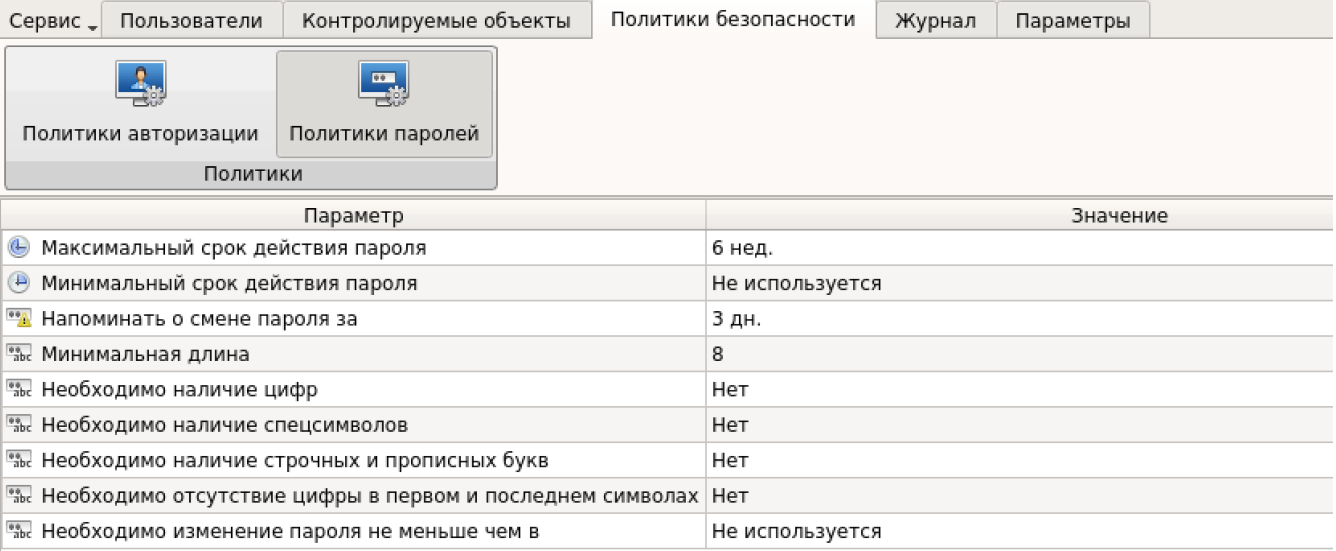

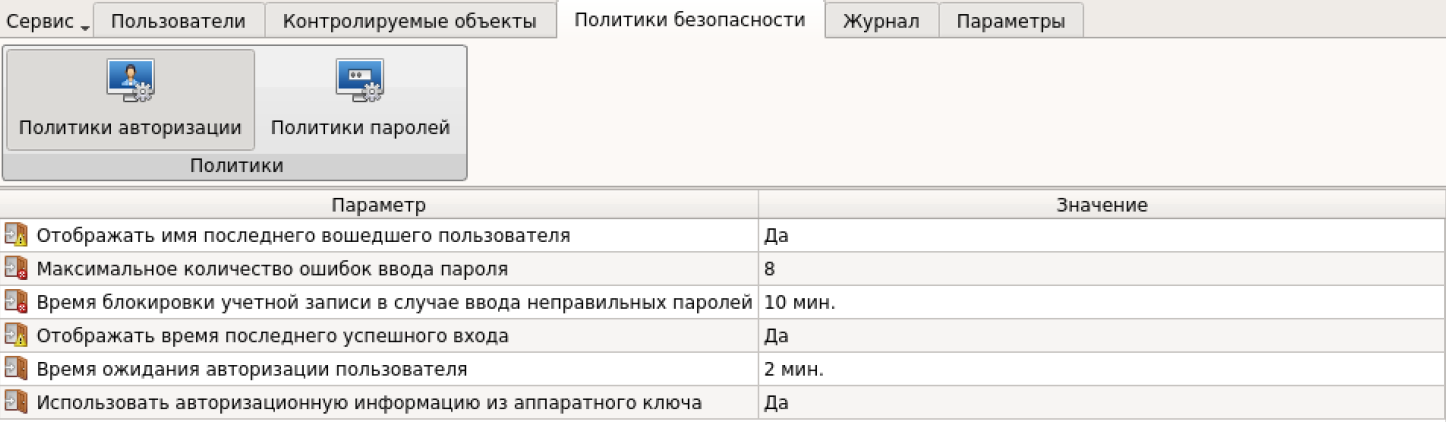

Во вкладке «Политики безопасности» в виде таблицы отображаются параметры и значения политик безопасности. Выделяются следующие категории политик — «Политики авторизации» и «Политики паролей».

Рисунок 14. Политики паролей в СДЗ Dallas Lock

Просмотр параметров и значений конкретной категории политик осуществляется через соответствующие кнопки в панели «Политики».

Рисунок 15. Политики авторизации в СДЗ Dallas Lock

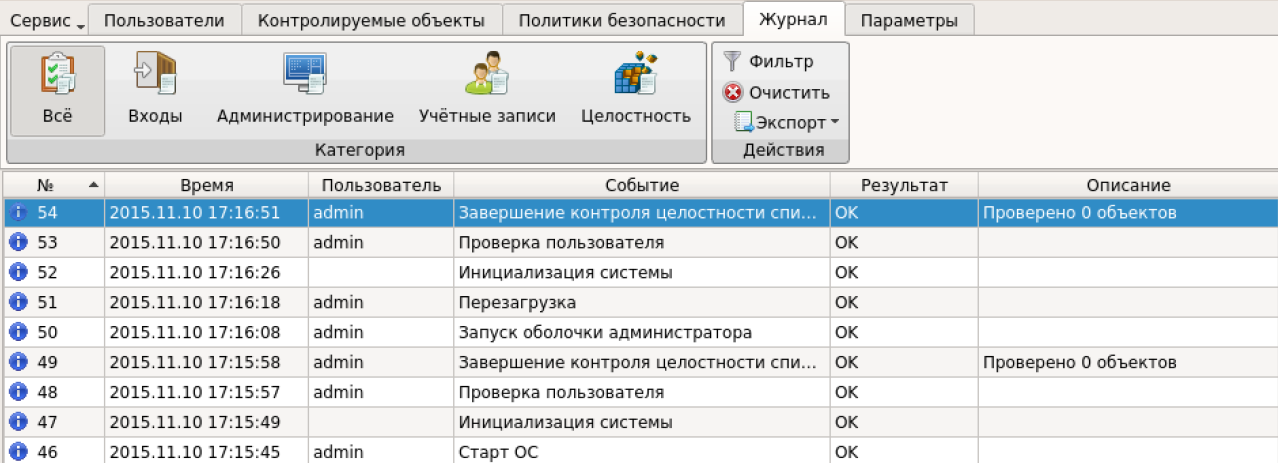

Все события, связанные с администрированием СДЗ Dallas Lock, а также события входов пользователей, события проверки целостности и редактирования учетных записей пользователей фиксируются в журнале безопасности. Отображаются все события во вкладке «Журнал» в виде таблицы. Предусмотрена фильтрация записей журнала и их сортировка по порядковому номеру, времени события, пользователям, в течение работы которых произошло событие, наименованию события, результату и описанию (по возрастанию/убыванию). Кроме того, возможен экспорт записей журналов в файл.

Рисунок 16. Вкладка «Журнал» в СДЗ Dallas Lock

Во вкладке «Параметры» отображается версия СДЗ Dallas Lock и информация о плате, а также настраиваются параметры «Часы», «Загрузочное устройство» (с которого будет загружаться штатная операционная система) и «Датчики вскрытия корпуса». Также в панели «Версия» доступно обновление прошивки.

Меню «Сервис» позволяет получить доступ к дополнительным функциям СДЗ Dallas Lock: сохранить параметры конфигурации комплекса (в формате .xml) на различные носители, сохранить отчет о конфигурации СДЗ Dallas Lock в формате .rtf или .html, восстановить конфигурации СДЗ Dallas Lock по умолчанию и выполнить обновление прошивки.

Выводы

В данном обзоре мы познакомились новым продуктом компании ООО «Конфидент» — средством доверенной загрузки Dallas Lock, которое осуществляет блокирование попыток несанкционированной загрузки нештатной операционной системы, предоставляет доступ пользователям к информационным ресурсам в случае успешной проверки подлинности загружаемой операционной системы, а также осуществляет проверку целостности программно-аппаратной среды и регистрацию событий безопасности.

Появление средства доверенной загрузки является логичным развитием линейки продуктов Dallas Lock класса Endpoint Security. Таким образом, теперь можно обеспечить комплексную защиту от несанкционированного доступа рабочей станции или сервера продуктами одного вендора.

Наличие сертификата ФСТЭК России на соответствие требованиям к средствам доверенной загрузки уровня платы расширения второго класса возможностей позволяет использовать продукт для защиты государственных информационных систем и АСУ ТП до класса К1, защиты персональных данных до УЗ1, автоматизированных систем до класса 1Б включительно (государственная тайна с грифом «Совершенно секретно»).

Еще одним немаловажным преимуществом является полная поддержка Unified Extensible Firmware Interface (UEFI). Кроме того, в модельном ряду СДЗ Dallas Lock есть плата в форм-факторе M.2, что позволяет обеспечивать доверенную загрузку современных ноутбуков и моноблоков, в которых данный разъем присутствует.

Из недостатков в настоящее время можно выделить только отсутствие централизованного управления модулями (при этом вендор обещает в следующем релизе поддержку централизованного управления модулями), а также отсутствие в модельном ряду решения для обеспечения доверенной загрузки компьютерных систем, в которых нет разъемов для подключения плат расширения (например, некоторые blade-сервера).

Преимущества:

- Полная поддержка Unified Extensible Firmware Interface (UEFI).

- Широкий модельный ряд устройств, включая плату, поддерживающую разъем М.2.

- Наличие сертификата соответствия новым требованиям ФСТЭК России к средствам доверенной загрузки.

- Поддержка широкого спектра аппаратных идентификаторов.

- Поддержка наиболее распространенных файловых систем.

- Возможность сохранения (восстановления) параметров конфигурации СДЗ на различные носители информации.

- Наличие датчика вскрытия корпуса.

- Современный графический интерфейс, исполненный в едином стиле с другими продуктами в линейке Dallas Lock.

Недостатки:

- Отсутствие централизованного управления средствами доверенной загрузки. При этом вендор обещает в следующем релизе поддержку централизованного управления модулями.

- Отсутствие в модельном ряду решения для защиты компьютерных систем, в которых нет разъемов для подключения плат расширения.

Источник