- Как управлять сразу несколькими устройствами Apple

- С чего началась популярность техники Apple в России

- Как управлять устройствами Apple в компании

- Зачем нужны конфигурационные профили

- Как работает MDM

- Как привязать устройство к MDM

- Взаимодействие устройства с MDM

- А как же Mac?

- Почему MDM стоит попробовать

- Device management iphone что это такое

- Конфигурационный профиль

- Протокол MDM

- Распространение MDM Payload

- Привязка устройств к MDM

- Работа устройства с MDM

- Безопасность

- Дополнения к протоколу MDM для macOS

- Итого

Как управлять сразу несколькими устройствами Apple

Еще 10-15 лет назад о компании Apple было мало известно на российском рынке. Ситуация изменилась после выхода первого iPhone и iPhone 3G, но даже после этого компьютеры Mac продолжали ассоциироваться у многих с «экзотикой». Отсюда сформировался популярный миф о том, что Mac нужны только в офисах видео- и аудиозаписи, в издательских компаниях или дизайн-студиях. Однако со временем техника Apple стала ассоциироваться не только с чем-то «премиальным», но и с простотой эксплуатации и надежностью. Ведь именно пользователи Mac одними из первых перестали бояться вредоносного ПО, тогда как на Windows до сих пор правят антивирусы.

Управлять устройствами Apple можно несколькими способами

С чего началась популярность техники Apple в России

Сильный рост спроса на продукцию «яблочной» компании начался в РФ в 2010 году и продолжается до сих пор. Этому поспособствовали сразу несколько факторов:

- Выпуск значимых устройств — iPad, iPhone и MacBook (Air)

- Безопасность операционной системы Mac OS X, iOS

- Большой набор стартового ПО, позволяющего без доплаты выполнять большинство офисных задач

- Отказоустойчивость устройств

- Доступная среда разработки Xcode

- Удобство и простота использования

- Единая экосистема устройств

Сейчас у сотрудников российских компаний появились не только iPhone или iPad, но и компьютеры Mac. Причем все больше сотрудников используют эту технику не только для развлечений или серфинга в интернете, но и решения большого объема задач, в том числе рабочих. Удобство и безопасность сыграли решающую роль при переходе с Windows на Mac. Не говоря о том, что им просто нравится держать в руках и ощущать надежное устройство из стекла и металла.

Кстати, переходить с Windows на Mac не только приятно, но и выгодно.

Однако преимущества использования техники Apple в корпоративной среде очевидны не всем. Несмотря на то, что сейчас многие руководители компаний стали гибкими по отношению к новым технологиям и смело решаются попробовать новое, все еще есть заблуждение, что iPhone, iPad и Mac сложно централизованно управлять. В то же время Apple не просто предлагает полноценную корпоративную платформу, компания также реализовала инструмент для управления своими устройствами в корпоративной среде — MDM.

Как управлять устройствами Apple в компании

MDM позволяет организовать управление всеми устройствами

На самом деле MDM — штука далеко не новая, но широкое распространение она получила за последние несколько лет. Аббревиатура полностью оправдывает свою расшифровку (Mobile Device Management): технология позволяет не только устанавливать конфигурационные профили, но и также полностью стирать информацию с устройства и даже сбрасывать системный пароль.

AaaS – услуга предоставления продуктов Apple как сервиса, предлагаемая компанией Softline. Компания предоставляет не только мобильные устройства, но и сервисы, без которых эти устройства не будут полноценно работать. Среди этих сервисов MDM – решение для удаленного управления устройствами.

Зачем нужны конфигурационные профили

Профиль конфигурации позволяет распространять на устройства Apple индивидуальные настройки. Например, это может быть корпоративный сертификат, параметры VPN, данные для электронной почты. Такие профили удобны тем, что их можно распространять на большое количество гаджетов — особенно актуально, если в компании 100 устройств от Apple или больше.

Вот лишь немногие из параметров, которые настраиваются при помощи конфигурационных профилей:

- Параметры Wi-Fi

- Настройки VPN

- Настройки электронной почты

- Установка ограничений на использование устройства

- Подключение к Active Directory

- Подключение к серверу календарей

- Настройки данных для аутентификации в корпоративных сервисах

Для повышения безопасности профили можно подписывать сертификатом — это обеспечивает целостность и аутентичность профиля. Конфигурационные профили можно устанавливать на устройства несколькими способами — можно отправить его приложение Apple Configurator, «по воздуху» с помощью сервера MDM, просто разместить ссылку на странице или даже отправить профиль по электронной почте.

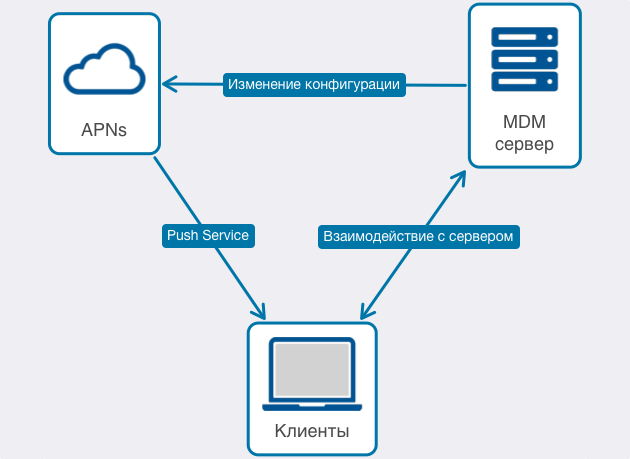

Как работает MDM

MDM использует Push-уведомления и протокол TLS. Сначала устройство должно быть зарегистрировано в MDM, в дальнейшем сервер MDM информирует подконтрольные ему устройства о назначенных им задачах с помощью Apple Push Notification Service. Собственно задачи устройства получают от MDM по защищенному TLS-каналу. Удобство MDM в том, что iPhone или iPad совсем не обязательно находиться в одной сети с сервером для получения обновленных настроек, они могут подключиться к MDM-серверу из любой точки мира.

Удобство MDM в том, что iPhone или iPad совсем не обязательно находиться в одной сети с сервером

Как привязать устройство к MDM

Чтобы настроить MDM даже для небольшой компании, необходим отдельный IT-отдел и специальные навыки. Или можно полностью доверить настройку сервиса MDM компании Softline, которая предоставляет полноценный сервис от продажи устройства до его безопасной интеграции в существующую экосистему.

Взаимодействие устройства с MDM

После добавления iPhone или iPad в MDM, управление происходит в рамках стандартного набора действий:

- Сервер отправляет push-уведомление устройствам, для которых есть задание.

- Получив уведомление, устройство связывается напрямую с сервером MDM (по протоколу TLS) и получает от сервера задание или команду

- Устройство выполняет задачу/команду

- Устройство отправляет итог своей работы на сервер

А как же Mac?

Из расшифровки аббревиатуры MDM ясно, что изначально данное средство было разработано для управления мобильными устройствами. Однако впоследствии, когда возникла необходимость такой же интеграции компьютеров Mac, MDM дополнили новыми возможностями.

MDM позволяет настроить политики безопасности, права доступа для пользователей, возможности администрирования для приложений, — рассказывает руководитель бизнеса Apple в компании Softline Антон Карпов.

Почему MDM стоит попробовать

С каждым годом количество техники Apple в компаниях растет, сотрудники покупают и приносят свои устройства, также все больше организаций предпочитают закупать iPhone, iPad и Mac для создания корпоративной инфраструктуры (в чем, кстати, очень помогает подход Softline — Apple as a Service). MDM позволяет привязать как уже существующие устройства сотрудников, так и настроить новые. А с помощью авторизованных реселлеров, которые существенно расширяют возможности отдельных элементов инфраструктуры Apple, из этого можно извлечь максимум пользы и сделать работу сотрудников более эффективной.

Источник

Device management iphone что это такое

Чтобы управлять мобильными устройствами Apple под управлением macOS, iOS и tvOS и их настройками, используется технология MDM (Mobile Device management). Не стоит путать эту аббревиатуру с понятием MDM как таковым, подразумевающим собой устоявшийся отраслевой термин – Mobile device management или с технологиями Android MDM или MDM от Microsoft. Все это называется “протоколами”, но работает по разному.

Протокол MDM позволяет управлять устройствами Apple, начиная с iOS 4, macOS 10.7 и Apple TV с iOS 7. При помощи MDM администратор может проверять, устанавливать или удалять конфигурационные профили, удалять код блокировки устройств и стирать информацию с управляемого устройства.

Конфигурационный профиль

Конфигурационный профиль – это файл, с помощью которого можно распространять настройки на устройства Apple, например: настройки электронной почты, VPN, сертификаты. Конфигурационные профили удобно распространять на большое количество устройств.

Список всех настраиваемых параметров:

- Ограничения на использование устройств

- Настройки Wi-Fi

- Настройки VPN

- Настройки электронной почты

- Настройки Exchange

- Настройки подключения к каталогу LDAP (Active Directory)

- Настройки подключения к серверу календарей CalDAV

- Настройки Web clips

- Данные для аутентификации

По сути конфигурационный профиль (далее профиль) является plist-файлом с расширением .mobileconfig. Такой файл можно создать через приложения Apple Configurator 2, Server.app или вручную, следуя документации Apple – Configuration Profile Reference

Что входит в сам профиль:

- Configuration Profile Keys – обязательные ключи для любого профиля

- Payload Dictionary Keys – ключи для описания типа Payload (набора настроек)

- Payload-Specific Property Keys – ключи описания конкретных типов Payload

- Domains Payload – группа настроек, которая управляется профилем

- macOS Server Payload – настройки учетных записей macOS Server

- Active Directory Payload – настройки Active Directory

Также профили можно шифровать или подписывать сертификатом.

Пример профиля, содержащего набор настроек для работы с SCEP – Simple Certificate Enrollment Protocol (SCEP)

Распространить профиль можно несколькими способами:

- через Apple Configurator 2 (для iOS)

- отправить Email

- разместить ссылку на странице

- Over-the-air (для iOS) – Over-the-Air Profile Delivery Concepts

- Over-the-air с помощью сервера MDM

- с помощью DEP – Device Enrollment Program на supervised-устройствах (в России пока недоступно)

Протокол MDM

Протокол MDM работает поверх HTTP, использует TLS и Push-уведомления. Apple Push Notification Service (APNS) требуется для отправки “wake up”-сообщений на управляемое устройство, которое подключается к заранее указанному веб-сервису для получения команд и возврата результатов выполнения. Сам сервис MDM представляет из себя HTTPS-сервер, поэтому, в отличие от Active Directory, устройство не обязано находиться в одной сети с сервером, чтобы получить новые настройки: достаточно, чтобы MDM-сервер был доступен извне по протоколу HTTPS. Устройство связывается с MDM-сервером в ответ на push-сообщение, устанавливая TLS-подключение к серверу, далее проверяет сертификат сервера и проходит аутентификацию. Благодаря этому, становятся невозможными атаки с подменой сервера, когда злоумышленник заменяет легитимный сервер своим: у него просто нет доступа к ключам сервера. Далее требуется распространить набор настроек MDM Payload, на ваши устройства.

Распространение MDM Payload

MDM Payload распространяется через конфигурационные профили или через Device Enrollment Program. На одном устройстве – только один MDM Payload, привязать к двум серверам нельзя.

Профили, распространяемые через сервис MDM, называются управляемыми. Если MDM Payload удалить – эти профили также будут удалены. Хотя сервис MDM имеет доступ ко списку всех профилей, установленных на устройстве, удалять он может только те профили и приложения, которые были установлены через него же. Также с помощью MDM можно создавать управляемые записи и устанавливать приложения приобретенные через Volume Purchase Program (в России пока недоступен).

Если вы подготавливаете iOS-устройства к MDM через Apple Configurator 2, то начиная с iOS 5 устройства могут быть помечены как контролируемые (supervised). Устройства, начиная с iOS 7, обозначаются контролируемыми через DEP. Для контролируемых устройств доступны дополнительные настройки и ограничения.

Если профиль установлен не через DEP – пользователь устройства может удалить MDM payload самостоятельно. То же самое под силу серверу MDM.

Профиль, содержащий MDM Payload и установленный через DEP, будет блокирован для удаления. Профили, установленные через MDM, также могут быть заблокированы, однако они будут удалены с устройства, как только вы удалите профиль MDM.

Привязка устройств к MDM

Для того, чтобы сервер MDM мог управлять устройствами, требуется следующее:

- Установить конфигурационный профиль, содержащий в себе специальный MDM payload, или с помощью DEP

- Устройство подключается к серверу (check-in server), предоставляет свой собственный сертификат для аутентификации, свой уникальный номер UDID и другую служебную информацию

Если сервер принимает устройство – последнее предоставляет свой push-токен серверу, который использует для отправки push-уведомлений.

Работа устройства с MDM

- Сервер отправляет push-сообщение на устройство

- Устройство запрашивает на сервере, какую команду нужно выполнить

- Устройство выполняет команду

- Устройство отправляет на сервер результат выполнения команды и делает запрос на следующую команду

Время от времени токен может меняться. Если такое изменение зафиксировано при очередном push-сообщении с сервера, устройство автоматически отмечается на сервере MDM и сообщает ему о новом push-токене.

Безопасность

В ответ на push-сообщение, устройство связывается с MDM-сервером через TLS-подключение (используется TLS 1.2), проверяет сертификат сервера, затем проходит аутентификацию. Благодаря этому, становятся невозможными атаки с подменой сервера.

Дополнения к протоколу MDM для macOS

Как следует из названия Mobile Device Management, этот протокол был изначально придуман для управления мобильными устройствами (iPhone и iPad). Чтобы обеспечить работу и с компьютерами под управлением macOS, протокол MDM расширили дополнительными функциями.

Mac, в отличие от iPhone, – устройство, которым могут пользоваться несколько человек. Поскольку настройки для разных пользователей могут быть индивидуальными, MDM-клиент macOS подключает компьютер и пользователей этого компьютера к серверу MDM как отдельные сущности. Это позволяет управлять настройками как компьютера, так и отдельных пользователей.

MDM-запросы для устройства отправляются демоном mdmclient, а запросы для отдельного пользователя отправляются агентом mdmclient, работающим от имени этого пользователя. Если на компьютере осуществлен вход нескольких пользователей, будет запущено несколько экземпляров агента mdmclient, по количеству вошедших пользователей. Эт агенты взаимодействуют с сервером независимо друг от друга.

Если MDM-сервер поддерживает управление и пользователями, и устройствами, то при установке профиля он автоматически будет “промоутирован” до профиля устройства. Это приведет к следующим последствиям:

- Устройство будет управляемым

- Локальный пользователь, установивший профиль, будет управляемым

- Другие локальные пользователи не будут управляемыми. Сервер никогда не получит запросы от локальных пользователей, кроме того, который установил профиль

- Сетевые учетные записи будут управляемыми, если сервер их аутентифицирует. Если сервер по каким-то причинам не примет их, то они также будут неуправляемыми

Итого

Управление устройствами Apple не похоже на те привычные механизмы, которые работают в Active Directory.

Идея взаимодействия MDM с инфраструктурой Windows популярна, так как количество техники Apple в компаниях растет, сотрудники приносят свои собственные устройства. С помощью MDM и конфигурационных профилей можно привязать ваши Маки к домену AD, использовать SCEP, сетевые учетные записи и SSO. Но управлять Маками с помощью политик active Directory не получится. Для этого потребуются сторонние решения, включающие в себя функционал MDM и дополняющие его своими собственным решениями. Об этом мы напишем в следующих статьях.

Источник