- Карманный набор хакера: ставим Kali Linux на смартфон

- Первый вариант установки

- Рабочие нюансы

- Этапы установки Kali Linux на смартфон

- Почти готово

- Напоследок

- Второй вариант установки

- 20 лучших инструментов для хакинга на Kali Linux

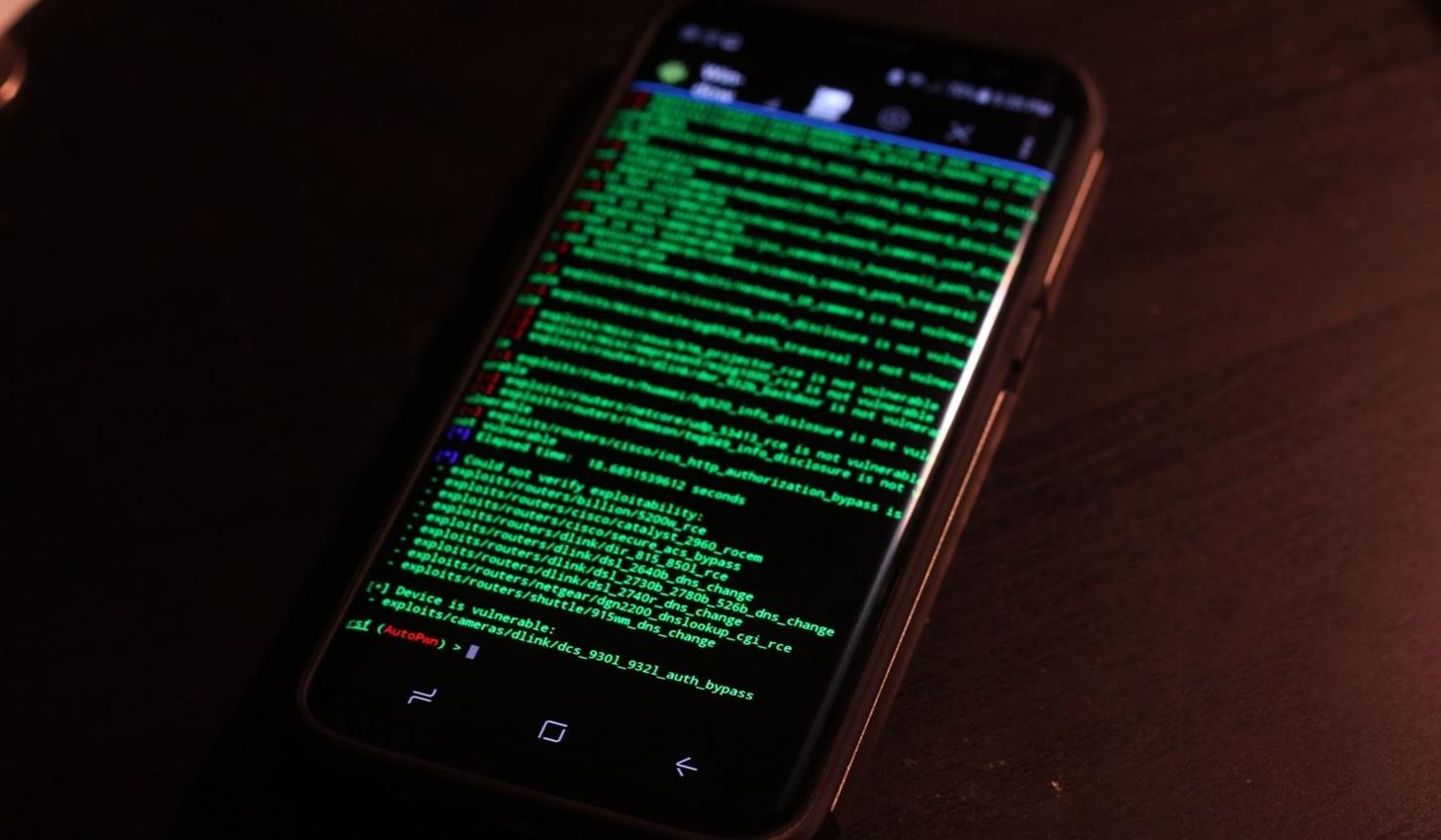

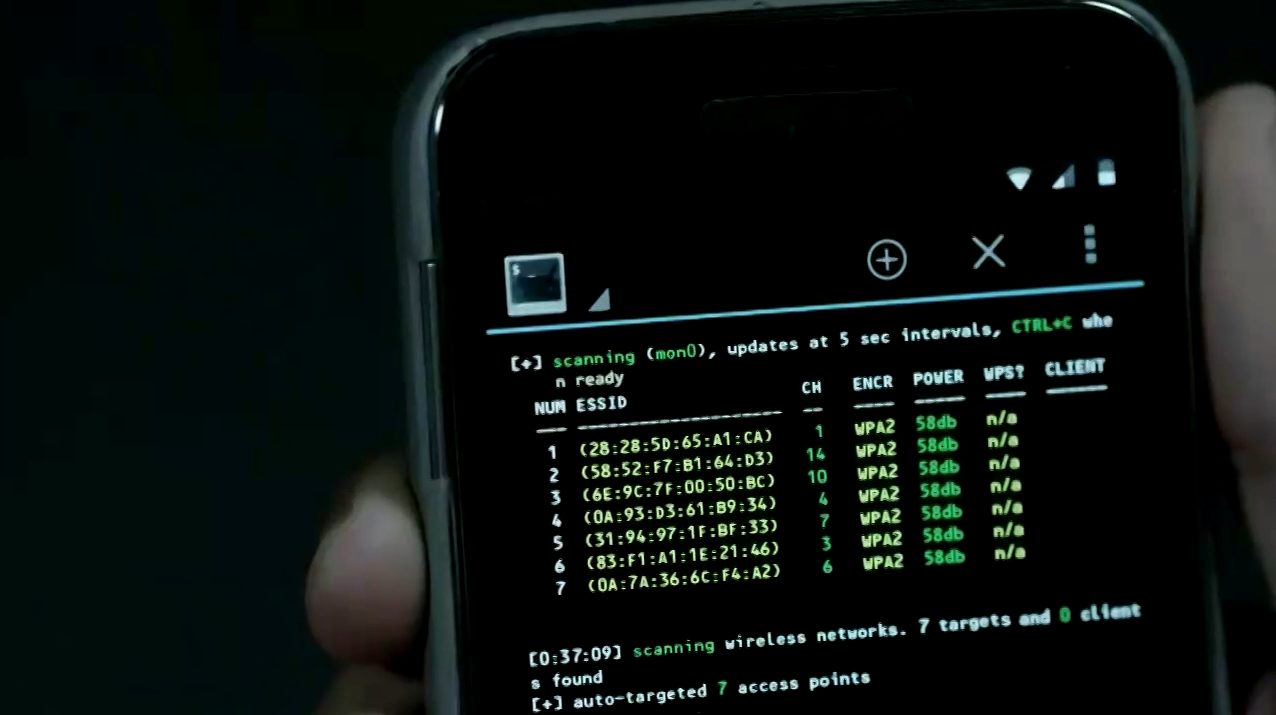

- 1. Wifite2

- 2. Nessus

- 3. Aircrack-ng

- 4. Netcat

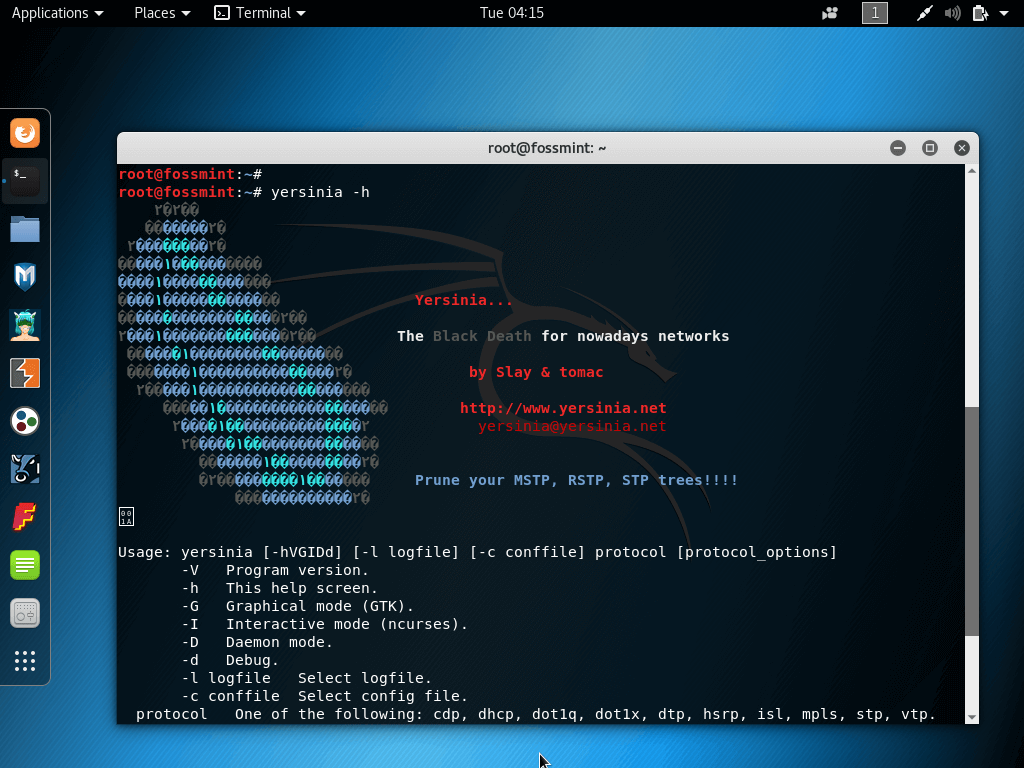

- 5. Yersinia

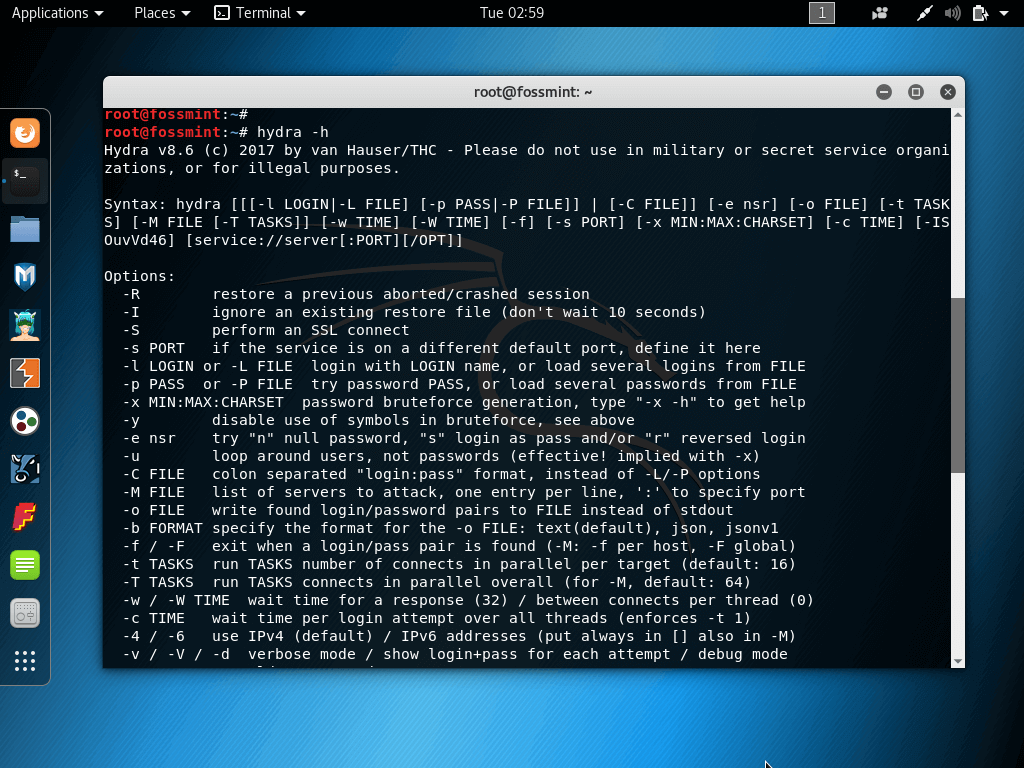

- 6. THC Hydra

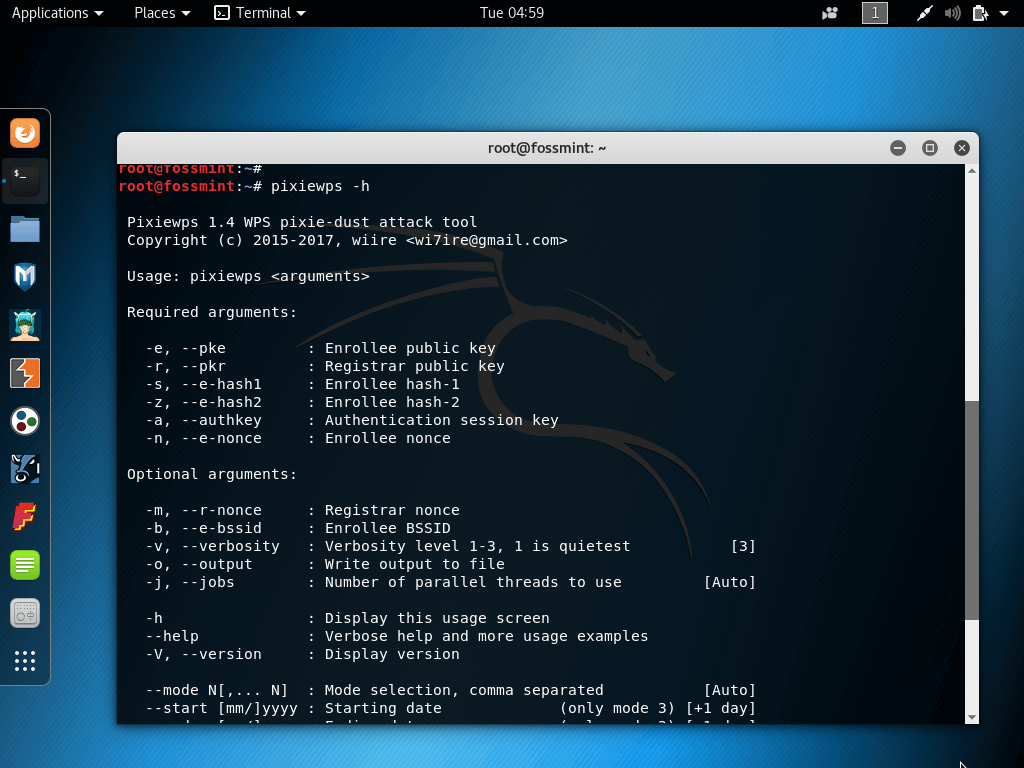

- 7. Pixiewps

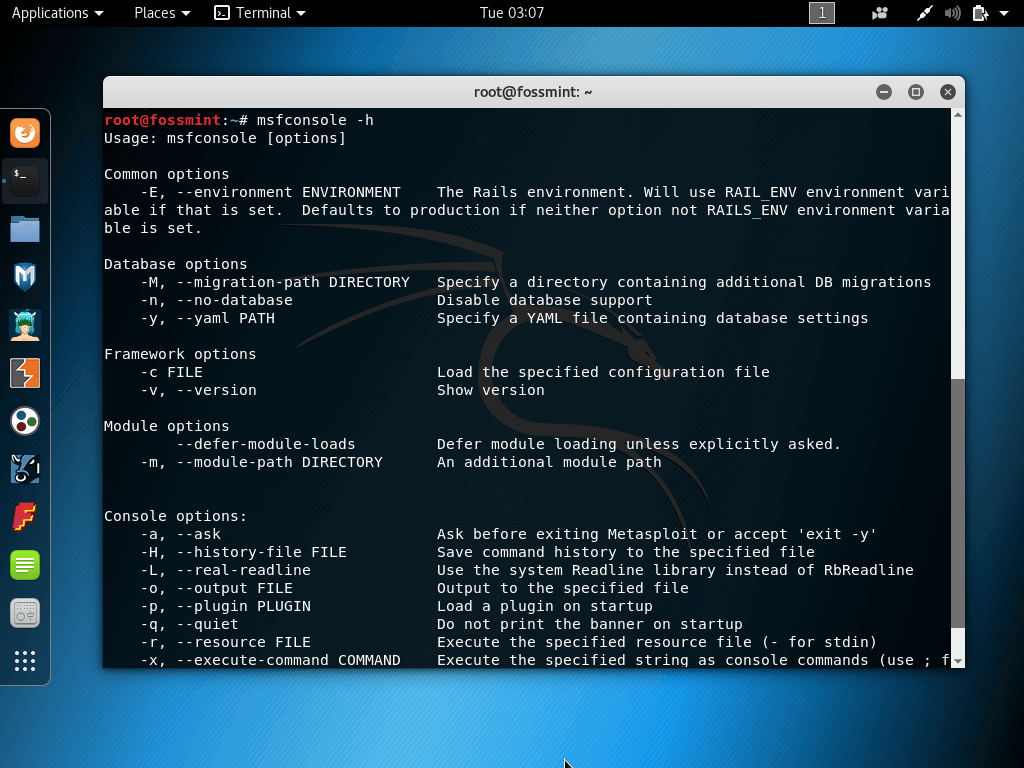

- 8. Metasploit Framework

- 9. Nikto

- 10. Nmap (Network Mapper)

- 11. Maltego

- 12. WireShark

- 13. GNU MAC Changer

- 14. John the Ripper (Джон-потрошитель)

- 15. Kismet Wireless

- 16. Snort

- 17. Hashcat

- 18. Fern Wifi Cracker

- 19. Burp Suite Scanner

- 20. BeEF (от Browser Exploitation Framework)

Карманный набор хакера: ставим Kali Linux на смартфон

Неважно, хакер вы или безопасник. Эта статья – то, что вы искали! Погнали разбираться, как установить Kali Linux на смартфон.

Начнем с азов. Kali Linux – десктопная версия ОС, а нас интересует версия, адаптированная под мобильные девайсы. Этот дистрибутив называется Kali Linux (NetHunter), вот его мы и будем устанавливать. Он ставится поверх «родного» Android в виде программы, что дает возможность пользоваться телефоном, как и раньше (звонки, SMS и прочие функции остаются доступны).

Если вы уже пытались найти инструкцию по установке Kali Linux на смартфон, то, скорее всего, это были туториалы с использованием Multirom. Инструмент позволяет установить на телефон сразу две независимые прошивки (как две ОС на обычном десктопе), переключаться между которыми можно во время ребута смартфона.

Этот способ нам не подходит, поскольку загрузчик от Multirom не сможет правильно прошить ядро, а если случится так, что на «подопытном» будет стоять не то ядро, большая часть функций NetHunter (эмуляция клавиатуры, поддержка USB-WiFi, Frame Injection, Bad USB и т. д.) окажется недоступной.

Первый вариант установки

Официально установка Kali Linux на смартфон подходит далеко не для всех девайсов. Среди поддерживаемого: Google Nexus, немного Samsung и One+ – список невелик, но он увеличивается сопоставимо росту популярности Kali NetHunter.

На перечисленные устройства все ставится просто, быстро и без напильника. А вот неофициальный список девайсов огромен. Все потому, что NetHunter – это обычное apk приложение, которое может работать на любой версии Android, начиная с 4.4. Установка дистрибутива – дело нехитрое, а вот проблемы с обновлением и установкой правильного ядра могут испортить весь кайф мероприятия.

Рабочие нюансы

Предостережение:

- перед началом каких-либо манипуляций сохраните все данные с телефона на свой ПК;

- создайте резервную копию в облаке;

- вы должны понимать, что подобные действия лишают девайс гарантии.

Официально поддерживаемые девайсы мы разбирать не будем, т. к. проблем они не вызывают. Если вы обладатель смартфона из списка неофициальной поддержки, то читаем дальше.

Для начала нужно определить, какая прошивка стоит сейчас на смартфоне, ведь большинство версий «родных» прошивок практически несовместимы с ядром NetHunter. В идеале, можно использовать lineage-os или AOSP – это два проекта, с которыми установка Kali Linux на смартфон должна пройти гладко.

Этапы установки Kali Linux на смартфон

Дочитав до этого места, вы уже должны уметь прошивать телефон, знать, как получить root-права и установить кастомное recovery (TWRP или TouchWiz). Разберемся с терминами:

- root-права – это права суперпользователя на телефоне.

- recovery – специальное меню для установки или восстановления прошивки. Если загрузиться с recovery, можно работать с ФС телефона, даже если на нем не установлен Android.

Как установить root и актуальное recovery конкретно на испытуемый телефон очень подробно описано на xda. Находим ветку с нужным устройством и читаем мануалы.

После этого обязательно установите приложение SuperSu и BusyBox, а далее запустите их по одному разу для инициализации в системе.

На сайте качайте нужное ядро (kernel) под ваш смартфон (не перепутайте кодовое имя ядра). Если повезет и там найдется ядро на нужный девайс – качайте его и устанавливайте (если не повезло, то ниже разобран этот вариант).

В конце списка расположены дистрибутивы Kali. Качайте full-версию (что мы и рекомендуем) с расширением arm64 или arfhf, и перекидывайте ее в корень карты памяти. После этого перегружайтесь в recovery, жмите на кнопку Install и устанавливайте скачанный архив. Процесс инсталляции длится около 20 минут, поэтому хорошенько зарядите подопытного. В конце установки перезагрузитесь.

На данном этапе NetHunter неспроста ставится без ядра. Если что-то пойдет не так, то будет очевидно, что беда со сборкой, а не с ядром или в связке ядра с дистрибутивом.

Если после перезагрузки вы увидите заставку Kali, значит пока все сделано правильно. Заставка может «висеть» от 3 до 7 минут. В случае более долгого зависания перезагрузите телефон. Войдите в recovery и почистите Dalvik Cache. Проверьте «загружаемость» системы и создайте бекап.

После удачной установки вы сразу заметите изменение внешнего вида и появление кучи новых приложений. При запуске любого из них может возникнуть ситуация, при которой не хватает root-доступа для работы. Для выдачи прав предоставьте их в диалоговом окне или в приложении SuperSu. Такие же манипуляции нужно реализовать и с приложением NetHunterTerminal (чтобы он появился в списке SuperSu, терминал нужно запустить хотя бы раз).

Почти готово

После вышеописанных действий у вас почти все должно работать. Но почти, ведь вы еще не установили новое ядро, а без него не видать ни BadUSB, ни эмуляции клавиатуры.

Тут выплывает одна особенность: некоторые прошивки lineage-os или AOSP могут содержать в себе ядро, которое подойдет вашему смартфону, что позволит использовать весь функционал Kali NetHunter, и ядро не придется ставить отдельно (но может быть и наоборот, и вы будете откатываться). Обо всех этих плюшках пишут в описании к релизу.

Рассмотрим ситуацию, когда все плохо, т. е. будем ставить ядро. Его поиск лучше начинать на xda. Многие сталкиваются в этом месте с проблемой поэтому сразу уточняем. Пишете в адресной строке браузера такой запрос: модель устройства nethunter kernel site:xda-developers.com. В необходимой ветке сайта в строке поиска введите два ключа “kernel nethunter” – они выделят необходимые ядра из списка. Выбирайте ядро под вашу версию Android, скачивайте и перекидывайте его в корень карты телефона.

Поступаем так же, как и с прошивкой: перегружайтесь в recovery, жмите на кнопку Install и устанавливайте скачанный архив. После завершения установки процесс включения может длиться от 5 до 15 минут. Если увидели заставку Kali, ядро было выбрано правильно. Ждите еще примерно 20 минут. Если заставка не пропала, перезагрузите смартфон и в recovery восстановите раздел boot из бекапа, созданного ранее.

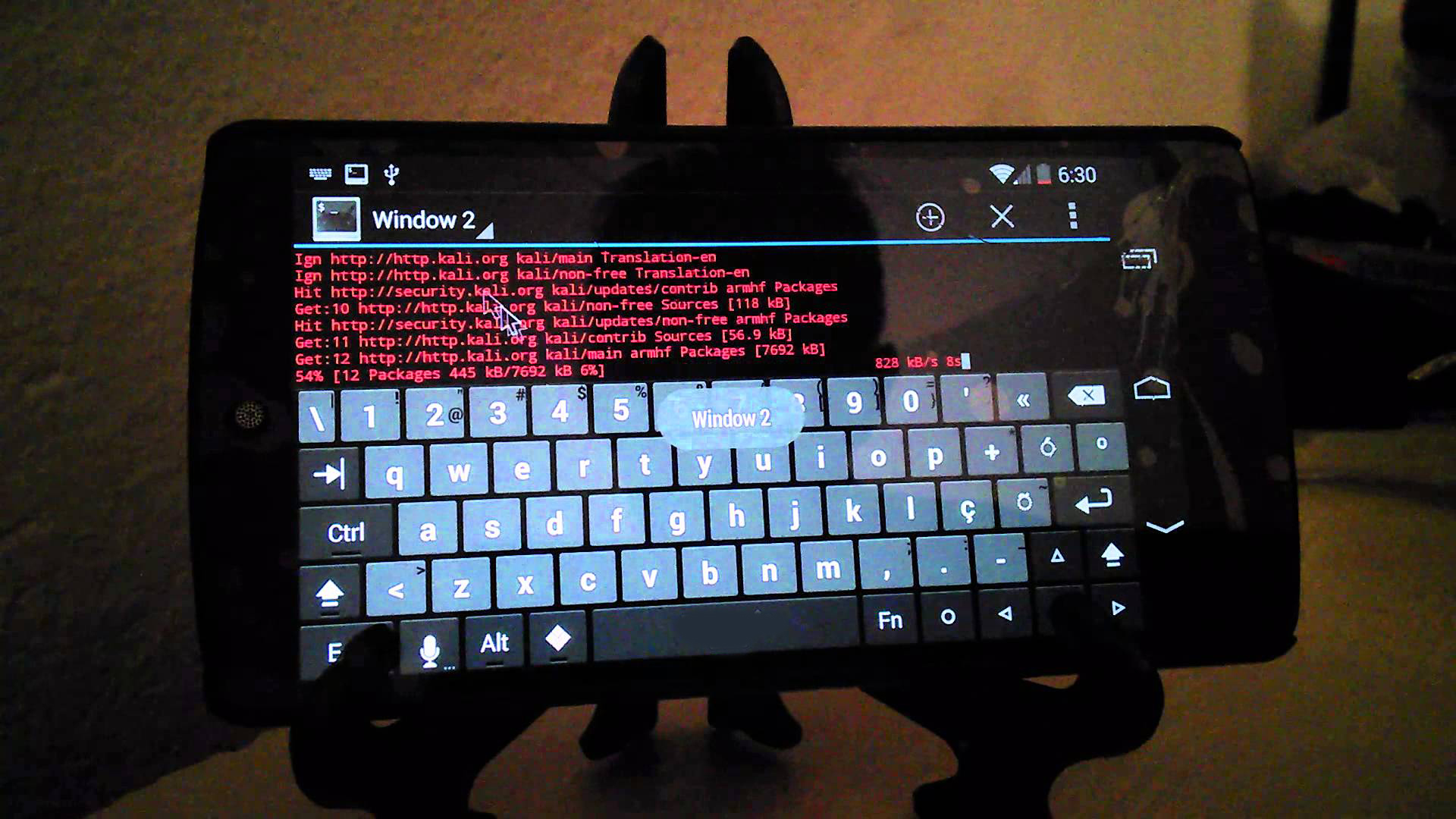

Напоследок

В самом конце осталось обновить всю систему Linux целиком. Это обязательное правило даже для десктопной версии обычного линукса. В терминале Kali используйте команду apt update и apt upgrade, ждите около часа (зарядка – наше все).

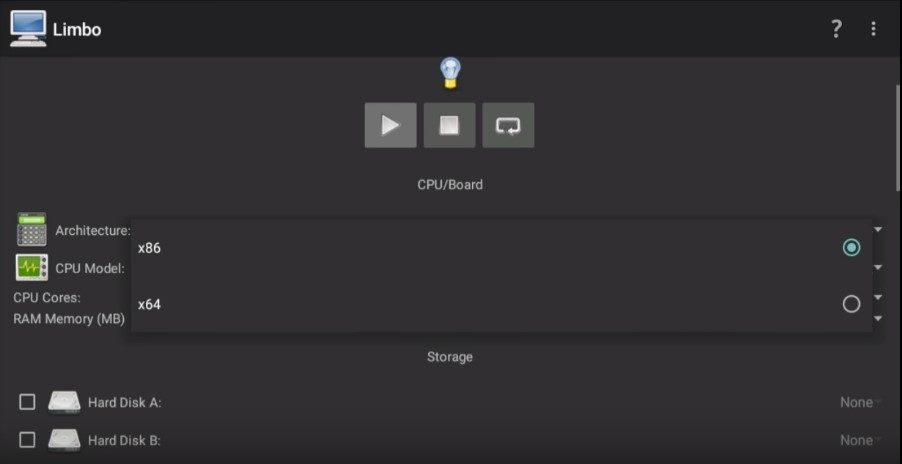

Второй вариант установки

Данный способ установки Kali Linux на смартфон проще первого, ибо установка на виртуалку, и не придется ковыряться с получением root-прав.

Для начала убедитесь, что на девайсе есть 4GB свободного места, все заряжено, и открыт доступ в интернет.

1. Скачивайте образ Kali Linux Light 32-Bit с официального сайта.

2. Перекидывайте скачанный образ в пустую (нужно создать) папку в корне карты памяти.

3. Для виртуализации понадобится приложение. По ссылке найдете подробное описание и инструкции.

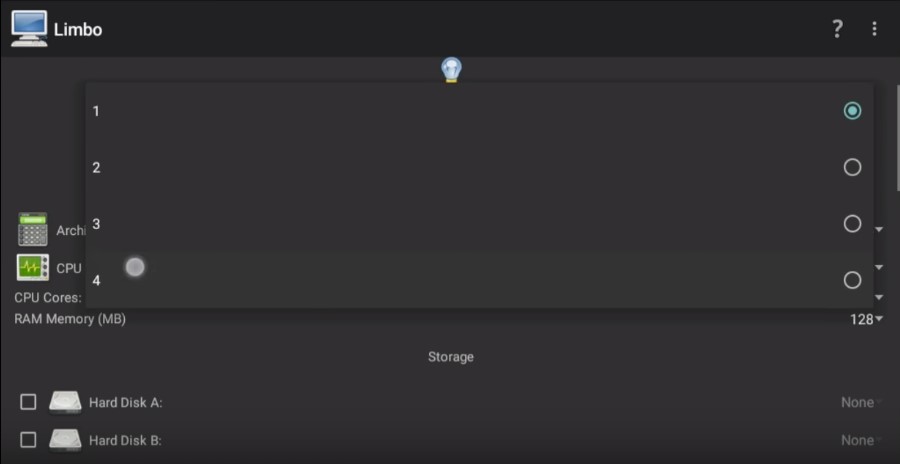

4. устанавливайте Limbo, запускайте и создавайте учетку своего юзера.

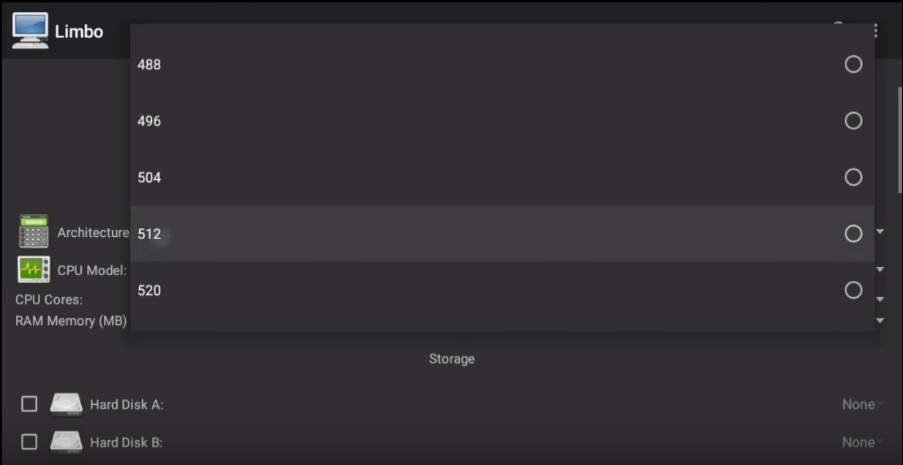

5. В Architecture укажите x86, в CPU Cores – 4, а RAM ставьте не менее 512MB (лучше больше, если память позволяет).

6. Создайте хранилище (Hard Disk) размером не меньше 4GB.

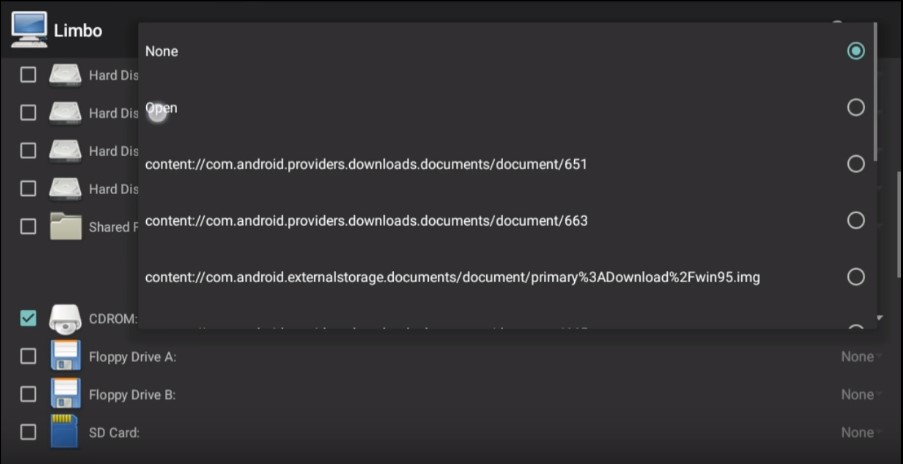

7. В CD-ROM откройте меню и найдите скачанный iso-файл Kali.

8. В разделе Network отметьте галочкой пункт User.

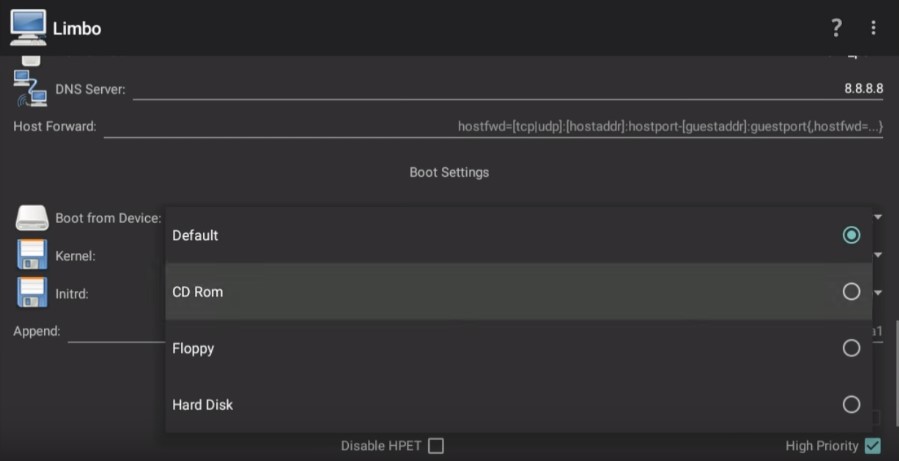

9. Ниже в секции Boot Settings укажите загрузку с привода.

10. Все готово к установке. Жмите на кнопку запуска и ожидайте окончания процесса.

Источник

20 лучших инструментов для хакинга на Kali Linux

Удивительно, сколько людей заинтересовано в том, чтобы научиться взламывать. Это из-за красивой картинки в голове, созданной Голливудом?

Как бы то ни было, благодаря open source-сообществу программистов рассмотрим ряд инструментов хакинга, которые удовлетворят всевозможные ваши потребности. Только не забывайте оставаться этичными!

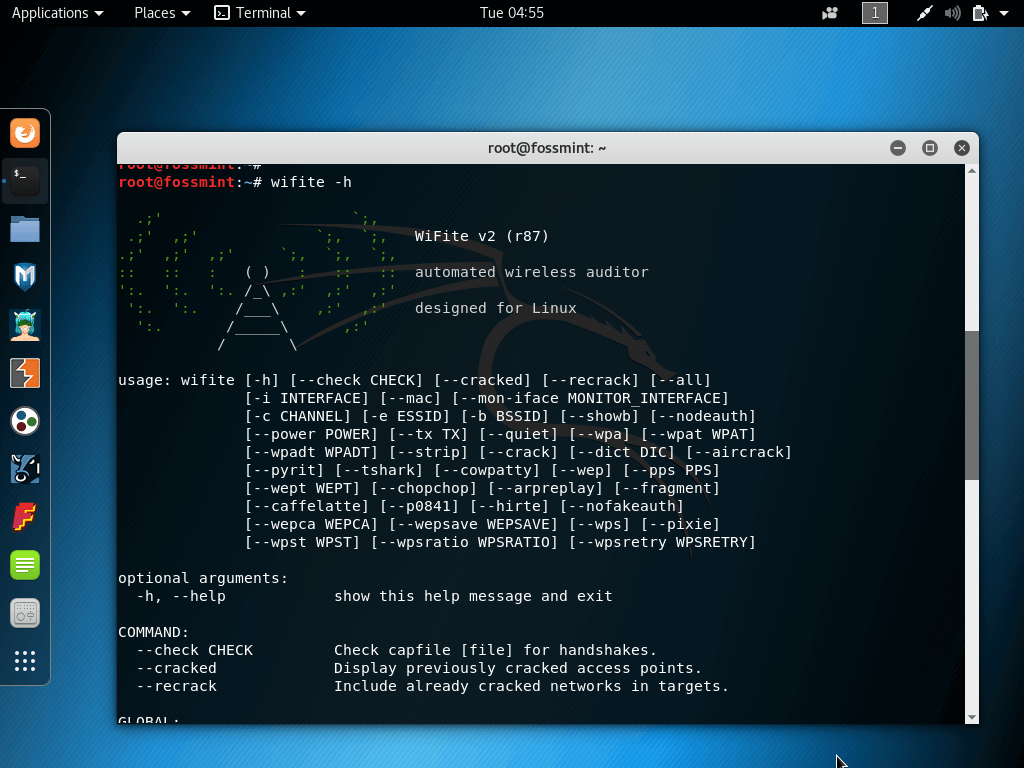

1. Wifite2

Wifite2 – бесплатная утилита для аудита Wi-Fi сетей с открытыми исходниками, разработанная на Python для идеальной работы с пентестерскими дистрибутивами. Это полная переработка Wifite и, следовательно, демонстрирует улучшенную производительность.

Утилита отлично справляется со снятием маскировки и взломом скрытых точек доступа, взломом слабых паролей WEP с использованием ряда методов хакинга и многим другим.

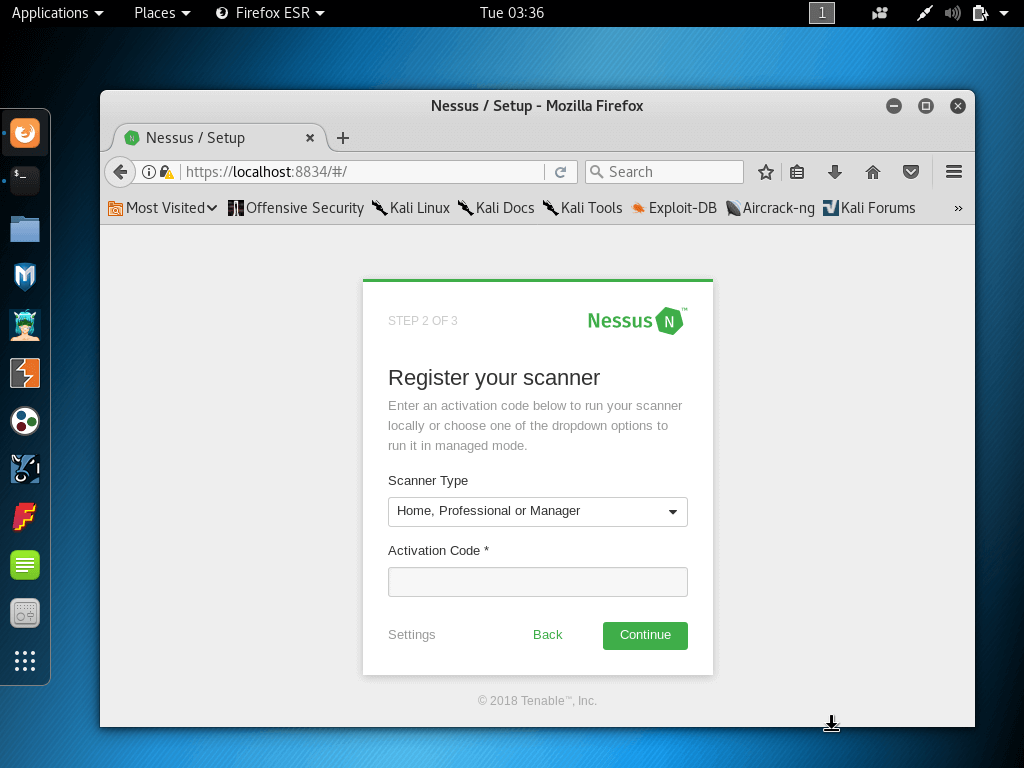

2. Nessus

Nessus – средство удалённого сканирования, которое подходит для проверки компьютеров на наличие уязвимостей. Сканер не делает активной блокировки любых уязвимостей на вашем компьютере, но быстро обнаруживает их благодаря запуску больше 1200 проверок уязвимостей и выдаёт предупреждения о необходимости конкретных исправлений безопасности.

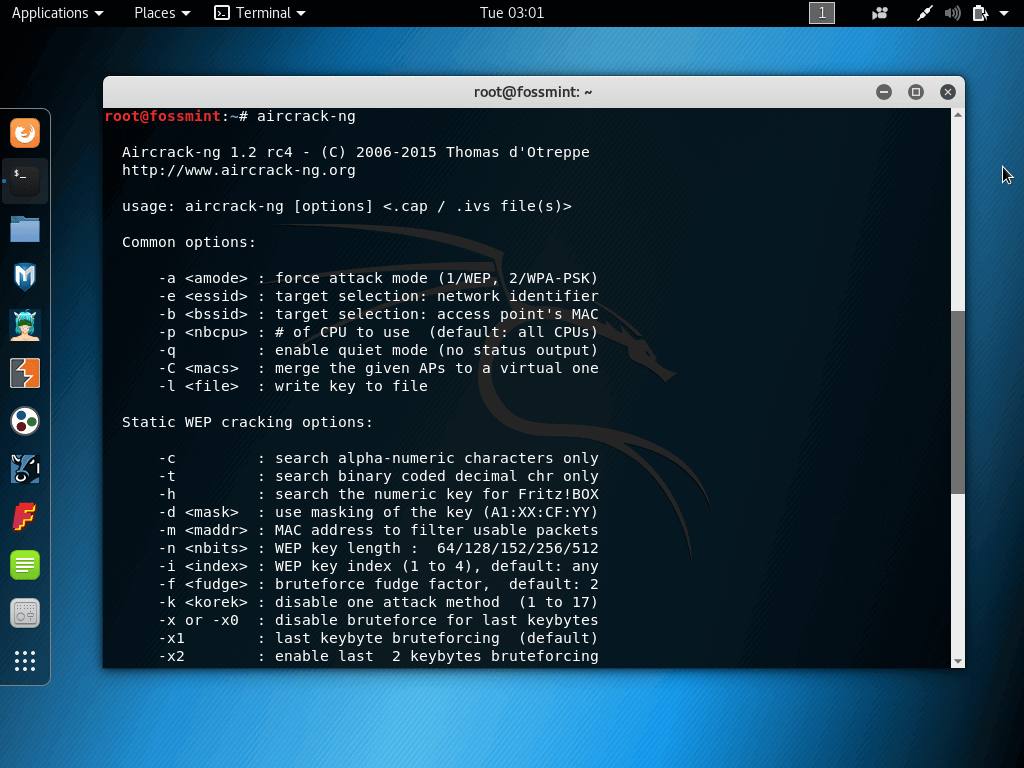

3. Aircrack-ng

Aircrack-ng – топовый инструмент для хакинга беспроводных паролей WEP, WAP и WPA2 в мировом масштабе!

Он перехватывает пакеты из сети, выполняет анализ с помощью восстановленных паролей. А также у него консольный интерфейс. В дополнение к этому Aircrack-ng использует стандартную FMS-атаку (атаку Фларера-Мантина-Шамира) вместе с несколькими оптимизациями, такими как атаки KoreK и PTW, чтобы ускорить процесс, который быстрее WEP.

Если вам сложно использовать Aircrack-ng, посмотрите доступные онлайн туториалы.

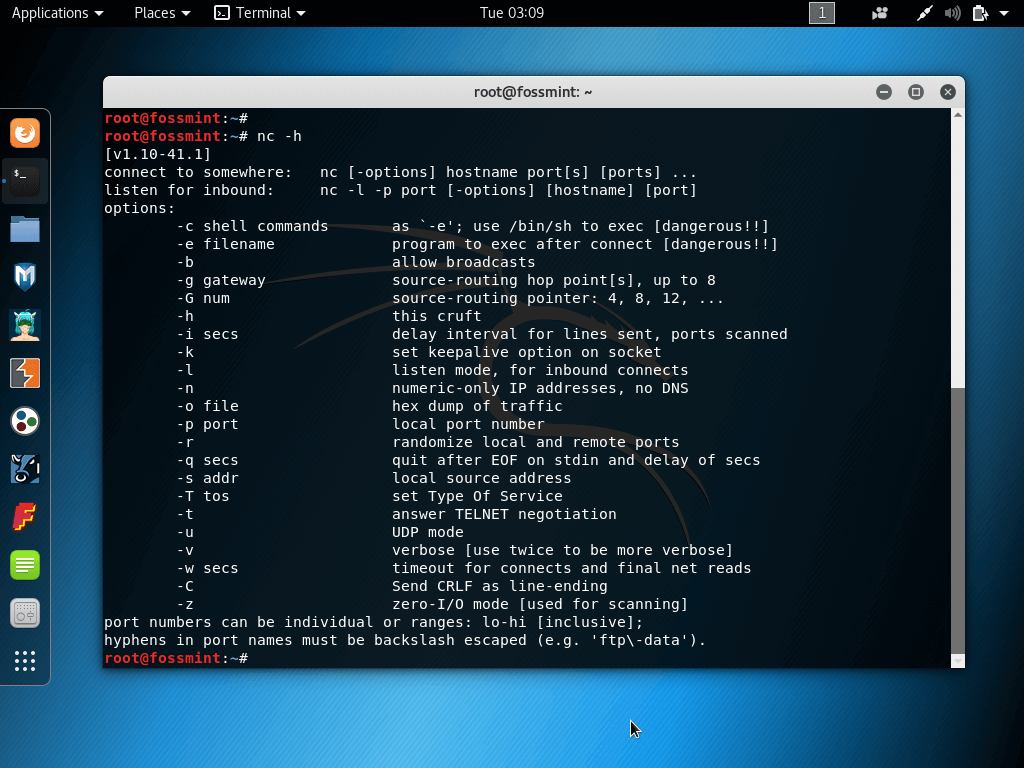

4. Netcat

Netcat, чаще сокращённо nc , – сетевая утилита, с помощью которой вы используете протоколы TCP/IP для чтения и записи данных через сетевые подключения.

Применяется для создания любого типа соединения, а также для исследования и отладки сетей с помощью режима туннелирования, сканирования портов и других фич.

5. Yersinia

Yersinia получила название в честь бактерий иерсиний и стала сетевой утилитой, которая разработана для использования уязвимых сетевых протоколов под видом безопасной сетевой системы анализа и тестирования.

Поддерживает атаки для IEEE 802.1Q, протокол HSRP, CDP и другие.

6. THC Hydra

THC Hydra использует атаку методом «грубой силы» для хакинга практически любой удалённой службы аутентификации. Поддерживает скоростные переборы по словарю для 50+ протоколов, включая Telnet, HTTPS и FTP.

Используйте это средство для взлома веб-сканеров, беспроводных сетей, обработчиков пакетов, Gmail и других вещей.

7. Pixiewps

Pixiewps – написанный на C оффлайн-инструмент атак методом «грубой силы», который используется для программных реализаций с маленькой или отсутствующей энтропией. В 2004 году его разработал Доминик Бонгар, чтобы использовать «pixie-dust атаку» в учебных целях для студентов.

В зависимости от надёжности паролей, которые вы пытаетесь взломать, Pixiewps выполнит работу за считаные секунды или минуты.

8. Metasploit Framework

Metasploit Framework – платформа с открытым исходным кодом, с помощью которой эксперты по безопасности проверяют уязвимости, а также делают оценку безопасности, чтобы повысить осведомлённость в этой области.

В этом проекте масса инструментов, с помощью которых вы будете создавать среды безопасности для тестирования уязвимостей. Он работает как система пентеста.

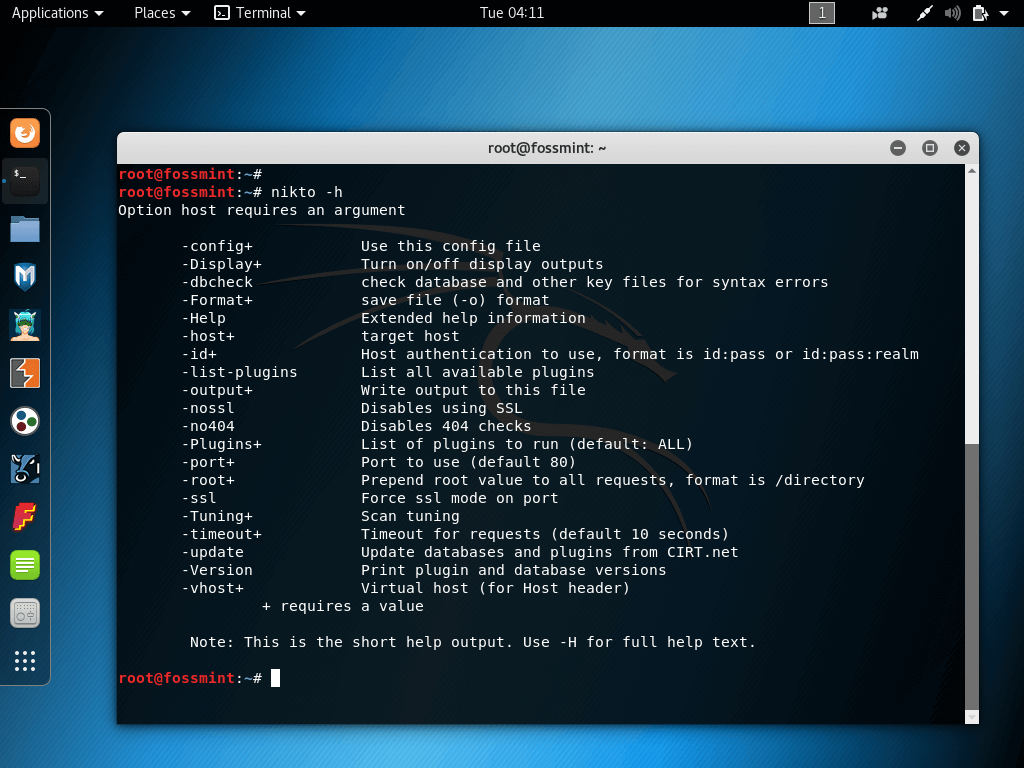

9. Nikto

Nikto2 – бесплатный опенсорс веб-сканер для исчерпывающего и скоростного тестирования объектов в интернете. Это достигается путём поиска больше 6500 потенциально опасных файлов, устаревших программных версий, уязвимых конфигураций серверов и проблем в этой сфере.

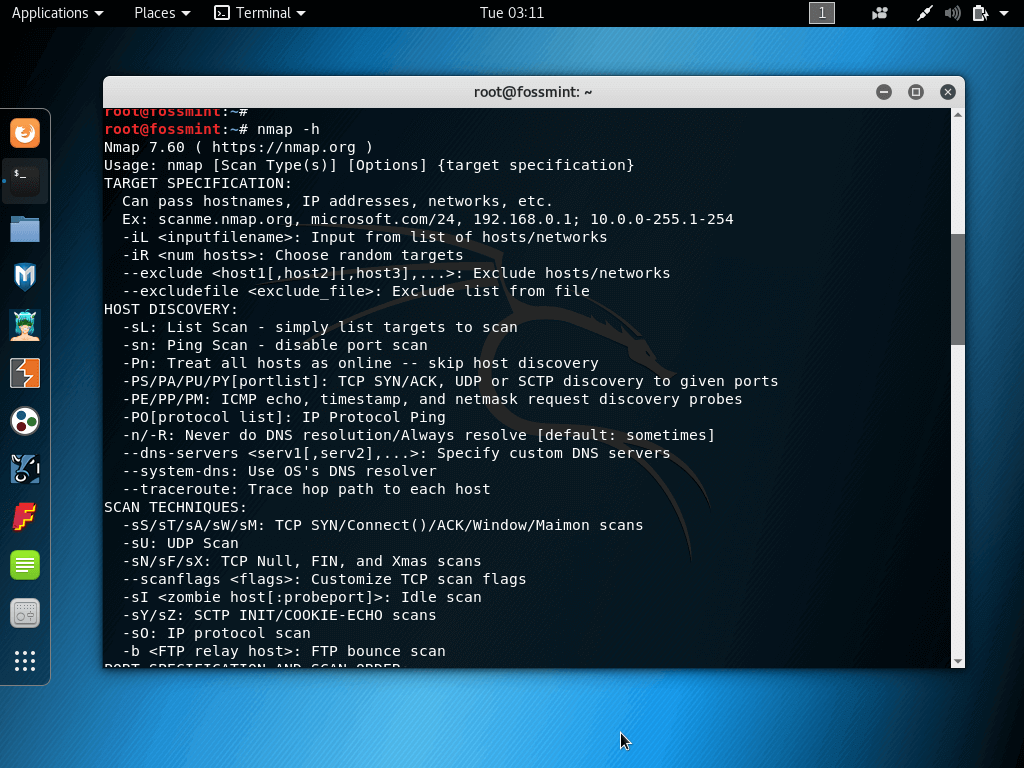

10. Nmap (Network Mapper)

Network Mapper – бесплатная опенсорсная утилита, которой пользуются системные администраторы для обнаружения сетей и проверки их безопасности.

Nmap быстро работает, поставляется с подробной документацией и графическим интерфейсом, поддерживает передачу данных, инвентаризацию сети и другое.

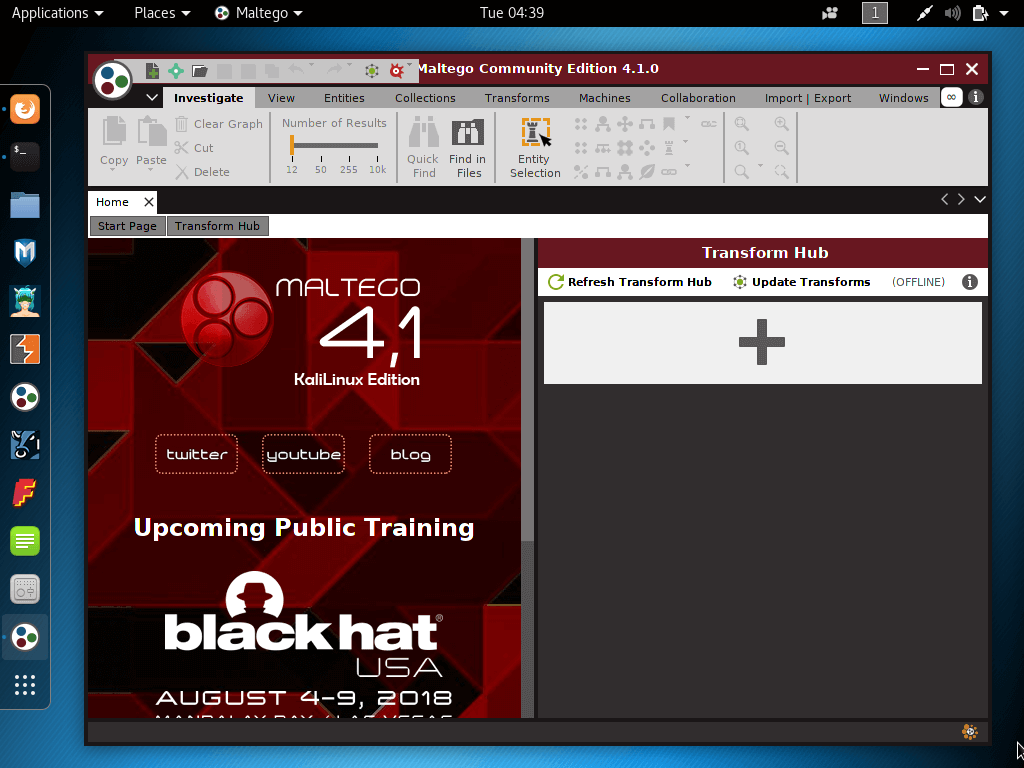

11. Maltego

Maltego – проприетарное программное обеспечение, однако широко используется для опенсорсной компьютерно-технической экспертизы и разведки. Эта утилита анализа связей с графическим интерфейсом представляет интеллектуальный анализ данных в режиме реального времени, а также иллюстрированные наборы информации с использованием графов на основе узлов и соединений нескольких порядков.

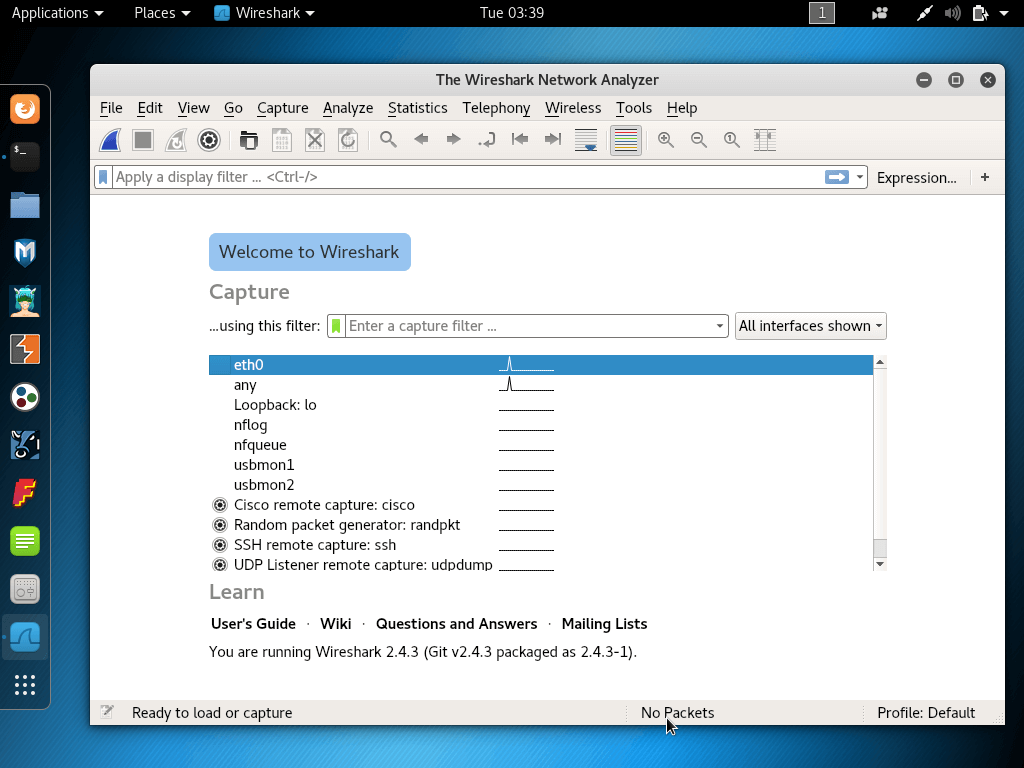

12. WireShark

WireShark – открытый анализатор пакетов для бесплатного использования. С его помощью вы просматриваете действия в сети на микроскопическом уровне в сочетании с доступом к файлам pcap , настраиваемыми отчётами, расширенными триггерами и оповещениями.

Это повсюду используемый в мире анализатор сетевых протоколов для Linux.

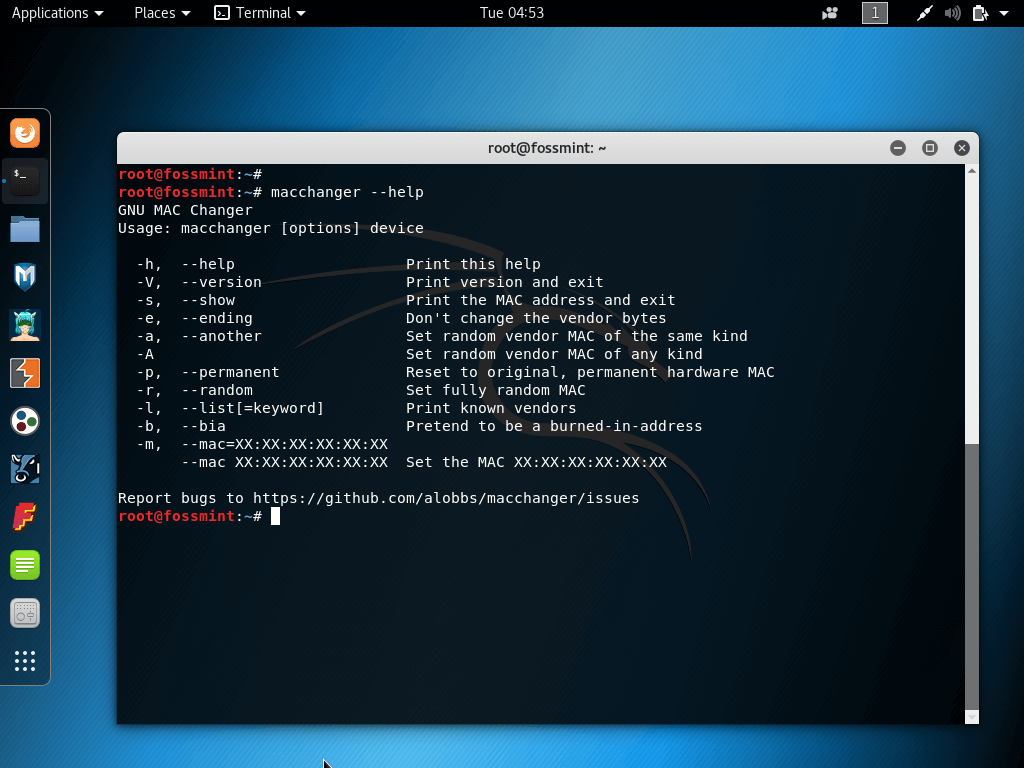

13. GNU MAC Changer

GNU MAC Changer – сетевая утилита, которая облегчает и ускоряет манипулирование MAC-адресами сетевых интерфейсов.

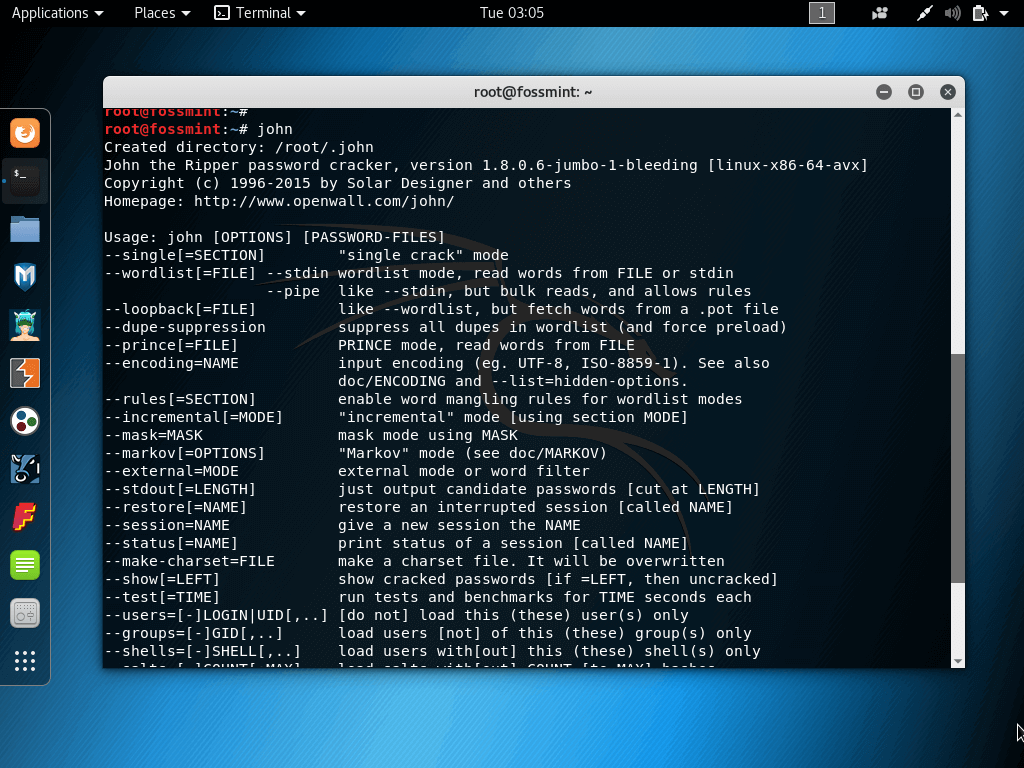

14. John the Ripper (Джон-потрошитель)

John the Ripper – следующий популярный представитель инструментов для хакинга, который используется в сообществе по пентесту (и взлому). Первоначально разработчики создавали его для систем Unix, но позднее он стал доступен на более чем 10 дистрибутивах ОС.

Его особенности: настраиваемый взломщик, автоматическое обнаружение хеша пароля, атака методом «грубой силы» и атака по словарю (среди других режимов взлома).

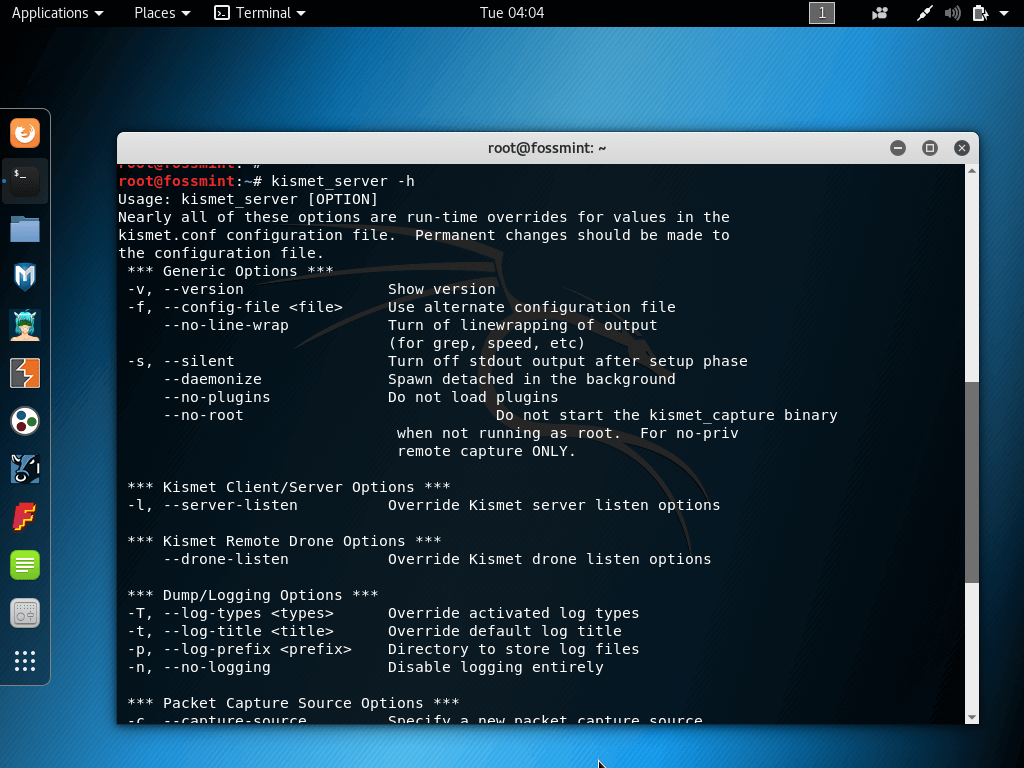

15. Kismet Wireless

Kismet Wireless – система обнаружения вторжений, сетевой детектор и анализатор паролей. Работает преимущественно с сетями Wi-Fi (IEEE 802.11) и расширяется с помощью плагинов.

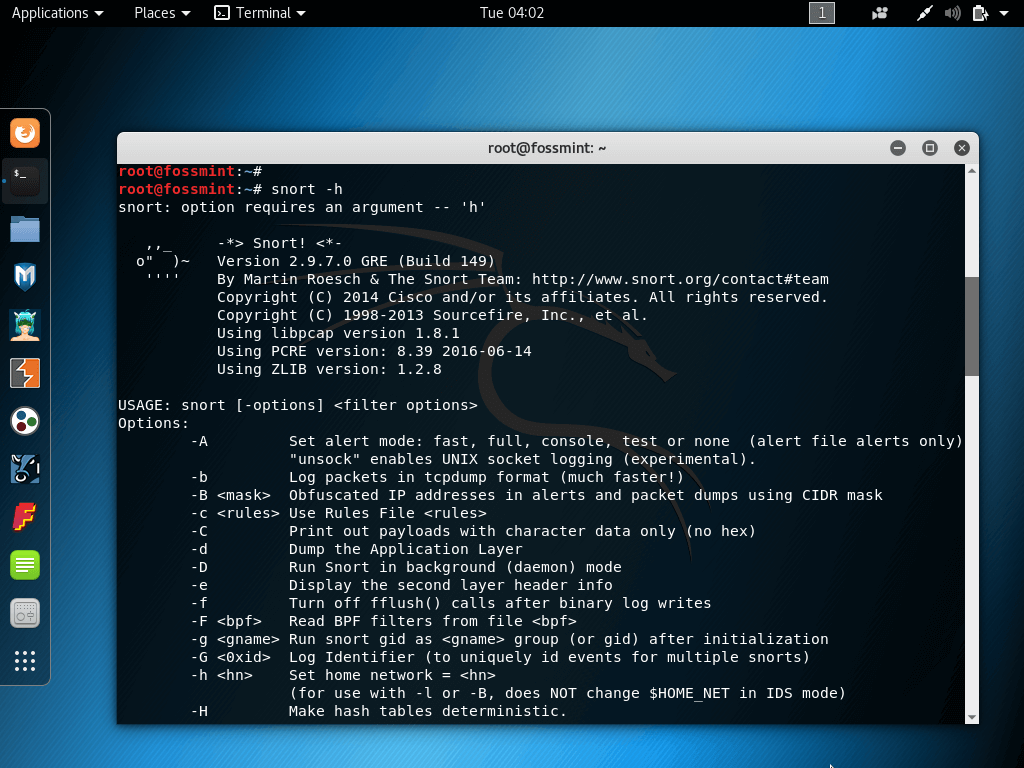

16. Snort

Snort – открытая и бесплатная сетевая система обнаружения вторжений, с помощью которой вы сделаете поиск уязвимостей в безопасности вашего компьютера.

А также выполните анализ трафика, поиск и сопоставление по контенту, протоколирование пакетов в IP-сетях и обнаружение различных сетевых атак, кроме прочего, в реальном времени.

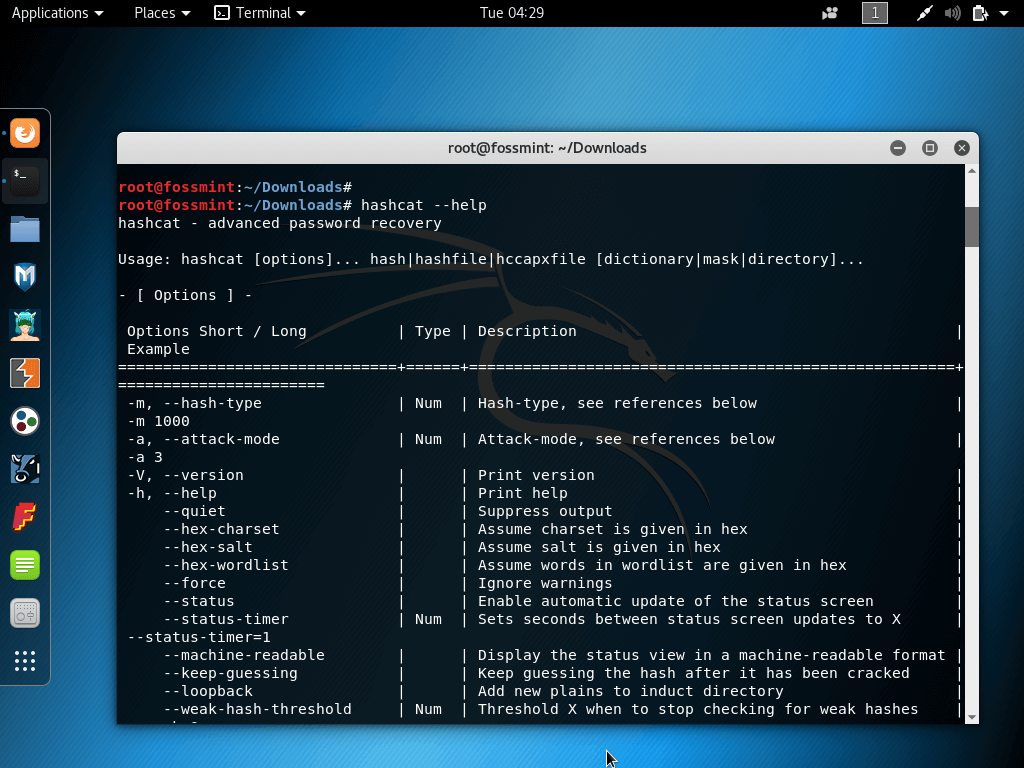

17. Hashcat

Hashcat известен в сообществе экспертов по безопасности как самая быстрая и продвинутая утилита для взлома паролей и восстановления. Это инструмент с открытым исходным кодом, механизмом обработки правил в ядре, более 200 типов хешей и встроенной системой бенчмаркинга.

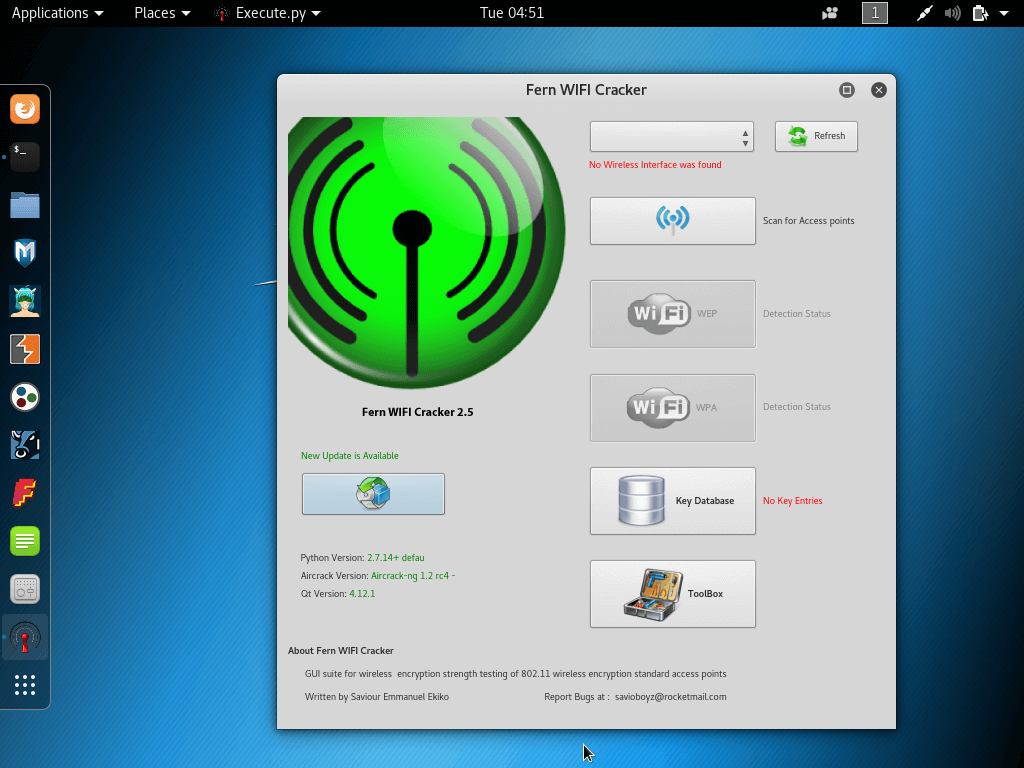

18. Fern Wifi Cracker

Fern Wifi Cracker – инструмент защиты в сетях Wi-Fi с графическим пользовательским интерфейсом, написанный на Python и предназначенный для аудита уязвимостей сети. Используйте его, чтобы взломать и восстановить ключи WEP/WPA/WPS, а также для атак на Ethernet-сети.

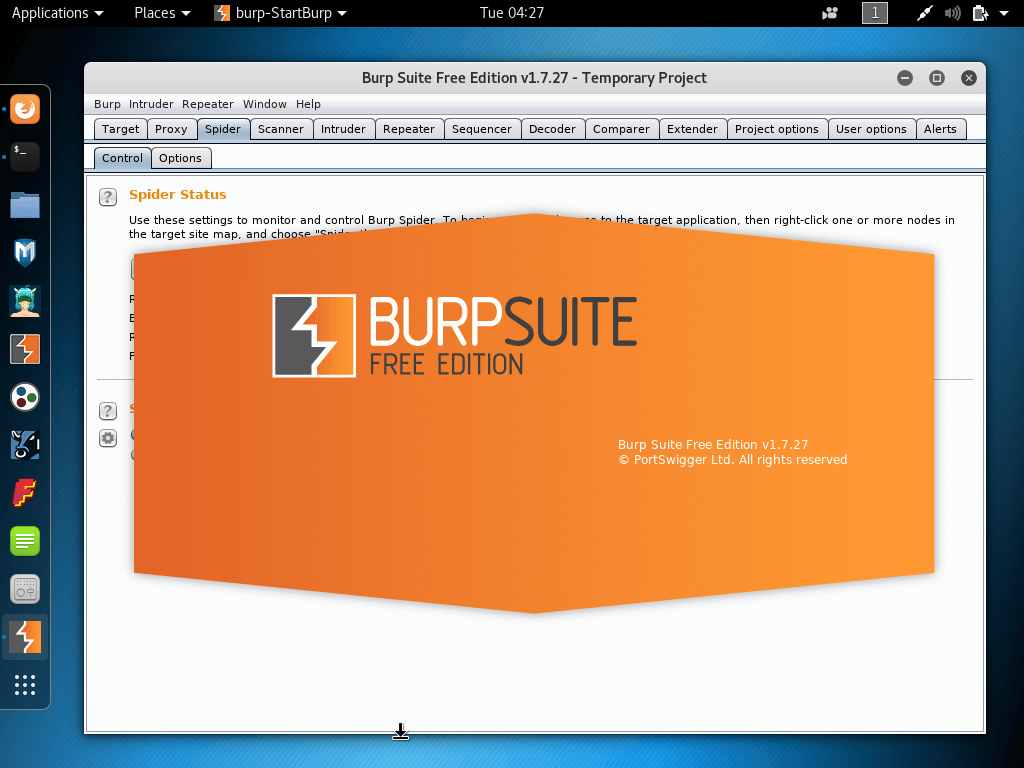

19. Burp Suite Scanner

Burp Suite Scanner – профессиональная интегрированная графическая платформа для тестирования уязвимостей в веб-приложениях.

Объединяет все инструменты тестирования и проникновения в бесплатной Community-версии и профессиональной (399 $ в год для одного пользователя).

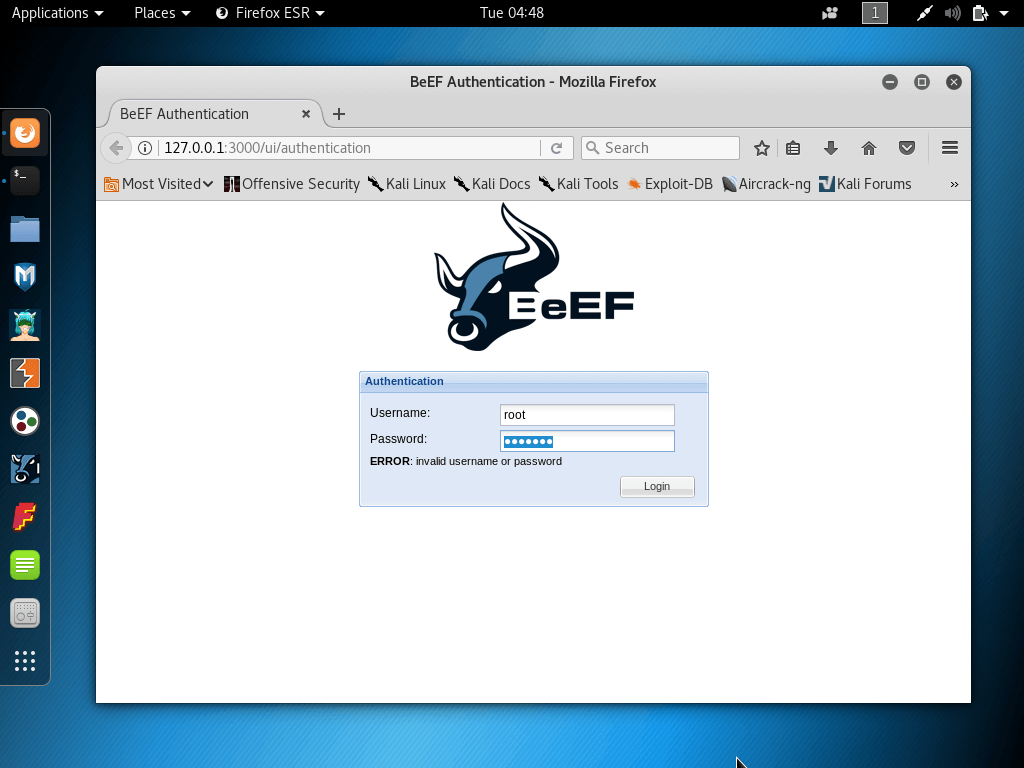

20. BeEF (от Browser Exploitation Framework)

BeEF, как следует из названия, – инструмент проникновения, который фокусируется на уязвимостях браузера. С помощью него выполняется оценка уровня безопасности целевой среды благодаря векторам атак на клиентской стороне.

Вот и подошли к завершению нашего длинного списка инструментов пентеста и хакинга для Kali Linux. Все перечисленные приложения используются по сей день.

Источник