- Из iPhone можно вытащить пароли ко всем сервисам. Эту «дыру» невозможно исправить

- Глобальная проблема iPhone

- Как работает уязвимость

- Риск взлома невелик

- Массовые угрозы взлома

- Массовый взлом iPhone через почту. Как не стать жертвой хакеров?

- Пять шагов к взлому вашей почты

- Четыре шага, как защититься от хакеров

- Почему взлом Apple ID опаснее потери денег?

- 6 «золотых» правил безопасности

- Дуров сказал, что iOS переполнена уязвимостями. Как хакеры взламывают ваши iPhone

- Иконки приложений для iOS 14 теперь можно менять. Как сделать их самому и продать?

- Apple выпустит компактный iPhone в октябре. Почему это главный смартфон года?

- Гаджеты. Главное по теме

- Названа дата второй осенней презентации Apple. Возможно, покажут iPhone 12

- Дешёвые и недолговечные. Есть ли надёжные телевизоры среди бюджетных моделей

- Google TV в вашем телевизоре будет советовать вам, что посмотреть

Из iPhone можно вытащить пароли ко всем сервисам. Эту «дыру» невозможно исправить

Все смартфоны с Apple, начиная с iPhone 5S и заканчивая iPhone X, могут быть взломаны из-за таящейся в них аппаратной уязвимости, которую невозможно пропатчить. Проблема касается также и планшетов iPad, построенных на процессорах от А7 до А11. В новых моделях смартфонов и планшетов подобная «дыра» отсутствует.

Глобальная проблема iPhone

В смартфонах iPhone компании Apple выявлена новая уязвимость, угрожающая сохранности персональных данных их владельцев. «Дыру» обнаружили специалисты китайской команды разработчиков Pangu, и ее невозможно устранить путем выпуска патча к прошивке.

Эксперты Pangu отмечают, что для взлома смартфонов и планшетов Apple используется эксплойт Checkm8, который также применялся для джейлбрейка ряда версий iOS. Доступ к персональным данным осуществляется путем подбора пароля.

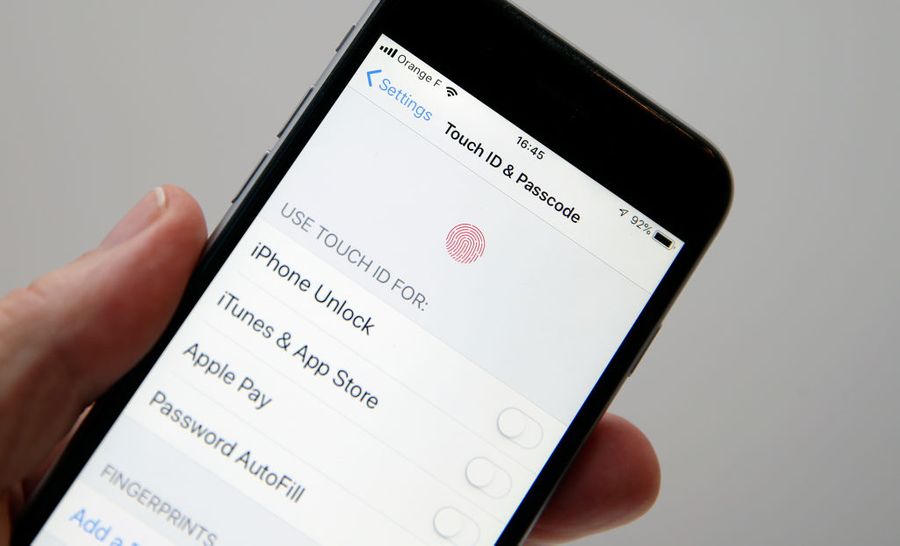

По умолчанию iOS блокирует устройство после десяти неверных попыток ввода пароля, но уязвимость Checkm8 позволяет обойти это ограничение. В итоге в руки хакера попадают все пароли владельца гаджета, включая данные для авторизации на различных ресурсах, включая Apple ID. Дополнительно он получает доступ к биометрическим данным, используемым системами безопасности Touch ID и Face ID.

Как работает уязвимость

Проблема кроется в модуле SEP (Secure Enclave Processor), используемом в iPhone iPad для хранения конфиденциальных, а также биометрических данных пользователя.

В составе мобильных гаджетов Apple SEP используется с 2013 г. – впервые он появился в составе процессора Apple A7, на котором базировались вышедшие в том же году смартфон iPhone 5S и планшеты iPad Air первого поколения и iPad mini 2.

По данным Pangu, самые современные iPhone взлому путем использования уязвимости в SEP не подвержены. Девелоперы отмечают, что проблема характерна для устройств на чипах с А7 по А11 включительно, так что владельцы iPhone и iPad на базе более современных А12 и А13, вышедших осенью 2018 г. и позднее, вне опасности.

Риск взлома невелик

Несмотря на то, что под угрозой утечки персональных данных оказались десятки и сотни миллионов владельцев устройств Apple, бояться им особенно нечего. Тот факт, что Apple не сможет удаленно устранить уязвимость программным способом, тоже не должен стать причиной для паники.

Для того, чтобы хакер смог провести взлом и украсть личные данные, ему потребуется получить физический доступ к устройству. Также у него может уйти определенное время на подбор пароля к iPad или iPhone, за которое подлинный владелец устройства может удаленно заблокировать его, попутно стерев всю информацию из его памяти.

Массовые угрозы взлома

Apple во второй раз за 2020 г. поставила владельцев своих гаджетов под угрозу утечки персональных данных. В середине мая 2020 г., как сообщал CNews, в штатном почтовое приложение (Mail) в смартфонах Apple iPhone была найдена серьезная брешь в системе безопасности.

С ее помощью хакеры могли взломать устройство, притом, в отличие от проблемы с сопроцессорами SEP, сделать это они могли удаленно. К тому же, если в случае с SEP проблема коснулась лишь определенных устройств, то данной уязвимости были подвержены все смартфоны Apple, число которых во всем мире, по данным самой компании, превышает 900 млн. Более того, об этой проблеме Apple узнала как минимум за месяц до того, как информация о ней проникла в интернет, но ее ИБ-эксперты не посчитали ее серьезной.

На самом деле, баги, позволяющие красть персональные данные владельцев гаджетов, присутствовали в iOS и раньше. Так, в феврале 2013 г. подобная проблема была выявлена в iOS 6.1 – она позволяла злоумышленникам, завладевшим iPhone с этой версией платформы, получать доступ к содержимому памяти, включая фотографии, контакты и другую персональную информацию, минуя пароль. Для того чтобы преодолеть парольную защиту, вору было необходимо всего лишь выполнить определенную серию манипуляций с устройством. Она включала нажатие на кнопку питания, кнопку «Экстренный вызов» и кнопку возврата на домашний экран, после чего нужно было подключить подключи гаджет к произвольному компьютеру с приложением iTunes. При этом в iTunes никакого пароля вводить для синхронизации не требовалось, и в итоге у злоумышленника открывался полный доступ ко всей информации в памяти устройства.

Источник

Массовый взлом iPhone через почту. Как не стать жертвой хакеров?

В последние 2—3 года пользователи iPhone ежедневно становятся жертвами взломщиков, которые вскрывают почту, угоняют Apple ID и просят выкуп за разблокировку смартфона. Лайф объясняет, как обезопасить свой iPhone и что делать, если гаджет всё-таки заблокировали.

На прошлой неделе редактор известного спортивного СМИ взял в руки iPhone и увидел надпись: «Ваш смартфон заблокирован. Разблокировать можно, связавшись по адресу helpapple07@gmail.com». Сначала мужчина подумал, что это розыгрыш, но после двух-трёх неудачных попыток ввести пароль стало понятно, что дело гораздо серьёзнее. Из многочисленных функций гаджета осталась только одна — ответ на звонок.

Затем редактор, рассказавший Лайфу подробности и пожелавший остаться анонимным, обнаружил в основном почтовом ящике письмо: «Здравствуйте! Ваше устройство заблокировано. Для получения кода разблокировки вашего устройства оплатите 1500 рублей на номер «Билайн»: +7-969-265-86-39. После оплаты прикрепите чек или сообщите время оплаты. В течение часа мы отправим код. На оплату отведено 12 часов. После этого ваше устройство будет полностью стёрто». Кроме того, взломщики предлагают оплатить услуги по разблокировке при помощи банковской карточки.

Бизнес по захвату Apple ID процветает уже несколько лет. В теории хакеры могли бы просить гораздо больше денег, но в этом нет нужды: каждый день их жертвами становится множество пользователей, поэтому проще требовать маленькие суммы и возвращать взломанные почты.

История с редактором завершилась относительно благополучно: он дошёл до официального сервиса, продемонстрировал письмо злоумышленников, ответил на три контрольных вопроса и получил разблокированный девайс.

Пять шагов к взлому вашей почты

1) Проникновение в почту, которая привязана к Apple ID (или в резервную почту, которая указывается при регистрации и нужна исключительно для безопасности).

2) Смена пароля Apple ID.

3) Блокировка программой «Найти iPhone».

4) Отправка сообщения с предложением связаться по поводу выкупа (тоже через программу «Найти iPhone»).

5) Ожидание выкупа.

В редких случаях мошенники готовы сделать скидку. Также некоторые хакеры после получения выкупа присылают примитивную инструкцию для тех, кто не хочет вновь попасть в такую ситуацию.

Любопытно, что иногда хакеры взламывают ту же почту, на которую приходят сообщения. Через неё пользователь в теории может сбросить пароль от Apple ID, но злоумышленники заносят в блок все письма от Apple.

Четыре шага, как защититься от хакеров

1) Найдите чек и коробку от устройства.

2) Проверьте, не внесён ли адрес вида Apple.com в фильтр почты.

3) Попытайтесь разблокировать аппарат при помощи онлайн-сервиса iForgot — там зададут три контрольных вопроса, которые вы указали при регистрации.

4) Если не получится — звоните в службу поддержки Apple (8 800 555 6734), будьте готовы ответить на любой вопрос и перечислить паспортные данные. Разговор может затянуться, но велика вероятность, что по его итогам вы получите работающий iPhone.

Почему взлом Apple ID опаснее потери денег?

1) Удалённое уничтожение всех данных (настроек, контента и так далее).

2) Проникновение в частную жизнь. В руках злоумышленника окажутся фотографии, заметки, напоминания и данные из приложений вроде Notes, Pages, Keynote, Photos. Как известно, некоторые пользователи хранят в таком виде пароли от банковских карт или интимные снимки, поэтому переход этих сведений в третьи руки может быть крайне опасен.

После истории с утечкой интимных фотографий звёзд Apple (2014 год) ужесточила защиту — для того чтобы выгрузить резервную копию iCloud на компьютер, понадобится пароль, который придёт в СМС. Однако угроза безопасности всё равно присутствует. Чтобы свести её к минимуму, нужно знать, как именно хакеры взламывают аккаунты.

1) Фишинг — пользователь кликает по мошеннической ссылке. На странице — точная копия окна логина в почту и сообщение вида «Сессия истекла, войдите в почту». Человек вводит почту и пароль, они попадают к мошеннику.

2) Вирусы — на компьютер юзера загружается вредоносный файл. Это происходит либо через почту или соцсети (заманчивые для нажатия файлы вида «налоговаядекларация.exe»), и пользователь кликает сам, либо через автозагрузку (то есть при включении компьютера). Вирус записывает все нажатия, ворует куки, сохраняет пароли из браузеров.

3) Социальная инженерия. Есть два характерных примера. Первый — человека просят ввести чужие данные себе (якобы помочь), а затем получают доступ к его аккаунту или девайсу (об одном из таких случаев Лайф уже сообщал).

Второй пример — доверительный разговор с сотрудниками службы поддержки. Злоумышленник предварительно готовится, узнаёт про вас всю необходимую информацию, отвечает на контрольные вопросы, и суппорт вручает ему пароль от вашего аккаунта. К сожалению, такие случаи действительно имеют место.

4) Взлом резервной почты. Пример: человек заводит ящик в детстве, затем переходит на другой сервис и делает себе более солидный e-mail, но в качестве резервной почты указывает старую. Её взламывают и получают доступ к обоим ящикам, основной из которых может быть привязан к Apple ID.

5) Взлом через контрольные вопросы. Пример: человек с фамилией Петухов выбирает контрольные вопросы «Ваше прозвище в школе?» и «Ваш знак зодиака?», чтобы самому же не забыть ответы. Ответ на первый вопрос очевиден, а на второй быстро ищется в социальных сетях.

6) Простой пароль — увы, их очень легко вскрыть методом брутфорса (перебора).

7) Утечки баз данных — тысячи паролей сразу улетают к хакерам.

6 «золотых» правил безопасности

1) Обязательно включить двухфакторную авторизацию (телефон плюс пароль) на всех важных аккаунтах (основная и резервная почты): доступ будет значительно затруднён.

2) Всегда смотреть в адресную строку, когда вводите пароль от почты (особенно если вам сообщили, что «сессия истекла»).

3) Соблюдать культуру паролей:

- на всех важных аккаунтах должны быть разные пароли. Если пароль один, одна утечка фактически откроет доступ ко всем аккаунтам;

- сложные пароли. Совершенно необязательно самому делать что-то вроде Xcx

! bygK (‘uZ3+@, удобнее воспользоваться генератором паролей ;

4) Ставьте максимально личные контрольные вопросы — те, ответы на которые нельзя найти в социальных сетях или поисковых системах.

5) Следите за резервной почтой — она должна быть надёжной (или её не должно быть вовсе).

6) Откажитесь от устаревших сервисов (например, email.ru или km.ru) или почты, которую предоставляет провайдер: они ненадёжны.

Выполнив эти простые инструкции, вы обезопасите от взлома и свою личную информацию, и свои гаджеты.

Источник

Дуров сказал, что iOS переполнена уязвимостями. Как хакеры взламывают ваши iPhone

Основатель мессенджера Telegram снова нелестно высказался об Apple. На этот раз Дуров сказал, что iPhone и другие устройства компании не настолько хорошо защищены от утечки данных, как принято считать. И что слова о безопасности данных — скорее маркетинговый трюк, чем истина. Можно ли взломать iPhone — в материале Лайфа.

В октябре этого года в Telegram появились комментарии. Павел Дуров добавил их в официальный канал, после чего начал отвечать на некоторые вопросы аудитории. В одном из ответов он прошёлся по Apple: объявил, что ушёл с iPhone, и сказал, что iOS не такая защищённая, как кажется.

— iOS переполнена бэкдорами, которые труднее обнаружить, чем на Android. Несколько лет назад я столкнулся с одним на своём iPhone и навсегда отказался от использования продукции Apple. Я не утверждаю, что Android пуленепробиваемый, я говорю, что концепция Apple как ориентированной на приватность компании — это, скорее всего, маркетинговый трюк, — написал основатель Telegram.

Иконки приложений для iOS 14 теперь можно менять. Как сделать их самому и продать?

Apple же называет конфиденциальность данных сильнейшей стороной в iPhone. «Всё, что происходит в вашем iPhone, остаётся на вашем iPhone!» — гласит рекламный слоган компании.

Android — открытая операционная система, iOS — закрытая. На iPhone у приложений нет прав управлять другим программным обеспечением и системой. Тем не менее хакеры находят способы взламывать устройства. Называем самые распространённые способы.

Кража Apple ID хуже взлома. Вы потеряете всё

Фото © Chesnot / Getty Images

Разработчики Apple долгие годы совершенствовали операционную систему таким образом, чтобы ключевые данные пользователя были под защитой. Тем не менее хакеры находят способы взлома iOS. Заместитель руководителя лаборатории компьютерной криминалистики Group-IB Сергей Никитин говорит, что хакер может получить доступ к Apple ID. Если он это сделает, вся экосистема пользователя может быть парализована. Кроме того, злоумышленник получит доступ к банковским картам.

— Самые распространённые атаки на iOS — это кража Apple ID. В этом случае злоумышленники могут заблокировать устройство и требовать выкуп за разблокировку; получить доступ к личным данным: фото, заметкам и так далее; получить доступ к другим устройствам, к которым привязан Apple ID, — объясняет эксперт.

Мошенники рассылают письма с предупреждением о скором снятии средств со счёта пользователя. Как правило, речь идёт о платной подписке на Spotify, YouTube, Netflix и подобные сервисы, реже угрожают списать деньги за покупки в PUBG.

Чтобы жертва действовала быстрее, срок списания устанавливается максимально близким — как правило, сообщение приходит за час до «снятия» денег со счёта. При этом сумма указывается внушительная, чтобы человеку было жалко её потерять из-за приложения, которым он не пользуется.

Для отказа от подписки прикрепляется ссылка на фишинговый сайт, а он выглядит точь-в-точь как официальный ресурс Apple. На нём жертва вводит логин и пароль Apple ID, а хакер получает их и авторизуется в аккаунте. В целях безопасности Никитин рекомендует использовать двухэтапную аутентификацию.

Вы не защищены от сообщения в WhatsApp

Фото © Phil Barker / Future Publishing via Getty Images

Данные с iOS можно похитить с помощью приложения, у которого есть доступ к ним. Это главный способ для вируса пробраться в ваш телефон. Самая громкая история произошла с основателем Amazon Джеффом Безосом. Его iPhone был взломан с помощью сообщения в WhatsApp от принца Саудовской Аравии Мухаммеда ибн Салмана.

Как сообщает издание The Guardian, принц отправил ему вредоносный файл. Он позволил злоумышленникам проникнуть в смартфон и получить доступ к данным.

Apple выпустит компактный iPhone в октябре. Почему это главный смартфон года?

Заразить телефон через мессенджер проще всего. Им по умолчанию предоставляется доступ к хранилищу, а файлы загружаются автоматически. Важно придерживаться двух правил: не скачивать документы от неизвестных адресатов и ограничить автоматическую загрузку файлов.

В WhatsApp это делается так: Пройдите в «Настройки» —> «Данные и хранилище» —> «Автозагрузка медиа». Мессенджер может сам загружать четыре вида файлов: фото, видео, аудио и документы. Чтобы обезопасить себя от взлома, отключите автоматическую загрузку последних. Впрочем, в iOS 14 проблему частично решили. Теперь приложение получает доступ только к разрешённым вами файлам, а не ко всему хранилищу.

Приложения на iOS гораздо более уязвимые, чем на Android. Эксперты по кибербезопасности «Ростелеком-Solar» проверили мобильные приложения 17 сервисов по заказу еды на наличие уязвимостей. Android-версии оказались защищены от взломов гораздо лучше аналогов на iOS. В среднем приложения на Android получили 2,2 балла от экспертов из пяти возможных. Первое место поделили Black Star Burger, Pizza Hut и KFC — 4,1 балла, последнее заняло приложение McDonald’s — 1,4 балла. С iOS-версиями ситуация гораздо хуже: самый высокий балл у «Тануки» — всего 2,9 балла, а самый низкий опять у McDonald’s — 0,3 балла. У одних и тех же приложений совершенно разный уровень безопасности.

Железо тоже может быть уязвимым

Фото © Zhang Canlong / VCG via Getty Images

По словам Сергея Никитина из Group-IB, iPhone X и более старые имеют аппаратную уязвимость в процессоре, из-за чего при физическом доступе к смартфону возможны варианты по его компрометации. Эту проблему не решить программно, можно лишь перейти на более позднюю модель (XS, XR и новее).

Проблема касается не только айфонов. В 2020 году Apple объявила о постепенном отказе от чипов Intel в компьютерах Mac. Одна из причин — уязвимости Spectre и Meltdown, из-за которых все компьютеры с этими процессорами оказались под угрозой взлома. Проблема в том, что эти дыры не всегда можно устранить программно, спасёт только обновление устройства.

И эти дыры продолжают появляться. Недавно издание ZDNet сообщило о новой неустранимой уязвимости. По его словам, появилась новая методика взлома вспомогательного сопроцессора T2. Она позволяет получить пароли, отпечатки пальцев и ключи шифрования. Атака состоит из объединения двух джейлбрейков для iOS –– Checkm8 и Blackbird. Как оказалось, они применимы и для T2. Подключение по USB-C во время загрузки Mac и запуск эксплойта может дать возможность выполнить код внутри чипа T2 и получить в нём root-права.

На данный момент уязвимость не может быть устранена. Рано или поздно Apple найдёт решение, но пока лучше не оставлять без присмотра устройства компании с конфиденциальной информацией.

Гаджеты. Главное по теме

Названа дата второй осенней презентации Apple. Возможно, покажут iPhone 12

6 октября 2020, 16:17

Дешёвые и недолговечные. Есть ли надёжные телевизоры среди бюджетных моделей

4 октября 2020, 21:40

Google TV в вашем телевизоре будет советовать вам, что посмотреть

4 октября 2020, 12:00

Android стал менее уязвимым

В начале 2010-х годов Android был посмешищем — из-за обилия лагов, неэстетичного дизайна и большого количества уязвимостей. Спустя десять лет операционная система стала в разы надёжнее, и на её фоне защита Apple уже не смотрится таким чудом разработки.

Фото © Alexander Pohl / NurPhoto via Getty Images

— iOS изначально проектировалась таким образом, чтобы критически важные функции устройства не были доступны рядовым приложениям. В Android же они были доступны с первых версий любым приложениям — достаточно было запросить разрешение. Например, отправка СМС или совершение звонков: в iOS эти операции доступны только фирменным приложениям Apple, — рассказал Лайфу исследователь мобильных угроз в Лаборатории Касперского Виктор Чебышев.

По его словам, лучшим способом защиты данных стал контроль доступа приложений к другому софту. Они не смогут управлять другими программами или анализировать хранилище, пока вы это не разрешите. Кроме того, в Play Market ужесточились правила — теперь разработчики смотрят, к чему приложения запрашивают доступ. Условному фонарику не нужны хранилище и звонки, поэтому магазин просто запрещает их использовать.

— Такая схема зарекомендовала себя чрезвычайно эффективной и безопасной. Теперь в Android нельзя почти ничего без явного согласия пользователя. Таким образом, обе системы — и Android и iOS — сегодня являются крайне сложными для взлома. Разница с точки зрения безопасности лишь в том, что приложения на Android всё ещё можно легко установить из сторонних источников, в iOS такой возможности нет, если говорить про массовые установки (более 100 устройств), конечно, если устройство не подвергалось джейлбрейку, — заключает Виктор Чебышев.

И это основная проблема iOS. Она не деградирует, а не развивается. Шаг за шагом Android прогрессирует и приближается или обгоняет iOS по разным параметрам. Дуров прав в том, что система Android более перспективна и потенциально обгонит iOS по надёжности в обозримом будущем, если Apple не начнёт прогрессировать.

Источник