- xhelper — что за файл в Андроиде, как удалить вирус на телефоне? (com.mufc.fireabc)

- xhelper на Андроид — что это за вирус?

- Варианты инсталляции вируса

- Поведение вируса на Андроид

- Откуда берется вирусный файл в телефоне Андроид?

- Как удалить файл xhelper с Андроида?

- Заключение

- На Android появился неудаляемый троян xHelper. Что с ним делать

- Что делает xHelper

- Как удалить вирус с Android

- Helper android что это такое

- Helper android что это такое

- About

xhelper — что за файл в Андроиде, как удалить вирус на телефоне? (com.mufc.fireabc)

Привет бро! Способов заражения телефона вредоносным приложением — множество, большинство случаев связано с неопытностью пользователей, загружающие программы/игры из сомнительных/левых веб-сайтов.

Самый опасный вид внедрения зловреда на Андроид — когда файл вшит в прошивку. Явление часто встречается на дешевых китайских брендах, нонеймах, копиях. Да, исправить можно — модифицировать прошивку (firmware), однако необходимы знания и опыт.

На состояние 5 апреля 2019 года антивирусы, представленные в маркете Google Play, не находят угрозы в файле xhelper. Сейчас — Аваст видит опасность, возможно другие популярные антивирусы — тоже.

Напоминает случай с другим похожим приложением — RADIOSUL, которое со временем было заблокировано в Гугл Плей.

xhelper на Андроид — что это за вирус?

Файл xhelper (com.mufc.fireabc) — предположительно рекламный вирус, часто обнаруживается вместе с kprotect (коллега по цеху). Встречается в смартфонах китайского производства — Doogee Valencia2 Y100 Plus, FinePower F1, Micromax и др.

Вообще вирусы в китайских дешевых смартфонах — дело частое. Интересно — сперва все может быть гладко. Но используя устройство некоторое время, можно заметить появление непонятных приложений, которые могут и батарею кушать.. результат — иногда выскакивает реклама из ниоткуда. Все это дело рук рекламных/шпионских вирусов, код которых почему-то зашит в прошивке, грубо говоря перепрошивка смарта — не поможет.

Свойства файла xhelper:

Антивирус обнаруживает угрозу под кодовым названием:

Варианты инсталляции вируса

- Автоматическая установка после удаления.

- Запуск установки ночью.

- Иногда один раз в сутки.

В зависимости от версии зловреда, могут использоваться разные механизмы заражения и автовосстановления.

Файл xhelper версии 7.0 в Titanium Backup:

Весь процесс инсталляции проводится в скрытом/фоновом режиме. Антивирусы могут не детектить процесс установки.

Поведение вируса на Андроид

Показывает рекламу разными способами:

- Показывая поверх всех окон.

- Встраивая в установленный софт

- Способен слать рекламные уведомления.

Рекламироваться могут видео-игры.

Иногда появляется после запуска WhatsApp — все дело в том, что версия WhatsApp возможно не совсем правильная — модифицированная. Нужно удалить и установить оригинальную. При трудностях попробуйте скачать чистую версию WhatsApp через сторонний магазин Yalp Store (скачивает непосредственно с гугловского маркета в виде apk-файлов).

Опасные функции вируса:

- Файл самовостанавливается после удаления.

- Способен загружать другие подобные вредоносные файлы, производить установку в фоновом режиме.

- У одного юзера данная зараза наподключала платных подписок — итоге было списание денег. В таком случае попробуйте зайти в личный кабинет (ЛК) оператора Подключенные услуги > Сервисы, где нужно попробовать отключить подписки.

- Возможно использование полиморфных технологий защиты от обнаружения антивирусами.

Могут присутствовать другие странные файлы/приложения — Yeelight, Greater Kashmir, H2O Free Icon Pack 4.9, K-9 Mail 5.403, вышеупоминаемый kprotect и другие. Некоторые могут быть опасными — являться вирусом, трояном, либо рекламным/шпионским модулем.

При возможности поменяйте пароли соц.сетей, почтовых аккаунтов, гугловской учетки.

Вирус в списке установленного софта Андроида:

Свойства файла xhelper:

Откуда берется вирусный файл в телефоне Андроид?

- Скорее всего вшит в прошивку, пользователи пишут — удаляют, но он возвращается вновь.

- Использование левых сайтов для скачивания программ, игр и другого софта.

- Причиной появления зловредов может быть установленный сторонний магазин приложений (не Google Play Store).

На заметку. Установка root-прав — частая причина возникновения будущих неприятностей с смартфонов. Рут права — открытая дорога зловредам.

Не знаю насколько правда, но читал в интернете, что на самом деле в прошивках вирусов нет. Но в ней могут быть уязвимости, использующиеся для внедрения вирусов. Правда схема работы неясна, разве извне сканируются через интернет смартфоны на предмет наличия уязвимости? (первое что в голову пришло)

Как удалить файл xhelper с Андроида?

Способы удаления:

- Ограничьте права xhelper и другому подозрительному/вирусному софту.

- Брандмауэром (например AFWall+) заблокируйте файлу доступ в интернет.

- Заморозьте работу xhelper инструментом Titanium Backup (нужны root-права). На фоне механизма самовосстановления — наиболее вероятное решение.

- Сменить прошивку — поставить очищенный сток либо последнюю официальную с сайта производителя.

- Если прошивка стоковая — выполните откат на фабричное состояние. Как только система приведена в нулевое состояние — установите качественный антивирус, например Avast, Kaspersky, Dr.Web Light, 360 Security, Comodo, Norton, BitDefender. Аваст 200% обнаруживает данную заразу. Одновременно антивирусы устанавливать не нужно, однако если не поможет один, то стоит попробовать другой.

- В случае, когда ничего не помогает — возможно в одном из установленных приложений Андроид вшит вирусный код. Грубо говоря причина может быть в совсем другой программе, при запуске которой — происходит активация вируса.

- Попробуйте установить более старую версию прошивки, например предыдущую (в ней может отсутствовать вирусный файл).

- Отключите активность/уведомления зловреда (картинки ниже).

- Выполните действия: откройте окошко сведения о приложении > отключить, очистить кэш, стереть данные.

- Попробуйте удалить файл xhelper стандартным методом, после — в настройках отключите установку приложений из неизвестных источников.

Запретите активность xhelper путем редактирования разрешений (прав):

Отключите на Андроиде уведомления xhelper:

Проверьте исходящие СМС. Может быть смс в отправленных на платную услугу. Смсок может быть несколько, сравните когда была отправлена первая и когда было установлено xhelper.

Заключение

- xhelper — рекламный зловред на Андроид, с упоминанием в названии слова helper, перевод которого — помощник, цель названия- ввод в заблуждение пользователя (уловка вирусописателей).

- Проблема удаления на Андроиде — не так критична, как проблема самовосстановления вируса. Поэтому вариант — не удалять, а заморозить титаниумом.

Источник

На Android появился неудаляемый троян xHelper. Что с ним делать

Несмотря на то что в понимании большинство пользователей вирус и троян – это одно и то же, на самом деле между ними огромная разница. Троян, в отличие от вирусов, которые действуют в автоматическом режиме, практически не имеет шансов попасть на устройство жертвы без активных действий с её стороны. Поэтому злоумышленники обычно их встраивают в добросовестные, на первый взгляд, программы, чтобы отвлечь внимание пользователей. Получается, что если троян попал на ваше устройство, виноваты в этом именно вы. Другое дело, что иногда заразить свой гаджет трояном бывает куда проще, чем от него избавиться.

Заразились трояном? Наверняка это было проще, чем избавиться от него

По данным экспертов в области кибербезопасности компании Symantec, пользователям Android угрожает троян xHelper, который заражает примерно по 2500 устройств ежемесячно, охватывая США, Индию и Россию. Он распространяется посредством сторонних источников софта, которыми в основном пользуются те, кто не хочет платить за официальные версии приложений из Google Play. А, попав на устройство жертвы, интегрируется в систему и начинает демонстрировать рекламные баннеры в Пункте уведомлений.

Что делает xHelper

К счастью, сообщают эксперты, xHelper, в отличие от большинства аналогов, не собирает конфиденциальных данных своих жертв и не ворует их сбережений. Тем не менее, вездесущие объявления, которые троян встраивает в системные элементы, могут раздражать, пожалуй, не меньше, чем лаги или преждевременная разрядка, которые провоцируют программы-майнеры. Тем не менее, обычно adware – вредоносные приложения, встраивающие рекламу в интерфейс операционной системы, — довольно легко удаляются с инфицированных устройств. Но не xHelper.

Оказывается, из-за хитрого механизма установки xHelper нельзя удалить с устройства штатными средствами. Даже полный сброс аппарата до заводских настроек, который обычно удаляет всю информацию, позволяет трояну удержаться в памяти и переустановиться в автоматическом режиме при повторной загрузке. Как именно это происходит, не смогли объяснить даже эксперты Symantec, уточнив, что троян не изменяет компонентов операционной системы. Это делает xHelper практически неудаляемым для подавляющего большинства пользователей.

Как удалить вирус с Android

Впрочем, попытаться всё-таки стоит. Некоторые пользователи утверждают, что им удалось удалить xHelper при помощи платных антивирусных программ. Другое дело, что никаких доказательств того, что они удаляют не только троян, но и его установочный файл, который провоцирует переустановку даже после отката до заводских настроек, у нас нет. Поэтому мы бы не решились рекомендовать вам какой-либо конкретный антивирус, тем более тот, за который придётся платить, оставляя окончательное решение о выборе исключительно на ваше усмотрение.

Читайте также: Что делать со старым смартфоном? Самый неожиданный ответ

Со своей стороны можем порекомендовать воспользоваться бесплатным приложением Internet App Blocker (скачать), которое доступно для загрузки в Google Play. Оно позволяет заблокировать соединение любой программы с интернетом, а значит, с его помощью можно фактически запретить работу xHelper, который больше не сможет демонстрировать рекламу. Учитывая, что троян не ворует ваших данных, и это доказанный факт, использование Internet App Blocker может оказаться наиболее эффективным решением, по крайней мере к настоящему моменту, когда более действенных средств борьбы с трояном не существует.

Источник

Helper android что это такое

Для функционирования программы необходимы права root пользователя.

Краткое описание:

Решение проблемы несовместимости приложений из GooglePlay с вашим устройством.

Описание:

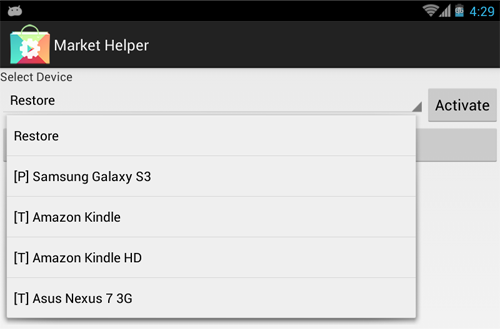

Пользователи Android иногда сталкиваются с проблемой несовместимости приложений из GooglePlay с их устройствами. Это приложение позволяет смартфону или планшету притвориться другим устройством.

Например, пользователь Nexus 7 с помощью Market Helper может «превратить» его в смартфон Galaxy S3. В результате, все приложения несовместимые с нексусом, но поддерживающие S3, можно будет установить на планшет.

Market Helper пригодится и пользователям китайских планшетов и смартфонов, совместимость с приложениями, у которых по сравнению с известными флагманами не так высока.

Для работы Market Helper требуется рут-доступ, а самого приложения нет в Google Play. Его можно скачать с сайта разработчика.

Чтобы изменить модель устройства, достаточно запустить Market Helper, выбрать нужный гаджет из списка и нажать кнопку «Activate». После этого нужно открыть страницу профиля Google Play в браузере и убедиться, что модель была изменена.