- Слабый уровень безопасности Wi-Fi. Что это и как убрать

- Шифрование Wi-Fi

- Как изменить шифрование Wi-Fi

- Слабая защита Wi-Fi в iPhone: что это значит и как исправить?

- Видео:

- Как изменить шифрование Wi-Fi?

- В iOS 14 и macOS Big Sur появится поддержка DNS-over-HTTPS. Что это такое и зачем нужно

- Что такое DNS-over-HTTPS

- Шифрование трафика на iOS

- Лонгриды для вас

Слабый уровень безопасности Wi-Fi. Что это и как убрать

Несмотря на то что, на первый взгляд, все обновления iOS практически не меняют исходную логику управления, очень часто компания добавляет в ОС новые функции или механизмы, которые если не пугают нас, то по крайней мере вводят в некоторое заблуждение. Для меня таким нововведением стало предупреждение о небезопасности моей домашней сети Wi-Fi, которое появилось на всех устройствах с iOS 14. Я больше чем уверен, что вы либо уже заметили то же самое, что и я, либо заметите в будущем. Поэтому предлагаю вместе разобраться, что это за уведомление и как его убрать.

iOS 14 стала предупреждать о небеяопасности используемого Wi-Fi-подключения

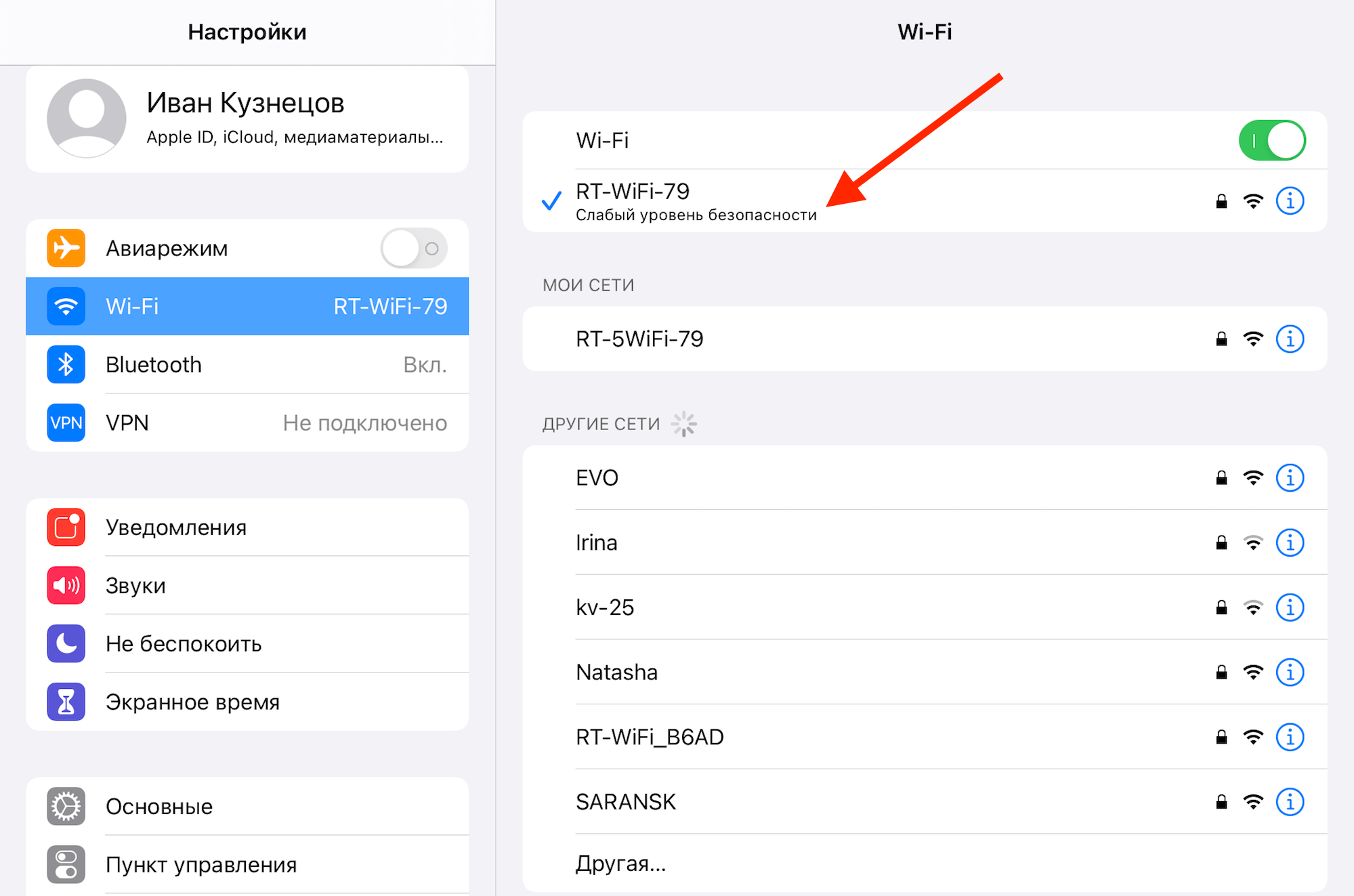

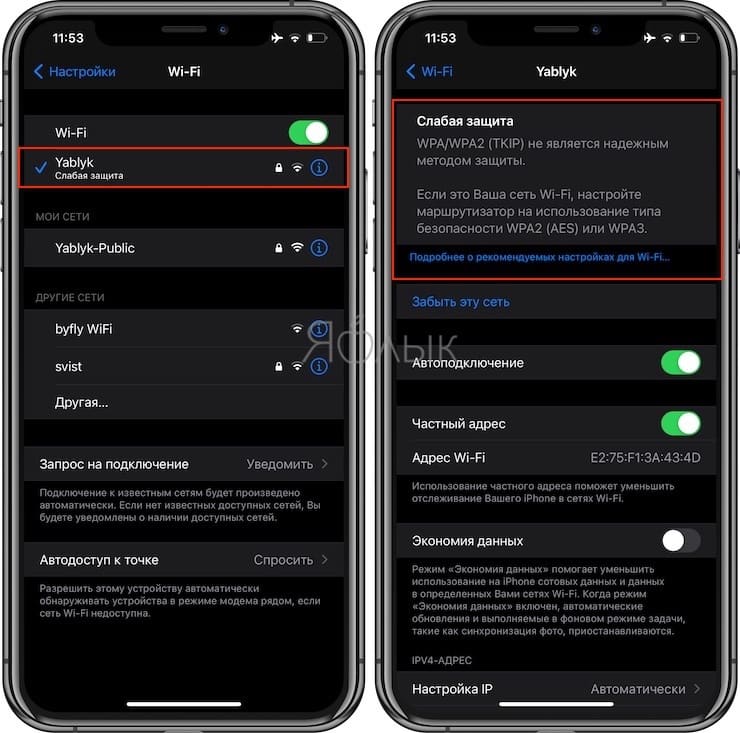

Уведомление о небезопасности Wi-Fi соединения появилось только после обновления до iOS 14. Вы можете увидеть его, проследовав по следующему пути: «Настройки» — Wi-Fi. Там под вашим текущим соединением будет размещена надпись: «Слабый уровень безопасности». А если нажать на подключение, то в открывшемся окне можно увидеть более подробное объяснение, где говорится, что используемый протокол шифрования не является надёжным методом защиты и его лучше заменить на более безопасные.

Шифрование Wi-Fi

Вот такое уведомление вы наверняка увидели после обновления до iOS 14

Как вы, вероятно, понимаете, шифрование в Wi-Fi-роутерах применяется для защиты вашего интернет-трафика от постороннего вмешательства. Благодаря этому удаётся исключить вероятность перехвата, сохранения или изменения трафика третьими лицами. Ведь в отсутствие шифрования тот, кому удастся нарушить безопасность вашего соединения с маршрутизатором, сможет просмотреть всю историю ваших поисковых запросов в браузере, увидеть сайты, которые вы посещали, проанализировать приложения, которые запускали, и вообще получить о вас максимум данных, в том числе вашу геопозицию.

Для защиты трафика от перехвата используются специальные протоколы шифрования. Самыми известными считаются:

Протоколы располагаются в порядке возрастания их надёжности. То есть WPA2 – это самый небезопасный из возможных, а WPA3 – самый безопасный. Есть ещё промежуточные варианты, которые являются компромиссными, но зачастую приходится использовать именно их, потому что роутеры многих пользователей банально не поддерживают самые продвинутые стандарты защиты.

Как изменить шифрование Wi-Fi

Переключиться на более надёжный протокол шифрования данных несложно, но я настоятельно не рекомендую следовать инструкции ниже, если вы не уверены в своих способностях в случае чего вернуть всё как было.

- Введите в строке браузера адрес 192.168.0.0 или 192.168.0.1;

- В полях логин/пароль введите admin/admin или перепишите данные авторизации с задней части вашего роутера;

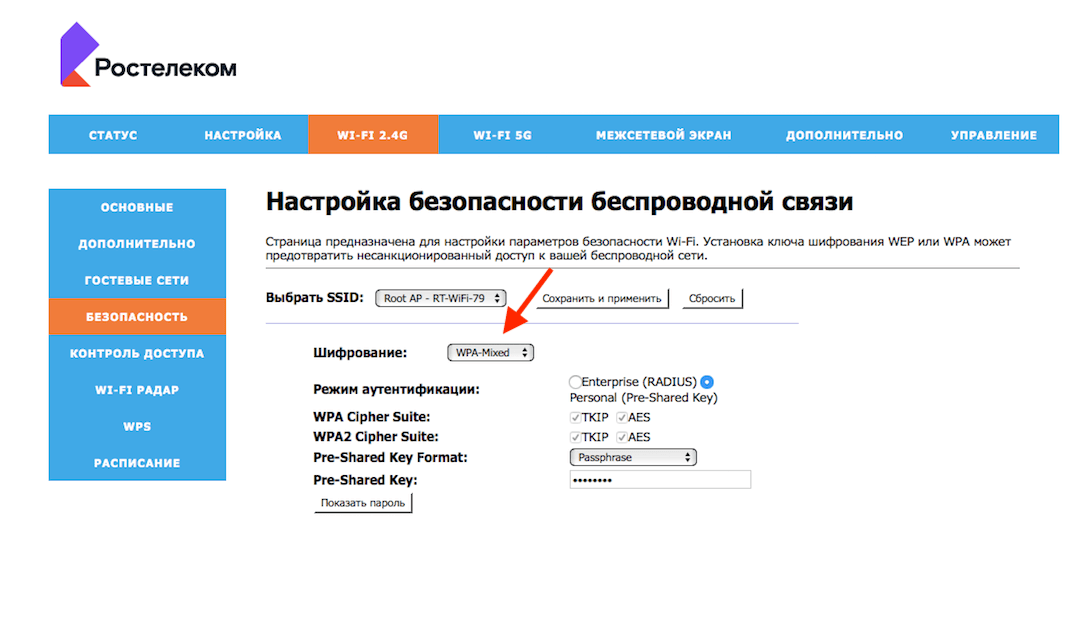

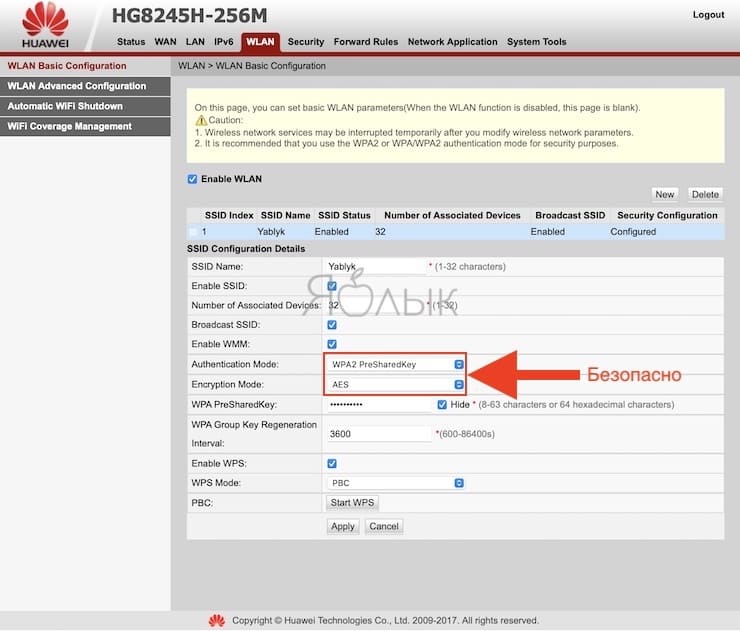

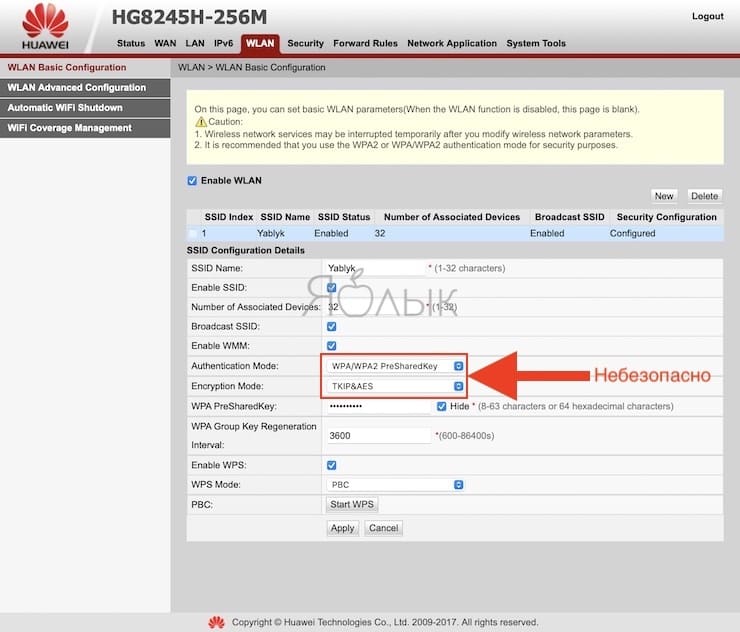

Переключить протокол шифрования можно в настройках роутера

- Выберите диапазон (2,4 ГГц или 5 ГГц), а затем откройте раздел «Безопасность»;

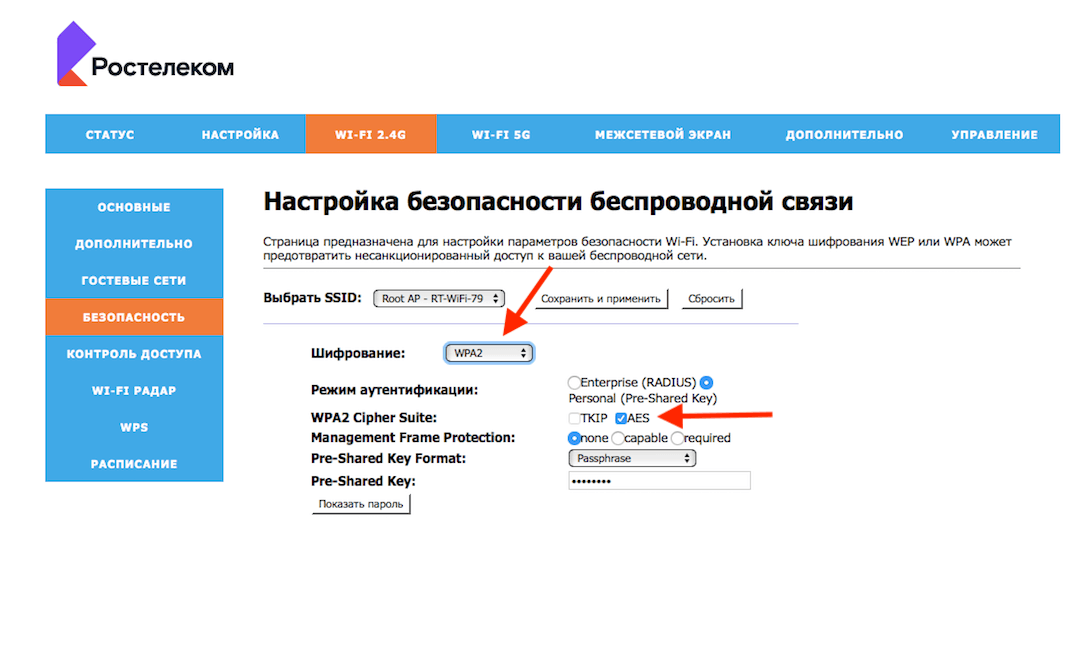

Протокол WPA3 доступен не всем из-за ограничений ПО роутеров

- Во вкладке «Шифрование» выберите WPA2 AES или WPA3 и сохраните настройки;

- Для надёжности перезагрузите роутер, чтобы изменения вступили в силу.

Что такое ключ восстановления в iOS 14, как его включить и как он работает

Как видно на скриншотах, мой роутер не поддерживает протокол шифрования WPA3, но зато поддерживает WPA2 AES. Это второй по счёту самый надёжный вариант для защиты интернет-трафика, поэтому можете включать его и не переживать за сохранность своих данных.

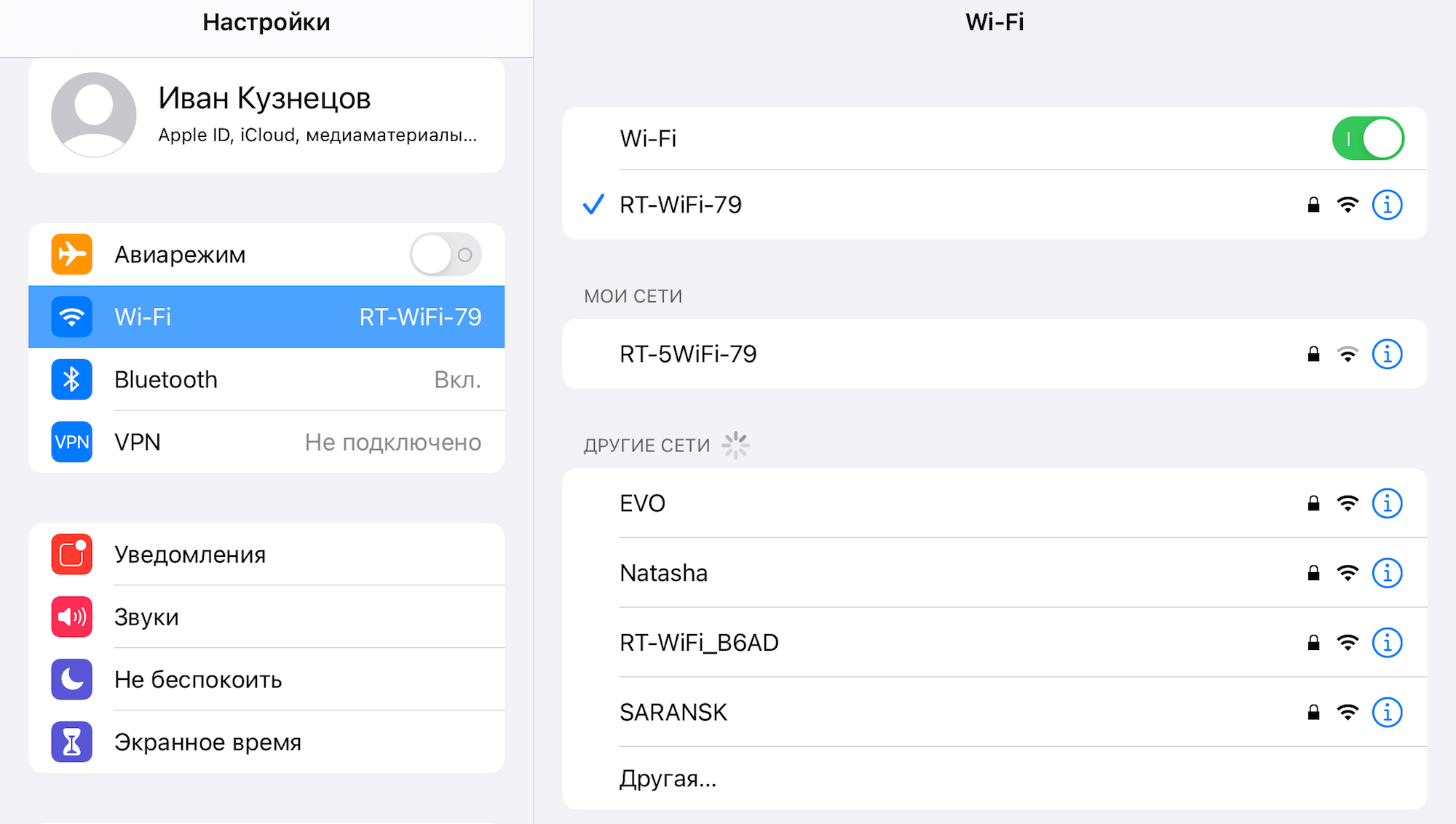

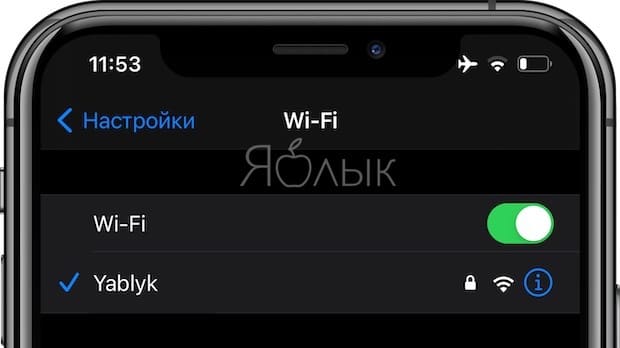

Уведомление пропало после переключения протокола шифрования

Во всяком случае, как только я переключил протокол на более безопасный уведомление о небезопасности моего Wi-Fi-подключения пропало. Но поскольку я в качестве эксперимента изменил его только на диапазоне 2,4 ГГц и не менял на 5 Ггц, то во втором случае уведомление осталось.

Источник

Слабая защита Wi-Fi в iPhone: что это значит и как исправить?

Многим пользователям кажется, что обновления iOS мало влияют на основную логику работы системы. Но часто в ней появляются такие функции, которые могут ввести нас в заблуждение, а то даже и напугать.

Видео:

Например, многие пользователи с удивлением вдруг узнали, что давно используемая ими на работе или дома Wi-Fi сеть считается небезопасной. Такое предупреждение стало появляться на устройствах с iOS 14 (и более новых). И это уведомление заметили многие. Что же делать в такой ситуации – спешно менять настройки сети или же просто игнорировать сообщение? Давай разберемся в этой ситуации.

Сообщение о том, что соединение по Wi-Fi имеет слабый уровень безопасности, появилось на устройствах с iOS, обновленных до версии 14. Увидеть подобное предупреждение можно, пройдя по пути Настройки → Wi—Fi. Ниже текущего соединения может появиться угрожающая фраза: «Слабый уровень безопасности» или «Слабая защита». Если же нажать на само подключение, то в открывшемся окне будет подробна описана причина предупреждения. Apple более не считает используемый вами протокол шифрования надежным, рекомендуя обратить внимание на другие варианты, более безопасные.

Шифрование трафика при работе в Wi-Fi сетях является необходимой мерой – ведь так осуществляется защита передаваемой информации. Шифрованные данные нет смысла перехватывать и хранить, да и подменить их не получится, если это захотят осуществить некие третьи лица. Если же работать в открытых беспроводных сетях, то злоумышленники смогут просмотреть историю поисковых запросов в браузере, список посещенных вами браузеров, увидеть запускаемые приложения и вообще получить немало ценной информации, в том числе и географическую позицию.

Именно поэтому были разработаны специальные протоколы шифрования. Наиболее известными из них являются:

- WEP

- WPA

- WPA2 TKIP

- WPA2 AES

- WPA3

В этом списке элементы расположились в порядке возрастания их надежности. Другими словами, пользоваться WPA можно уже с риском для себя, а вот WPA3 гарантирует наиболее высокий уровень защиты. Шифрование WEP настолько устарело, что пользоваться им точно не стоит. Имеются и другие промежуточные варианты, чаще всего это компромиссы относительно стандартных вариантов, например, WPA2 AES в Apple считают достаточно безопасным, тогда как WPA2 TKIP – нет.

Иногда приходится прибегать как раз к WPA2 AES, ведь многие старые роутеры просто не умеют работать с современными продвинутыми протоколами шифрования.

Как изменить шифрование Wi-Fi?

Вы можете просто переключиться на более надежный стандарт шифрования. Это и поможет защитить информацию, и уберет предупреждение в iOS. Вот только перед тем, как осуществить следующие настройки, убедитесь, что вы точно сможете вернуться к прежним, если вдруг это понадобится. Возможно, ваши устройства не смогут подключиться к беспроводной сети с новыми настройками – сможете ли вы попасть на роутер? Сделать это можно будет только подключившись к нему с помощью кабеля. А вот порядок действий для смены шифрования:

1. В браузере введите адрес вашего роутера. Обычно это 192.168.0.1 или 192.168.1.1 (бывает и 192.168.100.1).

2. Для авторизации введите ваши учетные данные для доступа к устройству. Изначально на роутере с завода устанавливается комбинация admin/admin (root/admin) или же информация для входа указывается на этикетке сзади/снизу устройства.

3. Перейдите в настройки беспроводной сети (WLAN). Здесь и и осуществляется переключение типа шифрования. Для сетей 2,4 и 5 ГГц могут быть отдельные настройки, обратите на это внимание.

4. На вкладке «Шифрование» выберите вариант WPA2 AES или WPA3, это самые надежные опции. Вот только WPA3 присутствует далеко не на всех роутерах. Сохраните настройки.

Имейте ввиду, что режим аутентификации WPA2 с режимом шифрования TKIP или TKIP&AES и режим аутентификации WPA2 с режимом шифрования AES это не идентичные опции. Только WPA2 AES считается надежным методом защиты.

5. Обычно изменения сразу же вступают в силу, но для надежности роутер можно перегрузить.

После переключения протокола на более надежный уведомление iOS пропадет.

Вот только если изменения в двухдиапазонном роутере вносить только для одной из частот (2,4 или 5 ГГц), то предупреждение останется. Так что, задумавшись о своей безопасности, не стоит предпринимать частичные меры.

Источник

В iOS 14 и macOS Big Sur появится поддержка DNS-over-HTTPS. Что это такое и зачем нужно

Безопасность пользователей всегда была для Apple главным приоритетом, который она ставила выше своих и тем более чужих интересов. Несмотря на это, мало кто ожидал, что в Купертино смогут вот так запросто подорвать сложившуюся в интернете экономическую модель, запретив межсайтовое отслеживание и позволив пользователям блокировать куки. Тем самым компания поставила рекламные компании в тупик, лишив их привычной методики трекинга пользователей и повлияв на остальные браузеры, которые последовали её примеру. Но в Купертино решили, что этого мало и пошли в развитии защитных механизмов ещё дальше.

Apple хочет обеспечить безопасность интернет-трафика, отправляемого приложениями

Какие функции безопасности появились в iOS 14

В iOS 14 и macOS Big Sur появится нативная поддержка протоколов DNS-over-TLS и DNS-over-HTTPS. Об этом Apple рассказала разработчикам на WWDC 2020. С их помощью в Купертино надеются обеспечить более высокий уровень защиты пользователей от перехвата персональных данных, отправляемых через браузер или приложения, установленные из App Store. Пока это не самый популярный инструмент обеспечения безопасности, который, однако, начинает постепенно применяться разработчиками ПО, имеющего выход в интернет.

Что такое DNS-over-HTTPS

Сегодня провайдеры могут прочесть ваш трафик, хотя многие об этом даже не подозревают

Говоря простым языком, DNS-over-HTTPS и DNS-over-TLS – это средства шифрования запросов, которые отправляются устройством на сервера. Если его не применять, то получится, что кто-то, например, интернет-провайдер, может перехватить трафик и увидеть его содержимое. Сейчас это легко сделать, потому что данные передаются в виде обычного текста. Как следствие, их можно прочесть их, проанализировать и передать на сторону. Многие пользуются такой возможностью, продавая данные рекламным компаниям, которые используют полученные сведения для демонстрации релевантных объявлений. Но шифрование не позволит им этого делать.

В iPadOS 14 нет виджетов, как в iOS 14 — и это очень странно

В iOS 14 и macOS Big Sur будет доступно два способа зашифровать DNS-запросы, объяснил инженер по интернет-технологиям Apple Томми Поли.

- Первый способ более всеобъемлющ и заключается в том, чтобы написать приложение, которое настроит работу устройства на конкретный сервер, поддерживающий шифрование. В этом случае защищены будут вообще все запросы, которые отправит пользователь.

- Второй способ более узконаправлен. Он позволит разработчикам добавлять протокол шифрования прямо в своё приложение. Если они захотят, чтобы запросы, которые оно отправляет, были защищены, они просто выбирают в настройках конкретный сервер с поддержкой шифрования, и все последующие запросы будут проходить через него.

Спорим не знали? У нас есть уютный чатик в Telegram. Присоединяйся.

Кроме того, разработчики смогут прописывать конкретные правила использования шифрованных запросов, например, включая их только в определённых ситуациях. Допустим, когда пользователь использует общедоступную сеть Wi-Fi, через которую злоумышленники могут перехватить трафик и прочесть его. А в случае, если оператор будет блокировать шифрованные запросы, разработчики смогут оповещать пользователей о невозможности их использования с рекомендацией переключения на мобильную связь или отказа от выполнения значимых действий.

Шифрование трафика на iOS

Использование протоколов шифрования не только защитит трафик, но и сократит время отклика

Помимо того, что шифрование DNS-трафика обеспечивает защиту, оно ещё и повышает производительность. Проведённые исследования показали, что во многих случаях использование протокола DNS-over-HTTPS позволяет сократить время отклика. Несмотря на то что DoH обеспечивает шифрование данных, на которое, по логике, должно тратиться больше времени, на практике получается с точностью до наоборот из-за особенностей обработки запросов серверами, предоставляющими шифрование данных, которые просто сокращают их количество до минимального.

Apple сняла ограничения на зуммирование готовых фото в iOS 14

Впрочем, при всей полезности предстоящего нововведения явно видно, что Apple опять ходит по тонкому льду. Дело в том, что провайдеры связи очень недовольны использованием протоколов шифрования, которые лишают их доступа к пользовательскому трафику. Из-за этого, кстати, американские провайдеры даже обратились в Конгресс с требованием запретить компаниям применять протоколы DNS-over-HTTPS, потому что это якобы может навредить безопасности пользователей. Конгресс пока не вынес никакого решения, но, учитывая любовь американцев к шпионажу даже за своими, есть шанс, что оно будет не в пользу Apple.

Новости, статьи и анонсы публикаций

Свободное общение и обсуждение материалов

Лонгриды для вас

Apple наконец представили нам долгожданный iPhone 13. Смартфон поступит в продажу совсем скоро. Предлагаем ознакомиться с ценами на новые устройства и посмотреть на их главные особенности.

Первые AirPods были представлены 7 сентября 2016 года вместе с iPhone 7 и Apple Watch Series 2 и сразу же полюбились всем пользователям. Их успех на рынке на…

Обратили внимание на то, как изменился Safari в iOS 15: не только адресная строка поменяла положение! Появилась поддержка расширений браузера. Рассказываем, что с этим делать

«Говоря простым языком, DNS-over-HTTPS и DNS-over-TLS – это средства шифрования запросов, которые отправляются устройством на сервера. Если его не применять, то получится, что кто-то, например, интернет-провайдер, может перехватить трафик и увидеть его содержимое»

Автор, ты точно уверен?

Вообще-то, говоря простым языком. Это способ шифрования только DNS запросов, которые отправляются для того, чтобы узнать ip адрес нужно ресурса. А потом этот адрес кэшируются. Т.е. в данном случае провайдер может узнать только то, что пользователь посещал хотябы один раз этот ресурс. Ну либо на него был запрос. Ну и основываясь на этих данных провайдер сможет заблокировать ресурс по DNS. Но такую блокировку редко используют ибо ее легко обходить с помощью других DNS провайдеров. Блокируют IP чаще

Источник