- Как создать вирусную ссылку для телефона и компьютера?

- Определение вируса

- Методы воздействия вредоносных программ

- Пути распространения

- Где могут прятаться вирусы

- Признаки

- Методы защиты

- Вирусная ссылка

- Как «работает» вирус через смс в смартфоне Андроид

- Как действуют мошенники

- Как функционирует вирус

- Примеры из жизни

Как создать вирусную ссылку для телефона и компьютера?

Случаются такие дни, когда охота насорить кому-нибудь скрытно, или же вы решили создать вирус, который будет красть данные, любые данные. Вообразим себя злыми хакерами, которые решили начать действовать. Давайте познаем это необъятное искусство.

Определение вируса

История компьютерных вирусов берет свое начало в 1983 году, когда Фред Коэн использовал его впервые.

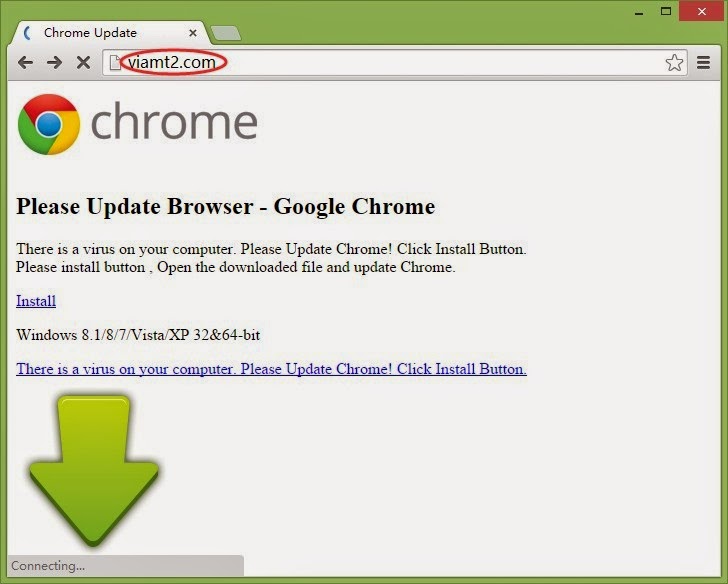

Вирус — это вредоносный код, он направлен на захват управления вашими файлами, настройками. Создает копии самого себя, всячески захламляет персональный компьютер пользователя. Некоторые можно обнаружить сразу, когда другие скрываются в системе и паразитируют в ней. Часто их передача происходит с помощью сайтов, где размещен пиратский контент, порно-сайтов и других. Бывает, скачивание вирусов происходит при желании скачать мод или чит. Довольно просто распространить вирус, если у вас готова вирусная ссылка.

Методы воздействия вредоносных программ

К компьютерным вирусам относится множество вредоносных программ, однако не все они способны к «размножению»:

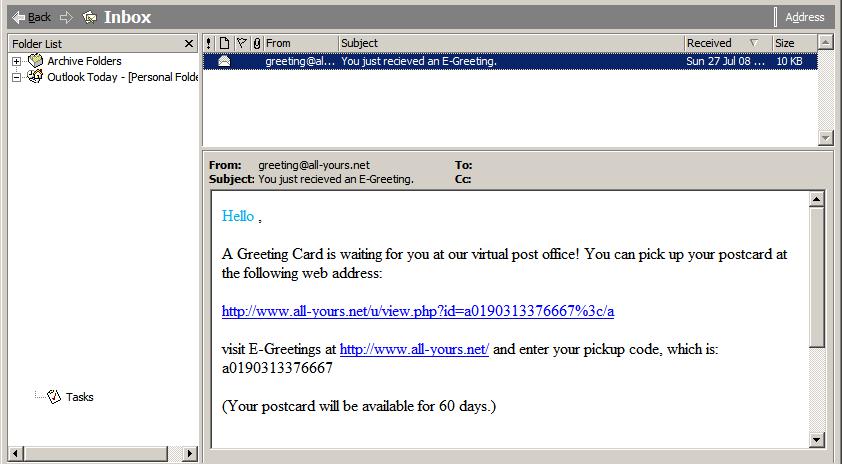

- Черви. Заражают файлы на компьютере, это могут быть любые файлы, начиная от .exe и заканчивая загрузочными секторами. Передаются через чаты, программы для общения типа Skype, icq, через электронную почту.

- Троянские кони, или трояны. Лишены самостоятельной способности распространяться: они попадают на компьютер жертвы благодаря их авторам и третьим лицам.

- Руткит. Сборка различных программных утилит при проникновении на компьютер жертвы получает права суперпользователя, речь про UNIX-системы. Представляет собой многофункциональное средство для «заметания следов» при вторжении в систему с помощью снифферов, сканеров, кейлоггеров, троянских приложений. Способны заразить устройство на операционной системе Microsoft Windows. Захватывают таблицы вызовов и их функций, методы использования драйверов.

- Вымогатели. Такие вредоносные программы препятствуют входу пользователя на устройство путем принуждения к выкупу. Последние крупные события, связанные с программами-вымогателями, — WannaCry, Petya, Cerber, Cryptoblocker и Locky. Все они требовали за возвращение доступа в систему криптовалюту биткоин.

- Кейлоггер. Следит за вводом логинов и паролей на клавиатуре. Фиксирует все нажатия, а затем отсылает журнал действий на удаленный сервер, после чего злоумышленник использует эти данные на свое усмотрение.

- Снифферы. Анализирует данные с сетевой карты, записывает логи с помощью прослушивания, подключения сниффера при разрыве канала, ответвления сниффером копии трафика, а также через анализ побочных электромагнитных излучений, атак на канальном или сетевом уровне.

- Ботнет, или зомби-сети. Такая сеть представляет собой множество компьютеров, образующих одну сеть и зараженных вредоносной программой для получения доступа хакеру или иному злоумышленнику.

- Эксплойты. Этот вид вредоносного программного обеспечения может быть полезным для пиратов, ведь эксплойты вызываются ошибками в процессе разработки программного обеспечения. Так злоумышленник получает доступ к программе, а дальше и к системе пользователя, если так задумал хакер. У них есть отдельная классификация по уязвимостям: нулевой день, DoS, спуфинг или XXS.

Пути распространения

Вредоносный контент может попасть на устройство разными способами:

- Вирусная ссылка.

- Доступ к серверу или локальной сети, по которой будет проходить распространение вредоносного приложения.

- Выполнение программы, зараженной вирусом.

- Работа с приложениями пакета Microsoft Office, когда с помощью макровирусов документов вирус распространяется по всему персональному компьютеру пользователя.

- Просмотр вложений, пришедших с сообщениями электронной почты, а они оказались с инфицированными программами и документами.

- Запуск операционной системы с зараженного системного диска.

- Установка на компьютер заранее зараженной операционной системы.

Где могут прятаться вирусы

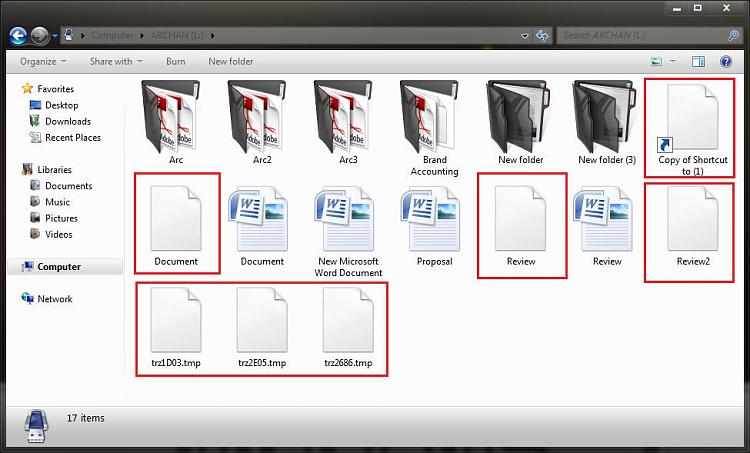

Когда вирусная ссылка сделана, а вы запустили программу, которая начинает скрытую работу на персональном компьютере, то некоторые вирусы и другие вредоносные программы способны на сокрытие своих данных в системе или в исполняемых файлах, расширение которых может быть следующего типа:

- .com, .exe — вы скачали какую-то программу, а там оказался вирус;

- .bat — командные файлы, содержащие определенные алгоритмы для операционной системы;

- .vbs — файлы программы на языке Visual Basic for Application;

- .scr — файлы программ скринсейверов, которые крадут данные с экрана устройства;

- .sys — файлы драйверов;

- .dll, .lib, .obj — файлы библиотек;

- .doc — документ Microsoft Word;

- .xls — документ Microsoft Excel;

- .mdb — документ Microsoft Access;

- .ppt — документ Power Point;

- .dot — шаблон приложений пакетам Microsoft Office.

Признаки

Любое заболевание или заражение протекает в скрытой фазе или в открытой, этот принцип присущ и вредоносному программному обеспечению:

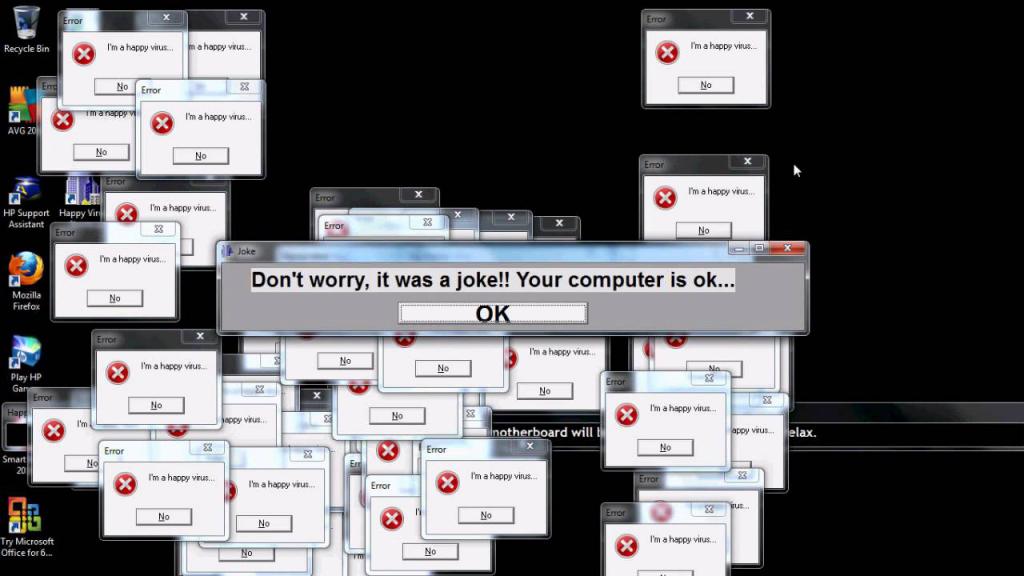

- Устройство начало работать со сбоями, программы, которые работали раньше хорошо, вдруг стали тормозить или вылетать.

- Медленная работа устройства.

- Проблема с запуском операционной системы.

- Исчезновение файлов и каталогов или изменение их содержимого.

- Содержимое файла подвергается изменению.

- Изменение времени модификации файлов. Можно заметить, если в папке используется вид «список», или вы посмотрите на свойство элемента.

- Увеличение или уменьшение количества файлов на диске, и впоследствии увеличение или уменьшение объема доступной памяти.

- Оперативной памяти становится меньше из-за работы посторонних сервисов и программ.

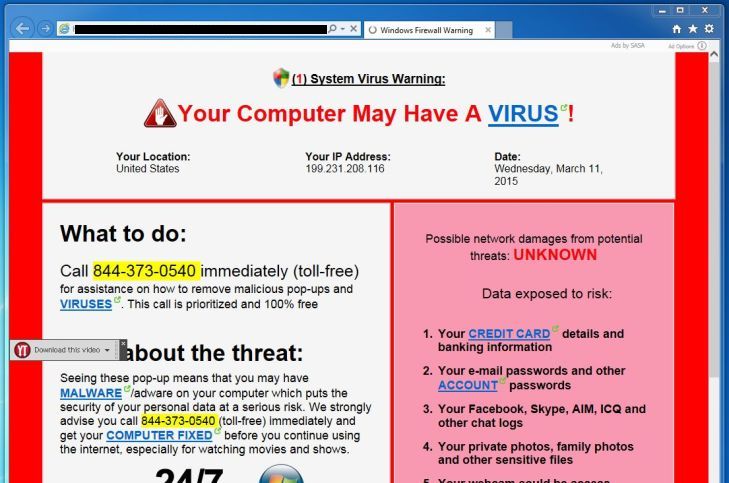

- Показ шокирующих или иных изображений на экране без вмешательства пользователя.

- Странные звуковые сигналы.

Методы защиты

Самое время подумать о способах защиты от вторжения:

- Программные методы. К ним относятся антивирусы, файрволлы и другое защитное ПО.

- Аппаратные методы. Защита от постороннего вмешательства к портам или файлам устройства, непосредственно при доступе к «железу».

- Организационные методы защиты. Это дополнительные меры для сотрудников и иных лиц, которые могут иметь доступ к системе.

Как найти список вирусных ссылок? Благодаря Интернету можно скачать сервисы, например, от Dr.Web. Или воспользоваться специальным сервисом для показа всех возможных вредных ссылок. Там есть список на вирусные ссылки. Остается выбрать наиболее подходящий вариант.

Вирусная ссылка

Не забывайте, что использование вирусных программ преследуется по закону!

Приступаем к самому главному действию — к созданию вирусных ссылок и выяснению способов их распространения.

- Выбираем операционную систему для атаки. Чаще это — Microsoft Windows, так как она распространена больше, чем остальные системы, особенно если речь зашла о старых версиях. К тому же многие пользователи не обновляют операционные системы, оставляя их уязвимыми к атакам.

- Выбираем способ распространения. Как создать вирусную ссылку, которая не будет распространяться? Никак. Для этого можно запаковать ее в исполняющий файл, макрос в Microsoft Office, веб-скрипт.

- Узнать слабое место для атаки. Совет: если пользователь скачивает пиратский софт, обычно он выключает антивирус или не обращает на это внимания из-за наличия таблетки в репаке, так что это еще один способ для проникновения.

- Определяем функционал вашего вируса. Вы можете просто проверить антивирус на способность обнаружить ваш вирус, или же использовать вредоносную программу в более масштабных целях типа удаления файлов, просмотра сообщений и других действий.

- Для того чтобы что-то написать, придется выбрать язык. Язык можно использовать любой, а то и несколько, но в большей мере используется язык C и C++, для макровирусов есть Microsoft Office. Разобраться можно с помощью уроков в Интернете. Visual Basic — это среда разработки.

- Время для создания. На это может уйти много времени. Не забудьте о способах сокрытия вируса от антивирусных программ, иначе вашу программу быстро найдут и обезвредят. Не факт, что вы кому-то сильно навредите, так что спите спокойно. Однако помните, что за любой зловредный софт нужно нести ответственность! Узнайте больше о полиморфном коде.

- Посмотрите методы сокрытия кода.

- Проверьте вирус на работоспособность в виртуальной машине.

- Загрузите его в сеть и ждите первых «клиентов».

Вирусная ссылка для телефона создается примерно так же, но с устройствами на iOS придется помучиться, так как там хорошая система защиты, в отличие от «Андроида». Однако в последних версиях удалось поправить многие дыры в системе защиты. Не забывайте, что есть еще старые устройства, а зная «любовь» к созданию новых версий у сторонних разработчиков, большая часть андроид-устройств подвержена опасности.

Источник

Как «работает» вирус через смс в смартфоне Андроид

p, blockquote 1,0,0,0,0 —>

На данный момент самыми уязвимыми считаются Android-смартфоны. Появился новый вирус через смс на Андроид.

p, blockquote 2,0,0,0,0 —>

p, blockquote 3,0,0,0,0 —>

В смартфонах с открытым кодом, каковой собственно и является операционная система Андроид, новые вирусы распространяются с невероятной быстротой.

p, blockquote 4,0,0,0,0 —>

Цели злоумышленников теперь изменились. Ранее они пытались лишь воспользоваться деньгами в мобильниках, а сегодня под прицелом банковские карточки и все средства, которые есть в интернет-банке. Мошенников в первую очередь интересуют смартфоны с поддержкой услуги «Мобильный банк». Она позволяет украсть со счета жертвы деньги на номер мошенника. Для этого они отправляют вирус через смс на Андроид.

p, blockquote 5,0,0,0,0 —>

Как действуют мошенники

Первый подобный вирус активизировался в начале лета 2017 г. Опасность в том, что троянец функционирует в Android-смартфоне удаленно.

p, blockquote 6,0,1,0,0 —>

Злоумышленники отправляют SMS на нужный номер, поэтому чтобы идентифицировать наличие этого вируса в своем мобильном гаджете владельцы смартфонов должны обратить внимание на рост количества SMS-сообщений ценой по 100 рублей. В результате с мобильного счета хозяина смартфона снимается сумма, кратная 100.

p, blockquote 7,0,0,0,0 —>

Чтобы существенно заработать, злоумышленник вынужден отправлять несколько SMS-троянцев с номера своей жертвы. Ведь в этой мошеннической цепочке работает не только он один.

p, blockquote 8,0,0,0,0 —>

Троянец поселяется в гаджете жертвы, и с номера жертвы шлет СМС-ки на «дорогой» номер мошенников. И именно за эти СМС-ки в адрес этого «дорогого» номера с жертвы снимают по 100 руб. за каждое несанкционированное СМС-сообщение.

p, blockquote 9,0,0,0,0 —>

Посредниками в данной схеме могут выступать оператор связи, провайдер и другие партнеры, которые могут и не знать о проделках мошенников. Чтобы покрыть все расходы и заработать, злоумышленнику необходимо снять с каждого номера не менее 1000 рублей.

p, blockquote 10,0,0,0,0 —>

При этом нельзя исключить возможность, что владельцы смартфонов могут пожаловаться своему оператору на кражу денег. И тогда сотовые операторы предпринимают ответные меры, мешающие совершать махинации. Например, они могут ввести обязательный ввод дополнительных подтверждений перед списанием денег и тому подобное. В такой ситуации злоумышленники вынуждены искать новые способы мошенничества.

p, blockquote 11,0,0,0,0 —>

Благодаря этим факторам появился еще один троянец. Этот представитель Trojan-SMS также выполняет поступающие с удаленного сервера команды.

p, blockquote 12,0,0,0,0 —>

Новый вирус является более гибким и отлично ориентируется в любых условиях уже с учетом барьеров сотового оператора, и даже состояния счета абонента и времени совершения операций.

p, blockquote 13,1,0,0,0 —>

Как функционирует вирус

p, blockquote 14,0,0,0,0 —>

Новый вирус является спящим – он не обладает самостоятельностью. Даже попав в смартфон, он не проявляется никак. Чтобы он заработал, требуется удаленная команда хозяина телефона.

p, blockquote 15,0,0,0,0 —>

Для этого используется так называемый POST запрос. Он предназначен для запроса, при котором веб-сервер принимает для хранения данные, заключённые в тело сообщения. Он часто используется, например, для загрузки файла.

p, blockquote 16,0,0,0,0 —>

Использование запроса POST позволяет установить связь с удаленным сервером и получить соответствующую команду, получив которую, троянец начинает отправлять с номеров своих жертв дорогостоящие SMS-сообщения на номер мошенников.

p, blockquote 17,0,0,0,0 —>

Как действует новый троянец? Например, программа автоматически рассылает SMS-сообщения с одним словом «BALANCE» на номер с поддержкой «Мобильного банка».

Отправляя смс-сообщение c короткого номера, мошенники таким образом могут проверить, есть ли на номере жертвы привязка к счету в банке и какое там состояние счета.

Примеры из жизни

Например, у Сбербанка номер, с которого отправляются сообщения – 900. Когда приходит сообщение «BALANCE» (или, возможно, по-русски «баланс») от отправителя 900, то владелец телефона, доверяя Сбербанку и будучи уверенным, что это сообщение именно от этого банка, открывает сообщение и отвечает на него, желая узнать, что случилось с балансом. Таким образом мошенники получают ответ на свою смс-ку, который для них означает, что к телефону прикреплена банковская карта. Более того, им становится понятно, что этой картой можно управлять с помощью SMS-команд, что входит в услугу «Мобильный банк». А дальше, как говорится, «дело техники».

p, blockquote 19,0,0,1,0 —>

Одна моя знакомая недавно получила сообщения с короткого номера 4-74-1, который числится за мобильным банком Сбербанка с сообщением «Услуга недоступна, попробуйте позже». Ответ она по понятным причинам не отправляла, уже зная про возможные угрозы. Явно это такие же мошенники, маскируясь под мобильный банк, пытались таким образом вычислить ее реакцию и определить, установлен ли на ее смартфоне мобильный банк.

p, blockquote 20,0,0,0,0 —>

А дальше, если мошенники вычисляют наличие на мобильном устройстве мобильного банка, то для них не составит труда к нему подключиться несанкционированным образом. К сожалению, подобный сервис «Мобильный банк» пока еще недостаточно защищен. Хотя, конечно, банки и их службы информационной безопасности постоянно над этим работают, создавая более удобные и надежные сервисы.

p, blockquote 21,0,0,0,0 —>

p, blockquote 22,0,0,0,0 —>

p, blockquote 23,0,0,0,0 —>

p, blockquote 24,0,0,0,0 —>

p, blockquote 25,0,0,0,0 —> p, blockquote 26,0,0,0,1 —>

Источник