- Использование аксессуаров USB с iOS и iPadOS

- Разблокировка устройства

- Предоставление доступа к аксессуарам USB

- iOS 7. Как обойти аутентификацию китайского Lightning кабеля (инструкция)

- Как обойти блокировку несертифицированных Lightning-кабелей в iOS 7 [инструкция]

- Как заряжать iPhone и iPad не сертифицированным кабелем и чем это грозит?

- Не сертифицированный кабель — можно ли использовать и зачем его покупать?

- Как заряжать не сертифицированным кабелем — пошаговая инструкция

- Режим ограничения доступа к аксессуарам в устройствах iOS и как его обходят

- Защита от взлома кода блокировки экрана

- Защита от извлечения данных

- Ограничение доступа к USB

- Уязвимости в режиме ограничения доступа

- Есть ли польза от ограничения доступа к аксессуарам?

Использование аксессуаров USB с iOS и iPadOS

Вам может потребоваться разблокировать защищенное код-паролем устройство iPhone, iPad или iPod touch, чтобы подключить его к компьютеру Mac, компьютеру с Windows или аксессуару USB.

Разблокировка устройства

В iOS и iPadOS более поздних версий, если с устройством iPhone, iPad или iPod touch используется аксессуар USB либо его необходимо подключить к компьютеру Mac или компьютеру с Windows, может потребоваться разблокировать устройство для распознавания и последующего использования аксессуара. Аксессуар будет оставаться подключенным, даже если устройство впоследствии заблокировать.

Если сначала не разблокировать защищенное код-паролем устройство iOS или iPadOS (или если такое устройство не разблокировалось и не подключалось к аксессуару USB в течение последнего часа), оно не будет взаимодействовать с аксессуаром или компьютером, а в отдельных случаях оно может не заряжаться. А еще может появляться уведомление о том, что устройство необходимо разблокировать для использования аксессуаров.

Если после разблокировки устройства аксессуар USB все равно не распознается, отсоедините устройство от аксессуара, разблокируйте его и подключите аксессуар снова.

Устройство iPhone, iPad или iPod touch заряжается в обычном режиме, если его подключить к адаптеру питания USB.

Предоставление доступа к аксессуарам USB

Можно сделать так, чтобы устройство iOS или iPadOS всегда получало доступ к аксессуарам USB, если, например, вспомогательное устройство USB используется для ввода пароля на заблокированном iPhone. На многих вспомогательных устройствах автоматически включается параметр, который обеспечивает доступ к устройствам USB при первом подключении.

Если вы не подключаетесь к аксессуарам USB регулярно, может потребоваться включить этот параметр вручную.

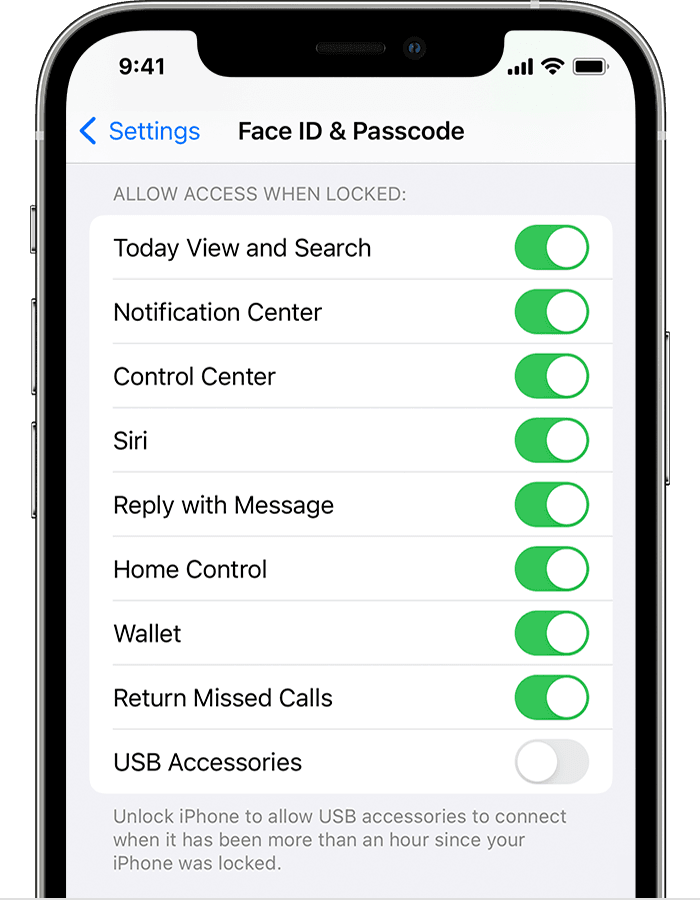

В меню «Настройки» выберите пункт «Face ID и код-пароль» или «Touch ID и код-пароль» и включите доступ к аксессуарам USB в разделе «Доступ с блокировкой экрана».

Если доступ к аксессуарам USB отключен (как на изображении выше), для подключения к аксессуарам USB может потребоваться разблокировка устройства iOS или iPadOS.

Системные администраторы могут управлять доступом к аксессуарам USB на контролируемых устройствах iOS или iPadOS с помощью средства Apple Configurator или решения для управления мобильными устройствами.

Информация о продуктах, произведенных не компанией Apple, или о независимых веб-сайтах, неподконтрольных и не тестируемых компанией Apple, не носит рекомендательного или одобрительного характера. Компания Apple не несет никакой ответственности за выбор, функциональность и использование веб-сайтов или продукции сторонних производителей. Компания Apple также не несет ответственности за точность или достоверность данных, размещенных на веб-сайтах сторонних производителей. Обратитесь к поставщику за дополнительной информацией.

Источник

iOS 7. Как обойти аутентификацию китайского Lightning кабеля (инструкция)

С выходом iOS 7 Apple начинает войну с производителями поддельных Lightning кабелей. В сети стали появляться жалобы от пользователей iOS 7 на проблему с дешевыми копиями зарядных устройств, причем проблема кроется не в самой зарядке.

«У меня есть замечательный кабель, который позволяет мне использовать внешний аккумулятор с моим iPhone. На концах этого трехголового монстра находятся Lightning коннектор, 30-pin коннектор и microUSB. С официальным стартом iOS 7, Lightning адаптер просто перестал работать, в то время как остальные функционируют по-прежнему прекрасно».

Напомним, что бета-версии iOS 7 предупреждали об использовании неоригинального кабеля, но позволяли устройству работать с ним. Начиная с GM-версии ОС Apple вынуждает сторонних производителей лицензировать их кабели, соглашаясь с MFi программой. При этом компания блокирует любые попытки использования нелицензионных кабелей. Однако, некие предприимчивые пользователи смогли обойти эту проблему. Все, что вам необходимо – это выполнить незамысловатую последовательность действий:

- Включите адаптер в розетку, а затем подключите iPhone заблокированным.

- Пропустите все предупреждения.

- Разблокируйте ваш iPhone.

- Пропустите любые оставшиеся предупреждения.

- Не гася экран, отсоедините Lightning кабель от iPhone.

- Снова подсоедините кабель.

- Пропустите все предупреждения.

- Теперь все работает. Телефон заряжается.

Источник

Как обойти блокировку несертифицированных Lightning-кабелей в iOS 7 [инструкция]

Операционная система iOS 7 устроена таким образом, что умеет определять несертифицированные Lightning-аксессуары для iPhone и iPad. Эксперименты показали: при подключении сторонних кабелей к iГаджетам на экране мобильных устройств появляется предупреждающее сообщение.

Впервые о таком «полезном» новшестве стало известно с выходом первой беты iOS 7. Однако, если в тестовых версиях операционная система просто предупреждала пользователя о том, что «аксессуар не сертифицирован», то начиная с iOS 7 GM прошивка начала блокировать возможность их использования. В случае с кабелями или переходниками это означает, что мобильное устройство нельзя зарядить при помощи дешевых китайских моделей.

Обойти эту проблему можно следующим образом.

- Включите в сеть USB-адаптер.

- Подключите Lightning-кабель к iPhone.

- Нажмите «Закрыть», когда появится предупреждение об использовании несертифицированного кабеля.

- Разблокируйте iPhone.

- Нажмите «Закрыть» в окне предупреждения.

- Теперь с включенным экраном извлеките USB-кабель из разъема.

- Снова подключите его.

- Нажмите «Закрыть», когда появится предупреждение.

- Устройство начнет заряжаться.

Кстати, некоторые производители нашли возможность обмануть новую мобильную платформу Apple. Разработчики из iPhone5mod выпустили «шнуры нового поколения», способные обойти систему аутентификации периферии и предупреждение iOS 7 о неоригинальности кабеля. Специалисты компании утверждают, что их продукция работает корректно и не зависит от типа USB-порта, к которому ее подключают.

iOS 7 стала доступна для загрузки в среду вечером. Обновиться до iOS 7 могут пользователи смартфонов не младше iPhone 4, планшетов не младше iPad 2, iPad mini и iPod Touch 5G. Отличительными чертами программной платформы является «плоский» дизайн, функции AirDrop, радио iTunes и еще порядка 200 новых функций.

Источник

Как заряжать iPhone и iPad не сертифицированным кабелем и чем это грозит?

Доброго времени! «Этот аксессуар, вероятно, не поддерживается» — с таким системным уведомлением хотя бы единожды приходилось сталкиваться практически каждому владельцу iPhone. Чаще всего смартфон говорит своему владельцу столь неприятные слова в случае подключения неоригинального USB-кабеля или «полуподвального» переходника с Lighting на 3,5 мм разъем.

Вне зависимости от предшествующих этому сообщению обстоятельств, итог один: данный кабель не сертифицирован, зарядить устройство (послушать музыку) не получается, либо же (если речь идет все-таки о зарядке) ресурс аккумулятора восстанавливается не так, как должен. Непорядок? Конечно же! Можно ли это исправить? Попробуем…

Давайте разбираться, что делать в сложившейся ситуации.

Не сертифицированный кабель — можно ли использовать и зачем его покупать?

Суть в том, что оригинальные кабели для iPhone стоят достаточно дорого. С выходом шнура, идущего в комплекте, из строя, многие владельцы, желая сэкономить (притом достаточно ощутимо) приобретают неоригинальный аналог, преимущественно от китайских производителей.

У таких кабелей 2 проблемы:

- Во-первых, они запросто могут стать причиной того, что iPad (iPhone) не будет заряжаться и откажется подключаться к компьютеру. Говоря простым языком — никогда не знаешь будет ли этот провод работать или нет. Причем сломаться он может даже без видимых повреждений.

- Во-вторых, их использование может нанести существенный вред «яблочному» гаджету по причине неправильного напряжения на выходе и прочих технических нюансов.

Именно поэтому использовать в комплексе с iPhone следует лишь аксессуар, имеющий соответствующую маркировку «Made for iPhone/iPod/iPad».

Наряду с этим, даже наличие упомянутых выше надписей далеко не всегда является гарантией подлинности. Именно поэтому аксессуары следует покупать исключительно у сертифицированных и проверенных продавцов.

Как бы там ни было, вне зависимости от условий, подтолкнувших вас к покупке не оригинального провода (хотя не исключено, что вы приобрели подделку, будучи введенным в заблуждение), проблема одна: устройство не заряжается этим Lighting кабелем — как поступить?

Как заряжать не сертифицированным кабелем — пошаговая инструкция

Если ваш iPhone или iPad выдает уведомления о подключении не сертифицированного аксессуара, попробуйте решить проблему, последовательно выполнив шаги следующего руководства:

- Подключаем шнур к своему Айфону или Айпаду. Важно! Попробуйте вставлять провод разными сторонами. По собственному опыту могу отметить, что «китайские» провода достаточно чувствительны к этому и велика вероятность того, что вставив его в гаджет другой стороной — зарядка пойдет.

- Увидев уведомление из разряда «Данный кабель не сертифицирован…», жмем кнопку «Закрыть» в окне сообщения.

- Разблокируем устройство, нажав соответствующую кнопку на корпусе.

- Увидев повторно уже знакомое уведомление, опять жмем «Закрыть».

- Не выполняя никаких дополнительных действий и не включая блокировку экрана, отсоединяем кабель.

- Снова подключаем кабель.

В большинстве случаев вышеприведенная инструкция помогает и все нормально работает.

Однако, я бы очень советовал использовать неоригинальную зарядку в крайне редких случаях и исключительно как временное явление — цены на яблочную технику немаленькие (да что там «немаленькие» — они большие!) и, на мой взгляд, не нужно «убивать» дорогое устройство ради экономии 500-1000 рублей — это просто глупо.

Источник

Режим ограничения доступа к аксессуарам в устройствах iOS и как его обходят

Сегодня я расскажу об одном интересном с технической точки зрения решении Apple, посредством которого компания попыталась защитить свои устройства от перебора паролей – и о том, что из этого получилось в результате. Для начала отвечу на вопрос, для чего вообще нужен режим ограничения доступа к аксессуарам в iPhone.

Защита от взлома кода блокировки экрана

Основной рассказ о системе безопасности iOS ещё впереди. Сейчас же я хочу акцентировать внимание на одной достаточно спорной особенности iOS, которая ставит безопасность всех данных пользователя как в устройстве, так и в облачной учётной записи в зависимость от одного единственного фактора: кода блокировки экрана. Если известен код блокировки экрана, из iPhone можно извлечь практически все данные, включая пароли от учётных записей. Защита резервных копий паролем? Нет, не слышали: она как бы есть, но сбросить её, зная код блокировки – дело нескольких секунд. Отвязать украденный телефон от iCloud? Если известен код блокировки – вообще без проблем; пароль от iCloud меняется в несколько секунд, причём старый пароль от Apple ID не нужен. Двухфакторная аутентификация? Прекрасно, обязательно включите её! Вот только если код блокировки известен, всё устройство целиком становится тем самым вторым фактором. Скромно упомяну такие вещи, как база данных паролей пользователя в iCloud, его сообщения SMS и iMessage, а также данные «Здоровья», которые наши программы могут расшифровать при помощи кода блокировки (при необходимости сбросив предварительно пароль от «облака» при помощи всё того же единственного кода блокировки).

Зная код блокировки iPhone, можно проделать целый ряд восхитительных вещей; страна должна знать своих героев, и я обязательно напишу об этом в подробностях. Неудивительно, что последний оставшийся рубеж обороны – собственно, код блокировки экрана, — в Apple охраняют как зеницу ока. Уже несколько лет подряд длина кода блокировки по умолчанию – не 4, а 6 цифр. Secure Element, аппаратная часть подсистемы безопасности Secure Enclave, с переменным успехом ограничивает скорость перебора. Так, для только что включённого (или перезагруженного) iPhone скорость перебора будет невелика; нам называли цифры порядка 19 лет для полного перебора пространства паролей. (Впрочем, 6-значный код блокировки никто не ломает «лобовыми» атаками; в ход идут словари, в которых коды блокировки отсортированы по частоте использования).

Защита от извлечения данных

Казалось бы, код блокировки из 6 цифр и 19 лет на перебор – уже неплохо. Однако прогресс не стоит на месте, и на рынке присутствует уже как минимум два решения (разработки компаний Cellebrite и GrayShift для полиции и спецслужб), способных значительно ускорить перебор в случаях, когда телефон достался в состоянии AFU (After First Unlock, то есть, был изъят у пользователя во включённом состоянии, а пользователь разблокировал устройство хотя бы раз после перезагрузки). Более того, для таких устройств (а это, заметим, подавляющее большинство изъятых телефонов) у таких решений доступен и специальный режим, в котором часть данных (здесь заранее прошу прощения – без деталей) извлекается даже без необходимости взламывать код блокировки. Отчаявшись защитить свои устройства от эксплуатируемых Cellebrite и GrayShift уязвимостей, в Apple решились на отчаянный шаг, вызвавший бурные дискуссии среди всех причастных. Шаг этот – введение в iOS 11.4.1 (и дальнейшее улучшение в iOS 12) режима ограничения доступа к аксессуарам, или USB restricted mode.

Ограничение доступа к USB

Раз уж GrayKey и Cellebrite UFED (или сервис CAS) подключаются к iPhone для передачи данных посредством порта Lightning (а это именно так, никаких сервисных или диагностических портов решения не используют), то давайте просто отключим этот порт напрочь? Нет, заряжаться мы ему позволим (да и то не от всякой зарядки), но возможность передачи данных зарубим напрочь! С отключённым режимом передачи данных GrayKey и UFED не смогут даже увидеть iPhone, а уж тем более – извлечь из него информацию!

Вот мы и подошли к режиму ограничения доступа к аксессуарам, или USB restricted mode. Оба названия – неофициальные; сама компания Apple никак особо не выделяет этот режим. В статье Использование аксессуаров USB с ОС iOS 11.4.1 и более поздних версий говорится следующее:

В ОС iOS 11.4.1 и более поздних версий […] может потребоваться разблокировать устройство для распознания и последующего использования аксессуара. Аксессуар будет оставаться подключённым, даже если устройство впоследствии заблокировать. Если сначала не разблокировать защищённое паролем устройство iOS (или не разблокировать и не подключить его к аксессуару USB в течение последнего часа), устройство iOS не будет взаимодействовать с аксессуаром или компьютером, а в отдельных случаях оно может не заряжаться. А ещё может появляться уведомление о том, что устройство необходимо разблокировать для использования аксессуаров.

Далее описаны шаги для того, чтобы эту возможность (по умолчанию – активную) деактивировать.

Можно сделать так, чтобы устройство iOS всегда получало доступ к аксессуарам USB. […] На многих вспомогательных устройствах автоматически включается параметр, который обеспечивает доступ к устройствам USB при первом подключении. (Уточню: здесь явная неточность перевода. В оригинальной статье на английском используется формулировка “Many assistive devices will automatically turn on the setting to allow USB devices the first time they’re connected”, то есть, «многие устройства универсального доступа могут автоматически включать эту настройку». На самих устройствах, как следует из русскоязычного текста Apple, на самом деле ничего не включается).

Если вы не подключаетесь к аксессуарам USB регулярно, может потребоваться включить этот параметр вручную.

В меню «Настройки» выберите пункт «Face ID и код-пароль» или «Touch ID и код-пароль» и включите доступ к аксессуарам USB в разделе «Доступ с блокировкой экрана».

Если доступ к аксессуарам USB отключен [. ], может потребоваться разблокировать устройство iOS для подключения к аксессуарам USB.

Обратите внимание: режим ограничения доступа к аксессуарам активируется при «выключенном» положении переключателя USB Accessories.

Кстати говоря, режим ограничений доступа к аксессуарам моментально активируется и тогда, когда пользователь активирует на телефоне режим S.O.S., для чего в зависимости от модели нужно или несколько раз (3 или 5 в зависимости от рынка) нажать кнопку включения экрана, либо зажать и удерживать кнопку включения экрана и любую из кнопок управления громкостью.

Что делает этот режим? В режиме ограничения доступа к аксессуарам iPhone или iPad полностью отключает любой обмен данными через встроенный в устройство порт Lightning. Единственное, что остаётся доступным – зарядка (на практике даже она – не всегда). С точки зрения компьютера или другого устройства, к которому будет подключён iPhone в защитном режиме, телефон ничем не будет отличаться от внешнего аккумулятора.

Как это работает? На обывательском уровне – прекрасно. Забудем про iOS 11.4.1, всё-таки этой версии системы уже больше года. В актуальных версиях iOS (начиная с iOS 12) доступ к аксессуарам блокируется в тот самый момент, когда пользователь блокирует экран iPhone. Есть исключения; например, если время от времени подключать телефон к компьютеру или другим «цифровым» аксессуарам (переходник на наушники 3.5мм «не считается», об этом ниже), то активироваться защитный режим будет не сразу после блокировки экрана, а через час.

Если попытаться подключить заблокированный iPhone к компьютеру, то компьютер не увидит ничего: недоступна даже базовая информация об устройстве (такая, как модель, серийный номер и версия iOS). На самом же устройстве появится всплывающее уведомление, предлагающее разблокировать iPhone для использования аксессуара.

Теоретически, защитный режим достаточно надёжен: телефон по-прежнему откажется общаться с компьютером, даже если его перезагрузить. Если перевести iPhone в режим Recovery или DFU, он становится доступен с компьютера – но перебор паролей в этих режимах невозможен. Можно даже залить свежую прошивку (мы это сделали), но при последующей загрузке в систему порт снова деактивируется. Иными словами, на обывательском уровне защита работает.

А не на обывательском уровне? Нам известно два решения, разработчики которых, как утверждается, смогли обойти защиту. Это – компании Cellebrite (решение UFED Premium, работающее в режиме офлайн, и сервис CAS) и GrayShift («железное» решение GrayKey). При определённых условиях (условия не разглашаются) оба производителя в состоянии подключиться к iPhone с «заблокированным» портом и провести атаку на код блокировки (а в некоторых случаях – и извлечь часть информации и без кода блокировки).

Таким образом, своей цели Apple удалось достичь лишь частично. Да, iPhone стал ещё немного безопаснее. Ни случайный взломщик, ни даже умельцы из преступных группировок, промышляющих крадеными iPhone, не смогут обойти эту защиту. А вот у полиции и спецслужб шансы есть, и довольно неплохие.

Уязвимости в режиме ограничения доступа

Сразу оговорюсь: мне неизвестны (не «не могу рассказывать», а действительно неизвестны) уязвимости, которые используют Cellebrite и GrayShift для обхода защиты ограничений. Я могу лишь делать предположения по информации, полученной из публичных источников. Первое предположение – уязвимость в протоколе Lightning. Помните, я упоминал переходник с разъёма Lightning на выход 3.5мм для наушников? Именно этот переходник не подчиняется общим правилам: его подключение не сбрасывает таймер активации защитного режима, а если защитный режим уже включился – подключить и использовать этот переходник можно, не разблокируя iPhone.

Между тем в отличие от многих подобных переходников с USB Type C, использующих USB Alt Mode для передачи аналогового сигнала, данный переходник – полноценное цифровое устройство со встроенной микросхемой ЦАП. То есть, даже в «защитном» режиме iPhone всё-таки передаёт какие-то данные через, казалось бы, намертво заблокированный порт. А что если наше устройство «представится» переходником для активации порта, а дальше пойдёт по цепочке уязвимостей? Это всего лишь предположение, но вариант кажется вполне правдоподобным.

Второе предположение – снова уязвимость Lightning, но несколько с другой стороны. Недавно выяснилось, что другой переходник Apple – адаптер Lightning – HDMI, фактически является компьютером со встроенным Secure Boot и ядром Darwin. Причём собственной прошивки этот адаптер не имеет; прошивка на него закачивается с iPhone каждый раз, когда пользователь подключает переходник. При этом прошивка не подписывается уникальным идентификатором, цифровая подпись статична. Вряд ли уязвимость была найдена именно в этом переходнике, но идея кажется вполне перспективной.

Наконец, есть ещё устройства «универсального доступа», которые могут использоваться слабовидящими, людьми с нарушениями мелкой моторики и другими категориями пользователей, которым нужны специальные устройства для общения с iPhone. Эта категория устройств имеет особый статус; по документации Apple, их использование приводит к деактивации ограничения доступа к аксессуарам. Можно попробовать представить атаку, в которой наше устройство представится сначала переходником на 3.5мм (пошёл обмен данными), после чего – аксессуаром для людей с нарушениями мелкой моторики (иными словами, внешней клавиатурой).

Почему я думаю, что уязвимость кроется именно в протоколе Lightning? На чёрном рынке можно найти как «инженерные» модели разных версий iPhone, в которых часть аппаратных средств защиты деактивирована, так и некие специальные кабели, предоставляющие дополнительные функции. Об этом вышла подробная статья на английском; вот ссылающаяся на неё русскоязычная статья. А здесь выложили фотографию специального инженерного кабеля – увы, без подробностей. Плюс подробно про Lightning в целом можно почитать тут.

Есть ли польза от ограничения доступа к аксессуарам?

Насколько вообще полезен режим ограничения доступа к аксессуарам? В конце концов, и Cellebrite, и GrayShift могут его обойти? Здесь я хочу обратить внимание на две вещи. Во-первых, мало кому известно, как именно, в каких именно случаях и для каких именно комбинаций «железа» и версий iOS две упомянутые компании могут обойти защитный режим. Информация компаниями выдаётся строго дозированно, строго конфиденциально и исключительно пользователям их продуктов после подписания соглашения о неразглашении. Во-вторых, пользователи продуктов обеих компаний – исключительно правоохранительные органы и спецслужбы ряда стран, в число которых Россия в настоящий момент не входит. Таким образом, лично вашим данным и лично вашему устройству на территории России ничего не грозит: других подобных решений сейчас просто не существует.

Таким образом, воспользовавшись этим режимом (он активируется автоматически для всех пользователей и остаётся активным, если вы сами или какой-либо из аксессуаров универсального доступа его не отключит), вы можете получить дополнительную степень защиты как от взлома паролей, так и от утечки данных сразу после блокировки экрана. Впрочем, даже если вы подключали iPhone к компьютеру или переходнику в течение последних трёх дней, передача данных всё равно будет заблокирована в течение часа.

Источник