- Что Apple знает о каждом пользователе iPhone и как считать эту информацию

- Какая информация хранится в эппловских архивах?

- Как считать данные, хранящиеся в Apple

- Предыстория

- Какие QR-коды умеет считывать камера iPhone: 10 примеров использования

- HomeKit

- Календарь

- Контакты, Почта

- Карты

- SMS-сообщения и (iMessage)

- Подключение к Wi-Fi

- Телефон

- Адреса сайтов

- Callback-URLs

- Как создать собственный QR-код

- Как удаленно получить доступ к информации на iPhone

- Что такое FoneMonitor

- Как это работает

- Тогда для чего это нужно?

- Лонгриды для вас

- Яблочный forensic. Извлекаем данные из iOS-устройств при помощи open source инструментов

- Немного теории

- Извлечение данных

- Спаривание

- Практика

- Логическое извлечение

- Информация об устройстве

- Приложения

- Резервная копия iTunes

- Файловая система

- FILE_RELAY

- Источники `file_relay` в iOS 8

- Автоматизация

- iCloud

- Заключение

Что Apple знает о каждом пользователе iPhone и как считать эту информацию

Сегодня уже не существует высокотехнологичных гаджетов, которые не собирали бы информацию о своем владельце. Практически каждый знает, что смартфоны пристально изучают пользователей, отправляя собранную информацию: как на официальные сервера компаний, так и на непонятные адреса в разных точках планеты. И разгадать, что происходит внутри черной коробочки вроде Apple iPhone XS, какие именно данные собираются и когда, а также, куда именно они отправляются в зашифрованном виде, фактически невозможно. А так как скандалов вокруг нарушения конфиденциальности уже немало, всевозможные корпорации попросту не могли не предоставить настройки, оповещающие о сборе данных, а кое-что даже предоставили в учетной записи. На этот раз речь пойдет о том, какие данные о пользователе хранятся на серверах Apple.

Конечно, безоговорочно верить тому, что это полный набор данных и что они хранятся исключительно на эппловских серверах вряд ли возможно. К примеру, ранние версии iOS включали настройки касательно сбора геолокационных данных: а это маршруты ежедневных перемещений владельца. Кроме того, устройства имеют сканы пальцев, трехмерную карту лица и пробы голоса. Здесь об этом ничего не говориться, хотя саму возможность никто не отменял. К тому же, отключение какой-либо опции в настройках, даже если такова доступна, тоже ни о чем не говорит: софтовые тумблеры могут закрывать доступ только для приложений, и узнать что происходит в системе на самом деле, вряд ли возможно. Но, многим будет интересно взглянуть на то, что уже не утаивается. Дело в том, что весной компания предоставила пользователям возможность скачивать с облака архивы пользовательских данных, которые собирались с учетных записей на протяжении их использования. Ранее подобные архивы предоставили в Гугле и Фэйсбуке.

Какая информация хранится в эппловских архивах?

Журналистская редакция, использовавшая учетную запись порядка 10 лет, решила проверить, что насобиралось в AppleID за все это время. Было отмечено, что речь не об одном устройстве, а о полном ассортименте продукции, включающем смартфоны, планшеты и макбуки. Но, несмотря на это, архив оказался небольшим: его размер уместился в пределах гигабайта. Что до содержащейся информации, список также оказался небольшим:

- Физический адрес;

- Электронные адреса;

- Перечень установленных приложений, включающий, как программы, так и игры;

- Перечень приобретенных игр и приложений;

- Список музыкальных треков и фильмов, загруженных в iTune;

- Закладки браузера;

- Заметки;

- Напоминания календарей;

- Данные, загруженные в облако, включающие файлы, документы и фото.

Как видно, важной информации здесь не так уж много: отсутствуют логи телефонных звонков, геолокация, а также история посещения, хотя возможности, конечно же, есть. Но даже без того, запущенный компанией сервис представляет интерес для многих пользователей, поэтому перейдем к получению этой информации.

Как считать данные, хранящиеся в Apple

Может показаться, что пользователю открыта возможность получить данные в настройках мгновенно. Однако процесс длительный и занимает больше недели. При этом сотрудники компании могут захотеть убедиться в том, что именно вы отправляли запрос на загрузку, поэтому стоит ожидать звонка. Теперь рассмотрим шаги к получению данных:

- Заходим в раздел на официальном эппловском сайте – «Данные и конфиденциальность».

- Ищем «Запрос на получение данных», который будет в разделе «Получение копии данных».

- Выбираем данные из списка и нажимаем «продолжить».

- Задаем максимальный размер файла архива (в случае, если он занимает больше памяти, архив будет разбит на части).

- Жмем «Выполнить».

По осуществлению шагов останется подождать. В этих действиях есть список с данными. Хотя ранее уже упоминалось, что примерно пользователь получает в архиве, рассмотрим подробнее, где можно будет ставить галочки:

- Сведения о мультимедиа-сервисах;

- Информация об устройстве и учетной записи;

- Действия в Эпплсторе;

- Действия в Эппл Пэй;

- История обращения и заявок в сервисные компании;

- Действия в геймерском центре;

- Закладки, а также список для чтения в Айклоуд;

- Данные календаря с напоминаниями;

- Контакты Айклоуд;

- Заметки Айклоуд;

- Сообщения о проблемах в «Карты»;

- Рекламные сообщения;

- Другие данные;

- Файлы и документы облака;

- Почта Айклоуд;

- Фото Айклоуд.

Предыстория

Напомним что речь именно об эппл-сервисе, речь не идет о других гаджетах на Андроид или ПО Майкрософт. При этом iCloud-аккаунт собирает данные не только с актуальных устройств вроде представленных в таблице:

| Модель | Размер дисплея | Платформа | Батарея |

|---|---|---|---|

| Apple iPhone XS | 5.8, 1125х2436 | A12 bionic+4Gb ОЗУ | 2658 мач |

| Apple iPhone XR | 6.1, 828×1792 | A12 bionic+3Gb ОЗУ | 2942 мач |

| Apple iPad mini (2019) | 7.9, 1536х2048 | A12 Bionic+3Gb ОЗУ | 5124 мач |

Стоит отметить, что решение обнародовать собираемую информацию, вероятно, было вызвано скандалами с утечкой годичной давности из Фэйсбука. Тогда многие начали задумываться о том, какую информацию собирают компании, и отправлять запросы с просьбами рассказать о собранных данных подробнее, как это и сделал один из пользователей. Уже через неделю, Эппл прислала ему ответ, содержащий файлы в Exel. Их размер составил всего 5Мб, что сопоставимо с размером одной фотографии, хотя для текстовых файлов это немало. Среди полученных данных не оказалось логов переписки или фото, но информация о контактах и совершаемых звонках была, правда, без содержания бесед. Важно заметить: предоставить ответ на подобные запросы обязаны все известные компании, предлагающие умные гаджеты.

Источник

Какие QR-коды умеет считывать камера iPhone: 10 примеров использования

Начиная с iOS 11 iPhone и iPad получили поддержку сканера QR-кодов в приложении «Камера». Возможно, кому-то функционал покажется не столь важным, тем не менее, ему можно найти немало полезных способов применения.

Примечание: если сканирование QR-кодов не работает в камере iPhone, проверьте, активирован ли переключатель Сканирование QR-кодов в приложении Настройки в разделе Камера.

HomeKit

Как правило, при подключении аксессуаров HomeKit нужно считывать небольшие стикеры с кодами на совместимых устройствах. В некоторых случаях данные коды становятся недоступными после подключения. В целях решения проблемы Apple реализовала поддержку QR-кодов и NFC для настройки HomeKit. Что интересно, размер кода может не превышать 10×10 мм, но камера все равно его считает.

Календарь

QR-коды можно использовать для добавления событий в календарь, к примеру, сохранить информацию, просканировав код с буклета.

Контакты, Почта

По аналогии с Календарем QR-коды могут служить для сохранения контактной информации (при сканировании штрихкода ОС предложит сохранить зашифрованную там контактную информацию на устройстве) или отправки электронных сообщений на конкретные адреса.

Карты

Владельцы развлекательных заведений, кафе, ресторанов или закусочных оценят поддержку QR-ридера в Картах. Теперь клиентам не потребуется тратить время на ввод адреса, достаточно просто считать код.

SMS-сообщения и (iMessage)

Функционал iOS предусматривает возможность отправки сообщений после сканирования QR-кода, что может пригодиться в случае, если пользователь захочет подписаться на SMS-рассылку или отправить iMessage.

Подключение к Wi-Fi

Один из наиболее распространенных способов применения QR-кодов — подключение к сети Wi-Fi. В заведениях общественного питания QR-код можно расположить на стойке, чтобы посетители могли без помех подключаться к интернету. Отметим, что начиная с iOS 11 iPhone и iPad получили новую возможность, позволяющую отправлять пароль от Wi-Fi на соседние устройства.

Телефон

Владельцам смартфонов и планшетов на базе iOS больше не нужно набирать номер вручную, благодаря поддержке считывания QR-кодов операционная система может делать это сама.

Адреса сайтов

При сканировании кода, содержащего адрес сайта, iOS предложит открыть его в Safari.

Callback-URLs

В значительном количестве приложений под iOS реализована поддержка функции Callback-URLs, благодаря которой пользователи и сторонние программы могут создавать специальные URL для определенных областей приложений. Задействовав данную функцию, можно отсканировать QR-код и перейти к определенному действию в приложении, например, открыть страницу конкретного пользователя в Twitter.

Как создать собственный QR-код

Существует огромное количество сервисов для генерации QR-кодов, однако далеко не все из них совместимы с iOS 11 и новее. Из тех, что работают с данной версией ОС, неплохим выбором станет ресурс QRStuff.com.

iOS способна распознавать QR-код не только посредством камеры. При сохранении кода в память iPhone система распознает контент и предложит подходящие варианты действий.

Источник

Как удаленно получить доступ к информации на iPhone

Многие любят контролировать все вокруг себя, и данные на мобильных устройствах зачастую не являются исключением. Вот только получить доступ к информации на iPhone и отследить смартфон не так просто: для этого, как правило, требуется взлом устройства, и законными такие методы не назовешь. Сторонние разработчики быстро подсуетились и выпустили специальный инструмент, с помощью которого можно получить доступ ко всем необходимым данным на iPhone или Android-смартфоне без физического доступа к устройству.

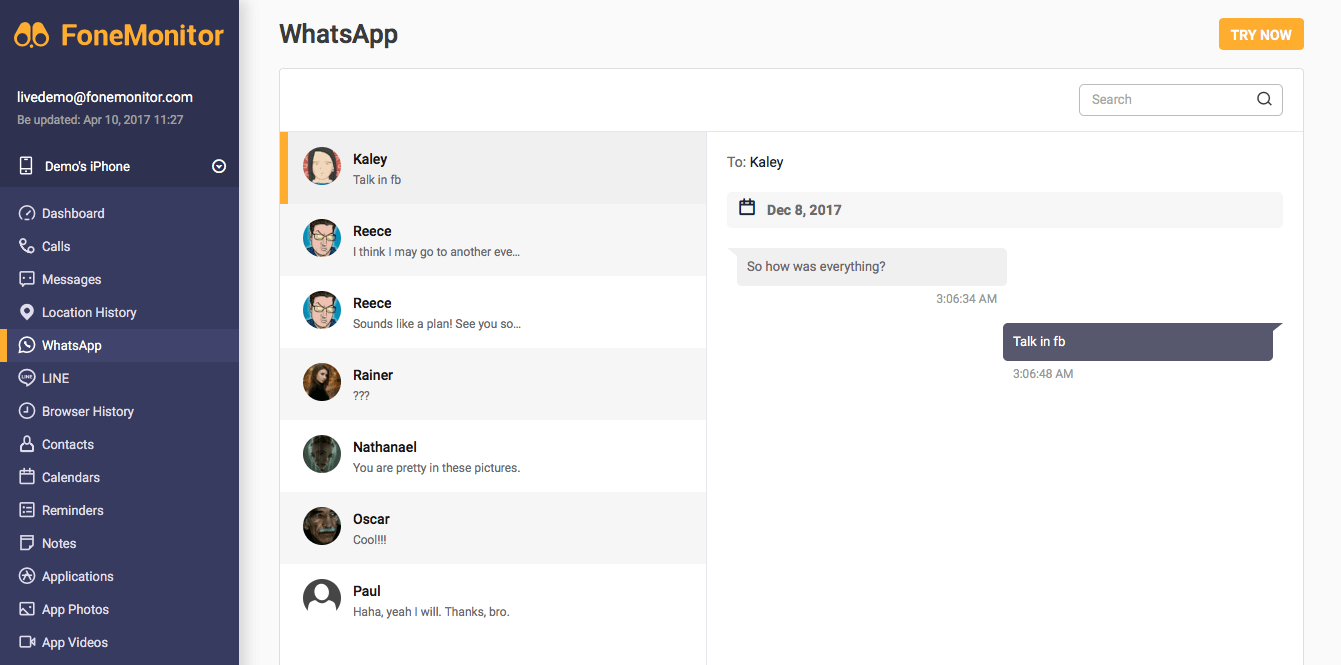

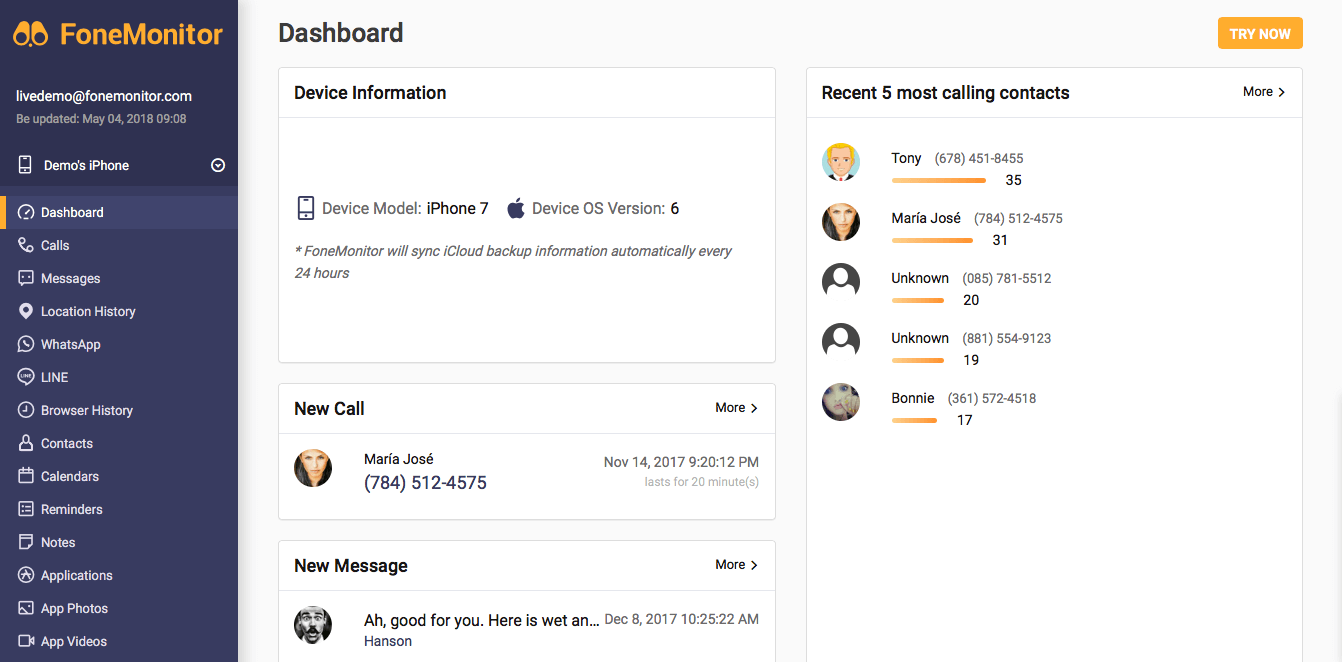

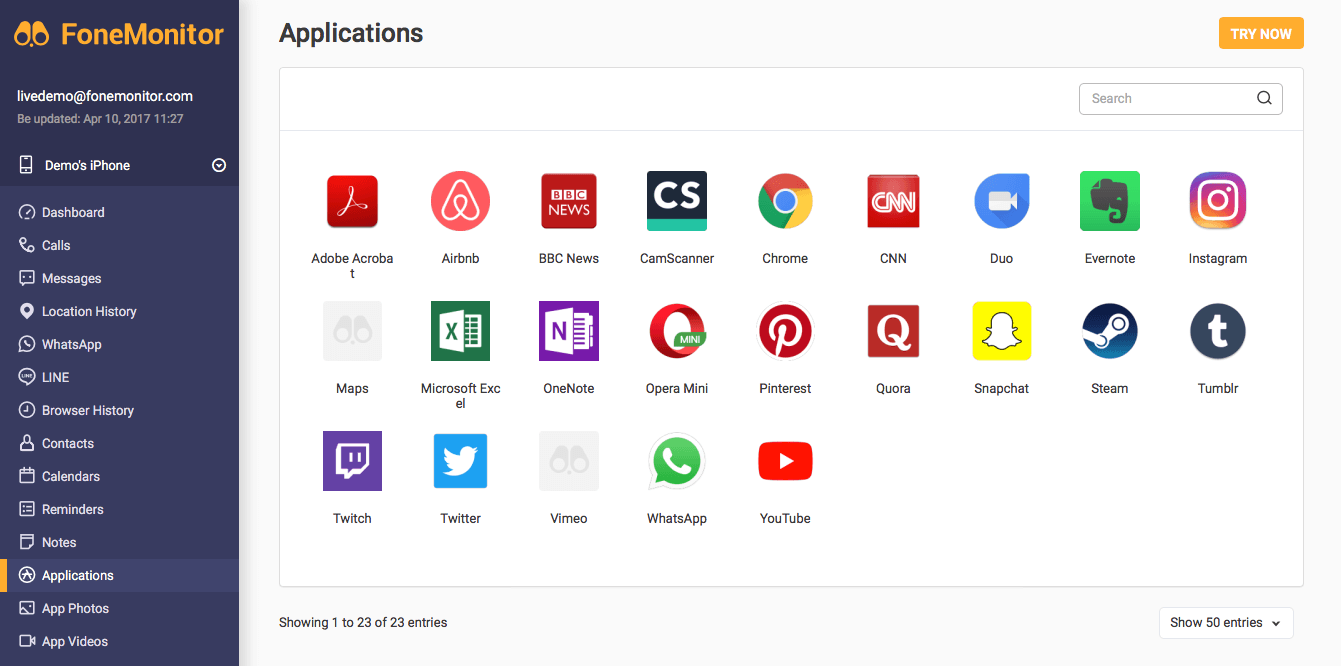

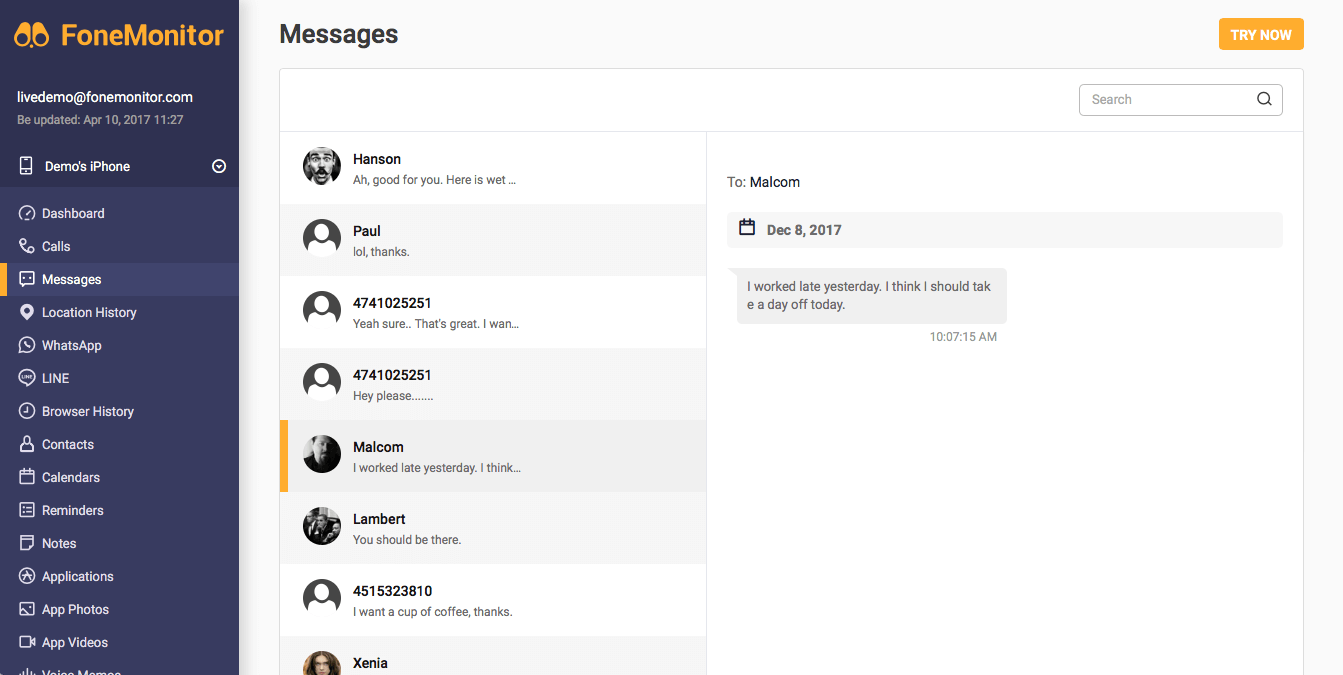

Что такое FoneMonitor

Это браузерный инструмент, с которым любой iPhone становится как на ладони: в один клик доступны звонки пользователя, его сообщения, история перемещений, даже переписка в WhatsApp, история браузера, заметки и многое другое. При этом на само устройство не нужно устанавливать какое-либо стороннее программное обеспечение.

Как это работает

Никакой тайны и сложных хакерских манипуляций здесь нет. После регистрации в FoneMonitor вы вводите логин и пароль от Apple ID пользователя, за которым планируете наблюдать. Каждые 24 часа FoneMonitor синхронизирует свои данные с информацией в резервной копии iCloud — оттуда сервис и получает список звонков, сообщений, местоположений и данные приложений, которые сохраняют свои копии в «облако».

Тогда для чего это нужно?

Сценариев использования данного инструмента на самом деле много. Например, заботливый родитель может отслеживать переписку и историю браузера своего ребенка, а руководитель — следить, чтобы работники занимались делами, а не сидели в Интернете (про ревнивую супругу говорить не будем). Работает сервис по системе абонентской платы — месяц доступа сейчас доступен за 40 долларов. Попробовать его в деле можно в деморежиме по этой ссылке.

Новости, статьи и анонсы публикаций

Свободное общение и обсуждение материалов

Лонгриды для вас

У Xiaomi очень широкий продуктовый ассортимент, который включает в себя не только смартфоны. Мы собрали самые топовые штуки «китайской Apple», о которых вы практически наверняка никогда не слышали, но непременно захотите их себе

Увидели топ самых скачиваемых приложений и удивились, что некоторые видите в первый раз? И такое бывает. Рассказываем о полезных приложениях из AppStore, о которых вы могли не знать

Нет денег на iPhone или что-то другое, а в кредите отказывают? Наверное, такая ситуация знакома многим. К счастью, с Lendsbay больше не нужно идти в банк и терпеть на себе оценивающий взгляд кредитного менеджера. Теперь займы можно получать просто на карту

Источник

Яблочный forensic. Извлекаем данные из iOS-устройств при помощи open source инструментов

Немного теории

При проведении экспертизы в большинстве случаев подразумевается физический доступ к устройству, и перед экспертом стоят две задачи: извлечь как можно больше данных и информации из устройства и оставить при этом как можно меньше следов (артефактов). Вторая задача особенно важна, если результаты экспертизы представляются в суде: слишком большое количество артефактов может помешать проведению повторной экспертизы, что, в свою очередь, может поставить результаты первоначальной экспертизы под сомнение. Во многих случаях избежать появления артефактов невозможно; эту проблему пытаются решать, подробно документируя артефакты, создаваемые на различных этапах проведения исследования.

Данные, хранящиеся на iOS-устройствах, защищены относительно хорошо, и, чтобы их извлечь, обычно нужно преодолеть следующие препятствия:

- Пасскод. Он защищает устройство от неавторизованного доступа (в том числе и от экспертизы) и криптографически защищает часть данных. Это значит, что даже если пасскод как-то обойти, то некоторые файлы и записи Keychain будут недоступны, потому что устройство не сможет получить соответствующие ключи шифрования, не зная пасскод.

- Связка ключей (Keychain). Это централизованное хранилище паролей, токенов, ключей шифрования и прочих секретов, в котором Apple рекомендует разработчикам приложений держать ценные данные. Физически представляет собой SQLite3-базу, записи в которой зашифрованы и доступ к которой осуществляется опосредованно, через запросы к сервису `securityd`.

- Шифрование файлов. В отличие от систем полнодискового шифрования (full disk encryption, FDE), iOS шифрует каждый файл отдельным ключом (чем-то это напоминает EFS в Windows). Часть файлов защищена ключом, производным от уникального ключа устройства, и может быть расшифрована без знания пасскода, часть защищена таким образом, что расшифровать их без знания пасскода невозможно.

Вместе эти три механизма образуют подсистему защиты данных (Data Protection), которая появилась в iOS 4 и своим появлением существенно усложнила проведение экспертиз. После выхода iOS 4 Data Protection изменялась не очень существенно, за одним исключением — появление Secure Enclave в iPhone 5s и более новых моделях. Secure Enclave используется в рамках Data Protection для операций с отпечатками пальцев, пасскодом, ключами шифрования и подобным, но в данной статье мы его рассматривать не будем.

Извлечение данных

Для извлечения данных из iOS-устройств на практике традиционно применяются несколько методов:

- «Физическое извлечение» позволяет получить побитовый образ диска, все ключи шифрования устройства и, в большинстве случаев, также позволяет перебирать пасскод (если он установлен). Для физического извлечения в общем случае требуется выполнение кода на устройстве в контексте пользователя с полными правами (root) и вне песочницы (sandbox). Этот метод был популярен несколько лет назад, так как уязвимость в загрузчиках старых устройств (таких как iPhone 4 или первые iPad’ы) позволяла выполнять на устройстве произвольный код. На более новых устройствах физическое извлечение возможно (да и то с оговорками) только при наличии jailbreak, поэтому сегодня мы его рассматривать не будем.

- «Логическое извлечение» использует для получения данных интерфейсы и сервисы, которые уже есть на устройстве и которые используются программами вроде iTunes или Xcode. Классическим примером здесь служит создание резервной копии iTunes: для ее создания не нужно устанавливать на устройство никаких дополнительных программ, и при этом она содержит большое количество ценной информации об устройстве (включая список контактов и вызовов, историю переписки, историю местоположений, фото/видео). Но одним только бэкапом дело не ограничивается — на iOS-устройствах присутствуют и другие службы, позволяющие получить доступ к данным.

- Извлечение из iCloud позволяет загрузить резервную копию устройства из облака. Для этого необходимо знать аутентификационные данные настроенного на устройстве Apple ID: Apple ID и пароль либо аутентификационный токен. Резервная копия в iCloud также содержит массу ценной информации.

Спаривание

Когда речь заходит о «логическом» извлечении, то одно из ключевых понятий — это спаривание (pairing) устройства и хоста. В большинстве случаев устройство будет отвечать на запросы только того хоста, с которым оно было спарено ранее (таких хостов может быть больше одного). Запись спаривания (pairing record) состоит из двух частей — одна хранится на устройстве и одна на хосте — и создается при первом подключении устройства к новому хосту. Для создания такой записи необходимо, чтобы устройство было разблокировано (то есть для спаривания в общем случае необходимо ввести пасскод) и чтобы пользователь подтвердил создание записи спаривания на устройстве (начиная с iOS 7; в более ранних версиях запись создавалась автоматически).

Запись спаривания содержит ключи шифрования для всего контента, хранящегося на устройстве, и, следовательно, может быть использована для подключения к устройству и его разблокировки. Другими словами, с точки зрения доступа к зашифрованным данным запись спаривания эквивалентна знанию пасскода: наличие любого из этих двух факторов позволяет разблокировать устройство и получить доступ ко всем данным (в криптографическом смысле).

С практической точки зрения вышесказанное значит, что для логического извлечения в общем случае необходима существующая запись спаривания с одного из доверенных компьютеров или пасскод (чтобы эту запись создать). Без этого большая часть сервисов iOS откажется работать и возвращать данные.

Практика

Для наших экспериментов понадобится виртуальная или физическая машина под управлением Linux. Linux, в принципе, может быть любым, важно чтобы под ним нормально собирались и работали `libusb` и `libimobiledevice`. Я буду использовать Santoku Linux — дистрибутив, созданный в том числе и для проведения исследования устройств под управлением Android и iOS. К сожалению, Santoku Linux содержит не все необходимое, поэтому кое-что «допиливать» все же придется.

Логическое извлечение

Для логического извлечения данных из устройства нам потребуется libimobiledevice — кросс-платформенная библиотека для общения с различными службами iOS. К сожалению, Santoku Linux 0.5 поставляется с устаревшей версией `libimobiledevice` (1.1.5), которая не полностью поддерживает iOS 8, поэтому первым делом установим самую свежую версию (1.1.7) и все ее зависимости (скачиваем архивы по указанным ссылкам, распаковываем, переходим в полученную папку и выполняем `./autogen.sh && make && sudo make install`):

- libplist-1.12;

- libusbmuxd-1.0.10;

- libimobiledevice-1.1.7 — здесь обрати внимание на ключ `—enable-dev-tools`, он включает сборку дополнительных утилит, которые мы в дальнейшем будем использовать для общения с некоторыми сервисами iOS: `./autogen.sh —enable-dev-tools`;

- usbmuxd-1.1.0 — похоже, ключ `—without-systemd` необходим на Santoku 0.5, так как без него usbmuxd не стартует: `./autogen.sh —without-systemd`;

- ideviceinstaller-1.1.0;

- ifuse-1.1.3.

Если все прошло удачно, то теперь самое время подключить какое-нибудь iOS-устройство к компьютеру (или к виртуальной машине) и проверить, что хост его видит:

Эта команда должна вывести идентификаторы (UUID) подключенных устройств.

Информация об устройстве

Следующий этап — получение более подробной информации об устройстве. Для этого служит утилита `ideviceinfo`. Она может использоваться в двух вариантах:

- `ideviceinfo –s` выводит общедоступную информацию об устройстве без попытки создать новое или использовать существующее спаривание между хостом и устройством;

- `ideviceinfo [-q ] [-x]` выводит существенно более подробную информацию, но требует наличия спаривания между устройством и хостом. Утилита запрашивает информацию у сервиса `lockdownd`, выполняющегося на устройстве. Информация представляет собой пары ключ — значение и ключи сгруппированы в домены. С помощью параметра `-q` можно задать конкретный домен, из которого требуется получить данные.

Параметр `-x` позволяет форматировать вывод программы в виде XML (а точнее — в виде property list), так что вывод можно перенаправить в файл и в дальнейшем обрабатывать другими программами или скриптами.

Приложения

В рамках логического извлечения можно получить доступ к данным приложений. Для этого сначала необходимо получить список установленных приложений при помощи утилиты `ideviceinstaller`:

В результате для каждого приложения получаем его идентификатор (так называемый bundle ID), название и версию. Зная идентификатор приложения, мы можем получить доступ к его данным. Для этого задействуются два сервиса iOS — `house_arrest` и `afc`. AFC (Apple File Conduit) — это служба доступа к файлам; с ее помощью, в частности, iTunes осуществляет доступ к музыке и прочим медиафайлам на устройстве. `house_arrest` — это менее известный сервис, который позволяет запускать сервер AFC в песочнице конкретного приложения; он, в частности, используется для реализации функции File Sharing в iTunes.

Но это все теория. На практике для получения доступа к файлам приложения достаточно воспользоваться утилитой `ifuse`:

В результате выполнения этой команды директория с данными приложения будет смонтирована в директории

Отмонтировать данные приложения можно командой `fusermount –u

Резервная копия iTunes

Бэкап устройства традиционно служит одним из популярных векторов извлечения данных, что неудивительно, учитывая, что бэкап по определению должен содержать массу ценной информации об устройстве и его владельце. Для создания бэкапа можно воспользоваться утилитой `idevicebackup2`:

В зависимости от количества контента на устройстве создание резервной копии может занять длительное время (до получаса).

Другая потенциальная проблема, связанная с бэкапами, заключается в том, что они могут быть зашифрованы. Шифрование бэкапов в iOS осуществляется на стороне устройства, поэтому если пользователь защитил бэкап паролем, то все данные, отдаваемые устройством в процессе бэкапа, будут зашифрованы. Пароль можно попытаться подобрать — для этого существуют как коммерческие, так и бесплатные инструменты. Без пароля доступ к содержимому файлов бэкапа невозможен.

По умолчанию `idevicebackup2` сохраняет резервную копию во внутреннем формате iOS, который не вполне подходит для ручного исследования, поскольку, например, вместо имени файла в нем используется значение хеш-функции SHA-1 от пути файла. Преимущество этого внутреннего формата iOS в том, что многие программы знают, как с ним работать, так что для анализа содержимого бэкапа достаточно открыть его в одной из таких программ (например, iOS Backup Analyzer, iBackupBot, или iExplorer).

Если же по каким-то причинам требуется получить бэкап в более «читаемом» формате, то можно воспользоваться командой `unback`:

Эта команда создаст на рабочем столе директорию `_unback_`, в которой будет сохранена резервная копия устройства в виде традиционного дерева файлов, а не в виде списка файлов с псевдослучайными именами, как ранее.

Файловая система

Если устройству был сделан jailbreak и установлена служба AFC2, то возможности доступа к файловой системе существенно расширяются. AFC2 — это тот же AFC, только имеющий доступ ко всей файловой системе, а не только к директории `/var/mobile/Media`. Корневая файловая система устройства может быть смонтирована следующим образом: `ifuse —root

/Desktop/Media/`. Отмонтирование устройства осуществляется, как и в случае с доступом к данным приложений, командой `fusermount –u

FILE_RELAY

File_relay — один из менее известных сервисов iOS, позволяющий в некоторых случаях получать данные, недоступные через другие интерфейсы. Сервис присутствует во всех версиях iOS, начиная с 2.0 (тогда ОС еще называлась iPhone OS), но список доступных данных меняется от версии к версии.

Для извлечения данных через службу file_relay можно воспользоваться утилитой `filerelaytest` (она будет скомпилирована, только если указать параметр `—enable-dev-tools` при конфигурации `libimobiledevice`):

Источники `file_relay` в iOS 8

AppleTV Baseband Bluetooth Caches CoreLocation CrashReporter CLTM demod Keyboard Lockdown MobileBackup MobileInstallation MobileMusicPlayer Network Photos SafeHarbor SystemConfiguration Ubiquity UserDatabases AppSuppor t Voicemail VPN WiFi WirelessAutomation MapsLogs NANDDebugInfo IORegUSBDevice VARFS HFSMeta tmp MobileAsset GameKitLogs Device-O-Matic MobileDelete itunesstored Accounts AddressBook FindMyiPhone DataAccess DataMigrator EmbeddedSocial MobileCal MobileNotes

Эта команда выполнит подключение к службе `file_relay` и запросит фиксированный набор «источников» (sources): AppleSupport, Network, VPN, WiFi, UserDatabases, CrashReporter, tmp, SystemConfiguration. Каждый такой источник — это один файл или более с устройства. Полный список источников для iOS 8 приведен во врезке. Для запроса определенного источника достаточно использовать его имя в качестве параметра для `filerelaytest`:

Результат (то есть извлеченные данные) будет записан в файл dump.cpio.gz в текущей директории. Его можно распаковать с помощью стандартных утилит `gunzip` и `cpio`:

До iOS 8 этот сервис был исключительно полезным и позволял получить данные, недоступные через другие интерфейсы (например, если бэкап зашифрован). Но, начиная с iOS 8, Apple ввела дополнительную проверку: для того чтобы служба `file_relay` работала, на устройстве должен быть установлен специальный конфигурационный профиль, подписанный Apple.

При установке такого профиля в директории `/Library/Managed Preferences/mobile/` будет создан файл `com.apple.mobile_file_relay.plist` со следующим содержанием:

`file_relay` во время выполнения проверяет наличие этого файла и значение ключа `Enabled` в нем и возвращает данные, только если оно установлено в `true`.

Автоматизация

Один из замечательных аспектов `libimobiledevice` состоит в том, что эта библиотека, помимо готовых утилит для общения с устройством, предоставляет и API для создания своих инструментов. Она содержит, например, привязки для Python, предоставляющие такой же уровень доступа к различным сервисам устройства. Используя этот API, ты можешь достаточно быстро создать именно тот инструментарий, который тебе необходим.

iCloud

Начиная с iOS 5, устройства могут создавать собственную резервную копию в облаке iCloud, а также восстанавливаться из такой копии при первоначальной настройке. Для доступа к данным необходимо знание Apple ID и пароля. Одно из решений с открытым кодом для этого — iLoot. Утилита достаточно проста в использовании, поэтому давать какие-либо пояснения излишне: на вход подается Apple ID и пароль, на выходе — резервные копии, загруженные из iCloud’а. На момент написания статьи iLoot не работает с учетными записями, для которых включена двухэтапная аутентификация.

Заключение

В статье я постарался рассказать о доступных способах извлечения данных из iOS-устройств — способах, не требующих финансовых затрат. За кадром остался такой важный аспект исследования, как анализ извлеченных данных, — эта тема гораздо более обширна и существенно зависит от версии iOS и установленных программ, поэтому раскрыть тему анализа «в общем» представляется труднодостижимым. Тем не менее я надеюсь, что представленный материал оказался интересен и ты узнал из него что-то новое. Happy hacking!

Впервые опубликовано в журнале «Хакер» от 02/2015.

Автор: Андрей Беленко (@abelenko)

Источник