- Как узнать, сделан ли джейлбрейк на iPhone, iPad, iPod Touch или Apple TV

- Признаки джейлбрейка

- Как определить джейлбрейк Apple TV

- Безопасность IOS-приложений (часть 24) – Методы обнаружение джейлбрейка на устройстве и способы обхода этих методов

- Как проверить, был ли iPhone взломан — Вокруг-Дом — 2021

- Table of Contents:

- Риски жизни джейлбрейкены

- iPhone побег из тюрьмы

- Восстановление iPhone до заводской iOS

- Как определить, что iPhone был взломан

- Как определить, был ли взломан мой компьютер Mac

- Как определить, что ваш компьютер Mac был взломан

- Вирусы в Iphone. Нужен ли антивирус для Apple Iphone и Ipad (Декабрь 2021).

Как узнать, сделан ли джейлбрейк на iPhone, iPad, iPod Touch или Apple TV

Определить, сделан ли джейлбрейк несложно, если только владелец устройства не пытался скрыть следы. Материалы по теме:

- Плюсы и минусы джейлбрейка;

- Удаление джейлбрейка.

Есть несколько признаков джейлбрейка iPhone и iPad, попробую перечислить основные из них, часть можно скрыть, но если вы наблюдаете хотя бы один из них, знайте точно, перед вами девайс с джейлом.

Признаки джейлбрейка

- Наличие приложения Cydia на на спрингбоарде (лучше воспользоваться поиском по системе);

- Наличие нестандартных приложений, которые невозможно удалить (iFile, XBMC, Winterboard);

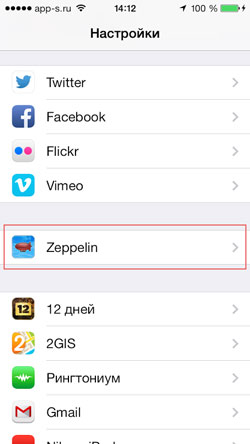

- В главных настройках гаджета между настройками социальных сетей и установленных из App Store приложений присуствие иных настроек, например Activator, Zeppelin;

- После перезагрузки iPhone или iPad не включается.

Так же отмечу, что в сети ходит описание способа определения джейла программой iFunBox, данный софт не всегда правильно отображает наличие или отсутствие джейлбрейка, поэтому не рекомендую верить этой информации.

Опасаться джейлбрейка не стоит, всегда можно просто восстановить iPhone, iPad или iPod Touch через iTunes, кроме тех случаев, когда вам пытаются продать официально залоченый iPhone для работы в сетях только конкретного оператора связи. Сейчас такие телефоны практически не продают на территории России, но всегда можно обезопасить себя проверкой модели iPhone и поискать в интернете, залочена данная модель под какого-либо оператора или нет, например model A1428 (iPhone 5) официально разлочена (Sim-Free).

Как определить джейлбрейк Apple TV

Если вы не нашли ответа на свой вопрос или у вас что-то не получилось, а в комментаряих ниже нет подходящего решения, задайте вопрос через нашу форму помощи. Это быстро, просто, удобно и не требует регистрации. Ответы на свой и другие вопросы вы найдете в данном разделе.

Источник

Безопасность IOS-приложений (часть 24) – Методы обнаружение джейлбрейка на устройстве и способы обхода этих методов

В этой статье мы рассмотрим способы обнаружения на уровне приложения, присутствует ли джейлбрейк на устройстве. Подобная проверка во многих случаях может быть весьма полезной.

Автор: Пратик Джианчандани (Prateek Gianchandani)

В этой статье мы рассмотрим способы обнаружения на уровне приложения, присутствует ли джейлбрейк на устройстве. Подобная проверка во многих случаях может быть весьма полезной. Как мы уже знаем, злоумышленник может воспользоваться утилитами наподобие Cycript, GDB или Snoop-it для выполнения динамического анализа и кражи конфиденциальной информации, используемой приложением. Существуют методы повышения безопасности приложения, когда вы не разрешаете его запуск на джейлбрейковом устройстве. Однако следует отметить, что устройствами с джейлбрейком пользуются миллионы пользователей и, следовательно, подобного рода защиты значительно сократят размер вашей целевой аудитории. Вместо полного запрета на запуск приложения, можно отключить только некоторые функции. В этой статье мы также рассмотрим, как обойти подобную проверку при помощи Cycript.

Как только сделан джейлбрейк, на устройство устанавливается множество новых приложений и файлов. Проверка на присутствие подобных приложений и файлов в системе может помочь опознать, джейлбрейковое устройство или нет. Например, после джейлбрейка на большинстве устройств устанавливается Cydia, и просто проверив систему на присутствие этого приложения, мы можем узнать, был ли сделан джейлбрейк или нет.

1 NSString *filePath = @»/Applications/Cydia.app»;

2 if ([[NSFileManager defaultManager] fileExistsAtPath:filePath])

3 <

4 //Device is jailbroken

5 >

Однако не на всех джейлбрейковых устройства установлена Cydia. Кроме того, взломщик может изменить месторасположение этого пакета. В этом случае более эффективна проверка на присутствие множества других приложений и файлов. Например, можно проверить присутствие фреймворка Mobile Substrate, который также установлен на множестве устройств, где есть джейлбрейк. Кроме того, можно проверить присутствие демона SSH или интерпретатора shell. Все вышеупомянутые проверки выполняет следующий код:

1 +(BOOL)isJailbroken <

2

3 if ([[NSFileManager defaultManager] fileExistsAtPath:@»/Applications/Cydia.app»]) <

4 return YES;

5 >else if([[NSFileManager defaultManager] fileExistsAtPath:@»/Library/MobileSubstrate/MobileSubstrate.dylib»]) <

6 return YES;

7 >else if([[NSFileManager defaultManager] fileExistsAtPath:@»/bin/bash»]) <

8 return YES;

9 >else if([[NSFileManager defaultManager] fileExistsAtPath:@»/usr/sbin/sshd»]) <

10 return YES;

11 >else if([[NSFileManager defaultManager] fileExistsAtPath:@»/etc/apt»]) <

12 return YES;

13 >

14 return NO;

15>

Из предыдущих статей мы также знаем, что приложения, запускаемые под пользователем «mobile», работают внутри песочницы и находятся в директории /var/mobile/Applications, а приложения, которые запускаются от имени суперпользователя (root) находятся в директории /Applications. Таким образом, пользователь на джейлбрейковом устройстве может установить приложение в папку /Applications и тем самым наделить его привилегиями суперпользователя. Исходя из этого, мы можем проверить, работает ли приложение внутри песочницы или у него есть более широкие права, путем тестовой модификации файла вне директории, где установлено приложение.

1 NSError *error;

2 NSString *stringToBeWritten = @»This is a test.»;

3 [stringToBeWritten writeToFile:@»/private/jailbreak.txt» atomically:YES

4 encoding:NSUTF8StringEncoding error:&error];

5 if(error==nil) <

6 //Device is jailbroken

7 return YES;

8 > else <

9 //Device is not jailbroken

10 [[NSFileManager defaultManager] removeItemAtPath:@»/private/jailbreak.txt» error:nil];

11 >

Как было сказано выше, опытный злоумышленник может изменить местонахождение приложения, однако даже в этом случае мы можем узнать, установлена ли Cydia на устройстве, поскольку злоумышленник, скорее всего, не изменит схему URL, которая используется в Cydia. Если вызов URL-схемы (cydia://) из вашего приложения завершился успешно, можно быть уверенным в том, что устройство джейлбрейковое.

1 if([[UIApplication sharedApplication] canOpenURL:[NSURL URLWithString:

@»cydia://package/com.example.package»]]) <

2 //Device is jailbroken

3 >

Также добавим условие, при котором код не будет выполняться в том случае, если приложение тестируется в симуляторе. Объединяя все вышеперечисленные техники, получаем следующий метод:

if ([[NSFileManager defaultManager] fileExistsAtPath:@»/Applications/Cydia.app»]) <

return YES;

>else if([[NSFileManager defaultManager] fileExistsAtPath:@»/Library/MobileSubstrate/MobileSubstrate.dylib»]) <

return YES;

>else if([[NSFileManager defaultManager] fileExistsAtPath:@»/bin/bash»]) <

return YES;

>else if([[NSFileManager defaultManager] fileExistsAtPath:@»/usr/sbin/sshd»]) <

return YES;

>else if([[NSFileManager defaultManager] fileExistsAtPath:@»/etc/apt»]) <

return YES;

>

NSError *error;

NSString *stringToBeWritten = @»This is a test.»;

[stringToBeWritten writeToFile:@»/private/jailbreak.txt» atomically:YES

encoding:NSUTF8StringEncoding error:&error];

if(error==nil) <

//Device is jailbroken

return YES;

> else <

[[NSFileManager defaultManager] removeItemAtPath:@»/private/jailbreak.txt» error:nil];

>

if([[UIApplication sharedApplication] canOpenURL:[NSURL URLWithString:@»cydia://package/com.example.package»]]) <

//Device is jailbroken

return YES;

>

#endif

//All checks have failed. Most probably, the device is not jailbroken

return NO;

>

Честно сказать, на данный момент не существует метода, который определял бы джейлбрейк на устройстве в 100% случаев. Опытный взломщик всегда сможет найти способ обхода всех этих проверок. Кроме того, он попросту может найти соответствующие инструкции в бинарном файле и заменить их NOP’ами. Он также может изменить логику работы вашего метода на свою собственную при помощи Cycript.

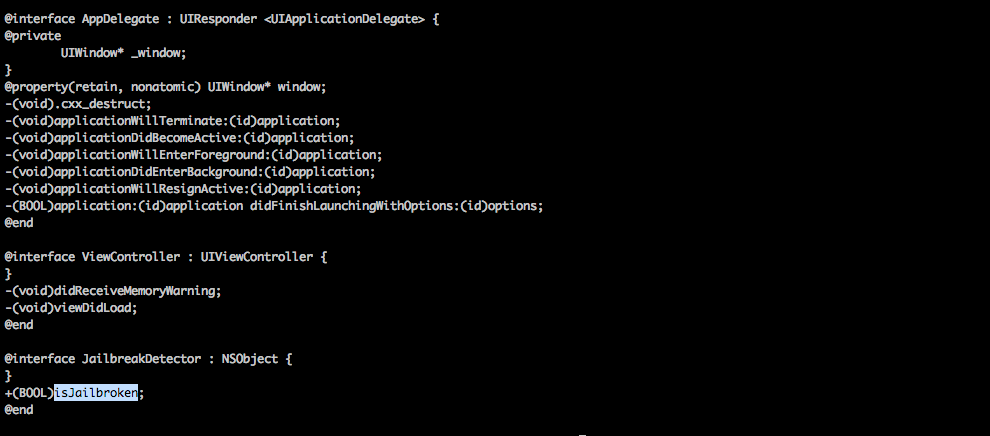

Вначале злоумышленник может найти соответствующий класс, используя утилиту Class-dump-z. Далее он найдет метод +(BOOL)isJailbroken, который относится к классу JailbreakDetector. Обратите внимание, это так называемый классовый метод, поскольку вначале него стоит префикс «+». Само собой из названия метода очевидно, что он отвечает за проверку устройства на джейлбрейк, и возвращает YES, если устройство джейлбрейковое. Если вы не знакомы с этими концепциями, обращайтесь к предыдущим статьям из этой серии.

Рисунок 1: После получения информации о классах, находим метод, который проверяет присутствие джейлбрейка на устройстве

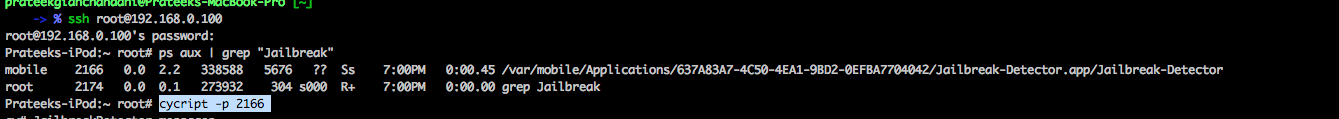

Затем злоумышленник может подцепиться к приложению при помощи Cycript

Рисунок 2: Подключение к приложению при помощи Cycript

После этого взломщик получает перечень методов класса JailbreakDetector. Обратите внимание, что мы получаем этот перечень, используя конструкцию JailbreakDetector->isa.messages, поскольку isJailbroken – классовый метод. Для нахождения методов экземпляра класса следует использовать конструкцию JailbreakDetector.messages.

Рисунок 3: Перечень методов класса JailbreakDetector

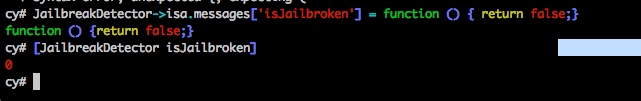

После того, как список методов получен, злоумышленник может изменить реализацию метода (используя технику method swizzling), где вместо YES будет возвращаться NO. Если вы не знакомы с этой техникой, рекомендую изучить восьмую статью из этой серии.

Рисунок 4: Изменение логики работы метода

Мы, как разработчики, можем усложнить жизнь взломщику, если будем использовать такие имена методов, которые не привлекают внимание. Например, класс JailbreakDetector, можно переименовать в ColorAdditions, а метод +(BOOL)isJailbroken в +(BOOL)didChangeColor. На подобные имена злоумышленник не обратит внимания. Конечно, он всегда может посмотреть вызовы внутри этого метода, используя Snoop-it, GDB и другие утилиты, но это маленькое изменение вполне может затруднить ему жизнь.

Источник

Как проверить, был ли iPhone взломан — Вокруг-Дом — 2021

Table of Contents:

Несмотря на то, что операционная система смартфона Android предназначена для модификации и позволяет пользователям использовать свои устройства, как на ПК с Windows или Linux, Apple поддерживает жесткий контроль над iOS, которая обеспечивает работу iPad и iPhone. IOS жестко ограничивает доступ к файловой системе устройства и использование любого приложения, не загруженного из App Store, которое поддерживает Apple.

кредит: Джастин Салливан / Новости Getty Images / GettyImages

Взлом джейлбрейка iPhone с помощью стороннего программного обеспечения позволяет обойти предполагаемые ограничения Apple, и, хотя последние версии iOS усложняют процесс, это все еще возможно, что делает для подержанного покупателя такую же возможность оказаться в конечном итоге с взломанное устройство iOS. Несмотря на то, что взломанный iPhone все еще можно использовать по назначению Apple, он открывает пользователям риски от вредоносных программ, шпионских программ и потенциальных проблем с оборудованием. Если вы подозреваете, что приобрели iPhone, модифицированный таким образом, или ваш iPhone был изменен без вашего ведома, вы можете проверить, не взломан ли iPhone, и восстановить его до заводских настроек.

Риски жизни джейлбрейкены

Существует множество причин, по которым пользователь может сделать джейлбрейк iPhone. Снятие ограничений с устройства iOS обеспечивает большую свободу в использовании устройства с точки зрения как широты приложений, доступных для загрузки, так и возможности настройки устройства по своему усмотрению. Взломанные iPhone могут удалять стандартные приложения, такие как Safari, Stocks и Newsstand, а также изменять макет главного экрана и панели приложений.

Проблема в том, что открывая доступ к этим системам, пользователи также открывают себя для программ-шпионов и отслеживающих приложений. Пользователи, которые делают джейлбрейк своих собственных айфонов, обычно знают и понимают эти риски, но пользователи, которые невольно получают джейлбрейк-устройства, могут в результате легко столкнуться с неудачными ситуациями.

iPhone побег из тюрьмы

Если вы подозреваете, что ваш iPhone был взломан, вы можете определить состояние устройства в течение 10 минут. Самым простым способом диагностики iPhone является приложение для проверки джейлбрейка, такое как «Информация о системе и безопасности», которое можно загрузить из App Store. Когда приложение установлено и открыто, оно сканирует ваше устройство. Если в столбце «Jailbroken» написано «Да», значит ваше устройство взломано. Если вы не хотите платить за диагностическое приложение, вы можете самостоятельно определить состояние вашего iPhone. Посмотрите свои приложения. Если какое-либо из стандартных приложений Apple отсутствует или присутствует приложение под названием «Cydia», ваше устройство взломано.

Cydia был альтернативным магазином приложений, и приложение Cydia было установлено автоматически, когда устройство iOS было взломано. Однако, когда iPhone взломан для установки приложений отслеживания без ведома владельца, Cydia и сами трекеры часто скрываются. Используйте функцию поиска приложений, чтобы найти скрытую Cydia на iPhone, если вы подозреваете, что ваше устройство могло быть взломано в тайне. После того, как вы определили, было ли ваше устройство взломано, вы можете решить восстановить его до заводских настроек или нет.

Восстановление iPhone до заводской iOS

Существует несколько методов, позволяющих восстановить ваш iPhone до стандартной версии iOS и удалить модификации джейлбрейка. Перед выполнением любого из этих действий вы должны сделать резервную копию содержимого вашего телефона в iCloud или аналогичную службу, потому что удаление джейлбрейка полностью стирает iPhone.

В более новых версиях iOS откройте приложение «Настройки» и перейдите в «Общие» и «Сброс». Выберите «Удалить все содержимое и настройки» и подтвердите решение.

На большинстве iPhone вы можете использовать приложение «Найди мой iPhone», чтобы восстановить заводские настройки. Сначала отключите приложение «Найди мой iPhone» в настройках устройства и подключите iPhone к компьютеру с установленным iTunes. Откройте iTunes, если он не открывается автоматически, и перейдите на сводную страницу iPhone. Нажмите кнопку «Восстановить iPhone» и следуйте инструкциям, чтобы стереть ваш iPhone и отменить джейлбрейк.

Если по какой-либо причине эти методы не работают, вы можете загрузиться в режиме восстановления. Выключите iPhone и подключите его к компьютеру, удерживая кнопки увеличения, уменьшения громкости и сбоку на iPhone X и 8, кнопки «Режим сна / Пробуждение» и «Уменьшение громкости» на iPhone 7 или кнопки «Режим сна / Пробуждение» и «Домой» на iPhone. 6 и старше, пока на устройстве не появится значок iTunes. Следуйте инструкциям на экране компьютера, чтобы восстановить и обновить iPhone, удалив джейлбрейк.

В худшем случае, когда ничто не восстанавливает заводские настройки телефона, отнесите свое устройство в Apple Store и попросите там техника восстановить его к заводским настройкам.

Как определить, что iPhone был взломан

Ваш Apple iPhone может содержать довольно много ваших личных данных, в зависимости от того, как вы их используете. Адреса электронной почты, номера телефонов, пароли, банковская информация, планы поездок и .

Как определить, был ли взломан мой компьютер Mac

Думаете, ваш Mac был взломан или заражен вредоносным ПО? Узнайте, как узнать наверняка антивирусное программное обеспечение, помощь от Genius Bar и самого Mac.

Как определить, что ваш компьютер Mac был взломан

Хакер может получить доступ к вашему Mac различными способами, в том числе с помощью социальной инженерии и уязвимостей в операционной системе Mac OS X или в установленных .

Вирусы в Iphone. Нужен ли антивирус для Apple Iphone и Ipad (Декабрь 2021).

Источник