- Как узнать, когда последний раз был разблокирован ваш iPhone или iPad

- Может быть, это чувство кто-то может быть Snooping на вашем iPhone или iPad? Установите LastTimeUnlocked для iOS 10

- Как проверить, заблокирован ли iPhone или разблокирован

- Получите больше информации о вашем iPhone

- По теме: IMEI GENERATOR

- 1. Как проверить, разблокирован ли ваш iPhone по сим-карте?

- В случае этого метода вариант будет работать лучше всего, если у вас есть две SIM-карты из разных сетей.

- 2. Обратитесь к оператору сети.

- По теме: Как проверить номер IMEI?

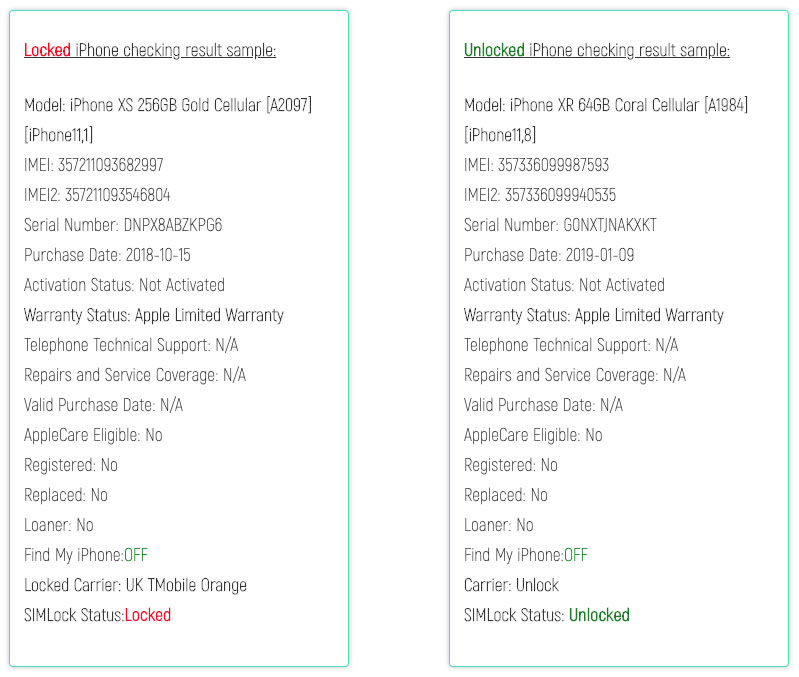

- Примеры результатов:

- 3. Воспользуйтесь программой проверки IMEI.

- Как узнать, что кто-то брал ваш iPhone, когда вы спали

- Зачем нужно Экранное время

- Как узнать, кто пользовался iPhone

- Как разблокировать iPhone без пароля. Есть целых 8 способов

- Как устроена система защиты пароля в iOS, коротко

- Защита пароля в iOS действует хуже в режиме DFU

- 1. Как обходят Face ID

- 2. Как подделывают отпечатки пальца

- 3. Как получить доступ через единственное сообщение

- 4. Как обойти блокировку с помощью голосовых команд

- 5. Как взламывают смартфоны ультразвуком

- 6. Как используют технику Cellebrite

- 7. Как работает GrayKey

- 8. Как работает MagiCube, который закупал Следственный комитет

- Как защититься

Как узнать, когда последний раз был разблокирован ваш iPhone или iPad

Используя джейлбрейк-твик под названием LastTimeUnlocked для iOS 10, вы можете узнать, когда последний раз был разблокирован ваш iPhone или iPad.

Может быть, это чувство кто-то может быть Snooping на вашем iPhone или iPad? Установите LastTimeUnlocked для iOS 10

Хотя иногда мы не можем остановить злоумышленного человека от проникновения в наш смартфон или планшет, но мы можем принять меры, чтобы узнать, есть ли у них или нет. Например, если у вас есть iPhone или iPad, который также был взломан, то вы можете установить изящный маленький твик под названием LastTimeUnlocked, чтобы узнать, когда ваше устройство было в последний раз разблокировано.

Facebook теперь позволяет пользователям добавлять музыку в свой профиль и рассказы – вот как это работает

Этот твик был запрошен многими пользователями Reddit, поэтому я подумал: «Почему бы не сделать сообщество счастливым на этот раз?». Поэтому я написал эту простую настройку, чтобы показать, когда в последний раз ваше устройство было разблокировано на экране блокировки. Вы также можете настроить строку «Last Time Unlocked», то есть вы можете перевести эту настройку на все языки.

Варианты настройки в настройках.

Интересно, что информация «Последняя разблокировка» отображается прямо на экране блокировки, поэтому вы не можете ее пропустить. Вы увидите удобную маленькую временную метку, показывающую, когда ваш смартфон или планшет был разблокирован. Используя эту информацию, вы можете легко узнать, нет ли на вашем устройстве слежки за кем-либо, что позволит вам впоследствии предпринять дальнейшие действия. Либо вы можете ввести более жесткий PIN-код, либо изменить способ разблокировки устройства. А поскольку мы уже имеем дело с взломанным устройством, вы даже можете установить твик или две, чтобы узнать, кто разблокировал ваш смартфон, фотографируя человека всякий раз, когда экран блокировки обходится. Варианты есть, и вам решать, какой маршрут выбрать.

Твик доступен для загрузки из репозитория BigBoss в Cydia. Это абсолютно бесплатно, и вы можете включить или отключить твик прямо из приложения Настройки. Если у вас есть идея, что кто-то может взломать ваш iPhone или iPad за вашей спиной, то вам не составит труда установить этот маленький пакет прямо сейчас.

Источник

Как проверить, заблокирован ли iPhone или разблокирован

Получите больше информации о вашем iPhone

Вы планируете купить новый iPhone, но не знаете, разблокирован он или заблокирован? К счастью, есть несколько простых способов узнать это, и в этой статье мы покажем вам, как это сделать. Однако не покупайте подержанный iPhone, пока не убедитесь, что он разблокирован. Если ваш iPhone окажется заблокированным, вы можете застрять с тем поставщиком услуг телефонной связи, который вам не нужен. Лучшим вариантом будет проверка номера IMEI и серийного номера. Итак, как найти IMEI и серийный номер iPhone, а затем проверить, разблокирован ли iPhone?

Покупка iPhone из неизвестных источников может вызвать множество сомнений, особенно если речь идет о его состоянии и функциональности. Проблема в том, что некоторые iPhone могут быть заблокированы, а другие, в свою очередь, разблокированы. Разница здесь имеет решающее значение, поскольку разблокированный iPhone можно использовать в любой сети, в то время как заблокированный телефон связан только с одной. iPhone , купленный в Apple Store, по умолчанию разблокирован. Напротив, iPhone, купленные в Интернете, обычно в рамках действующего тарифного плана сети, заблокированы. Это связано с тем, что обычно это фиксированный период времени, обычно 24 месяца, а ежемесячная плата покрывает часть стоимости устройства, поэтому вы не можете просто перестать платить половину.

К сожалению, с первого взгляда невозможно определить, заблокирован он или разблокирован, посмотрев на iPhone. Apple не разрешает другим телефонным компаниям маркировать iPhone. Что еще более усложняет ситуацию, некоторые телефоны заблокированы во время продажи, но разблокируются позже, когда владелец завершает выплату контракта.

Ниже приведены некоторые уловки, позволяющие проверить, разблокирован ли ваш iPhone или заблокирован .

По теме: IMEI GENERATOR

1. Как проверить, разблокирован ли ваш iPhone по сим-карте?

В случае этого метода вариант будет работать лучше всего, если у вас есть две SIM-карты из разных сетей.

1. Сначала сделайте телефонный звонок, используя текущую SIM-карту. Убедитесь, что вы можете звонить в обычном режиме.

2. Теперь вам нужно выключить iPhone, для этого зажмите кнопку « Режим сна / Пробуждение» и используйте слайд, чтобы отключить параметр выключения iPhone.

3. Выньте SIM-карту из iPhone, здесь лучше всего подойдет скрепка или что-то подобное, что позволит вам ее вытащить.

4. Если все прошло успешно, вставьте новую SIM-карту .

5. Нажмите кнопку « Режим сна / Пробуждение», чтобы вывести iPhone из режима сна.

6. Убедитесь, что теперь вы можете звонить с новой вставленной SIM-картой.

7. Если телефонный звонок не подключается к новой SIM-карте, iPhone заблокирован.

2. Обратитесь к оператору сети.

Хотя это хорошее решение и довольно эффективное, обычно требуется некоторое время, чтобы оператор вернулся к вам. Если вы хотите знать наверняка и у вас есть время, стоит обратиться к оператору сети, у которого вы зарегистрировались, чтобы узнать, могут ли они помочь. Несколько операторов связи могут проверить, предоставили ли вы номер IMEI телефона.

По теме: Как проверить номер IMEI?

Существуют также сервисы проверки IMEI, но эти сервисы всегда взимают плату за них. Если вы хотите получить всю информацию, как в примере, вы можете использовать эту услугу, нажмите кнопку ниже.

Примеры результатов:

3. Воспользуйтесь программой проверки IMEI.

Поскольку вы уже знаете, как найти свой IMEI, и если у вас все еще есть проблема с ним, ниже мы прилагаем короткое видео о том, как его найти.

В Google доступно множество проверок IMEI , но большинству из них не доверяют, и они могут дать вам недостоверную информацию. Если вы хотите узнать как можно больше о своем телефоне, в том числе о сроке гарантии, посетите наш сервис, нажав кнопку ниже.

Источник

Как узнать, что кто-то брал ваш iPhone, когда вы спали

Защита iPhone – штука очень понятная и естественная. Мы защищаем наши смартфоны паролями, чтобы никто посторонний не мог проникнуть к их содержимому, которое представляет для нас не только моральную, но и вполне себе материальную ценность. Банковские приложения, платёжные сервисы и встроенные покупки в приложениях – всё это позволяет натворить такого, о чём вы, возможно, даже не задумываетесь. Тем хуже для вас, если кто-то, кроме вас, знает пароль от вашего iPhone. Хорошо, что можно узнать, если этот кто-то брал ваш iPhone в руки и что-то с ним делал.

Для начала предлагаю уяснить, что предоставлять доступ к своему iPhone кому-то, будь это вторая половинка или ребёнок, — не самая лучшая идея. И дело даже не в том, что член вашей семьи может увидеть то, что для его глаз, возможно, не предназначалось.

Дело в том, что код доступа может служить не только для разблокировки смартфона, но и для совершения значимых действий вроде подтверждения платежей хоть в iTunes, хоть в App Store , хоть при оплате покупок через Apple Pay (онлайн или офлайн).

Зачем нужно Экранное время

Но, если дело уже сделано, и отпечаток или лицо постороннего человека уже добавлено в память вашего iPhone, у вас есть возможность проверить, когда он брал его. Сразу говорю: проверять открытые приложения в фоновом режиме без толку.

Во-первых, вероятность, что вы запомните, какие именно программы были у вас открыты, довольно невысока. А, во-вторых, человек, взявший в руки ваш iPhone, может просто закрыть тот софт, которым он пользовался.

А вы знаете, что иногда в Apple ведут себя Стиву Джобсу вопреки? Например, в последнее время Apple незаметно начала слушать пользователей

Куда более эффективной будет проверка несанкционированной активности с помощью функции «Экранное время». Правда, учитывайте, что сначала нужно его включить, чтобы всё, что происходит со смартфоном, фиксировалось в его памяти.

- Перейдите в «Настройки» — «Экранное время»;

- В открывшемся окне нажмите «Включить»;

- Настройте условия использования и лимиты;

- Подтвердите сохранение настроек и выйдите.

Как узнать, кто пользовался iPhone

Обязательно учитывайте, что экранное время должно быть включено заранее. Это обязательное условие, поскольку только так можно будет отличить вашу собственную активность от чужой. Вот как это сделать:

- Если вы подозревали, что кто-то получил доступ к вашему iPhone, откройте «Настройки» — «Экранное время»;

- Здесь выберите «Смотреть всю активность» и откройте вкладку «День», чтобы было проще разглядеть чужую активность;

- Обратите внимание на нижнюю строку с цифрами «00, 06, 12, 18» — это время суток – и просмотрите, в какое время была зафиксирована последняя активность.

Проще и логичнее всего обращать внимание на перерывы между активностями. Если перерыв есть – значит, в это время вы прекратили использовать свой iPhone и ушли спать, и через некоторое время кто-то посторонний пришёл и взял ваш смартфон и начал им пользоваться.

Впрочем, можно отталкиваться и от времени. Например, если вы совершенно точно знаете, что в 2 часа ночи вы спали, а в это время зафиксирована работа с соцсетями, что-то здесь не так. В этом случае рекомендуется проверить и другое время, и, если совпадений нашлось больше одного, скорее всего, кто-то и правда роется в вашем смартфоне.

Вариантов борьбы с таким поведением ваших членов семьи не так уж и много. Самый логичный, но, очевидно, не самый приятный – просто попросить вторую половинку или ребёнка не лазить в вашем смартфоне. Правда, велик риск, что эта просьба не подействует.

В таких случаях действовать нужно более решительно. Проще всего и эффективнее – установить новый пароль доступа, который будет сложнее, чем дата или год вашего рождения, а ещё удалить из настроек альтернативный отпечаток пальца или лицо. Так член вашей семьи не сможет получить доступ к содержимому вашего iPhone.

Источник

Как разблокировать iPhone без пароля. Есть целых 8 способов

Совершенной защиты не существует – есть лишь разные степени надёжности. Это касается и айфонов.

Недавно мы объясняли, как важно иметь цифро-буквенный пароль блокировки, а не стандартный 6-циферный в iOS. Но это только вершина айсберга, а под ним – настоящий хардкор.

Рассказываем, как обходят способы блокировки iPhone и можно ли от этого защититься.

Как устроена система защиты пароля в iOS, коротко

Если вы 10 раз введете неправильный пароль, девайс заблокируется. После первых 5 попыток придется ждать 1 минуту, затем время до следующей попытки ввода будет увеличиваться.

Если вы понимаете, что пароль уже не вспомните, Apple предлагает стереть все данные с устройства. Это вполне ОК, если у вас есть бэкап. О трех простых способах сохранить данные читайте здесь.

Удалить пароль с iPhone или iPad можно только с помощью компьютера. Инструкция на сайте Apple. Если нет ПК, можно обратиться в авторизованный сервисный центр или розничный магазин, там предоставят.

Защита пароля в iOS действует хуже в режиме DFU

DFU (device firmware update) – особый режим, который дает доступ к инженерному меню, позволяет восстановить прошивку и т.д. Фокус в том, что в DFU нет ограничений на количество попыток ввода пароля.

Таким образом, если задаться целью, можно подобрать код и разблокировать смартфон. Если лень вводить цифры вручную, можно купить гаджет для автоперебора за 500 долларов (уже дешевле). Но есть и более профессиональные системы, они куда дороже.

Посмотрим, как это делают профессионалы. В образовательных целях, разумеется.

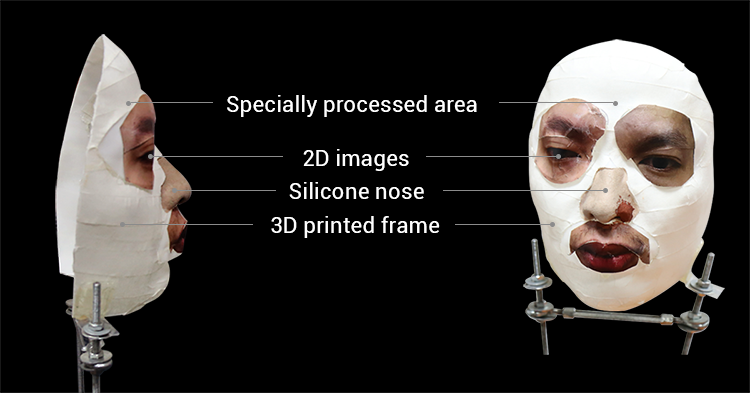

1. Как обходят Face ID

Когда Face ID только появился в iPhone X, в нем было полно дыр. Apple утверждала, что систему распознавания лиц не обойдут даже близнецы.

Но что-то пошло не так. Face ID порой принимал детей за их родителей. А одна покупательница дважды возвращала смартфон в магазин – тот упорно путал её с коллегой. В общем, система была неудобной и небезопасной.

Вьетнамская компания Bkav потратила всего 150 долларов, чтобы создать маску-обманку для Face ID. Основу напечатали на 3D-принтере, нос сделали из силикона, глаза и рот распечатали и наклеили на макет.

Face ID принял маску за владельца:

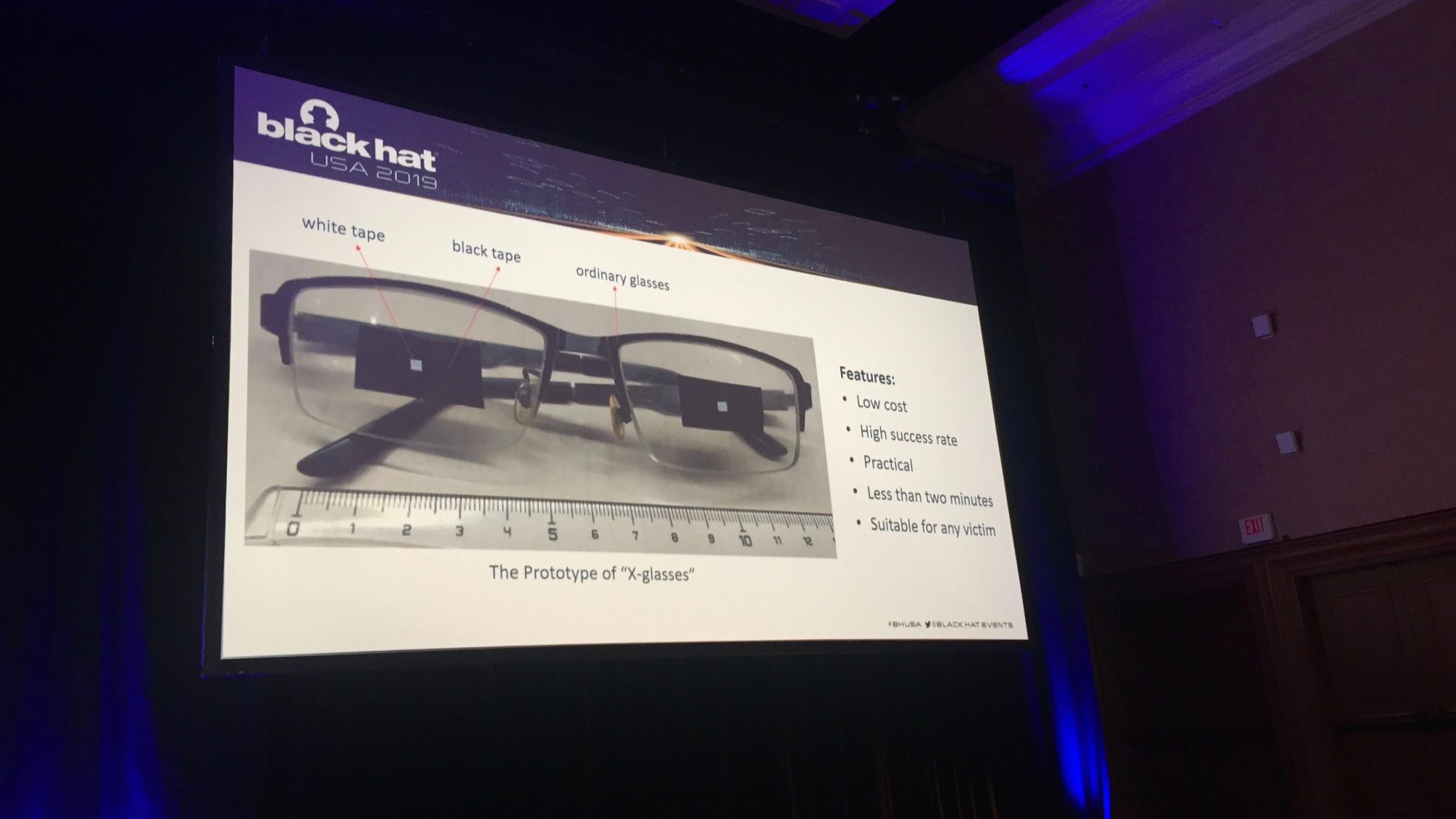

Вскоре это пофиксили. Но в августе 2019 года нашли ещё более забавный способ разблокировки. Исследователи Tencent показали, как обмануть Face ID с помощью обычных очков и изоленты.

Если на вашем iPhone активирована функция распознавания внимания, смартфон регулярно проверяет, смотрите ли вы на экран. Но если на вас надеты очки, то Face ID не будет считывать 3D-информацию в области глаз. Система считает, что там чёрные зоны с белыми точками.

Итак, если вы спите или потеряли сознание, то ваш смартфон будет легко разблокировать. Специалисты просто наклеили квадраты изоленты с точками-прорезями посередине на очки и надели их на “спящего” коллегу. И его iPhone успешно разблокировался.

Дыру уже закрыли. Но осадочек остался.

2. Как подделывают отпечатки пальца

Система Touch ID хеширует цифровые сканы отпечатков и сохраняет хеши в защищенной области Secure Enclave, отделенной от основного хранилища.

Когда вы пытаетесь заблокировать iPhone с помощью отпечатка, Touch ID сверяет новый код с данными из Secure Enclave. А расшифровка отпечатка пальца хранится в оперативной памяти и только сразу после сканирования.

Конечно, это куда круче, чем сканы-картинки в определенных папках (таким грешили некоторые китайские девайсы). Но… Touch ID первого поколения можно было обмануть с помощью листа бумаги с распечатанным в разрешении 2400 dpi отпечатком. Если у вас iPhone 5s, попробуйте, может сработать.

Более того: отпечаток можно снять прямо с экрана. И не только разблокировать iPhone со старым сканером, но и запретить настоящему владельцу стирать данные с него.

С более новыми моделями сложнее. Нужен 3D-принтер и материал, который смартфон примет за человеческую кожу. И достаточно точный 3D-макет пальца. И ограниченное число попыток.

Эксперт по биометрической идентификации Анил Джейн и его коллеги из Университета штата Мичиган разработали технологию производства таких “поддельных пальцев” из проводящего электрический ток силиконового состава и пигментов. Подделки обладали теми же механическими, оптическими и электрическими свойствами, что и пальцы реальных людей.

Формально технология должна была улучшить надежность сканеров. Но всё зависит от того, в чьих руках она оказалась бы.

Другие исследователи, имея лишь хорошее фото пальца немецкого министра обороны Урсулы фон дер Ляйен, сделали его 3D-модель. Снимали не палец отдельно – отпечаток кадрировали со снимка высокого разрешения.

Министр согласилась поучаствовать в эксперименте. Результат – она сама доказала, что метод действительно работает.

3. Как получить доступ через единственное сообщение

Киберэксперты Натали Силванович и Сэмюэл Гросс из Google Project Zero показали, как уязвимость CVE-2019-8641 обеспечивает доступ к паролям, сообщениям и e-mail. А ещё позволяет включать камеру и микрофон на iPhone.

Project Zero занимается поиском уязвимостей в продуктах Google и её конкурентов. Эксперты заявили: если знать Apple ID жертвы, достаточно отправить жертве сообщение, сконфигурированное особым образом.

В iOS встроена технология ASLR, которая усложняет эксплуатацию некоторых уязвимостей. Она меняет расположение важных структур данных в адресном пространстве системы: например, стека, кучи, подгружаемых библиотек, образов исполняемых файлов.

Силванович и Гросс нашли способ обойти ASLR. Используя эту и другие пять найденных уязвимостей, эксперты добились выполнения произвольного кода на iPhone. На черном рынке за информацию об этих багах заплатили бы около 10 млн долларов.

Хорошая новость: основную и самую сложную уязвимость CVE-2019-8641 закрыли в iOS 12.4.2 в сентябре 2019 года. Плохая: сколько ещё найдется подобных дыр, не знает никто. Но статистика не радует.

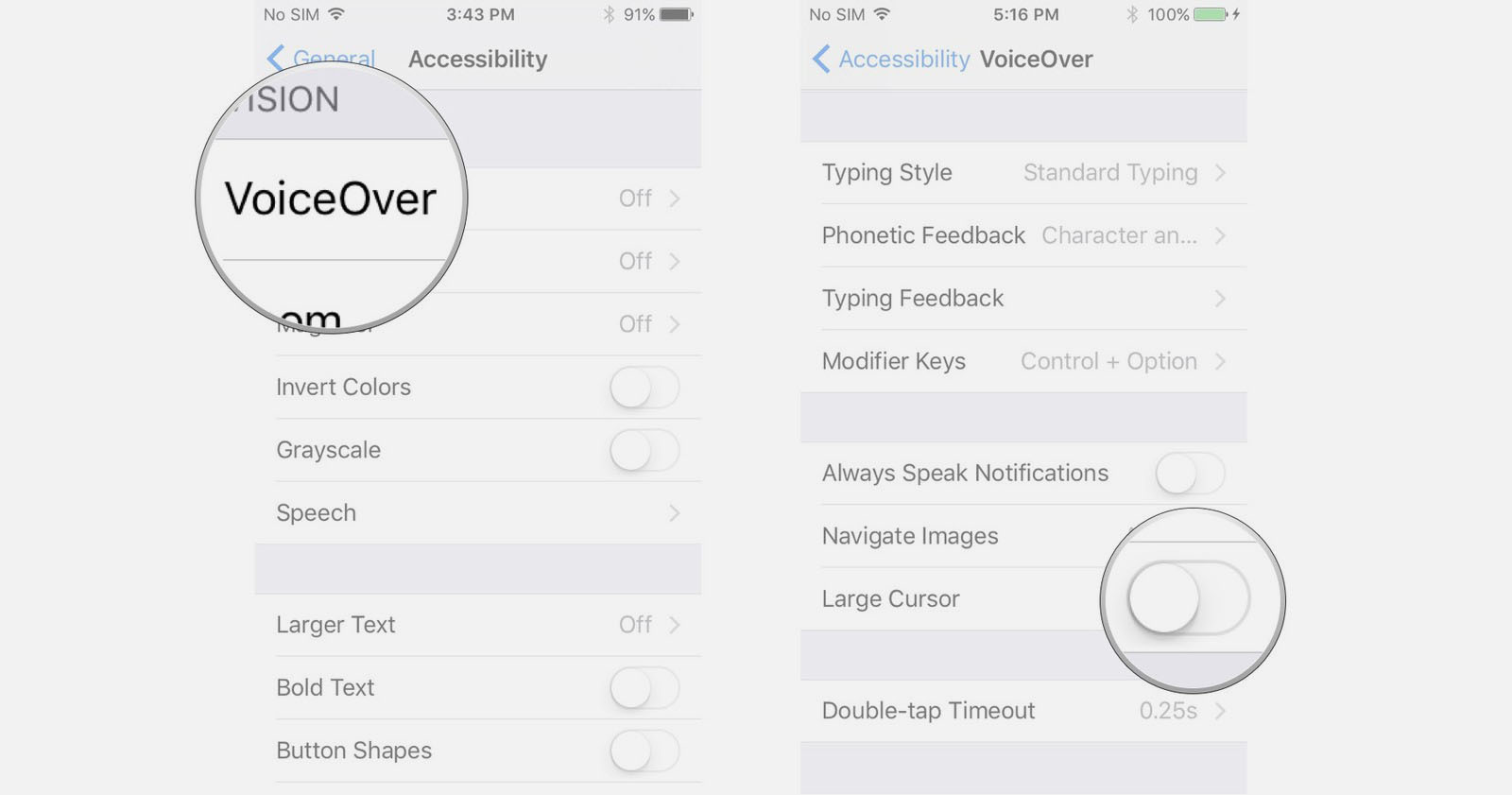

4. Как обойти блокировку с помощью голосовых команд

Если вы до сих пор не обновились с iOS 12, у нас плохие новости. Siri “поможет” разблокировать ваш iPhone.

Достаточно вызвать голосовой помощник с экрана блокировки и попросить ее активировать службу VoiceOver. После этого мошенник сможет позвонить на ваш iPhone, в момент вызова выбрать на его экране ответ сообщением и нажать на клавишу «+».

Следующий этап – отправка специального сообщения на смартфон жертвы. Если служба VoiceOver активна, оно вызывает системную ошибку и открывает доступ к интерфейсу сообщений и списку последних набранных контактов, включая полную информацию о них.

Чтобы защититься от этого, запретите вызывать Siri с заблокированного экрана: это делается в меню «Настройки» — «Touch ID и код-пароль» — «Доступ с блокировкой экрана».

5. Как взламывают смартфоны ультразвуком

Специалисты из Вашингтонского университета в Сент-Луисе, Мичиганского университета и Китайской академии наук доказали, что активировать помощников можно даже ультразвуком.

Ученые использовали пьезоэлектрический преобразователь, который передавал голосовые команды с помощью ультразвуковых волн. Сигнал направлялся через твердые поверхности – например, сквозь стол, на котором лежал смартфон.

Человеческое ухо ультразвук не слышит, а смартфон реагирует на такие частоты. Твердый чехол – не помеха: даже наоборот, чем он толще и плотнее, тем лучше передает сигнал.

С помощью ультразвука ученым удалось отправлять SMS, совершать звонки и получать доступ к основным функциям. Метод сработал не только для iPhone – атаковали также модели Xiaomi, Samsung, Huawei.

Но если положить смартфон на что-то мягкое, метод не сработает. Да и полную разблокировку он не дает. К тому же Siri и другие ассистенты можно заставить идентифицировать владельца, чтобы они не реагировали на чужие голоса.

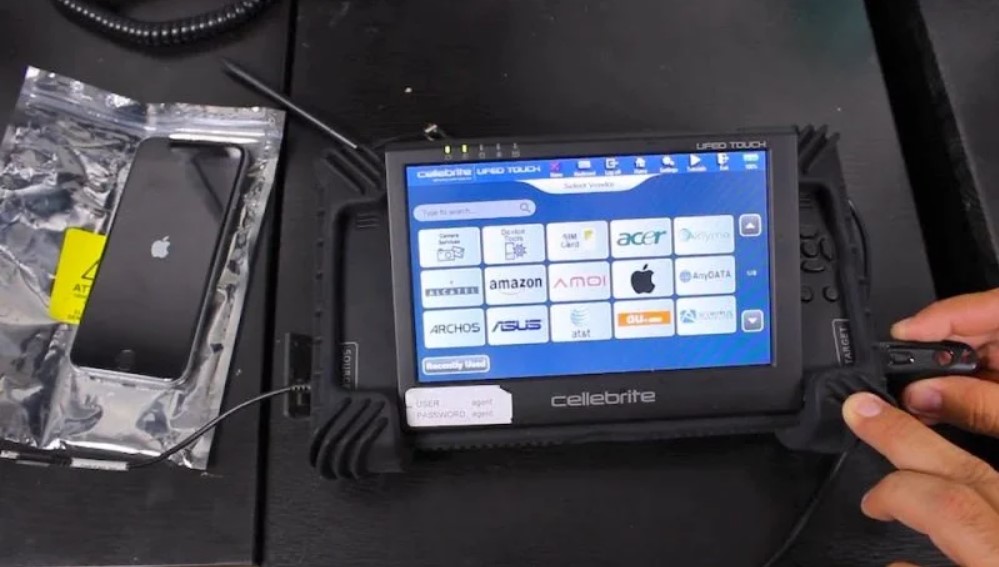

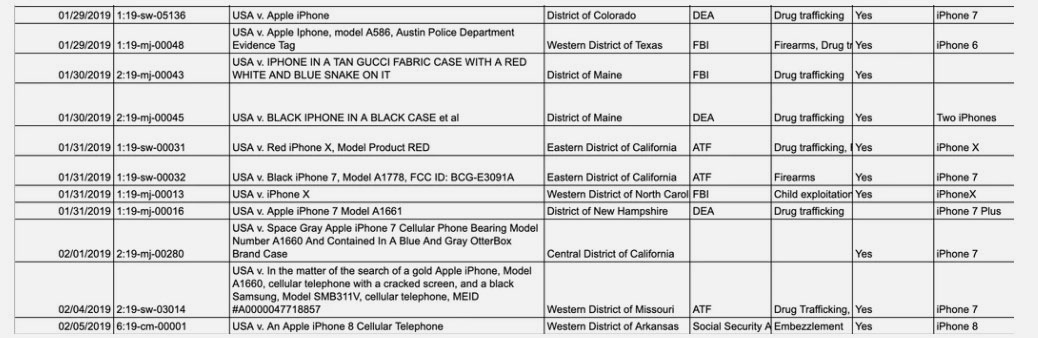

6. Как используют технику Cellebrite

Журналисты Motherboard собрали материалы по 516 ордерам на получение данных с iPhone за 2019 год. В 295 случаях информацию удалось извлечь.

Дело здесь скорее не в технических сложностях, а в бюджетах на взлом и серьезности ситуации. У кого есть доступ к Cellebrite и GrayKey, тот гораздо ближе к успеху.

Эксперты израильской компании Cellebrite готовы взломать пароль iPhone за сутки. Но только если непосредственно получат сам смартфон. Что с ним будут делать и как извлекают информацию, специалисты не распространяются.

Кроме того, продают UFED (Universal Forensic Extraction Device – универсальное устройство для извлечения данных по решению суда) и другие подобные продукты, оборудование, софт, облачные решения, киберкиоски.

Техника работает только с прямым подключением к серверу производителя. Формально это нужно для проверки лицензии и контроля законности использования решения для взлома.

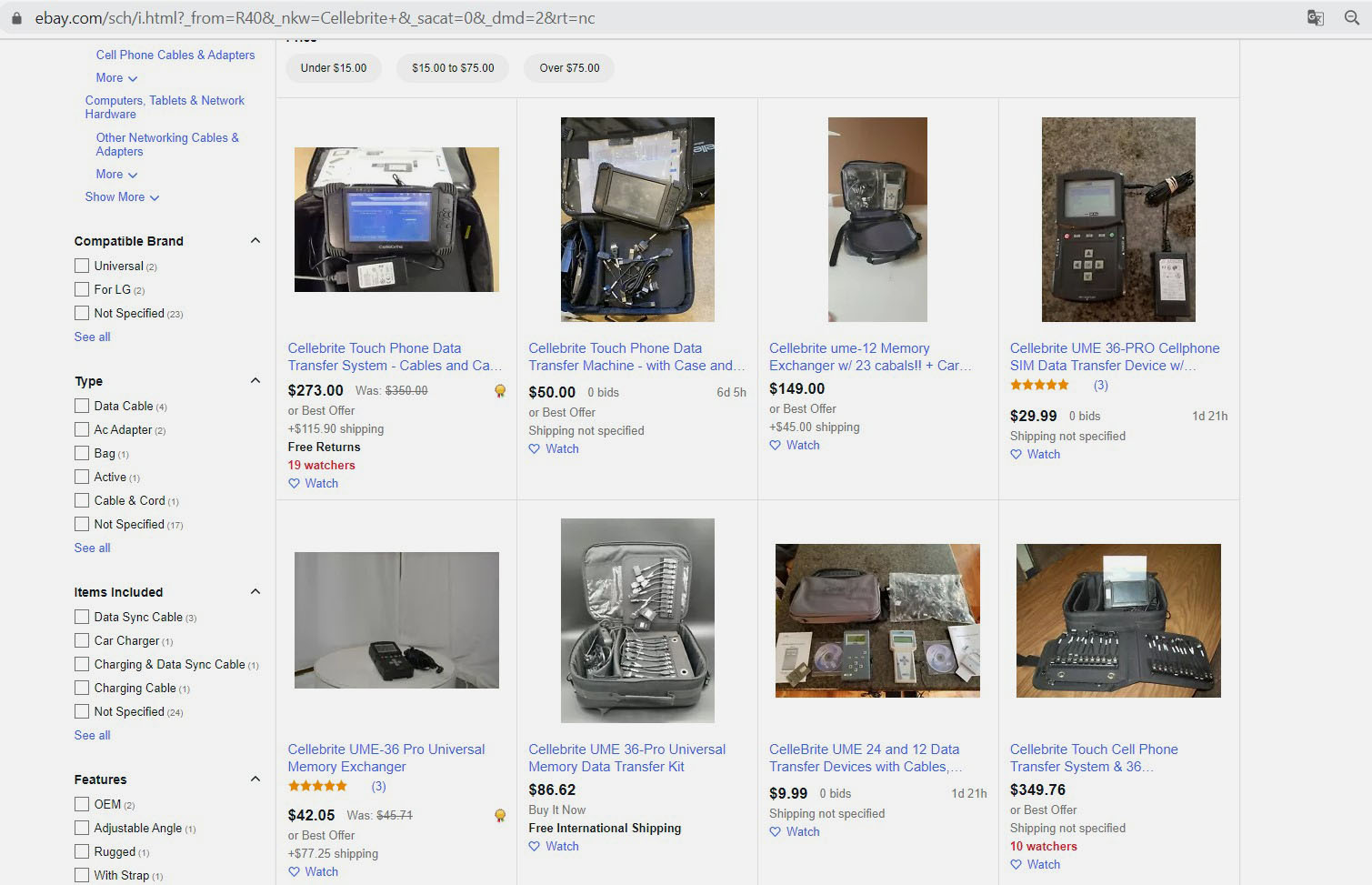

Устройства Cellebrite продаются относительно свободно. Ценник на комплект “хард + софт” стартует от 15 тыс. долларов. Но на eBay и других аукционах можно взять устаревшую модель за смешные деньги – ещё бы, она же не справится с новыми iPhone, да и лицензия может быть просроченной.

Для информации: в 2016 году Cellebrite получила 1 млн долларов за взлом iPhone 5c стрелка из Сан-Бернардино. Тогда в iOS даже не применялось шифрование, а смартфон не комплектовался сканером отпечатка пальца.

И как бы Apple не защищала устройства, вскоре после выхода новой прошивки Cellebrite подбирает к ней отмычки. Занимает это от нескольких дней до пары месяцев.

Данные сливаются из памяти смартфона, SIM-карт, карт памяти.

Как Cellebrite находит дыры в защите iPhone? Сотрудники компании, как и хакеры, постоянно охотятся за dev-fused-версиями – рабочими прототипами смартфонов.

В dev-fused, как правило, не установлена ОС, есть только инженерное меню Switchboard и отдельные компоненты. Либо производители оставили в ПО различные лазейки для тестирования. Это облегчает реверс-инжиниринг и поиск уязвимостей 0-го дня, о которых не знают разработчики.

Из лабораторий Apple вынести прототипы нереально. Проще получить их с заводов контрактных сборщиков вроде Foxconn.

Сотрудники продают компоненты, часто не представляя их реальную цену. Их можно понять – сборщики в лучшем случае зарабатывают пару десятков долларов за ненормированный рабочий день.

7. Как работает GrayKey

GrayKey – разработка компании Greyshift из Атланты, США. Её основал бывший инженер по безопасности Apple.

Greyshift поставляет свои решения только правоохранительным органам США и Канады. Без всяких исключений.

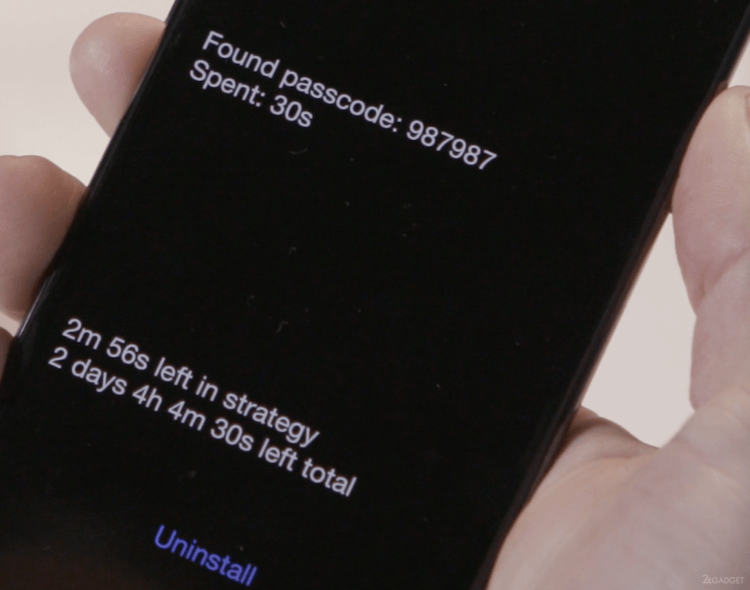

Устройство может подобрать код разблокировки на iPhone. С его помощью, к примеру, в январе взломали iPhone 11 Pro Max.

Скорость работы GrayKey – примерно как у Cellebrite. Код из 4 цифр взламывается за 11 минут, из 6 цифр – за 11 часов, из 10 цифр – за десятилетия (но кто им пользуется?!).

Кстати, в конце 2019 года GrayKey подорожал. Повышение цен объяснили появлением новых технологий защиты iOS от взлома и, соответственно, новой ревизией устройства – GrayKey RevC.

За лицензию на онлайн-версию инструмента просят 18 тыс. долларов США за 300 взломов в год, раньше она стоила 15 тыс. А оффлайн-версия по-прежнему стоит 30 тыс. долларов, ограничений по срокам использования нет.

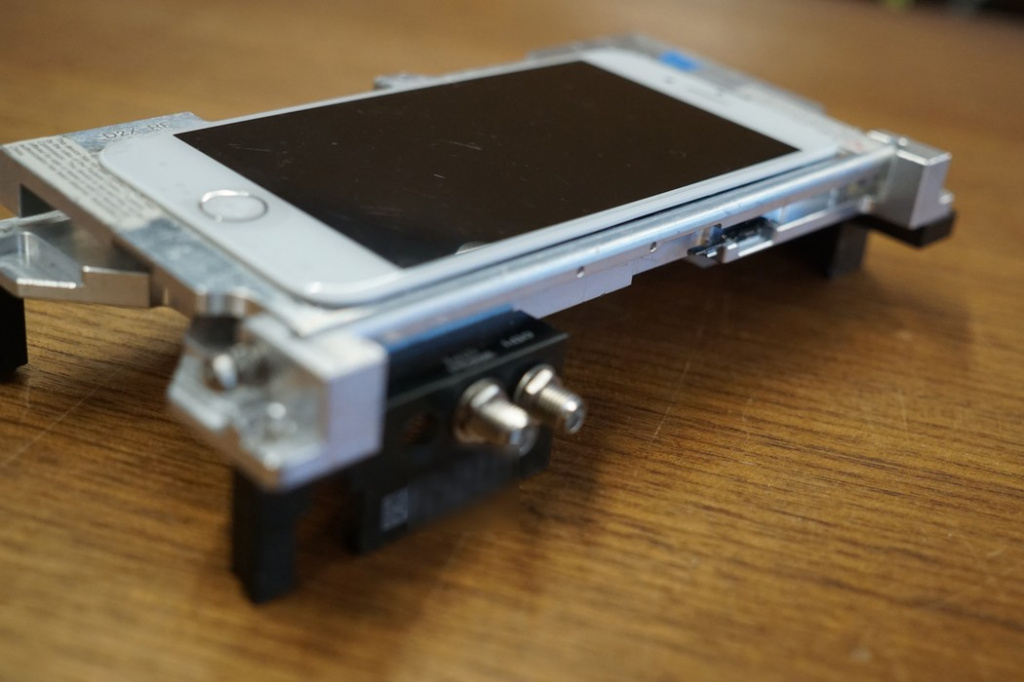

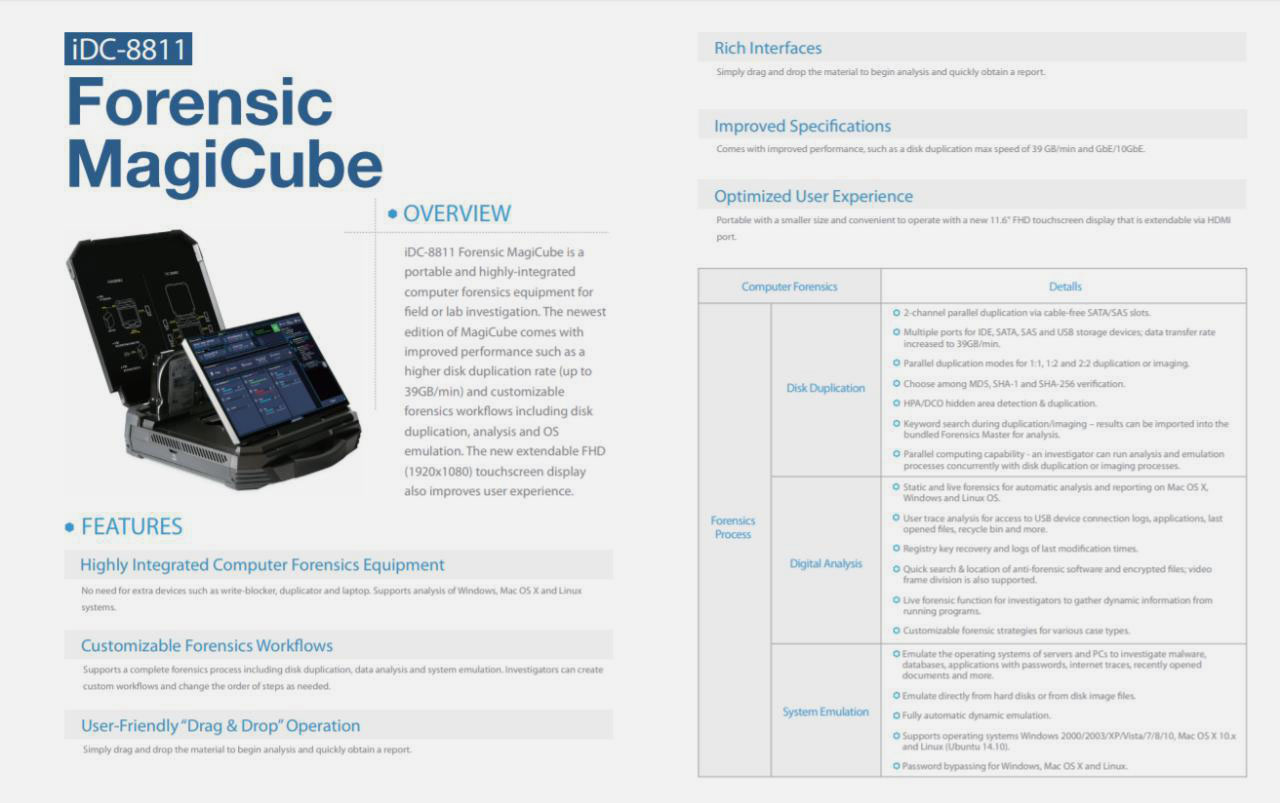

8. Как работает MagiCube, который закупал Следственный комитет

Два года назад ВВС писал о таинственных гаджетах MagiCube из Китая. Эксперты заявляли: если GrayKey и Cellebrite потребуются сутки на взлом iPhone, то китайская магия справится всего за 9 минут.

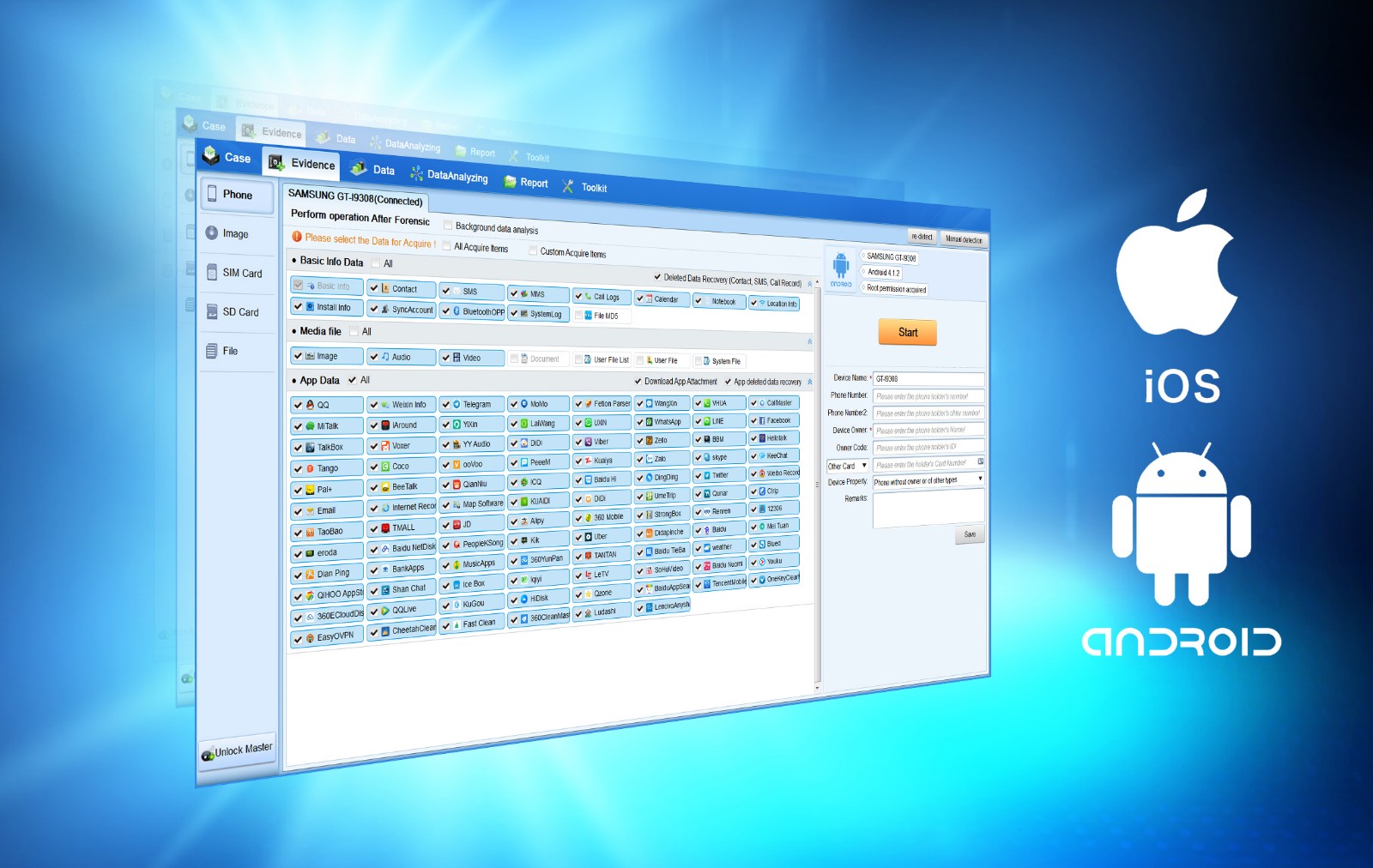

“Чемоданы” iDC-8811 Forensic MagiCube в июле 2018 года разработала компания Xiamen Meiya Pico Information. Сообщалось также, что MagiCube “заточены” на получение данных из мессенджеров. Дескать, самая ценная информация именно там.

Для анализа закупили дополнительное ПО – систему iDC-4501 для анализа данных с мобильных устройств и IFM-2008 Forensics Master для данных с ПК.

На инструменты для взлома потратили 5 млн рублей. Это две госзакупки: на 2 млн рублей – для Военного следственного управления СК РФ по Центральному федеральному округу, ещё на 3 млн – для Военного СК по Восточному ФО.

Xiamen Meiya Pico Information – не очередной ноунейм. Компания – действительно один из лидеров сегмента устройств для судебной экспертизы электроники в Китае, более 20 лет на местном и около 10 лет на международном рынке.

Но есть нестыковки. Во-первых, iDC-8811 Forensic MagiCube – это просто дубликатор жестких дисков, который работает под управлением Windows 7. Он может копировать данные и исследовать их. И только если носитель физически подключат к “кубу”. Удаленно в ваш смартфон решение залезть не сможет.

iDC-4501 на момент закупки (в июле 2018-го) мог работать с iPhone только с iOS 10.0–11.1.2. То есть без последних обновлений (iOS 11.1.2 вышла в ноябре 2017 года).

И самое главное: эта система не подбирает пароль от iPhone. А значит, его всё равно придется получать инструментами GrayKey или Cellebrite.

Собственно, UFED 4PC Ultimate от Cellebrite тоже пришлось купить. В него входит всё необходимое, в том числе UFED Physical Analyzer для глубокого декодирования информации с мобильных устройств.

Как защититься

■ Обязательно устанавливайте код доступа – это осложнит задачу взломщикам.

■ Регулярно обновляйте iOS.

■ Храните данные в облачных сервисах. Инструменты для слива информации обычно делают только копию вашей файловой системы (+ данные с SIM-карты и карты microSD), но не получают данных из облака.

■ Не ходите по подозрительным ссылкам и не открывайте письма со странными вложениями.

■ Регулярно делайте бекапы и устанавливайте пароли на них. Если что, можно будет удалить все данные со смартфона, а затем восстановить их из резервной копии.

■ Хорошо подумайте, прежде чем делать джейлбрейк. Root на вашем iPhone упрощает взломщикам задачу.

Источник