- Как взломать iPhone на расстоянии (5 простых способов)

- 1. Как взломать iPhone на расстоянии через Cocospy?

- Что делает Cocospy таким “желанным”?

- Как скрытно “десантироваться” на iPhone через Cocospy:

- Читать также:

- 2. Как взломать iPhone с помощью Spyzie?

- Опции Spyzie:

- Как взломать iPhone удаленно, через Spyzie?

- 3. Как взломать пароль iPhone с помощью iKeymonitor

- Как внедриться в iPhone удаленно, через iKeyMonitor?

- 4. Как взломать чужой iPhone на расстоянии?

- Удаленный мониторинг iPhone через FlexiSPY

- 5. Как внедриться в iPhone через компьютер

- Удаленный контроль iPhone через XNSPY

- Заключение

- Можно ли взломать Айфон?

- Что означает «взломать» iPhone?

- Можно ли подключиться к iPhone удаленно?

- Безопасность Apple ID и iCloud

- Что насчет «шпионского» программного обеспечения iPhone?

- Влом iPhone специальным устройством через USB-кабель

Как взломать iPhone на расстоянии (5 простых способов)

Сегодня я хотел бы поделиться с вами 5 простыми способами взлома iPhone на расстоянии. Ведь бывают ситуации, когда нужно незаметно проконтролировать своего ребенка, узнать “чем дышат” ваши работники или даже пошпионить за своей второй половиной.

Проникнув в чужой iPhone, вы получите доступ к огромному массиву информации: с кем контактировал “объект опеки”, куда ходил и в какое время это делал, что искал в интернете и т.д.

С другой стороны, многие живут по принципу “хочешь шпионить– учись программировать”. Не могу с этим согласиться и вот почему…

Взломать пароль iPhone – пара пустяков. Главное, не промахнуться с выбором шпионского софта. А дальше – дело техники!

Итак, запоминаем порядок действий: читаем статью, знакомимся с 5 простыми способами “крякнуть” чужое устройство удаленно …и вперед – применять обретенные знания на практике.

1. Как взломать iPhone на расстоянии через Cocospy?

Cocospy – одно из лучших шпионских приложений для взлома iPhone. Относительно недавно дебютировав на рынке, этот, действительно, крутой софт успел завоевать признание миллионов пользователей по всему миру.

Будучи абсолютно легальным ПО, Cocospy открывает вам доступ к таким мощным опциям, как трекинг местоположения устройства, мониторинг чужих аккаунтов в соцсетях, перехват телефонных звонков и т.д.

Более того, с таким асом взлома вам не нужно проводить джейлбрейк или устанавливать дополнительный софт. Просто “добудьте” логин и пароль к пользовательскому аккаунту iCloud и под прикрытием Cocospy внедряйтесь в чужой iPhone. Удаленно.

Что делает Cocospy таким “желанным”?

- Cocospy – самый что ни на есть аутентичный и надежный шпионский софт для мониторинга iPhone.

- Ему не требуется физический доступ, чтобы внедриться в целевое устройство.

- “Запасливый” Cocospy сохранит все добытые данные, даже содержимое мусорной корзины, в “закромах” вашей панели управления.

- Узнать о скрытых достоинствах Cocospy можно, протестировав бесплатную демо-версию здесь.

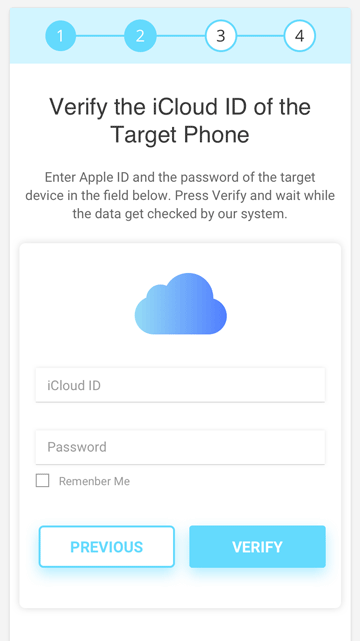

Как скрытно “десантироваться” на iPhone через Cocospy:

1. Создать учетную запись Cocospy.

2. На контрольной панели в поля ввести Apple ID и пароль чужого пользователя.

3. Перейдите на панель Cocospy, чтобы получить полный доступ к целевому телефону и воспользуйтесь любой из предлагаемых опций для контроля устройства.

Бесплатно зарегистрироваться или попробовать онлайн демо-версию здесь >>

Читать также:

2. Как взломать iPhone с помощью Spyzie?

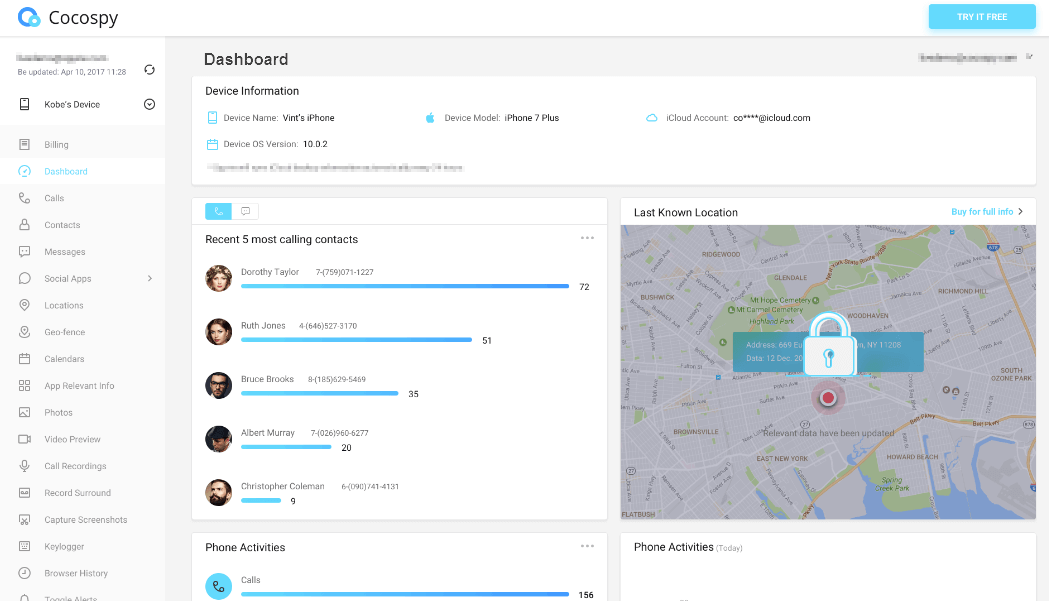

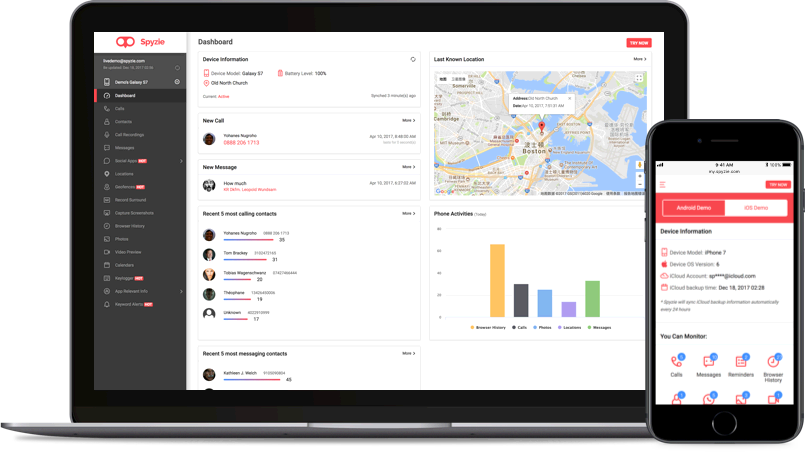

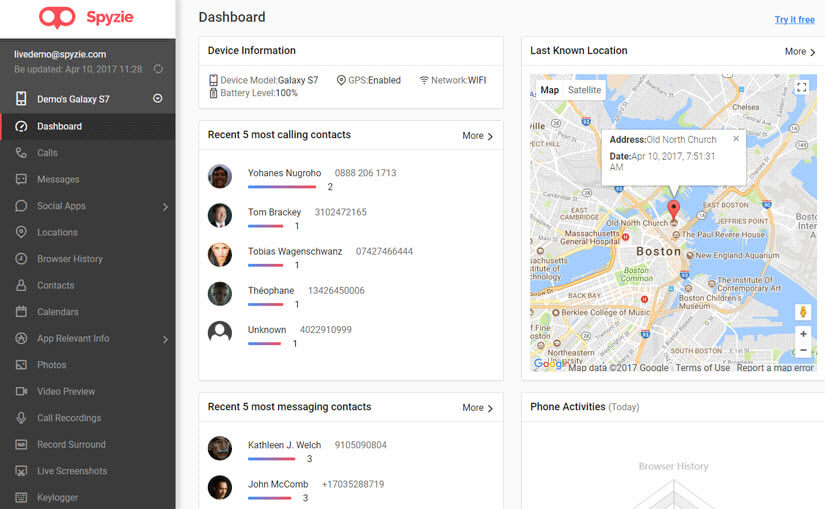

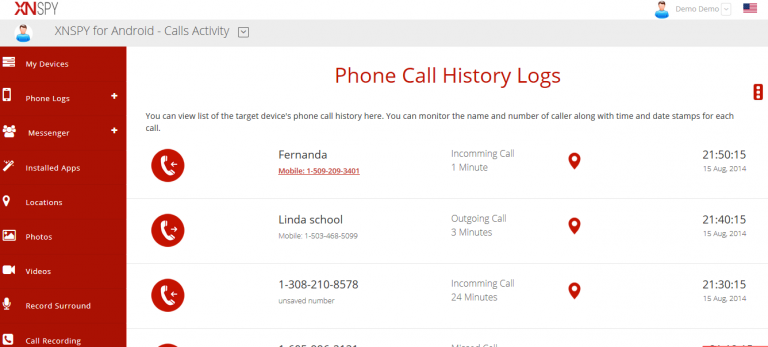

Spyzie – еще один ас шпионажа и взлома iPhone. В надежности он несколько уступает Cocospy, однако обладает рядом впечатляющих функций.

Посредством Spyzie вы сможете перехватывать телефонные звонки, контролировать электронную переписку, просматривать историю браузера, следить за активностью в соцсетях и много чего еще.

Как и Cocospy, Spyzie тоже внедряется в чужой iPhone удаленно, через авторизацию в iCloud.

Опции Spyzie:

- Установить временные ограничения: Задействовав функцию “родительский контроль”, можно установить временные ограничения, чтобы дети могли пользоваться телефоном только в определенные часы.

- Мониторинг соцсетей: Вы получите полный доступ к профилям соцсетей и мессенджеров, таких как Facebook и WhatsApp. Под ваш контроль попадет чужая личная переписка, причем вместе с датой и временем, а также все медиа-файлы.

- Geofencing: С ее помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

- Перехват звонков и текстовых сообщений: Вы можете читать все сообщения, просматривать журнал звонков и список контактов.

Помимо вышеперечисленных опций, входящих в категорию “продвинутые”, есть и другие, не менее привлекательные.

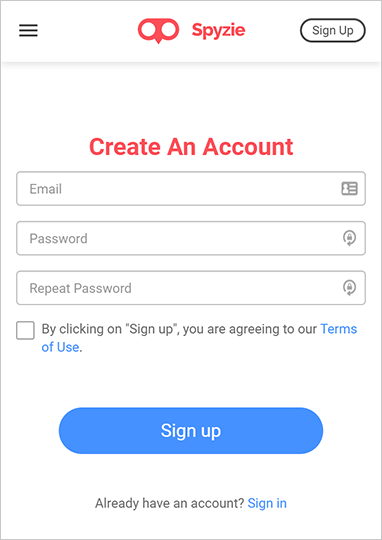

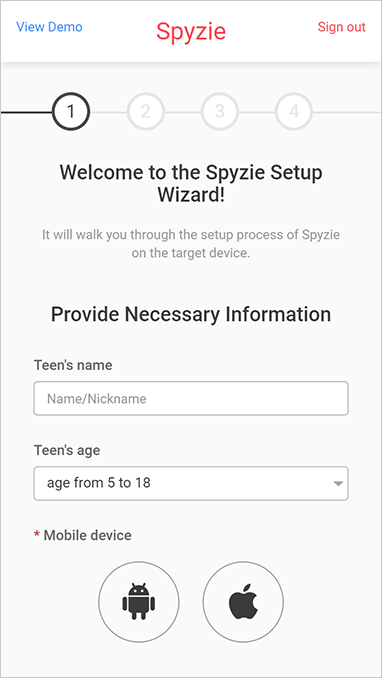

Как взломать iPhone удаленно, через Spyzie?

- Перейдите по ссылке spyzie.com и создайте учетную запись.

- Введите параметры входа в iPhone и авторизуйтесь.

- Используя чужой логин и пароль, войдите в аккаунт iCloud.

- Перейдите на панель Spyzie. Оглянитесь, весь функционал приложения в вашем полном распоряжении.

3. Как взломать пароль iPhone с помощью iKeymonitor

iKeyMonitor – предел мечтаний всех родителей, которых хлебом не корми, а дай последить за своими детками. Благодаря расширенному и вполне “крутому” функционалу, вы сможете полностью контролировать своего ребенка.

Такие функции, как “запись звонков” и “мониторинг соцсетей” позволит вам быть в курсе того, с кем контактируют ваши дети, о чем они говорят.

Ребенок весь в телефоне, вы не знаете, чем он там занят? Тогда вам – к опциям “просмотр истории браузера” и “скрытое снятие скриншотов”.

Более того, воспользовавшись преимуществами “GPS-трекера” и “Geo-fencing”, вы будете знать, куда ваши дети собираются идти и куда им ход ограничен. Перед покупкой приложения вы также можете бесплатно протестировать 3-дневную пробную версию.

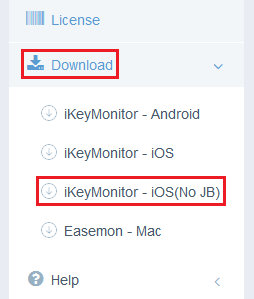

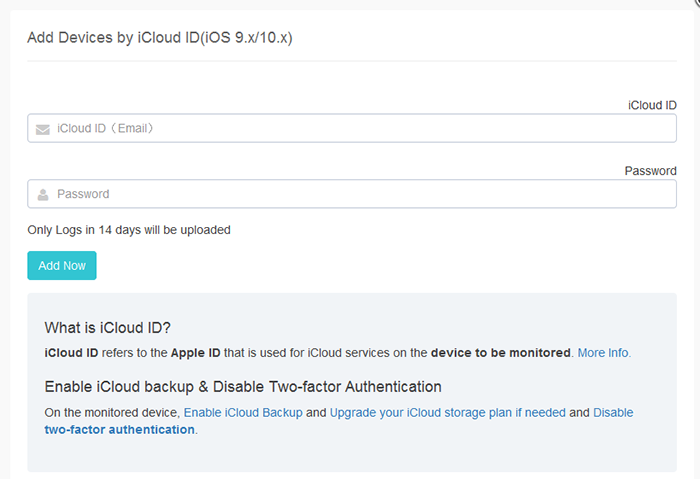

Как внедриться в iPhone удаленно, через iKeyMonitor?

- Создайте учетную запись

- Войдите в систему Online Cloud Panel.

- Загрузите шпионское приложение iKeyMonitor, выбрав путь “Download >iKeyMonitor-iPhone/iPad(No JB).

- В появившемся поле введите пароль и iCloud ID.

- Дайте системе 30-60 минут для обновления всех данных на вашей панели управления.

- Теперь у вас есть полный доступ к панели приложения для мониторинга iPhone.

4. Как взломать чужой iPhone на расстоянии?

FlexiSPY – одно из наиболее эффективных шпионских приложений, взламывающих пароль iPhone без особых усилий. Делает оно это за счет расширенных возможностей, включающих:

- Прослушивание и запись телефонных разговоров в режиме реального времени: Вы можете вести скрытое прослушивание и запись чужих телефонных разговоров.

- Скрытое снятие скриншотов и фотосъемка: Благодаря этой опции вы всегда будете в курсе того, чем занят “объект опеки”. Более того, активизировав камеру, вы сможете вести скрытую фотосъемку внешних объектов.

- Слушать наружные звуки: Встроенный в устройство микрофон будет вести скрытую запись внешних звуков.

Несмотря на свою “нереальную крутость” FlexiSPY все же уступает другим шпионским приложениям по двум позициям. Дороговизна и необходимость проведения джейлбрейка заметно снижают рейтинг его популярности.

К тому же, FlexiSPY требуется физический доступ для установки на целевой iPhone и последующего мониторинга устройства.

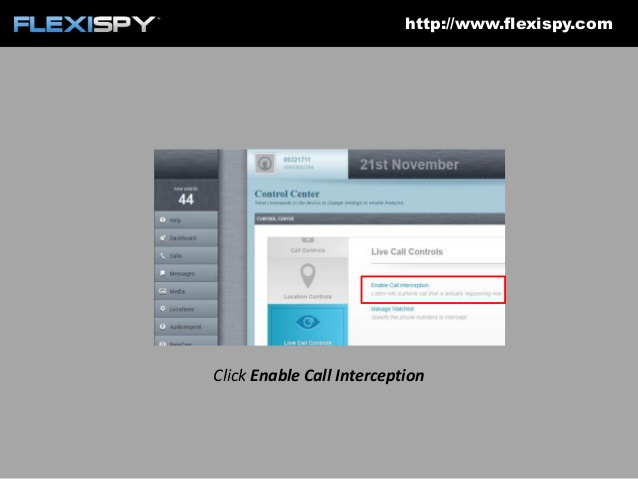

Удаленный мониторинг iPhone через FlexiSPY

- Выберите и приобретите нужный вам пакет FlexiSPY: Premium или Extreme.

- Проведите джейлбрейк iPhone и установите FlexiSPY на целевое устройство.

- Перейдите на панель управления, чтобы начать мониторинг iPhone.

5. Как внедриться в iPhone через компьютер

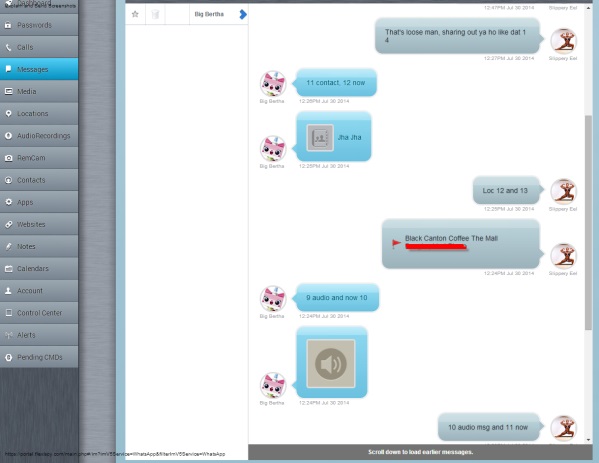

XNSPY – классический представитель шпионских приложений для взлома iPhone с ограниченным спектром возможностей.

В его силах обеспечить вам доступ к таким функциям, как чтение текстовых сообщений, перехват телефонных звонков, просмотр истории браузера, отслеживание местоположения и т.д.

Более того, для активизации этого шпиона требуются root-права.

Удаленный контроль iPhone через XNSPY

- Выберите пакет XNSPY и купите подписку.

- На адрес вашего email будет выслана ссылка для загрузки шпионского приложения.

- Проведите джейлбрейк целевого iPhone и установите на нем XNSPY.

- Авторизуйтесь в XNSPY и с панели управления начинайте мониторинг контролируемого устройства.

Заключение

Теперь вы сами можете взломать iPhone на расстоянии. В данной статье на ваш суд мы представили 5 различных шпионских приложений. Подборка, действительно, хорошая, но лучше, на наш взгляд, выбирать Cocospy или Spyzie. По крайней мере, Cocospy – это точно тот, который никогда не подведет.

Весь вышеперечисленный софт прост в использовании и отлично показал себя на практике. К тому же, этим шпионам не требуется физический доступ к целевому устройству. Однако есть и минусы. FlexiSPY и XNSPY требуют проведения джейлбрейка, а их установка происходит вручную.

Как бы то ни было, окончательный выбор за вами. На каком бы шпионском приложении вы не остановились, нам было бы интересно узнать о нем из ваших комментариев. Оставить их можно в поле ниже.

Источник

Можно ли взломать Айфон?

iPhone заслужил репутацию устройства, в котором вопросам безопасности уделяется повышенное внимание. Это произошло в том числе и благодаря работе Apple над созданием собственной экосистемы и контролю над ней. Но никакое устройство не может считаться идеальным, если речь заходит о вопросах безопасности. Можно ли действительно взломать iPhone? Какие риски у пользователя?

Что означает «взломать» iPhone?

Взлом – это упрощенный и распространенный термин, который часто используется неправильно. Традиционно слово это относится к незаконному получению доступа к компьютерной сети. В контексте к iPhone взломом может считаться следующее:

- получении доступа к чьей-то личной информации, хранящейся на iPhone;

- слежка или использование iPhone удаленно без ведома или согласия владельца;

- изменение режима работы iPhone с помощью дополнительного программного или аппаратного обеспечения (например, джейлбрейк).

Технически, подбор кем-то вашего пароля тоже может считаться взломом. Затем хакеры могут установить программное обеспечение для слежки за вашими действиями на iPhone.

Взломом может считаться джейлбрейк или факт установки пользовательских прошивок на устройство. Это одно из более современных определений взлома, оно также широко используется. Многие пользователи фактически взломали свои iPhone, установив модифицированную версию iOS для избавления от ограничений Apple.

Вредоносные программы – еще одна проблема, с которой раньше сталкивался iPhone. Мало того, что такие приложения оказались в App Store, так еще и были найдены эксплойты нулевого дня в веб-браузере Safari от Apple. Это позволило хакерам устанавливать шпионское ПО, обходящее защитные меры разработчиков и похищающее личные данные.

Работа над джейлбрейком тоже никогда не прекращается. Это постоянная игра в кошки-мышки между Apple и любителями джейлбрейк-твиков. Если вы поддерживаете версию iOS своего устройства в актуальном состоянии, то вы, скорее всего, защищены от любых взломов, основанных на методах джейлбрейка.

Тем не менее это не повод снижать бдительность. Группы хакеров, правительства и правоохранительные органы заинтересованы в поиске путей обхода защиты Apple. Любая из этих структур может в какой-то момент найти новую уязвимость и не сообщить об этом производителю или общественности, пользуясь ею в своих целях.

Можно ли подключиться к iPhone удаленно?

Apple позволяет удаленно управлять iPhone через приложения удаленного доступа, такими, как популярный TeamViewer.

Однако вы не сможете управлять чьим-то iPhone без ведома его владельца или предварительно не взломав его. Существуют VNC-серверы, через которые можно получить доступ ко взломанному iPhone, но в стандартной iOS такого функционала нет.

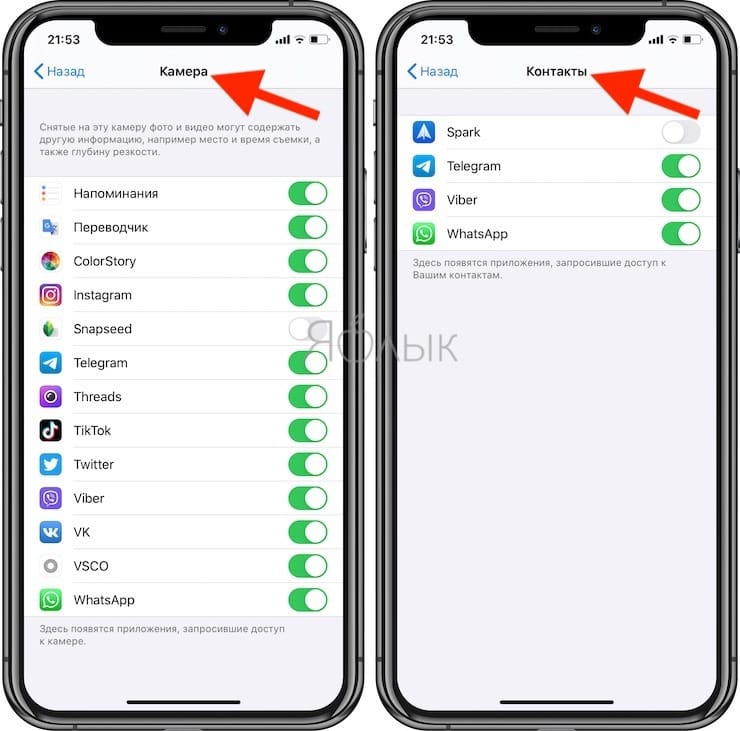

В iOS используется надежная система разрешений для предоставления приложениям явного доступа к определенным службам и информации. Когда вы впервые устанавливаете новое приложение, вас часто просят дать разрешение службам определения местоположения или камере iOS. Приложения буквально не могут получить доступ к этой информации без вашего явного разрешения.

В iOS нет уровня доступа, который предоставляет полный доступ к системе. Каждое приложение находится в своеобразной «песочнице», что означает, что программное обеспечение отделено от остальной системы и пребывает в своей безопасной среде. Такой подход предотвращает влияние потенциально опасных приложений на остальную часть системы, включая ограничение доступа к личной информации и данным других приложений.

Вы всегда должны быть осторожны с разрешениями, которые предоставляете приложению. Например, такое популярное приложение, как Facebook, попросит получить доступ к вашим контактам, но для его базовой работы это не требуется. Как только вы предоставите доступ к своей информации, приложение сможет делать с этими данными все, что пожелает, в том числе загружать их на чей-то частный сервер и хранить там вечно. Это может считаться нарушением соглашения Apple с разработчиком и App Store, но технически приложения вполне могут это сделать.

И хотя беспокоиться об атаках злоумышленников на ваше устройство – это нормально, вы, вероятно, больше рискуете при передаче своей личной информации «безопасному» приложению, которое просто вежливо попросит дать доступ. Регулярно просматривайте разрешения для ваших iOS приложений по пути Настройки → Конфиденциальность и дважды подумайте, прежде чем соглашаться с просьбами программы дать ей куда-то доступ.

Безопасность Apple ID и iCloud

Ваш Apple ID (который является и вашей учетной записью в iCloud), вероятно, более восприимчив к внешним угрозам, чем ваш iPhone. Как и с любой другой учетной записью, многие третьи лица могут заполучить ваши учетные данные.

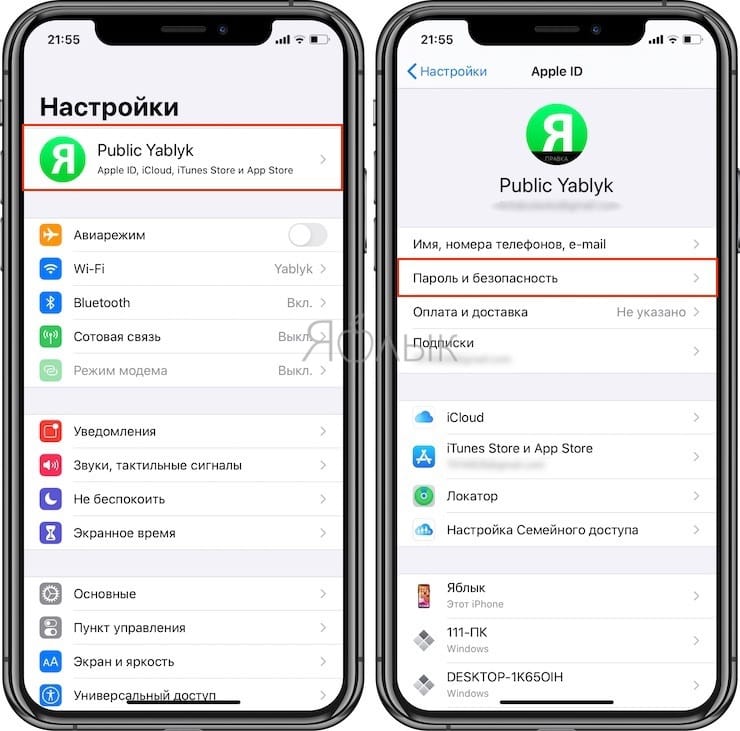

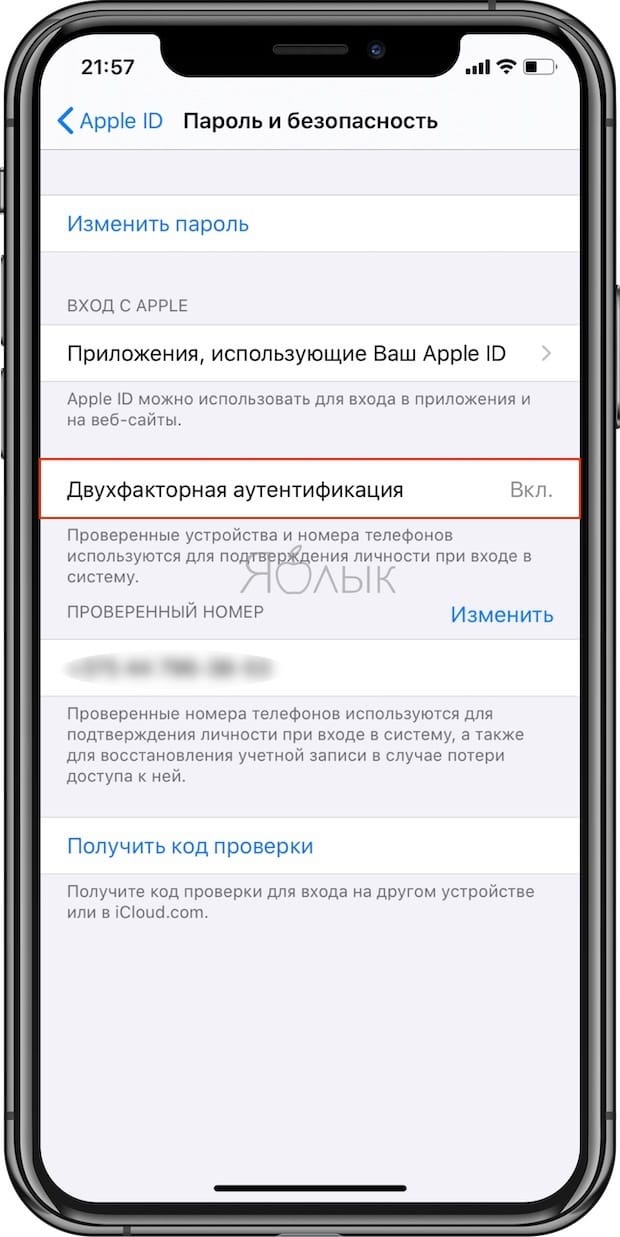

Возможно, в вашем Apple ID уже включена двухфакторная аутентификация (2FA). Тем не менее, вам стоит убедиться в этом, перейдя в Настройки → [Ваше имя] → Пароль и безопасность на вашем iPhone.

Нажмите «Включить двухфакторную аутентификацию», чтобы настроить ее, если она еще не включена.

В будущем, когда вы будете входить в свою учетную запись Apple ID или iCloud, вам необходимо будет ввести код, отправленный на ваше устройство или в SMS по номеру телефона. Это предотвращает вход в вашу учетную запись, даже если злоумышленник и знает ваш пароль.

Однако даже двухфакторная аутентификация подвержена атакам социальной инженерии. С ее помощью можно осуществить перенос номера телефона с одной SIM-карты на другую. Это передаст потенциальному «хакеру» последний кусок головоломки всей вашей онлайн-жизни, если он уже знает ваш главный пароль электронной почты.

Мы не хотим напугать вас или сделать параноиком. Тем не менее, это показывает, как что-либо может быть взломано, если уделить этому достаточно времени и изобретательности. Вы не должны чрезмерно беспокоиться о попытках взлома вашего устройства, но всегда помните о рисках и сохраняйте минимальную бдительность.

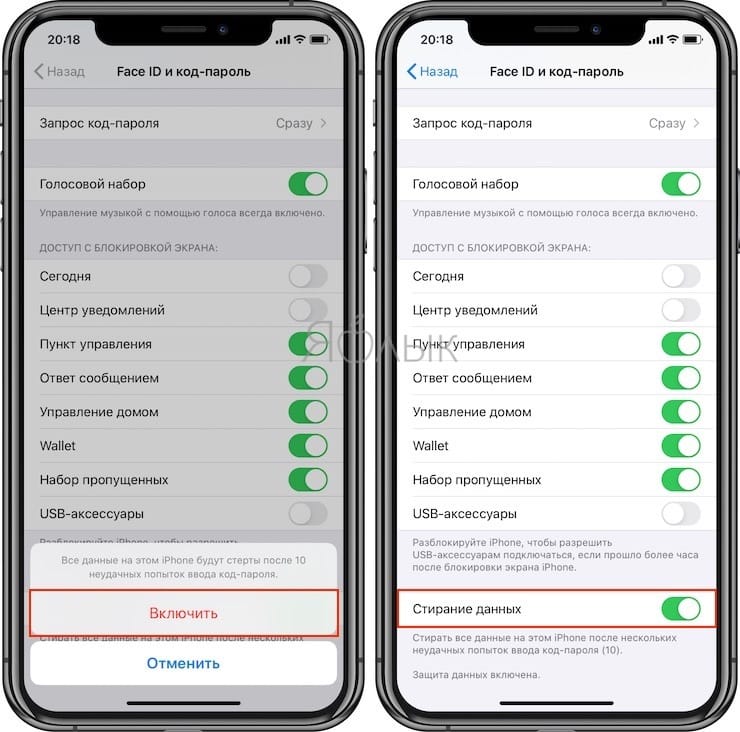

Кроме того, если ваш iPhone располагает данными, к которым проявляют интерес третьи лица (и это может вам навредить), активируйте функцию стирания данных, которая автоматически полностью сотрет все данные с iPhone после десяти неправильных вводов кода-пароля. Вероятно, лучше потерять все, чем позволить важной информации попасть в руки совсем уж недружественных персонажей.

Для активации функции Стирание данных на iPhone, откройте приложение Настройки и перейдите в раздел «Face ID и код-пароль» или «Touch ID и код-пароль» в зависимости от используемого устройства. Введите код-пароль.

Установите переключатель Стирание данных в положение Включено.

Что насчет «шпионского» программного обеспечения iPhone?

Один из распространенных инструментов, которые способствуют взлому iPhone, это так называемое «шпионское» программное обеспечение. Такие приложения базируются на основе людской паранойи и страха. Пользователям предлагается установить на свои устройства программное обеспечение для слежки. Приложениями интересуются родители и подозрительные супруги, желая отслеживать чужую активность на iPhone.

Такие приложения не могут работать на стандартной версии iOS, поэтому они требуют взлома устройства (джейлбрейк). Это открывает iPhone для дальнейших манипуляций, что повлечет за собой проблемы с безопасностью и потенциально с совместимостью приложений – некоторые программы отказываются работать на взломанных устройствах.

После взлома устройства и установки сервисов мониторинга люди могут следить за отдельными устройствами через веб-панель. Это позволит злоумышленнику видеть каждое отправленное текстовое сообщение, информацию обо всех сделанных и полученных вызовах и даже посмотреть новые снятые камерой фотографии или видео.

Такие приложения не будут работать на последних iPhone и на некоторых устройствах с iOS 14, для которых доступен только привязанный джейлбрейк (исчезает после перезагрузки смартфона). Все дело в том, что Apple сильно усложняет джейлбрейк своих последних устройств, поэтому для них с установленной iOS 14 угрозы невелики.

Однако так будет не всегда. С каждым крупным обновлением джейлбрейка производители такого ПО снова начинают маркетинговые акции. А ведь шпионить за любимым человеком мало того, что сомнительно с этической точки зрения, так еще и незаконно. Взлом же чужого устройства также подвергает его риску воздействия вредоносного ПО. Это также аннулирует любую гарантию, которая у устройства может присутствовать.

Влом iPhone специальным устройством через USB-кабель

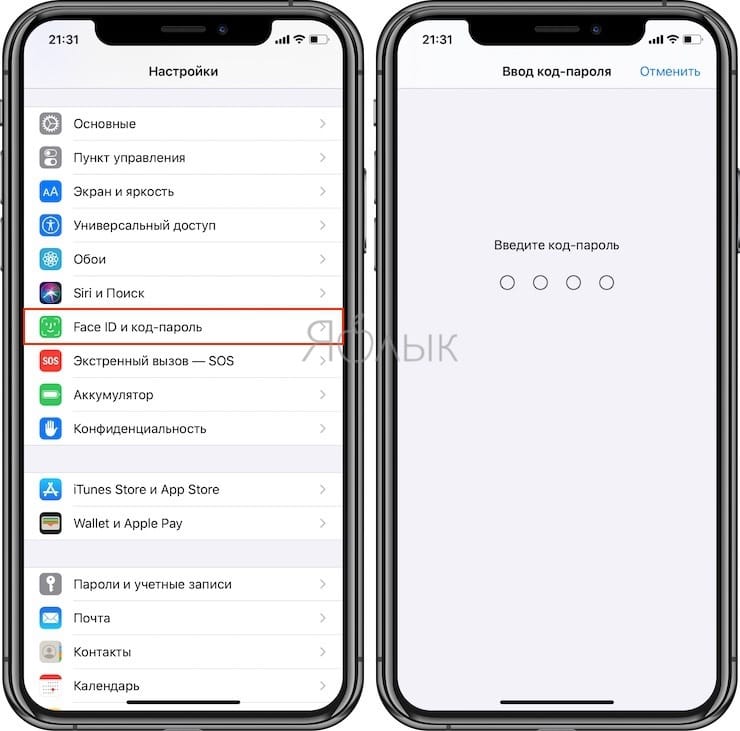

Для защиты iPhone от используемых спецслужбами хакерских техник, а также специальных аппаратных устройств, подключаемых к смартфону посредством кабеля, необходимо активировать в iOS «Режим ограниченного доступа USB».

«Режим ограниченного доступа USB» отключает зарядку и передачу данных через Lightning-порт, если со времени последней разблокировки iPhone или iPad прошло больше часа. То есть, даже заполучив устройство, злоумышленник не сможет изъять из него данные через USB-кабель, если с момента его последней разблокировки прошло более 60 минут.

Для того чтобы включить «Режим ограниченного доступа USB», откройте приложение Настройки и перейдите в раздел «Face ID и код-пароль» или «Touch ID и код-пароль» в зависимости от используемого устройства. Введите код-пароль.

Установите переключатель USB-аксессуары в положение Выключено.

Источник