- Как взломать телефон через компьютер за 3 минуты?

- 1. Как взломать телефон, имея под рукой компьютер и… Cocospy?

- Главные фишки Cocospy

- Инструкция по взлому чужого телефона с компьютера через Cocospy

- 2. Как взломать телефон через компьютер с помощью hoverwatch?

- Требуются ли hoverwatch root-права?

- Как взломать чужой телефон через компьютер, используя hoverwatch?

- Заключение

- 5 способов взломать Андроид без получения root доступа.

- API которые применяются для взлома андроид.

- 1. Нажатие кнопок смартфона

- Как взламывают смартфоны через кабель зарядки и почему помогут презервативы

- Ваш кабель – ключ от смартфона

- Кабель кабелю рознь. Чужие лучше не использовать

- Уже проверенный способ: АТ-команды для взлома по кабелю

- Режим USB debugging в Android – как открытая дверь в квартиру

- Как включить и отключить USB Debugging на Android?

- Разблокировали загрузчик на Android? Ну держитесь теперь

- В iOS есть защита от взлома по кабелю. Как работает USB restricted mode

- Ладно смартфоны, но ноутбуки тем более под угрозой

- Как обезопасить свой смартфон и не только от взлома по кабелю?

Как взломать телефон через компьютер за 3 минуты?

Как взломать телефон через компьютер за 3 минуты? Зачем? На это можно привести много причин.

- Предположим, ваш телефон потерялся, вы в «печальке», а под рукой только компьютер. Ну и…подбираем подходящего шпиона, отслеживаем местоположение “потеряшки” и удаленно контролируем его.

- Или вы волнующийся за своего ребенка родитель. Мониторинг их устройств позволит вам быть в курсе того, чем они заняты, какие у них интересы.

- Либо вы один из супругов, который подозревает свою половину в измене. Тут вам и шпион в руки: внедряйтесь в его/ее телефон и ищите «компромат».

- А может вы, как добропорядочный хаке…упс, работодатель хотите проконтролировать своего работника?

В общем, причины могут быть разные, а решать их можно…взломав целевое устройство. Удаленно. Бесплатно.

Как водится, способы могут быть хорошие и не очень. Именно вам может не повезти приобрести контрафактное ПО.

В этой статье мы раскроем вам способ, как взломать телефон через компьютер, воспользовавшись правильным, надежным и безопасным шпионским приложением.

1. Как взломать телефон, имея под рукой компьютер и… Cocospy?

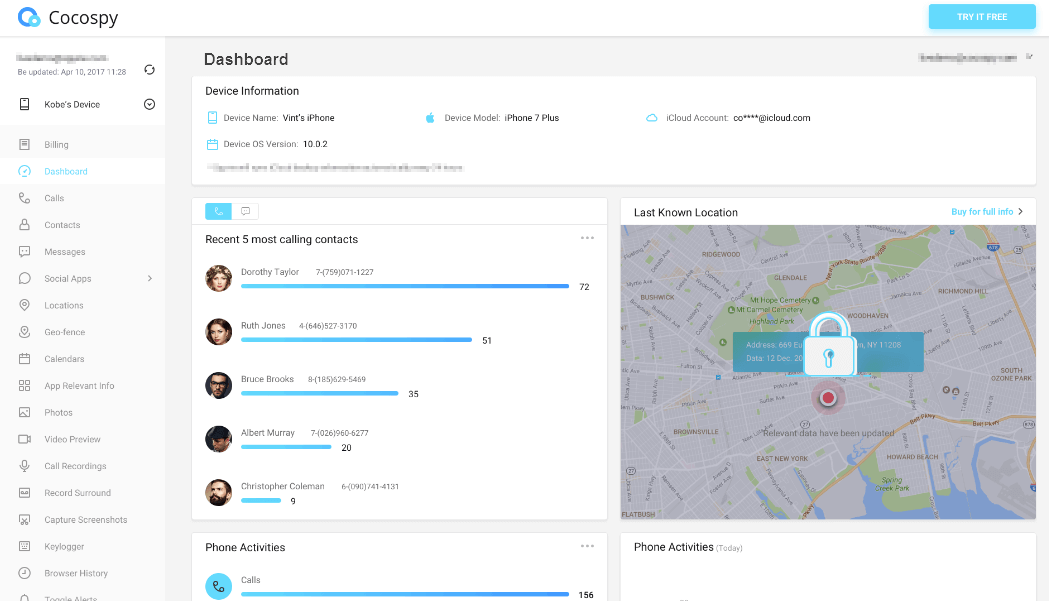

Cocospy– лучший инструмент, позволяющий взломать телефон через компьютер. На “шпионском” рынке приложение появилось относительно недавно, но уже громко заявило и показало себя.

Будучи абсолютно легальным ПО, Cocospy сделал все, чтобы завоевать доверие миллионов пользователей по всему миру.

Одна из вкусных особенностей Cocospy – это возможность проникнуть в чужое устройство без root-прав, что вдвойне ценно. Ведь сама процедура проведения рутинга/джейлбрейка делает телефон уязвимым к хакерам и вредоносному ПО.

Если у вас имеются “явки и пароли” от пользовательского iCloud, то проникнуть в целевой телефон можно удаленно. А если это Android, то вам нужно лишь установить Cocospy на него и… начинать пожинать плоды шпионской деятельности.

А как внедриться в iPhone? Подробнее об этом вы узнаете, изучив пошаговую инструкцию для взлома чужого iPhone здесь >>

Подобно настоящему профи, Cocospy умеет мастерски конспирироваться. Уже сразу после установки на целевом устройстве он переходит в режим “невидимки”, ведет себя тихо, даже энергию не тянет из телефона.

Перед тем, как идти в дело с Cocospy, устройте тест-драйв, воспользовавшись бесплатной онлайн демо-версией здесь.

Главные фишки Cocospy

Cocospy обладает расширенным набором функций, позволяющих шпионить в целевом устройстве через компьютер.

Давайте огласим список наиболее крутых из них:

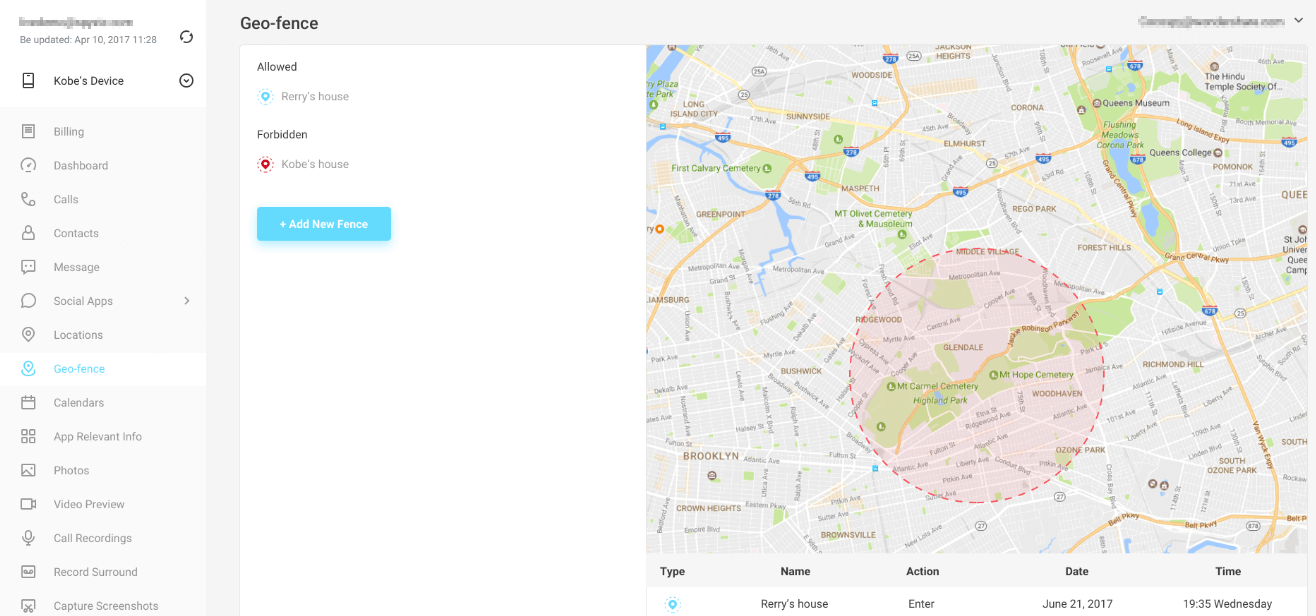

- Geo-fencing: С ее помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление. Плюс, вы можете ознакомиться с историей и маршрутом перемещений.

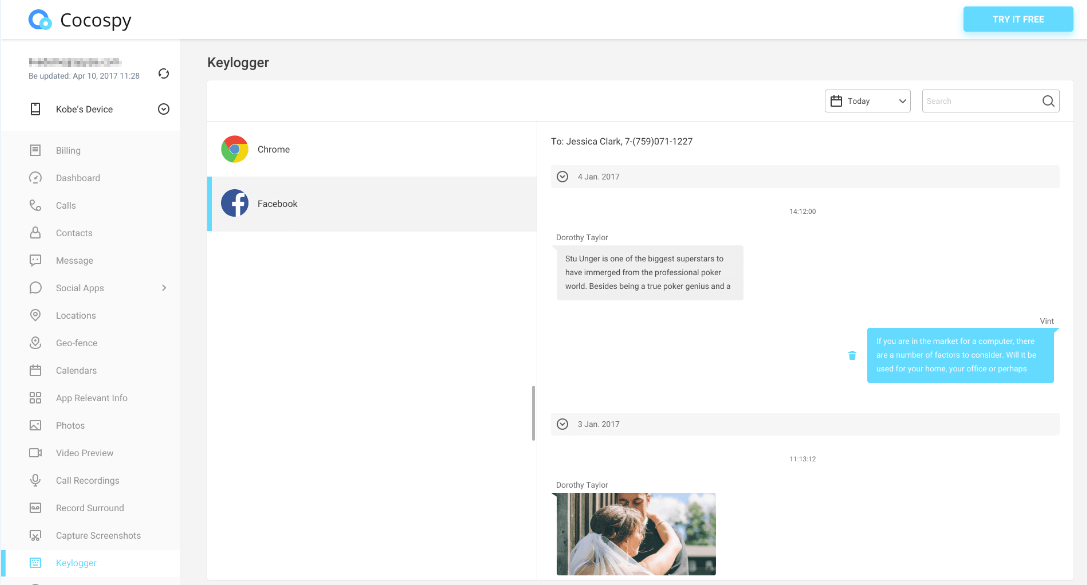

- Кейлоггер: Ведет журнал нажатых клавиш, позволяя взять “тепленькими” все пароли целевого пользователя. Как результат, вы получаете доступ ко всем аккаунтам соцсетей, электронной почте, да и ко всему остальному.

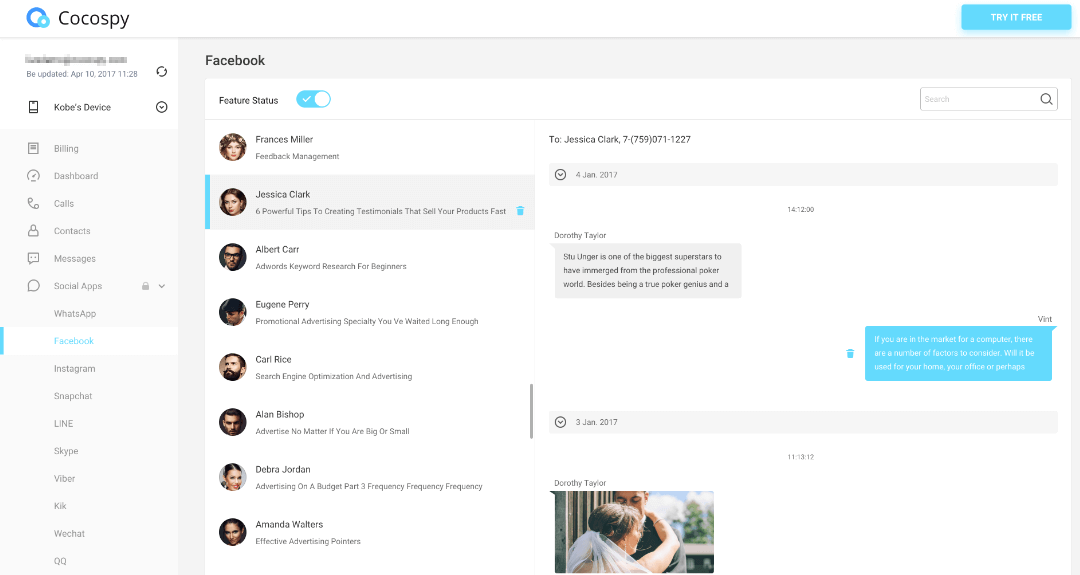

- Мониторинг соцсетей: В наши дни многие не мыслят своей жизни без соцсетей. Получив доступ к их аккаунтам, вы практически получаете полное досье на них. Cocospy позволяет отслеживать активность во всех социальных сетях и приложениях, таких как Facebook, Skype, Viber, WhatsApp и т.д. С его помощью вы можете просматривать все медиафайлы, читать чужие сообщения, проверять профили их контактов и много чего еще.

[Важно! Функции, упомянутые выше, доступны только в пакете Cocospy Premium, проведение рутинга/джейлбрейка целевого телефона им не требуется. ]

Инструкция по взлому чужого телефона с компьютера через Cocospy

Шпионить с Cocospy проще простого. Для этого вам нужно:

1. Зарегистрироваться для доступа к Cocospy.

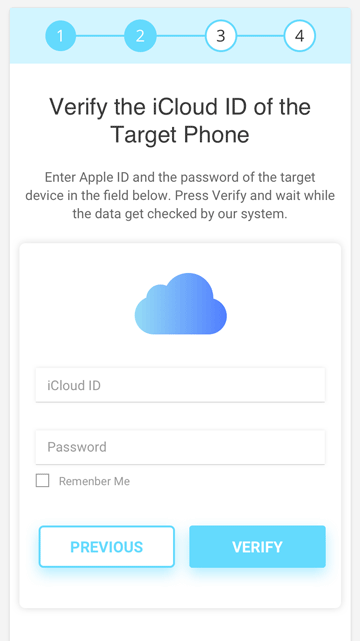

2. Взломать iPhone без проведения джейлбрейка: В поля для заполнения введите пароль и логин пользовательского iCloud.

3. Взломать Android без рутирования: Загрузите Cocospy и установите на целевой телефон. После завершения инсталляции скройте значок приложения.

4. Переходим на панель управления Cocospy и проникаем в целевой телефон, используя компьютер.

Все познается в сравнении. Теперь, когда мы знаем, как работает Cocospy, время испытать альтернативные варианты.

Бесплатно зарегистрироваться для Cocospy или попробовать онлайн демо-версию здесь >>

2. Как взломать телефон через компьютер с помощью hoverwatch?

hoverwatch– один из доступных по цене вариантов для мониторинга целевого устройства с компьютера. Более того, с этим шпионом можно контролировать до 5 телефонов одновременно.

Именно эта “изюминка” делает hoverwatch идеальным вариантом для многодетных родителей и для работодателей, имеющих много работников.

Но в каждой бочке меда есть ложка дегтя. В случае с hoverwatch загвоздка в том, что приложение не дружит с iPhone. hoverwatch совместим только с Android, Windows и macOS. Поэтому с компьютера вы можете “достать” только Android.

Перед покупкой hoverwatch, вы можете устроить тест-драйв, воспользовавшись бесплатной 3-дневной пробной версией.

Требуются ли hoverwatch root-права?

hoverwatch работает как с root-правами, так и без них. Как бы то ни было, рутирование – это палка о двух концах.

С одной стороны, если его провести, то у вас появится доступ к расширенным функциям: удаленному снятию скриншотов в целевом телефоне или мониторингу мессенджеров, таких как Snapchat, WhatsApp и Facebook Messenger.

С другой стороны, это все равно что лишить устройство иммунитета. Любой чих хакера, вирус, вредоносное ПО – целевой Android будет уязвим перед всем этим.

Но есть и хорошие новости. Даже без проведения рутинга целевого телефона, у вас будет доступ к некоторым крутым опциям:

- Запись входящих/исходящих вызовов, чтобы прослушать их позже.

- Доступ к журналу звонков. С его помощью вы сможете узнать, с кем говорили, когда и как долго.

- Трекинг местоположения целевого телефона на основе данных GPS, а также просмотр истории и маршрута перемещений.

- Доступ к истории интернет браузера и списку контактов.

- Скрытая фотосъемка передней или задней камерой целевого телефона. Так вы будете знать, где объект слежки и чем он занят.

- Получение уведомлений в случае, если целевой пользователь попытается поменять SIM-карту.

Независимо от того, будете ли вы проводить рутинг или не будете, hoverwatch в любом случае требуется физический доступ к контролируемому устройству.

После инсталляции приложения вы можете запустить режим “невидимки” и удалить иконку hoverwatch.

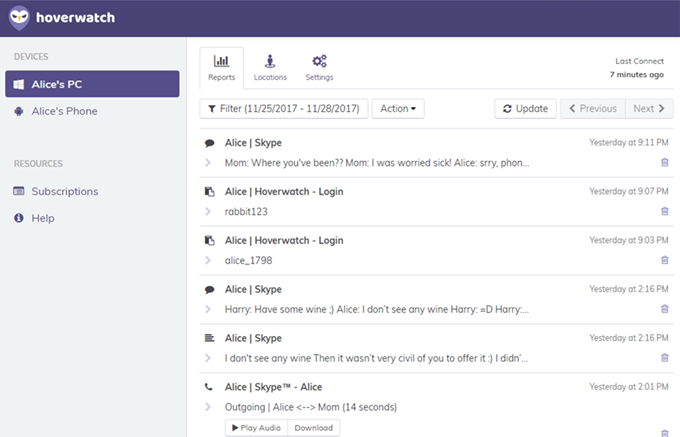

Как взломать чужой телефон через компьютер, используя hoverwatch?

- Создайте учетную запись hoverwatch.

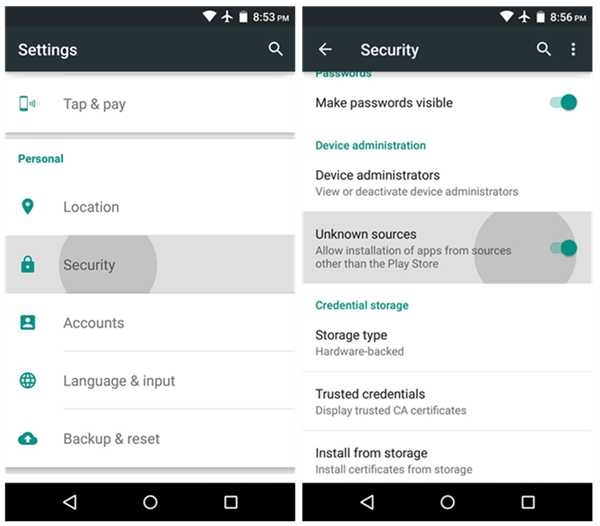

- Войдите в систему целевого телефона, чтобы включить опцию “Неизвестные источники”. Выберите путь: “Настройки” > “Безопасность”> “Неизвестные источники”.

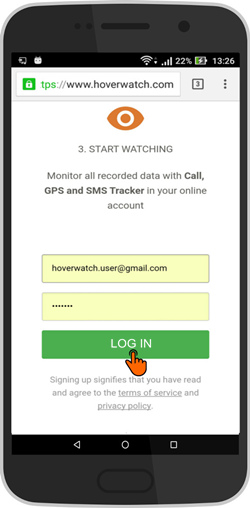

- Перейдите на сайт hoverwatch с целевого телефона и авторизуйтесь.

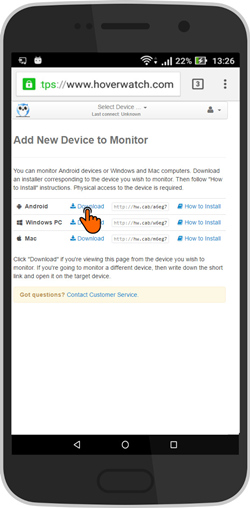

- Загрузите hoverwatch на контролируемое устройство.

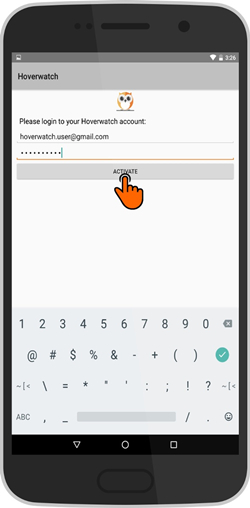

- Установите hoverwatch на целевой телефон и выберите того, кого будете контролировать: “ребенка”, “работника”, “себя” или “другое”. Сделали? Теперь жмите на “удалить значок hoverwatch”.

- Запустите приложение, войдя в систему под своими данными.

- Теперь вы можете перейти на панель управления hoverwatch со своего компьютера и отслеживать активность на целевом телефоне!

Заключение

Итак, что еще полезного мы извлекли из этой статьи, или, если быть точнее, чем закончилась битва титанов? Лично я считаю, что лидирует с большим отрывом Cocospy.

Он намного эффективнее и надежнее, совместим с устройствами и iPhone, и Android, в то время как hoverwatch может шпионить только на Android.

В то же время, если вам нужна более дешевая альтернатива или требуется мониторинг до 5 целевых устройств одновременно, то hoverwatch – идеальный вариант.

Как бы то ни было, победителя выбираете вы и мы будем рады, если вы напишите нам об этом. Напоминаем, комментарии можно оставлять ниже.

Источник

5 способов взломать Андроид без получения root доступа.

Как не печально об этом говорить но мобильные и не только, устройства на базе системы Андроид более уязвимы по сравнению со своими яблочными конкурентами. Это происходит благодаря открытому исходному коду платформы и изобилию настроек, которые доступны для пользователей системы. О некоторых таких уязвимостях мы и поговорим сегодня, а именно — как получить контроль над системой андроид с помощью разрешений приложений.

API которые применяются для взлома андроид.

- Администрирование устройства — API, предназначенный для корпоративных приложений. Позволяет сбрасывать и устанавливать пароль экрана блокировки, сбрасывать смартфон до заводских настроек и устанавливать правила минимальной сложности пароля. Одна из особенностей API — запрещено удалять приложения, получившие права администратора, чем с радостью пользуются авторы зловредных приложений.

- Accessibility — API для реализации приложений, ориентированных на людей с ограниченными возможностями. Фактически API позволяет создавать альтернативные способы управления устройством и поэтому открывает поистине огромный простор для злоупотребления. С его помощью можно получить доступ к содержимому экрана практически любого приложения, нажимать кнопки интерфейса и программно нажимать клавиши самого смартфона. Но есть и способ защиты: разработчик приложения может прямо указать, что определенные элементы интерфейса приложения будут недоступны для сервисов Accessibility.

- Уведомления — API, позволяющий получить доступ ко всем уведомлениям, которые отображаются в панели уведомлений. С помощью этого API приложение может прочитать всю информацию об уведомлении, включая заголовок, текст и содержимое кнопок управления, нажать на эти кнопки и даже смахнуть уведомление. API пользуется особой популярностью среди разработчиков всевозможных банковских троянов, с помощью которого они могут читать коды подтверждения и смахивать предупреждающие сообщения от банков.

Получив доступ ко всем этим API, зловредное приложение сможет сделать со смартфоном практически все что угодно. Именно поэтому для их защиты используются не традиционные запросы полномочий, на которые пользователь может машинально ответить «Да», а скрытый глубоко в настройках интерфейс, который при активации покажет угрожающее сообщение. Все, что может сделать приложение, чтобы получить нужное полномочие, — это перебросить пользователя в окно настроек, после чего тот должен будет найти нужное приложение, включить напротив него переключатель и согласиться с предупреждающим сообщением.

Заставить пользователя дать разрешение на использование этих API можно обманом. Зачастую зловреды прикидываются легитимными приложениями, которым разрешение нужно для работы ключевой функциональности. К примеру, это может быть приложение для ведения журнала уведомлений или приложение для альтернативной жестовой навигации (такому приложению нужен сервис Accessibility для нажатия кнопок навигации). Также можно использовать атаку Cloak & Dagger, чтобы перекрыть окно настроек другим безобидным окном.

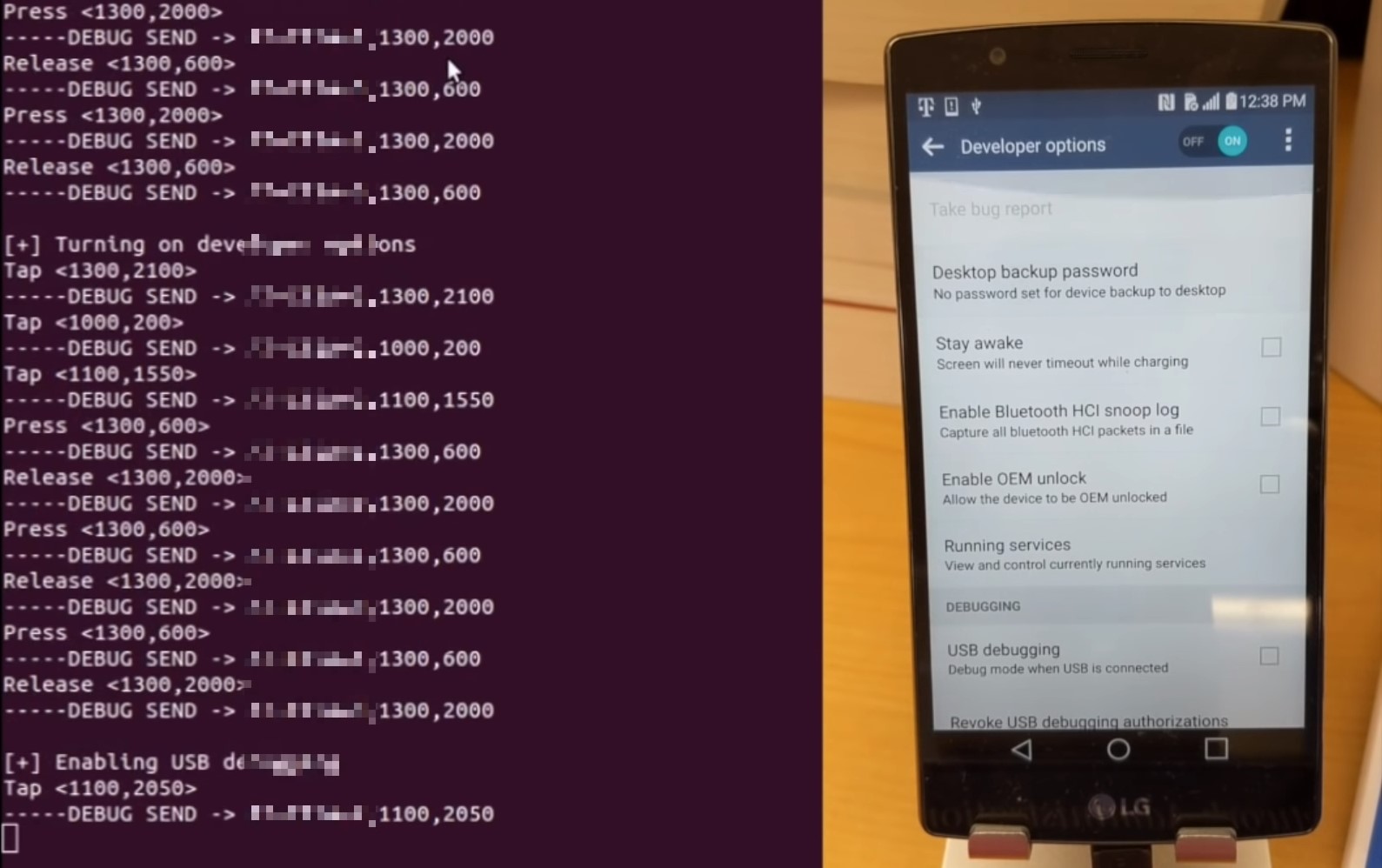

1. Нажатие кнопок смартфона

Простейший сервис Accessibility может выглядеть так (код на Kotlin):

Источник

Как взламывают смартфоны через кабель зарядки и почему помогут презервативы

Часто заряжаете смартфон через кабель в кафе, коворкингах, торговых центрах?

Будьте готовы в один прекрасный день остаться без денег в интернет-банке, аккаунтов в соцсетях и очень личных фото. Риск небольшой, но всё равно существует.

Каким образом злоумышленники воруют или изменяют данные на смартфонах, используя один лишь кабель для зарядки? Разберёмся ниже.

Ваш кабель – ключ от смартфона

Объединить процесс зарядки и передачи данных в одном кабеле – это удобно. Но есть и обратная сторона.

Так, изначально с Android-смартфонами при подключении по USB можно было работать в UMS-режиме, практически как с флешками. Разрешалось даже их форматировать.

В версии Android 4.4 UMS-режим убрали. Появился режим MTP (Media Transfer Protocol), заточенный под работу с медиафайлами. Копировать и удалять файлы с устройства по-прежнему разрешалось, но хоть форматирование убрали. Вообще говоря, UMS – это про работу с секторами на диске, а MTP – про файлы, но суть не в этом, а в небезопасности обоих вариантов.

К слову, MTP есть только для Windows и Linux (c пакетом libmtp). На macOS протокол в чистом виде не работает, нужно устанавливать отдельные приложения.

В iOS всё иначе. Когда вы подключаете свой iPhone к компьютеру с iTunes, устройство сразу спрашивает, доверять ему или нет.

Решите доверять – iPhone запросит пароль для подтверждения. Если выберете Не доверять, смартфон будет просто заряжаться.

При подключении без iTunes смартфон спросит, разрешить ли компьютеру доступ к фото и видео. Но даже если вы разрешите это, сможете только просматривать и копировать на компьютер файлы. Удалить их с iPhone или отредактировать не получится.

По крайней мере, пока iPhone не собрались взломать.

Кабель кабелю рознь. Чужие лучше не использовать

Физические размеры чипов и контроллеров сегодня позволяют спрятать камеру или микрофон в булавочной головке. Что говорить об относительно крупном USB-разъеме? сюда поместится приличных размеров микроконтроллер, передатчик, модуль памяти и так далее.

Если же вы видите только разъем Lightning/microUSB и понятия не имеете, как выглядит другой конец кабеля… Туда могли подключить что угодно. Именно поэтому публичные зарядные станции опасны. кто знает, что там внутри? Хакнуть могут быстрее, чем смартфон зарядится на 1%.

Именно поэтому с точки зрения параноика нежелательно пользоваться найденными в метро USB-кабелями или станциями в людных местах. Если вы ничего за это не платите, значит, товар в данном случае – вы. Такой взлом называется juice jacking.

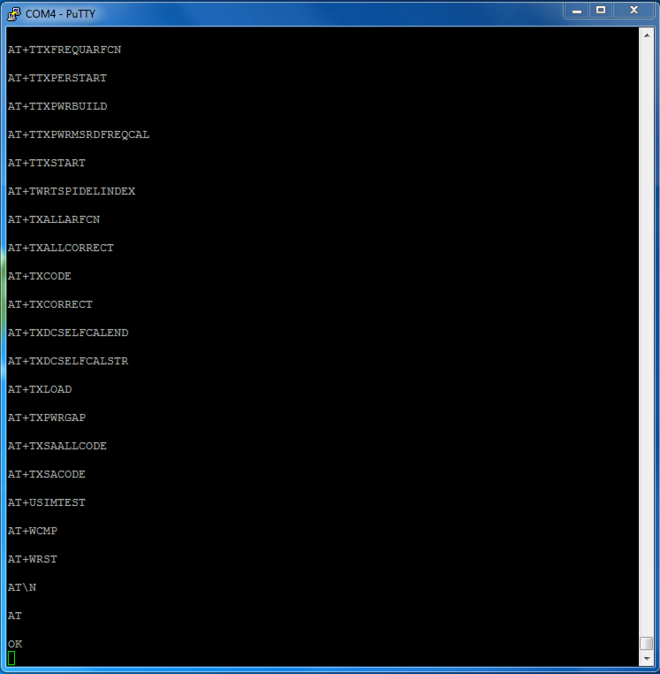

Уже проверенный способ: АТ-команды для взлома по кабелю

Набор коротких текстовых команд для модемов разработали в 1977 году. Из них можно составить полные команды операций: набрать номер, начать соединение или настроить параметры подключения.

Команда экспертов по кибербезопасности Кевина Батлера показала, как некоторые АТ-команды можно использовать для взлома. Батлер создал скрытого пользователя, обошел существующие функции защиты Android и смог имитировать прикосновения к экрану в нужных точках только посредством низкоуровневых AT-команд.

Исходники для желающих на GitHub.

На самом деле о проблеме с АТ-командами известно уже давно.

Например, специалисты “Лаборатории Касперского” в тестах показали, как с помощью АТ-команд узнать полную информацию о смартфоне и модеме: IMEI, процент заряда, уровень сигнала в сети и т.п.

Досталось не только Android-девайсам, но и iPhone.

Также есть команда, которая дает возможность позвонить на любой номер. Даже со смартфона с отключенным экраном и включенной защитой.

АТ-команды позволяют удаленно перепрошить смартфон (есть команда для перехода в режим обновления прошивки), установить вредоносные приложения, получить root-права и т. п. Работать с ними можно с полноценного ПК или с какого-нибудь максимально урезанного и крайне компактного девайса.

В тесте специалисты смогли за три минуты перезагрузить устройство, перепрошить его, запустить скрипт, установить root-приложение и удалить следы своего присутствия. Теоретически это мог быть фишер, троян, бэкдор, блокировщик или ещё какая дрянь для контроля буфера обмена, шифрования файлов и вымогательства.

Режим USB debugging в Android – как открытая дверь в квартиру

Режим USB-отладки (USB Debugging) – фича для разработчиков. Он позволяет:

▪ получать root-права (суперпользователя) на устройстве

▪ устанавливать на смартфон приложения не из Google Play

▪ заливать разные версии прошивок

▪ восстанавливать неработающий смартфон, в том числе кастомными рекавери

▪ выполнять команды в ADB Shell через утилиту ADB (Android Debug Bridge)

▪ создавать резервные копии файлов и приложений

▪ копировать и перемещать файлы со смартфона

Но фича ли это для рядового пользователя или всё-таки баг? С точки зрения безопасности, это дыра размером с Техас. С USB Debugging у хакеров появляется гораздо больше возможностей, чтобы хозяйничать в вашем смартфоне.

Вы можете даже не подозревать, что на вашем смартфоне активирован USB Debugging. Особенно если купили смартфон б/у или если его перепрошивали с китайской версии на международную.

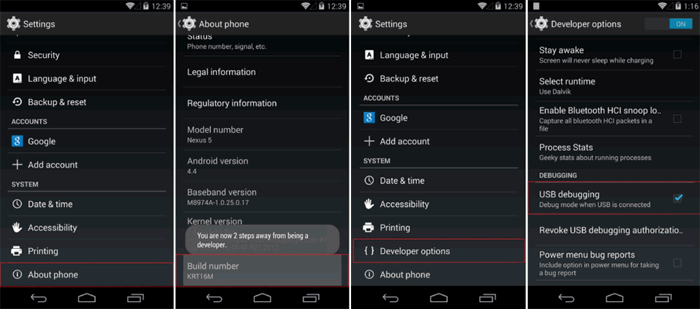

Как включить и отключить USB Debugging на Android?

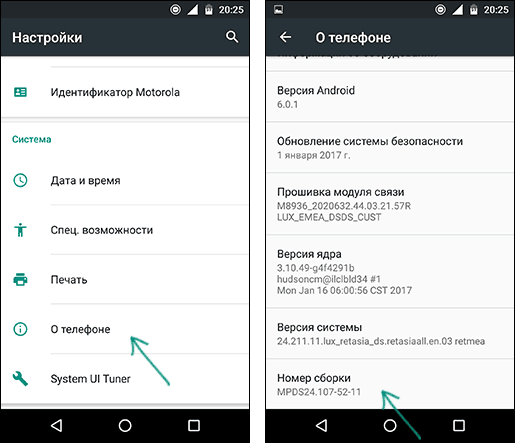

Сначала нужно перейти в режим разработчика. Зайдите в Настройки, прокрутите вниз до пункта Система, а там – в О телефоне.

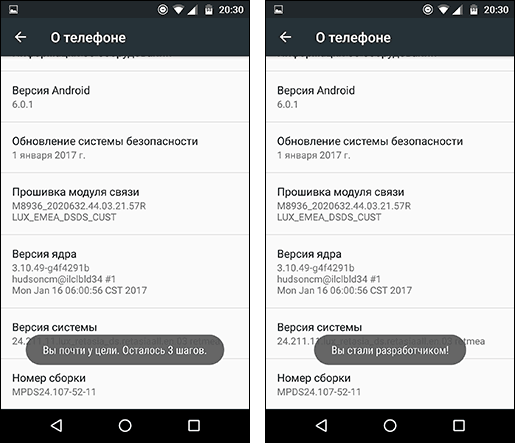

Много раз тапните по пункту «Номер сборки», пока на экране не появится сообщение Вы стали разработчиком!

Теперь непосредственно включаем режим отладки:

▸ зайдите в Настройки

▸ найдите пункт Для разработчиков (в самом низу списка) и откройте его. В некоторых сборках и оболочках он может быть в подпунктах «Дополнительно», «Система» – «Дополнительно», «Специальные возможности», «Расширенные настройки»

▸ установите переключатель Отладка по USB в активное положение

Соответственно, если ваш смартфон уже в режиме отладки по USB, значит, и режим разработчика на нем включен. Что нужно сделать:

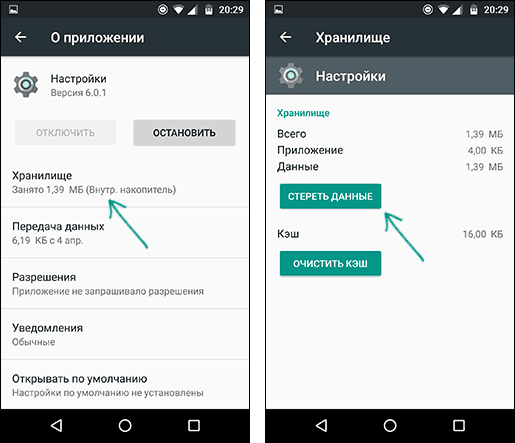

Зайдите в Настройки, найдите пункт Для разработчиков, деактивируйте пункт Отладка по USB. Затем Настройки -> Приложения, где включите отображение всех приложений.

Найдите приложение Настройки, откройте пункт Хранилище и нажмите Стереть данные.

Система сообщит, что все данные, включая аккаунты, удалятся. Но на самом деле всё будет ОК. В данном случае исчезнет только пункт меню Для разработчиков.

Разблокировали загрузчик на Android? Ну держитесь теперь

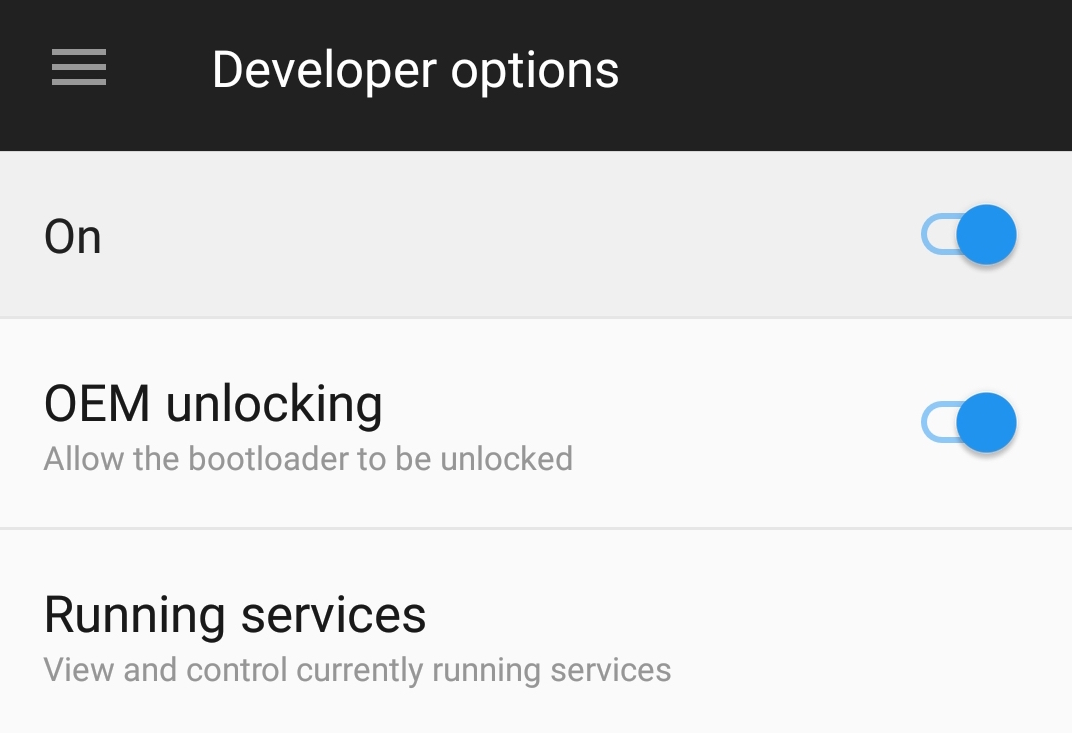

OEM unlock, или разблокировка загрузчика (bootloader) на Android – возможность устанавливать и запускать на смартфоне сторонний код, не подписанный производителем. Это стороннике прошивки и кастомные рекавери, ядра от других разработчиков и т.п.

Чаще всего загрузчик разблокируют, чтобы получить root (права суперпользователя). Делают это, к примеру, прошивая модуль Magisk. Он, кстати, позволяет платить через Google Pay даже с разблокированным загрузчиком.

Разблокированный загрузчик – это -100 к безопасности. Если делать штатный OEM unlock (в режиме разработчика установить соответствующий флаг в настройках или ввести команду oem unlock в режиме fastboot), то на большинстве устройств данные при этом тоже сбрасываются.

Но это в теории. Уязвимости, которые позволяют сохранить данные и потом извлечь их, находят постоянно.

Соответственно, чтобы заблокировать загрузчик, нужно перейти в режим fastboot (что нажать, гуглите – схемы у разных производителей отличаются) и ввести команду oem lock. Но осторожно! Некоторые китайские смартфоны после этого могут закирпичиться.

Если же OEM lock доступен в настройках или в ПО производителя, то всё должно пройти штатно.

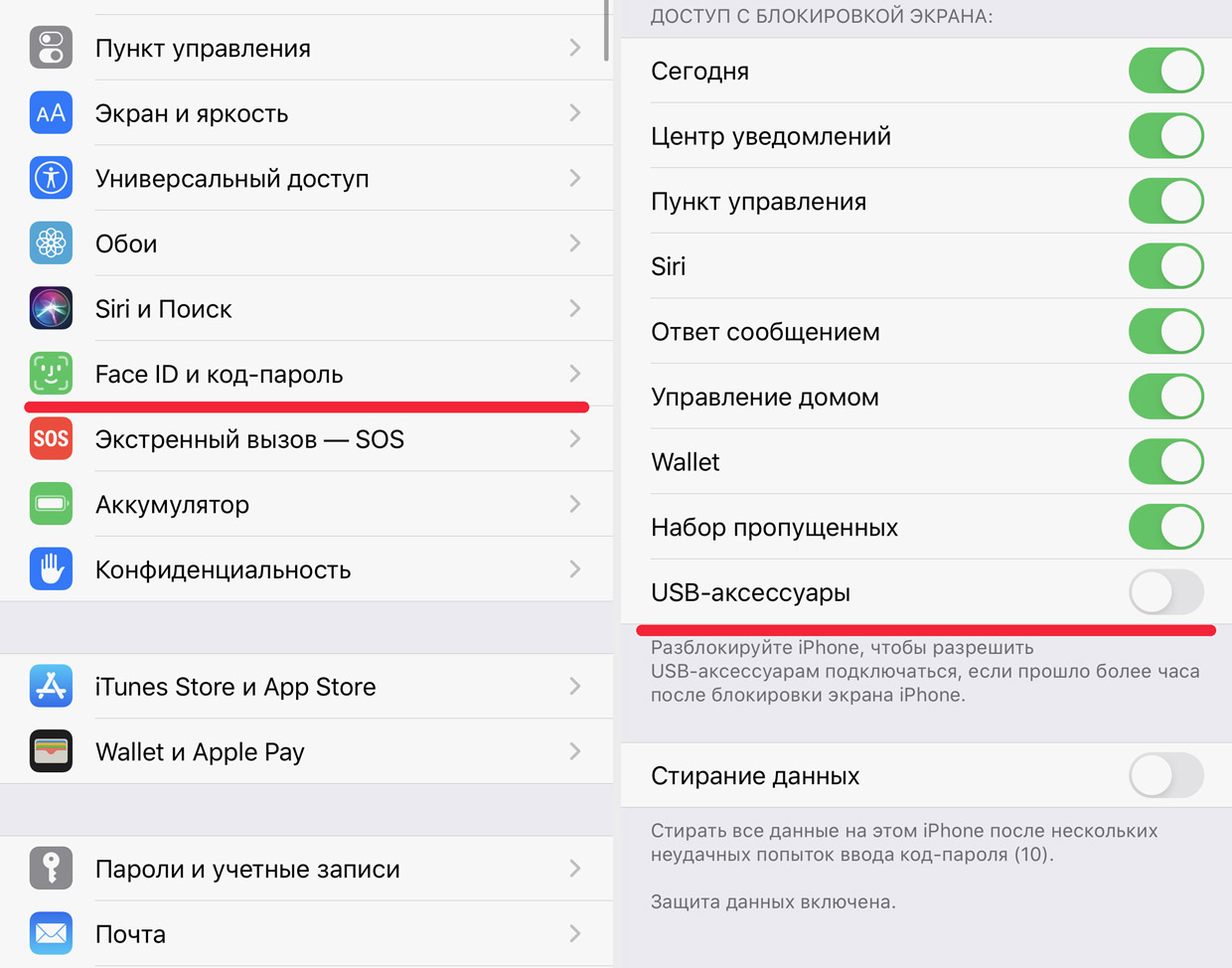

В iOS есть защита от взлома по кабелю. Как работает USB restricted mode

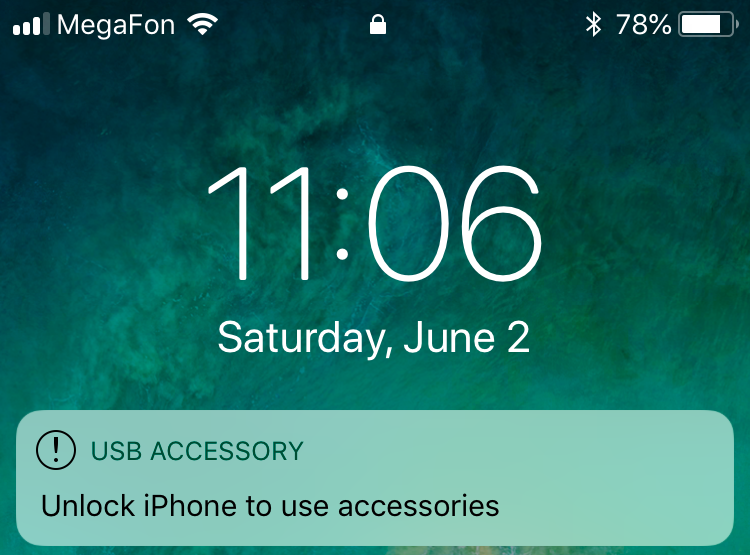

В iOS 11.4.1 появился новый режим USB restricted mode. Он защищает iPhone от взлома через подключение сторонних аксессуаров и перебор паролей.

Чтобы защита сработала, нужно перевести переключатель USB Accessories в неактивное положение. Система автоматически отключит доступ к порту и сделает невозможным перебор паролей, если с момента последней разблокировки прошел час.

Если же вы больше трех суток не подключали iPhone к компьютеру, проводной аудиосистеме или другим аксессуарам, порт будет блокироваться, как только отключается экран устройства.

Ещё одна фича: порт теперь отключается и при вызове режима SOS. Для этого достаточно зажать одновременно кнопки питания и громкости. Полезная возможность, если у вас кто-то силой выхватил смартфон при обыске, например .

В USB restricted mode смартфон можно только заряжать. Компьютер или другие сторонние гаджеты не понимают, что он имеет собственную память или является чем-то умнее обычного пауэрбанка.

Специалисты Elсomsoft показывали, как обойти USB restricted mode. Достаточно устройства фирменного адаптера Lightning to USB 3 для камер за 39 долларов. А аналог можно вообще найти доллара за три.

Суть в том, что при подключении любого MFi-устройства к iPhone с активным USB Restricted таймер, который отсчитывает время с момента блокировки, останавливается. Соответственно, работает это, только если с момента разблокировки прошло меньше часа.

Но так как в среднем iPhone разблокируется каждые 12 минут (80 раз в день, не считая часов сна), это было реально почти всегда.

В iOS 12 режим доработали, и теперь порт отключается сразу после блокировки. Так что осталась только теоретическая возможность взлома через гаджеты от компаний вроде Cellerbrite или Grayshift. Но это дорого, в общественные зарядки такое точно встраивать не будут.

Мораль: срочно обновитесь, если до сих пор на iOS 11.4.1 и ниже.

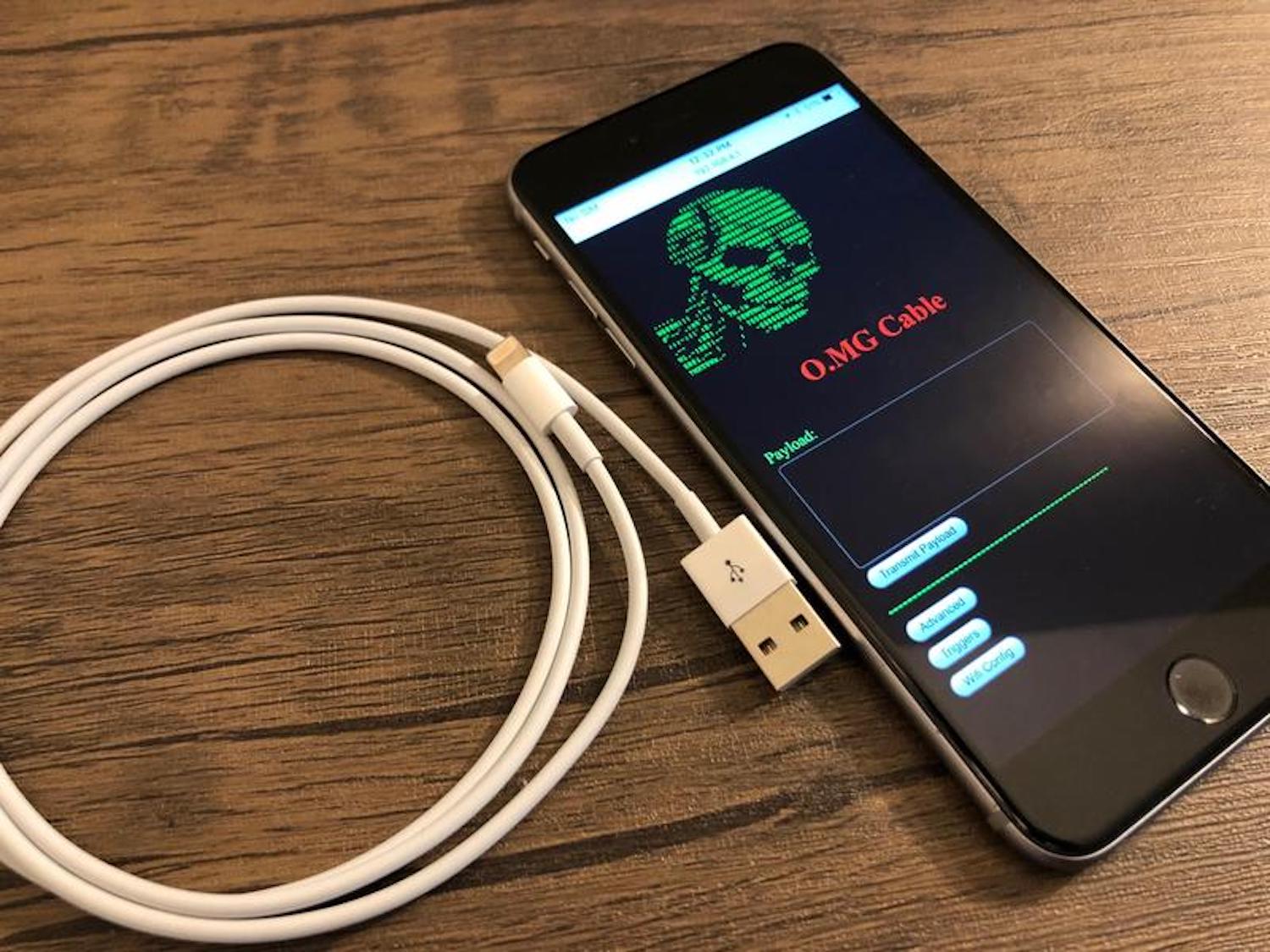

Ладно смартфоны, но ноутбуки тем более под угрозой

Думаете, безопасно будет разрешить незнакомцу зарядить смартфон от вашего MacBook? Не надейтесь.

Хакер под ником _MG_ ещё в феврале показал кабель, который дает возможность перехватить управление даже над заблокированным ноутбуком и получать всю информацию о действиях пользователя. В том числе перехватывать логины и пароли с помощью фишинговых сайтов.

В начале октября кабель появился в продаже. За 200 долларов можно купить полноценный инструмент со встроенным Wi-Fi-чипом, который внешне не слишком отличается от обычного USB-шнура. Также потребуется установить приложение на смартфон.

Собственно, чтобы сливать данные с чужого MacBook, не нужно даже находиться с ним рядом. Система работает на расстоянии до 90 м от ноутбука. И не только с macOS – c Linux и Windows тоже.

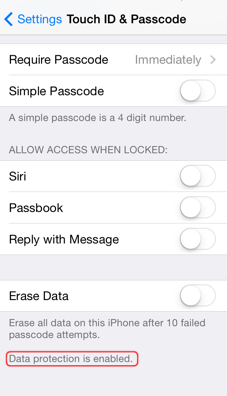

Как обезопасить свой смартфон и не только от взлома по кабелю?

Включите шифрование. На iOS и iPhone оно доступно, начиная с iOS 8. Зайдите в Настройки -> Touch ID и код-пароль (Face ID и код-пароль). Опция Защита паролем должна быть активной.

Лучше придумать длинный пароль вместо 6-значного PIN-кода или использовать биометрическую идентификацию. В нижней части экрана должна появиться запись о том, что защита данных активна.

В Android можно использовать Secure Startup. Это особый режим, в котором ключ шифрования данных создается на основе кода блокировки. Если код блокировки достаточно длинный, то взлом займет годы. Включается в настройках: Блокировка экрана и безопасность -> Secure startup.

Также нужно задать пароль для дальнейшей загрузки устройства (не путайте его с паролем для разблокировки экрана). Затем на вкладке Безопасность выберите пункт Зашифровать смартфон.

Ещё можно предохраняться. Да, действительно существуют USB-презервативы (так их назвали создатели изначально, теперь продаются как SyncStop).

Такие заглушки надеваются на USB-кабель, оставляя 5 ватт для зарядки и массу, при этом отсекая шины данных на входе. Стоит такая штука 7 долларов без корпуса и 13 долларов в корпусе.

Можно и заклеить контакты скотчем – дешево и сердито. Левый масса, правый 5 В, два средних – для данных. В USB3.0 (тип А) также нужно заклеить все внутренние контакты напротив конца штекера.

Наконец, можно вставить кабель не до упора, чтобы контакт был только на крайних пинах. Но это сложно.

А если совсем страшно, заряжайтесь от личного портативного аккумулятора. И носите шапочку из фольги.

Источник