- Можно ли взломать Айфон?

- Что означает «взломать» iPhone?

- Можно ли подключиться к iPhone удаленно?

- Безопасность Apple ID и iCloud

- Что насчет «шпионского» программного обеспечения iPhone?

- Влом iPhone специальным устройством через USB-кабель

- Камера вашего iPhone может втайне шпионить за вами

- Взломать iPhone можно с помощью лишь одной уязвимости

- Уязвимости позволяли получить доступ к камере Mac, iPhone и iPad

- Linux для хакера

Можно ли взломать Айфон?

iPhone заслужил репутацию устройства, в котором вопросам безопасности уделяется повышенное внимание. Это произошло в том числе и благодаря работе Apple над созданием собственной экосистемы и контролю над ней. Но никакое устройство не может считаться идеальным, если речь заходит о вопросах безопасности. Можно ли действительно взломать iPhone? Какие риски у пользователя?

Что означает «взломать» iPhone?

Взлом – это упрощенный и распространенный термин, который часто используется неправильно. Традиционно слово это относится к незаконному получению доступа к компьютерной сети. В контексте к iPhone взломом может считаться следующее:

- получении доступа к чьей-то личной информации, хранящейся на iPhone;

- слежка или использование iPhone удаленно без ведома или согласия владельца;

- изменение режима работы iPhone с помощью дополнительного программного или аппаратного обеспечения (например, джейлбрейк).

Технически, подбор кем-то вашего пароля тоже может считаться взломом. Затем хакеры могут установить программное обеспечение для слежки за вашими действиями на iPhone.

Взломом может считаться джейлбрейк или факт установки пользовательских прошивок на устройство. Это одно из более современных определений взлома, оно также широко используется. Многие пользователи фактически взломали свои iPhone, установив модифицированную версию iOS для избавления от ограничений Apple.

Вредоносные программы – еще одна проблема, с которой раньше сталкивался iPhone. Мало того, что такие приложения оказались в App Store, так еще и были найдены эксплойты нулевого дня в веб-браузере Safari от Apple. Это позволило хакерам устанавливать шпионское ПО, обходящее защитные меры разработчиков и похищающее личные данные.

Работа над джейлбрейком тоже никогда не прекращается. Это постоянная игра в кошки-мышки между Apple и любителями джейлбрейк-твиков. Если вы поддерживаете версию iOS своего устройства в актуальном состоянии, то вы, скорее всего, защищены от любых взломов, основанных на методах джейлбрейка.

Тем не менее это не повод снижать бдительность. Группы хакеров, правительства и правоохранительные органы заинтересованы в поиске путей обхода защиты Apple. Любая из этих структур может в какой-то момент найти новую уязвимость и не сообщить об этом производителю или общественности, пользуясь ею в своих целях.

Можно ли подключиться к iPhone удаленно?

Apple позволяет удаленно управлять iPhone через приложения удаленного доступа, такими, как популярный TeamViewer.

Однако вы не сможете управлять чьим-то iPhone без ведома его владельца или предварительно не взломав его. Существуют VNC-серверы, через которые можно получить доступ ко взломанному iPhone, но в стандартной iOS такого функционала нет.

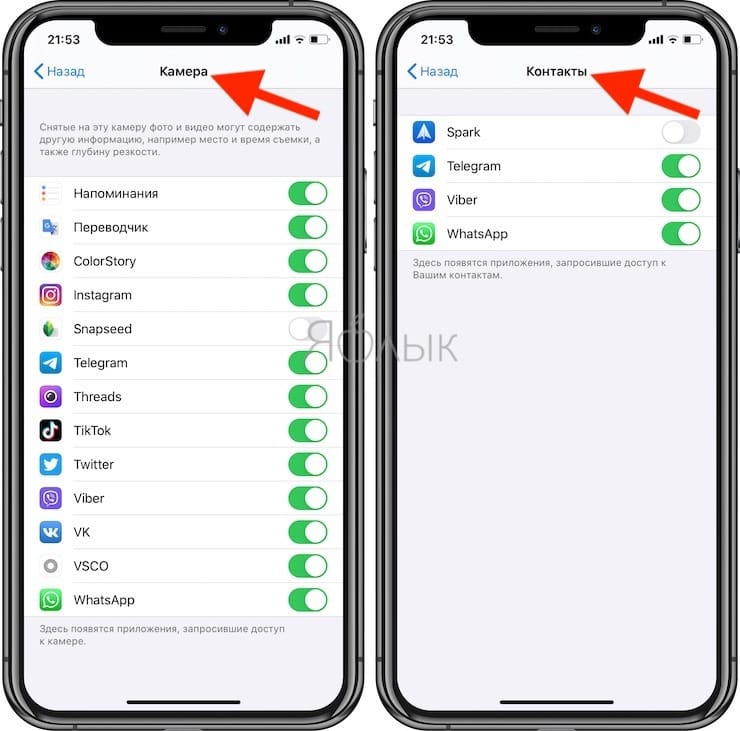

В iOS используется надежная система разрешений для предоставления приложениям явного доступа к определенным службам и информации. Когда вы впервые устанавливаете новое приложение, вас часто просят дать разрешение службам определения местоположения или камере iOS. Приложения буквально не могут получить доступ к этой информации без вашего явного разрешения.

В iOS нет уровня доступа, который предоставляет полный доступ к системе. Каждое приложение находится в своеобразной «песочнице», что означает, что программное обеспечение отделено от остальной системы и пребывает в своей безопасной среде. Такой подход предотвращает влияние потенциально опасных приложений на остальную часть системы, включая ограничение доступа к личной информации и данным других приложений.

Вы всегда должны быть осторожны с разрешениями, которые предоставляете приложению. Например, такое популярное приложение, как Facebook, попросит получить доступ к вашим контактам, но для его базовой работы это не требуется. Как только вы предоставите доступ к своей информации, приложение сможет делать с этими данными все, что пожелает, в том числе загружать их на чей-то частный сервер и хранить там вечно. Это может считаться нарушением соглашения Apple с разработчиком и App Store, но технически приложения вполне могут это сделать.

И хотя беспокоиться об атаках злоумышленников на ваше устройство – это нормально, вы, вероятно, больше рискуете при передаче своей личной информации «безопасному» приложению, которое просто вежливо попросит дать доступ. Регулярно просматривайте разрешения для ваших iOS приложений по пути Настройки → Конфиденциальность и дважды подумайте, прежде чем соглашаться с просьбами программы дать ей куда-то доступ.

Безопасность Apple ID и iCloud

Ваш Apple ID (который является и вашей учетной записью в iCloud), вероятно, более восприимчив к внешним угрозам, чем ваш iPhone. Как и с любой другой учетной записью, многие третьи лица могут заполучить ваши учетные данные.

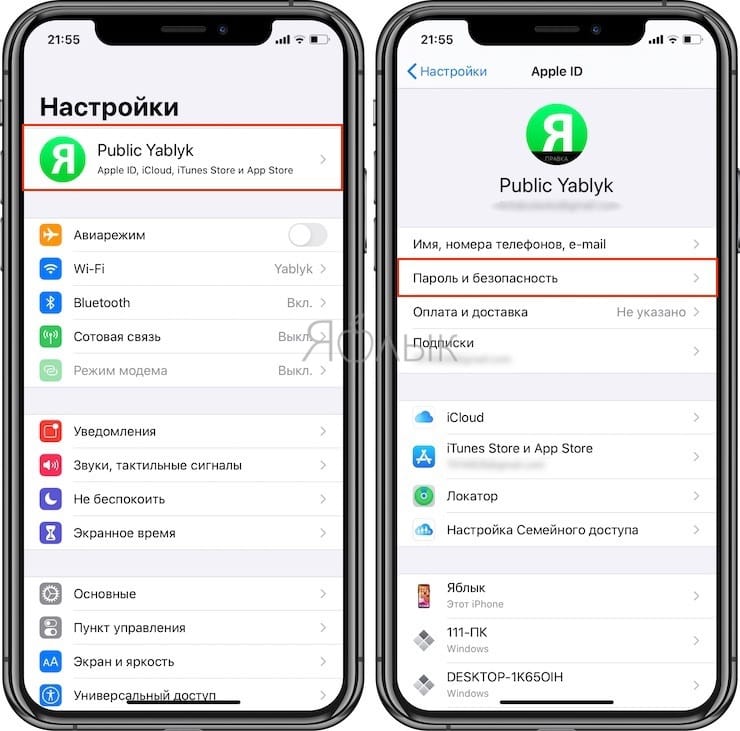

Возможно, в вашем Apple ID уже включена двухфакторная аутентификация (2FA). Тем не менее, вам стоит убедиться в этом, перейдя в Настройки → [Ваше имя] → Пароль и безопасность на вашем iPhone.

Нажмите «Включить двухфакторную аутентификацию», чтобы настроить ее, если она еще не включена.

В будущем, когда вы будете входить в свою учетную запись Apple ID или iCloud, вам необходимо будет ввести код, отправленный на ваше устройство или в SMS по номеру телефона. Это предотвращает вход в вашу учетную запись, даже если злоумышленник и знает ваш пароль.

Однако даже двухфакторная аутентификация подвержена атакам социальной инженерии. С ее помощью можно осуществить перенос номера телефона с одной SIM-карты на другую. Это передаст потенциальному «хакеру» последний кусок головоломки всей вашей онлайн-жизни, если он уже знает ваш главный пароль электронной почты.

Мы не хотим напугать вас или сделать параноиком. Тем не менее, это показывает, как что-либо может быть взломано, если уделить этому достаточно времени и изобретательности. Вы не должны чрезмерно беспокоиться о попытках взлома вашего устройства, но всегда помните о рисках и сохраняйте минимальную бдительность.

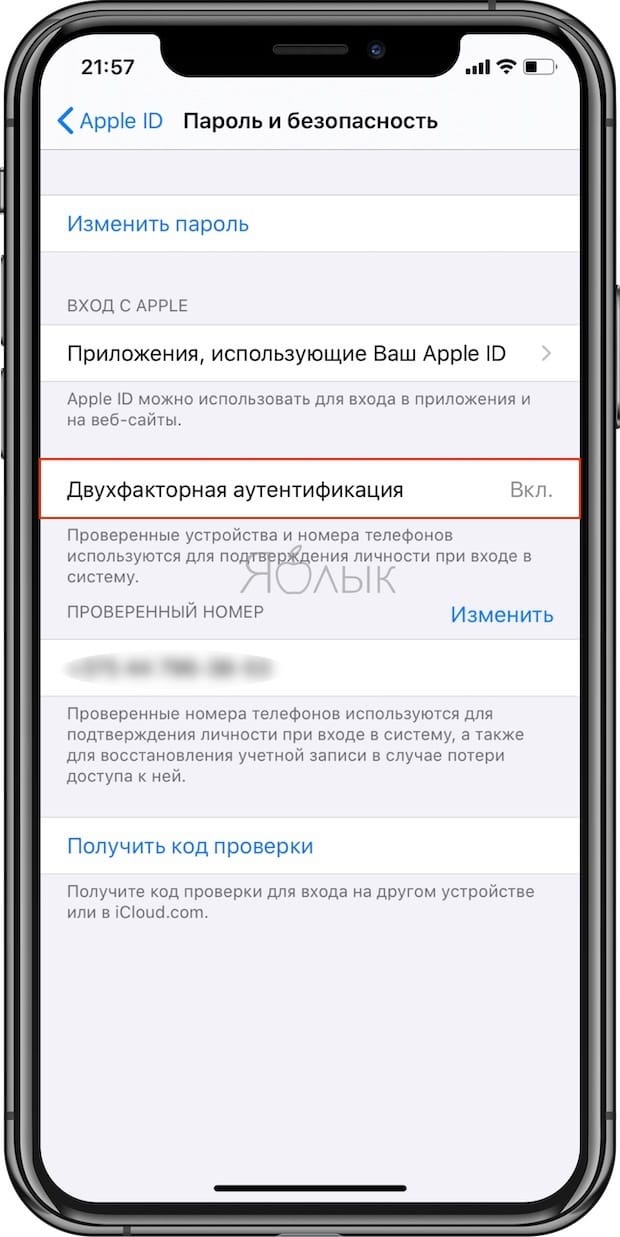

Кроме того, если ваш iPhone располагает данными, к которым проявляют интерес третьи лица (и это может вам навредить), активируйте функцию стирания данных, которая автоматически полностью сотрет все данные с iPhone после десяти неправильных вводов кода-пароля. Вероятно, лучше потерять все, чем позволить важной информации попасть в руки совсем уж недружественных персонажей.

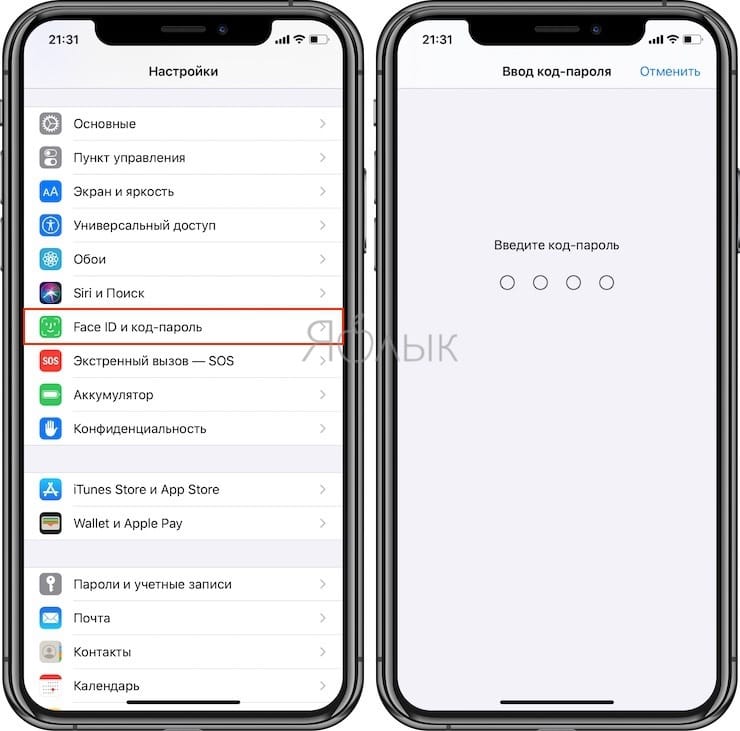

Для активации функции Стирание данных на iPhone, откройте приложение Настройки и перейдите в раздел «Face ID и код-пароль» или «Touch ID и код-пароль» в зависимости от используемого устройства. Введите код-пароль.

Установите переключатель Стирание данных в положение Включено.

Что насчет «шпионского» программного обеспечения iPhone?

Один из распространенных инструментов, которые способствуют взлому iPhone, это так называемое «шпионское» программное обеспечение. Такие приложения базируются на основе людской паранойи и страха. Пользователям предлагается установить на свои устройства программное обеспечение для слежки. Приложениями интересуются родители и подозрительные супруги, желая отслеживать чужую активность на iPhone.

Такие приложения не могут работать на стандартной версии iOS, поэтому они требуют взлома устройства (джейлбрейк). Это открывает iPhone для дальнейших манипуляций, что повлечет за собой проблемы с безопасностью и потенциально с совместимостью приложений – некоторые программы отказываются работать на взломанных устройствах.

После взлома устройства и установки сервисов мониторинга люди могут следить за отдельными устройствами через веб-панель. Это позволит злоумышленнику видеть каждое отправленное текстовое сообщение, информацию обо всех сделанных и полученных вызовах и даже посмотреть новые снятые камерой фотографии или видео.

Такие приложения не будут работать на последних iPhone и на некоторых устройствах с iOS 14, для которых доступен только привязанный джейлбрейк (исчезает после перезагрузки смартфона). Все дело в том, что Apple сильно усложняет джейлбрейк своих последних устройств, поэтому для них с установленной iOS 14 угрозы невелики.

Однако так будет не всегда. С каждым крупным обновлением джейлбрейка производители такого ПО снова начинают маркетинговые акции. А ведь шпионить за любимым человеком мало того, что сомнительно с этической точки зрения, так еще и незаконно. Взлом же чужого устройства также подвергает его риску воздействия вредоносного ПО. Это также аннулирует любую гарантию, которая у устройства может присутствовать.

Влом iPhone специальным устройством через USB-кабель

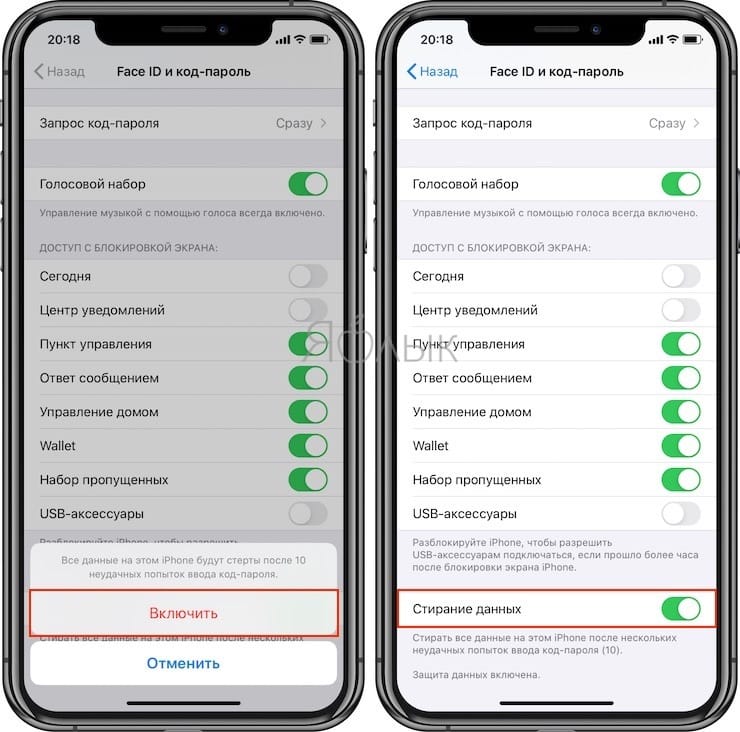

Для защиты iPhone от используемых спецслужбами хакерских техник, а также специальных аппаратных устройств, подключаемых к смартфону посредством кабеля, необходимо активировать в iOS «Режим ограниченного доступа USB».

«Режим ограниченного доступа USB» отключает зарядку и передачу данных через Lightning-порт, если со времени последней разблокировки iPhone или iPad прошло больше часа. То есть, даже заполучив устройство, злоумышленник не сможет изъять из него данные через USB-кабель, если с момента его последней разблокировки прошло более 60 минут.

Для того чтобы включить «Режим ограниченного доступа USB», откройте приложение Настройки и перейдите в раздел «Face ID и код-пароль» или «Touch ID и код-пароль» в зависимости от используемого устройства. Введите код-пароль.

Установите переключатель USB-аксессуары в положение Выключено.

Источник

Камера вашего iPhone может втайне шпионить за вами

Система разрешений в iOS выстроена таким образом, что любое приложение с доступом к камере может вести скрытую съемку вне зависимости от воли пользователя, убедился разработчик Феликс Краузе. Для этого он написал собственное приложение с соответствующей функциональностью, которое автоматически делало снимки с фронтальной камеры и вело прямую трансляцию.

Главная опасность выявленной особенности заключается в том, что iOS не оповещает пользователя об активации камеры в фоновом режиме. В теории это может привести к несанкционированному доступу третьих лиц к конфиденциальной информации, которая может быть скопирована и распространена без согласия владельца. Не самая приятная перспектива, согласитесь?

Разумеется, для того чтобы получить доступ к камере смартфона или планшета, приложение отправляет пользователю соответствующий запрос. Логичнее всего, казалось бы, просто не открывать программам с сомнительной репутацией доступ к основным функциям устройства, однако не все так просто. Нередко пользователи даже не подозревают о предназначении разрешений, соглашаясь на все, что бы им ни предложили.

Во избежание возможного недовольства со стороны потребителей и следующих за ним судебных разбирательств Краузе рекомендует Apple усовершенствовать систему разрешений, ограничив фоновое действие некоторых функций по времени. Кроме того, считает разработчик, необходимо переработать строку состояния, позволив выводить на экран уведомление о запросе приложения на включение камеры или GPS, а также активировать звук спуска затвора при фоновом фотографировании.

Единственное, что на данном этапе остается пользователям, переживающим за собственную конфиденциальность в онлайн-среде, это быть предельно бдительными и заклеивать камеру смартфона изолентой — на всякий случай.

Источник

Взломать iPhone можно с помощью лишь одной уязвимости

С помощью лишь Apple ID за несколько минут можно удаленно взломать iPhone, получить доступ к паролям и активировать камеру.

Уязвимости в ПО, позволяющие скомпрометировать систему без участия пользователя (например, без нажатия жертвой на вредоносную ссылку), представляют собой огромный интерес для исследователей безопасности. Не являются исключением и специалисты из Google Project Zero, посвятившие изучению данного вопроса несколько последних месяцев.

В четверг, 9 января, исследователь безопасности Сэмюэл Гросс (Samuel Gross) из Google Project Zero продемонстрировал, как с помощью одного лишь Apple ID за несколько минут можно удаленно взломать iPhone, получить доступ к паролям, сообщениям, электронной почте и активировать камеру с микрофоном.

Свой метод атаки исследователь описал в трех отдельных статьях в блоге Google Project Zero. В первой представлены технические подробности об уязвимости, во второй – способ взлома ASLR, а в третьей объясняется, как удаленно выполнить код на атакуемом устройстве в обход песочницы.

В ходе атаки Гросс проэксплуатировал одну-единственную уязвимость в iOS 12.4 (CVE-2019-8641), исправленную Apple в августе прошлого года с выходом iOS 12.4.1. С ее помощью он обошел технологию ASLR, призванную усложнить эксплуатацию некоторых типов уязвимостей. ASLR предусматривает изменение расположения в адресном пространстве процесса важных структур данных (образов исполняемого файла, подгружаемых библиотек, кучи и стека). Однако продемонстрированная Гроссом атака ставит под сомнение эффективность ASLR.

«Исследование было в основном мотивировано следующим вопросом: можно ли с помощью одной лишь уязвимости удаленного повреждения памяти добиться удаленного выполнения кода на iPhone без использования других уязвимостей и без какого-либо взаимодействия с пользователем? Серия публикаций в этом блоге доказывает, что да, действительно возможно», – сообщил Гросс.

Источник

Уязвимости позволяли получить доступ к камере Mac, iPhone и iPad

Linux для хакера

Компания Apple выплатила ИБ-исследователю Райану Пикрену (Ryan Pickren) 75 000 долларов по программе bug bounty за уязвимости в Safari, благодаря которым можно было получить доступ к чужой веб-камере на Mac, iPhone и iPad, просто заманив человека на конкретный сайт.

В общей сложности Пикрен обнаружил семь уязвимостей в браузере Apple и браузерном движке Webkit (CVE-2020-3852, CVE-2020-3864, CVE-2020-3865, CVE-2020-3885, CVE-2020-3887, CVE-2020-9784, CVE-2020-9787), три из которых можно объединить в цепочку и использовать для слежки за пользователями через камеру и микрофон на iPhone, iPad или Mac. Для такой атаки потребуется самая малость: чтобы жертва зашла на вредоносный сайт. Никакого другого взаимодействия не требуется, а вредоносный сайт сможет прикинуться популярным легитимным ресурсом и злоупотребить разрешениями, которые жертва предоставила бы только доверенному домену.

«Если вредоносному сайту требуется получить доступ к камере, все, что ему нужно — это замаскироваться под надежный сайт для видеоконференций, такой как Skype или Zoom», — отмечает исследователь.

Исправления для найденных специалистом багов были выпущены в составе Safari 13.0.5 (релиз от 28 января 2020 года) и Safari 13.1 (релиз от 24 марта 2020 года)

Пикрен объясняется, что Safari формирует доступ к определенным разрешениям (таким как камера, микрофон, местоположение и так далее) для каждого отдельного сайта. Это позволяет отдельным сайтам, например официальному сайту Skype, получать доступ к камере, не спрашивая разрешения пользователя при каждом запуске.

В iOS из этого правила есть исключения: если сторонние приложения должны требовать явного согласия пользователя для доступа к камере, то Safari может получить доступ к камере или фотогалерее без каких-либо разрешений.

Эксплуатация найденных проблем становится возможна из-за того, как браузер парсит схемы URL-адресов и обрабатывает параметры безопасности для каждого сайта. При этом метод исследователя работает только с уже открытыми в браузере сайтами.

«Наиболее важным является тот факт, что схема URL полностью игнорируется, — пишет эксперт. — Это проблема, так как некоторые схемы вообще не содержат значимого имени хоста, например file:, javascript: или data:. Проще говоря, ошибка заставляет Safari думать, что вредоносный сайт на самом деле является доверенным. Это происходит благодаря эксплуатации ряда недостатков (как браузер анализирует URI, управляет web origin и инициализирует безопасный контекст)».

По сути, Safari не может проверить, придерживались ли сайты политики Same Origin, тем самым предоставляя доступ другому сайту, который вообще не должен был получить разрешения. В результате сайт https://пример.com и его вредоносный аналог fake://пример.com могут иметь одинаковые разрешения. Следовательно, можно использовать file: URI (к примеру, file:///путь/к/файлу/index.html), чтобы обмануть браузер и сменить домен, используя JavaScript.

«Safari считает, что мы находимся на сайте skype.com, и я могу загрузить какой-то вредоносный JavaScript. Камера, микрофон Screen Sharing будут скомпрометированы после открытия моего локального файла HTML-файла».

Аналогично работает URI blob: (например, blob://skype.com) можно использовать для запуска произвольного кода JavaScript, используя его для прямого доступа к веб-камере жертвы без разрешения.

Хуже того, исследование показало, что таким же способом могут быть украдены и незашифрованные пароли, так как Safari использует такой же подход для обнаружения сайтов, на которых требуется автоматическое заполнение пароля.

PoC-эксплоиты и демонстрация атак описанных доступны в блоге специалиста. Один из таких примеров можно увидеть ниже.

Источник