Настройка Agnitum Outpost Firewall

Полезные советы

Hi! All. Хочу с Вами поделится статейкой по настройке файервола Agnitum Outpost. Говорю сразу статья не моя, я ее нашел на какомто диске с софтом. Источник и автор не указаны. P.S. Я знаю, что сдесь уже есть хорошая статья по настройке этого файервола, но мне она показалась немного сложноватой для новичков, ИМХО

Итак. Установили программу. Ребутнулись. Прога предложит создать правила — согласились, потом разберёмся с ними.

Настройка глобальных правил:

Allow DNS Resolving — по умолчанию разрешен, и правильно, поскольку системе необходимо получить доступ к серверу DNS. Иначе станет невозможным преобразование имен из привычного для всех нас вида в IP-адреса, по которым и происходит поиск.

Allow Outgoing DHCP — позволяет использовать DHCP. По умолчанию эта возможность включена, хотя нужна она далеко не всем. Получить точный ответ о целесообразности этого правила можно у своего провайдера. Если провайдер скажет, что нужды в службе нет, то можно ее отрубить.

Allow Inbound Identification — пo умолчанию запрещен. Разумно поскольку для большинства пользователей получение входящих данных на порт 113 для идентификации ни к чему. Эксперты отмечают, что именно так чаще всего воруют пароли. При этом учтите, что порт 113 не имеет никакого отношения к активному режиму FTP, это ошибка. Поэтому закрытие порта никаких проблем в работе по ftp-протоколу не создаст и создать не может.

Allow Loopback — производить loopback-соединения, которые чаще называют замыканием на себя, приходится пусть не очень часто, но и не настолько редко. Знающие люди советуют снять галку.

Allow GRE Protocol — необходим всем, кто использует РРТР. Например, для организации VPN-доступа. Тут лучшим советчиком будет собственный провайдер. Я лично отключил.

Block Remote Procedure Call — блокировка удаленного вызова процедур. При проставленной галке блокировка есть, а при снятой — нет. По умолчанию галка стоит на своем месте, поскольку большинству пользователей удаленный вызов процедур абсолютно не нужен. Зато всяким плохим такое право непременно пригодится.

Deny Unknown Protocols — нужен для подстраховки. Это правило повторяет житейскую мудрость о том, что все непонятное является опасным. И предписывает файрволу блокировать любое соединение, если не удается определить тип протокола. Думаю, что спорить с народной мудростью не следует — себе дороже получится.

Дальше открываем вкладку «Приложеня» и удаляем оттуда всё! Ни чего не оставляем.

Включаем режим обучения и запускаем по очереди те программы, которые должны выходить в сеть. И здесь внимательно создаем правила для каждой программы.

Сколько программ, которым необходим постоянный выход в Сеть, нужно простому пользователю? Немного: браузер, почтовый клиент, аська и джаббер. ftp-клиент и менеджер закачек. Для всех этих программ Outpost предлагает свой набор правил, их мы и применяем как стандартные или базовые. Потом некоторые подредактируем.

Подправим некоторые базовые правила.

Для браузера Internet Explorer авторы файрволла определили правила — разрешаются все исходящие соединения по протоколу TCP через порты 21,70,80-83.443,554,1080, 3128, 8080, 8088 и входящие соединения по протоколу TCP через порт 1375, по протоколу UDP через порты 1040-1050. Дофига. (У меня он вообще выходит в сеть только домой за апдейтами, что бы залатать в системе старые дырки и получить новые — все). Ставим Лисицу или Оперу по умолчанию и порядок. При этом я не призываю к радикальным мерам — полному запрету этого браузера. Много веб-страниц заточены под него. Таковы реалии. Исходя из этих соображений, 21-й порт блокируется сразу и без раздумий, для загрузки файлов с ftp-серверов существуют специальные программы, более удобные, чем браузер. 443-й порт отвечает за соединения по протоколу HTTPS, который чаще называют SSL, использующемуся для организации криптографически защищенного канала для обмена данными (пароли, ключи, личная информация) в Сети. Думаю, что, активность программы через этот порт также следует запретить. Правда, исключения в данном случае имеются. Некоторые провайдеры допускают выход в интернет только по VPN-каналу, что приводит к необходимости внести изменения в таблицу маршрутизации. Решается это просто: пользователю надо запустить скрипт, находящийся на сервере, доступ к которому разрешен только по протоколу HTTPS. Легче всего это сделать, используя IE. Так что в таких случаях закрывать порт целесообразно только после выполнения всех необходимых операций.

Порт 1080 отвечает за SOCKS-соединения. SOCKS был создан для обеспечения удобного и безопасного использования сервиса сетевых файрволлов для приложений типа клиент-сервер, работающих по протоколам TCP и UDP. Если вы не пользуетесь SOCKS-серверами при работе с IE, порт можно смело отключать. С портами 3128; 8080 и 8088 еще прозрачнее. Исползуем прокси-серверы — оставляем, нет — заблокировать. Через 70-й порт можно задействовать так называемую систему Gopher. Некоторые специалисты называют Gopher прямым предшественником WWW, но сегодня она представляет интерес только для исследователей. Актуальность эта служба утратила уже давно, поэтому закрываем и его. Кстати говоря, года два назад дыра, связанная с неконтролируемом буфером, управляющим информацией, получаемой от сервера Gopher, наделала немало шума. Закрытие ТСР-порта 1375 и UDP-портов 1040-1050 тоже не должно вызвать неприятных последствий. И наконец, порт 554. Используется он исключительно в мультимедийных целях, поэтому закрыть его можно без проблем — намного проще закачать файл и посмотреть его при помощи специального плейера. После всего IE должен работать вполне исправно и с «кривыми» сайтами, и с прямыми. Теперь можно определить и правила для Mozilla или Opera, причем аналогия будет практически полной.

Microsoft Outlook (Express) пo умолчанию дозволительны исходящие ТСР-соединения через порты 25. 80-83,119, 110,143,389,443.995,1080. 3128. 8080. 8088 и 11523. Многовато для простых получения и отправки сообщений. 25 и 110 не трогаем — они отвечают за выполнение основной функции. С остальными — разберёмся.

На порт 119 приходят новости по протоколу NNTP, если вы не получаете новости подобным образом, то порт можно смело закрывать. Порт с номером 995 — получение почты по протоколу РОРЗ, используя защищенное соединение SSL/TLS. Если вам это не нужно, то 995-й порт закрываем. 143-й порт отвечает за работу с почтой по протоколу IMAP. Нет IMAP -нет порта. Через 389-й порт можно получить доступ к серверу LDAP. Штука удобная, широко используется в UNIX-системах, но дома она вряд ли может пригодиться. Стало быть, закрываем.А вот все оставшееся нужно для того, чтобы клиент мог вылезать в Сеть, реагируя на некоторые элементы, которые очень часто помещают в письма. Не знаю что сказать. Причина банальна: я не понимаю целесообразности этих возможностей и не вижу смысла включать в письмо что-то, кроме чистого текста. Русский словарь (как и любой другой) богат, и при помощи содержащихся там слов можно выразить сколь угодно сложную мысль. Если вы со мной согласны, то блокируйте остальные порты, если нет — дело ваше.

С ftp-клиентом все просто. Для нормальной работы ему следует разрешить исходящие соединения по протоколу TCP через 21-й порт, а потом по ситуации (в режиме обучения).

Менеджеру закачек разрешить исходящее соединения по протоколу TCP через порты 21, 80-83, 443, 1080, 3128, 8080, 8088 и 11523. У себя FlashGet’y я запретил лазить сюда 212.31.251.68 ; 212.31.251.67 ; 210.51.184.50 и сюда 208.184.39.132. ;208.185.54.9, а то он гад ключи там проверяет, становится опять не зарегистрированным и потом всякую ерунду от туда тащит и баннеры показывает.

Авто обновления следует тоже запретить. Всё должно быть строго по команде. А то лазают где попало и трафик зря сжирают. Самому Outpost’у я запретил вылазить в сеть, ему там делать не чего. Для обновлений существуют варезные сайты.

Следует обратить внимание на некоторые служебные программы, которые тоже лезут в Сеть. Alg.exe — Microsoft Application Layer Gateway Service. Он обеспечивает поддержку плагинов Internet Connection Sharing / Internet Connection Firewall. Эти службы дают возможность нескольким компьютерам сети подключиться к интернету через один компьютер. В большинстве случаев она просто не нужна. Кстати, если она не нужна, то запрет ее сетевой активности — банальная полумера. Заходим в HKEY_LOCAL_MACHINE\ SYSTEM\CurrentControlSet\Ser-vices\ALG и изменяем значение Start на DWORD:00000004 — экономия полтора мегабайта оперативной памяти.

Conf.exe — это тот самый Net-Meeting, о полной деинсталляции которого мечтает половина русских пользователей системы Windows (другая половина не мечтает, поскольку уже давно это проделала). Не нужен — отрубаем. Из той же серии программа dwwin.exe — Microsoft Application Error Reporting. Вам оно надо? Microsoft за эти сообщения денег нам не платит. Mstsc.exe — Microsoft Remote Desktop — отвечает за подключение к удаленному Рабочему столу. Если не надо и если раньше не прибили этот сервис — не пущать.

Explorer.exe — в сети ему делать нечего. Lsass.exe — это локальная подсистема аутентификации пользователей (Security Accounts Manager). К сожалению, эту нужную функцию используют несколько опасных сетевых червей. В некоторых случаях запрет ее сетевой активности возможен, в некоторых -нет. Этот вопрос следует обсудить с собственным провайдером, и, если он скажет, что служба должна работать, спасет только установка соответствующих патчей, которые выпускает любимая компания Microsoft. Я её запретил. Наконец, служба Messenger, которая пересылает сообщения между клиентами и серверами. По большому счету, домашнему пользователю она не нужна. Она позволяет принимать сообщения net send, которые пользователю не нужны, — если есть желание пообщаться, стучимся в аську и не выёживаемся. Тем не менее, если по каким-либо причинам эту службу отключить нельзя, то используйте файрволл для закрытия UDP-портов 135, 137, 138 и ТСР-портов 135, 139,445.

Можно смело блокировать 5000 порт и на вход и на выход (это Universal Plug&play — совершенно не нужное в реальной жизни)

Можно закрыть ещё 5554 и 9996 по TCP.

Остальные системные настройки я оставил по умолчанию.

Режим невидимости. Скрытые процессы — “спрашивать”.

Настроить подключаемые модули я думаю не очень сложно. Фильтр почтовых вложений я отключил, хватит антивируса. С остальными можно поковырятся.

Некоторые порты используются не только добросовестным софтом, но и всякими троянами. Краткий список портов, которым следует уделить особое внимание.

31 порт используется троянцем Master Paradise, 121 — ВО jammerkillahV, 456 — Hackers Paradise, 555 — Stealth Spy, Phase0 и NeTadmin, 666 — At¬tack FTP, 1001 и Silencer и WebEx, 1010 — Doly trojan v1.35, 1011 — Doly Trojan, 1015 — Doly trojan v1.5,1033 — Netspy, 1042 — Bla1.1,1080 — Win-gate, 1170 — Streaming Audio Trojan, 1243 — SubSeven, 1245 — Voodoo, 1269 — Maverick’s Matrix, 1492 — FTP99CMP, 1509 — Psyber, 1600 — Sivka Burka, 1807 — SpySender, 1981 — ShockRave, 1999 — Backdoor, 2001 — Tro-janCow, 2023 — Pass Ripper, 2115 — Bugs, 2140 — The Invasor, 2283 — HVL Rat5, 2300 — PC Xplorer v1.2, 2565 — Striker, 2583 — Wincrash2, 2801 -Phineas, 3791 — Total Eclipse 1.0, 4950 — IcqTrojan, 5000 — Blazer 5, BioNet Lite, Sockets De Troje , 5011 -OOTLT, 5031 — NetMetro 1.0, 5321 — Firehotcker, 5400 — BladeRunner 0.80 и BackConstruction 1.2, 5521 — Illusion Mailer, 5550 — Xtcp, 5569 -RoboHack, 5742 — Wincrash, 6400 — The tHing, 6669 — Vampire, 6670 -DeepThroath 1,2,3.x, 6883 — DeltaSource, 6912 — ShitHeep, 6969 — Gate¬crasher, 7306 — NetMonitor, 7789 — ICQKiller, 9400 — InCommand 1.0, 9872 — PortalOfDoom, 9989 — Inlkiller, 4567 — FileNail, 6939 — Indoctri¬nation, 9875 — PortalOfDoom, 10101 — BrainSpy, 10607 — Coma, 11000 -Senna Spy Trojans, 11223 — ProgenicTrojan, 12076 — Gjamer, 12223 — Hack-99 KeyLogger.

Разумеется, это не всё, поэтому рекомендуется время от времени посещать специальные ресурсы, посвященные сетевой безопасности, где можно найти актуальный на данный момент перечень потенциально опасных портов.

Источник

Outpost firewall для android

Мы уверены, что всякий раз, когда вы слышите о термине «Мобильная безопасность», вы думаете об антивирусных приложениях. В разделе «Мобильная безопасность» есть множество приложений, из которых наиболее важными являются антивирус и брандмауэр.

На нашем сайте мы уже рассказывали о лучших приложениях безопасности для Android с функцией веб-защиты, и сегодня мы обсудим лучшие Firewall-приложения. С помощью Firewall-приложений для Android вы можете легко контролировать весь входящий и исходящий трафик между смартфоном и интернетом на основе заранее определенного протокола безопасности.

В этой статье мы расскажем о некоторых из лучших брандмауэров для Android, которые вы можете использовать на своих мобильных устройствах.

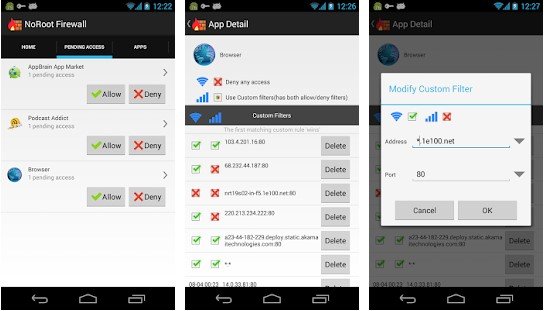

1. Брандмауэр без Root

Брандмауэр без Root — безусловно, лучший брандмауэр для Android, который мы когда-либо использовали. По сравнению с другими брандмауэрами, Брандмауэр без Root очень прост в использовании, и он также работает на устройствах без Root-прав. Приложение предлагает параметры фильтрации имени хоста / имени домена, детализированные элементы управления доступом и несколько других полезных функций. Однако приложение может не работать с LTE, потому что оно не поддерживает IPv.

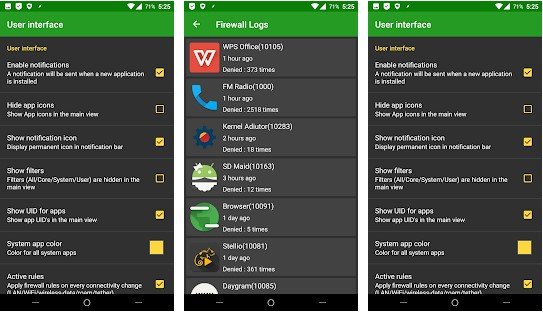

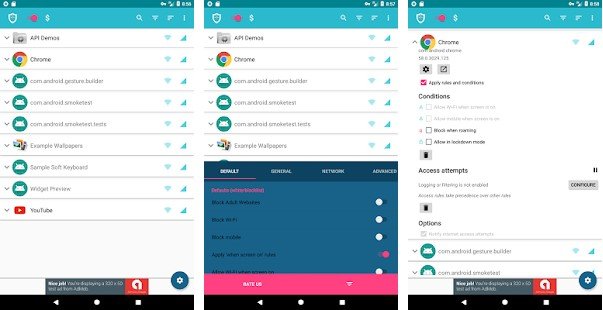

2. AFWall+ (Android Firewall +)

Если у вас есть смартфон Android с Root доступом, вы можете использовать AFWall+ (Android Firewall +) для управления действиями вашего устройства в интернете. Как и Брандмауэр без Root, AFWall+ (Android Firewall +) также позволяет пользователям контролировать доступ в интернет для отдельных приложений. Помимо всего этого, AFWall+ (Android Firewall +) также предлагает некоторые дополнительные функции, такие как подключение к Tasker для выполнения некоторых предопределенных наборов задач. Итак, это еще один лучший брандмауэр для Android, который вы можете использовать.

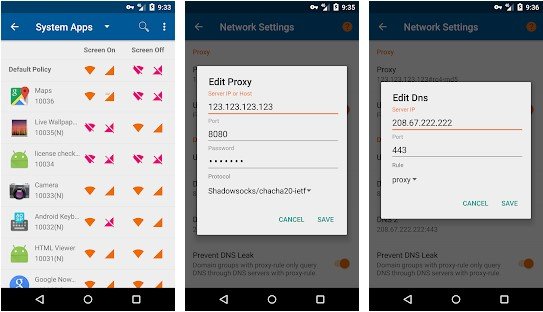

3. NetPatch Firewall

NetPatch Firewall немного отличается от всех других брандмауэров для Android, перечисленных выше. Это один из видов расширенного брандмауэра, который вы можете использовать для создания домена и групп IP, блокировки любых определенных IP-адресов и т. д. Почти все другие функции брандмауэра NetPatch остаются такими же, как и в других подобных приложениях, например блокировка мобильных данных и Wi-Fi индивидуально для каждого приложения.

4. InternetGuard Data Saver Firewall

InternetGuard Data Saver Firewall — еще одно приложение-брандмауэр для Android с самым высоким рейтингом в списке, которое работает как на устройствах с Root, так и на устройствах Android без Root-прав. С помощью этого приложения вы можете создавать пользовательские профили, чтобы заблокировать доступ приложений к интернету при подключении к Wi-Fi или мобильной сети. Кроме того, именно пользовательский интерфейс выделяет приложение из общей массы.

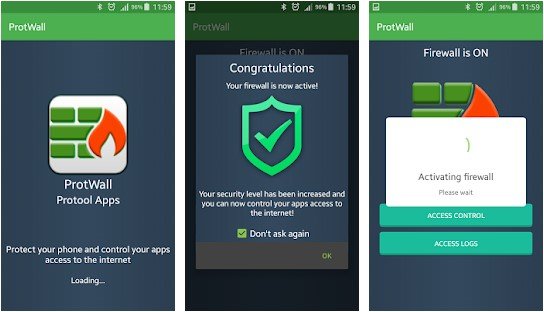

5. VPN Безопасный брандмауэр

Как и все другие брандмауэры для Android, VPN Безопасный брандмауэр также позволяет пользователям разрешать / блокировать отдельные адреса для каждого приложения. Преимущество данного брандмауэра в том, что он полностью бесплатен и ему не нужен Root-доступ для блокировки приложений от использования интернета.

Итак, это лучшие брандмауэры для Android, которые вы можете использовать на своих устройствах. Если вы думаете, что в списке отсутствуют какие-либо важные приложения, напишите об этом в поле для комментариев.

Источник