- Распознавайте фишинговые сообщения, ложные звонки из службы поддержки и другие виды мошенничества и не поддавайтесь на них

- Как защитить учетную запись и устройства Apple

- Мошенники хотят украсть ваш Apple ID. Будьте осторожны

- Что будет, если перейти по ссылке?

- Как защитить себя

- Как открывать ссылки в самом приложении, а не в Safari

- Как открыть ссылку в приложении на айфоне

- Вредоносный сайт может заразить ваш iPhone: правда или миф?

- Вредоносные сайты взламывали iPhone более двух лет

- Чем сайты заражали iPhone

- Опасность миновала… или нет?

- Как не подхватить зловреда на iPhone

Распознавайте фишинговые сообщения, ложные звонки из службы поддержки и другие виды мошенничества и не поддавайтесь на них

Эти советы помогут вам избежать мошенничества и узнать, что делать в случае получения подозрительных электронных писем, телефонных звонков или других сообщений.

Если вы получили подозрительное электронное письмо якобы от имени компании Apple, перешлите его по адресу reportphishing@apple.com. 1 .

Фишингом называются мошеннические попытки получить от вас личную информацию, как правило, по электронной почте. Однако мошенники используют любые способы, чтобы обманом заставить вас предоставить информацию или перевести им деньги, в том числе:

- мошеннические электронные письма и другие сообщения, которые выглядят так, как будто они отправляются надежными компаниями, включая Apple;

- вводящие в заблуждение всплывающие окна и реклама, сообщающие о проблеме с безопасностью;

- мошеннические телефонные звонки или сообщения автоответчика, выдающие себя за службу поддержки Apple;

- поддельные рекламные акции с бесплатными товарами и призами;

- нежелательные приглашения и подписки в календаре.

Если у вас возникли подозрения в отношении неожиданного сообщения, звонка или запроса личной информации или денежных средств, безопаснее предположить, что это мошенничество, и при необходимости связаться с этой компанией.Если вас беспокоит проблема с безопасностью устройства Apple, вы можете получить помощь от Apple.

Если вы считаете, что ваш идентификатор Apple ID был взломан, или если вы могли ввести свой пароль или другую личную информацию на мошенническом веб-сайте, немедленно измените свой пароль идентификатора Apple ID.

Как защитить учетную запись и устройства Apple

Вот несколько советов, как избежать мошеннических атак, направленных на вашу учетную запись и устройства Apple.

- Ни при каких обстоятельствах не передавайте личную информацию, такую как номера кредитных карт, если не можете убедиться, что получатель является тем, за кого себя выдает.

- Защита идентификатора Apple ID. Используйте двухфакторную аутентификацию, всегда храните свою контактную информацию в надежном месте и регулярно обновляйте ее; никогда никому не сообщайте свой пароль идентификатора Apple ID или коды подтверждения. Служба поддержки Apple никогда не запрашивает эту информацию.

- Никогда не используйте подарочные карты Apple для осуществления других типов платежей.

- Узнайте, как определить подлинность электронных писем от компании Apple о ваших покупках в App Store или iTunes Store. Если вы отправляете или получаете деньги с помощью Apple Pay (только для США), относитесь к этому как к любой другой конфиденциальной транзакции.

- Узнайте, как обеспечить безопасность устройств Apple и ваших данных.

- Загружайте программное обеспечение только из источников, которым можно доверять.

- Не переходите по ссылкам, не открывайте и не сохраняйте вложения в подозрительных или нежелательных сообщениях.

Источник

Мошенники хотят украсть ваш Apple ID. Будьте осторожны

Время от времени мошенники активизируются и начинают атаковать, как правило, владельцев устройств от Apple. Они обманным путем получают доступ к Apple ID и паролям ни о чем не подозревающих пользователей. Правда, последние по своей невнимательности сами «дарят» свои данные злоумышленникам: например, при помощи писем о несуществующей покупке в iTunes Store хакеры собирают номера банковских карт пользователей и другую конфиденциальную информацию. Сегодня расскажем, как выявить такие письма и не стать очередной жертвой.

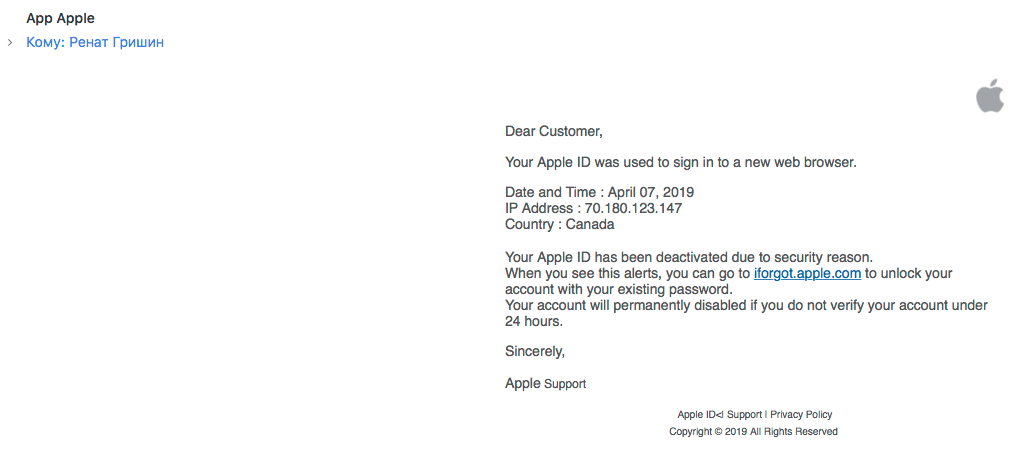

С виду послание выглядит как письмо от технической поддержки Apple, даже логотип корпорации пририсовать успели. Тема может быть разная: в нашем случае якобы заблокировали Apple ID из-за входа с помощью нового браузера. Также иногда приходят письма, что из-за недавнего изменения в аккаунте пользователя, некоторые данные могут быть неверными: во всех случаях прикладывается ссылка на специальную форму для обновления информации. Большинство атак приходится на адреса электронной почты в зоне «.ru», а значит жертвами могут стать преимущественно российские пользователи.

С первого взгляда можно подумать, что письмо действительно пришло от Apple — об этом свидетельствует подпись «Apple Support», логотипы компании и ссылка, по которой предлагается перейти (https://iforgot.apple.com).

Если пользователь не разбирается в этом и ни разу не сталкивался с фишингом, он вполне может пройти по ссылке, заполнить все поля (ведь сайты злоумышленников стилизованы под Apple) и…остаться без своей учетной записи Apple ID. Отличить злоумышленников от техподдержки Apple очень просто, необходимо лишь быть чуть внимательнее.

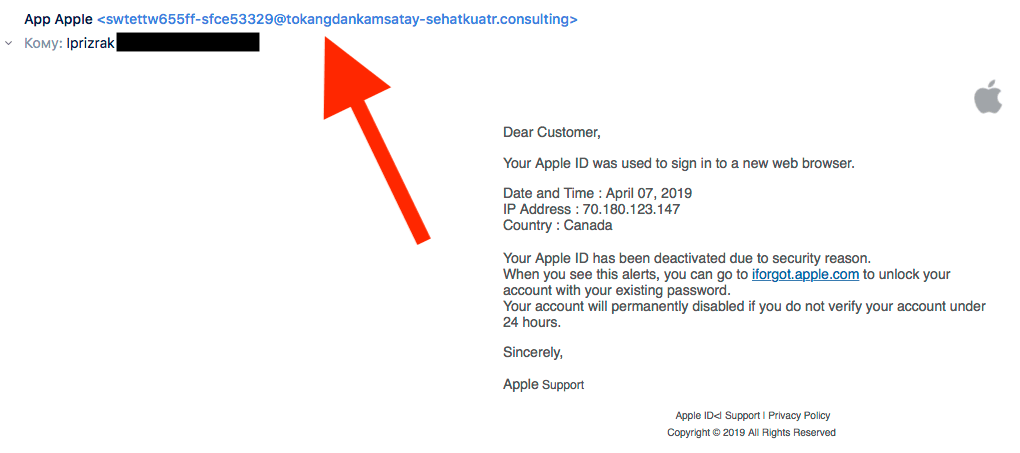

Если вы получили подобное письмо, в первую очередь проверьте адрес отправителя. В нашем случае это совершенно непонятная электронная почта, по адресу явно не связанная с Apple. Более находчивые злоумышленники часто маскируются под почту поддержки Apple — адрес в этом случае отличается парой букв.

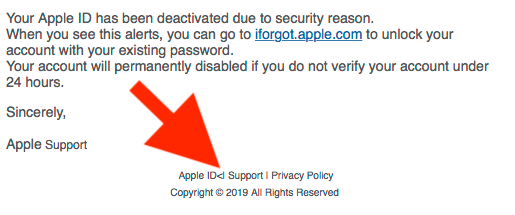

Также внимательно изучите письмо на предмет опечаток. Например, в нашем письме мошенники просто «промахнулись» мимо клавиши с пробелом и ввели лишний символ в подписи.

Что будет, если перейти по ссылке?

Спустя несколько редиректов вы попадете на непонятный сайт (возможно, у него будет SSL-сертификат и адрес id.apple.com для правдоподобности). Мошенники рассчитывают на то, что раз страница выглядит так же, как официальная страница входа Apple ID, пользователь введет свой Apple ID и пароль, после чего данные в открытом виде попадут в руки злоумышленников. Последним же хватит нескольких минут, чтобы скопировать информацию, украсть данные или заблокировать все ваши устройства с целью получения выкупа.

Как защитить себя

Быть внимательнее. Правда, если потратить хотя бы 30 секунд на изучение письма, можно сразу выявить мошенников. Не стоит забывать и о двухфакторной аутентификации — отличном способе защиты.

Так что будьте внимательны, следуйте простым инструкциям и на всякий случай предупредите друзей и родственников, которые могут быть не столь подготовленными в данном вопросе. А при получении таких писем пересылайте их на reportphishing@apple.com.

Предлагаем подписаться на наш канал в «Яндекс.Дзен». Там вы сможете найти эксклюзивные материалы, которых нет на сайте.

Источник

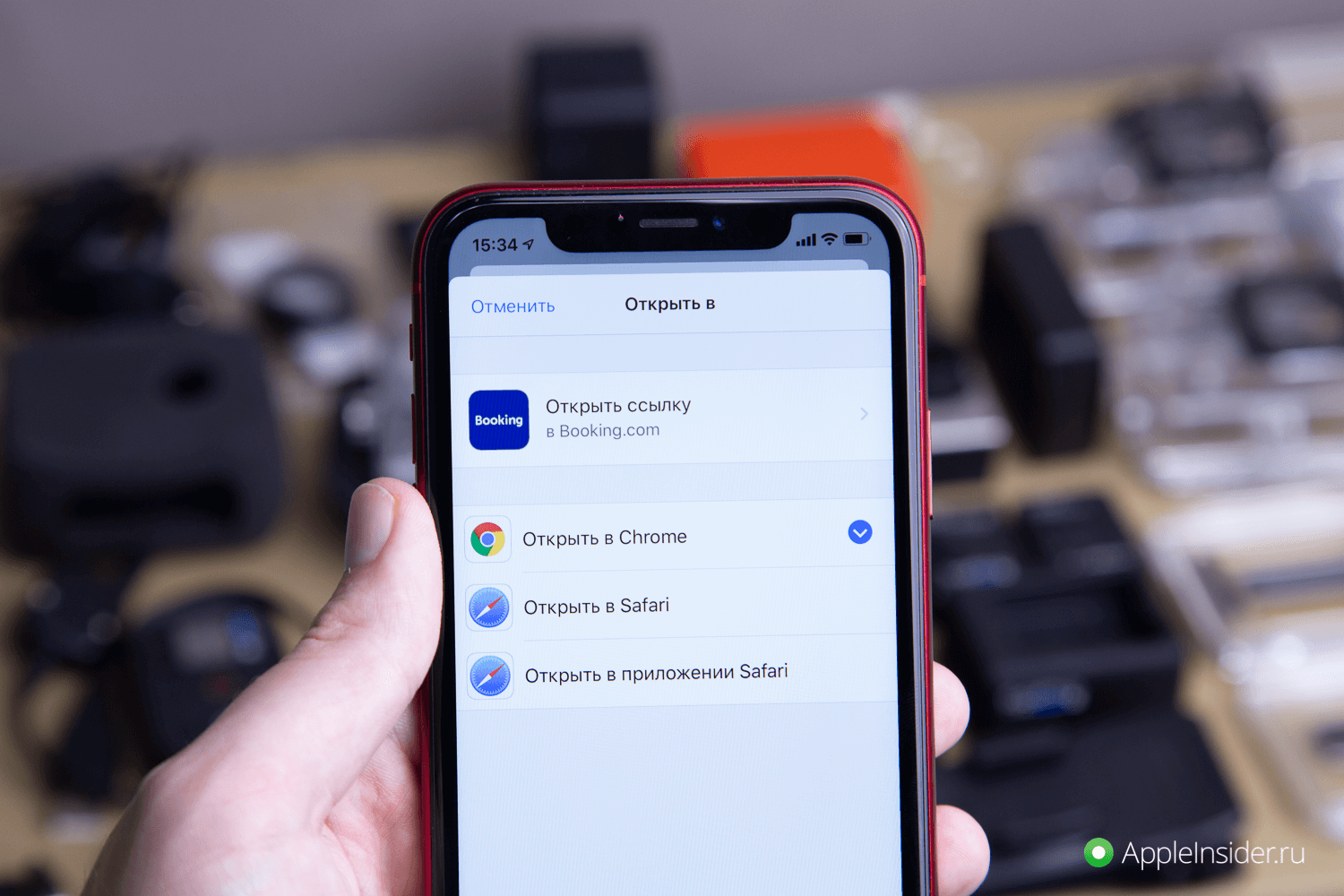

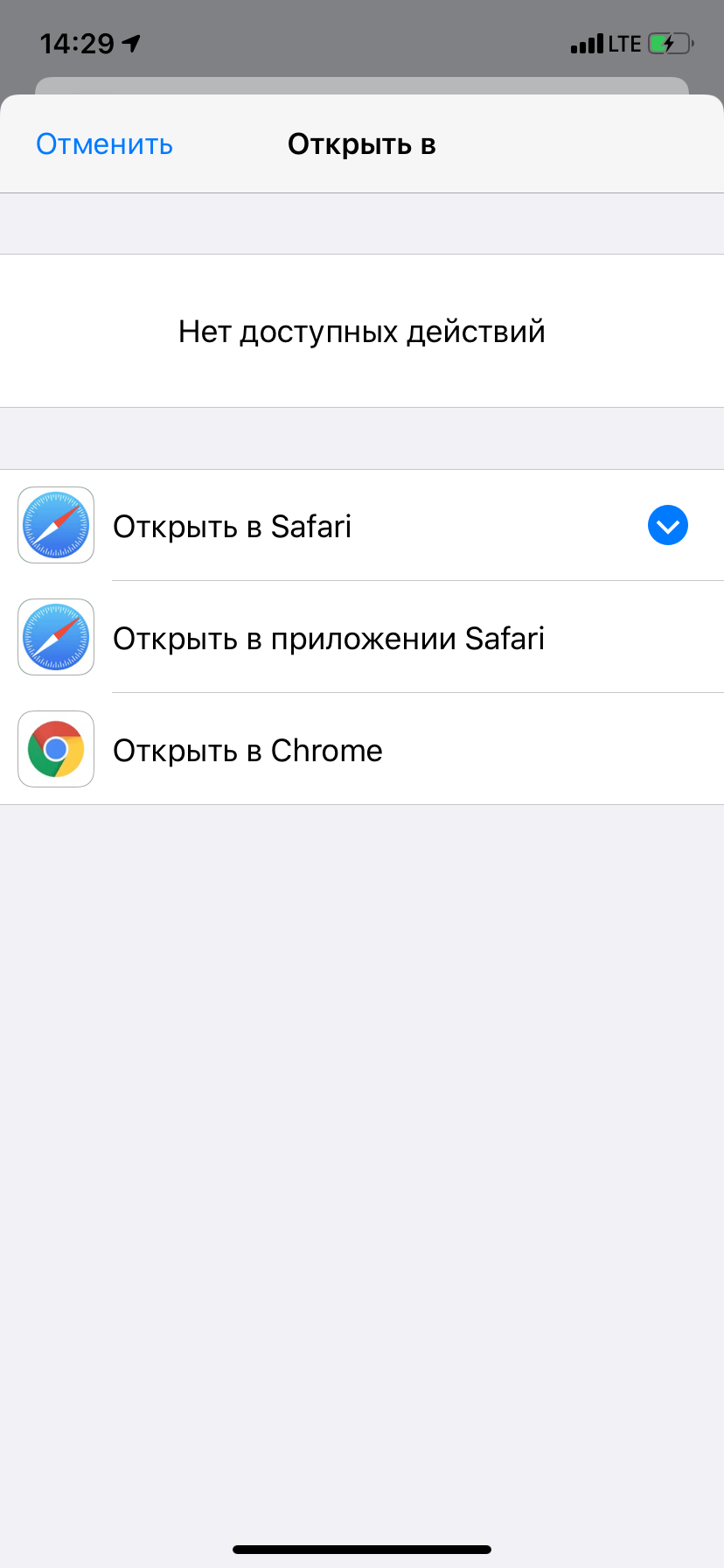

Как открывать ссылки в самом приложении, а не в Safari

С каждой новой версией iOS Apple уделяет пристальное внимание возможностям поделиться контентом — сейчас, например, можно открыть нужную ссылку в гораздо большем количестве приложений, чем несколько лет назад. Однако в этом плане iOS еще далеко до Android, где в экране «Поделиться» показываются все приложения, совместимые с контентом, который вы хотите открыть. В случае с программами для iOS эта функция ложится на плечи разработчиков, которые далеко не всегда занимаются ее поддержкой.

Можно открывать ссылки в приложениях прямо из Телеграмм

Решение проблемы, как это всегда бывает, появилось со стороны разработчиков, которые выпустили небольшое, простое, но очень полезное приложение под названием Opener. У него всего одна задача — открывать ссылки в любых приложениях, которые их поддерживают.

Как открыть ссылку в приложении на айфоне

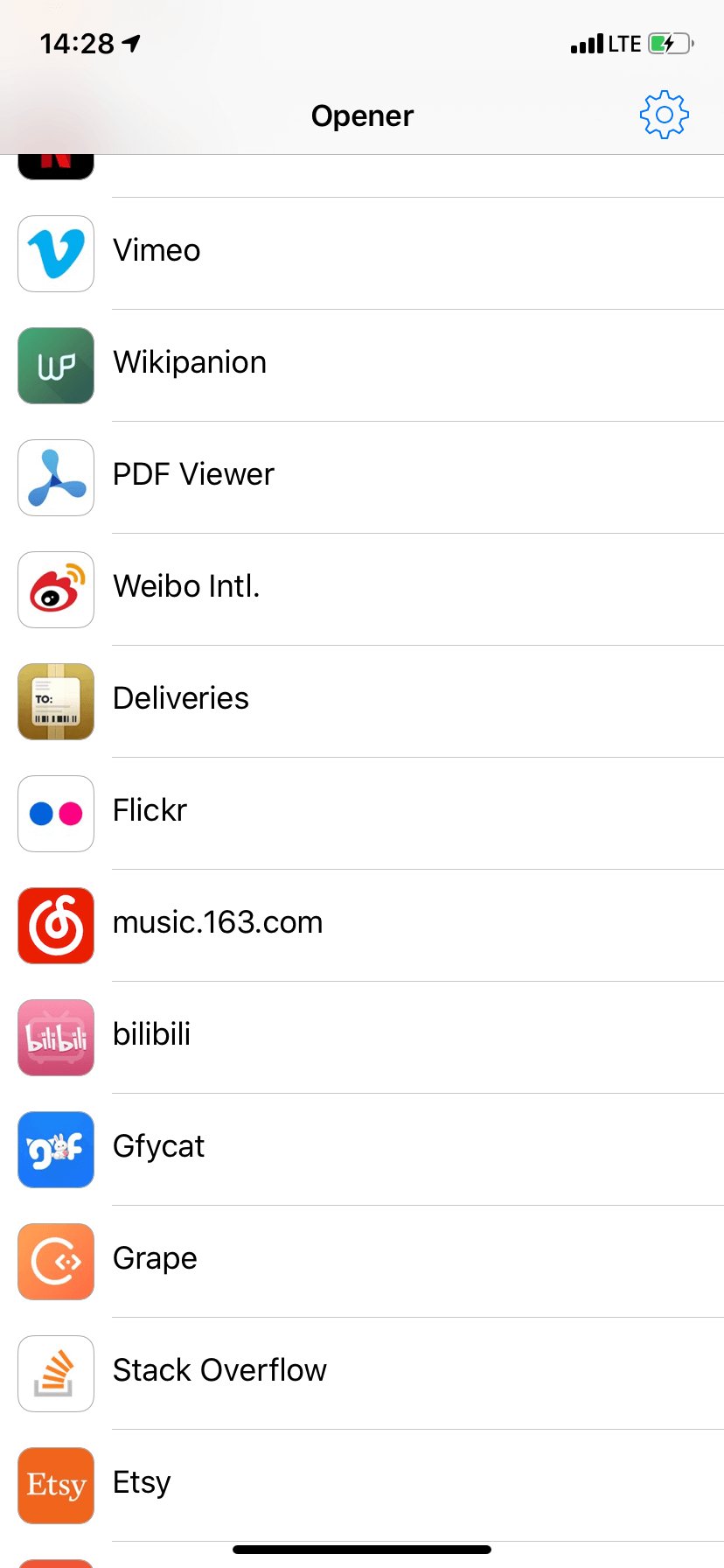

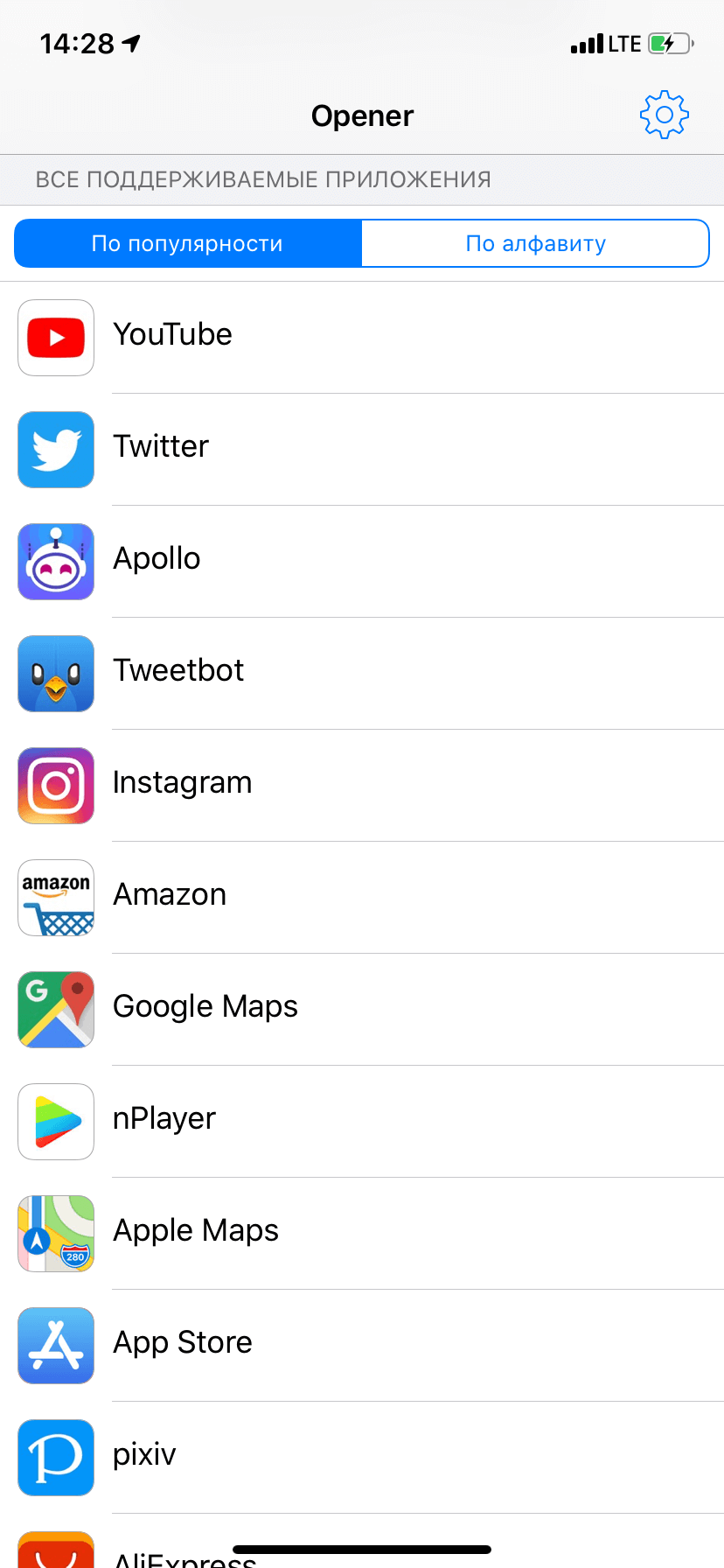

Все, что нужно — установить приложение (сделать можно по этой ссылке или ниже), открыть его и запустить расширение, которое всегда будет в меню «Поделиться». Список поддерживаемых приложений очень внушительный — от различных браузеров до Reddit, Twitter, Facebook и многих других.

Например, вы получаете ссылку на пост в Medium или Tumblr в приложении Telegram. При нажатии она автоматически откроется во встроенном браузере, где вы не авторизованы в нужном сервисе. Чтобы перейти в приложение Medium (Slack, Tumblr или другие), достаточно открыть ссылку в Telegram, после чего зайти в меню «Поделиться» (кнопка со стрелочкой) и выбрать Opener — приложение подскажет, в каких приложениях можно открыть данную ссылку, и предоставит выбор. Мой сценарий использования — открывать ссылки на наши сайты из мессенджеров не в Safari, а в другом браузере, где я заранее авторизован в качестве администратора. А вообще там аж 40 браузеров (тот же Chrome есть), далеко не все из которых можно разместить в меню «Поделиться» нативным способом.

Этот способ гораздо удобнее, чем копировать ссылку, потом уже открывать Opener, где утилита уже предложит соответствующее ссылке приложение.

Читайте также — Как быстро скачать видео из YouTube, фото из Instagram и музыку из VK на iOS

Конечно, цена в 149 рублей невольно заставляет задуматься: а нужно ли мне это приложение? Да, в большинстве случаев приложения открывают ссылки самостоятельно (как YouTube), но далеко не все утилиты могут похвастаться такой возможностью — в основном это касается сторонних браузеров. Поэтому если вы хоть раз задумывались «блин, а было бы круто открыть эту ссылку сразу в приложении xxx», обязательно качайте.

Название: Opener

Издатель/разработчик: tijo, inc.

Цена: 229 руб.

Встроенные покупки: Нет

Совместимость: Универсальное приложение

Ссылка: Установить

Источник

Вредоносный сайт может заразить ваш iPhone: правда или миф?

Говорят, можно подхватить зловреда на айфон, просто посетив веб-страницу. Даже без джейлбрейка! Выясняем, так ли это.

4 сентября 2019

О том, что абсолютная неуязвимость iPhone — это миф, мы уже неоднократно писали. Зловреды для смартфонов Apple существуют, хотя их и гораздо меньше, чем заразы для устройств на Android. А вот верите ли вы, что подцепить какую-нибудь гадость можно, просто открыв вредоносный сайт — ничего оттуда не скачивая и не устанавливая? Давайте разберемся, правда это или миф.

Вредоносные сайты взламывали iPhone более двух лет

Исследователи из группы GoogleProjectZero обнаружили несколько взломанных сайтов, которые не менее двух лет атаковали iPhone. Для этого злоумышленники использовали уязвимости устройств — в общей сложности 14 разных дырок. Семь из них — в Safari, штатном веб-браузере iOS, которым пользуется подавляющее большинство владельцев айфонов.

Еще две уязвимости позволяли зловреду покидать песочницу — изолированную среду, которая не дает одним приложениям что-либо делать с данными других приложений. А последние пять прописались в ядре iOS — центральном элементе операционной системы: его взлом дает неограниченные права, которых нет даже у владельца айфона.

Вредоносные сайты способны атаковать практически все актуальные версии мобильной системы Apple — от iOS 10 до iOS 12. По мере выхода обновлений злоумышленники меняли стратегию: отказывались от старых уязвимостей, иногда даже не дожидаясь появления патчей, и брали на вооружение новые.

Чем сайты заражали iPhone

Зараженные сайты устанавливали на устройства жертв шпионского зловреда. Эта программа получала неограниченные права и работала в фоновом режиме, так что пользователь не мог ее заметить. Зловред копировал и отправлял на командный сервер данные с устройства, причем делал это каждую минуту. Вот что интересовало его в первую очередь:

- Пароли и токены авторизации, хранящиеся в Связке ключей iCloud. С их помощью злоумышленники могли пользоваться аккаунтами жертвы и воровать данные из них даже после того, как шпиона удаляли с устройства.

- Переписка в мессенджерах iMessage, Hangouts, Telegram, Skype, Voxer, Viber и WhatsApp. Зловред крал информацию из баз данных приложений, где все сообщения хранятся в незашифрованном виде.

- Переписка в почтовых приложениях Gmail, Yahoo, Outlook, QQmail и MailMaster. Эти данные шпион тоже получал из баз данных интересующих его программ.

- История звонков и СМС.

- Местонахождение устройства в реальном времени, если на нем включен GPS.

- Список контактов жертвы.

- Фотографии.

- Заметки.

- Голосовые напоминания из соответствующего приложения.

Кроме того, зловред по запросу с командного сервера мог отправить своим хозяевам список всех приложений на устройстве и данные любого из них. Причем всю добытую информацию он пересылал в виде простого текста. То есть, если зараженный айфон подключался к публичной сети Wi-Fi, увидеть отсылаемые зловредом пароли, переписку и прочие сведения о жертве могли не только взломщики, но и вообще кто угодно.

Отметим, что разработчики шпиона не особо заботились о том, чтобы тот закрепился в системе: после перезагрузки он исчезал со смартфона. Но учитывая, сколько информации он мог украсть сразу, это не очень большое утешение.

Опасность миновала… или нет?

Последние уязвимости, которые злоумышленники использовали в этой кампании, разработчики Apple исправили в iOS 12.1.4 в начале февраля, так что самые свежие версии системы от подобных атак защищены.

Тем не менее, по оценке специалистов, вредоносные сайты посещало несколько тысяч пользователей в неделю. Это значит, что, скорее всего, пострадавших от деятельности взломанных сайтов немало.

Кроме того, на смену обезвреженным веб-страницам могут прийти новые, эксплуатирующие неизвестные исследователям уязвимости.

Как не подхватить зловреда на iPhone

Как видите, подцепить заразу на смартфон Apple с вредоносного сайта действительно можно, да еще какую. Поэтому рекомендуем вам быть осмотрительными, даже если вы уверены, что уж вашему-то гаджету ничего не угрожает.

- Обновляйте операционную систему айфона, как только обновление становится доступно. В актуальных версиях разработчики исправляют уязвимости, которыми могут воспользоваться (и, как видите, действительно пользуются) злоумышленники.

- Не переходите по ссылкам из рекламы, электронных писем, сообщений от незнакомых людей и так далее. К результатам поиска тоже следует относиться критически: если у вас есть сомнения по поводу добросовестности того или иного ресурса, лучше его вообще не открывать.

Обезопасить iPhone могло бы защитное решение с технологией поведенческого анализа, способное заблокировать даже неизвестные ранее угрозы. Но, к сожалению, для iOS полноценных антивирусов не существует.

Итого: Правда или миф, что iPhone может заразиться при посещении опасного сайта?

Правда. Вредоносные сайты могут эксплуатировать уязвимости в браузере и iOS — и загружать на смартфоны всякую гадость. Описанные исследователями GoogleProjectZero ресурсы уже не опасны, но всегда могут появиться новые, о которых эксперты еще не знают.

Источник