- Профиль мдм айфон что это

- Конфигурационный профиль

- Протокол MDM

- Распространение MDM Payload

- Привязка устройств к MDM

- Работа устройства с MDM

- Безопасность

- Дополнения к протоколу MDM для macOS

- Итого

- Обход / удаление блокировки активации корпоративного MDM профиля на iPhone и iPad

- Что такое ограниченный профиль конфигурации удаленного управления MDM ?

- У вас есть iPhone либо iPad с блокировкой активации профиля конфигурации MDM?

- Как проверить или на вашем iPhone / iPad стоит блокировка активации MDM ?

- Почему это лучшее решение для устройств Apple c блокировкой активации MDM?

- Как обойти / удалить блокировку MDM мгновенно с помощью программы iActivate?

- Что такое ограниченный профиль конфигурации удаленного управления MDM ?

- У вас есть iPhone либо iPad с блокировкой активации профиля конфигурации MDM?

- Как проверить или на вашем iPhone / iPad стоит блокировка активации MDM ?

- Почему это лучшее решение для устройств Apple c блокировкой активации MDM?

- Как обойти / удалить блокировку MDM мгновенно с помощью программы iActivate?

- Вопроси & Ответы

Профиль мдм айфон что это

Чтобы управлять мобильными устройствами Apple под управлением macOS, iOS и tvOS и их настройками, используется технология MDM (Mobile Device management). Не стоит путать эту аббревиатуру с понятием MDM как таковым, подразумевающим собой устоявшийся отраслевой термин – Mobile device management или с технологиями Android MDM или MDM от Microsoft. Все это называется “протоколами”, но работает по разному.

Протокол MDM позволяет управлять устройствами Apple, начиная с iOS 4, macOS 10.7 и Apple TV с iOS 7. При помощи MDM администратор может проверять, устанавливать или удалять конфигурационные профили, удалять код блокировки устройств и стирать информацию с управляемого устройства.

Конфигурационный профиль

Конфигурационный профиль – это файл, с помощью которого можно распространять настройки на устройства Apple, например: настройки электронной почты, VPN, сертификаты. Конфигурационные профили удобно распространять на большое количество устройств.

Список всех настраиваемых параметров:

- Ограничения на использование устройств

- Настройки Wi-Fi

- Настройки VPN

- Настройки электронной почты

- Настройки Exchange

- Настройки подключения к каталогу LDAP (Active Directory)

- Настройки подключения к серверу календарей CalDAV

- Настройки Web clips

- Данные для аутентификации

По сути конфигурационный профиль (далее профиль) является plist-файлом с расширением .mobileconfig. Такой файл можно создать через приложения Apple Configurator 2, Server.app или вручную, следуя документации Apple – Configuration Profile Reference

Что входит в сам профиль:

- Configuration Profile Keys – обязательные ключи для любого профиля

- Payload Dictionary Keys – ключи для описания типа Payload (набора настроек)

- Payload-Specific Property Keys – ключи описания конкретных типов Payload

- Domains Payload – группа настроек, которая управляется профилем

- macOS Server Payload – настройки учетных записей macOS Server

- Active Directory Payload – настройки Active Directory

Также профили можно шифровать или подписывать сертификатом.

Пример профиля, содержащего набор настроек для работы с SCEP – Simple Certificate Enrollment Protocol (SCEP)

Распространить профиль можно несколькими способами:

- через Apple Configurator 2 (для iOS)

- отправить Email

- разместить ссылку на странице

- Over-the-air (для iOS) – Over-the-Air Profile Delivery Concepts

- Over-the-air с помощью сервера MDM

- с помощью DEP – Device Enrollment Program на supervised-устройствах (в России пока недоступно)

Протокол MDM

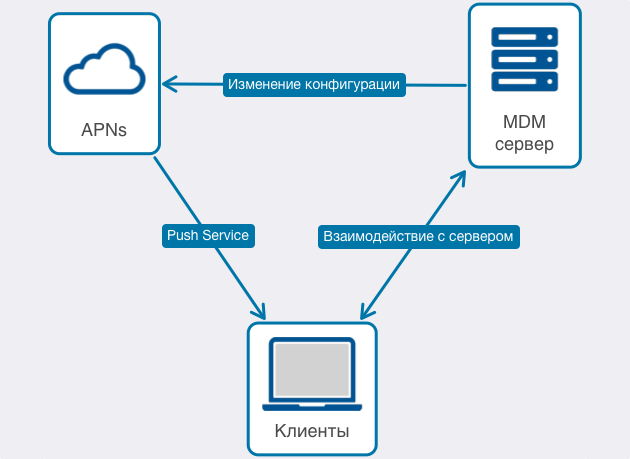

Протокол MDM работает поверх HTTP, использует TLS и Push-уведомления. Apple Push Notification Service (APNS) требуется для отправки “wake up”-сообщений на управляемое устройство, которое подключается к заранее указанному веб-сервису для получения команд и возврата результатов выполнения. Сам сервис MDM представляет из себя HTTPS-сервер, поэтому, в отличие от Active Directory, устройство не обязано находиться в одной сети с сервером, чтобы получить новые настройки: достаточно, чтобы MDM-сервер был доступен извне по протоколу HTTPS. Устройство связывается с MDM-сервером в ответ на push-сообщение, устанавливая TLS-подключение к серверу, далее проверяет сертификат сервера и проходит аутентификацию. Благодаря этому, становятся невозможными атаки с подменой сервера, когда злоумышленник заменяет легитимный сервер своим: у него просто нет доступа к ключам сервера. Далее требуется распространить набор настроек MDM Payload, на ваши устройства.

Распространение MDM Payload

MDM Payload распространяется через конфигурационные профили или через Device Enrollment Program. На одном устройстве – только один MDM Payload, привязать к двум серверам нельзя.

Профили, распространяемые через сервис MDM, называются управляемыми. Если MDM Payload удалить – эти профили также будут удалены. Хотя сервис MDM имеет доступ ко списку всех профилей, установленных на устройстве, удалять он может только те профили и приложения, которые были установлены через него же. Также с помощью MDM можно создавать управляемые записи и устанавливать приложения приобретенные через Volume Purchase Program (в России пока недоступен).

Если вы подготавливаете iOS-устройства к MDM через Apple Configurator 2, то начиная с iOS 5 устройства могут быть помечены как контролируемые (supervised). Устройства, начиная с iOS 7, обозначаются контролируемыми через DEP. Для контролируемых устройств доступны дополнительные настройки и ограничения.

Если профиль установлен не через DEP – пользователь устройства может удалить MDM payload самостоятельно. То же самое под силу серверу MDM.

Профиль, содержащий MDM Payload и установленный через DEP, будет блокирован для удаления. Профили, установленные через MDM, также могут быть заблокированы, однако они будут удалены с устройства, как только вы удалите профиль MDM.

Привязка устройств к MDM

Для того, чтобы сервер MDM мог управлять устройствами, требуется следующее:

- Установить конфигурационный профиль, содержащий в себе специальный MDM payload, или с помощью DEP

- Устройство подключается к серверу (check-in server), предоставляет свой собственный сертификат для аутентификации, свой уникальный номер UDID и другую служебную информацию

Если сервер принимает устройство – последнее предоставляет свой push-токен серверу, который использует для отправки push-уведомлений.

Работа устройства с MDM

- Сервер отправляет push-сообщение на устройство

- Устройство запрашивает на сервере, какую команду нужно выполнить

- Устройство выполняет команду

- Устройство отправляет на сервер результат выполнения команды и делает запрос на следующую команду

Время от времени токен может меняться. Если такое изменение зафиксировано при очередном push-сообщении с сервера, устройство автоматически отмечается на сервере MDM и сообщает ему о новом push-токене.

Безопасность

В ответ на push-сообщение, устройство связывается с MDM-сервером через TLS-подключение (используется TLS 1.2), проверяет сертификат сервера, затем проходит аутентификацию. Благодаря этому, становятся невозможными атаки с подменой сервера.

Дополнения к протоколу MDM для macOS

Как следует из названия Mobile Device Management, этот протокол был изначально придуман для управления мобильными устройствами (iPhone и iPad). Чтобы обеспечить работу и с компьютерами под управлением macOS, протокол MDM расширили дополнительными функциями.

Mac, в отличие от iPhone, – устройство, которым могут пользоваться несколько человек. Поскольку настройки для разных пользователей могут быть индивидуальными, MDM-клиент macOS подключает компьютер и пользователей этого компьютера к серверу MDM как отдельные сущности. Это позволяет управлять настройками как компьютера, так и отдельных пользователей.

MDM-запросы для устройства отправляются демоном mdmclient, а запросы для отдельного пользователя отправляются агентом mdmclient, работающим от имени этого пользователя. Если на компьютере осуществлен вход нескольких пользователей, будет запущено несколько экземпляров агента mdmclient, по количеству вошедших пользователей. Эт агенты взаимодействуют с сервером независимо друг от друга.

Если MDM-сервер поддерживает управление и пользователями, и устройствами, то при установке профиля он автоматически будет “промоутирован” до профиля устройства. Это приведет к следующим последствиям:

- Устройство будет управляемым

- Локальный пользователь, установивший профиль, будет управляемым

- Другие локальные пользователи не будут управляемыми. Сервер никогда не получит запросы от локальных пользователей, кроме того, который установил профиль

- Сетевые учетные записи будут управляемыми, если сервер их аутентифицирует. Если сервер по каким-то причинам не примет их, то они также будут неуправляемыми

Итого

Управление устройствами Apple не похоже на те привычные механизмы, которые работают в Active Directory.

Идея взаимодействия MDM с инфраструктурой Windows популярна, так как количество техники Apple в компаниях растет, сотрудники приносят свои собственные устройства. С помощью MDM и конфигурационных профилей можно привязать ваши Маки к домену AD, использовать SCEP, сетевые учетные записи и SSO. Но управлять Маками с помощью политик active Directory не получится. Для этого потребуются сторонние решения, включающие в себя функционал MDM и дополняющие его своими собственным решениями. Об этом мы напишем в следующих статьях.

Источник

Обход / удаление блокировки активации корпоративного MDM профиля на iPhone и iPad

Что такое ограниченный профиль конфигурации удаленного управления MDM ?

У вас есть iPhone либо iPad с блокировкой активации профиля конфигурации MDM?

Как проверить или на вашем iPhone / iPad стоит блокировка активации MDM ?

Почему это лучшее решение для устройств Apple c блокировкой активации MDM?

Как обойти / удалить блокировку MDM мгновенно с помощью программы iActivate?

Что такое ограниченный профиль конфигурации удаленного управления MDM ?

Большинство владельцев мобильной техники Apple даже не подозревают, что для операционной системы iOS существуют «корпоративные профили конфигурации» или другими словами «управление мобильными устройствами» (Remote Management).

MDM (система управления мобильными устройствами – Mobile Device Management) позволяет компании , организации устанавливать и настраивать на iPhone, iPad, iMac или MacBook сотрудника, которые принадлежат компании, профиль удаленного управления. При развертывании профиля MDM администратор может отключить функции, установить и удалить программы, выполнять мониторинг, отслеживать местоположение работника, ограничивать интернет-трафик а также удаленно заблокировать и стереть iPhone либо iPad.

Корпоративный MDM профиль компании также упрощает распространение, настройку собственных приложений компании и управление ими. Организациям часто требуется распространять приложения для повышения продуктивности сотрудников. В то же время, любой компании необходимо следить, как приложения подключаются к внутренним ресурсам, и гарантировать безопасность корпоративных данных в том случае, если пользователь часто меняет место работы. Таким образом, система iOS и профиль конфигурации MDM вместе предоставляют дополнительные возможности управления устройством, обеспечивая безопасность и качество работы пользователя. Контроль расширяет возможности управления девайсами, которые являются собственностью компании: для них можно установить дополнительные ограничения – отключить iMessage и Game Center, также запретить пользователям вносить изменения в свои учётные записи Apple Id и iCloud.

По умолчанию все iOS-устройства являются неконтролируемыми. Для управления дополнительными настройками и ограничениями контроль сочетается вместе с удаленным управлением через MDM. При использовании Программы регистрации устройств (DEP) контроль осуществляется через Wi-Fi в процессе настройки айфона, айпеда. Или же это реализуется с помощью программы Apple Configurator.

Каждое корпоративное устройство на котором установлен профиль удаленного управления (Remote Management) всегда защищен логином и паролем, установленные администратором и которые являются уникальными для каждого сотрудника компании!

У вас есть iPhone либо iPad с блокировкой активации профиля конфигурации MDM?

Итак если Вы стали обладателем устройства Apple на котором установлен профиль удаленного управления MDM и хотите избавится от всех ограничений и удалить блокировку iOS MDM Profile Activation Lock с iPhone или iPad, в таком случае Вы можете позвонить в службу поддержки компании от которой был установлен профиль конфигураци, и возможно сотрудник ИТ-отдела (администратор) сможет отправить команду на ваше устройство, которая удалит профиль компании, что позволит вам разблокировать устройство.

Тем не менее, есть много iPhone и iPad, которые принадлежат бывшим сотрудникам компаний. Большинство из них по-прежнему имеют профиль MDM, установленный на устройстве и который блокирует его для использования без каких либо ограничений.

Мы с удовольствием хотим представить вам программное обеспечение iActivate, которое предоставляет быстрое решение для обхода и удаления профиля конфигурации Mobile Device Management на любом устройстве iOS.

Как проверить или на вашем iPhone / iPad стоит блокировка активации MDM ?

Для начала, Вы должны активировать свое устройство, чтобы ответить на этот вопрос:

- Подключите iPhone или iPad к компьютеру

- Откройте программу iTunes на ПК

- Активируйте устройство Apple

- Успешная активация означает, что на устройстве не установлен корпоративный профиль конфигурации MDM

Если вы видите сообщение на экране телефона: “Remote management” – Corporation will automatically configure your iPhone (Удаленное управление – Компания автоматически настроит ваш iPhone) или Please enter your credentials to authenticate your device (Введите свои учетные данные для аутентификации вашего устройства) это означает, что у вас установлена блокировка мобильного устройства (MDM) , которую следует снять, так как этот iphone управляется (контролируется) организацией.

Внимание! Не путайте блокировку MDM, с блокировкой активации iCloud, программа iActivate не сможет удалить профиль удаленного управления (Remote Management) если на вашем устройстве включена функция “Найти iPhone”

Почему это лучшее решение для устройств Apple c блокировкой активации MDM?

- Сервис iActivate полностью автоматизирован

- Нет необходимости устанавливать / удалять сторонние сертификаты

- Никаких технических знаний не требуется, программа iActivate все сделает за Вас сама!

- Поддерживается любая версия iOS

- Поддержка операционных систем Windows (x32, x64)/ Mac

- Для обхода / удаления профиля конфигурации MDM требуется лишь несколько минут!

Просто подключаете iPhone или iPad к компьютеру и после запуска программы iActivate, она сразу определит Ваше устройство (IMEI , Serial Number, UDID , версию iOS)

Как обойти / удалить блокировку MDM мгновенно с помощью программы iActivate?

- Шаг 1. Убедитесь, что на Вашем устройстве действительно установлена блокировка активации профиля управления мобильным устройством (MDM), которую необходимо обойти.

- Шаг 2. Найдите номер IMEI устройства.

- Шаг 3. Загрузите инструмент iActivate: https://iactivate.host – программа должна использоваться вместе с вашим iPhone или iPad

- Шаг 4. Чтобы использовать программное обеспечение iActivate, Вам необходимо заполнить форму заказа!

- Шаг 5. Подключить телефон к компьютеру, запустите инструмент iActivate.

- Шаг 6. Теперь необходимо на самом устройстве разрешить доступ программе к iPhone или iPad нажав на предупреждение «Доверять этому компьютеру»и нажать кнопку «Start iActivate.host»

- Шаг 7. Вот и все! Теперь вы можете использовать свой телефон без каких либо ограничений профиля конфигурации MDM!

Внимание! Ни в коем случае не восстанавливайте корпоративный (MDM) iPhone, iPad из ранее созданной резервной копии iTunes. После восстановления, стирания, полного сброса настроек – блокировка MDM снова появиться на вашем устройстве Apple.

Решение для вашей проблемы:

- После завершения процесса удаления MDM войдите на устройстве Apple в свою учетную запись iCloud. Все ваши контакты, заметки, напоминания, будут загружены автоматически.

- Затем зайдите в свою учетную запись Apple ID в настройках телефона (iTunes Store и App Store) и скачайте все свои приложения из App Store, связанные с вашим Apple ID.

- Сделайте резервную копию устройства через iTunes.

- Теперь в случае повторной блокировки MDM вы сможете восстановить девайс из этой резервной копии и без профиля MDM, но со всеми вашими приложениями, настройками и контактами.

Не позволяйте компаниям контролировать каждый ваш шаг. Разблокируйте свой корпоративный iPhone или iPad для личного использования без ограничений, которые позволяют компании следить за вашей повседневной деятельностью.

Вопроси & Ответы

У вас возникли вопросы? Может у нас уже есть ответ на них?

Источник