- 19 проектов с открытым исходным кодом от GitHub для профессионалов в компьютерной безопасности. Часть 2

- QARK — Quick Android Review Kit

- Requirements:

- Usage:

- Quick android review kit

- About

- X-TOOLS #201. Софт для взлома и анализа безопасности

- Содержание статьи

- Mobile-Security-Framework (MobSF)

- CrackMapExec

- Quick Android Review Kit

- CapTipper

- SpeedPhishing Framework

- Ищем Security Bugs в веб-приложениях Java

- Sn1per

19 проектов с открытым исходным кодом от GitHub для профессионалов в компьютерной безопасности. Часть 2

Реакция на чрезвычайные ситуации и экспертиза

Mozilla Defense Platform (MozDef) автоматизирует процесс реакции на происшествия путем предоставления специалистам платформы для мониторинга, оперативного реагирования и обеспечения безопасности в режиме реального времени. MozDef использует поисковый движок Elasticsearch, веб-платформу Meteor и документоориентированную систему управления базами данных MongoDB для расширения возможностей традиционной системы SIEM, а также для визуализации и осуществления ответных действий в случае взлома. MozDef – это серьезная платформа, используемая в настоящее время в браузере Mozilla.

OS X Auditor разбирает и кеширует в работающей системе (или ее копии) расширения ядра, системные агенты и ненужные службы («демоны»), сторонние агенты, загруженные и установленные файлы. Будучи инструментом для проведения экспертизы, проект экстрадирует пользовательскую информацию – файлы, отправленные на карантин; история поиска, куки, скаченные файлы, последняя активная сессия, данные HTML5 и содержание локального хранилища, регистрационные данные, аккаунты в социальных сетях и почтовых службах, сохраненные беспроводные соединения. В процессе экспертной оценки OS X Auditor проверяет репутацию каждого файла, используя множество источников информации.

Разработанный специально для операционных систем Microsoft и Unix, Sleuth Kit позволяет исследователям определять и собирать доказательства из живых систем. Специалисты получают возможность анализировать содержимое файлов, автоматизировать определенные процедуры и осуществлять проверку целостности изображения MD5. Этот проект представляет собой нечто большее, чем просто библиотеку данных и командную строку. Администраторам следует использовать графический интерфейс Autopsy для доступа ко всем возможностям этого инструмента.

GRR Rapid Response – это оболочка для реагирования на происшествия в сети, сфокусированная на удаленной экспертизе. Совместима с операционными Linux, OS X и Windows. Исследователи могут установить в изучаемую систему агент Python для оперативного дистанционного анализа памяти, сбора данных для экспертизы и осуществления детализированного мониторинга работы процессора, памяти и системы «ввода/вывода». GRR использует SleuthKit для обеспечения доступа к системным файлам.

Исследовательские инструменты и сканнеры уязвимостей

Проект Radare – это оболочка для обратного проектирования и инструмент, управляемый командной строкой, разработанный для следующих операционных систем: Android, Linux, BSD, iOS, OS X, Solaris, Haiku, FirefoxOS, QNX, а также для 32- и 64-битной Windows. Проект был запущен в качестве инструмента для анализа и скриптового редактора, но в процессе дополнен библиотеками и инструментами анализа бинарных кодов, программ отладки и подключения к удаленным серверам Gdb. Radare поддерживает широкий спектр инфраструктур, среди которых Intel, ARM, Sparc и PowerPC.

Brakeman – это сканер уязвимостей для приложений Ruby on Rails. Он позволяет профессионалам в сфере безопасности анализировать поток данных из одного приложения в другое. Brakeman помогает администраторам выявить проблемы в работе веб-приложений, такие как вставка SQL, обход SSL верификации и уязвимости, могущие стать причиной утечки информации. Brakeman следует использовать в паре со сканером безопасности веб-сайтов.

Quick Android Review Kit (Qark) ищет слабые места систем безопасности приложений для Андроида, будь то исходный код или файлы APK. Инструмент помогает обнаружить случайно экспортированные компоненты, неправильно проведенную проверку подлинности сертификатов x.509, утечку данных, содержание конфиденциальных ключей в исходном коде, слабую или неподходящую криптографию, механизм взлома «tap-jacking». Qark предоставляет информацию о природе обнаруженных уязвимостей.

Для анализа вредоносного ПО имеется Cuckoo Sandbox – автоматизированная аналитическая система, выпущенная в 2010 году в рамках Google проект «Summer of Code». Cuckoo дает возможность специалистам обезвредить подозрительные файлы и оценивать результаты поведения в изолированной виртуальной среде. Cuckoo осуществляет дамп памяти и анализирует данные, такие как API запросы, логи всех созданных и удаленных файлов. Тем самым он определяет, какую работу в системе выполняет подозрительный файл.

Jupyter – это не тот проект, который всецело ориентирован на безопасность. Скорее это блокнот с общим доступом, который важно иметь среди прочих цифровых инструментов. С его помощью профессионалы могут делиться кодами, визуализацией, пояснительным текстом. В проекте имеются дополнительные опции, такие Jupyterhub, многопользовательский сервер, программа для сравнения файлов, Docker stack и пакет OAuth.

Источник

QARK — Quick Android Review Kit

QARK (Quick Android Review Kit) is a Python-based tool designed to look for several security-related Android application vulnerabilities, either in source code or packaged APKs.

The tool is also capable of creating «Proof-of-Concept» deployable APKs and/or ADB commands, capable of exploiting many of the vulnerabilities it finds. There is no need to root the test device, as this tool focuses on vulnerabilities that can be exploited under otherwise secure conditions.

Requirements:

- Python 2.7.6

- JRE 1.6+ (preferably 1.7+)

- OSX or RHEL6.6 (Others may work, but not fully tested)

Usage:

- Inadvertently exported components

- Improperly protected exported components

- Intents which are vulnerable to interception or eavesdropping

- Improper x.509 certificate validation

- Creation of world-readable or world-writeable files

- Activities which may leak data

- The use of Sticky Intents

- Insecurely created Pending Intents

- Sending of insecure Broadcast Intents

- Private keys embedded in the source

- Weak or improper cryptography use

- Potentially exploitable WebView configurations

- Exported Preference Activities

- Tapjacking

- Apps which enable backups

- Apps which are debuggable

- Apps supporting outdated API versions, with known vulnerabilities

Источник

Quick android review kit

Quick Android Review Kit

This tool is designed to look for several security related Android application vulnerabilities, either in source code or packaged APKs. The tool is also capable of creating «Proof-of-Concept» deployable APKs and/or ADB commands, capable of exploiting many of the vulnerabilities it finds. There is no need to root the test device, as this tool focuses on vulnerabilities that can be exploited under otherwise secure conditions.

Tested on Python 2.7.13 and 3.6 Tested on OSX, Linux, and Windows

For more options please see the —help command.

Java source code files:

A report is generated in JSON and can be built into other format types, to change the report type please use the —report-type flag.

With pip (no security checks on requirements):

With requirements.txt (security checks on requirements):

QARK can generate a basic exploit APK for a few of the vulnerabilities that have been found.

To generate the exploit APK there are a few steps to follow. You need to have the Android SDK v21 and build-tools v21.1.2

- Install the android SDK, you can get it under the ‘command line tools’: https://developer.android.com/studio/#downloads

- Unzip the android SDK

- Go into the new directory and generate the licenses with bin/sdkmanager —licenses

- Make sure the generated licenses are in the android SDK directory.

- Install the SDK and the proper build-tools version: bin/sdkmanager —install «platforms;android-21» «sources;android-21» «build-tools;21.1.2»

QARK is an easy to use tool capable of finding common security vulnerabilities in Android applications. Unlike commercial products, it is 100% free to use. QARK features educational information allowing security reviewers to locate precise, in-depth explanations of the vulnerabilities. QARK automates the use of multiple decompilers, leveraging their combined outputs, to produce superior results, when decompiling APKs. Finally, the major advantage QARK has over traditional tools, that just point you to possible vulnerabilities, is that it can produce ADB commands, or even fully functional APKs, that turn hypothetical vulnerabilities into working «POC» exploits.

Included in the types of security vulnerabilities this tool attempts to find are:

- Inadvertently exported components

- Improperly protected exported components

- Intents which are vulnerable to interception or eavesdropping

- Improper x.509 certificate validation

- Creation of world-readable or world-writeable files

- Activities which may leak data

- The use of Sticky Intents

- Insecurely created Pending Intents

- Sending of insecure Broadcast Intents

- Private keys embedded in the source

- Weak or improper cryptography use

- Potentially exploitable WebView configurations

- Exported Preference Activities

- Tapjacking

- Apps which enable backups

- Apps which are debuggable

- Apps supporting outdated API versions, with known vulnerabilities

Note: QARK decompiles Android applications back to raw source code. Please do not use this tool if this may be considered illegal in your juristdiction. If you are unsure, seek legal counsel.

If you run into issues on OSX, especially relating to the outbound call to the Play Store, or the downloading of the SDK, it is likely due to your Python/OpenSSL configuration and the fact that recent changes in OSX impacted Python installed via brew. Nuking your Python installation(s) and re-installing from source may fix your issues.

Copyright 2015 LinkedIn Corp. All rights reserved.

Copyright 2015 LinkedIn Corp. Licensed under the Apache License, Version 2.0 (the «License»); you may not use this file except in compliance with the License.

You may obtain a copy of the License here. Unless required by applicable law or agreed to in writing, software distributed under the License is distributed on an «AS IS» BASIS, WITHOUT WARRANTIES OR CONDITIONS OF ANY KIND, either express or implied.

About

Tool to look for several security related Android application vulnerabilities

Источник

X-TOOLS #201. Софт для взлома и анализа безопасности

Содержание статьи

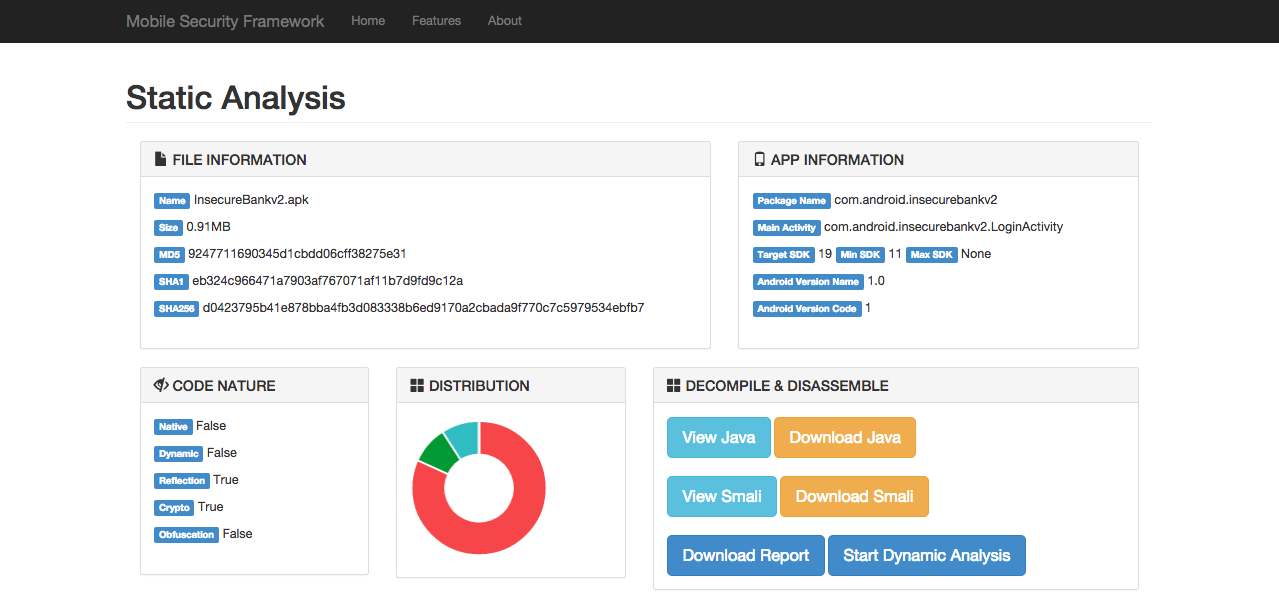

Mobile-Security-Framework (MobSF)

Во время пентеста мобильных приложений (особенно в black box сценарии) используется большое количество инструментов, и при этом они свои для каждой из мобильной ОС. В связи с этим сам процесс разворачивания, настройки инфраструктуры тестирования отнимает достаточно много времени и сил.

Mobile Security Framework (MobSF) — это фреймворк «все в одном» для автоматизированного тестирования безопасности мобильных приложений для iOS и Android. Фреймворк имеет открытый исходный код и позволяет производить как статический, так и динамический анализ приложений. Как несложно догадаться, фреймворк поддерживает анализ APK (для Android), IPA (для iOS) и исходного кода.

При статическом анализе можно автоматически просматривать код, искать небезопасные разрешения (permissions) и конфигурации и обнаруживать небезопасный код: переопределение обработчиков SSL-соединений, отключение проверки валидности SSL-соединения, использование методов слабой криптографии, вшитые критичные данные, использование опасных API-вызовов, утечку критичной информации / PII и использование функций, приводящих к небезопасному хранению данных.

При динамическом анализе исследуемое приложение запускается в виртуальной машине или на заранее сконфигурированном устройстве и проблемы детектируются прямо в момент работы приложения. В это время идет захват сетевого трафика, расшифровка HTTP-трафика, сбор дампов, логов приложения.

При желании, конечно, можно добавлять собственные правила и описания уязвимостей.

Разработчик в дальнейшем планирует реализовать поддержку операционных систем Tizen, WindowsPhone.

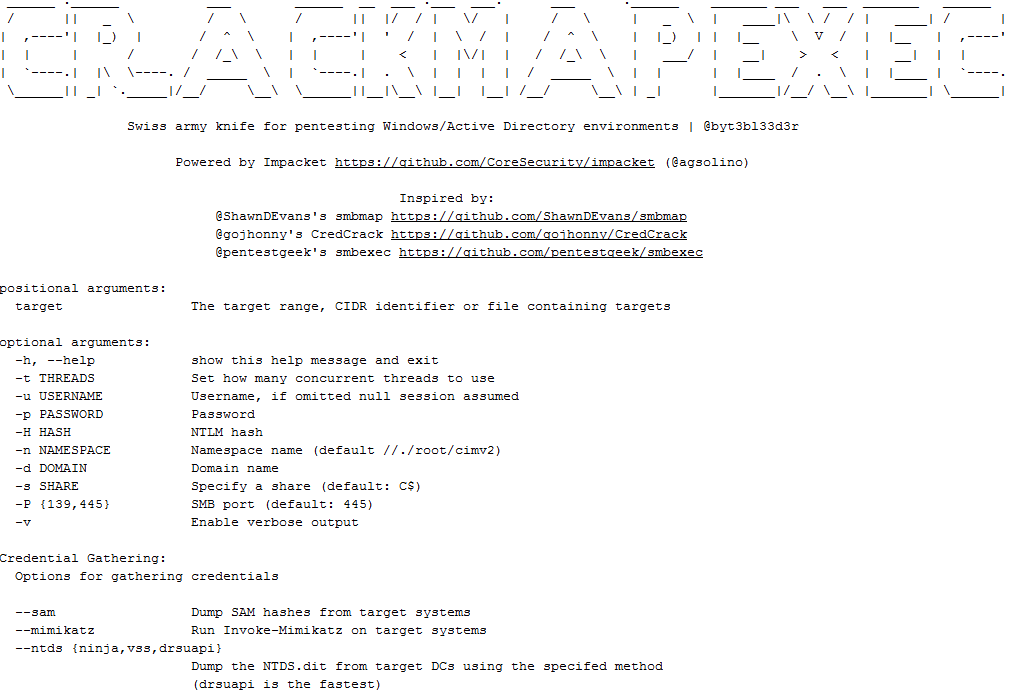

CrackMapExec

Сегодня пентест практически любой корпоративной сети сводится к работе с Active Directory окружением. И естественно, нужно быть во всеоружии при такой задаче.

CrackMapExec — это швейцарский нож для пентеста Windows / Active Directory окружения.

Инструмент позволяет все, начиная от перечисления авторизованных пользователей, поиска SMB-шар до выполнения атак в стиле PsExec и автоинжекта mimikatz в память с помощью PowerShell.

Из особенностей отдельно хочется выделить:

- чистый Python;

- многопоточность;

- использование только native WinAPI вызовов для обнаружения сессий, пользователей, дампинга SAM-хешей и так далее;

- Opsec safe (никаких бинарей не грузится на машину, никаких шелл-кодов не инжектится).

Пример запуска инструмента для получения доступа к общим директориям:

Или использование WMI для выполнения кода (в данном случае команды whoami):

Quick Android Review Kit

Продолжаем тему мобильной безопасности. Рассмотрим еще один инструмент, но в этот раз уже заточенный только под ОС Android.

Quick Android Review Kit — это инструмент на Python для поиска нескольких уязвимостей в Android-приложениях в исходном коде или APK-файлах.

Он также позволяет создавать proof of concept загружаемых APK и/или последовательности ADB-команд, способных эксплуатировать найденные уязвимости. При этом нет необходимости в root-доступе на тестовом устройстве, так как инструмент сфокусирован на уязвимостях, которые могут быть использованы при прочих безопасных условиях.

Инструмент нацелен на поиск следующих типов уязвимостей:

- случайно экспортируемые компоненты;

- неправильно защищенные экспортируемые компоненты;

- intents, которые уязвимы для перехвата или подслушивания;

- неправильная проверка x.509-сертификатов;

- создание world-readable или world-writeable файлов;

- activities, которые могут привести к утечке данных;

- использование Sticky Intents;

- небезопасное создание Pending Intents;

- отправка небезопасных Broadcast Intents;

- вшитые закрытые ключи;

- слабая или неправильно используемая криптография;

- потенциально уязвимая конфигурация WebView;

- экспортируемые Preference Activities;

- tapjacking;

- приложения с включенным бэкапом;

- приложения с включенной отладкой;

- приложения, поддерживающие устаревшие версии API с известными уязвимостями.

Отличный инструмент для создания PoC при участии в тех же Bug Bounty программах, если у тебя не особо с программированием ;).

Инструмент впервые был представлен на конференции Black Hat LasVegas 2015.

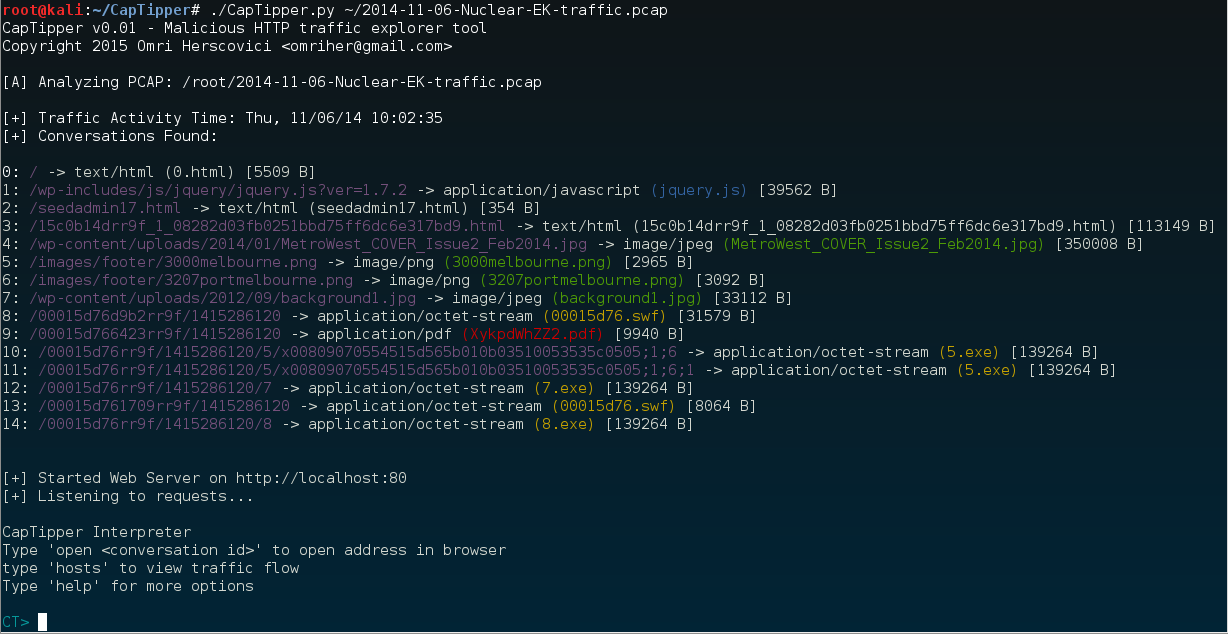

CapTipper

CapTipper — инструмент на Python для анализа, изучения и восстановления вредоносного HTTP-трафика. CapTipper устанавливает свой веб-сервер, который действует точь-в-точь как сервер в предоставленном PCAP-файле. При этом он содержит внутренние инструменты с мощной интерактивной консолью для анализа и инспекции хостов, целей в данном трафике. Таким образом, он предоставляет исследователям безопасности простой доступ к файлам и понимание сетевых потоков, что полезно при исследовании эксплоитов, используемого окружения, шелл-кодов и так далее.

Исследователь может написать в браузер http://127.0.0.1/[host]/[URI] и получить ответ от браузера, а именно от сервера CapTipper. Ко всему этому интерактивная консоль для глубокого понимания поддерживает различные команды, такие как hosts, hexdump, info, ungzip, body, client, dump и много других.

В общем, отличный инструмент для анализа различных эксплоит-паков и атак drive-by download.

Подробнее с инструментом можно ознакомиться в документации.

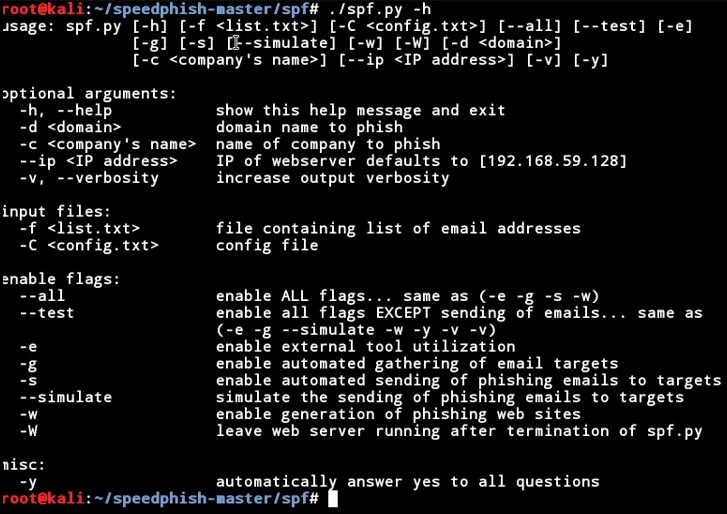

SpeedPhishing Framework

Социальная инженерия сегодня как никогда в тренде. И это совсем не удивительно — с каждым годом число интернет-пользователей растет, а их компьютерная грамотность нет. И правило, что человек — самое слабое место системы, еще никто не отменял и вряд ли когда отменит.

SPF (SpeedPhish Framework) — это инструмент на Python, предназначенный для быстрой разведки и проведения простой социальной инженерии. Инструмент способен взаимодействовать со сторонними инструментами, такими как theHarvester или BEeF.

Для поиска электронных адресов пользователей на определенном домене инструмент привлекает сервисы Google, Bing, Ask, Dogpile, Yandex, Baidu, Yahoo, Duckduckgo. После нахождения списка адресов программа автоматически поднимает веб-сервер и рассылает сообщения по заданному шаблону. При этом автоматически поднимаются поддельные страницы для аутентификации на Office 365, Outlook Web App и Citrix. После чего уже начинается мониторинг активности на данных сайтах, по завершении генерируется отчет.

Подробнее об инструменте можно узнать из выступления Phishing Going from Recon to Credentials.

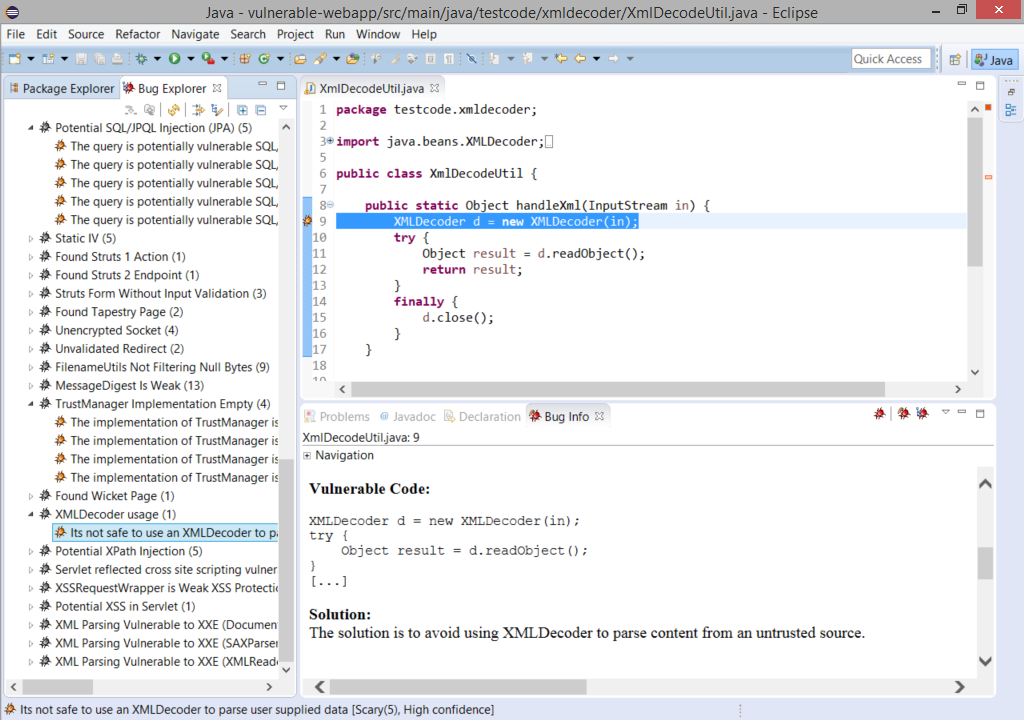

Ищем Security Bugs в веб-приложениях Java

Java-приложения очень распространены в Enterprise-сегменте, и требования к их безопасности очень высоки. Но к сожалению, программист с хорошим знанием основ безопасности — это редкость. При этом даже не все компании-разработчики на сегодняшний день имеют в своем составе специалистов по безопасности, что приводит к нерадостным последствиям (ну для кого как — хакерам наоборот). Поэтому разумнее всего будет встраивать проверку безопасности кода непосредственно в процесс разработки, прямо на машины разработчиков и в IDE. Это позволит при написании кода сразу же получать рекомендации и предупреждения, связанные с безопасностью.

Для таких целей в Java-проектах прекрасно подойдет плагин Find Security Bugs.

- 66 паттернов уязвимостей и ошибок;

- поддержка фреймворков и библиотек (Spring-MVC, Struts, Tapestry и других);

- интеграция в IDE:

- Eclipse, IntelliJ, Android Studio и NetBeans;

- Ant и Maven;

- непрерывная интеграция — совместная работа с Jenkins и SonarQube;

- покрытие OWASP TOP 10 и CWE;

- открытый исходный код.

Sn1per

Разведка — всему голова. Прежде чем действовать, необходимо собрать о цели как можно больше информации (как активными, так и пассивными способами). Это позволит лучше спланировать атаку и подготовиться к ней.

Sn1per — это инструмент для автоматической рекогносцировки при тестах на проникновение.

- автоматический базовый сбор информации (например, whois, ping, DNS);

- автоматический запуск Google hacking запросов против заданного домена;

- автоматическое перечисление открытых портов;

- автоматический перебор sub-domains и DNS-информации;

- автоматический запуск Nmap-скриптов на определенные открытые порты;

- автоматическое сканирование веб-приложений на базовые уязвимости;

- автоматический перебор всех открытых сервисов.

Для установки необходимо просто запустить скрипт install.sh. Проще всего это сделать под всем известным Kali Linux.

Редактор рубрики «X-TOOLS», известный white hat, специалист компании Digital Security

Источник