- OMA Client Provisioning — что это за программа на Андроид и нужна ли она?

- OMA Client Provisioning — что это за программа на Андроид и нужна ли она?

- Omacp — опасность

- Что такое клиент Scpm на моем Android?

- Какие приложения мне следует удалить со своего Android-устройства?

- Что такое приложение DiagMonAgent?

- Что такое круговое приложение на Android?

- Что такое регистратор IMS на Android?

- Какие приложения следует удалить с телефона?

- Что мне удалить, когда память телефона заполнена?

- Что такое IOTHiddenMenu?

- Что такое режим DRParser Samsung?

- Что такое режим системного дампа?

- Как найти скрытые приложения на Android?

- Как найти скрытое шпионское ПО на моем Android-устройстве?

- Какие приложения для Android опасны?

- Что такое бесшумный регистратор?

- Можно ли взломать мобильный телефон Samsung?

- Какая польза от * # 9900?

- Большая часть Android-устройств уязвима к фишинговым атакам через смс

- Реализация OMA CP

- Условия и реализация атаки

- NETWPIN-аутентификация

- USERPIN-аутентификация

- Особо отличившийся

- Противодействие

- Как дела у Apple? и философский вопрос

- Смартфоны Samsung, Huawei, LG и Sony уязвимы перед атаками через SMS

- Linux для хакера

OMA Client Provisioning — что это за программа на Андроид и нужна ли она?

- Разбираемся

- Опасность

Привет ребята

OMA Client Provisioning — что это за программа на Андроид и нужна ли она?

Первое что нужно понять — OMA Client Provisioning это полное название, а короткое — Omacp. Используя технологии поиска серьезной информации в интернете, тайком удалось выяснить что Omacp нужно для:

- Для работы с SMS-сообщениями, а именно набор текста сообщения, получение, частичное отображение текста в шторке (область уведомлений).

- Нужно для перехода телефона в режим ожидания, активации выбровызова, а также может считывать какой-то статус и ID устройства.

Вывод — это нереально системное и важное сообщение. Часть операционной системы, пробовать удалять программу — значит идти на риск, могут появиться проблемы.

На телефон могут появляться ошибки, связанные с программой Omacp, в сети нашел совет — рекомендуется очистить данные:

- Откройте настройки.

- Переходим в раздел Приложения.

- Находим Omacp и выбираем.

- Далее нажимаем кнопку Очистить. Нужно очистить все.

Omacp — опасность

Интересный момент. OMA CP это протокол управления устройством передачи данных спецификации OMA Device Management, разработанный в соответствии с мобильным стандартом. Этот протокол использует беспроводной тип передачи данных WAP. Но вот прикол — для передачи данных не нужно чтобы была установлена СИМ-карта или было подключение к интернету. Этот протокол используется операторами например для установки настроек на телефон, симки конечно не нужно, как и интернета, но вот чтобы был GSM-модуль — все таки нужно))

Второй прикол — учитывая что написано вверху, некоторые умельцы отправляют атаку в виде вредоносных OMA CP сообщений, которые например могут менять некоторые параметры. И что интересно — Android не имеет особой защиты от таких атак. Защиту делают сами производители телефонов, ставя аутентификация OMA. Но это уже совсем другая история

Надеюсь данная информация оказалась полезной. Удачи и добра, до новых встреч друзья и берегите себя!

Источник

Что такое клиент Scpm на моем Android?

SCPM Client расшифровывается как Smart Certified Project Manager, и этот клиент работает рука об руку с Smart Manager, который оптимизирует энергопотребление вашего устройства.

Какие приложения мне следует удалить со своего Android-устройства?

Ненужные мобильные приложения, которые следует удалить со своего телефона Android

- Очистка приложений. Вам не нужно часто чистить телефон, если на вашем устройстве не хватает места для хранения. …

- Антивирус. Всеми нравятся антивирусные приложения. …

- Приложения для экономии заряда батареи. …

- Хранители RAM. …

- Раздутое ПО. …

- Браузеры по умолчанию.

Что такое приложение DiagMonAgent?

DiagMonAgent — это инструмент, который можно использовать для быстрой диагностики любых проблем, которые могут возникнуть с устройствами Samsung. Он оценивает технические характеристики вашего устройства и оптимизирует процесс диагностики любых проблем, с которыми оно может столкнуться. … DiagMonAgent поможет вам максимально эффективно использовать смартфон Samsung.

Что такое круговое приложение на Android?

Круг. 1 — вредоносное ПО для операционной системы Android, сочетающее в себе функции рекламного трояна и кликера. Первоначально он был обнаружен в Google Play, где распространялся под видом безобидных приложений.

Что такое регистратор IMS на Android?

Служба IMS или Служба подсистемы IP-мультимедиа присутствует в программном обеспечении Android телефона, таком как Note 9, и позволяет устройству правильно работать с приложением для связи, предоставляемым поставщиком или оператором связи. В результате звонки и SMS доставляются через IP-сеть. См. Решение в исходном сообщении.

Какие приложения следует удалить с телефона?

11 приложений, которые вы должны удалить со своего телефона прямо сейчас

- GasBuddy. Boston GlobeGetty Images. …

- ТИК Так. SOPA ImagesGetty Images. …

- Приложения, которые крадут ваши учетные данные для входа в Facebook. Даниэль Самбраус / EyeEmGetty Images. …

- Angry Birds. …

- IPVanish VPN. …

- Facebook. …

- Любые и все эти приложения для Android заражены новой формой вредоносного ПО. …

- Приложения, которые утверждают, что увеличивают оперативную память.

Что мне удалить, когда память телефона заполнена?

В меню «Информация о приложении» нажмите «Хранилище», а затем нажмите «Очистить кеш», чтобы очистить кеш приложения. Чтобы очистить кешированные данные от всех приложений, перейдите в «Настройки»> «Хранилище» и нажмите «Кэшированные данные», чтобы очистить кеши всех приложений на вашем телефоне.

Что такое IOTHiddenMenu?

Он называется System UI Tuner, и его можно использовать для настройки строки состояния, часов и уведомлений приложений Android-гаджета. Это экспериментальное меню, представленное в Android Marshmallow, скрыто, но его нетрудно найти. Как только вы доберетесь до него, вы пожалеете, что узнали об этом раньше.

Что такое режим DRParser Samsung?

Что такое режим Android DRParser? На телефоне Samsung, если вы забыли свой пароль или графический ключ для разблокировки телефона, с компьютера в режиме DRParser вы можете разблокировать свой телефон. Вам нужно знать пароль своей учетной записи Samsung, прежде чем он разблокирует ее или позволит вам обойти FRP.

Что такое режим системного дампа?

Дамп системы предоставляет вам образ установленного в данный момент ПЗУ, что позволяет восстановить телефон, если что-то пойдет не так. Создание резервной копии системного ПЗУ должно быть вашим первым шагом перед обновлением операционной системы Android или установкой пользовательских образов ПЗУ.

Как найти скрытые приложения на Android?

Как найти скрытые приложения на Android

- Коснитесь Настройки.

- Коснитесь Приложения.

- Выбрать все.

- Прокрутите список приложений, чтобы узнать, что установлено.

- Если что-то выглядит забавным, погуглите, чтобы узнать больше.

Как найти скрытое шпионское ПО на моем Android-устройстве?

Вариант 1. Через настройки вашего телефона Android

- Шаг 1. Зайдите в настройки вашего Android-смартфона.

- Шаг 2: Щелкните «Приложения» или «Приложения».

- Шаг 3. Щелкните три вертикальные точки в правом верхнем углу (могут отличаться в зависимости от вашего телефона Android).

- Шаг 4: Нажмите «Показать системные приложения», чтобы просмотреть все приложения вашего смартфона.

Какие приложения для Android опасны?

10 самых опасных приложений для Android, которые нельзя устанавливать

- UC Browser.

- Truecaller.

- Убери это.

- Браузер Dolphin.

- Очиститель вирусов.

- Бесплатный VPN-клиент SuperVPN.

- RT Новости.

- Супер чистый.

Что такое бесшумный регистратор?

Для чего нужен SilentLogging? SilentLogging, как вы можете видеть по его названию, незаметно регистрируется в Интернете в соучастии с управлением ядром. Ядро — это код, который загружается внутри защищенной области для предотвращения перезаписи другими программами.

Можно ли взломать мобильный телефон Samsung?

Если вы беспокоитесь о том, что ваш телефон может быть взломан, или если вы думаете, что он, возможно, уже был взломан, есть несколько шагов, которые вы можете предпринять, чтобы сохранить его в безопасности. Вы также можете обезопасить свой телефон, запустив приложения для защиты от вредоносных программ и удалив приложения, вызывающие проблемы. …

Какая польза от * # 9900?

Правильное меню * # 9900 # позволяет удалить состояние дампа, что приведет к очистке вашего телефона.

Источник

Большая часть Android-устройств уязвима к фишинговым атакам через смс

Недавно мы «порадовали» пользователей iPhone проблемами безопасности BLEee, но вряд ли мы сторонники какого-либо из фронтов в извечном споре Apple vs. Android, и готовы рассказать «отличную» новость про Android, если, конечно, в вашей душе есть место для злорадства.

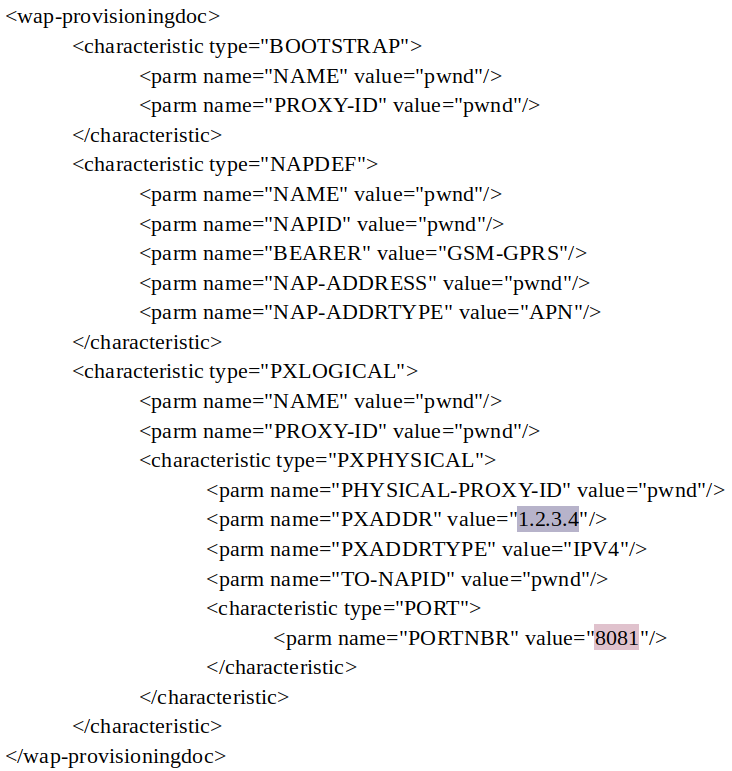

Исследователи из Check Point Software Technologies обнаружили уязвимость, предположительно, в более чем 50% устройств на базе ОС Android в реализации механизма автонастройки для подключения к мобильному оператору по протоколу OMA CP (Open Mobile Alliance Client Provisioning), что позволяет злоумышленнику подменить как минимум следующие параметры устройства, осуществив атаку Man-in-the-middle с применением фишинга:

- сервер сообщений MMS;

- адрес прокси-сервера;

- домашнюю страницу и закладки браузера;

- адрес почтового сервера;

- серверы синхронизации контактов и календаря.

Реализация OMA CP

OMA CP — это протокол управления устройством передачи данных спецификации OMA Device Management, разработанный в соответствии с мобильным стандартом Открытого Мобильного Альянса (Open Mobile Alliance), использующий XML-подобный SyncML (Synchronization Markup Language). Протокол OMA CP использует беспроводной протокол передачи данных WAP. Текущая версия OMA CP — 1.1 от 2009 года. При этом для обмена не требуется, чтобы в смартфоне присутствовала SIM-карта или было настроено подключение к Интернету.

Векторы атак используют процесс предоставления данных мобильному клиенту «по воздуху» (over-the-air (OTA) provisioning), с помощью которого мобильные операторы устанавливают необходимые настройки на устройства, подключающиеся к сотовой сети.

Стандарт предоставляет ряд мер по аутентификации CP-сообщений от оператора мобильных услуг, но не все вендоры их реализуют. При этом и сами меры не отличаются надежностью.

В рамках Android данный протокол реализуется omacp.apk.

Если верить исследованию, базовая ОС Android не использует защитные механизмы OMA CP, при этом большинство вендоров решают этот вопрос самостоятельно с помощью аутентификации OTA. Поэтому, если любишь перепрошивать свой девайс стоковым Android, то сейчас есть повод задуматься.

Условия и реализация атаки

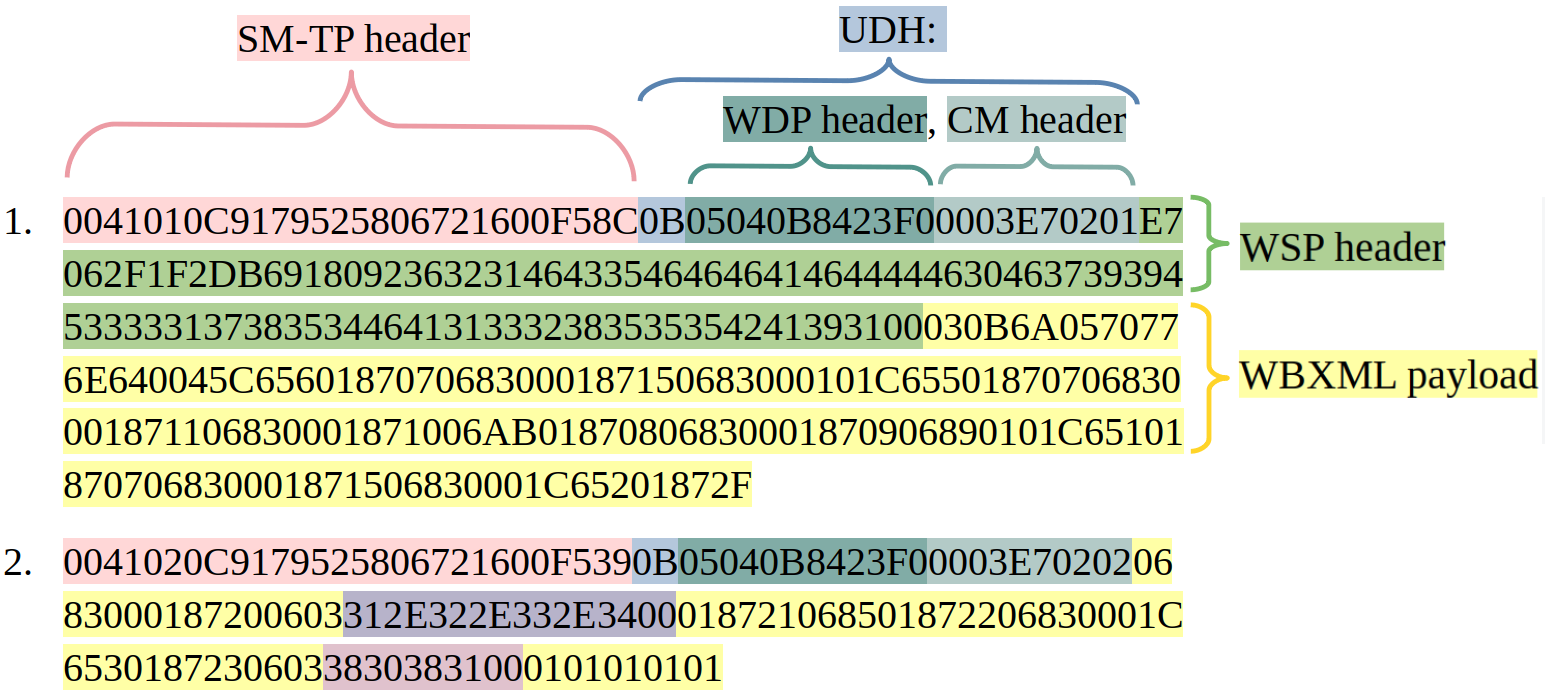

Для отправки вредоносных OMA CP сообщений атакующему достаточно иметь GSM-модем и находиться в пределах досягаемости жертвы/жертв. При этом возможны как таргетированные атаки, так и широковещательная рассылка запросов на изменение настроек.

NETWPIN-аутентификация

За редким исключением (рассмотрено ниже про Samsung) сообщения от оператора аутентифицируются, предоставив девайсу его же IMSI (Mobile Subscriber Identity, уникальный 64-битный идентификатор устройства, аналогичный IP-адресу в «этих ваших интернетах»).

Насколько сложно «достать» IMSI — вопрос отдельный, но есть как минимум следующие способы:

- вредоносное приложение на устройстве (при этом достаточно разрешения в манифесте permission.READ_PHONE_STATE);

- посмотреть SIM-карту жертвы;

- использование ISMI-catcher, имитирующих мобильные вышки, что потребует определенных вложений, но вполне возможно.

При получении CP-сообщения пользователю не предоставляется какая-либо информация об отправителе, и решение о легитимности решается сугубо жертвой.

USERPIN-аутентификация

Даже если у злоумышленника отсутствует ISMI, то можно осуществить следующий вектор атаки:

- отправка сообщения от имени оператора с запросом о применении настроек;

- автоматический запрос у пользователя PIN-кода системой;

- отправка CP-сообщения с настройками, защищенного PIN-кодом, указанным пользователем.

Особо отличившийся

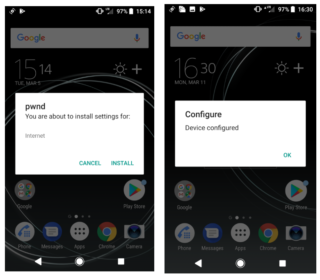

Если большинство уязвимых смартфонов использует слабые механизмы аутентификации OMA SMS, то в некоторых устройствах Samsung эта защита не была реализована в принципе на момент исследования (март 2019 г.). Злоумышленник мог просто отправить сообщение с запросом на настройку смартфона и при условии, что пользователь согласится с установкой, задаваемые в CP-сообщении параметры были бы применены. На данный момент Samsung выпустила обновление безопасности для исправления SVE-2019-14073. Так что, если ты не любитель обновлений от вендора или фанат кастомных Android-прошивок, то лучше озаботиться данной проблемой.

Что интересно, у Samsung это уже не первый случай подобного отношения к безопасности OMA CP:

В Samsung Galaxy S4-S7 приложение omacp игнорирует разграничения безопасности, что ведет к применению незапрашиваемых WAP Push SMS сообщений, в результате чего происходит неавторизованное изменение настроек в рамках набора уязвимостей SVE-2016-6542.

Противодействие

Как дела у Apple? и философский вопрос

К счастью для злорадного (нет, это не ты) Apple-пользователя, в данных устройствах используется механизм Apple iOS profiles с использованием сертификатов. Почему похожая система защиты не используется в Android-устройствах? Вопрос более чем интересный.

Источник

Смартфоны Samsung, Huawei, LG и Sony уязвимы перед атаками через SMS

Linux для хакера

Аналитики компании Check Point обнаружили, что многие устройства на Android (включая девайсы Samsung, Huawei, LG, Sony и, возможно, других производителей) уязвимы перед интересными атаками. Понадобится подделать всего одно специальное SMS-сообщение, какие обычно приходят от операторов мобильной связи, и злоумышленник сможет перехватывать электронную почту или трафик с уязвимых устройств.

Проблема, обнаруженная специалистами, связана с инструкциями OMA CP (Open Mobile Alliance Client Provisioning). Речь идет о стандарте, посредством которого операторы мобильной связи могут отправлять клиентским устройствам настройки сети в виде специальных сообщений. Такие сообщения могут содержать настройки сервера MMS-сообщений, адрес прокси, почтовый сервер, настройки домашней страницы браузера и закладок, серверы для синхронизации контактов и календаря, и многое другое.

Исследователи Check Point обнаружили, что четыре производителя смартфонов внедрили этот стандарт на своих устройствах небезопасным способом. Смартфоны Samsung, Huawei, LG и Sony могут принимать сообщения OMA CP, даже если те были получены из ненадежного источника.

Эксперты отмечают, что проще всего атаковать устройства Samsung, так как они принимают любые сообщения OMA CP без какой-либо аутентификации или верификации. Смартфоны Huawei, LG и Sony защищены чуть лучше, так как в их случае отправитель сообщения хотя бы должен предоставить IMSI устройства.

Хотя теоретически коды IMSI трудно получить, специалисты Check Point объясняют, что ничего невозможного здесь нет. К примеру, мобильные операторы предоставляют платные сервисы, с помощью которых они переводят номера телефонов в коды IMSI для сторонних поставщиков услуг мобильной связи. То есть злоумышленник может получить IMSI от самого провайдера за небольшую плату. Хуже того, почти треть всех Android- приложений имеют доступ к IMSI устройства, так как запросили и получили соответствующие разрешения. А значит, хакеры могут использовать коды IMSI, полученные с помощью вредоносных приложений или утечек данных.

Хотя атака, описанная Check Point, не является автоматической (пользователь должен нажать кнопку и принять установку новых настроек атакующего), исследователи предупреждают, что злоумышленники могут без труда подделать отправителя. Фактически у получателя нет никаких реальных способов определить, кто отправил такое сообщение. Увы, это означает, что многие пользователи согласятся изменить настройки устройства на новые, полагая, что они получены от реального оператора мобильной связи.

В итоге, подменив настройки, злоумышленник сможет, например, перенаправить весь трафик жертвы через свой вредоносный сервер. Для реализации такой атаки не нужно никакого специального оборудования: для оправки специальных SMS будет достаточно GSM-модема (USB-донгла за 10 долларов, либо телефона, работающего в режиме модема) и простого скрипта.

К счастью, три из четырех обозначенных в докладе экспертов производителей уже работают над исправлением данной проблемы:

- Samsung включила патч для этой проблемы в майском наборе обновлений (SVE-2019-14073);

- LG выпустила свое исправление в июле (LVE-SMP-190006);

- Huawei планирует внести необходимые исправления в UI для следующего поколения смартфонов серии Mate и серии P.

Единственный производитель, не собирающийся исправлять проблему — компания Sony. Исследователи объясняют, что инженеры Sony «отказались признать уязвимость, заявив, что их устройства соответствуют спецификации OMA CP».

Но аналитики Check Point не только рекомендуют производителям выпустить патчи, а пользователям – установить их. По их мнению, мобильные операторы должны блокировать сообщения OMA CP на уровне сети, чтобы сообщения такого типа не имели возможности пройти через их сети, если только не были отправлены самим оператором. По словам экспертов, в настоящее время доверять сообщениям OMA CP нельзя вовсе и лучше отклонять их все.

Источник