- Apple рассказала, как часто спецслужбы обращаются к ней за данными россиян

- Какие данные Apple сливает спецслужбам

- Предоставляет ли Apple данные iCloud

- Можно ли взломать Айфон?

- Что означает «взломать» iPhone?

- Можно ли подключиться к iPhone удаленно?

- Безопасность Apple ID и iCloud

- Что насчет «шпионского» программного обеспечения iPhone?

- Влом iPhone специальным устройством через USB-кабель

- Из iPhone можно вытащить пароли ко всем сервисам. Эту «дыру» невозможно исправить

- Глобальная проблема iPhone

- Как работает уязвимость

- Риск взлома невелик

- Массовые угрозы взлома

Apple рассказала, как часто спецслужбы обращаются к ней за данными россиян

Несмотря на то что Apple, как правило, готова до последнего отстаивать право своих клиентов на неприкосновенность их частной жизни, компания довольно активно сотрудничает с правоохранительными органами разных стран. Иногда инициатором такого сотрудничества оказывается сама Apple, предлагая спецслужбам посильную помощь в расследовании тех или иных преступлений. Однако так происходит нечасто, а потому властные органы, которых интересует та или иная информация о владельце конкретного iPhone, вынуждены направлять Apple официальный запрос на предоставление данных, в котором в Купертино вполне могут и отказать.

Apple не разблокирует iPhone своих пользователей, но зато сливает спецслужбам другие данные

Читайте также: Apple опасается, что спецслужбы начнут читать сообщения из iMessage

Apple опубликовала очередной публичный отчёт, в котором рассказала обо всех случаях обращений со стороны правоохранительных органов разных стран в период с 1 января по 30 июня 2019 года. В документе не описываются конкретные обращения, их инициаторы и объёмы запрашиваемой информации, однако перечисляется общее количество, принадлежность автора запроса к стране и цель обращения.

Какие данные Apple сливает спецслужбам

Apple без особого треба предоставляет серийные номера своих устройств, данные iCloud и удаляет по запросу спецслужб приложения

Больше всего запросов – более 13 тысяч – поступило со стороны правоохранительных органов из Германии, которые потребовали предоставить им данные о 21 тысяче устройств. Apple, хоть и не отказала немецким спецслужбам, удовлетворила только 81% обращений, предпочтя отказать в остальных. Обычно в Купертино поступают таким образом при отсутствии достаточных оснований. Россия в этом плане оказалась куда скромнее. Отечественные правоохранители истребовали у Apple данные о 1790 устройствах, из которых удовлетворению подлежали только 82%. В основном это были IMEI-адреса и серийные номера, которые были необходимы для поиска пропавших аппаратов.

Читайте также: Крейг Федериги предостерег спецслужбы США от взлома iPhone

Впрочем, к Apple поступают запросы и другого типа. К примеру, среди правоохранительных органов широко распространена практика истребования платёжных данных пользователей iPhone. Как правило, это номера банковских карт, счетов, используемых для оплаты, а также данных по количеству, датам и времени произведённых транзакций. Благодаря этой информации спецслужбы выявляют случаи мошенничества и краж платёжных аккаунтов. Правда, из России таких запросов было всего 17, а удовлетворила Apple только 4 из них.

Предоставляет ли Apple данные iCloud

Куда чаще российские правоохранители запрашивают данные iCloud, которые Apple, однако, предоставляет не слишком охотно. К примеру, в период с 1 января по 30 июня 2019 года компания получила от России 23 запроса о 101 учётной записи. Из них удовлетворено было 43%. Это довольно мало, но всё-таки нужно учитывать, что доступ к аккаунту iCloud может раскрыть колоссальные объёмы конфиденциальных сведений, поэтому в Купертино, очевидно, особенно трепетно относятся к доводам, которые приводят власти, требуя предоставить им сведения из облака. Впрочем, есть случаи, когда Apple удовлетворяла 100% требований.

Ну, и конечно – куда без них – требования об удалении приложений из App Store. Всего за отчётный период Россия потребовала заблокировать в отечественном сегменте каталога 16 приложений, из которых было заблокировано 15. Правда, что именно это было за ПО не раскрывается. Но куда интереснее то, что осталась одна программа, которую в Купертино решили не удалять. Что бы это могло быть? Уж не Telegram ли, с которым российские власти так давно и безуспешно борются, требуя помощи у всех, кто только может оказать какое-то содействие? Об этом мы, наверное, уже никогда не узнаем.

Источник

Можно ли взломать Айфон?

iPhone заслужил репутацию устройства, в котором вопросам безопасности уделяется повышенное внимание. Это произошло в том числе и благодаря работе Apple над созданием собственной экосистемы и контролю над ней. Но никакое устройство не может считаться идеальным, если речь заходит о вопросах безопасности. Можно ли действительно взломать iPhone? Какие риски у пользователя?

Что означает «взломать» iPhone?

Взлом – это упрощенный и распространенный термин, который часто используется неправильно. Традиционно слово это относится к незаконному получению доступа к компьютерной сети. В контексте к iPhone взломом может считаться следующее:

- получении доступа к чьей-то личной информации, хранящейся на iPhone;

- слежка или использование iPhone удаленно без ведома или согласия владельца;

- изменение режима работы iPhone с помощью дополнительного программного или аппаратного обеспечения (например, джейлбрейк).

Технически, подбор кем-то вашего пароля тоже может считаться взломом. Затем хакеры могут установить программное обеспечение для слежки за вашими действиями на iPhone.

Взломом может считаться джейлбрейк или факт установки пользовательских прошивок на устройство. Это одно из более современных определений взлома, оно также широко используется. Многие пользователи фактически взломали свои iPhone, установив модифицированную версию iOS для избавления от ограничений Apple.

Вредоносные программы – еще одна проблема, с которой раньше сталкивался iPhone. Мало того, что такие приложения оказались в App Store, так еще и были найдены эксплойты нулевого дня в веб-браузере Safari от Apple. Это позволило хакерам устанавливать шпионское ПО, обходящее защитные меры разработчиков и похищающее личные данные.

Работа над джейлбрейком тоже никогда не прекращается. Это постоянная игра в кошки-мышки между Apple и любителями джейлбрейк-твиков. Если вы поддерживаете версию iOS своего устройства в актуальном состоянии, то вы, скорее всего, защищены от любых взломов, основанных на методах джейлбрейка.

Тем не менее это не повод снижать бдительность. Группы хакеров, правительства и правоохранительные органы заинтересованы в поиске путей обхода защиты Apple. Любая из этих структур может в какой-то момент найти новую уязвимость и не сообщить об этом производителю или общественности, пользуясь ею в своих целях.

Можно ли подключиться к iPhone удаленно?

Apple позволяет удаленно управлять iPhone через приложения удаленного доступа, такими, как популярный TeamViewer.

Однако вы не сможете управлять чьим-то iPhone без ведома его владельца или предварительно не взломав его. Существуют VNC-серверы, через которые можно получить доступ ко взломанному iPhone, но в стандартной iOS такого функционала нет.

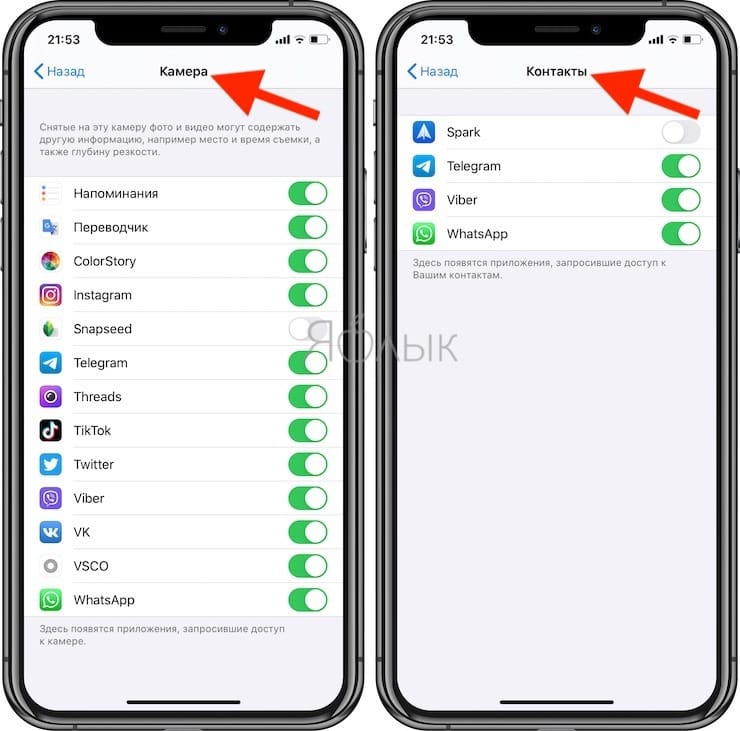

В iOS используется надежная система разрешений для предоставления приложениям явного доступа к определенным службам и информации. Когда вы впервые устанавливаете новое приложение, вас часто просят дать разрешение службам определения местоположения или камере iOS. Приложения буквально не могут получить доступ к этой информации без вашего явного разрешения.

В iOS нет уровня доступа, который предоставляет полный доступ к системе. Каждое приложение находится в своеобразной «песочнице», что означает, что программное обеспечение отделено от остальной системы и пребывает в своей безопасной среде. Такой подход предотвращает влияние потенциально опасных приложений на остальную часть системы, включая ограничение доступа к личной информации и данным других приложений.

Вы всегда должны быть осторожны с разрешениями, которые предоставляете приложению. Например, такое популярное приложение, как Facebook, попросит получить доступ к вашим контактам, но для его базовой работы это не требуется. Как только вы предоставите доступ к своей информации, приложение сможет делать с этими данными все, что пожелает, в том числе загружать их на чей-то частный сервер и хранить там вечно. Это может считаться нарушением соглашения Apple с разработчиком и App Store, но технически приложения вполне могут это сделать.

И хотя беспокоиться об атаках злоумышленников на ваше устройство – это нормально, вы, вероятно, больше рискуете при передаче своей личной информации «безопасному» приложению, которое просто вежливо попросит дать доступ. Регулярно просматривайте разрешения для ваших iOS приложений по пути Настройки → Конфиденциальность и дважды подумайте, прежде чем соглашаться с просьбами программы дать ей куда-то доступ.

Безопасность Apple ID и iCloud

Ваш Apple ID (который является и вашей учетной записью в iCloud), вероятно, более восприимчив к внешним угрозам, чем ваш iPhone. Как и с любой другой учетной записью, многие третьи лица могут заполучить ваши учетные данные.

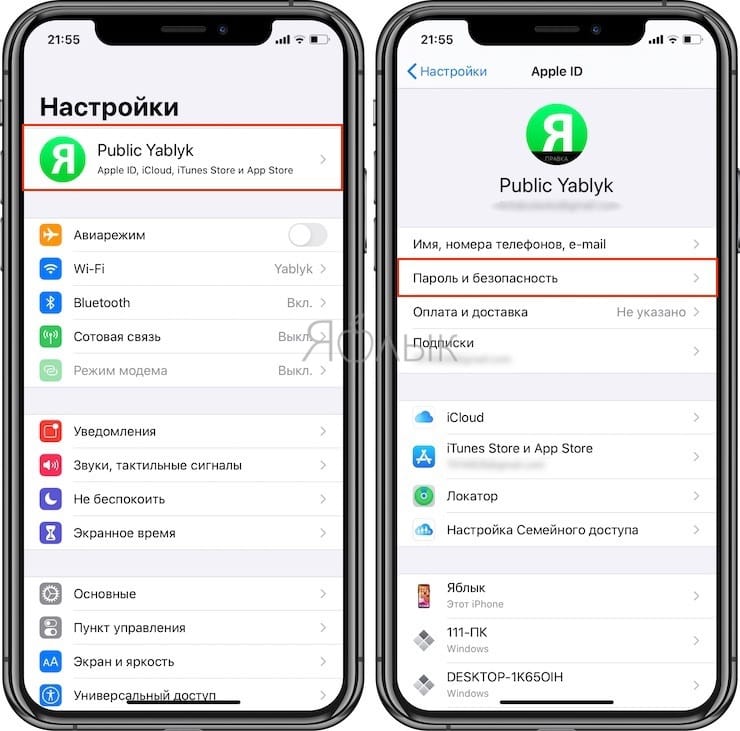

Возможно, в вашем Apple ID уже включена двухфакторная аутентификация (2FA). Тем не менее, вам стоит убедиться в этом, перейдя в Настройки → [Ваше имя] → Пароль и безопасность на вашем iPhone.

Нажмите «Включить двухфакторную аутентификацию», чтобы настроить ее, если она еще не включена.

В будущем, когда вы будете входить в свою учетную запись Apple ID или iCloud, вам необходимо будет ввести код, отправленный на ваше устройство или в SMS по номеру телефона. Это предотвращает вход в вашу учетную запись, даже если злоумышленник и знает ваш пароль.

Однако даже двухфакторная аутентификация подвержена атакам социальной инженерии. С ее помощью можно осуществить перенос номера телефона с одной SIM-карты на другую. Это передаст потенциальному «хакеру» последний кусок головоломки всей вашей онлайн-жизни, если он уже знает ваш главный пароль электронной почты.

Мы не хотим напугать вас или сделать параноиком. Тем не менее, это показывает, как что-либо может быть взломано, если уделить этому достаточно времени и изобретательности. Вы не должны чрезмерно беспокоиться о попытках взлома вашего устройства, но всегда помните о рисках и сохраняйте минимальную бдительность.

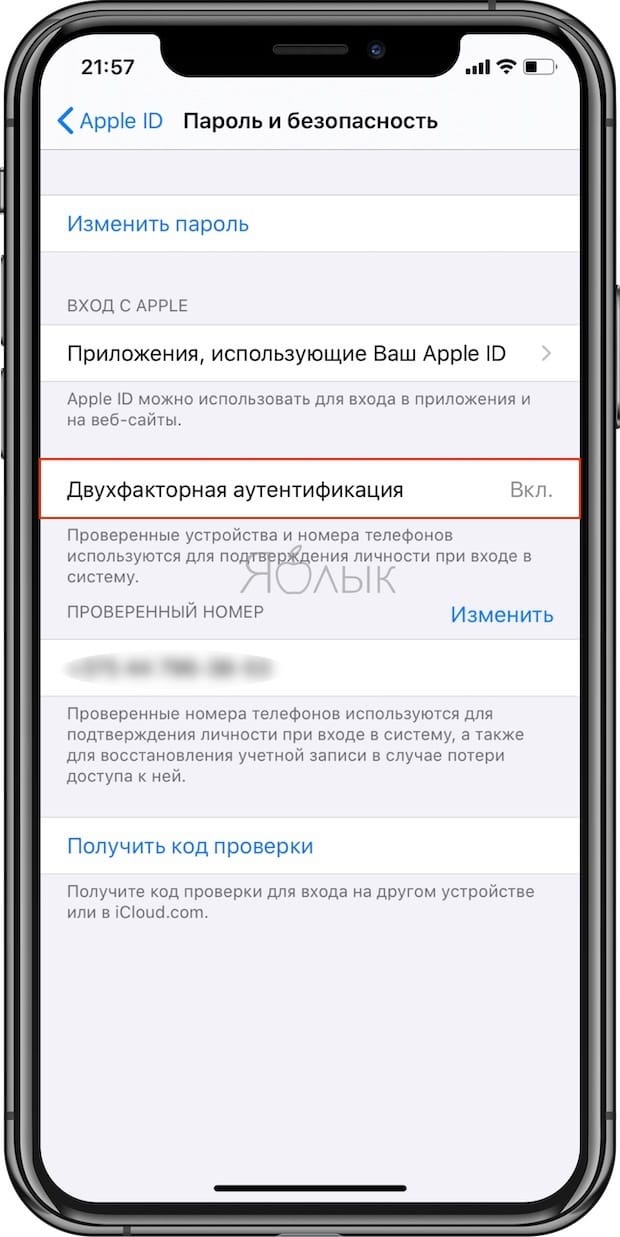

Кроме того, если ваш iPhone располагает данными, к которым проявляют интерес третьи лица (и это может вам навредить), активируйте функцию стирания данных, которая автоматически полностью сотрет все данные с iPhone после десяти неправильных вводов кода-пароля. Вероятно, лучше потерять все, чем позволить важной информации попасть в руки совсем уж недружественных персонажей.

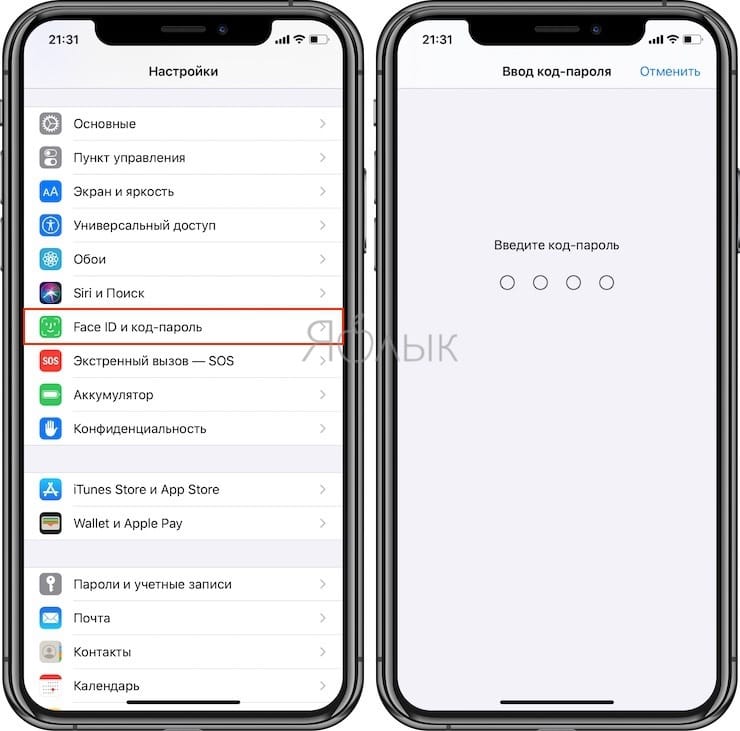

Для активации функции Стирание данных на iPhone, откройте приложение Настройки и перейдите в раздел «Face ID и код-пароль» или «Touch ID и код-пароль» в зависимости от используемого устройства. Введите код-пароль.

Установите переключатель Стирание данных в положение Включено.

Что насчет «шпионского» программного обеспечения iPhone?

Один из распространенных инструментов, которые способствуют взлому iPhone, это так называемое «шпионское» программное обеспечение. Такие приложения базируются на основе людской паранойи и страха. Пользователям предлагается установить на свои устройства программное обеспечение для слежки. Приложениями интересуются родители и подозрительные супруги, желая отслеживать чужую активность на iPhone.

Такие приложения не могут работать на стандартной версии iOS, поэтому они требуют взлома устройства (джейлбрейк). Это открывает iPhone для дальнейших манипуляций, что повлечет за собой проблемы с безопасностью и потенциально с совместимостью приложений – некоторые программы отказываются работать на взломанных устройствах.

После взлома устройства и установки сервисов мониторинга люди могут следить за отдельными устройствами через веб-панель. Это позволит злоумышленнику видеть каждое отправленное текстовое сообщение, информацию обо всех сделанных и полученных вызовах и даже посмотреть новые снятые камерой фотографии или видео.

Такие приложения не будут работать на последних iPhone и на некоторых устройствах с iOS 14, для которых доступен только привязанный джейлбрейк (исчезает после перезагрузки смартфона). Все дело в том, что Apple сильно усложняет джейлбрейк своих последних устройств, поэтому для них с установленной iOS 14 угрозы невелики.

Однако так будет не всегда. С каждым крупным обновлением джейлбрейка производители такого ПО снова начинают маркетинговые акции. А ведь шпионить за любимым человеком мало того, что сомнительно с этической точки зрения, так еще и незаконно. Взлом же чужого устройства также подвергает его риску воздействия вредоносного ПО. Это также аннулирует любую гарантию, которая у устройства может присутствовать.

Влом iPhone специальным устройством через USB-кабель

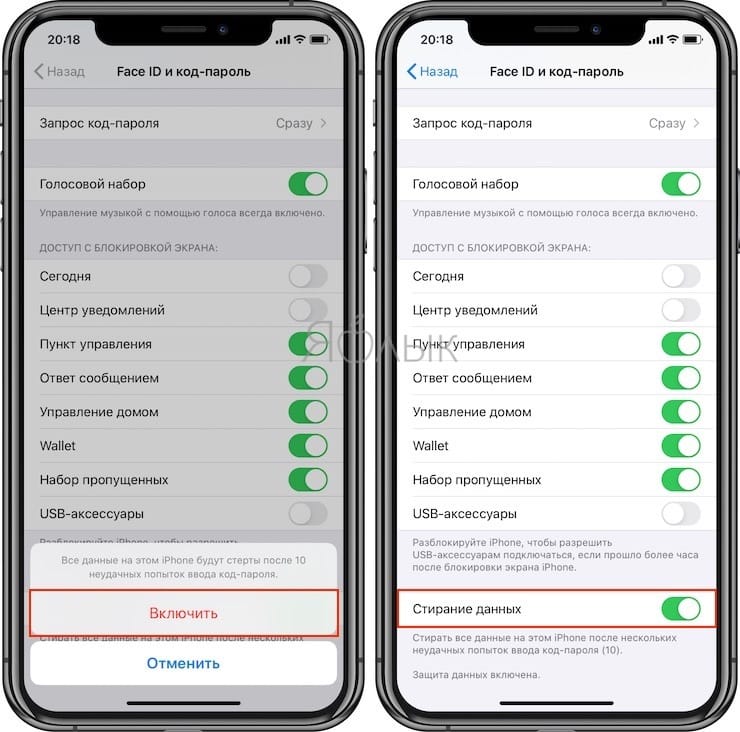

Для защиты iPhone от используемых спецслужбами хакерских техник, а также специальных аппаратных устройств, подключаемых к смартфону посредством кабеля, необходимо активировать в iOS «Режим ограниченного доступа USB».

«Режим ограниченного доступа USB» отключает зарядку и передачу данных через Lightning-порт, если со времени последней разблокировки iPhone или iPad прошло больше часа. То есть, даже заполучив устройство, злоумышленник не сможет изъять из него данные через USB-кабель, если с момента его последней разблокировки прошло более 60 минут.

Для того чтобы включить «Режим ограниченного доступа USB», откройте приложение Настройки и перейдите в раздел «Face ID и код-пароль» или «Touch ID и код-пароль» в зависимости от используемого устройства. Введите код-пароль.

Установите переключатель USB-аксессуары в положение Выключено.

Источник

Из iPhone можно вытащить пароли ко всем сервисам. Эту «дыру» невозможно исправить

Все смартфоны с Apple, начиная с iPhone 5S и заканчивая iPhone X, могут быть взломаны из-за таящейся в них аппаратной уязвимости, которую невозможно пропатчить. Проблема касается также и планшетов iPad, построенных на процессорах от А7 до А11. В новых моделях смартфонов и планшетов подобная «дыра» отсутствует.

Глобальная проблема iPhone

В смартфонах iPhone компании Apple выявлена новая уязвимость, угрожающая сохранности персональных данных их владельцев. «Дыру» обнаружили специалисты китайской команды разработчиков Pangu, и ее невозможно устранить путем выпуска патча к прошивке.

Эксперты Pangu отмечают, что для взлома смартфонов и планшетов Apple используется эксплойт Checkm8, который также применялся для джейлбрейка ряда версий iOS. Доступ к персональным данным осуществляется путем подбора пароля.

По умолчанию iOS блокирует устройство после десяти неверных попыток ввода пароля, но уязвимость Checkm8 позволяет обойти это ограничение. В итоге в руки хакера попадают все пароли владельца гаджета, включая данные для авторизации на различных ресурсах, включая Apple ID. Дополнительно он получает доступ к биометрическим данным, используемым системами безопасности Touch ID и Face ID.

Как работает уязвимость

Проблема кроется в модуле SEP (Secure Enclave Processor), используемом в iPhone iPad для хранения конфиденциальных, а также биометрических данных пользователя.

В составе мобильных гаджетов Apple SEP используется с 2013 г. – впервые он появился в составе процессора Apple A7, на котором базировались вышедшие в том же году смартфон iPhone 5S и планшеты iPad Air первого поколения и iPad mini 2.

По данным Pangu, самые современные iPhone взлому путем использования уязвимости в SEP не подвержены. Девелоперы отмечают, что проблема характерна для устройств на чипах с А7 по А11 включительно, так что владельцы iPhone и iPad на базе более современных А12 и А13, вышедших осенью 2018 г. и позднее, вне опасности.

Риск взлома невелик

Несмотря на то, что под угрозой утечки персональных данных оказались десятки и сотни миллионов владельцев устройств Apple, бояться им особенно нечего. Тот факт, что Apple не сможет удаленно устранить уязвимость программным способом, тоже не должен стать причиной для паники.

Для того, чтобы хакер смог провести взлом и украсть личные данные, ему потребуется получить физический доступ к устройству. Также у него может уйти определенное время на подбор пароля к iPad или iPhone, за которое подлинный владелец устройства может удаленно заблокировать его, попутно стерев всю информацию из его памяти.

Массовые угрозы взлома

Apple во второй раз за 2020 г. поставила владельцев своих гаджетов под угрозу утечки персональных данных. В середине мая 2020 г., как сообщал CNews, в штатном почтовое приложение (Mail) в смартфонах Apple iPhone была найдена серьезная брешь в системе безопасности.

С ее помощью хакеры могли взломать устройство, притом, в отличие от проблемы с сопроцессорами SEP, сделать это они могли удаленно. К тому же, если в случае с SEP проблема коснулась лишь определенных устройств, то данной уязвимости были подвержены все смартфоны Apple, число которых во всем мире, по данным самой компании, превышает 900 млн. Более того, об этой проблеме Apple узнала как минимум за месяц до того, как информация о ней проникла в интернет, но ее ИБ-эксперты не посчитали ее серьезной.

На самом деле, баги, позволяющие красть персональные данные владельцев гаджетов, присутствовали в iOS и раньше. Так, в феврале 2013 г. подобная проблема была выявлена в iOS 6.1 – она позволяла злоумышленникам, завладевшим iPhone с этой версией платформы, получать доступ к содержимому памяти, включая фотографии, контакты и другую персональную информацию, минуя пароль. Для того чтобы преодолеть парольную защиту, вору было необходимо всего лишь выполнить определенную серию манипуляций с устройством. Она включала нажатие на кнопку питания, кнопку «Экстренный вызов» и кнопку возврата на домашний экран, после чего нужно было подключить подключи гаджет к произвольному компьютеру с приложением iTunes. При этом в iTunes никакого пароля вводить для синхронизации не требовалось, и в итоге у злоумышленника открывался полный доступ ко всей информации в памяти устройства.

Источник