- Средства защиты информации и где дёготь

- Предисловие

- Основные инструменты

- Применение

- Проблемы

- Защита ведомственных мобильных устройств на Android

- Что такое ИСОД МВД России?

- Требования к защите мобильного доступа к ИСОД МВД России с устройств на Android

- Разработка требований к мобильному устройству на Android и средствам его защиты

- Выводы

Средства защиты информации и где дёготь

Предисловие

Основные инструменты

В нашей компании клиентам предлагается три варианта программно-аппаратных средств защиты информации:

- Secret Net от компании «Код безопасности»

- Страж NT от НПЦ «Модуль»

- Ранее упомянутый Dallas Lock

Все продукты примерно равны по характеристикам (особенно с появлением в версии 7.7 Dallas Lock’а контроля USB-устройств), вопрос о применении конкретного средства решается либо на основе возможности установки в целевую систему, либо на основе уровня взаимоотношений с поставщиками.

Под возможностью установки я понимаю различия архитектуры СЗИ и требования к наличию аппаратной части. К примеру, Dallas Lock (или Страж NT) перехватывают управление компьютером на этапе загрузки, не позволяя запуститься операционной системе, пока пользователь не введет пароль и не предъявит идентификатор. Различие в реализации этого механизма — Страж NT для этого использует PCI-плату расширения, которую необходимо установить внутрь ПК (в новых версиях это необязательно, в версии 2.5 тоже заявлялось, но не работало было проще воспользоваться другим СЗИ). Соответственно, на ноутбук ставился, например, Dallas Lock — вся реализация доверенной загрузки полностью программна.

Под уровнем взаимоотношений с поставщиками следует читать «возможный процент с перепродажи». Последнее время удается убедить начальство и в пунктах «качество тех.поддержки», «удобство эксплуатации».

Применение

Практически все заказы требуют аттестации локальных автоматизированных рабочих мест (АРМ). Соответственно, сетевые версии защитного ПО редко получается пощупать используются. В автономных же версиях все просто — фаворитом является Secret Net, за весьма удобную, простую и понятную настройку — полное встраивание в компоненты Windows (оснастки консолей), четкое разграничение доступа. На втором месте Страж NT — настройка более сложна и механизм мандатного контроля доступа несколько неочевиден пользователям. Dallas Lock, касательно версии 7.5, использовался крайне редко в следствии отсутствия контроля USB-устройств. С появлением версии 7.7 ситуация изменится — не в последнюю очередь из-за ценовой политики.

В сетевом варианте (соответственно, рассматриваем только Secret Net и Dallas Lock) ситуация противоположная. И менее простая. С одной стороны, удобство настроек Secret Net’а никуда не делось. Да и встраивание в Active Directory, работа через механизмы ОС достаточно проста и понятна. С другой стороны, все возможности сетевой версии (конкретно Сервера Безопасности, по терминологии Secret Net) состоят в удаленном сборе журналов, тогда как АРМ администратора безопасности в Dallas Lock позволяет удаленное манипулирование всеми настройками безопасности каждого подключенного клиента. Зачастую это является решающим фактором в выборе СЗИ. Однажды мне пришлось выслушать много удивления и разочарования от администратора заказчика, когда он увидел свою обновленную вотчину. К сожалению, заказчик завязан на «Информзащите» и приобрести продукт «Конфидента» было невозможно.

Проблемы

Многие ошибки возникают просто из-за невнимательности или непонимания принципов работы конкретного СЗИ. Понятно, что справка/руководство спасет отца русской демократии поможет в разрешении ситуации, однако зачастую проще вызвать интегратора системы защиты. Естественно, проблема будет устранена — но потеряно время. Как заказчика, так и интегратора. Я хочу поделиться личным опытом, который возможно поможет в разрешении наиболее типичных жалоб пользователя.

Secret Net

Фаворит — он везде фаворит

Многие проблемы возникают из-за незнания практически фундаментального свойства установленного СЗИ — все папки создаются в файловой системе всегда несекретными, а файлы — с текущим уровнем секретности сессии, который можно проверить во всплывающем окошке:

Часто возникает проблема неработоспособности офисного пакета (Word, Excel). К слову, не стоит забывать что с OpenOffice.org СЗИ не работает. Ошибки могут быть самыми разными, но причина у всех одна — не были корректно настроены папки, необходимые для проведения служебных операций, по мандатному разграничению доступа. Полный список папок приведен в документации, а конкретные проблемы всегда можно диагностировать через журнал Secret Net — в журнале появляется информация о любых действиях программы. При назначении мандатных меток файлам и папкам, следует помнить что гриф папки должен быть максимально допустимый для конкретного АРМ, так как Secret Net позволяет хранить в папках любые файлы грифом не выше грифа папки. Соответственно, если запущен Microsoft Word в секретной сессии — для записи файлов автосохранения ему нужен гриф «секретно» на определенной папке.

Встречаются ситуации, когда производится установка ПО в режиме, отличном от «не секретно». Конечно, стоит перелогиниться и выбрать не секретную сессию, чтобы все заработало:

В случае, когда на АРМ допустимо использовать USB-флэш накопители, бывает невозможно скопировать большие объемы данных, рассортированных по папкам. Здесь все то же самое — вновь созданная папка стала несекретной, а файлы автоматом получают текущий гриф. Если же использовать флэшки запрещено, то при попытке подключения таковой ПК блокируется — за это отвечают выделенные два параметра, выставленные в «жесткий»:

Если пользователи непрерывно жалуются на медленную работу компьютера, а в организации используется антивирус Касперского, стоит проверить версию — часто версия 6.0.3 оказывается несвоместима с SecretNet 5.x. Вот так тормоза точно исчезнут:

И напоследок — небольшая тонкая настройка может сильно облегчить жизнь пользователям и сохранить их нервы, если обратиться к ветке реестра HKLM\System\CurrentControlSet\Services\SNMC5xx\Params (для 5.х версий), где можно найти два строковых параметра — MessageBoxSuppression (и второй -ByDir), где указываются расширения файлов или папки, для которых не будут выводиться диалоговые окна о повышении категории конфиденциальности ресурса.

Страж NT

Для этого СЗИ проблемы встречаются гораздо реже (как минимум у наших клиентов), что может говорить о более дружелюбном к пользователю механизму защиты.

Непонимание в случае данного ПО связано с необходимостью выбора уровня секретности каждого приложения отдельно и невозможности делегировать какие-либо права стандартному проводнику. Соответственно, если на АРМ есть прописанные USB-флэш диски и они секретны, попытка открыть их проводником приведет к ошибке доступа. Следует выбрать установленный файловый менеджер, выбрав при запуске гриф допуска, соответствующий секретности флэшки.

Также, если при открытии документа Word/Excel сначала появляется окно выбора грифа секретности, а далее разворачивается окно соответствующего редактора без запрошенного документа — это нормально. Следует открыть файл повторно, используя уже само офисное приложение.

Dallas Lock

Как и в случае Стража, ошибок крайне мало — не подходили пароли, пропадал параметр «категория конфиденциальности» с окна логина и ошибка привязки электронного идентификатора.

Первая ошибка связана с возможным использованием двух паролей — для Dallas Lock’а и Windows можно установить разные, в том числе и случайно (например, сменой пароля администратором). В подобном случае можно после загрузки окна приветствия Windows ввести пароль Dallas Lock и нажав «ОК» в диалоге несовпадения пароля СЗИ и ОС, ввести пароль пользователя Windows и отметить галочку «Использовать в Dallas Lock».

Вторая связана со скрытым по-умолчанию полем выбора грифа сеанса. Бывает, пользователи забывают об этом — а потом жалуются, что не могут попасть даже в папки с грифом ДСП.

Электронный идентификатор может не привязываться, если эту операцию делают для администратора, или если используемый токен не подходит по версии. Так, в версии 7.5 применимы eToken 64k с драйвером eToken RTE. Давно доступный eToken PKI не подойдет, равно как и eToken 72k Java, к примеру.

Источник

Защита ведомственных мобильных устройств на Android

В данной статье рассказывается о практике МВД России по созданию ИСОД, а также описаны требования и подходы к защите информации обрабатываемой на ведомственных мобильных устройствах Android. Этот опыт может быть интересен различным государственным ведомствам и крупным коммерческим компаниям для защиты служебной информации на ведомственных мобильных устройствах на Android.

Что такое ИСОД МВД России?

ИСОД МВД России — это совокупность используемых в МВД России автоматизированных систем обработки информации, программно-аппаратных комплексов и программно-технических средств, систем связи и передачи данных.

Цель создания ИСОД — повышение уровня информационно-аналитического обеспечения МВД России.

Одним из основных требований к подсистеме безопасности ИСОД МВД России является использование современных методов защиты информации с возможностью адаптации к возникающим вызовам и угрозам информационной безопасности, а также своевременное выявление угроз «нулевого дня» и предотвращение атак типа «человек посередине».

Основа построения ИСОД предусматривает создание центров обработки данных (ЦОД), а также реализацию облачной архитектуры (виртуализации) на базе создаваемых ЦОД. Это добавляет новые технологии и требует привлечения дополнительных специализированных мер и средств защиты информации.

Основной элемент инфраструктуры ИСОД — Единая информационная система централизованной обработки данных (ЕИС ЦОД), которая создается на нескольких территориально удаленных площадках. Это необходимо для обеспечения требуемых уровней показателей надежности и доступности.

Доступ пользователей к ресурсам централизованных информационных систем МВД России возможен с автоматизированных рабочих мест или ведомственных мобильных устройств.

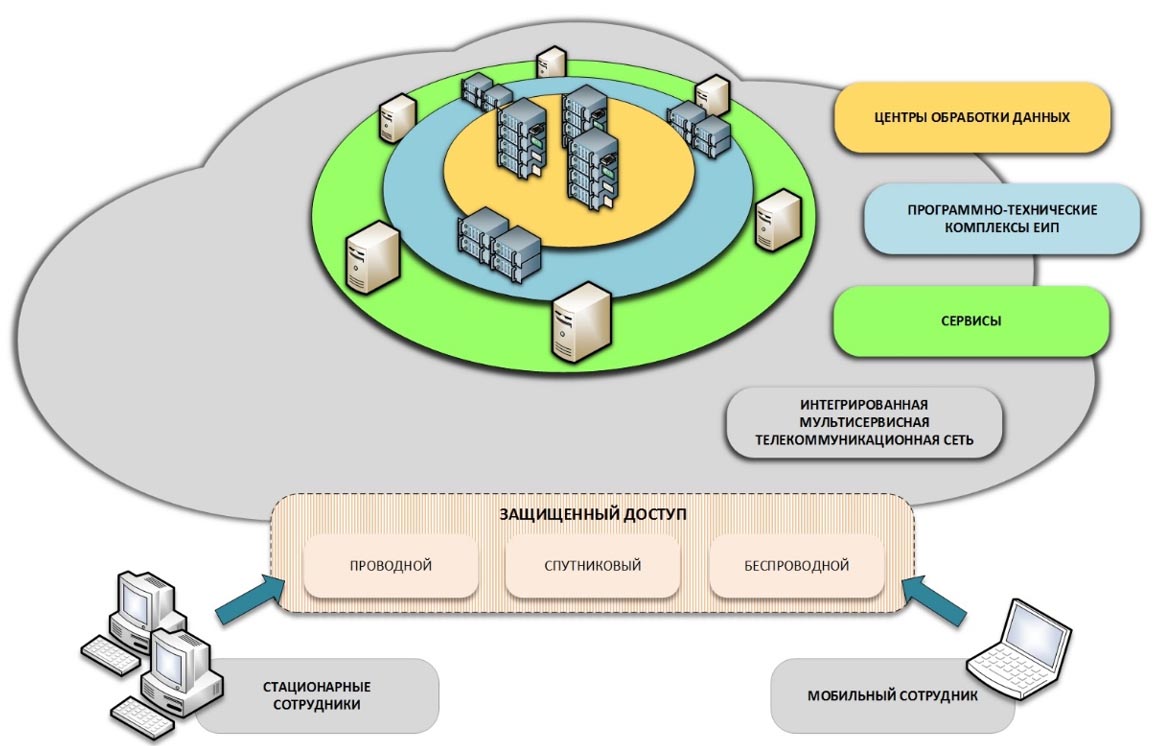

Требования к защите мобильного доступа к ИСОД МВД России с устройств на Android

Интегрированная мультисервисная телекоммуникационная сеть (ИМТС) призвана обеспечить мобильный доступ сотрудников ОВД, входящих в состав нарядов патрульно-постовой службы полиции, дорожно-патрульной службы ГИБДД МВД России и участковых уполномоченных полиции к информационным ресурсам системы. С этой целью используются 3G/4G-сети операторов связи либо системы спутниковой связи, а также доступ к ГЛОНАСС или GPS. На рисунке 1 представлена структура ИСОД МВД России.

Рисунок 1. Структура ИСОД МВД России

Подсистема обеспечения информационной безопасности ИСОД МВД России централизованно управляется с учетом строгого протоколирования и систематического аудита информационной безопасности на предмет уязвимостей.

В подсистему обеспечения информационной безопасности входят следующие элементы:

- средства криптографической защиты;

- средства электронной подписи;

- антивирусное программное обеспечение;

- сервис управления доступом к информационным системам и ресурсам;

- персональные электронные идентификаторы.

Подсистема информационной безопасности создается и испытывается одновременно с разработкой системы и учитывает особенности облачных технологий.

Подсистема не должна ухудшать основные характеристики системы. Она строится по принципу масштабируемости и резервирования (обеспечения непрерывности функционирования в случаях аварий) и обеспечивает защиту информации на всех технологических стадиях и уровнях ее обработки, шифрование протоколов передачи данных, защиту на уровне операционных систем, баз данных и приложений.

Для обеспечения передачи информации ограниченного доступа следует использовать специализированную операционную систему для мобильных устройств, в которой включены элементы защиты, такие как: скремблирование, методы криптографической защиты, антивирусное программное обеспечение, а также проверка целостности аппаратной и программной части.

Разработка требований к мобильному устройству на Android и средствам его защиты

Операционная система Android создана с открытым кодом, благодаря чему пользователь или злоумышленник может вносить изменения в работу системы. Также возможно устанавливать операционные системы сторонних разработчиков, открывающие скрытые возможности мобильного устройства. По этой же причине возможно осуществление несанкционированного доступа к информации.

Кроме того, данная ОС имеет и другие недостатки: нагрузка на батарею, не самая высокая стабильность работы системы, открытость системы к вирусам и невысокий уровень безопасности пользовательских данных.

Основными направлениями в области защищенной передачи информации по беспроводным каналам связи является разработка и использование мобильных устройств на Android, для которой предъявляются следующие требования:

- Отсутствие сервисов Google: Google Play, Google Maps, Servers Google для обеспечения конфиденциальности информации, связанной с геопозиционированием.

- Проверка подлинности субъектов доступа при входе в операционную систему Android по паролю условно-постоянного действия длиной не менее восьми буквенно-цифровых символов.

- Реализация механизма блокирования доступа к сервисам ИСОД МВД России в случае несанкционированного доступа (НСД) к информации.

- Реализация межсетевого экрана, который фильтрует исходящий и входящий интернет-трафик и в случае НСД блокирует соединение.

- Операционная система Android должна выполнять аудит, включая регистрацию входа (выхода) субъекта в систему (из системы).

- Использование антивирусного ПО, отвечающего требованиям к средствам антивирусной защиты ФСТЭК России (Приказ ФСТЭК России от 20 марта 2012 г. № 28).

Для обеспечения защиты информации в процессе эксплуатации устройств на Android необходимо соблюдать следующие основные требования:

- Вести учет использования мобильных устройств.

- Вести служебные переговоры и переписку только на учтенных мобильных устройствах.

- Производить очистку буфера оперативной памяти по окончании обработки информации путем выключения мобильного устройства.

- Регистрировать действия пользователей в специальной базе данных.

- Использовать средства антивирусной защиты.

- Отключать мобильное устройство по окончании рабочего дня.

- Запрещать выход в интернет.

- Иметь аттестат соответствия на каждое мобильное устройство.

- Осуществлять проверку подлинности пользователя.

- Изымать мобильное устройство у пользователя при увольнении.

Для введения в эксплуатацию мобильного устройства на Android необходимо:

- проверить его на наличие недекларированных возможностей и функций (провести специальную проверку);

- проверить на отсутствие вредоносных программ;

- проверить реакцию Android на действия вредоносов в случае заражения мобильного устройства.

Для проверки реакции на обнаружение действий вредоносных программ целесообразно использовать эмулятор Android, например, в программном обеспечении Android Studio.

После эмуляции Android необходимо использовать антивирусное программное обеспечение Dr.Web Security Space для Android или Kaspersky Internet Security для Android с актуальными базами данных.

Для проверки систем защиты предлагается использовать программное обеспечение, обладающее следующим функционалом:

- перехват SMS-сообщений;

- отправка MMS-сообщений;

- получение информации о списке контактов;

- отправка на сервер истории веб-браузера;

- отслеживание GPS-координат;

- активация встроенного микрофона для прослушивания окружения;

- получение информации о совершенных звонках;

- запись телефонных разговоров;

- выполнение USSD-запросов.

Этими функциями обладают, например, следующие вредоносные приложения:

- Android.Backdoor.96.origin;

- Android.CaPson.1;

- Android.DownLoader.171.origin;

- Android.MulDrop.46.origin;

- Android.Oldboot.1;

- Android.SmsSend.471.origin.

Приложения, установленные в памяти мобильного телефона, необходимо проверять антивирусами. В случае если антивирусное программное обеспечение не обнаруживает хоть один из вышеперечисленных вредоносов, то очевидно, что операционная система и антивирус не обеспечивают требуемого уровня защиты.

Стоит отметить, что необходимо анализировать исходящий и входящий интернет-трафик каждого вышеприведенного вредоносного приложения в эмуляторе Android с помощью программного обеспечения Android Studio и анализатора трафика (сниффера).

Далее необходимо блокировать адрес управляющего сервера, который использует вредоносное приложение.

Для обеспечения безопасности информации в мобильных устройствах на Android была развернута система Mobile Device Management (MDM). Стандартный набор функций данной системы используется в программном обеспечении Trend Micro Mobile Security 7.0. Данная программа может быть использована в МВД России для защиты мобильных устройств на Android, предварительно пройдя проверку на наличие недекларированных возможностей.

Функции программного обеспечения Trend Micro Mobile Security 7.0:

- инвентаризация мобильных устройств;

- привязка и распределение устройств между пользователями;

- обеспечение единообразным ПО;

- корпоративные настройки для устройства;

- защита данных в случае кражи;

- контроль утечки данных с устройства;

- защита от вредоносных программ;

- защита от фишинга;

- защита от спама.

Выводы

Для повышения качества информационного сопровождения повседневной и оперативно-служебной деятельности должностных лиц ОВД РФ предусмотрено внедрение мобильных устройств в интегрированную мультисервисную телекоммуникационную сеть, с обязательным обеспечением безопасности передачи информации. Такими устройствами для применения в ИСОД МВД России вполне могут стать мобильные устройства под управлением операционной системы Android.

Стоит отметить, что специалисту, обеспечивающему внедрение и эксплуатацию мобильных устройств под управлением Android в ИСОД МВД России необходимо наличие специальных знаний, связанных с особенностями выявления НСД к информации на данных устройствах.

На сегодняшний день существует несколько проблем в защите информации в устройствах на Android. Следует учитывать особенности самой ОС: отсутствие обновлений и, как следствие, возрастание угрозы использования эксплойтов.

Результаты данной работы возможно использовать для обеспечения безопасности информации, обрабатываемой на ведомственных мобильных устройствах на ОС Android в других государственных и коммерческих организациях на территории России.

Источник