- Кража айфонов поставлена на поток. Это целый бизнес

- Украденные iPhone 12 Pro Max позволили арендовать BMW и рассчитаться с долгами

- Злоумышленнику грозит уголовное разбирательство

- Тайско-камбоджийские фишеры iCloud или история об iPhone, который украли дважды

- Как у меня украли айфон, вторая серия

- Первый этап: кража айфона

- Второй этап: фишинговая SMS

- Третий этап: звонок «друга»

- Что делать, если iPhone потерян или украден

Кража айфонов поставлена на поток. Это целый бизнес

ИБ-специалист, скрывающийся в сети под ником Bo0oM, раскрыл схему, на которой зарабатывают те, кто крадёт смартфоны, разблокирует их и перепродаёт. Он даже установил предполагаемую личность владельца одного из сервисов для извлечения дохода от такой деятельности.

Принято считать, что от украденного или найденного айфона мало толка. Воспользоваться им не выйдет, бросить к заводским настройкам, не зная пароль пользователя, не получится. Такое устройство можно лишь сдать на запчасти намного дешевле его реальной стоимости. С Android-смартфонами проще — как правило, они очень легко сбрасываются или перепрошиваются, после чего их можно продать по рыночной цене.

Мошенники нашли выход: они крадут iPhone и отправляют его владельцу ссылку, по которой якобы можно увидеть местоположение устройства. Эта ссылка фишинговая, и с её помощью мошенники крадут логин и пароль для того, чтобы разблокировать смартфон, отвязать его от сервиса «Локатор», сбросить и перепродать. В некоторых случая жертве может позвонить человек, представиться сотрудником сервисного центра, и разными способами попытаться выпытать логин и пароль от Apple ID.

C развитием технологий защиты всегда развивается мошенничество, поэтому выход у воров был таков — отправить фишинг на контактный номер жертвы. А что? Удобно. Жертва свои контакты оставляет сама, тебе остается лишь представиться компанией Apple и заставить ввести пользователя данные от iСloud.

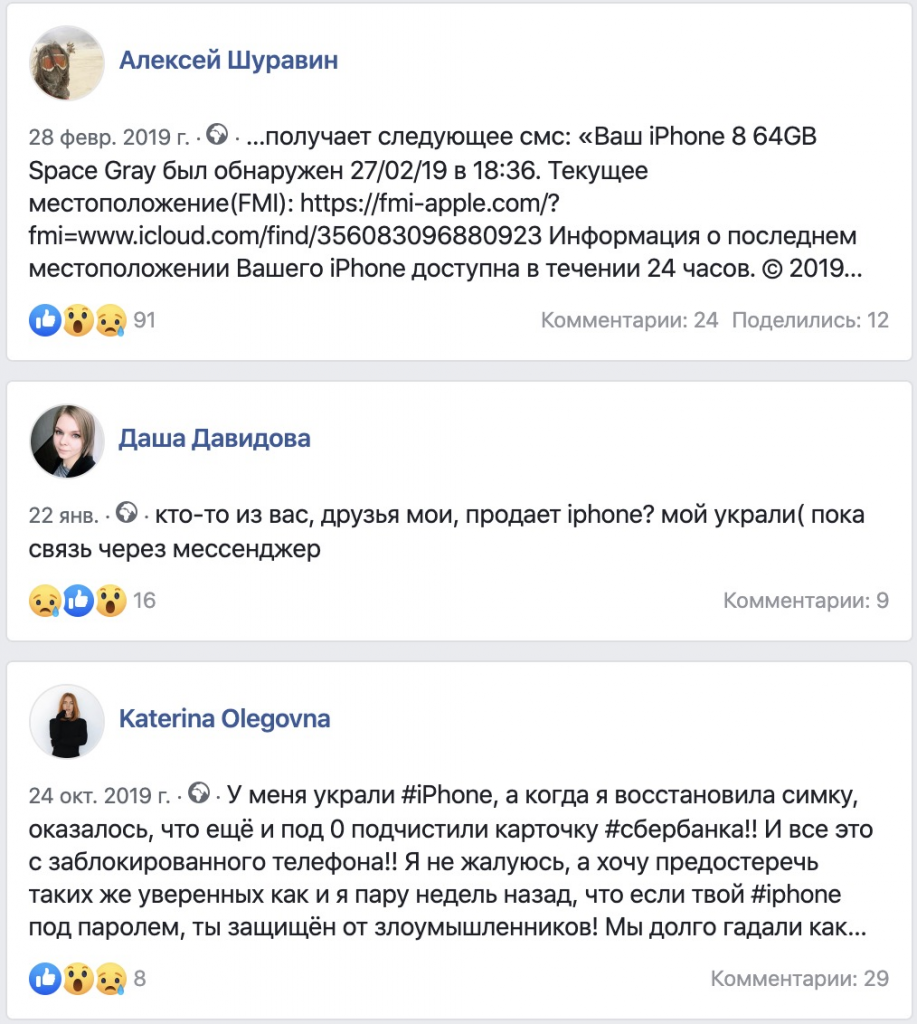

Судя по сообщениям в соцсетях, жертв такой схемы очень много, причём мошенники не ограничиваются кражей и перепродажей смартфона. Они также блокируют другие устройства пользователя, привязанные к его Apple ID, просят выкуп за разблокировку и получают доступ к различным сервисам, в том числе банковским кабинетам, откуда могут вывести деньги.

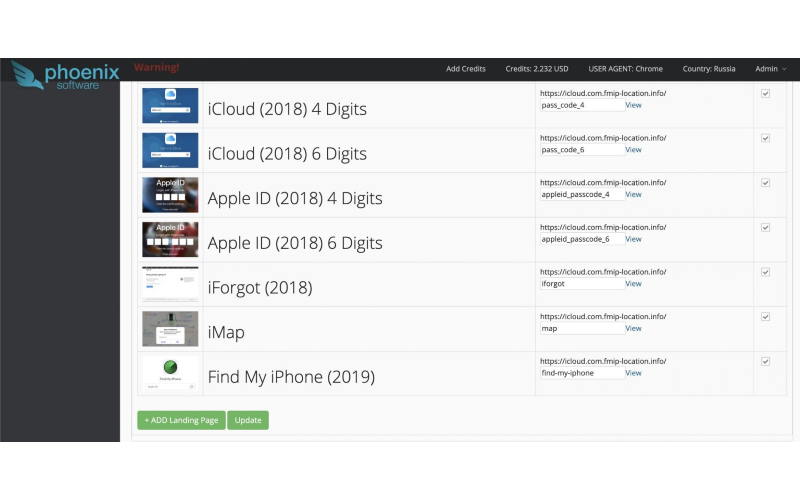

Bo0oM выяснил, что извлечение дохода от краденных айфонов поставлено на поток с помощью специальных сервисов (один из них — Phoenix). Злоумышленнику не обязательно обладать хакерскими навыками, за деньги ему предоставляется удобная панель, с помощью которой он может общаться со своими жертвами (например, по SMS). Аренда сервиса стоит 150-300 долларов в месяц, а за отправку ворам данных для разблокировки каждого смартфона можно получать по 100-150 долларов.

Когда пользователь Phoenix добавляет новый логин и пароль, эти данные через специально оставленный бэкдор отправляются в Telegram владельцу сервиса, то есть он не только зарабатывает на его аренде, но также имеет доступ к любым данным, которые добывают его клиенты.

Bo0oM обнаружил несколько багов и уязвимостей и через сложную цепочку поиска имён, логинов, email-адресов, телефонных номеров и взлома аккаунтов в электронной почте, платёжных системах и других сервисах вычислил предполагаемого администратора Phoenix. Им оказался некий Зейнал Мамедов, который работает на Царицинском рынке в Москве и продаёт там и через Avito различные устройства, в том числе iPhone и iPad.

Bo0oM дал своим коллегам и единомышленникам несколько рекомендаций о том, как можно вычислить владельцев других сервисов, автоматизирующих заработок на ворованных смартфонов. Он рассказал, какими сайтами и скриптами можно пользоваться, чтобы выявлять жертв краж и фишинговые сайты, на которые их перенаправляют, чтобы увести пароль от аккаунта Apple. Конечно, для решения этой проблемы нужен более комплексный подход, но можно надеяться, что инициатива Bo0oM подпортит жизнь мошенникам.

Источник

Украденные iPhone 12 Pro Max позволили арендовать BMW и рассчитаться с долгами

Злоумышленнику грозит уголовное разбирательство

Новая занимательная история, связанная с iPhone 12, прямиком из Китая: курьер не устоял перед искушением украсть 14 смартфонов iPhone 12 Pro Max, которые он должен был доставить покупателю.

Курьер по имени Тан работает в службе доставки китайской торговой платформы Meituan-Dianping. Уполномоченный продавец техники Apple 14 ноября разместил в Meituan Delivery заказ на доставку пакета с 14 совершенно новыми iPhone 12 Pro Max в другой магазин Apple.

После того, как Тан забрал посылку, вместо того, чтобы доставить ее, он отменил заказ и заплатил всего 1,5 доллара за невыполнение обязательств. При этом он украл телефоны, каждый из которых стоит около 1 500 долларов. Сотрудник магазина Apple, оформивший доставку, не смог с ним связаться.

Его выследили довольно быстро, но после задержания у курьера нашли только 10 нераспечатанных смартфонов iPhone 12 Pro Max. Один телефон он оставил для личного пользования, при помощи второго iPhone 12 Pro Max он перекрыл имеющийся долг. Третий смартфон был заложен в ломбард за 1450 долларов. А четвертый телефон вор продал примерно за 1000 долларов.

Используя полученные деньги, Тан купил новую одежду и, вероятно, чтобы произвести впечатление на знакомых, арендовал автомобиль BMW по цене около 100 долларов в день. Впоследствии все четыре смартфона были возвращены полицией.

Злоумышленнику грозит уголовное разбирательство. Вчера стало известно о том, что организованная преступная группировка угнала грузовик, перевозивший новую технику компании Apple, стоимость которой оценили в 5 миллионов фунтов стерлингов.

Источник

Тайско-камбоджийские фишеры iCloud или история об iPhone, который украли дважды

Чуть больше года назад я работал в той самой компании, которая помогает найти дешевые авиабилеты, и жил на Пхукете.

Так получилось, что в одном из тайских клубов на знаменитой Bangla Road я потерял свой айфон. Наутро без телефона я сильно досадовал о своей потере, но через некоторое время смирился и купил другой. Потерянный телефон ввел в режим пропажи, указав номер по которому со мной можно связаться.

Но этой истории бы не произошло, если бы я не потерял его во второй раз.

Проснувшись как-то утром, обнаружил что мой айфон отобразился на карте недалеко от того места, где я его потерял. Обрадовавшись, что он онлайн — сразу же поехал в полицейский участок, ибо остров маленький, расстояния небольшие, рассчитывал прибыть туда с полицией. Там уже были в курсе о моей истории, так как я на всякий случай написал заявление о пропаже телефона.

Внимательные читатели могли заметить, что ссылка является фишинговой. Обычно ты не проверяешь ссылки от коллег в слаке, поэтому как многие уже догадались, я перешел по ней и ввел данные от своего iCloud. Находясь при этом в полицейском участке. Представьте картину: я стою перед полицейским, который готов, ехать по отображаемой локации, если телефон онлайн. Я же ввожу данные от своего iCloud, чтобы показать ему локацию и отвязываю свой айфон, после чего айфон просто исчезает с карты. Прямо у нас на глазах.

Так айфон был украден во второй раз, и уже казалось бы, окончательно.

Вернувшись в офис, стала интересна схема работы фишеров, которым я подарил свой айфон.

В whois ничего интересного обнаружено не было. Обычный shared-хостинг и скрытые персональные данные. Решил посмотреть какие еще домены зарегистрированы на пользователя и какие висят на этом ip-адресе.

Обнаружил какую-то панель управления. И интересные копирайты в футере.

Немного погуглив копирайты из футера обнаруживается твиттер, фейсбук, а также несколько туториалов на ютьюбе по поводу того, как пользоваться данной панелью. Пока ничего не понятно, но очень интересно.

По описаниям социальных сетей и видео-туториалов на ютьюбе, становится понятным, что это какой-то сервис (из Камбоджии), который профессионально представляет услуги по анлоку потерянных (будем честны, скорее всего украденных) айфонов. На этом моменте для меня начинают проясняться некоторые вещи.

Пройдясь по панели при помощи scandir было обнаружено несколько занимательных ручек. Например, phpmyadmin, какая-то админка и пара php-скриптов со странными названиями.

Камбоджийские фишеры не хотят чтобы их панель можно было найти в гугл, поэтому прячутся от индексации при помощи Disallow в robots.txt. Список запрещенных ботов гораздо больше, но в скриншот не влезли.

Форма авторизации в админ панель очень похожа на ту же, что висит на главной странице. Зная, что это shared-хостинг, с phpmyadmin на борту и скриптами на PHP пробую подставить кавычку в форму авторизации.

И падаю с 500-кой. Успех, скорее всего есть sql-инъекция.

Расчехляем sqlmap и пытаемся достать из базы что-нибудь интересное. В базе есть табличка iserver_users, в которой хранятся пары логин; md5 пароль.

Фишеры не отягощены безопасностью, поэтому выбирают незамысловатые пароли, которые легко ищутся в радужных таблицах. Почти все пароли были найдены в радужных таблицах, исключения составили пароли, скорее всего, имеющие в своем составе специфические для Тайского или Камбоджийского алфавита символы.

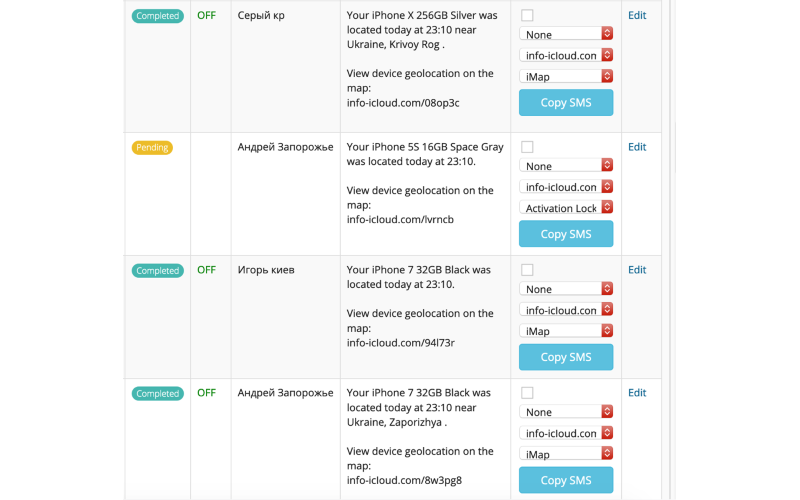

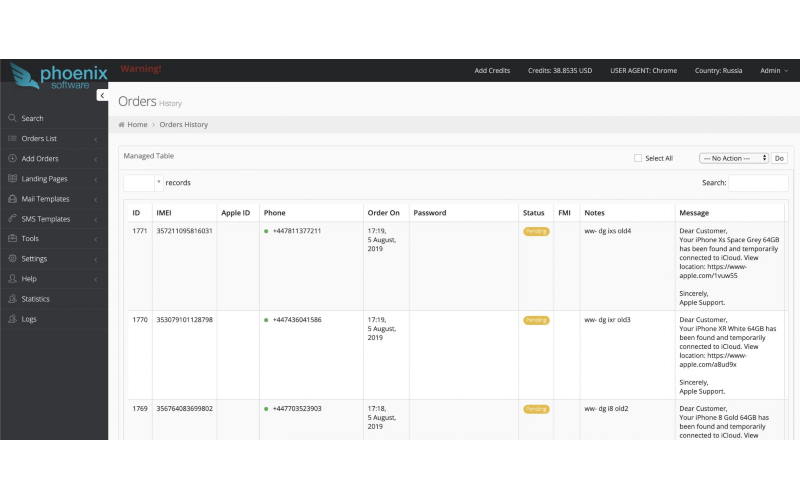

Немного ожидания и попадаем в пользовательский интерфейс фишера. Здесь можно сгенерировать фишинговую ссылку, посмотреть на статус своих жертв (перешел ли пользователь и отвязал iCloud, или ссылка еще находится в ожидании), мануал пользователя, блокировка ip-адресов, логи, ну и многое другое. Даже новости какие-то.

В этот момент начинаю осознавать, что это не просто сервис по продаже услуг по анлоку краденных телефонов, а полноценный SaaS для фишеров с собственным кабинетом и стоимостью лицензии. У каждого фишера есть аккаунт, список жертв с различными статусами этапов, на котором находится жертва и сроком действия лицензии.

В базе находилось несколько тысяч фишинговых ссылок, и примерно каждая пятая со статусом success. Представляете, каждый пятый айфон успешно отвязывается от iCloud?

Через некоторое время удалось попасть в админку разработчика. Стало понятно, что сервис довольно востребован в ЮВ-Азии и приносит, судя по графе Notes относительно неплохой для этой части света доход.

Через админку нахожу фишера, который анлокнул мой айфон. Домен сходится с доменом из СМС, которую отправили Коле. Значит, это точно он. В этот момент осознаю, что я еще легко отделался, введя свои данные. В моем случае телефон был просто отвязан от iCloud, но теоретически фишер мог заблокировать все остальные мои устройства и требовать выкуп за них. Я ранее слышал о такого рода разводах, но сам столкнулся с этим впервые.

Немного гуглежа по юзернейму фишера приводят на какой-то странный форум. Обращаю внимание на имя и инициалы в конце сообщения.

Снова гугл, в этот раз пытаемся найти страничку на фейсбуке.

Обнаруживается страничка человека, который занимается чем-то связанным с айфонами. На аватарке фотография без лица, на обложке страницы фото Apple Store в Бангкоке.

Скроллю вниз, для того чтобы изучить посты на странице, и снова успех. Последняя запись на стене — объявление с айфоном. Примерно через несколько часов, после того как я отвязал свой. Какое интересное совпадение, думаю я.

Дальше при помощи переводчика и фейковой странички на фейсбуке связываемся с этим человеком. Выясняется, что он занимается анлоком айфонов и берет за это деньги. Заказываем фишеру анлок телефона под видом человека, который нашел потерянный айфон. Фишер успешно его анлочит, даже не подозревая что происходит. После чего присылает реквизиты местного тайского банка для оплаты своих услуг. И знаете что? И имя в реквизитах частично совпадает с именем на Facebook.

После этого информация была передана в полицию, которая очень быстро нашла его. Фишер сразу же во всем сознался и попросил некоторое время на возвращение телефона. Видимо, телефон уже был у новых владельцев.

Процесс взаимодействия с тайской полицией и возвращением айфона длился примерно месяц. Было сложно объяснить, что произошло из-за языкового барьера. Даже с тайско-английским переводчиком это непросто. К большому изумлению тайские копы довольно быстро вникли в суть произошедшего и довольно активно участвовали в процессе.

Источник

Как у меня украли айфон, вторая серия

Новая мошенническая схема, с помощью которой украденный айфон отвязывают от вашего Apple ID, чтобы продать его подороже.

22 августа 2019

Почти год назад мы уже писали о том, как мошенники могут использовать классический фишинг для того, чтобы отвязать украденный iPhone от учетной записи и впоследствии продавать его не как «кирпич» на запчасти, а как полноценный б/у смартфон, который стоит гораздо дороже.

В прошлый раз удача была на стороне мошенников, которым удалось-таки с помощью фишинга выудить нужные им логин и пароль от iCloud. В этот раз я расскажу вам про более сложную схему получения конфиденциальных данных жертвы, а также про план Б, на который, без преувеличения, могут попасться почти все те, кто не попался на план А.

Первый этап: кража айфона

Началось все банально: моя коллега Анна забыла свой телефон на шезлонге в зоне отдыха у реки. Вернулась через 20 минут, но телефона уже на месте не было. Никто вокруг ничего не видел, а при попытке позвонить на номер выяснилось, что он недоступен. Анна, не мешкая, активировала режим пропажи со смартфона друга, где указала дополнительный номер телефона, по которому нашедший мог бы с ней связаться.

Через сутки, когда надежда на звонок от нашедшего пропала, а телефон, судя по информации из приложения «Найти iPhone», так и оставался выключен, она активировала режим полного удаления информации.

Телефон до сих пор так и пребывает в режиме «Ожидание стирания»

Этот полезный режим нужен для того, чтобы удалить всю информацию с телефона, как только тот подключится к сети Интернет, и превратить его в «кирпич». Но, судя по всему, нашедший телефон либо сам оказался экспертом, либо, что более вероятно, обратился к «знатокам», специализирующимся на отвязывании продуктов Apple от аккаунтов их владельцев. Так или иначе, с момента пропажи телефон так и не вышел в онлайн ни на секунду — соответственно, превратить iPhone в «кирпич» не удалось.

Кстати, хоть аппарат и был защищен распознаванием отпечатка пальца (Touch ID), доступ к Wi-Fi и мобильному Интернету можно было отключить, не разблокируя телефон. Для этого достаточно было вызвать на экране блокировки меню «Пункт управления» свайпом снизу вверх и включить авиарежим.

По умолчанию «Пункт управления» доступен на экране блокировки

В течение двух дней сим-карта телефона продолжала работать, и у мошенников было время воспользоваться ей и узнать номер телефона Анны. На третий день старую симку заблокировали, выпустили новую с тем же номером, и Анна вставила ее в новый аппарат.

Второй этап: фишинговая SMS

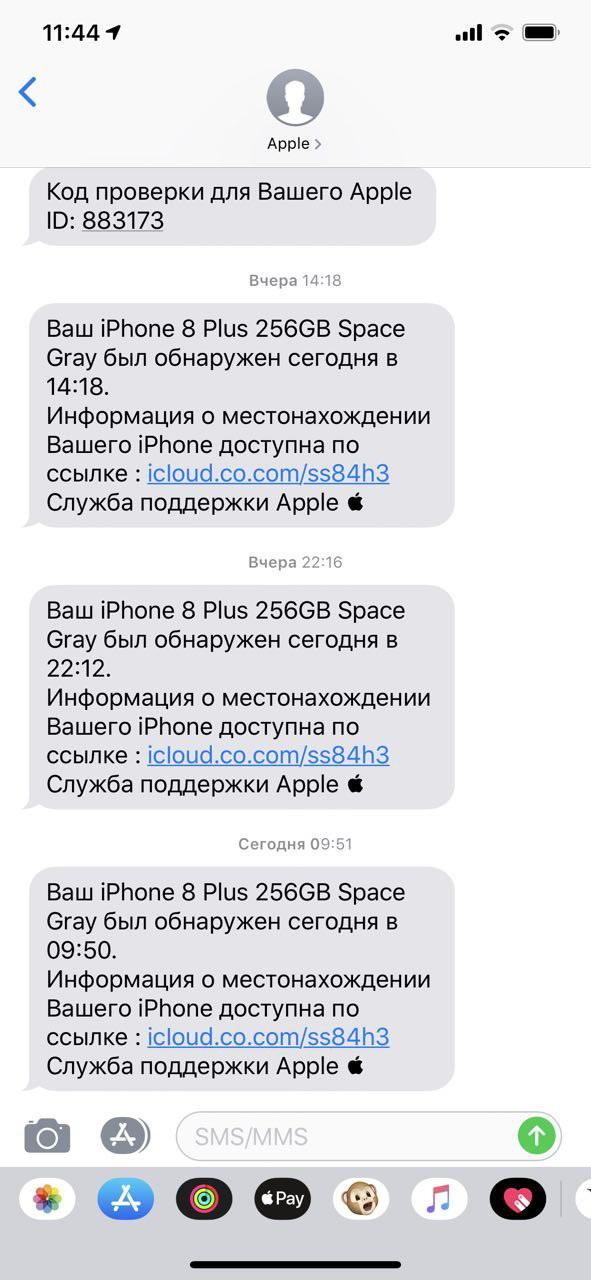

На четвертый день мошенники начали работу по приведению украденного iPhone в товарный вид и запустили стандартную схему по отвязке от аккаунта Apple ID. Сначала они сделали несколько прозвонов с номера телефона якобы из США, при попытке взять трубку и поговорить на другом конце было молчание.

Проверочные звонки от мошенников. Подмена номера легко делается с помощью IP-телефонии

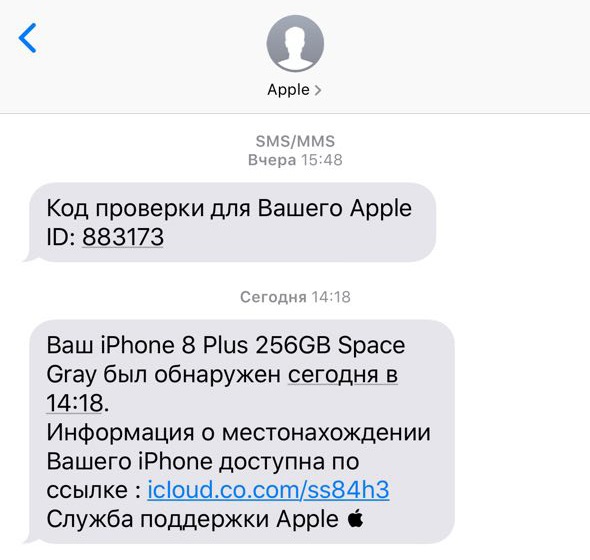

Все это делалось, чтобы убедиться, что симка восстановлена, номер снова активен и с ним можно работать. Сразу после последнего звонка Анна получила SMS, что ее телефон вышел в онлайн и был обнаружен.

Фишинговое сообщение о том, что потерянный iPhone вышел в сеть

Мошенники очень изобретательно подошли к созданию фишингового сообщения. Для того чтобы Анна не распознала обман, они отправили сообщение с сервиса, где можно подменить отправителя. Также они зарегистрировали домен, очень похожий на настоящий. Если ввести адрес вручную, то попадаешь на несуществующую страницу. А при переходе по ссылке происходит перенаправление на фишинговый сайт. В чем же секрет?

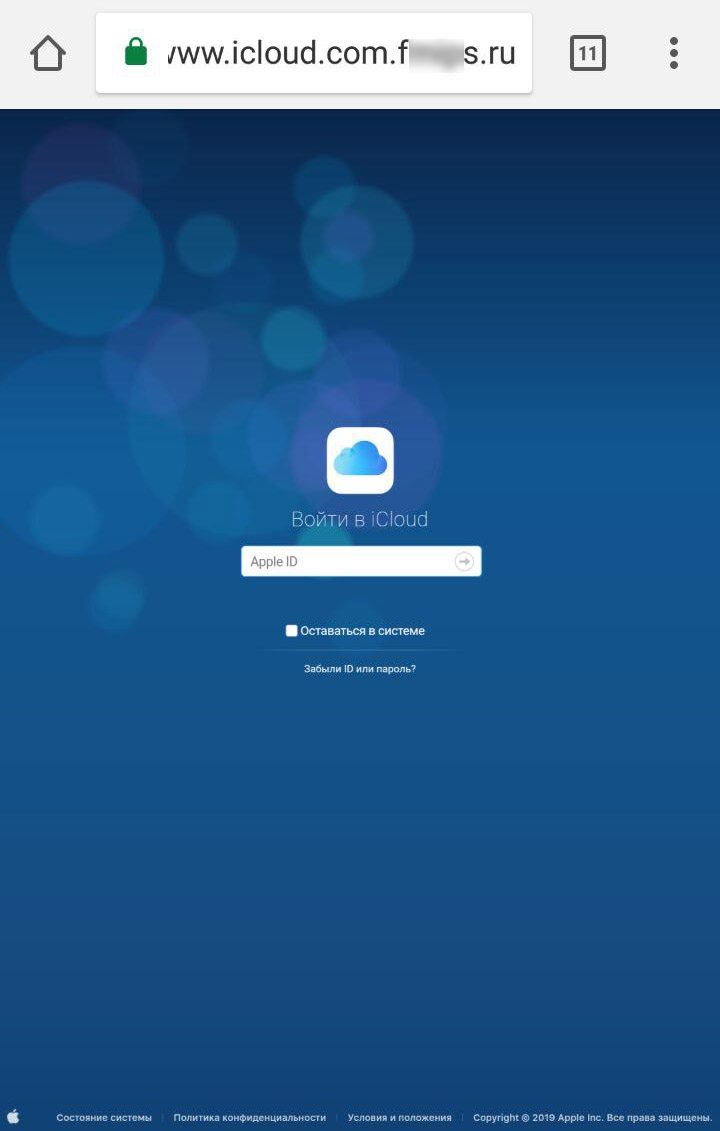

Дело в том, что домен ic loud.co.com действительно существует и принадлежит Apple, но в SMS на самом деле прописан не он, а ic ioud.co.com, только i, написанная в верхнем регистре, выглядит как маленькая L. При переходе по фишинговой ссылке произошел редирект, и Анна попала на качественно сделанную фишинговую страницу, предлагающую ввести Apple ID, а затем и пароль для поиска пропавшего телефона. На данной странице внимательный и технически грамотный человек заметит, что адрес вебсайта изменился и данные отправятся совсем не в Apple.

Так выглядит фишинговая страница, если ее открыть в мобильном браузере

Интересно, что страница выглядит по-разному в зависимости от того, с какого устройства и через какой браузер на нее заходишь. Скорее всего, этот сайт злоумышленники используют для разных фишинговых схем, заточенных под разные платформы.

Десктопная версия той же самой фишинговой страницы

Анна не стала заполнять фишинговую форму, так как сразу поняла, что сервис не настоящий. К тому же в приложении «Найти iPhone» телефон так и оставался оффлайн и не выходил в сеть с момента похищения.

На этом все могло бы закончиться, но, не отвязав телефон, мошенники теряют слишком много в цене при перепродаже. Поэтому они использовали план Б.

Третий этап: звонок «друга»

Через три часа после прихода фишингового сообщения, когда стало понятно, что Анна не станет вводить свои данные, ей поступил голосовой звонок. Звонивший представился сотрудником сервисного центра, назвал точную модель и цвет телефона, а затем поинтересовался, не она ли его потеряла. Далее он сказал, что телефон находится в данный момент у него, и чтобы его забрать, нужно приехать на Митинский радиорынок.

Анна сказала, что пару часов назад была совершена фишинговая атака, и начала задавать резонные вопросы: как к звонящему попал телефон, где он взял ее номер и не мошенник ли он сам. На это незнакомец сурово ответил: «Если вам телефон не нужен, можете и не приезжать». А потом добавил, что телефон в сервисный центр принесли подозрительные люди, что специалисты центра проверили его по базе и увидели, что он числится пропавшим. В той же (волшебной, не иначе) базе был указан телефон хозяйки, и у нее есть час, пока за аппаратом не вернутся.

Сделаем паузу для того, чтобы пояснить пару технических деталей. Чтобы понять, что телефон числится пропавшим, нужно его включить. Тогда на нем высветится оповещение о пропаже с номером телефона, по которому можно связаться с владельцем. Анна указывала не свой номер для связи, так как ее номер в тот момент был заблокирован, а симка перевыпускалась. Соответственно, ни в какую «базу» ее номер попасть не мог.

Кроме того, во время разговора Анна проверяла, появлялся ли в сети ее телефон. Увидев, что он так и не выходил в онлайн, она сказала об этом звонившему, на что тот глубокомысленно изрек, что, возможно, уже успели подменить Apple ID. Если отбросить эмоции и психологическое давление, уже на этом моменте можно было бы понять, что звонящий — мошенник. Но вернемся к тому, как события развивались дальше.

Итак, далее сотрудник сервисного центра заявил, что задерживать клиентов они не имеют права и отдадут телефон по первому требованию. Также попросили позвонить и предупредить, если за час до рынка добраться не получится. А еще попросили взять с собой коробку от телефона и паспорт. Уловка сработала — Анна взяла друзей для подстраховки, вызвала такси и ринулась за телефоном. Путь до рынка составлял тридцать минут, и она не боялась опоздать.

Через какое-то время, уже находясь в пути, Анна еще раз позвонила «сотруднику сервис-центра», чтобы узнать, как там дела. Тот попросил открыть приложение «Найти iPhone» и начал задавать множество вопросов о том, что она там видит, какого цвета шарик рядом с иконкой телефона, и просто заговаривал зубы, изображая бурную деятельность.

Когда Анна сказала, что подъезжает, он попросил ее еще раз зайти в облако и проверить, не появился ли там аппарат, а затем попросил нажать кнопку «удалить», чтобы, когда появится предупреждающее сообщение, Анна сказала, что именно в нем написано — «привязан» или «ассоциирован». Анна нажала кнопку, увидела предупреждение и сказала, что там значится «ассоциирован». «Сотрудник сервис-центра» радостно заявил, что все понятно: телефон отвязали от облака, и для того, чтобы его перепривязать, необходимо нажать на подтверждение удаления, и тогда он переподключится.

Ни в коем случае не удаляйте украденный айфон из приложения «Найти iPhone»!

Анна, конечно же, этого делать не стала — несмотря на стрессовую ситуацию, она помнила, что ни при каких обстоятельствах нельзя отвязывать телефон от своей учетной записи. Поэтому она сказала, что с этим разберется уже на месте по приезду.

Через несколько минут мошенник снова позвонил и применил самую действенную из известных уловок социальной инженерии — ввел жертву в состояние паники и ограниченного лимита времени, заявив, что за телефоном пришли и решать надо здесь и сейчас.

На заднем фоне был характерный звук общественного места, шум и голоса, спрашивающие «ну как там», сам же мошенник, отвечая им «да, ребят, еще пара минут», продолжал настаивать на удалении телефона из облака. Анна сказала, что уже подъезжает и что вызвала полицию, и они уже едут. На что он заверил, что все данные с камер он им отдаст, но телефон отдает клиентам и не может больше их задерживать.

Конечно, по приезду на Митинский радиорынок Анна не нашла павильон № 51. Более того, позже местный участковый заверил ее, что такого павильона не существует и что это обычная история — мошенники в своей легенде для владельцев потерянных и украденных айфонов даже номер павильона не меняют. Дальше участковый рассказал всю схему в деталях, в точности так, как она произошла с Анной.

После этого мошенники на связь не выходили, но фишинговые сообщения приходили еще четыре дня. Видимо, мошенники продолжали надеяться, что Анна все же сдастся и введет пароль.

Фишинговые сообщения продолжали приходить еще некоторое время

В итоге Анне не удалось вернуть свой айфон. Зато она так и не поддалась на уловки мошенников: телефон остался привязанным к ее Apple ID с активированным режимом полного удаления — при первом же подключении к Интернету он превратится в «кирпич». Так что продать его как полноценный iPhone не получится, вору придется продать его на запчасти.

Что делать, если iPhone потерян или украден

В заключение несколько советов о том, как следует себя вести, если ваш iPhone потерян или украден.

Источник