- MDM блокировка: что это и как убрать

- MDM блокировка

- Как выявить MDM профиль при покупке б/у Mac

- Переустановка системы при MDM блокировке

- MDM блокировка на iPhone и iPad

- Централизованное управление мобильными устройствами iOS через MDM

- Зачем MDM вообще нужен?

- Разберемся, что из себя представляет MDM?

- Удаленное управление мобильными устройствами iOS и MacOS через MDM

- Обратите внимание

- Краткий итог

- Процесс регистрации устройства DEP

- MDM Payload

- Сертификат идентификации устройства

- Другие популярные статьи

- Выключается iPhone при достаточном заряде батареи

- MacBook не включается. Что делать?

- Типовые неисправности MacBook Pro A1398

- Обзор безопасности управления мобильными устройствами

- Обзор

- Типы регистрации

- Ограничения устройств

- Управление настройками код-паролей и паролей

MDM блокировка: что это и как убрать

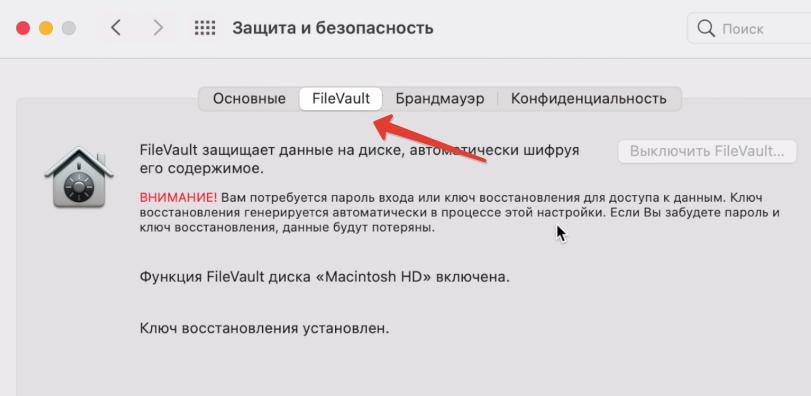

Техника Apple известна, в первую очередь, своей безопасностью. Система FileVault зашифрует 265-битным ключом загрузочный диск для предотвращения несанкционированного доступа к данным.

А функция «Найти Мак» или iPhone позволит удаленно найти на карте и заблокировать доступ к части данных в украденной технике Apple.

MDM блокировка

Но есть еще одна система блокировки MDM (система управления мобильными устройствами).

В крупных компаниях, чтобы администратору можно было быстро и удаленно управлять устройствами, он устанавливает на них MDM профиль. Используя удаленное управление, администратор может отключать функции, устанавливать или удалять приложения, отслеживать и ограничивать ваш интернет-трафик, а также удаленно стирать данные с Mac и iPhone.

Профиль MDM можно установить на б/у или новую технику Apple. Обычная компания или учебное заведение обращается в Apple, чтобы занести серийные номера купленных устройств в базу данных. Затем все права передаются администратору, который настраивает эти машины по своему усмотрению. Админ отслеживает работу сотрудников компании и следит, чтобы устройство не украли и не продали на вторичном рынке.

Как выявить MDM профиль при покупке б/у Mac

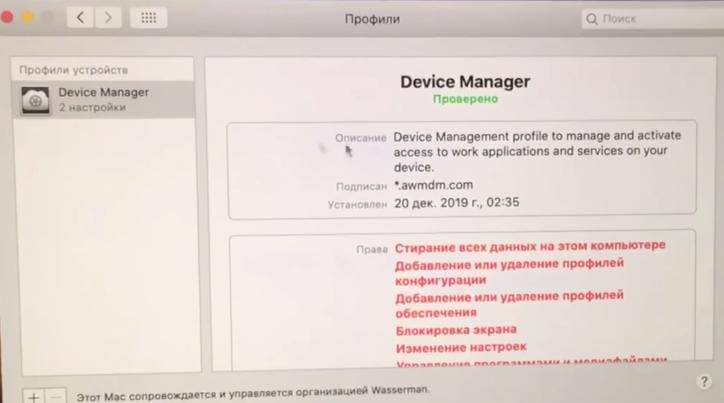

Способ 1. На компьютере Mac откройте меню Apple — Системные настройки и найти папку с профилями. Если она есть, как на скрине ниже, значит Mac заблокирован.

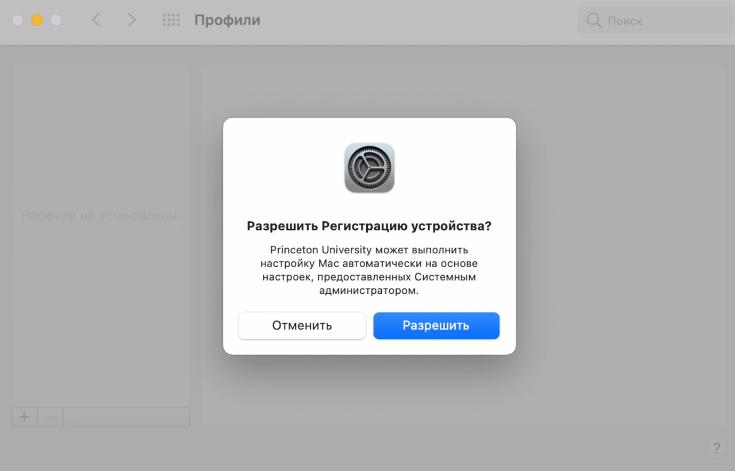

Способ 2. Либо на ноутбуке будет периодически вылазить окошко с предложением установить профиль. До обновления системы на Big Sur такие уведомления обычно не появляются.

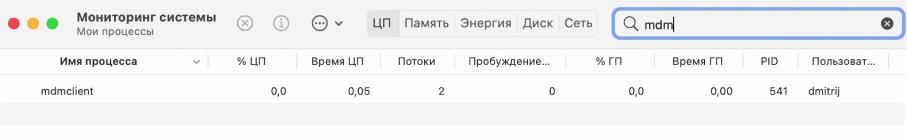

Способ 3. Через утилиту Мониторинг системы, вкладка ЦП — отыскать процесс «mdmclient«. Если он есть, значит компьютер подключен к сервису поддержки устройств Apple и он имеет MDM блокировку.

Вывод: до тех пор, пока у вас нет папки с установленными профилями в системных настройкам, вашим устройством никто управлять не может. Но будет регулярно появляться надоедливое уведомление, через которое можно установить профиль. Плюс у вас будут проблемы с активацией устройства после полного форматирования Mac.

Переустановка системы при MDM блокировке

Самый надежный способ переустановить систему при MDM блокировке — это полное удаление диска с его форматированием, а затем установка последней версии macOS.

Шаг 1. Выключите компьютер, а при его включении зажмите и удерживайте Command+R (или кнопку питания для Mac на чипе M1 до появление шестерни около 10 секунд). Так вы запустите восстановление системы на macOS.

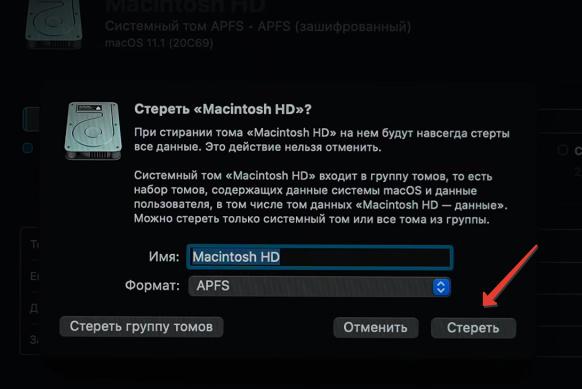

Шаг 2. В окошке запускаем дисковую утилиту и форматируем все разделы нажатием кнопки «Стереть».

Этот способ хорош тем, что если Mac привязан к учетной записи, или активирована функция «Найти Mac», то прежде, чем произойдет это действие, необходимо отключить эти опции, введя пароль. Т.е.

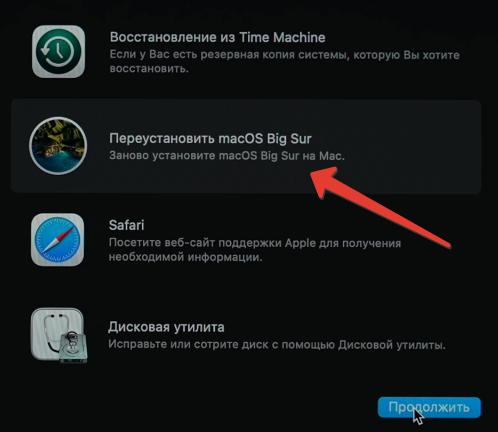

Шаг 3. Жмем на пункт «Переустановить macOS». В этом случае при активации системы, если Мак заблокирован на MDM профиль, появится уведомление, требующее связаться с администратором либо ввести логин и пароль.

Побороть проблему можно откатом до заводской ОС, а затем обновлением системы до macOS Big Sur. Тогда MDM профиль не будет установлен в системных настройках, но будет регулярно появляться уведомление.

MDM блокировка на iPhone и iPad

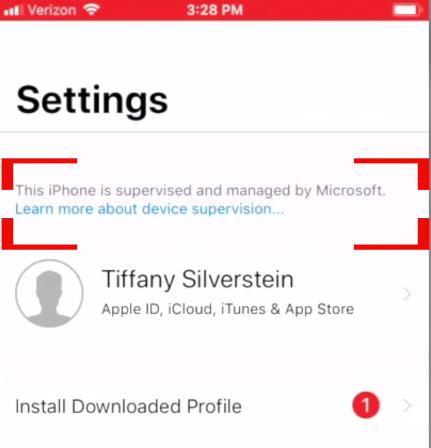

На iPhone, iPod или iPad сведения об MDM профиля обычно отображаются в верхней части настроек.

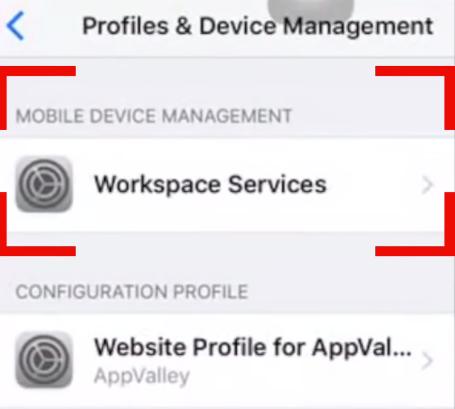

Или могут находиться в основных настройках, Профили.

MDM блокировку в iPhone можно и не найти потому, что есть утилита, которая деактивирует такие профили. И вы узнаете, что ваш iPhone «залочен» только после полного форматирования или обновления до версии iOS, в которой Apple улучшила защиту. Например, как это было с iOS 13.4.

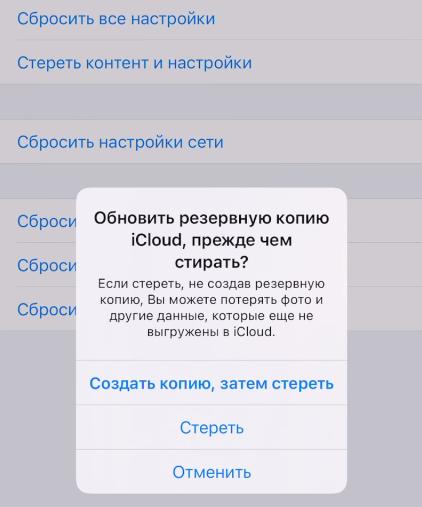

Чтобы не «поймать» MDM блокировку и не превратить смартфон к кирпич, ВСЕГДА обновляйте iPhone до последней версии прошивки через Настройки — Основные — Обновление ПО . И полное форматирование через Настройки — Основные — Сброс — Стереть контент и настройки .

Если после установки системы и активации iPhone не появится такое окно, значит с вашим iPhone все в порядке, MDM блокировки нет.

При покупке iPhone новое устройство всегда нужно распечатывать и активировать, и только в таком случае вы узнаете,что девайс не залочен. Если вы попали в такую ситуацию, когда проверять уже поздно, есть несколько вариантов.

- Обратиться в магазин, где покупали, или в Apple Store (при наличии чека) и вернуть устройство. Иногда случайным образом добавляются серийные номера, и блокируются даже новые устройства.

- Обратиться в компанию, которой принадлежит устройство с MDM блокировкой. Не исключено, что компания уже давно списала и продала оборудование, но системный администратор забыл удалить MDM профиль.

- Обратиться в СЦ для удаления MDM профиля через программатор или перепайку. Это способ незаконный, т.к. по сути у вас на руках украденное устройство. Все ваши данные сотрутся.

Вывод: покупайте новую технику Apple только у официалов. А при покупке б/у проверяйте на наличие профилей MDM блокировки. Не гоняйтесь за дешевыми ценами на технику Apple.

Своими историями и опытом покупки различной техники делитесь в комментариях.

При написании стать использованы материалы с каналов: Intune Support Team, ProTech, Apple Tech 752, Fix mobile.

Источник

Централизованное управление мобильными устройствами iOS через MDM

Последние несколько недель я провел в поисках изучения и поиска информации об MDM (Mobile device management). Другими словами, управлением мобильными устройствами. И сейчас я хочу поделиться результатами поиска. MDM стал темой горячих споров, поскольку организации вынуждены вводить режим безопасности, если идет речь о важных данных. Мобильные устройства проникают на каждый уровень корпоративного общества, отчего возникает большая необходимость удаленного управления этими устройствами. Apple предоставляет несколько корпоративных возможностей такого управления с помощью удаленной конфигурации профилей, полная поддержка которых доступна с 2010 года.

Зачем MDM вообще нужен?

Для лучшего понимания рассмотрим конкретный пример, в котором мы имеем очень много iOS девайсов в компании и должны управлять всеми ими централизованно. Ваши действия? Либо мы используем сторонние приложения для обеспечения такого управления, например, Air-watch, либо пробуем развернуть сервис Enterprise Deployment от Apple, он же «MDM». В первом случае придется не слабо раскошелиться, поэтому рассмотрим сразу второй вариант.

Разберемся, что из себя представляет MDM?

Протокол управления мобильными устройствами MDM позволяет системным администраторам отправлять команды управления на подключенные устройства под управлением iOS 4 и более поздних версий системы.

Через MDM сервис администратор может просмотреть, добавить или удалить профили, удалить коды доступов или безопасно удалить данные на удаленном устройстве.

Согласно документации Apple:

Протокол MDM построен на основе HTTP, TLS и push-уведомлений. Соотвествующий протокол проверки MDM обеспечивает способ передачи процесса начальной регистрации на отдельный сервер. Далее MDM использует Apple Push Notification Service (APNS) для отправки сообщения «wake up» (очнись!) для управляемого устройства. Затем устройство подключается к заранее определенной веб-службе для получения команд и возвращения результата их выполнения.

Вышеуказанное понимается так, что для работы службы MDM необходимо развернуть HTTP-сервер, чтобы работать как MDM-сервер, а затем распространять профили, содержащие необходимую информацию для управления устройствами.

Ключевая особенность: возможность администратору отправлять профили на устройство без какого-либо непосредственного физического вмешательства.

Таким образом, сервис MDM состоит из трех ключевых вещей:

1. Устройства, которыми нужно управлять (конечно же)

2. Сервер, осуществляющий управление (различные серверы MDM)

3. Методы, с помощью которых сервер может «разбудить» устройство через уведомление ASNP

Необходимые данные могут содержаться в файле конфигурации с расширением .mobileconfig передаваемый через электронную почту или страницу в интернете, как часть итоговой конфигурации профиля доставляемого через удаленную службу регистрации или с помощью Device Enrollment Program (DEP) автоматически.

В любой момент времени на устройстве может быть установлены данные только одного MDM. После того как вы зарегистрировались на сервере MDM, устанавливается безопасная связь между MDM-сервером и порталом Apple. Это используется для синхронизации сведений о девайсе, с помощью портала регистрации устройств Apple DEP.

Когда вы найдете устройства, синхронизированные с порталом Apple, то можете назначить пользователя для него.

Всякий раз когда устройство активируется, все ограничения и конфигурации, указанные через MDM автоматически устанавливаются на все ваши устройства удаленно. Настройте DEP, что все устройства приобретенные в рамках DEP, будут управляться MDM по-умолчанию как только они были активированы. Рассмотрим как это работает с сервером.

Каждое взаимодействие между клиентом устройств и сервером MDM состоит из четырёх элементов:

1. Сервер запрашивает push-уведомление через Apple

2. Apple отправляет push-уведомление на устройство

3. Устройство подключается к серверу

4. Сервер и клиент обмениваются командами и результатами

Удаленное управление мобильными устройствами iOS и MacOS через MDM

Обратите внимание

Необходимо приобрести сертификат APNS. Это позволит MDM-серверу взаимодействовать с клиентом и без данного сертификата MDM сервис работать не будет.

Некоторые потрясающие возможности MDM:

1. Удаленный доступ

2. Поддержка множества мобильных операционных систем

3. Механизм защиты

4. Управление приложениями корпоративного уровня

Краткий итог

- Основной целью протокола MDM является отправка команд на устройства iOS и обработка результатов.

- Протокол MDM основан на протоколе HTTPS (secure HTTP), который используется для обмена XML-сообщениями, называемыми списками свойств (plists).

- В протоколе MDM сервер не отправляет команды на устройство. Вместо этого сервер использует службу Apple Push Notification Service (APNS) для уведомления устройства о наличии новых команд.

- Как только устройство получает push-уведомление, оно запрашивает команды у сервера MDM, выполняет их и отправляет результаты обратно на сервер MDM.

Процесс регистрации устройства DEP

Устройства регистрируются в MDM, когда сервер предоставляет устройству специальный профиль конфигурации. Этот профиль содержит:

MDM Payload

Это специальные параметры, которые сообщают устройству, что оно будет управляться сервером MDM. Он содержит URL-адрес сервера, тему push-уведомления и другие атрибуты. Для получения более подробной информации о МДМ полезной нагрузки см. в МДМ ведения протокола.

Сертификат идентификации устройства

Мобильный сервер должен аутентифицировать подключенные устройства. Поскольку MDM выполняется автоматически без взаимодействия с пользователем, обычная аутентификация имени пользователя / пароля не будет работать. Мобильный сервер (в качестве сервера MDM) проверяет устройства по их сертификату. Это называется аутентификацией сертификата и выполняется на уровне SSL сервера.

Это не конечная диаграмма — поищите официальный документ DEP, и вы увидите, что он будет содержать “намного больше” информации.

Кратко рассмотрели что представляет из себя MDM и зачем он нужен. Для уверенного использования системы необходимо ознакомиться с большим количеством информации, ведь системы корпоративного уровня всегда учитывают много нюансов. Надеюсь пост был интересен и дал новые знания об экосистеме устройств Apple.

Перевод статьи Mobile device management (MDM) for iOS — https://medium.com/swlh/mobile-device-management-mdm-for-ios-60448313dafb

Другие популярные статьи

Выключается iPhone при достаточном заряде батареи

Читателей за год: 18001

Чего только не случается со смартфонами: падают, тонут, иногда просто теряются. И все это может стать причиной возникновений неисправностей в смартфоне. Но хороший дефект всегда себя покажет. А что если причина возникновения неисправности неизвестна?

MacBook не включается. Что делать?

Читателей за год: 13127

Пожалуй одна из самых распространенных неисправностей, заявленная клиентами при сдаче в ремонт своего MacBook — не включается. В этой заметке рассмотрим следующие вопросы.

Типовые неисправности MacBook Pro A1398

Читателей за год: 11223

МасBook Pro Retina A1398 появился в середине 2012 года. С 2012 года было выпущено 5 платформ A1398 и с десяток комплектаций. К сожалению, все модели имеют типовые неисправности.

Источник

Обзор безопасности управления мобильными устройствами

Обзор

Операционные системы Apple поддерживают работу с системами управления мобильными устройствами (MDM), благодаря чему организации могут выполнять безопасную настройку и управлять масштабным развертыванием устройств Apple. Работа функций MDM основана на существующих технологиях операционной системы, таких как профили конфигурации, регистрация по беспроводной сети и служба Apple Push Notification (APNs). Например, APNs используется для вывода устройства из режима сна, чтобы оно могло напрямую связаться с системой MDM через безопасное соединение. Конфиденциальная или корпоративная информация через APNs не передается.

Используя MDM, отделы ИТ могут безопасно внедрять устройства Apple в корпоративную среду, устанавливать и обновлять настройки по беспроводной сети, следить за соответствием корпоративным политикам, управлять политиками обновления программного обеспечения и даже удаленно стирать данные или блокировать управляемые устройства.

Помимо стандартных способов регистрации устройств, поддерживаемых в iOS, iPadOS, macOS и tvOS, в операционных системах iOS 13 или новее, iPadOS 13.1 или новее и macOS 10.15 или новее был добавлен новый тип регистрации — регистрация пользователя. Регистрация пользователя — это регистрация в MDM, которая разработана для программы использования сотрудниками личных устройств на работе (BYOD), когда устройство принадлежит пользователю, но используется в управляемой среде. Регистрация пользователя предоставляет системе MDM меньше полномочий, чем регистрация неконтролируемых устройств, и обеспечивает криптографическое разделение пользовательских и корпоративных данных.

Типы регистрации

Регистрация пользователя. Этот тип регистрации, предназначенный для личных устройств, используется совместно с управляемыми Apple ID для идентификации пользователя на устройстве. Управляемые Apple ID являются частью профиля регистрации пользователя, и для завершения процесса регистрации пользователь должен успешно пройти аутентификацию. Управляемые Apple ID можно использовать одновременно с личным Apple ID , с которым пользователь уже выполнил вход в систему ранее. Управляемые приложения и учетные записи используют управляемые Apple ID , а личные приложения и учетные записи — личные Apple ID .

Регистрация устройства. Этот тип регистрации позволяет пользователям организаций вручную регистрировать устройства и управлять различными аспектами использования устройств, в том числе возможностью стирания данных на устройстве. Администратору доступен большой набор полезных нагрузок и ограничений, которые можно применять к устройству. Когда пользователь удаляет профиль регистрации, также удаляются все профили конфигурации, включая связанные с ними настройки и управляемые приложения, использующие этот профиль регистрации.

Автоматическая регистрация устройства. Этот тип регистрации позволяет организациям настраивать устройства и управлять ими с момента извлечения из коробки (этот тип регистрации также называется полностью автоматическим развертыванием). Такие устройства также называются контролируемыми. На контролируемых устройствах можно запретить удаление профиля MDM пользователем. Автоматическая регистрация возможна только для устройств, принадлежащих организации.

Ограничения устройств

Администраторы могут накладывать (и иногда снимать) ограничения, чтобы запретить пользователям доступ к определенным приложениям, службам или функциям устройства iPhone, iPad, Mac или Apple TV, которые зарегистрированы в системе MDM. Ограничения отправляются на устройства в составе полезной нагрузки ограничений, которая входит в профиль конфигурации. Некоторые ограничения на iPhone можно дублировать на Apple Watch , с которым создана пара.

Управление настройками код-паролей и паролей

По умолчанию код-пароль пользователя является цифровым. На устройствах iOS и iPadOS с Touch ID или Face ID минимальная длина код-пароля составляет четыре цифры. Рекомендуется использовать более длинные и сложные код-пароли, поскольку их труднее подобрать или взломать.

Для принудительного применения сложных код-паролей и других политик администраторы могут воспользоваться системой MDM или Microsoft Exchange ActiveSync, а также обязать пользователей вручную установить профили конфигурации. Для установки полезной нагрузки политики код-паролей macOS требуется пароль администратора. Некоторые политики код-паролей могут требовать задания код-паролей определенной длины, а также использования в них определенных символов и других атрибутов.

Источник