- Внимание! Мошенники рассылают вирусы на Android по SMS и MMS

- Как «работает» вирус через смс в смартфоне Андроид

- Как действуют мошенники

- Как функционирует вирус

- Примеры из жизни

- Телефон поймал вирус через СМС: что угрожает Андроид?

- Как происходит заражение устройства?

- Чем опасен этот вирус?

- Что делать, если произошло заражение?

- SMS-вирус под ОС Android или «Привет 🙂 Тебе фото…»

- Вступление

- 1. Подготовка

- 2. Установка

- 3. Вирус-приложение

- 4. Удаление?

- 5. Dr Web против вируса

- 5. Avast против вируса

- 6. Реверс-инжиниринг

- Послесловие

- Выводы

Внимание! Мошенники рассылают вирусы на Android по SMS и MMS

В последнее время тулякам и жителям других городов валом приходят смски со ссылками. Что это значит и как с этим бороться?

Хитрый вирус поражает смартфоны тех, кто кликнет по ссылке из сообщения. Соблазн велик: сообщение приходят от кого-то из вашего списка контактов.

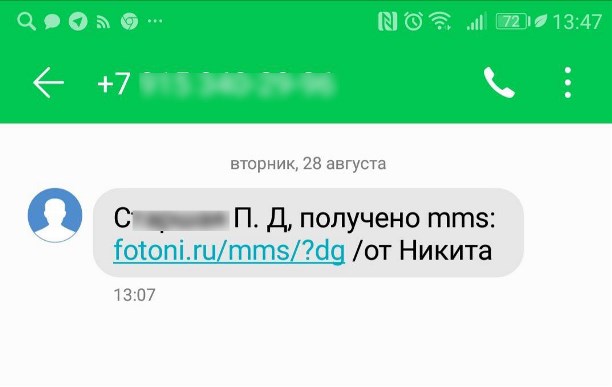

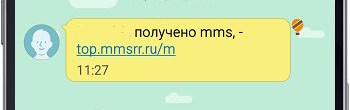

Выглядят они так:

Так или иначе, открывать ссылку ни в коем случае нельзя. Поскорее удалите это сообщение. Целью вируса, по мнению специалистов, является счет вашего мобильного либо средства на ваших банковских картах.

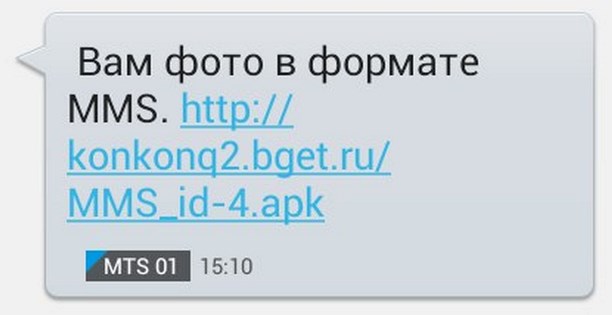

В случае перехода по указанному адресу на смартфон жертвы загружается программа с расширением. apk.

Далее программа узнает баланс карты с помощью мобильного приложения и крадет деньги. После этого вирус идет по списку контактов жертвы.

Читайте больше на https://www.pravda.ru/news/science/technolgies/06−07−2017/1340883-mms-0/

Мало того, если вы откроете ссылку, в ваш телефон загружается программа (чаще всего с расширением apk). Кроме финансовых потерь вирусная программа страшна тем, что ваш телефон также начинает рассылать подобные sms и mms вашим контактам из списка. Саму же программу просто так не удалишь: она блокирует баннером доступ к списку приложений и к настройкам вашего смартфона.

Этой программе уже больше года, сейчас пошла очередная волна рассылок.

Пришло непонятное сообщение со ссылкой? Удалите его как можно быстрее. Никогда не открывайте ссылки из таких сообщений, расскажите об этом детям и родителям, предупредите знакомых, что никаких сообщений не рассылаете.

Что делать, если вы все же открыли ссылку и подхватили вирус?

Можно сразу отнести телефон специалистам либо попробовать убрать «захватчика» самому.

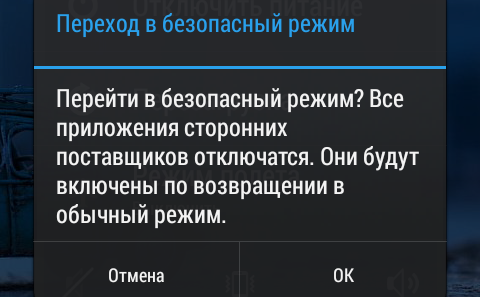

Вытащите sim-карту из устройства и загрузите устройство в «Безопасном режиме»: когда на смартфоне работают только предустановленные «заводские» приложения. Тогда вы сможете войти в меню и удалить «захватчика».

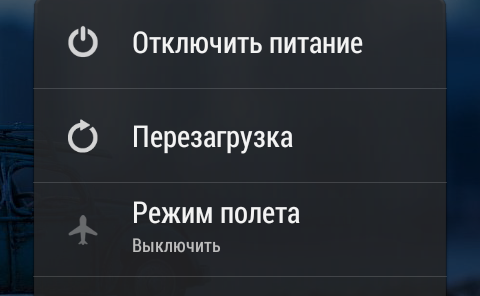

Безопасный режим включается на разных смартфонах по-разному.

Нажмите и удерживайте кнопку питания до тех пор, пока не появится меню выключения.

Выберите пункт «Выключить» или «Отключить питание» и удерживайте на нем палец до появления вот такого меню:

и дождитесь перезагрузки. Когда устройство включится, в левом углу появится надпись «Безопасный режим».

На некоторых смартфонах после нажатия кнопки «Выключить» нужно долго держать кнопку уменьшения громкости, тогда «Безопасный режим» включится.

Лучше заранее «погуглить», как он включается на устройстве вашей модели.

После этого нужно найти и удалить опасное приложение. Обычно он называется SMS_S, SMS MMS, Послание, Сообщение, SMS Фото, MMS Фото, Foto или похожим образом.

Не нашли? Попробуйте удалять по одному все недавно установленные приложения. Нужные вы потом всегда сможете установить снова.

Источник

Как «работает» вирус через смс в смартфоне Андроид

p, blockquote 1,0,0,0,0 —>

На данный момент самыми уязвимыми считаются Android-смартфоны. Появился новый вирус через смс на Андроид.

p, blockquote 2,0,0,0,0 —>

p, blockquote 3,0,0,0,0 —>

В смартфонах с открытым кодом, каковой собственно и является операционная система Андроид, новые вирусы распространяются с невероятной быстротой.

p, blockquote 4,0,0,0,0 —>

Цели злоумышленников теперь изменились. Ранее они пытались лишь воспользоваться деньгами в мобильниках, а сегодня под прицелом банковские карточки и все средства, которые есть в интернет-банке. Мошенников в первую очередь интересуют смартфоны с поддержкой услуги «Мобильный банк». Она позволяет украсть со счета жертвы деньги на номер мошенника. Для этого они отправляют вирус через смс на Андроид.

p, blockquote 5,0,0,0,0 —>

Как действуют мошенники

Первый подобный вирус активизировался в начале лета 2017 г. Опасность в том, что троянец функционирует в Android-смартфоне удаленно.

p, blockquote 6,0,1,0,0 —>

Злоумышленники отправляют SMS на нужный номер, поэтому чтобы идентифицировать наличие этого вируса в своем мобильном гаджете владельцы смартфонов должны обратить внимание на рост количества SMS-сообщений ценой по 100 рублей. В результате с мобильного счета хозяина смартфона снимается сумма, кратная 100.

p, blockquote 7,0,0,0,0 —>

Чтобы существенно заработать, злоумышленник вынужден отправлять несколько SMS-троянцев с номера своей жертвы. Ведь в этой мошеннической цепочке работает не только он один.

p, blockquote 8,0,0,0,0 —>

Троянец поселяется в гаджете жертвы, и с номера жертвы шлет СМС-ки на «дорогой» номер мошенников. И именно за эти СМС-ки в адрес этого «дорогого» номера с жертвы снимают по 100 руб. за каждое несанкционированное СМС-сообщение.

p, blockquote 9,0,0,0,0 —>

Посредниками в данной схеме могут выступать оператор связи, провайдер и другие партнеры, которые могут и не знать о проделках мошенников. Чтобы покрыть все расходы и заработать, злоумышленнику необходимо снять с каждого номера не менее 1000 рублей.

p, blockquote 10,0,0,0,0 —>

При этом нельзя исключить возможность, что владельцы смартфонов могут пожаловаться своему оператору на кражу денег. И тогда сотовые операторы предпринимают ответные меры, мешающие совершать махинации. Например, они могут ввести обязательный ввод дополнительных подтверждений перед списанием денег и тому подобное. В такой ситуации злоумышленники вынуждены искать новые способы мошенничества.

p, blockquote 11,0,0,0,0 —>

Благодаря этим факторам появился еще один троянец. Этот представитель Trojan-SMS также выполняет поступающие с удаленного сервера команды.

p, blockquote 12,0,0,0,0 —>

Новый вирус является более гибким и отлично ориентируется в любых условиях уже с учетом барьеров сотового оператора, и даже состояния счета абонента и времени совершения операций.

p, blockquote 13,1,0,0,0 —>

Как функционирует вирус

p, blockquote 14,0,0,0,0 —>

Новый вирус является спящим – он не обладает самостоятельностью. Даже попав в смартфон, он не проявляется никак. Чтобы он заработал, требуется удаленная команда хозяина телефона.

p, blockquote 15,0,0,0,0 —>

Для этого используется так называемый POST запрос. Он предназначен для запроса, при котором веб-сервер принимает для хранения данные, заключённые в тело сообщения. Он часто используется, например, для загрузки файла.

p, blockquote 16,0,0,0,0 —>

Использование запроса POST позволяет установить связь с удаленным сервером и получить соответствующую команду, получив которую, троянец начинает отправлять с номеров своих жертв дорогостоящие SMS-сообщения на номер мошенников.

p, blockquote 17,0,0,0,0 —>

Как действует новый троянец? Например, программа автоматически рассылает SMS-сообщения с одним словом «BALANCE» на номер с поддержкой «Мобильного банка».

Отправляя смс-сообщение c короткого номера, мошенники таким образом могут проверить, есть ли на номере жертвы привязка к счету в банке и какое там состояние счета.

Примеры из жизни

Например, у Сбербанка номер, с которого отправляются сообщения – 900. Когда приходит сообщение «BALANCE» (или, возможно, по-русски «баланс») от отправителя 900, то владелец телефона, доверяя Сбербанку и будучи уверенным, что это сообщение именно от этого банка, открывает сообщение и отвечает на него, желая узнать, что случилось с балансом. Таким образом мошенники получают ответ на свою смс-ку, который для них означает, что к телефону прикреплена банковская карта. Более того, им становится понятно, что этой картой можно управлять с помощью SMS-команд, что входит в услугу «Мобильный банк». А дальше, как говорится, «дело техники».

p, blockquote 19,0,0,1,0 —>

Одна моя знакомая недавно получила сообщения с короткого номера 4-74-1, который числится за мобильным банком Сбербанка с сообщением «Услуга недоступна, попробуйте позже». Ответ она по понятным причинам не отправляла, уже зная про возможные угрозы. Явно это такие же мошенники, маскируясь под мобильный банк, пытались таким образом вычислить ее реакцию и определить, установлен ли на ее смартфоне мобильный банк.

p, blockquote 20,0,0,0,0 —>

А дальше, если мошенники вычисляют наличие на мобильном устройстве мобильного банка, то для них не составит труда к нему подключиться несанкционированным образом. К сожалению, подобный сервис «Мобильный банк» пока еще недостаточно защищен. Хотя, конечно, банки и их службы информационной безопасности постоянно над этим работают, создавая более удобные и надежные сервисы.

p, blockquote 21,0,0,0,0 —>

p, blockquote 22,0,0,0,0 —>

p, blockquote 23,0,0,0,0 —>

p, blockquote 24,0,0,0,0 —>

p, blockquote 25,0,0,0,0 —> p, blockquote 26,0,0,0,1 —>

Источник

Телефон поймал вирус через СМС: что угрожает Андроид?

Распространение нового вируса СМС на Андроид ставит под угрозу безопасность устройств большого количества пользователей. Что же делать, если вам пришло сообщение с сомнительным текстом, и как обезопасить себя и свое устройство? Далее расскажем подробно о том, какую угрозу несет в себе этот Троян и как можно его идентифицировать.

Как происходит заражение устройства?

Распространяется Троян на телефонах и планшетах с помощью СМС-сообщений, и работает как системный сервис, называющийся com.driver.system. Как же понять, что на телефон попал вирус через смс, и действительно ли полученное соощение несет опасность?

Выглядит это СМС следующим образом:

привет [смайлик] тебе фото https:// m**o*an.ru/oujr/380688086*6*

Полученная в сообщении ссылка — это адрес на загрузку apk файла, в котором спрятан «Trojan.SMSSend», что перехватит управление вашим гаджетом Андроид и будет использовать его в своих целях. Антивирус определяет эту угрозу как HEUR:Trojan-SMS.AndroidOS.Opfake.bo

Вы можете прочитать нашу статью о том, как защитить смартфон от вирусов, чтобы не подвергаться риску и быть уверенным в безопасности своих данных.

Как правило, отправитель – это человек из списка ваших контактов, именно поэтому пользователи часто без опаски открывают сообщение и заражают свое устройство. На самом деле в этот момент они активируют Троян и вирус отправляет СМС (Андроид-устройства и отправляющего, и получателя с момента отправки находятся под угрозой). Таким образом, всё больше владельцев мобильных устройств оказываются в зоне риска.

Что можно сделать на этом этапе? Только одно — ни в коем случае не открывать такое сообщение, чтобы по неосторожности не скачать Троян!

Чем опасен этот вирус?

Основная опасность СМС-вируса на Android заключается в том, что на зараженном телефоне хакеры могут удаленно выполнять практически любые действия, например:

- Рассылка сообщений вашим друзьям с определенным текстом.

- Блокировка звонков.

- Кража со счет денежных средств, а также информации об установленных приложениях, операторе, учетных записях, имеющихся файлах, телефонном номере и сообщениях.

- Управление черным списком – добавление или удаление номеров из него.

- Выполнение юссд-запросов

- Включение/отключение диктофонных записей и многие другие неприятные вещи

Это означает, что злоумышленники получают полный контроль над вашим устройством, и без вашего ведома управляют работой телефона или планшета.

Что делать, если произошло заражение?

На устройствах Андроид СМС-вирус Троян может маскироваться под другие программы. Вы можете долгое время не замечать происходящих изменений, ведь он устроен очень хитро.

Избавиться от такого Трояна не так-то просто, но все же возможно. Предлагаем вам узнать, как удалить смс вирус с телефона Андроид, если вы уже столкнулись с этой проблемой.

Запомните! В случае, если ваш телефон на Андроид поймал вирус через СМС, то последствия могут быть самыми различными, если не предпринять никаких действий.

Источник

SMS-вирус под ОС Android или «Привет 🙂 Тебе фото…»

*Оригинальная картинка, наглым образом вытащеная из ресурсов apk

[прим. apk — расширение файла установки приложения на ОС андроид]

Вступление

привет [смайлик] тебе фото https:// m**o*an.ru/oujr/380688086*6*

1. Подготовка

Поверхностно поискав в интернете информацию, было установлено, что ссылка в смс сообщении является ничем иным, как адресом на загрузку apk файла. А apk файл — вирусом «Trojan.SMSSend», заражающий мобильные устройства под управлением ОС Android. Главные задачи данного «зловреда» — перехватывать управление устройством и использовать его в своих целях: блокировка исходящих вызовов, отправка сообщений «с приветом» и другие мелкие пакости.

Перейдя по ссылке из браузера я благополучно получил ответ «403 Forbidden».

Понятно, значит, стоит фильтр по браузеру. Что ж, буду проверять «на кошках», как говорится.

Недолго думая, решил «положить на алтарь науки» свой планшет Samsung Galaxy Tab 2. Сделав бэкап, со спокойной совестью нажал на кнопку «Общий сброс». На всякий случай убедился, что на sim-карте нет денег и приступил к установке.

2. Установка

Захожу в настройки, в пункте меню «Неизвестные устройства», убираю галочку «Разрешить установку приложений из других источников, кроме Play Маркет».

Перейдя по ссылке из смс-сообщения, получил предупреждение браузера, следующего характера:

Соглашаюсь и нажимаю кнопку «Продолжить». Скачалось приложение F0T0_ALB0M.apk:

Устанавливаю. Ужасаюсь количеством permission (разрешений). Операционная система любезно предупреждает:

Это приложение может нанести вред устройству

Но я же не ищу легких путей, поэтому, «скрепя сердце», ставлю галочку «Я понимаю, что это приложение может нанести вред».

Когда приложение запрашивает права администратора, понимаю, что это последний этап. Нажимаю «Отмена», но диалог появляется снова. Эх, была не была, буду идти до конца, и нажимаю «Включить».

3. Вирус-приложение

Само приложение состоит из одной активити-картинки с обреченным котенком. Наверное таким образом разработчик пытался пошутить.

В этом месте, я немного забегу вперед (см. п.6) и приведу, код AndroidManifest.xml для лучшего понимания статьи.

В диспетчере приложений наш «зловред» гордо именуется «Google Play».

4. Удаление?

Благополучно заразив устройство, перехожу к фазе лечения. Сначала пробую удалить приложение. Захожу в «Диспетчер приложений» и вижу, что все кнопки заблокированы.

Понятно, значит, у приложения имеются права администратора и так просто удалить его не получится. Не беда, сейчас я их уберу. Захожу в пункт меню «Безопасность»->«Администраторы устройства» и убираю галочку напротив приложения.

Но, нет, не тут то было. Устройство благополучно переходит в настройки управления WiFi и зависает. Пришлось «прибивать» окно настроек.

Дальше хотелось решить вопрос «на корню», так сказать, и воспользоваться общим сбросом системы. Ну да, легко мне выбирать такой вариант — мои личные данные в бэкапе хранятся.

А как же обычные пользователи? У которых «внезапно» любимый телефон заразился вирусом. Они ведь даже исходящего вызова знакомому «тыжпрограммисту» не сделают. В общем, читерство это, не буду так делать.

Итог: штатными средствами нейтрализовать угрозу не удалось. Подключаем «тяжелую артиллерию».

5. Dr Web против вируса

Памятуя про хорошую лечащую утилиту «Dr.Web CureIt!», решил бороться с зловредом с помощью аналога под Android. Захожу на официальный сайт и качаю бесплатную версию антивирусника «Dr.Web для Android Light 9».

Устанавливаю, по WiFi обновляю сигнатуры.

Запускаю быструю проверку ― ничего.

Запускаю полную проверку ― тоже ничего.

Я разочарован! Печально вздохнув, удаляю антивирусник.

UPD от 6.09.14. На данный момент антивирусник успешно опознает данный зловред под детектом Android.SmsBot.origin.165. Алгоритм удаления такой же, как и при использовании Avast (см. ниже).

5. Avast против вируса

Скачиваю и устанавливаю версию «Avast-Mobile-Security-v3-0-7700».

При старте запускается экспресс-сканирование, которое никаких вирусов в системе не находит.

Ну и ладно, мозг подсказал очередную идею: вот есть какой-то пункт меню «Управление приложениями», а что если…

Да, действительно загрузился список приложений в системе.

Пункта «Удалить» нет. Поэтому, пробую остановить приложение. Остановилось.

Жду 2-3 секунды, приложение снова в работе.

Ладно, попробую с другой стороны. Запускаю принудительную проверку системы. О_о, обнаружено вредоносное ПО. Нажимаю «Устранить все» [прим. как-то это звучит в духе Дарта Вейдера или Далеков]. Avast сообщает, что удалить приложение не может, а нужно сначала отобрать права администратора у приложения. Появляется системный диалог:

Удалить все данные с устройства и вернуть заводские настройки? Нажмите «Да» если согласны, или «Нет» для отмены

И сразу же, поверх этого диалогового окна открывается «злополучное» окно настроек wi-fi. Нажимаю «Возврат», снова открываются настройки. Хорошо, хоть окно настроек не зависает.

Опять на тропу читерства меня толкают. Будем искать другое решение…

6. Реверс-инжиниринг

Посмотрим в исходный код приложения, благо на Android это не такая большая проблема. Много всего интересного…

Например, в классе SystemService указан url сайта lamour.byethost5.com (дизайн-студия).

Но больше всего мне понравился класс AdminReceiver, который является наследником системного класса DeviceAdminReceiver.

В этом классе есть переопределенный метод onDisableRequested, который срабатывает при отключении админполномочий для данного приложения. Полностью заблокировать кнопки в системном диалоге нельзя, поэтому разработчик вируса пошел на хитрость, он изменил текст сообщения на «Удалить все данные с устройства и вернуть заводские настройки? Нажмите «Да» если согласны, или «Нет» для отмены» и обильно прикрыл сверху назойливым окном настроек.

Бинго. Значит теперь я смело смогу нажать в данном диалоговом окне «Удалить» и планшет будет «здоров».

Послесловие

Таким образом, выполнив повторно пункт 5 данной публикации (не останавливаясь на последнем шаге), вирус версии 4.0 (согласно манифест-файлу) был побежден.

Почему не удалось напрямую из настроек убрать галочку админправ для приложения, а только используя Avast? Скорее всего, стоит очередная ловушка с переопределенным методом.

Выводы

Разработчики вирусов находят все новые лазейки.

Но, так или иначе, браузер и операционная система стали лучше защищать пользователей.

Мне необходимо было нажать 2 подтверждения и поставить галочку в настройках «Неизвестные устройства».

Источник