- Вот это поворот: Google Play назвали главным источником вирусов для Android

- Вирусы в Google Play

- Опасен ли Google Play

- Где скачать приложения для Android

- Вот это поворот: теперь Android можно установить на iPhone

- Все началось с уязвимости

- Система с безграничными возможностями

- Apple это не понравится

- Какие функции поддерживаются

- Вот это поворот: теперь Android можно установить на iPhone

- Все началось с уязвимости

- Система с безграничными возможностями

- Apple это не понравится

- Какие функции поддерживаются

- Вот это поворот: Google Play назвали главным источником вирусов для Android

- Вирусы в Google Play

- Опасен ли Google Play

- Где скачать приложения для Android

Вот это поворот: Google Play назвали главным источником вирусов для Android

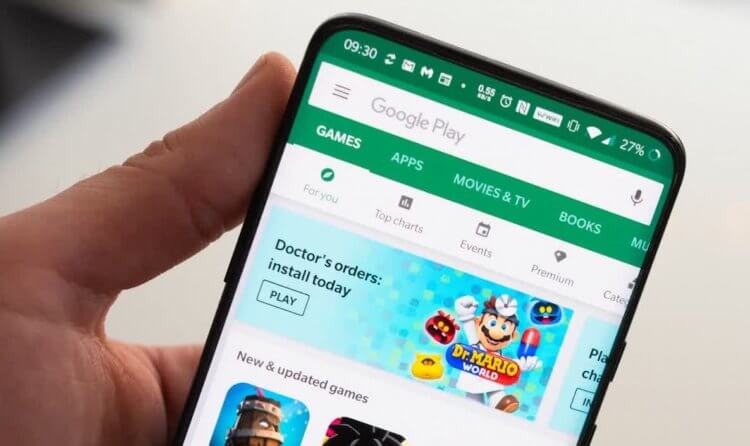

Google Play, а не альтернативные источники софта, является основным источником распространения вредоносных приложений для Android. Это подтвердили эксперты компании NortonLifeLock, специализирующейся на исследованиях в области информационной безопасности, и Института программного обеспечения IMDEA в Мадриде. Несмотря на то что Google заявляет свой каталог как одну из самых надёжных и безопасных платформ распространения ПО, именно через него большинство пользователей Android скачивают вредоносный софт себе на смартфоны.

Google Play — самый главный источник вредоносного ПО для Android

Если верить результатам исследования, 67,2% всех вредоносных атак на пользователей Android были совершены с помощью Google Play. Эксперты сделали такой вывод, проанализировав данные 12 миллионов смартфонов, на которые было установлено около 8 миллионов приложений.

Вирусы в Google Play

Вредоносное ПО — это не только вирусы и трояны, но и рекламные приложения

В общей сложности анализ вёлся на протяжении 4 месяцев, поэтому выборку можно считать вполне релевантной. Правда, нужно понимать, что вредоносная атака – это не только попытки украсть денежные средства со счетов жертвы, но и более лайтовые сценарии вроде заражения рекламным ПО, так же известным, как Adware.

Причина, по которой большинство вредоносных приложений скачивается именно из Google Play, состоит в том, что большинство пользователей не пользуется альтернативными магазинами софта. На официальный каталог Google приходится более 87% всех загрузок приложений на Android, а на остальные – чуть более 10%.

Как видите, разброс довольно существенный. Поэтому особенно удивляться тому, что Google Play выступает главным распространителем вирусного ПО, не приходится. Механизмы безопасности Google, работают достаточно эффективно, а такие цифры загрузок вредоносных приложений проистекают из популярности официального каталога для Android.

Опасен ли Google Play

Говорят, что Google Play — самый безопасный каталог приложений. По сути, так и есть

Google не врёт, когда говорит о том, что в процентном соотношении вредоносных приложений в Google Play меньше, чем где-либо ещё. Это действительно так. Более того, в Google Play в принципе меньше такого рода ПО даже безотносительно ассортимента. Другое дело, что пользователи, как правило, предпочитают скачивать софт только из официального каталога, провоцируя рост числа заражений своих устройств.

Можно ли с этим бороться? Очевидно, что нет. Ведь, если учесть, в каких объёмах пользователи Android, которых насчитываются миллиарды, скачивают приложения из Google Play, становится понятно, что даже 3-5 вредоносных программ могут спровоцировать целую пандемию заражений вирусами. А поскольку понятие вредоносного софта – очень размыто, охватывая максимум разных типов ПО, то борьба с ним может быть настолько же эффективной, как сражение с ветряными мельницами.

Где скачать приложения для Android

Необязательно скачивать приложения только из Google Play

За всё время знакомства с Android я несколько раз кардинально менял мнение о том, откуда можно скачивать софта, а откуда нельзя. Теперь я, как мне кажется, нашёл своего рода компромисс с самим собой. Он заключается в том, чтобы скачивать приложения не только из Google Play, но и из других источников, если я им доверяю. Их список выглядит так:

- Google Play

- AppGallery

- APKMirror

- APKPure

- F-Droid

- Amazon Appstore

Конечно, я пользуюсь ими не каждый день, тем более что софт я в принципе скачиваю довольно редко. Но благодаря альтернативным каталогам я по крайней мере знаю, что, если чего-то, что мне нужно, нет в Google Play, я смогу это найти в другом месте. Ведь, во-первых, я знаю, что где-то это обязательно найдётся, а, во-вторых, я доверяю этим площадкам, потому что уверен в их безопасности.

Источник

Вот это поворот: теперь Android можно установить на iPhone

Независимые разработчики компании Correlium создали бета-версию сборки Android для iOS – Project Sandcastle. Мобильную ОС можно запустить на iPhone или iPad.

Все началось с уязвимости

В начале 2009 года хакер GeoHot нашел в BootROM – загрузчике, который вызывается сразу после включения устройства – дыру, которая позволила создать для iPhone ряд джейлбрейков.

Джейлбрейки – хакерское ПО, которое обеспечивает доступ к файловой системе и позволяет устанавливать приложения не из официального магазина iTunes, авторские темы или особые настройки смартфона – твики реестра.

Осенью 2019 года хакер под ником axi0mX нашел в BootROM продуктов аппаратную уязвимость checkm8. На базе checkm8 тоже вышло несколько утилит для джейлбрейка, в частности, checkra1n. А после этого Correlium представила работающую сборку Android для iPhone. В ней использовали checkra1n и запущенную ранее Corellium платформу виртуализации мобильных девайсов.

Система с безграничными возможностями

Название проекта Sandcastle переводится как «песочный замок». И это действительно замок из песка: так, пока не удалось заставить работать сотовые модемы, камеру и Bluetooth.

С другой стороны, разработчики подчеркнули: песочницы задают четкие границы ваших возможностей, а песчаные замки – доказательство безграничности вашего воображения. iPhone позволяет работать только внутри песочницы. Но несправедливо покупать iPhone как железо и не иметь возможности запустить на нем нужный вам софт.

Наконец, Android для iPhone – не просто эксперимент ради эксперимента. К примеру, криминалисты смогут использовать эту систему для проведения своих исследований. Кроме того, Project Sandcastle дарит всем энтузиастам почву для новых свершений.

Apple это не понравится

В конце 2019 года Apple подала в суд на Correlium. В Купертино обвинили Correlium в том, что компания выпустила решение для создания виртуальных машин с iOS без согласования с разработчиками ОС.

В Apple отметили, что Correlium фактически скопировала iOS и создала платформу, которая позволяет запускать систему не на iPhone или iPad. Компания фактически дала доступ к проприетарному ПО всем желающим. С появлением бета-версии Android для iPhone конфликт может выйти на новый уровень.

Какие функции поддерживаются

Разработчики заявили: сборки созданы для iPhone 7/7+ и iPod touch 7. Это экспериментальное решение, которое поддерживает функциональность отдельных компонентов и сервисов лишь частично.

Формально в Correlium сняли с себя ответственность: так, не до конца изучено, как новый софт отразится на работе батареи, уровне производительности и т.д. Бета-версию Project Sandcastle можно установить на iPhone исключительно на свой страх и риск. Вероятно, позднее сборки представят и для других моделей iPhone и iPod. Список поддерживаемых функций сейчас выглядит так:

Журналисты Forbes запустили Project Sandcastle на iPhone 7. Ранее на нем была установлена iOS 13.3. Чтобы запустить новую ОС, нужно подключить iPhone к ПК и использовать джейлбрейк checkra1n, который предоставляет Corellium. После джейлбрейка и установки ПО iPhone перезагрузится, и на экране появится знакомый логотип Android.

Журналисты показали, что в Project Sandcastle есть доступ к стандартным Android-приложениям и настройкам. Судя по тому, что сборка вообще запустилась, она корректно работает с процессором (CPU), памятью (NAND) и другими ключевыми компонентами (шиной I2C, асинхронным приемопередатчиком UART, интерфейсом APCIe и др.). Bluetooth, Wi-Fi, USB-подключения, контроллер зарядки Tristar, мультитач должны поддерживаться, но на видео этого почему-то не показано.

Камеру, аудиосистему, графическое ядро (GPU) и подключение по мобильной сети не тестировали – разработчики Project Sandcastle предупредили, что все это пока работать не будет. Зато в сборку вошел мессенджер Signal для обмена сообщениями, защищенными сквозным шифрованием. Это альтернатива Telegram, которую рекомендовал экс-сотрудник АНБ и ЦРУ Эдвард Сноуден.

Источник

Вот это поворот: теперь Android можно установить на iPhone

Независимые разработчики компании Correlium создали бета-версию сборки Android для iOS – Project Sandcastle. Мобильную ОС можно запустить на iPhone или iPad.

Все началось с уязвимости

В начале 2009 года хакер GeoHot нашел в BootROM – загрузчике, который вызывается сразу после включения устройства – дыру, которая позволила создать для iPhone ряд джейлбрейков.

Джейлбрейки – хакерское ПО, которое обеспечивает доступ к файловой системе и позволяет устанавливать приложения не из официального магазина iTunes, авторские темы или особые настройки смартфона – твики реестра.

Осенью 2019 года хакер под ником axi0mX нашел в BootROM продуктов аппаратную уязвимость checkm8. На базе checkm8 тоже вышло несколько утилит для джейлбрейка, в частности, checkra1n. А после этого Correlium представила работающую сборку Android для iPhone. В ней использовали checkra1n и запущенную ранее Corellium платформу виртуализации мобильных девайсов.

Система с безграничными возможностями

Название проекта Sandcastle переводится как «песочный замок». И это действительно замок из песка: так, пока не удалось заставить работать сотовые модемы, камеру и Bluetooth.

С другой стороны, разработчики подчеркнули: песочницы задают четкие границы ваших возможностей, а песчаные замки – доказательство безграничности вашего воображения. iPhone позволяет работать только внутри песочницы. Но несправедливо покупать iPhone как железо и не иметь возможности запустить на нем нужный вам софт.

Наконец, Android для iPhone – не просто эксперимент ради эксперимента. К примеру, криминалисты смогут использовать эту систему для проведения своих исследований. Кроме того, Project Sandcastle дарит всем энтузиастам почву для новых свершений.

Apple это не понравится

В конце 2019 года Apple подала в суд на Correlium. В Купертино обвинили Correlium в том, что компания выпустила решение для создания виртуальных машин с iOS без согласования с разработчиками ОС.

В Apple отметили, что Correlium фактически скопировала iOS и создала платформу, которая позволяет запускать систему не на iPhone или iPad. Компания фактически дала доступ к проприетарному ПО всем желающим. С появлением бета-версии Android для iPhone конфликт может выйти на новый уровень.

Какие функции поддерживаются

Разработчики заявили: сборки созданы для iPhone 7/7+ и iPod touch 7. Это экспериментальное решение, которое поддерживает функциональность отдельных компонентов и сервисов лишь частично.

Формально в Correlium сняли с себя ответственность: так, не до конца изучено, как новый софт отразится на работе батареи, уровне производительности и т.д. Бета-версию Project Sandcastle можно установить на iPhone исключительно на свой страх и риск. Вероятно, позднее сборки представят и для других моделей iPhone и iPod. Список поддерживаемых функций сейчас выглядит так:

Журналисты Forbes запустили Project Sandcastle на iPhone 7. Ранее на нем была установлена iOS 13.3. Чтобы запустить новую ОС, нужно подключить iPhone к ПК и использовать джейлбрейк checkra1n, который предоставляет Corellium. После джейлбрейка и установки ПО iPhone перезагрузится, и на экране появится знакомый логотип Android.

Журналисты показали, что в Project Sandcastle есть доступ к стандартным Android-приложениям и настройкам. Судя по тому, что сборка вообще запустилась, она корректно работает с процессором (CPU), памятью (NAND) и другими ключевыми компонентами (шиной I2C, асинхронным приемопередатчиком UART, интерфейсом APCIe и др.). Bluetooth, Wi-Fi, USB-подключения, контроллер зарядки Tristar, мультитач должны поддерживаться, но на видео этого почему-то не показано.

Камеру, аудиосистему, графическое ядро (GPU) и подключение по мобильной сети не тестировали – разработчики Project Sandcastle предупредили, что все это пока работать не будет. Зато в сборку вошел мессенджер Signal для обмена сообщениями, защищенными сквозным шифрованием. Это альтернатива Telegram, которую рекомендовал экс-сотрудник АНБ и ЦРУ Эдвард Сноуден.

Источник

Вот это поворот: Google Play назвали главным источником вирусов для Android

Google Play, а не альтернативные источники софта, является основным источником распространения вредоносных приложений для Android. Это подтвердили эксперты компании NortonLifeLock, специализирующейся на исследованиях в области информационной безопасности, и Института программного обеспечения IMDEA в Мадриде. Несмотря на то что Google заявляет свой каталог как одну из самых надёжных и безопасных платформ распространения ПО, именно через него большинство пользователей Android скачивают вредоносный софт себе на смартфоны.

Google Play — самый главный источник вредоносного ПО для Android

Если верить результатам исследования, 67,2% всех вредоносных атак на пользователей Android были совершены с помощью Google Play. Эксперты сделали такой вывод, проанализировав данные 12 миллионов смартфонов, на которые было установлено около 8 миллионов приложений.

Вирусы в Google Play

Вредоносное ПО — это не только вирусы и трояны, но и рекламные приложения

В общей сложности анализ вёлся на протяжении 4 месяцев, поэтому выборку можно считать вполне релевантной. Правда, нужно понимать, что вредоносная атака – это не только попытки украсть денежные средства со счетов жертвы, но и более лайтовые сценарии вроде заражения рекламным ПО, так же известным, как Adware.

Причина, по которой большинство вредоносных приложений скачивается именно из Google Play, состоит в том, что большинство пользователей не пользуется альтернативными магазинами софта. На официальный каталог Google приходится более 87% всех загрузок приложений на Android, а на остальные – чуть более 10%.

Как видите, разброс довольно существенный. Поэтому особенно удивляться тому, что Google Play выступает главным распространителем вирусного ПО, не приходится. Механизмы безопасности Google, работают достаточно эффективно, а такие цифры загрузок вредоносных приложений проистекают из популярности официального каталога для Android.

Опасен ли Google Play

Говорят, что Google Play — самый безопасный каталог приложений. По сути, так и есть

Google не врёт, когда говорит о том, что в процентном соотношении вредоносных приложений в Google Play меньше, чем где-либо ещё. Это действительно так. Более того, в Google Play в принципе меньше такого рода ПО даже безотносительно ассортимента. Другое дело, что пользователи, как правило, предпочитают скачивать софт только из официального каталога, провоцируя рост числа заражений своих устройств.

Можно ли с этим бороться? Очевидно, что нет. Ведь, если учесть, в каких объёмах пользователи Android, которых насчитываются миллиарды, скачивают приложения из Google Play, становится понятно, что даже 3-5 вредоносных программ могут спровоцировать целую пандемию заражений вирусами. А поскольку понятие вредоносного софта – очень размыто, охватывая максимум разных типов ПО, то борьба с ним может быть настолько же эффективной, как сражение с ветряными мельницами.

Где скачать приложения для Android

Необязательно скачивать приложения только из Google Play

За всё время знакомства с Android я несколько раз кардинально менял мнение о том, откуда можно скачивать софта, а откуда нельзя. Теперь я, как мне кажется, нашёл своего рода компромисс с самим собой. Он заключается в том, чтобы скачивать приложения не только из Google Play, но и из других источников, если я им доверяю. Их список выглядит так:

- Google Play

- AppGallery

- APKMirror

- APKPure

- F-Droid

- Amazon Appstore

Конечно, я пользуюсь ими не каждый день, тем более что софт я в принципе скачиваю довольно редко. Но благодаря альтернативным каталогам я по крайней мере знаю, что, если чего-то, что мне нужно, нет в Google Play, я смогу это найти в другом месте. Ведь, во-первых, я знаю, что где-то это обязательно найдётся, а, во-вторых, я доверяю этим площадкам, потому что уверен в их безопасности.

Источник