- Можно ли взломать Айфон?

- Что означает «взломать» iPhone?

- Можно ли подключиться к iPhone удаленно?

- Безопасность Apple ID и iCloud

- Что насчет «шпионского» программного обеспечения iPhone?

- Влом iPhone специальным устройством через USB-кабель

- Уязвимости в Safari позволяли взломать камеру на iPhone и MacBook

- Вредоносный сайт может заразить ваш iPhone: правда или миф?

- Вредоносные сайты взламывали iPhone более двух лет

- Чем сайты заражали iPhone

- Опасность миновала… или нет?

- Как не подхватить зловреда на iPhone

Можно ли взломать Айфон?

iPhone заслужил репутацию устройства, в котором вопросам безопасности уделяется повышенное внимание. Это произошло в том числе и благодаря работе Apple над созданием собственной экосистемы и контролю над ней. Но никакое устройство не может считаться идеальным, если речь заходит о вопросах безопасности. Можно ли действительно взломать iPhone? Какие риски у пользователя?

Что означает «взломать» iPhone?

Взлом – это упрощенный и распространенный термин, который часто используется неправильно. Традиционно слово это относится к незаконному получению доступа к компьютерной сети. В контексте к iPhone взломом может считаться следующее:

- получении доступа к чьей-то личной информации, хранящейся на iPhone;

- слежка или использование iPhone удаленно без ведома или согласия владельца;

- изменение режима работы iPhone с помощью дополнительного программного или аппаратного обеспечения (например, джейлбрейк).

Технически, подбор кем-то вашего пароля тоже может считаться взломом. Затем хакеры могут установить программное обеспечение для слежки за вашими действиями на iPhone.

Взломом может считаться джейлбрейк или факт установки пользовательских прошивок на устройство. Это одно из более современных определений взлома, оно также широко используется. Многие пользователи фактически взломали свои iPhone, установив модифицированную версию iOS для избавления от ограничений Apple.

Вредоносные программы – еще одна проблема, с которой раньше сталкивался iPhone. Мало того, что такие приложения оказались в App Store, так еще и были найдены эксплойты нулевого дня в веб-браузере Safari от Apple. Это позволило хакерам устанавливать шпионское ПО, обходящее защитные меры разработчиков и похищающее личные данные.

Работа над джейлбрейком тоже никогда не прекращается. Это постоянная игра в кошки-мышки между Apple и любителями джейлбрейк-твиков. Если вы поддерживаете версию iOS своего устройства в актуальном состоянии, то вы, скорее всего, защищены от любых взломов, основанных на методах джейлбрейка.

Тем не менее это не повод снижать бдительность. Группы хакеров, правительства и правоохранительные органы заинтересованы в поиске путей обхода защиты Apple. Любая из этих структур может в какой-то момент найти новую уязвимость и не сообщить об этом производителю или общественности, пользуясь ею в своих целях.

Можно ли подключиться к iPhone удаленно?

Apple позволяет удаленно управлять iPhone через приложения удаленного доступа, такими, как популярный TeamViewer.

Однако вы не сможете управлять чьим-то iPhone без ведома его владельца или предварительно не взломав его. Существуют VNC-серверы, через которые можно получить доступ ко взломанному iPhone, но в стандартной iOS такого функционала нет.

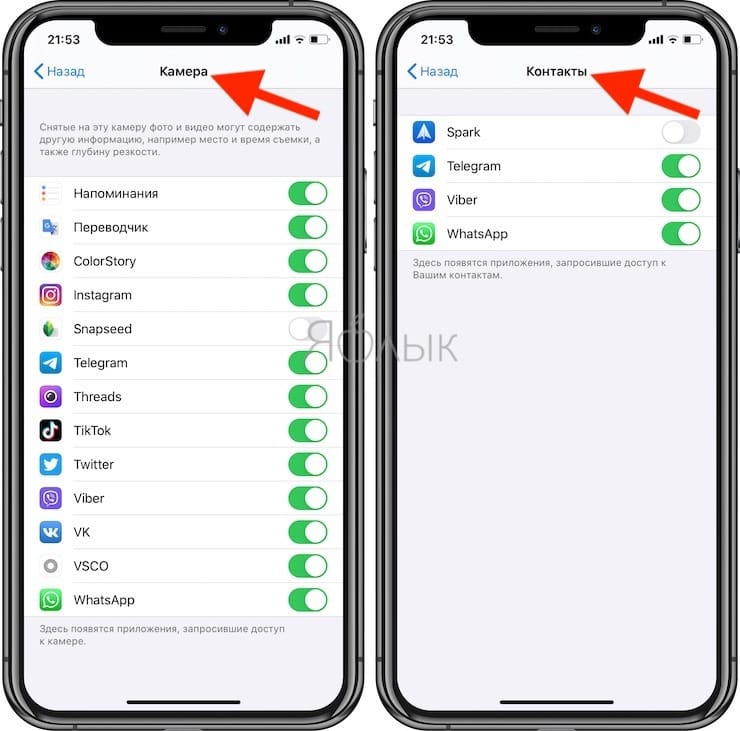

В iOS используется надежная система разрешений для предоставления приложениям явного доступа к определенным службам и информации. Когда вы впервые устанавливаете новое приложение, вас часто просят дать разрешение службам определения местоположения или камере iOS. Приложения буквально не могут получить доступ к этой информации без вашего явного разрешения.

В iOS нет уровня доступа, который предоставляет полный доступ к системе. Каждое приложение находится в своеобразной «песочнице», что означает, что программное обеспечение отделено от остальной системы и пребывает в своей безопасной среде. Такой подход предотвращает влияние потенциально опасных приложений на остальную часть системы, включая ограничение доступа к личной информации и данным других приложений.

Вы всегда должны быть осторожны с разрешениями, которые предоставляете приложению. Например, такое популярное приложение, как Facebook, попросит получить доступ к вашим контактам, но для его базовой работы это не требуется. Как только вы предоставите доступ к своей информации, приложение сможет делать с этими данными все, что пожелает, в том числе загружать их на чей-то частный сервер и хранить там вечно. Это может считаться нарушением соглашения Apple с разработчиком и App Store, но технически приложения вполне могут это сделать.

И хотя беспокоиться об атаках злоумышленников на ваше устройство – это нормально, вы, вероятно, больше рискуете при передаче своей личной информации «безопасному» приложению, которое просто вежливо попросит дать доступ. Регулярно просматривайте разрешения для ваших iOS приложений по пути Настройки → Конфиденциальность и дважды подумайте, прежде чем соглашаться с просьбами программы дать ей куда-то доступ.

Безопасность Apple ID и iCloud

Ваш Apple ID (который является и вашей учетной записью в iCloud), вероятно, более восприимчив к внешним угрозам, чем ваш iPhone. Как и с любой другой учетной записью, многие третьи лица могут заполучить ваши учетные данные.

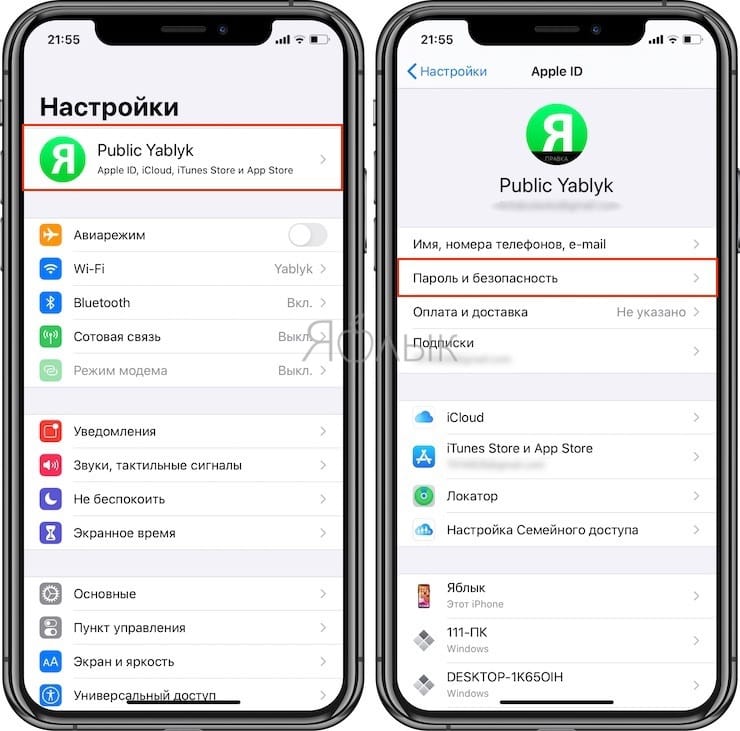

Возможно, в вашем Apple ID уже включена двухфакторная аутентификация (2FA). Тем не менее, вам стоит убедиться в этом, перейдя в Настройки → [Ваше имя] → Пароль и безопасность на вашем iPhone.

Нажмите «Включить двухфакторную аутентификацию», чтобы настроить ее, если она еще не включена.

В будущем, когда вы будете входить в свою учетную запись Apple ID или iCloud, вам необходимо будет ввести код, отправленный на ваше устройство или в SMS по номеру телефона. Это предотвращает вход в вашу учетную запись, даже если злоумышленник и знает ваш пароль.

Однако даже двухфакторная аутентификация подвержена атакам социальной инженерии. С ее помощью можно осуществить перенос номера телефона с одной SIM-карты на другую. Это передаст потенциальному «хакеру» последний кусок головоломки всей вашей онлайн-жизни, если он уже знает ваш главный пароль электронной почты.

Мы не хотим напугать вас или сделать параноиком. Тем не менее, это показывает, как что-либо может быть взломано, если уделить этому достаточно времени и изобретательности. Вы не должны чрезмерно беспокоиться о попытках взлома вашего устройства, но всегда помните о рисках и сохраняйте минимальную бдительность.

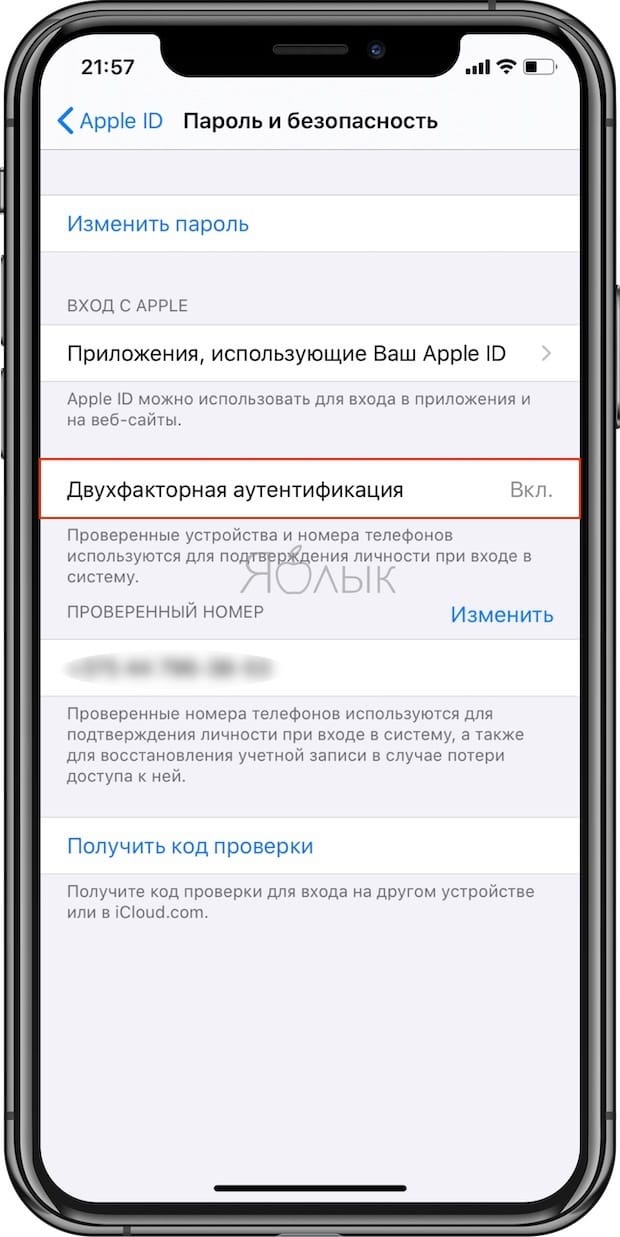

Кроме того, если ваш iPhone располагает данными, к которым проявляют интерес третьи лица (и это может вам навредить), активируйте функцию стирания данных, которая автоматически полностью сотрет все данные с iPhone после десяти неправильных вводов кода-пароля. Вероятно, лучше потерять все, чем позволить важной информации попасть в руки совсем уж недружественных персонажей.

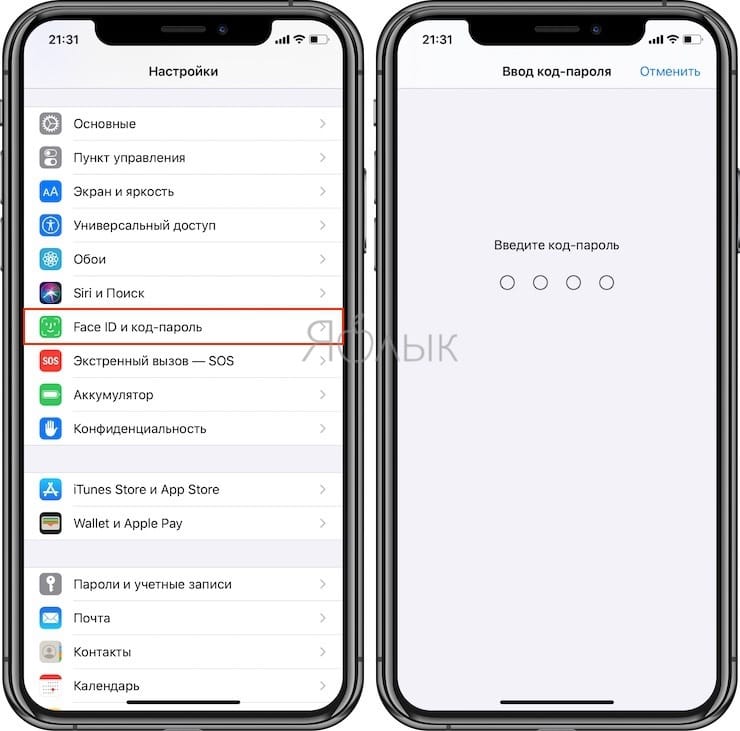

Для активации функции Стирание данных на iPhone, откройте приложение Настройки и перейдите в раздел «Face ID и код-пароль» или «Touch ID и код-пароль» в зависимости от используемого устройства. Введите код-пароль.

Установите переключатель Стирание данных в положение Включено.

Что насчет «шпионского» программного обеспечения iPhone?

Один из распространенных инструментов, которые способствуют взлому iPhone, это так называемое «шпионское» программное обеспечение. Такие приложения базируются на основе людской паранойи и страха. Пользователям предлагается установить на свои устройства программное обеспечение для слежки. Приложениями интересуются родители и подозрительные супруги, желая отслеживать чужую активность на iPhone.

Такие приложения не могут работать на стандартной версии iOS, поэтому они требуют взлома устройства (джейлбрейк). Это открывает iPhone для дальнейших манипуляций, что повлечет за собой проблемы с безопасностью и потенциально с совместимостью приложений – некоторые программы отказываются работать на взломанных устройствах.

После взлома устройства и установки сервисов мониторинга люди могут следить за отдельными устройствами через веб-панель. Это позволит злоумышленнику видеть каждое отправленное текстовое сообщение, информацию обо всех сделанных и полученных вызовах и даже посмотреть новые снятые камерой фотографии или видео.

Такие приложения не будут работать на последних iPhone и на некоторых устройствах с iOS 14, для которых доступен только привязанный джейлбрейк (исчезает после перезагрузки смартфона). Все дело в том, что Apple сильно усложняет джейлбрейк своих последних устройств, поэтому для них с установленной iOS 14 угрозы невелики.

Однако так будет не всегда. С каждым крупным обновлением джейлбрейка производители такого ПО снова начинают маркетинговые акции. А ведь шпионить за любимым человеком мало того, что сомнительно с этической точки зрения, так еще и незаконно. Взлом же чужого устройства также подвергает его риску воздействия вредоносного ПО. Это также аннулирует любую гарантию, которая у устройства может присутствовать.

Влом iPhone специальным устройством через USB-кабель

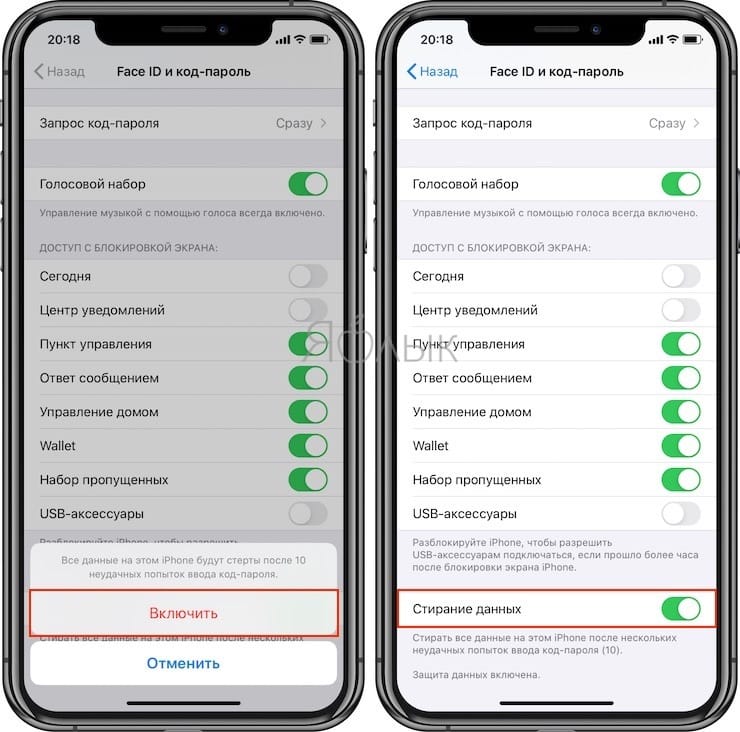

Для защиты iPhone от используемых спецслужбами хакерских техник, а также специальных аппаратных устройств, подключаемых к смартфону посредством кабеля, необходимо активировать в iOS «Режим ограниченного доступа USB».

«Режим ограниченного доступа USB» отключает зарядку и передачу данных через Lightning-порт, если со времени последней разблокировки iPhone или iPad прошло больше часа. То есть, даже заполучив устройство, злоумышленник не сможет изъять из него данные через USB-кабель, если с момента его последней разблокировки прошло более 60 минут.

Для того чтобы включить «Режим ограниченного доступа USB», откройте приложение Настройки и перейдите в раздел «Face ID и код-пароль» или «Touch ID и код-пароль» в зависимости от используемого устройства. Введите код-пароль.

Установите переключатель USB-аксессуары в положение Выключено.

Источник

Уязвимости в Safari позволяли взломать камеру на iPhone и MacBook

Просто открыв сайт на iPhone или MacBook, пользователи могут предоставить злоумышленникам доступ к камере и микрофону.

Плохие новости для владельцев Apple iPhone и MacBook – просто посетив сайт (необязательно вредоносный, это может быть легитимный ресурс, но с вредоносной рекламой) через браузер Safari, он может предоставить удаленному злоумышленнику доступ к камере и микрофону на своем устройстве, данным о местоположении и в некоторых случаях даже к паролям.

Уязвимость обнаружил исследователь безопасности Райан Пикрен (Ryan Pickren), который сообщил о ней и еще шести других компании Apple. За это он получил вознаграждение в размере $75 тыс. Проблемы были исправлены в несколько этапов, начиная от версии Safari 13.0.5 (выпущена 28 января 2020 года) и заканчивая версией 13.1 (выпущена 24 марта 2020 года).

Как пояснил Пикрен, для того чтобы получить доступ к камере на устройстве жертвы, злоумышленнику достаточно заманить ее на поддельный сайт, имитирующий сервис для конференцсвязи наподобие Skype или Zoom. Связка из трех обнаруженных исследователем уязвимостей позволяет злоумышленникам выдавать вредоносный сайт за легитимный и получать разрешение на доступ к микрофону и камере, предоставляемое только доверенным доменам.

CVE-2020-3852: Некорректное игнорирование схемы URL в процессе определения разрешений для медиафайлов сайта.

CVE-2020-3864: Контекст DOM-элемента может не иметь уникального безопасного происхождения.

CVE-2020-3865: Контекст DOM-элемента верхнего уровня может некорректно считаться безопасным.

CVE-2020-3885: Некорректная обработка URL-адреса файла.

CVE-2020-3887: Некорректная привязка источника загрузки.

CVE-2020-9784: Использование вредоносным iframe настроек загрузки другого сайта.

CVE-2020-9787: Некорректное игнорирование схемы URL, где тире (-) и точка (.) расположены рядом, в процессе определения разрешений для медиафайлов сайта.

Источник

Вредоносный сайт может заразить ваш iPhone: правда или миф?

О том, что абсолютная неуязвимость iPhone — это миф , мы уже неоднократно писали. Зловреды для смартфонов Apple существуют, хотя их и гораздо меньше, чем заразы для устройств на Android. А вот верите ли вы, что подцепить какую-нибудь гадость можно, просто открыв вредоносный сайт — ничего оттуда не скачивая и не устанавливая? Давайте разберемся, правда это или миф.

Вредоносные сайты взламывали iPhone более двух лет

Исследователи из группы GoogleProjectZero обнаружили несколько взломанных сайтов , которые не менее двух лет атаковали iPhone. Для этого злоумышленники использовали уязвимости устройств — в общей сложности 14 разных дырок. Семь из них — в Safari, штатном веб-браузере iOS, которым пользуется подавляющее большинство владельцев айфонов.

Еще две уязвимости позволяли зловреду покидать песочницу — изолированную среду, которая не дает одним приложениям что-либо делать с данными других приложений. А последние пять прописались в ядре iOS — центральном элементе операционной системы: его взлом дает неограниченные права , которых нет даже у владельца айфона.

Вредоносные сайты способны атаковать практически все актуальные версии мобильной системы Apple — от iOS 10 до iOS 12. По мере выхода обновлений злоумышленники меняли стратегию: отказывались от старых уязвимостей, иногда даже не дожидаясь появления патчей, и брали на вооружение новые.

Чем сайты заражали iPhone

Зараженные сайты устанавливали на устройства жертв шпионского зловреда. Эта программа получала неограниченные права и работала в фоновом режиме, так что пользователь не мог ее заметить. Зловред копировал и отправлял на командный сервер данные с устройства, причем делал это каждую минуту. Вот что интересовало его в первую очередь:

- Пароли и токены авторизации, хранящиеся в Связке ключей iCloud. С их помощью злоумышленники могли пользоваться аккаунтами жертвы и воровать данные из них даже после того, как шпиона удаляли с устройства.

- Переписка в мессенджерах iMessage, Hangouts, Telegram, Skype, Voxer, Viber и WhatsApp. Зловред крал информацию из баз данных приложений, где все сообщения хранятся в незашифрованном виде.

- Переписка в почтовых приложениях Gmail, Yahoo, Outlook, QQmail и MailMaster. Эти данные шпион тоже получал из баз данных интересующих его программ.

- История звонков и СМС.

- Местонахождение устройства в реальном времени, если на нем включен GPS.

- Список контактов жертвы.

- Фотографии.

- Заметки.

- Голосовые напоминания из соответствующего приложения.

Кроме того, зловред по запросу с командного сервера мог отправить своим хозяевам список всех приложений на устройстве и данные любого из них. Причем всю добытую информацию он пересылал в виде простого текста. То есть, если зараженный айфон подключался к публичной сети Wi-Fi, увидеть отсылаемые зловредом пароли, переписку и прочие сведения о жертве могли не только взломщики, но и вообще кто угодно.

Отметим, что разработчики шпиона не особо заботились о том, чтобы тот закрепился в системе: после перезагрузки он исчезал со смартфона. Но учитывая, сколько информации он мог украсть сразу, это не очень большое утешение.

Опасность миновала… или нет?

Последние уязвимости, которые злоумышленники использовали в этой кампании, разработчики Apple исправили в iOS 12.1.4 в начале февраля, так что самые свежие версии системы от подобных атак защищены.

Тем не менее, по оценке специалистов, вредоносные сайты посещало несколько тысяч пользователей в неделю. Это значит, что, скорее всего, пострадавших от деятельности взломанных сайтов немало.

Кроме того, на смену обезвреженным веб-страницам могут прийти новые, эксплуатирующие неизвестные исследователям уязвимости.

Как не подхватить зловреда на iPhone

Как видите, подцепить заразу на смартфон Apple с вредоносного сайта действительно можно, да еще какую. Поэтому рекомендуем вам быть осмотрительными, даже если вы уверены, что уж вашему-то гаджету ничего не угрожает.

- Обновляйте операционную систему айфона, как только обновление становится доступно. В актуальных версиях разработчики исправляют уязвимости, которыми могут воспользоваться (и, как видите, действительно пользуются) злоумышленники.

- Не переходите по ссылкам из рекламы, электронных писем, сообщений от незнакомых людей и так далее. К результатам поиска тоже следует относиться критически: если у вас есть сомнения по поводу добросовестности того или иного ресурса, лучше его вообще не открывать.

Обезопасить iPhone могло бы защитное решение с технологией поведенческого анализа, способное заблокировать даже неизвестные ранее угрозы. Но, к сожалению, для iOS полноценных антивирусов не существует .

Итого: Правда или миф, что iPhone может заразиться при посещении опасного сайта?

Правда. Вредоносные сайты могут эксплуатировать уязвимости в браузере и iOS — и загружать на смартфоны всякую гадость. Описанные исследователями GoogleProjectZero ресурсы уже не опасны, но всегда могут появиться новые, о которых эксперты еще не знают.

Источник