- Взлом блютуза для андроид

- Взлом смартфона через Bluetooth. Реально ли это

- Чем опасен включенный Bluetooth

- Как взламывают Bluetooth

- Зачем отключать Bluetooth

- Безопасен ли Bluetooth

- Как взломать чужую Bluetooth-колонку

- MobileLeader.RU

- Методы взлома Bluetooth-устройств В этой статье пойдет речь о самых известных способах взлома Bluetooth. И так, как же хакеры взламывают пароль на BT-устройствах? BlueSmack Одна из самых старых атак на BT-устройства. Принципом ее действия является одна из видов атак на ОС Windows 95, которую называли Ping of Death. Для организации такой атаки, нужно отправить длинный пакет данных на взламываемое устройство BT. Для этого можно использовать утилиту l2ping из программы BlueZ. Результатом атаки на целевое устройство будет зависание или самопроизвольная перезагрузка. Список жертв: В основном телефоны старых моделей. Как защитить: Перепрошивка старых моделей. BlueSnaf Впервые, в 2003 году была продемонстрирована атака под названием BlueSnarf. Этот способ взлома был одним из самых популярных среди BT-устройств. В ходе атаки используется сервис OBEX Push Profile (OPP), который применялся для обмена файлами. С помощью команды GET, атакующий может скачать любой существующий файл на некорректно прошитом телефоне. Список жертв: Большинство телефонов SonyEricsson (кроме смартфонов). Как защитить: Отклонять неизвестные устройства и настроить авторизацию для OPP. HeloMoto Данным типом атаки можно взломать только телефоны производителя Motorola. Это та же предыдущая атака, только она применяется только для мобильных телефонов Motorola. Взломщик соединяется с сервисом OPP телефона жертвы без авторизации. Имитируя посылку визитки, не заканчивает соединение и внезапно разрывает его. После таких действий в списке доверенных устройств жертвы появляется телефон мошенника. Получив доступ, атакующий может выполнять AT-команды на телефоне жертвы. Список жертв: Мобильные телефоны Motorola. Как защитить: Настройка защищенного соединения. В принципе, на всех телефонах данной марки предусмотрен поиск устройств в течении 60 секунд. За этот период вряд ли злоумышленник сможет взломать защиту. BlueBag Позволяет выполнять AT-команды на телефонах жертвы. Один из самых опасных способов взлома BT. С помощью этого способа можно отправить или прочитать SMS-сообщения, просматривать телефонную книгу, устанавливать переадресацию, набирать любой номер, выключать телефон, получать информацию о состоянии заряда и сети и многие другие команды. Можно выполнить практически все доступные команды телефона. Список жертв: Любой телефон с технологией Bluetooth. Как защитить: Для старых моделей телефонов – перепрошивка. На остальных нужно включить опцию защиты соединения и не подключать неизвестные устройства. Bluesnaf++ Позволяет подключаться к телефону жертвы без авторизации. Этот метод работает как FTP-клиент. Хакер получает полный доступ к системным файлам (RW), карте памяти, RAM и виртуальным дискам. По сравнению с OPP в этом случае используется многофункциональный OBEX FTP. Список жертв: Siemens, Samsung, SonyEricsson и другие. Данная атака не может использоваться к моделям Nokia. Как защитить: Включать авторизацию, отклонять неизвестные устройства, обновить прошивку телефона. CarWhisperer Данный тип атаки подходит к автомобильным магнитолам поддерживаемых технологию Bluetooth. Взломщик использует стандартный заводский PIN-код, который имеет значение 1234 или 0000. После взлома, хакер может использовать магнитолу в качестве обычной гарнитуры. Список жертв: Неизвестно. Как защитить: Поменять стандартный PIN-код. BlueDump BlueDump – это еще один серьезный способ атаки на BT-устройства. Атакующий подделывает Bluetooth MAC-адрес жертвы. Например, два устройства подключаются без авторизации, а третий в это время узнает MAC-адреса первых двух и дожидается выхода из зоны действия одного из них. Потом атакующий инициирует повторное подключение с оставшимся устройством, используя MAC-адрес второго. Список жертв: Все устройства с технологией BT. Как защитить: На данный момент угроза остается открытой. Dos-атака с применением Bluetooth Stack Smasher (BSS) Данный способ взлома основан на основе неправильно сформированными L2CAP пакетами для реализации зависания, перезагрузки и выключения на атакуемом устройстве. Список жертв: Некоторые модели телефонов Nokia, SonyEricsson Как защитить: Обновление прошивки телефона. В заключении хочу сказать, что главным фактором взлома Bluetooth-устройств является человеческий фактор. Именно через его невнимательность и пренебрежение правилами безопасности и происходит взлом устройств BT. Всегда выключайте модуль блютуз на своем телефоне — это в 90% защитит ваше bluetooth-устройство от взлома. Источник

- BlueSmack

- BlueSnaf

- HeloMoto

- BlueBag

- Bluesnaf++

- CarWhisperer

- BlueDump

- Dos-атака с применением Bluetooth Stack Smasher (BSS)

Взлом блютуза для андроид

Blooover III (unofficial)

Версия: 0.01

Последнее обновление программы/игры в шапке: 21.07.2015

Описание:

Программа предназначенная для получения доступа к Bluetooth-устройствам. Реализует практически все виды атак, а именно:

Мною было замечено, что большую часть атак платформа J2ME поддерживает. Я довольно быстро наткнулся на Blooover, но (увы!) его функционал был более чем ограничен. Тогда я решил расширить его, испытывая в сочетании с разными программами, создавая так называемые «комбайны». Очень скоро я подобрал идеальное дополнение: Super Bluetooth Hack. Далее выбор стал за файловым менеджером для реализации Bluesnarf++. Выбор пал на Mini Commander, благодаря его возможности «порушить» слабые устройства тяжелыми пакетами (стд. 1 КБ, увел. 8 КБ.), тем самым реализующий атаку BlueSmack. BlueDump реализуется благодаря возможности Super Bluetooth Hack передавать любой набор байт, в т.ч. и поддельный MAC-адрес. Атаку CarWhisperer решил пока не реализовывать, т.к. стандартные pin-коды можно перебрать вручную. Таким образом, сборка реализует все известные на 01.02.2011 виды атак.

При создании программы использовались программные коды разработчиков: Martin Herfur (Blooover II), Yuri Kudrin (Mini Commander), Marek Sedivy (SBH), YURiQUE (MultiMe).

Автор сборки — я (GFOXSH).

Приложение было удалено ввиду неработоспособности.

Запомните! Взлом чужих устройств нелегален! Программа размещена строго в ознакомительных целях и для тестирования уровня защиты Ваших устройств! Версии для Android нет и не будет ввиду ограниченных возможностей драйвера.

Сообщение отредактировал GFOXSH — 16.11.21, 08:40

Да, а благодаря расширенному набору атак программа могла бы поразить практически любой девайс! Жаль, что платиновые годы Bluetooth-а уже прошли.

Сообщение отредактировал GFOXSH — 27.07.15, 06:39

Вспоминаю легеду о Blooover-е.

Жил-был мальчик, удалой хлопец, школьник. Вот однажды повадился он телефоны учителей грабить Blooover-ом. Переводит он деньги на свой счёт год, два. И только когда стал старшеклассником, вынюхали учителя, что он деньги-0то на свой счет переводил, а не операторы сотовой связи их обездоливали. Влепили они ему штраф в восьмикратном размере. Немалый. Ведь награбленно-то было несколько тысяч.

Представляю, что родители ему сказали. :banned:

Вот так-то оно иногда бывает! Говорят, что он использовал не стандартный Blooover II, а модифицированный. Я как прочитал эту историю, сразу вдохновился возможностью возродить эту технологию. И собрал Blooover III. На самоом деле я работал над ним три года, не считая двухлетнего перерыва. Я сначала было забросил проект, но недавно отыскал на своём ПК старые файлы разработки. Там был и Blooover III, и улучшенный Hiisi Proxy. Сейчас я работаю над портом Dragon Warrior, исходники которого я также нашел среди этих файлов.

Сообщение отредактировал GFOXSH — 22.08.15, 09:52

Это он!

Автор Blooover I и Blooover II.

Источник

Взлом смартфона через Bluetooth. Реально ли это

Bluetooth-устройства окружают нас повсюду: колонки, умные часы и фитнес-браслеты, наушники. Из-за этого мы совсем не отключаем функцию на смартфоне, оставляя ее постоянно активной. Устройства делятся данными между собой, загружая какую-то часть в приложения. В то же время Bluetooth-соединение очень уязвимо и может стать причиной взлома. Что делать и как обезопасить себя и свои устройства от потери данных?

Рассказываем, зачем отключать блютуз на телефоне

Чем опасен включенный Bluetooth

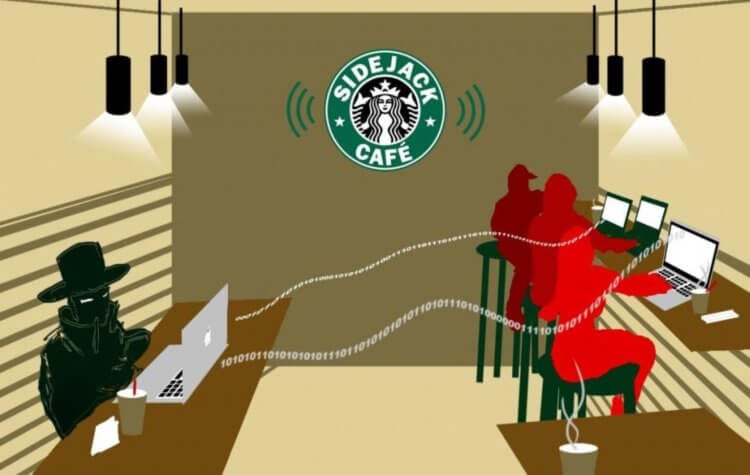

Bluetooth полезен в повседневной жизни, но достаточно уязвим, как и Wi-Fi-подключение. Хакеры используют специальные программы, которые помогают обнаружить активные Bluetooth-соединения поблизости. Они не только видят, кто есть рядом, но и могут отслеживать, к каким устройствам и сетям ваше устройство подключалось ранее. Это достаточно серьезно, ведь ваше устройство рассматривает эти подключения как доверенные, подключаясь к ним автоматически, когда они рядом.

Взломщик может ввести вас в заблуждение, запросив разрешение на подключение

Когда хакеры обнаруживают подобную взаимосвязь и историю подключений, они смогут обмануть ваше устройство Wi-Fi и Bluetooth, которые они создают. Это позволяет загрузить вредоносные программы и отслеживать не только ваше местоположение, но и читать личную переписку и данные карт и учетных записей. Сталкивались с чем-то подобным? Расскажите, как разобрались с этой ситуацией в нашем уютном Telegram-чате.

Как взламывают Bluetooth

Обычно это происходит в людных местах (прямо по аналогии с историей про Wi-Fi). Мошенники заранее просчитывают план действий и готовят устройство, с которого будет произведен взлом. Обычно для этого подходит сброшенный до заводских настроек планшет или смартфон. Единственное, что мешает — это небольшое расстояние, не более 10-12 метров для устойчивого соединения.

Обычно взломы случаются в общественных местах

После этого злоумышленник пытается подключиться к устройству с включенным Bluetooth. Телефон жертвы начинает ругаться, что к нему кто-то пытается подключиться с другого устройства, но появляется ошибка, что подключение не удалось. Эта ошибка не случайна — мошенник просто пытается сбить жертву с толку, пока телефон находится у нее в руках. Пока человек не понимает, что происходит, устройство заражается вредоносным ПО. Если не отключить Bluetooth вовремя, то будут проблемы: например, мошенник может прослушивать ваш телефон или опустошить ваш банковский счет — все зависит от изобретательности.

Зачем отключать Bluetooth

Атаки на Bluetooth — обычное явление. Взломщики активно пользуются этим, поэтому взломы можно разделить на три вида.

- Bluejacking — атака, во время которой мошенник использует соединение для проникновения в телефон и отправки анонимных сообщений на другие устройства, находящиеся по близости. Такие атаки могут использовать для дорогостоящих звонков в другие страны.

- Bluesnarfing — взлом, сопровождающийся кражей конфиденциальной информации, например, интернет-аккаунтов, фотографий, видео. Делается это все очень быстро, пока есть возможность «сработать» в пределах досягаемости.

- Bluebugging — самый худший вариант, при котором взломщик имеет возможность контролировать ваше устройство, прослушивать смартфон и получать доступ ко всем данным, которые есть в памяти.

Полученные данные могут быть использованы для шантажа или взлома банковских аккаунтов. Плохо и то, что с каждым годом доступных устройств становится все больше, а злоумышленники придумывают более продвинутые способы взлома.

Безопасен ли Bluetooth

Включенный модуль Bluetooth могут использовать для отслеживания местоположения. Два устройства, которые соединяются друг с другом, имеют адрес подключения. Он меняется, когда разряжается аккумулятор. Но многие устройства сохраняют его постоянно: например, фитнес-браслеты. Взломщики могут запросто использовать его, чтобы оставаться на связи с телефоном и получать точные данные в реальном времени.

Вам повезет, если мошенник не успеет ничего сделать за это время

Несмотря на все уязвимости, которые есть у беспроводного подключения, такой взлом весьма специфичен и встречается не часто. Взлом возможен только на небольшом расстоянии. Сложнее будет взломать устройство, когда владелец находится в движении — злоумышленнику нужно постараться получить все необходимое за короткий промежуток времени. Кроме того, подобные взломы требуют большой подготовки и определенных навыков. Да и результаты взлома могут оказаться не столь впечатляющими. Не забудьте подписаться на наш канал в Яндекс.Дзен — пишем о том, о чем еще никто не знает!

Несмотря на то, что включенный Bluetooth-модуль практически не влияет на расход аккумулятора, все же стоит его отключать, находясь в общественных местах.

- Не принимайте запрос на подключение от неизвестных устройств и сами не подключайтесь к непонятным точкам.

- Старайтесь своевременно обновлять операционную систему, чтобы встроенная защита была актуальной.

- Не давайте доступ к Bluetooth всем приложениям подряд. Сомневаетесь? Лучше отозвать разрешение в настройках.

- На Android-смартфонах используйте антивирусные программы, которые обнаруживают и блокируют странные подключения.

Взломы по Bluetooth встречаются достаточно редко, но стоит помнить об опасности, которая подстерегает нас повсюду. Не отключаете Bluetooth? Задумайтесь, а вдруг это все-таки нужно?

Источник

Как взломать чужую Bluetooth-колонку

Для начала необходимо скачать из Google Play приложение nRF Connect.

После установки открываем приложение и заходим во вкладку «Scanner»:

Не забудьте включить Bluetooth и определение локации. Также пока что, как видите, приложение не нашло ни одного устройства. Начинаем сканирование, нажав «Scan» в правом верхнем углу экрана. Перед нами появляется список устройств поблизости.

Как видите, мы нашли некоторое количество устройств. Здесь есть устройство Jbl Xtreme — это колонка, которую мы хотим взломать. Учтите, что название колонки так будет отображаться не всегда. Иногда придется действовать наугад. Нажимаем на три точки и ищем пункт «Bond».

В случае успеха устройство появится во вкладке «Bonded».

Пробуем нажать «Connect»

И у нас все получилось, взлом прошел и телефон предложил подключиться.

Можно включать свою музыку. Также возможно придётся зайти в настройки блютуза телефона, если у вас старая версия Андроида или плохая прошивка, и найти там Previously connected devices (Ранее подключенные устройства или что-то подобное, может отличаться на телефонах) и оттуда произвести подключение к колонке.

Источник

MobileLeader.RU

Современные технологии мобильной связи