- WifiHistoryView для Windows

- Отзывы о программе WifiHistoryView

- История WiFi подключений с помощью программы WifiHistoryView

- История WiFi подключений

- Скачать WifiHistoryView

- Установка WifiHistoryView

- Работа с WifiHistoryView

- Wi-Fi и много других аббревиатур. Как в Android приложении получить данные об узлах Wi-Fi и не опухнуть

- 1. Создаем проект

- 2. Разрешения на доступы

- 3. Создаем BroadcastReceiver и подписываемся на события обновления данных о сканировании сетевого окружения Wi-Fi

- 4. Смотрим на ScanResult и разбираемся в терминах

- 5. Разбираемся в аббревиатурах и парсим capabilities

- 6. Создаем модель и функцию парсинга

- 8. Смотрим результат

WifiHistoryView для Windows

| Оценка: |

3.80 /5 голосов — 5 |

| Лицензия: | Бесплатная |

| Версия: | 1.61 | Сообщить о новой версии |

| Обновлено: | 30.08.2021 |

| ОС: | Windows 10, 8.1, 8, 7 |

| Интерфейс: | Английский, Русский |

| Разработчик: | Nir Sofer |

| Категория: | Wi-Fi, Bluetooth |

| Загрузок (сегодня/всего): | 0 / 3 938 | Статистика |

| Размер: | 78 Кб |

| СКАЧАТЬ | |

WifiHistoryView — простенькая утилита для просмотра истории подключения вашего компьютера к беспроводным Wi-Fi-сетям. Для каждого действия отображается разнообразная интересная информация: дата и время подключения, тип события, имя сетевого адаптера, MAC-адрес, профиль беспроводной сети (SSID), BSS-тип, вид аутентификации, алгоритм шифрования и некоторые другие данные.

Полученный отчет можно сохранить в HTML-формат и использовать в дальнейшем при необходимости. Стоит отметить, что эта программа может читать и отображать историю Wi-Fi не только из вашей системы, но также и из внешнего файла журнала событий другого компьютера.

BlueSoleil — одно из наиболее популярных приложений, которое при помощи Bluetooth поможет соединить.

InSSIDer — полезное приложение, благодаря которому можно легко выбрать лучшую из доступных Wi-Fi.

WifiInfoView — небольшая бесплатная утилита, которая сканирует ближайшие беспроводные сети, и.

Connectify — приложение, благодаря которому можно быстро и легко организовать доступ к сети.

CommView for WiFi — программа для захвата и анализа сетевых пакетов в беспроводных сетях.

SHAREit — отличная программа для быстрого и удобного обмена файлами в одной Wi-Fi сети между.

Отзывы о программе WifiHistoryView

Отзывов о программе WifiHistoryView 1.61 пока нет, можете добавить.

Источник

История WiFi подключений с помощью программы WifiHistoryView

История WiFi подключений. Способ быстро посмотреть историю WiFi.

Сегодня я хочу рассказать о небольшой программе, которая позволяет вытащить историю WiFi подключений компьютера. На самом деле можно посмотреть историю Wi-Fi и без использования софта, но это довольно муторно и берет время. Намного лучше использовать специальную утилиту, особенно если она бесплатная, крохотная и не просит кушать.

История WiFi подключений

WifiHistoryView — маленькая бесплатная программа, которая позволяет просмотреть историю подключений компьютера к WiFi-сетям. Разработчик программы известный израильский программист Нир Софер (NirSoft). Который известен своим качественным и абсолютно бесплатным софтом.

Скачать WifiHistoryView

Скачать бесплатно WifiHistoryView вы можете по этой прямой ссылке с официального сайта разработчика английскую версию. Или по этой ссылке уже русифицированную с файлообменика.

Программа работает на операционной системе: Windows 10, 8, 7, Vista, XP.

Установка WifiHistoryView

После того как скачали программу, разархивируйте скачанный архив и запустите его. Установка не требуется, программа портабельная, может запускаться и с флешки. Единственное что может в некоторых случаях потребоваться — это запуск исполняемого файла от администратора.

Работа с WifiHistoryView

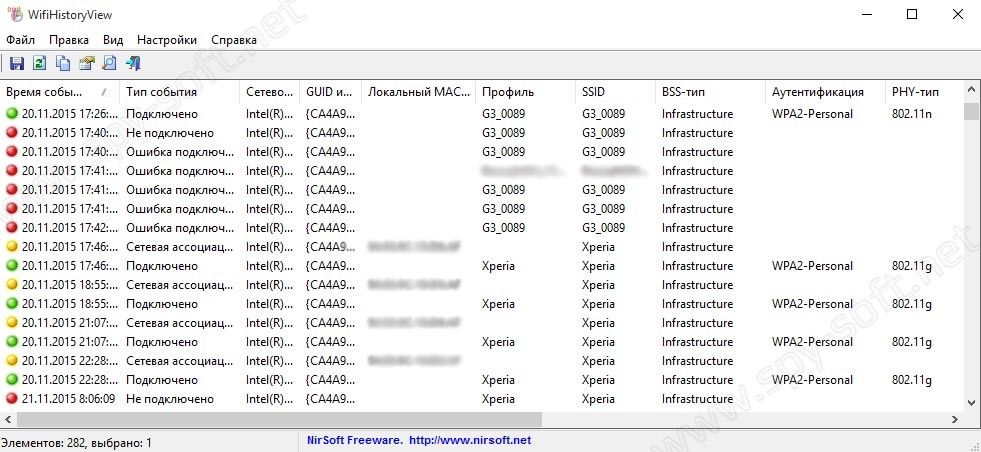

После запуска программы вы увидите главное окно. После того как программа нашла и отобразила все подключения, вы можете сохранить отдельные данные или весь лог целиком. Сохранять отчет можно во все популярные форматы: txt, csv, html, xml и т.д.

Утилита отображает следующие данные:

- Время событие

- Типа события

- Сетевой адаптер

- GUID интерфейса

- Локальный MAC-адрес

- Профиль

- SSID

- BSS-тип

- BSSID

- BSSID-компании

- PHY-тип

- Аутентификация

- Шифрование

- Причина отключения

- ID-события

- ID записи о событие

Один из плюсов программы — это возможность запуска из командной строки. Данная опция будет полезна тем кто хочет получить информацию о подключении к WiFi сетям удаленно. С помощью того же Kali Linux или просто используя командную строку.

Программа вытаскивает информацию используя лог-файл операционной системы. Это значит, что имея этот лог-файл который находится в директории:

C : \ windows \ System32 \ winevt \ Logs \ Microsoft — Windows — WLAN — AutoConfig % 4Operational.evtx

Вы можете найти всю необходимую информацию. Т.е. если у вас нет боевой флешки с этой программой, вы можете на удаленной машине найти этот файл, скачать его, а на локальном компьютере открыть с помощью данной утилиты.

На этом все друзья. Надеюсь вам помогла данная статья, и вы смогли вытащить историю WiFi подключений. Напоминаю, что используя форму поиска сайта по слову WiFi вы можете найти кучу полезной информации.

Всем удачи и с наступившим новым 2016 годом!

Источник

Wi-Fi и много других аббревиатур. Как в Android приложении получить данные об узлах Wi-Fi и не опухнуть

Однажды мне понадобилось сканировать из Android приложения сети Wi-Fi и получать подробную выкладку данных о точках доступа.

Тут пришлось столкнуться с несколькими трудностями: в офф.документации Android многие описанные классы стали deprecated (API level > 26), что никак не было в ней отражено; описание некоторых вещей в документации минимально (например поле capabilities класса ScanResult на момент написания не описано почти никак, хотя содержит много важных данных). Третья сложность может заключаться в том, что при первой близости с Wi-Fi, отличной от чтения теории и настройки роутера по localhost, приходится иметь дело с рядом аббревиатур, которые кажутся понятными по отдельности. Но может быть не очевидно, как их соотнести и структурировать (суждение субъективно и зависит от предыдущего опыта).

В данной статье рассмотрено как из Android кода получить исчерпывающие данные о Wi-Fi окружении без NDK, хаков, а лишь с помощью Android API и понять, как их интерпретировать.

Не будем тянуть и начнем писать код.

1. Создаем проект

Заметка рассчитана на тех, кто больше одного раза создавал Android проект, поэтому подробности данного пункта опускаем. Код ниже будет представлен на языке Kotlin, minSdkVersion=23.

2. Разрешения на доступы

Для работы с Wi-Fi из приложения понадобится получить от пользователя несколько разрешений. В соответствии с документацией, для того, чтобы осуществить сканирование сети на устройствах с ОС версий после 8.0, помимо доступа к просмотру состояния сетевого окружения нужен либо доступ на изменение состояния модуля Wi-Fi устройства, либо доступ к координатам (примерным или точным). Начиная с версии 9.0 необходимо запросить у пользователя и то и то, и при этом явно запросить у пользователя включить службу определения местоположения. Не забываем галантно объяснять пользователю, что это прихоть компании Google, а не наше желание устроить за ним слежку 🙂

Итого, в AndroidManifest.xml добавим:

А в коде, в котором есть ссылка на текущую Activity:

3. Создаем BroadcastReceiver и подписываемся на события обновления данных о сканировании сетевого окружения Wi-Fi

Метод WiFiManager.startScan в документации помечен как depricated с версии API 28, но офф. guide предлагает использовать его.

Итого, получили список объектов ScanResult.

4. Смотрим на ScanResult и разбираемся в терминах

Посмотрим на некоторые поля этого класса и опишем, что они означают:

SSID — Service Set Identifier – это название сети

BSSID – Basic Service Set Identifier – MAC адрес сетевого адаптера (Wi-Fi точки)

level — Received Signal Strength Indicator [dBm (русское дБм) — Децибел, опорная мощность 1 мВт.] — Показатель уровня принимаемого сигнала. Принимает значение от 0 до -100, чем дальше от 0, тем больше мощности сигнала потерялось по пути от Wi-Fi точки к вашему устройству. Подробнее можно посмотреть например на Википедии. Здесь же расскажу, что с помощью Android класса WifiManager можно проградуировать уровень сигнала по шкале от отличного до ужасного с выбранным вами шагом:

frequency — частота работы точки Wi-Fi [Гц]. Помимо самой частоты вас может заинтересовать так называемый канал. У каждой точки есть своя рабочая чистота. На момент написания текста наиболее популярным диапозоном Wi-Fi точек является 2.4 GHz. Но, если быть точнее, точка передает информацию на ваш телефон на пронумерованной частоте, близкой к названной. Количество каналов и значения соответствующих частот стандартизованы. Это сделано для того, чтобы точки поблизости работали на разных частотах, тем самым не создавая помехи друг другу и взаимно не понижая скорость и качество передачи. При этом точки работают не на одной частоте, а на диапазоне частот (пареметр channelWidth), называемом шириной канала. То есть точки, работающие на соседних (и не только на соседних, а даже на 3 от себя) каналах создают друг другу помехи. Вам может пригодится этот незамысловатый код, который позволяет вычислить номер канала по значению частоты для точек с частотой 2.4 и 5 Ghz:

capabilities — наиболее интересное поле для анализа, работа с которым потребовало много времени. Тут в строку записываются «возможности» точки. При этом подробности интерпритации строки в документации можно не искать. Вот несколько примеров того, что может лежать в этой строке:

5. Разбираемся в аббревиатурах и парсим capabilities

Стоит упомянуть, что классы пакета android.net.wifi.* использует под капотом linux-утилиту wpa_supplicant и результат вывода в поле capabilities является копией поля flags при сканировании.

Будем действовать последовательно. Рассмотрим сначала вывод такого формата, при котором внутри скобок элементы отделены знаком «-«:

Первое значение описывает т.н. метод аутентификации (authentication). То есть, какую последовательность действий должны произвести устройство и точка доступа, чтобы точка доступа позволила собой пользоваться и каким образом шифровать полезную нагрузку. На момент написания поста самые частые варианты это WPA и WPA2, при котором либо каждое подключаемое устройство напрямую, либо через т.н. RADIUS-сервер (WPA-Enterprice) предоставляет пароль по зашифрованному каналу. Скорее всего у вас дома точка доступа предоставляет подключение по этой схеме. Отличие второй версии от первой в болеее стойком шифре: AES против небезопасного TKIP. Также постепенно внедряется WPA3, более сложный и продвинутый. Теоритически может встретиться вариант с enterprice-решением CCKM (Cisco Centralized Key Managment), но мне так и не встретился.

Точка доступа могла быть настроена на аутентификацию по MAC-адресу. Или, если точка доступа предоставляет данные по устаревшему алгоритму WEP, то аутентификации фактически нет (секретный ключ тут и является ключом шифрования). Такие варианты отнесем к типу OTHER.

Ещё есть полюбившийся в общественных wi-fi метод со скрытым Captive Portal Detection — запрос аутентификации через браузер. Такие точки доступа выглядят для сканера как открытые (какими с точки зраения физического подключения и являются). Поэтому отнесем их к типу OPEN.

Второе значение можно обозначить как алгоритм использования ключей (key management). Является параметром метода аутентификации, о котором написано выше. Говорит о том, как именно происходит обмен ключами шифрования. Рассмотрим возможные варианты. EAP — используется в упомянутом WPA-Enterprice, использует базу данных для сверки введеных аутентификационных данных. SAE — используется в продвинутом WPA3, более устойчива к перебору. PSK — самый частый вариант, подразумевает ввод пароля и его передачу в зашифрованном виде. IEEE8021X — по международному стандарту (отличному от поддержанным семейством WPA). OWE (Opportunistic Wireless Encryption) является расширением стандарта IEEE 802.11, для точек, которые мы отнесли к типу OPEN. OWE обеспечивает безопасность данных, передаваемых по незащищенной сети, за счет их шифрования. Также возможен варинант когда ключей доступа нет, назовем такой вариант NONE.

Третьим параметром является т.н. метод шифрования (encryption schemes) — как именно используется шифр для зашиты передаваемых данных. Перечислим варианты. WEP — использует поточный шифр RC4, секретный ключ является ключом шифрования, что в мире современной криптографии считается неприемлемым. TKIP — используется в WPA, CKIP — в WPA2. TKIP+CKIP — может быть указан в точках умеющих WPA и WPA2 для обратной совместимости.

Вместо трех элементов можно встретить одинокую пометку WEP:

Как мы обсудили выше, этого достаточно чтобы не конкретизировать алгоритм использования ключей, которого нет, и метода шифрования, которое одно по-умолчанию.

Теперь рассмотрим такую скобочку:

Это режим работы Wi-Fi или топология сетей Wi-Fi. Вам может встретиться Режим BSS (Basic Service Set) — когда есть одна точка доступа, через которую общаются подключенные устройства. Можно встретить в локальных сетях. Как правило точки доступа нужны для того, чтобы соединять устройства из разных локальных сетей, поэтому они являются частью Extended Service Sets — ESS. Тип IBSSs (Independent Basic Service Sets) говорит о том, что устройство является частью Peer-to-Peer сети.

Ещё может попасться флаг WPS:

WPS (Wi-Fi Protected Setup) — протокол полуавтоматической инициализации сети Wi-Fi. Для инициализации пользователь либо вводит 8-символьный пароль, либо зажимает кнопку на роутере. Если ваша точка доступа относится к первому типу и этот флажок высветился напротив имени вашей точки доступа, вам настоятельно рекомендуется зайти в админку и отключить доступ по WPS. Дело в том, что часто 8-значный PIN можно узнать по MAC-адресу, либо перебрать за обозримое время, чем кто-то нечистый на руку сможет воспользоваться.

6. Создаем модель и функцию парсинга

На основе того, что выяснили выше опишем data-классами то, что получилось:

Теперь напишем функцию, которая будет парсить поле capabilities:

8. Смотрим результат

Посканирую сеть и покажу, что получилось. Показаны результаты простого вывода через Log.d:

Неосвещенным остался вопрос подключения к сети из кода приложения. Скажу только, что для того, чтобы считать сохраненные пароли ОС мобильного устройства, нужны root-права и готовность порыться в файловой системе чтобы прочитать wpa_supplicant.conf. Если логика приложения предполагает ввод пароля извне, подключение можно осуществить через класс android.net.wifi.WifiManager.

Спасибо Егору Пономареву за ценные дополнения.

Если считаете, что нужно что-то добавить или исправить, пишите в комментарии 🙂

Источник