- Где хранятся пароли от WiFi на Андроид

- Менеджер паролей от Wi-Fi сетей

- Содержание

- О приложении

- Зачем приложению root-доступ?

- Что такое root?

- Что можно сделать в приложении без root-доступа?

- Где хранятся пароли от Wi-Fi сетей на Android-устройстве?

- Проблемы с шифрованием паролей на устройстве

- Как сделать backup в приложении?

- Как работает синхронизация в приложении?

- [LORoogle][Android][Кастуются эксперты по Android и кросс-компиллингу под ARM] патченный 0.6.10 wpa_supplicant для Android, с поддержкой Ad-Hoc сетей

- Linux WiFi из командной строки с wpa_supplicant

- Общие сведения о wpa_supplicant

- Установка

- Подключение без конфиг файла

- Подключение к Ad-Hoc сети

- Настройка для домашней сети

- Настройка 802.1X для офиса

- Привязка wpa_supplicant к сетевой карте

- Отладка

Где хранятся пароли от WiFi на Андроид

Где хранятся пароли от WiFi на Андроид. Не редко случается такая ситуация, когда ваш смартфон подключен к WiFi сети, но вы не помните, какой пароль вводили. В результате у вас вроде есть доступ к WiFi, но подключить к ней еще одно устройство (например, планшет) вы уже не можете. К счастью из этой ситуации есть простой выход. Вы можете посмотреть пароль от WiFi на Андроид устройстве, которое уже подключено к беспроводной сети. В данной статье мы расскажем, как это можно сделать.

Первое о чем нужно сказать, это то, что описанный способ будет работать только на устройствах с ROOT доступом. Для того чтобы посмотреть пароль от WiFi на Андроиде необходим ROOT доступ, поскольку эта информация хранится в защищенной области внутренней памяти устройства.

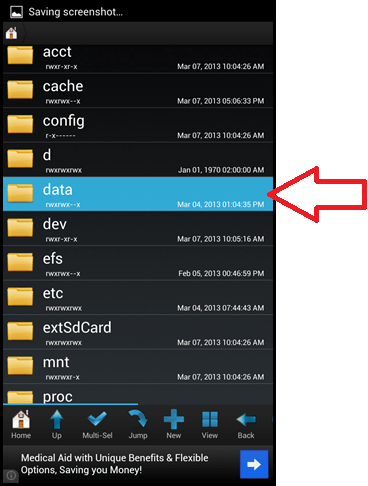

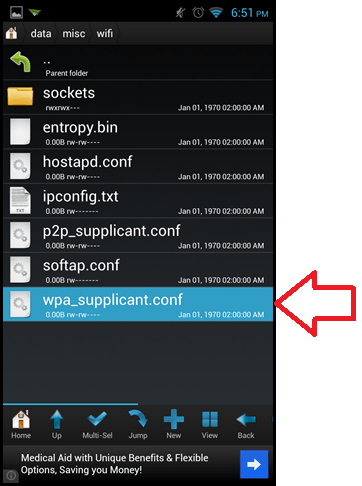

Итак, если вас интересует, как посмотреть пароль от WiFi на Андроиде, то вам нужно скачать и установить приложение Root Browser . А с помощью данного приложения нужно зайти в папку data.

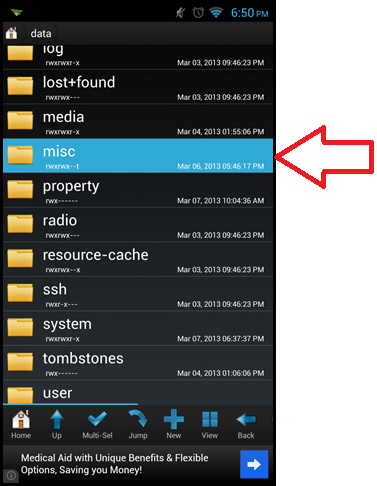

Дальше переходим в папку misc.

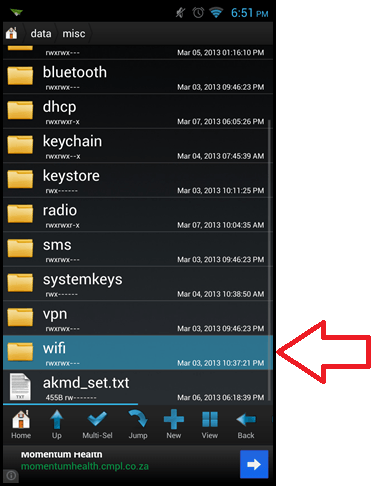

И откройте папку wifi. Это последний шаг по дереву каталогов.

После того как вы откроете папку wifi, вы увидите список файлов. Для того чтобы посмотреть пароль от WiFi на Андроид, нам нужно открыть файл под названием wpa_supplicant.conf. Вы можете открыть его в любом текстовом редакторе.

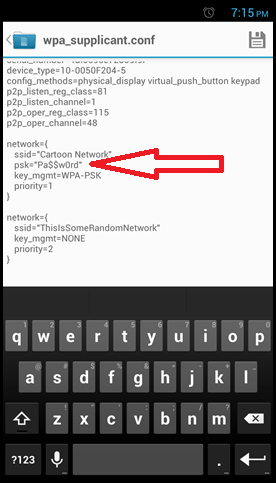

После открытия данного файла вы увидите всю информацию о WiFi сетях к которым вы подключали свое Андроид устройство.

В файле wpa_supplicant.conf информация о каждой WiFi сети выделена в блок с заголовком «network». В этом блоке есть ряд параметров. Нам больше всего интересны два из них. Это ssid – название беспроводной сети, и psk – пароль для доступа к сети. Скопировав от сюда пароль вы сможете заново подключиться к WiFi.

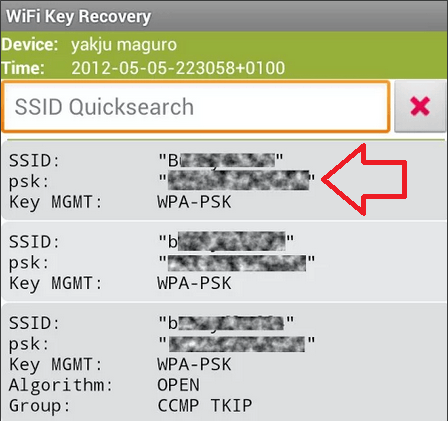

Если данный способ кажется, вам слишком сложным, или вам просто лень ходить по каталогам и искать нужный файл, то вы можете просто скачать и установить программу WiFi Key Recovery . Как и в предыдущем случае, для работы этого приложения нужен ROOT доступ.

Приложение WiFi Key Recovery автоматически находит файл wpa_supplicant.conf на вашем Андроид устройстве, анализирует его и выдает пользователю информацию о паролях от WiFi в удобном и понятном виде.

Кроме этого, в приложении WiFi Key Recovery доступен поиск по названию WiFi сети, что очень удобно, если у вас в файле wpa_supplicant.conf много записей о различных сетях, к которым вы подключались.

Источник

Менеджер паролей от Wi-Fi сетей

Содержание

О приложении

Забываете пароли от сети Wi-Fi? Приложение «Менеджер паролей от Wi-Fi сетей» Вам поможет добавить, сохранить и поделиться всеми сетями которые Вы используете. Синхронизируйте сети на разных устройствах через учетную запись. Поддерживаются 2 типа авторизации: с помощью учетной записи Google или через аутентификацию по email-паролю.

Приложение работает как менеджер паролей от беспроводных сетей, с дополнительными функциями. Приложение бесплатное, работает без root.

Ранняя версия называлась “Напоминатель паролей от Wi-Fi”, совместимость с файлом импорта истории wifi_pass_export.csv сохраняется, поэтому можно перенести информацию с ранних версий приложения.

Данное приложение не является взломщиком паролей от Wi-Fi сетей и подборщиком паролей от роутера. Приложение полностью легальное и позволяет работать с уже известными Вам Wi-Fi паролями.

Внимание! При случайном удалении сети с устройства, Вы сможете легко восстановить и подключиться к сети, прямо через приложение.

Удобное и функциональное приложение «Менеджер паролей от Wi-Fi сетей» позволит быстро и беспрепятственно посмотреть и поделиться паролем. Синхронизация через аккаунт сэкономит Ваше время и перенесет ранее занесенные сети на другие устройства.

Теперь все пароли собраны в одном месте!

Зачем приложению root-доступ?

Если на Вашем устройстве имеется root-доступ, то у приложения появится больше функций, позволяющих работать с Wi-Fi сетями, поскольку у него появится доступ к системным файлам Android.

Дополнительные функции при наличии на устройстве root прав следующие:

- приложение автоматически добавляет ранее используемые сети Wi-Fi в приложение;

- при каждой новой подключенной сети, приложение обновит список сохраненных паролей на устройстве;

- в случае удаления одной или нескольких сетей с приложения, права администратора будут запрашивать разрешения на обратное добавление, так как данные по этим сетям сохранены на Вашем устройстве.

Что такое root?

Поскольку Android построен на ядре Linux, ему досталась в наследство одна из особенностей ОС – привилегированный пользователь (или root), который имеет права на выполнение любых операций в системе, в том числе удаление и изменение системных файлов. В Android же под root-доступом понимается собственно привилегированный доступ (права суперпользователя), благодаря которому пользователь получает полный контроль над своим устройством.

Root-доступ предоставляет следующие преимущества:

- Изменения файлов системы и приложений;

- Установка самых разных приложений, которые для своей работы требуют root;

- Перепрошивание устройства;

- Удаление приложений, вшитых в прошивку;

- Использование дополнительных функций Android;

- Улучшение быстродействия с помощью специальных приложений.

Подробнее о том, каким бывает root и как его получить, можно прочитать здесь.

Что можно сделать в приложении без root-доступа?

Приложение позволяет Вам выполнять следующие действия:

- Добавлять, удалять или отправлять свою точку доступа;

- Копировать пароль выбранной сети в буфер обмена;

- Отправлять в другие приложения текстовые данные: имя сети (SSID) и пароль;

- Создавать картинку с QR-кодом, содержащим параметры подключения к Wi-Fi сети;

- Быстро находить известную сеть из списка;

- Быстро подключаться к уже известной сети;

- Сделать резервную копию в файл wp_export.csv;

- Импортировать историю из файлов wifi_pass_export.csv.

Где хранятся пароли от Wi-Fi сетей на Android-устройстве?

Система Android, так же, как и остальные современные операционные системы, сохраняет настройки подключения Wi-Fi сетей, чтобы впоследствии иметь возможность быстрого подключения к ним.

Не нарушая замыслов создателей этой системы, мы можем в своем приложении создать новое Wi-Fi соединение и подключить устройство к нему. Узнать пароли от ранее подключенных сетей мы не можем.

Таково ограничение безопасности, иначе вирусов для Android было бы гораздо больше.

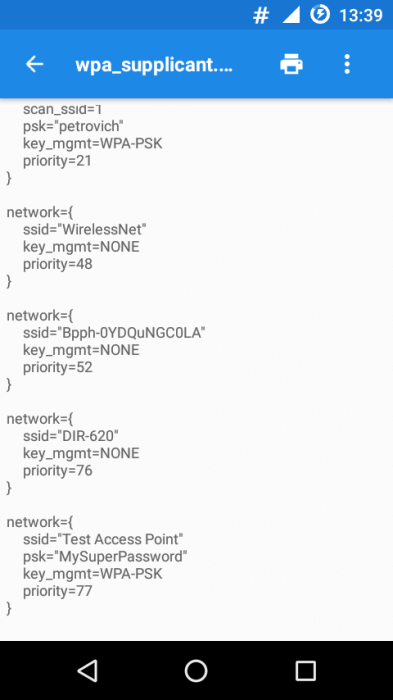

Но стоит вспомнить, что внутри Android лежит ядро Linux. И хранятся пароли от беспроводных сетей в нем точно также в файле wpa_supplicant.conf. Доступ к этому файлу можно получить имея ROOT на устройстве. Обычно этот текстовый файл содержит информацию в не зашифрованном виде. Расположен на устройстве по пути:

Первый путь встречается очень часто, но иногда производители устройств меняют месторасположение системных файлов. Имя файла останется таким же, поэтому придется просто походить по папкам в поисках.

Вот содержимое файла:

Пароль находится в поле psk. Если сеть открытая, то поле psk отсутствует.

Проблемы с шифрованием паролей на устройстве

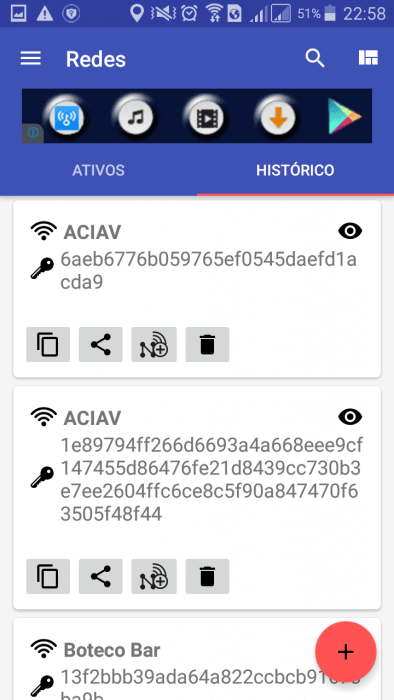

Часто пользователи жалуются на то, что поле psk содержит пароли в зашифрованном виде.

Вот пример экрана с такого устройства:

Обычно такая ошибка появляется у пользователей Samsung устройств (например Samsung Galaxy S5).

Для того, чтобы отключить шифрование на устройстве, нужно выполнить следующие действия:

- Открыть файл build.prop, расположенный в папке /system.

- Найти в нём параметр ro.securestorage.support. Он отвечает за то, будут ли шифроваться пароли от сетей или нет.

- Изменить его значение с true на false.

- Перезагрузить устройство.

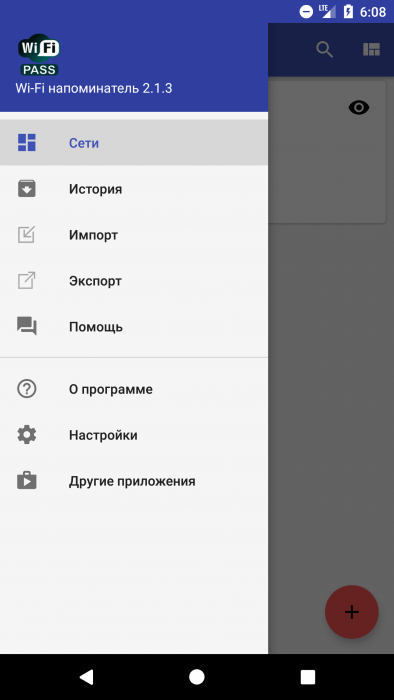

Как сделать backup в приложении?

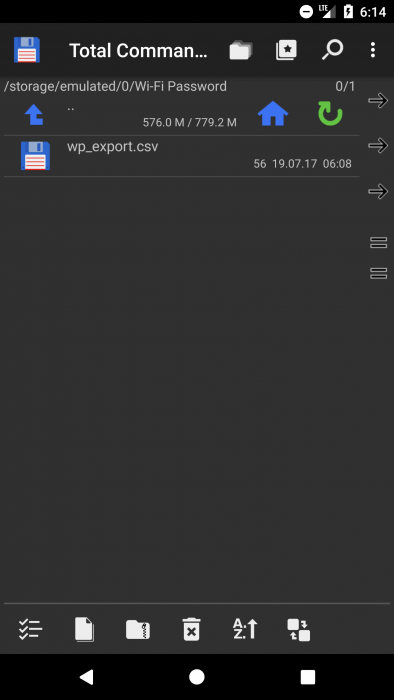

Резервная копия поможет сохранить Ваши сети в случае, если приложение было переустановлено или установлено на новом устройстве. Также сохранёнными сетями можно поделиться со своими друзьями и знакомыми.

Для того, чтобы создать резервную копию имеющихся сетей, нужно открыть меню и выбрать в нём пункт «Экспорт«.

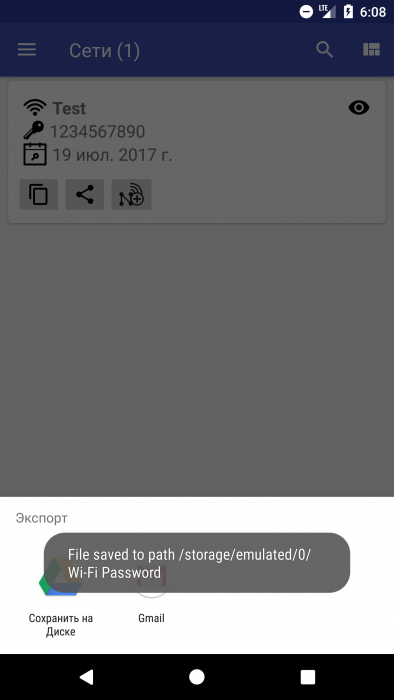

После этого по указанному во всплывающем сообщении пути будет создан файл wp_export.csv, содержащий данные о сетях.

Если есть необходимость, данный файл можно также сохранить через различные приложения (например, отправить его по почте или сохранить в соц. сетях).

Чтобы восстановить данные о сетях из файла резервной копии, достаточно лишь в меню приложения выбрать пункт «Импорт» и через любой файловый менеджер, установленный на Вашем устройстве, выбрать файл wp_export.csv.

Как работает синхронизация в приложении?

Синхронизация позволяет Вам сети, сохранённые на одном устройстве, использовать на другом через использование одной учётной записи.

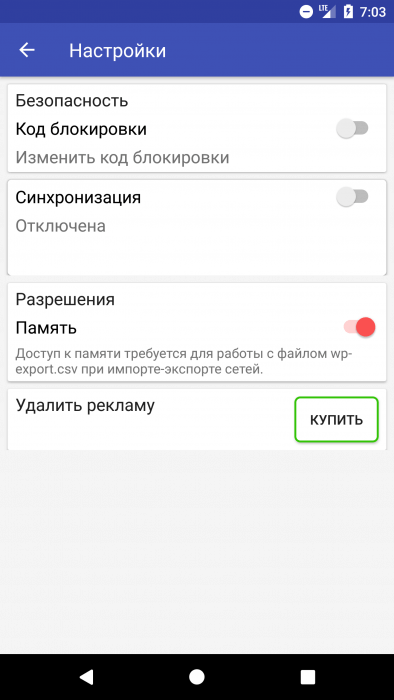

Для того, чтобы включить синхронизацию, необходимо в меню приложения выбрать пункт «Настройки«.

В открывшемся окне нужно нажать на кнопку в поле «Синхронизация«, после чего приложение предложит авторизироваться. Сделать это можно двумя способами:

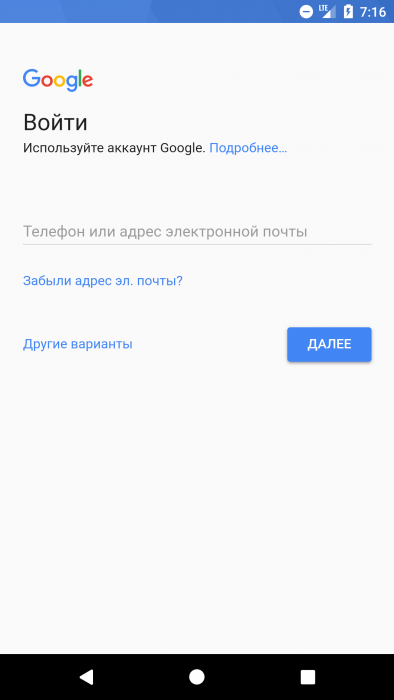

- Через аккаунт Google;

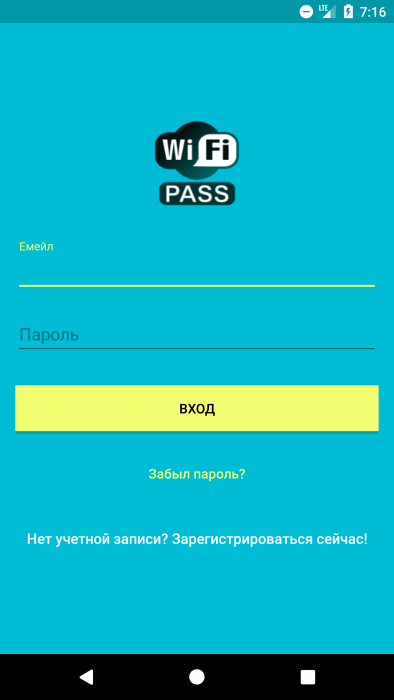

- Через встроенную аутентификацию (пользователь может зарегистрировать учётную запись и авторизироваться через неё).

Если выбрать способ через аккаунт Google, то приложение попытается подключиться или попросит ввести учётные данные для входа, если Вы не авторизованы.

Если выбрать второй способ, то необходимо будет создать учётную запись (если таковой нет) и только затем авторизироваться в приложении.

После успешной авторизации Вы сможете синхронизировать свои сети с приложениями на других устройствах, войдя на них под той же учётной записью.

Приложение Менеджер паролей от Wi-Fi сетей доступно в Google Play, поэтому вы можете скачать его, перейдя по ссылке, представленной ниже.

Источник

[LORoogle][Android][Кастуются эксперты по Android и кросс-компиллингу под ARM] патченный 0.6.10 wpa_supplicant для Android, с поддержкой Ad-Hoc сетей

Сабж

Как нам всем известно, Google посчитали Ad-Hoc сети не нужными, и всем кто не имеет даже вайфай-карточки с поддержкой Host AP, приходится городить костыли.

Раньше, когда у меня еще был камень(HTC Blackstone) с android’ом через HaRET, я пользовался этим. Но сейчас попробовал это пихнуть, и чуть все не сломал к чертям(слава терминалу! спас). Я думаю это потому что там wpa_supplicant 0.5.* версии, а на моей таблетке 0.6.10(wpa_supplicant —version так говорит)

Видимо у меня еще слишком низкий уровень «Googling skilz», и я не нашел патченного wpa_supplicant 0.6.10 версии.

Можно в принципе и скомпилировать(gcc всегда есть), но я не ас в кросс-компиллинге под арм, и поэтому не знаю как это сделать правильно

А Ad-Hoc сеть очень нужна, т.к. с буком вне дома возможна только такая связь

Что посоветуете?

P.S. на планшетке bluetooth нету

Перемещено mono из talks

Bluetooth PAN, жертвуя скоростью передачи.

Нет блютуса не планшетке, ага

О боги, андройд до сих пор не умеет Ad-Hoc?! Даже iOS умеет же.

Почему так, если в Линуксе Ad-Hoc всегда работал? Его что, специально выпилили для андройда?

Не, им походу лень было пилить «настроки wi-fi» для ad-hoc

Не, им походу лень было пилить «настроки wi-fi» для ad-hoc

Зато не лень было выпилить поддержку Ad-Hoc в wpa_supplicant? Да и вообще, о каких настройках идёт речь? На iOS никаких настроек подключения к сети Wi-Fi нет: тип сети и шифрования она определяет сама, и Линукс тоже всегда так умел, но почему для андройда нужно что-то ещё? Я окончательно разочаровался в этой системе.

Да, мне тоже не очень хотелось этот андроид. Вообще хотел взять себе N900-ый, и радоваться нормальному линуксу, но отец посчитал N900 «старым, дырявым, не нужным» смартфоном, и взял эту китай-планшетку. И я с этим ничего не поделаю. А сейчас мне нужен Ad-Hoc, и твое нытье мне ничем не поможет, к сожалению

ты забыл что это всё таки линукс , поищи iwconfig под android по интырнетам , потом ps , kill -9

, iwconfig wlan0. , ну ты понел. пока не было точки доступа, так и работало. GT540.

Источник

Linux WiFi из командной строки с wpa_supplicant

В этой статье я расскажу, как можно настроить WiFi с помощью wpa_supplicant, без всяких Xorg/X11 утилит. Это необходимо для того, чтобы базовые службы ОС исправно работали с минимальным набором технических средств удаленного доступа. Программа будет исполняться как служба, настройки сделаны правкой конфиг файлов.

По-быстрому, установить соединение с открытой точкой доступа можно таким образом.

Если же надо всерьез и надолго, то прошу внутрь.

Общие сведения о wpa_supplicant

Что из себя представляет wpa_supplicant?

- Кросс-платформенная открытая реализация стандарта IEEE 802.11 для Linux, *BSD, Windows, Mac OS X и прочих систем.

- Полная поддержка WPA2, WPA и более старых протоколов безопасности беспроводной LAN сети.

- Приложение пользовательского пространства, выполняющее функции саппликанта и SME оператора, исполняющего MLME инструкции.

- WPA и полностью IEEE 802.11i/RSN/WPA2.

- WPA-PSK и WPA2-PSK (pre-shared key) («WPA-Personal»).

- WPA вместе с EAP (т.е., сервером аутентификации RADIUS) («WPA-Enterprise») управление ключами CCMP, TKIP, WEP (104/128 и 40/64 бит).

- Кэширование RSN, PMKSA: предварительную аутентификацию.

Как wpa_supplicant устанавливает связь с точкой доступа?

- Cетевой интерфейс должен исправно функционировать с установленным драйвером, прежде чем wpa_supplicant запустится.

- Wpa_supplicant запрашивает драйвер ядра сканировать доступные Basic Service Set (BSS).

- Wpa_supplicant производит выбор BSS в соответствии с настройками.

- Wpa_supplicant запрашивает драйвер ядра установить соединение с выбранной BSS.

- Для WPA-EAP: аутентификацию EAP производит встроенный IEEE 802.1X Supplicant, либо же внешний Xsupplicant с сервером аутентификации.

- Для WPA-EAP: получен мастер-ключ от IEEE 802.1X Supplicant.

- Для WPA-PSK wpa_supplicant использует пароль PSK в качестве мастер-ключа сессии.

- Wpa_supplicant производит с аутентификатором точки доступа 4-х этапное согласование [1] и групповое согласование ключей.

- Wpa_supplicant производит шифрование однонаправленных и широковещательных пакетов [2] , после чего начинается обычный обмен данными.

Главный и большой плюс wpa_supplicant — его юниксвейность, то есть соответствие принципу Unix Way, когда программа делает что-то одно, но делает это хорошо. В каком-то смысле wpa_supplicant также Gentoo Way. Она требует некоторого внимания и терпения вначале, но затем о ней можно напрочь забыть. После того как программа настроена и пущена в дело, она полностью выпадает из потока событий, превращаясь в пару строк из ps -ef . Она не сверкает и не мигает в системном трее, не оповещает о разведанных, подключенных и отключенных беспроводных сетях. Ее просто нет, пока вы сами ее не поищите.

Из минусов — сложность настройки и конфигурации. Много возни по сравнению с тырк-тырк-тырк в окне Network Manager , не говоря уже о WiFi подключении с любого Андроид устройства. Если вы собираетесь в поездку с Linux ноутбуком, то наверняка предпочтете более дружественный фронтенд настройки беспроводной сети, чтобы быстро подключаться к бесплатным точкам доступа WiFi в аэропорту, гостинице или в рабочей обстановке. Для домашнего же беспроводного интернета — самое то.

Установка

Если не выбирать графический фронтенд, то программа почти не тянет за собой никаких зависимостей. Для Gentoo Linux сгодится установка с выставленными флагами как показано.

- emerge -av wpa_supplicant #Gentoo

- aptitude install wpasupplicant #Debian

- yum install wpa_supplicant #Redhat

- pacman -S wpa_supplicant #Arch

Подключение без конфиг файла

Если вам нужно подключиться только один раз, то необходимости создавать файл конфигурации и вникать во все тонкости настройки, нет. Достаточно набрать несколько инструкций из командной строки.

Пример для открытой сети был показан в самом начале. Для закрытой WPA сети быстрое подключение выгладит так:

В начале надо запустить саму программу wpa_supplicant и сопутствующую wpa_cli .

Затем настройка из интерактивного интерфейса wpa_cli .

Для закрытой WPA2 сети:

В конце необходимо вручную запустить демон DHCP.

Подключение к Ad-Hoc сети

Никогда с такой не сталкивался, но готовым нужно быть ко всему. Подключение к открытой ad-hoc.

То же самое с помощью iw .

Настройка для домашней сети

Теперь самое интересное — настройка. Этот процесс задокументирован для Arch Wiki, Debian Wiki и Gentoo Wiki, но всех деталей там естественно нет.

Программа обычно ставится в директорию /etc/wpa_supplicant/ , и наша задача — правильно настроить конфигурационный файл wpa_supplicant.conf , и привязать его к автозапуску беспроводного сетевого интерфейса.

Начнем с wpa_supplicant.conf . Если вы подключаетесь из дома к WPA/WPA2, то скорее всего используете пароль для WiFi соединения, что соответствует режиму WPA-PSK («WPA-Personal») . Мы не будет рассматривать варианты с WEP шифрованием, так как оно ненамного лучше открытой сети.

Возьмем типовой конфиг из документации. Например такой.

Первая строка необходима, без ctrl_interface программа даже не запустится. GROUP=wheel нужно для того, чтобы запускать из под обычного пользователя в графическом интерфейсе wpa_gui, но это не наш путь. Поэтому меняем на рутовый GROUP=0 .

Каждой сети в файле настроек должен соответствовать блок network <> . Покопавшись в исходниках, обнаружил нашел годное писание переменной ap_scan в файле config.h , а в мануале и руководстве пользователя ее описание очень скудное.

ap_scan — AP scanning/selection

By default, wpa_supplicant requests driver to perform AP scanning and then uses the scan results to select a suitable AP. Another alternative is to allow the driver to take care of AP scanning and selection and use wpa_supplicant just to process EAPOL frames based on IEEE 802.11 association information from the driver.

1: wpa_supplicant initiates scanning and AP selection (default).

0: Driver takes care of scanning, AP selection, and IEEE 802.11 association parameters (e.g., WPA IE generation); this mode can also be used with non-WPA drivers when using IEEE 802.1X mode;

do not try to associate with APs (i.e., external program needs to control association). This mode must also be used when using wired Ethernet drivers.

2: like 0, but associate with APs using security policy and SSID (but not BSSID); this can be used, e.g., with ndiswrapper and NDIS drivers to enable operation with hidden SSIDs and optimized roaming;

in this mode, the network blocks in the configuration are tried one by one until the driver reports successful association; each network block should have explicit security policy (i.e., only one

option in the lists) for key_mgmt, pairwise, group, proto variables.

Note: ap_scan=2 should not be used with the nl80211 driver interface (the current Linux interface). ap_scan=1 is optimized work working with nl80211. For finding networks using hidden SSID, scan_ssid=1 in the network block can be used with nl80211.

- bssid — The Basic Service Set Identifier (BSSID), физический адрес точки доступа.

- key_mgmt — Протоколы аутентификации.

- pairwise — Для WPA2 укажите CCMP, а для WPA — TKIP.

- proto — WPA/WPA2.

- psk — Хэш пароля PreShared Key.

group: list of accepted group (broadcast/multicast) ciphers for WPA

CCMP = AES in Counter mode with CBC-MAC [RFC 3610, IEEE 802.11i/D7.0]

TKIP = Temporal Key Integrity Protocol [IEEE 802.11i/D7.0]

WEP104 = WEP (Wired Equivalent Privacy) with 104-bit key

WEP40 = WEP (Wired Equivalent Privacy) with 40-bit key [IEEE 802.11]

If not set, this defaults to: CCMP TKIP WEP104 WEP40

pairwise: list of accepted pairwise (unicast) ciphers for WPA

CCMP = AES in Counter mode with CBC-MAC [RFC 3610, IEEE 802.11i/D7.0]

TKIP = Temporal Key Integrity Protocol [IEEE 802.11i/D7.0]

NONE = Use only Group Keys (deprecated, should not be included if APs support pairwise keys)

proto: list of accepted protocols

WPA = WPA/IEEE 802.11i/D3.0

RSN = WPA2/IEEE 802.11i (also WPA2 can be used as an alias for RSN)

If not set, this defaults to: WPA RSN

key_mgmt: list of accepted authenticated key management protocols

WPA-PSK = WPA pre-shared key (this requires ‘psk’ field)

WPA-EAP = WPA using EAP authentication (this can use an external program, e.g., Xsupplicant, for IEEE 802.1X EAP Authentication

IEEE8021X = IEEE 802.1X using EAP authentication and (optionally) dynamically generated WEP keys

NONE = WPA is not used; plaintext or static WEP could be used

If not set, this defaults to: WPA-PSK WPA-EAP

Создаем хэш пароля для psk :

Все готово, чтобы создать конфиг сети. Итоговый файл должен выглядеть как-то так.

Верные значения для bssid , group , proto и pairwise можно определить, сканируя беспроводную сеть.

Команда iwlist из набора Wireless Tools устарела, вместо нее сейчас iw .

Настройка 802.1X для офиса

Стандарт IEEE 802.1X определяет более строгую модель подключения к WiFi сети. Вместо psk пароля необходимо предъявить серверный сертификат.

- ca_cert — Абсолютный путь к CA-сертификату в формате PEM или DER, необходим для возможности подтверждения сертификата сервера.

- ca_path — Абсолютный путь к директории, где хранятся файлы CA-сертификатов (в формате PEM), которые вы хотите добавить в список доверенных.

- client_cert — Абсолютный путь к клиентскому сертификату в формате PEM или DER.

- eap — Разделенный пробелами список поддерживаемых методов EAP: MD5, MSCHAPV2, OTP, GTC, TLS, PEAP, или TTLS.

- identity — Идентификации EAP, например имя пользователя.

- password — Пароль EAP.

Так может выглядеть блок, настроенный для подключения к сети в режиме WPA-Enterprise с аутентификацией 802.1X PEAP, в котором требуется ввод данных учетной записи пользователя:

А это пример блока, настроенного для подключения к сети в режиме WPA-Enterprise с аутентификацией 802.1X EAP-TLS, в котором требуются серверный и клиентский сертификаты:

Привязка wpa_supplicant к сетевой карте

Для Gentoo Linux надо добавить 2 строки в /etc/conf.d/net .

Список поддерживаемых -D драйверов. Для современных чипов и версий ядра подойдет nl80211 . На старом железе может взлететь wext .

- nl80211 — New driver.

- wext — Linux wireless extensions (generic).

- wired — wpa_supplicant wired Ethernet driver.

- roboswitch — wpa_supplicant Broadcom switch driver.

- bsd — BSD 802.11 support (Atheros, etc.).

- ndis — Windows NDIS driver.

Сетевая карта wlan0 должна быть залинкована с lo0 .

Следует также добавить wpa_supplicant в автозапуск.

Пользователи Debian добавляют запись в файл /etc/network/interfaces .

Пользователи RedHat добавляют в /etc/sysconfig/wpa_supplicant

а в файл /etc/sysconfig/network-scripts/ifcfg-wlan0

Отладка

После того как wpa_supplicant успешно подключилась к точке доступа, в dmesg можно увидеть протокол установки соединения.

Если же вместо этого вы увидите ошибку:

то скорее всего, надо использовать драйвер wext вместо nl80211 . А с ошибкой:

наоборот, вместо wext надо подставить nl80211 .

В ситуации, когда вы не можете определить ошибку, запустите wpa_supllicant напрямую с ключем -dd .

Источник